Distribuera federerad autentisering med hög tillgänglighet för Microsoft 365 i Azure

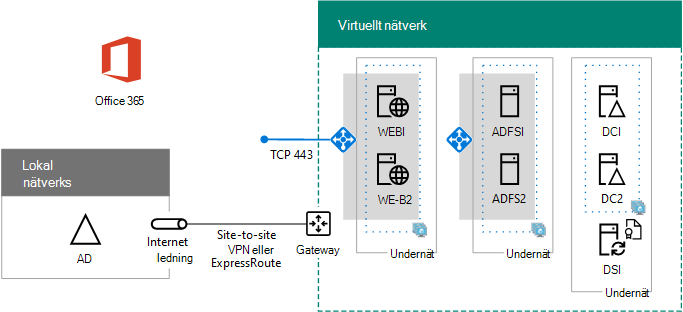

Den här artikeln innehåller länkar till de stegvisa instruktionerna för att distribuera federerad autentisering med hög tillgänglighet för Microsoft Microsoft 365 i Azure-infrastrukturtjänster med dessa virtuella datorer:

Två webbprogramproxyservrar

Två Active Directory Federation Services (AD FS) servrar (AD FS)

Två replikdomänkontrollanter

En katalogsynkroniseringsserver som kör Microsoft Entra Connect

Här är konfigurationen med platshållarnamn för varje server.

Federerad autentisering med hög tillgänglighet för Microsoft 365-infrastruktur i Azure

Alla virtuella datorer finns i ett enda virtuellt Azure-nätverk (VNet).

Obs!

Federerad autentisering av enskilda användare förlitar sig inte på några lokala resurser. Men om anslutningen mellan platser blir otillgänglig kommer domänkontrollanterna i det virtuella nätverket inte att få uppdateringar av användarkonton och grupper som gjorts i lokal Active Directory Domain Services (AD DS). För att säkerställa att detta inte sker kan du konfigurera hög tillgänglighet för din anslutning mellan platser. Mer information finns i Högtillgänglig anslutning mellan platser och VNet-till-VNet

Varje par med virtuella datorer för en viss roll finns i ett eget undernät och en tillgänglighetsuppsättning.

Obs!

Eftersom det här virtuella nätverket är anslutet till det lokala nätverket omfattar inte den här konfigurationen jumpbox eller övervakning av virtuella datorer i ett hanteringsundernät. Mer information finns i Köra virtuella Windows-datorer för en N-nivåarkitektur.

Resultatet av den här konfigurationen är att du har federerad autentisering för alla dina Microsoft 365-användare, där de kan använda sina AD DS-autentiseringsuppgifter för att logga in i stället för sitt Microsoft 365-konto. Infrastrukturen för federerad autentisering använder en redundant uppsättning servrar som är enklare att distribuera i Azure-infrastrukturtjänster i stället för i ditt lokala gränsnätverk.

Materialräkning

Den här baslinjekonfigurationen kräver följande uppsättning Azure-tjänster och -komponenter:

Sju virtuella datorer

Ett virtuellt nätverk mellan flera platser med fyra undernät

Fyra resursgrupper

Tre tillgänglighetsuppsättningar

En Azure-prenumeration

Här är de virtuella datorerna och deras standardstorlekar för den här konfigurationen.

| Objekt | Beskrivning av virtuell dator | Bild av Azure-galleriet | Standardstorlek |

|---|---|---|---|

| 1. |

Första domänkontrollanten |

Windows Server 2016 Datacenter |

D2 |

| 2. |

Andra domänkontrollanten |

Windows Server 2016 Datacenter |

D2 |

| 3. |

Microsoft Entra Connect-servern |

Windows Server 2016 Datacenter |

D2 |

| 4. |

Första AD FS-servern |

Windows Server 2016 Datacenter |

D2 |

| 5. |

Andra AD FS-servern |

Windows Server 2016 Datacenter |

D2 |

| 6. |

Första webbprogramproxyservern |

Windows Server 2016 Datacenter |

D2 |

| 7. |

Andra webbprogramproxyservern |

Windows Server 2016 Datacenter |

D2 |

Information om hur du beräknar de uppskattade kostnaderna för den här konfigurationen finns i priskalkylatorn för Azure

Distributionsfaser

Du distribuerar den här arbetsbelastningen i följande faser:

Fas 1: Konfigurera Azure. Skapa resursgrupper, lagringskonton, tillgänglighetsuppsättningar och ett virtuellt nätverk mellan platser.

Fas 2: Konfigurera domänkontrollanter. Skapa och konfigurera AD DS-replikdomänkontrollanter och katalogsynkroniseringsservern.

Fas 3: Konfigurera AD FS-servrar. Skapa och konfigurera de två AD FS-servrarna.

Fas 4: Konfigurera proxyservrar för webbprogram. Skapa och konfigurera de två webbprogramproxyservrarna.

Fas 5: Konfigurera federerad autentisering för Microsoft 365. Konfigurera federerad autentisering för din Microsoft 365-prenumeration.

De här artiklarna innehåller en förebyggande fas-för-fas-guide för en fördefinierad arkitektur för att skapa en funktionell federerad autentisering med hög tillgänglighet för Microsoft 365 i Azure-infrastrukturtjänster. Tänk på följande:

Om du är en erfaren AD FS-implementerare kan du anpassa instruktionerna i fas 3 och 4 och skapa den uppsättning servrar som bäst passar dina behov.

Om du redan har en befintlig Azure-hybridmolndistribution med ett befintligt virtuellt nätverk mellan platser kan du anpassa eller hoppa över instruktionerna i fas 1 och 2 och placera AD FS- och webbprogramproxyservrarna på lämpliga undernät.

Information om hur du skapar en utvecklings-/testmiljö eller ett koncepttest för den här konfigurationen finns i Federerad identitet för din Microsoft 365 dev/test-miljö.

Nästa steg

Starta konfigurationen av den här arbetsbelastningen med Fas 1: Konfigurera Azure.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för