Hotundersökning och svar

Tips

Visste du att du kan prova funktionerna i Microsoft Defender XDR för Office 365 plan 2 kostnadsfritt? Använd den 90 dagar långa Defender för Office 365 utvärderingsversionen på Microsoft Defender portalens utvärderingshubb. Lär dig mer om vem som kan registrera dig och utvärderingsvillkoren här.

Hotundersöknings- och svarsfunktioner i Microsoft Defender för Office 365 hjälpa säkerhetsanalytiker och administratörer att skydda organisationens Microsoft 365 för företagsanvändare genom att:

- Gör det enkelt att identifiera, övervaka och förstå cyberattacker.

- Hjälper till att snabbt hantera hot i Exchange Online, SharePoint Online, OneDrive för företag och Microsoft Teams.

- Ge insikter och kunskap för att hjälpa säkerhetsåtgärder att förhindra cyberattacker mot organisationen.

- Använda automatiserad undersökning och svar i Office 365 för kritiska e-postbaserade hot.

Funktionerna för hotundersökning och svar ger insikter om hot och relaterade svarsåtgärder som är tillgängliga i Microsoft Defender portalen. Dessa insikter kan hjälpa organisationens säkerhetsteam att skydda användare från e-post- eller filbaserade attacker. Funktionerna hjälper till att övervaka signaler och samla in data från flera källor, till exempel användaraktivitet, autentisering, e-post, komprometterade datorer och säkerhetsincidenter. Beslutsfattare och ditt säkerhetsteam kan använda den här informationen för att förstå och svara på hot mot din organisation och skydda din immateriella egendom.

Bekanta dig med verktygen för hotundersökning och -svar

Funktionerna för hotundersökning och svar i Microsoft Defender portalen på https://security.microsoft.com är en uppsättning verktyg och svarsarbetsflöden som omfattar:

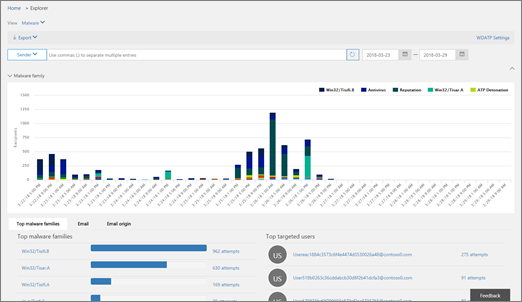

Explorer

Använd Explorer (och identifieringar i realtid) för att analysera hot, se mängden attacker över tid och analysera data efter hotfamiljer, angripares infrastruktur med mera. Explorer (kallas även Hotutforskaren) är startplatsen för alla säkerhetsanalytikers undersökningsarbetsflöde.

Om du vill visa och använda den här rapporten i Microsoft Defender-portalen på https://security.microsoft.comgår du till Email &samarbetsutforskaren>. Om du vill gå direkt till sidan Utforskaren använder du https://security.microsoft.com/threatexplorer.

Office 365 Threat Intelligence-anslutning

Den här funktionen är endast tillgänglig om du har en aktiv Office 365 E5 eller G5- eller Microsoft 365 E5- eller G5-prenumeration eller hotinformationstillägget. Mer information finns på produktsidan Office 365 Enterprise E5.

Data från Microsoft Defender för Office 365 ingår i Microsoft Defender XDR för att utföra en omfattande säkerhetsundersökning över Office 365 postlådor och Windows-enheter.

Incidenter

Använd listan Incidenter (detta kallas även undersökningar) för att se en lista över flygsäkerhetsincidenter. Incidenter används för att spåra hot som misstänkta e-postmeddelanden och för att genomföra ytterligare undersökning och reparation.

Om du vill visa listan över aktuella incidenter för din organisation i Microsoft Defender-portalen på https://security.microsoft.comgår du till Incidenter & aviseringar>Incidenter. Om du vill gå direkt till sidan Incidenter använder du https://security.microsoft.com/incidents.

Attacksimuleringsutbildning

Använd Övning av attacksimulering för att konfigurera och köra realistiska cyberattacker i din organisation och identifiera utsatta personer innan en verklig cyberattack påverkar ditt företag. Mer information finns i Simulera en nätfiskeattack.

Om du vill visa och använda den här funktionen i Microsoft Defender-portalen på https://security.microsoft.comgår du till Email & samarbete>Övning av attacksimulering. Om du vill gå direkt till sidan Övning av attacksimulering använder du https://security.microsoft.com/attacksimulator?viewid=overview.

Automatiska undersökningar och svar

Använd funktioner för automatiserad undersökning och svar (AIR) för att spara tid och arbete med att korrelera innehåll, enheter och personer i riskzonen från hot i din organisation. AIR-processer kan börja när vissa aviseringar utlöses eller när de startas av ditt säkerhetsteam. Mer information finns i automatiserad undersökning och svar i Office 365.

Widgetar för hotinformation

Som en del av Microsoft Defender för Office 365 Plan 2-erbjudandet kan säkerhetsanalytiker granska information om ett känt hot. Detta är användbart för att avgöra om det finns ytterligare förebyggande åtgärder/åtgärder som kan vidtas för att skydda användarna.

Hur får vi dessa funktioner?

Hotundersöknings- och svarsfunktionerna i Microsoft 365 ingår i Microsoft Defender för Office 365 plan 2, som ingår i Enterprise E5 eller som ett tillägg till vissa prenumerationer. Mer information finns i Defender för Office 365 plan 1 jämfört med plan 2.

Nödvändiga roller och behörigheter

Microsoft Defender för Office 365 använder rollbaserad åtkomstkontroll. Behörigheter tilldelas via vissa roller i Microsoft Entra ID, Administrationscenter för Microsoft 365 eller Microsoft Defender-portalen.

Tips

Vissa roller, till exempel säkerhetsadministratör, kan tilldelas i Microsoft Defender-portalen, men överväg att använda antingen Administrationscenter för Microsoft 365 eller Microsoft Entra ID i stället. Information om roller, rollgrupper och behörigheter finns i följande resurser:

| Aktivitet | Roller och behörigheter |

|---|---|

| Använda instrumentpanelen Microsoft Defender – hantering av säkerhetsrisker Visa information om de senaste eller aktuella hoten |

Något av följande:

Dessa roller kan tilldelas i antingen Microsoft Entra ID (https://portal.azure.com) eller Administrationscenter för Microsoft 365 (https://admin.microsoft.com). |

| Använda Explorer (och identifieringar i realtid) för att analysera hot | Något av följande:

Dessa roller kan tilldelas i antingen Microsoft Entra ID (https://portal.azure.com) eller Administrationscenter för Microsoft 365 (https://admin.microsoft.com). |

| Visa incidenter (kallas även undersökningar) Lägga till e-postmeddelanden i en incident |

Något av följande:

Dessa roller kan tilldelas i antingen Microsoft Entra ID (https://portal.azure.com) eller Administrationscenter för Microsoft 365 (https://admin.microsoft.com). |

| Utlösa e-poståtgärder i en incident Hitta och ta bort misstänkta e-postmeddelanden |

Något av följande:

Rollerna Global administratör och Säkerhetsadministratör kan tilldelas i antingen Microsoft Entra ID (https://portal.azure.com) eller Administrationscenter för Microsoft 365 (https://admin.microsoft.com). Rollen Search och Rensa måste tilldelas i Email & samarbetsroller i Microsoft 36 Defender-portalen (https://security.microsoft.com). |

| Integrera Microsoft Defender för Office 365 plan 2 med Microsoft Defender för Endpoint Integrera Microsoft Defender för Office 365 plan 2 med en SIEM-server |

Antingen rollen Global administratör eller Säkerhetsadministratör tilldelad i antingen Microsoft Entra ID (https://portal.azure.com) eller Administrationscenter för Microsoft 365 (https://admin.microsoft.com). --- Plus --- En lämplig roll tilldelad i ytterligare program (till exempel Microsoft Defender Säkerhetscenter eller SIEM-servern). |

Nästa steg

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för