Definiera hotinformation

Cyberhotinformation (CTI) kan komma från många källor. Källorna omfattar dataflöden med öppen källkod, grupper för delning av hotinformation, betalda underrättelseflöden och säkerhetsutredningar inom organisationer. CTI kan sträcka sig från skriftliga rapporter om en hotaktörens motivation, infrastruktur och tekniker, till specifika observationer av IP-adresser, domäner och filhashvärden. CTI ger en viktig kontext för ovanlig aktivitet, så säkerhetspersonal kan agera snabbt för att skydda människor och tillgångar.

Den mest använda CTI:t i SIEM-lösningar som Microsoft Sentinel är hotindikatordata, som ibland kallas Förtalsindikatorer (IoCs). Hotindikatorer associerar URL:er, filhashvärden, IP-adresser och andra data med kända hotaktiviteter som nätfiske, botnät eller skadlig kod. Den här typen av hotinformation kallas ofta taktisk hotinformation, eftersom säkerhetsprodukter och automatisering kan använda den i stor skala för att skydda och identifiera potentiella hot. Microsoft Sentinel kan hjälpa till att identifiera, svara på och tillhandahålla CTI-kontext för skadlig cyberaktivitet.

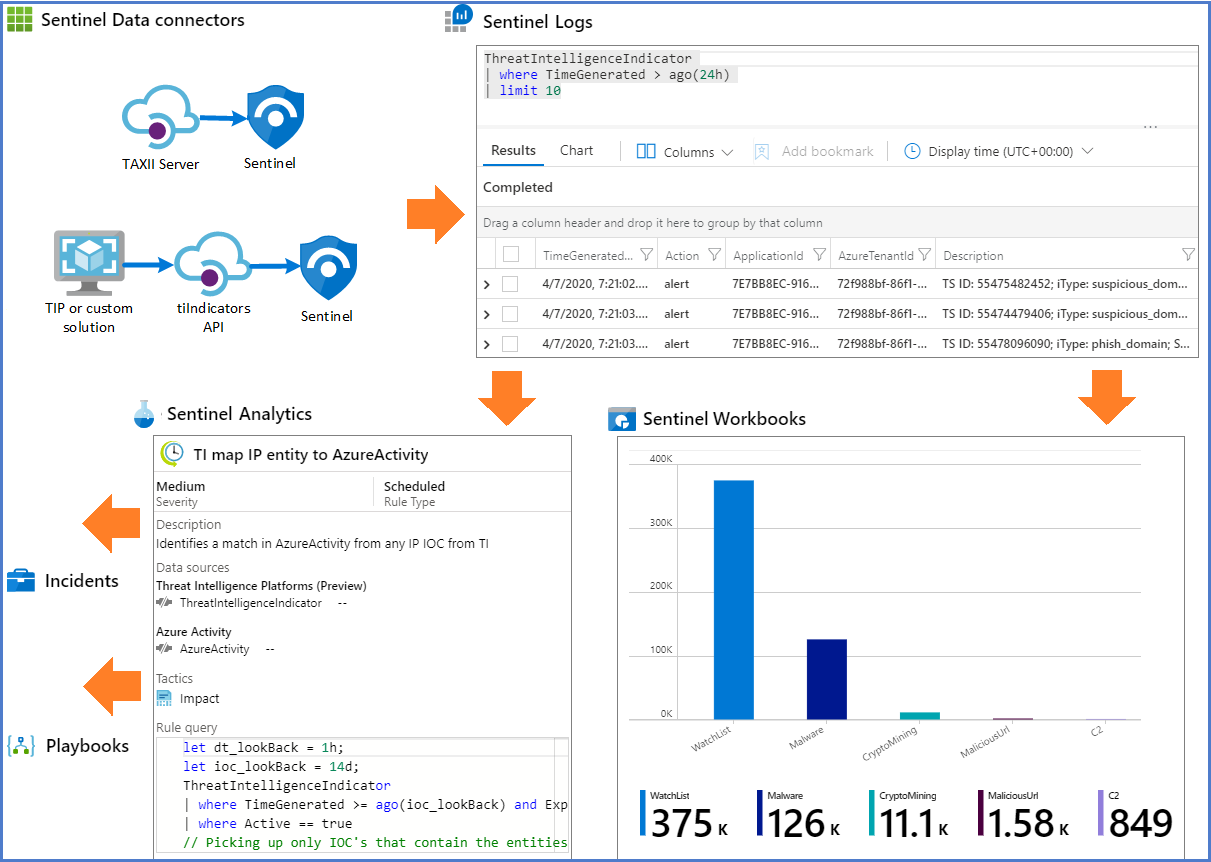

Du kan integrera hotinformation (TI) i Microsoft Sentinel genom följande aktiviteter:

Använd dataanslutningar till olika TI-plattformar för att importera hotinformation till Microsoft Sentinel.

Visa och hantera den importerade hotinformationen i Loggar och det nya området Hotinformation i Microsoft Sentinel.

Använd de inbyggda analysregelmallarna för att generera säkerhetsaviseringar och incidenter med hjälp av din importerade hotinformation.

Visualisera viktig information om din hotinformation i Microsoft Sentinel med arbetsboken Hotinformation.

Utför hotjakt med din importerade hotinformation.