Microsoft Defender'deki kullanıcı varlığı sayfası

Microsoft Defender portalındaki kullanıcı varlığı sayfası, kullanıcı varlıkları araştırmanızda size yardımcı olur. Sayfa, belirli bir kullanıcı varlığıyla ilgili tüm önemli bilgileri içerir. Bir uyarı veya olay bir kullanıcının güvenliğinin aşıldığını veya şüpheli olduğunu gösteriyorsa, kullanıcı varlığını denetleyin ve araştırın.

Kullanıcı varlığı bilgilerini aşağıdaki görünümlerde bulabilirsiniz:

- Varlıklar'ın altındaki Kimlikler sayfası

- Uyarı sırası

- Her bir uyarı/olay

- Cihazlar sayfası

- Tek bir cihaz varlığı sayfası

- Etkinlik günlüğü

- Gelişmiş tehdit avcılığı sorguları

- İşlem merkezi

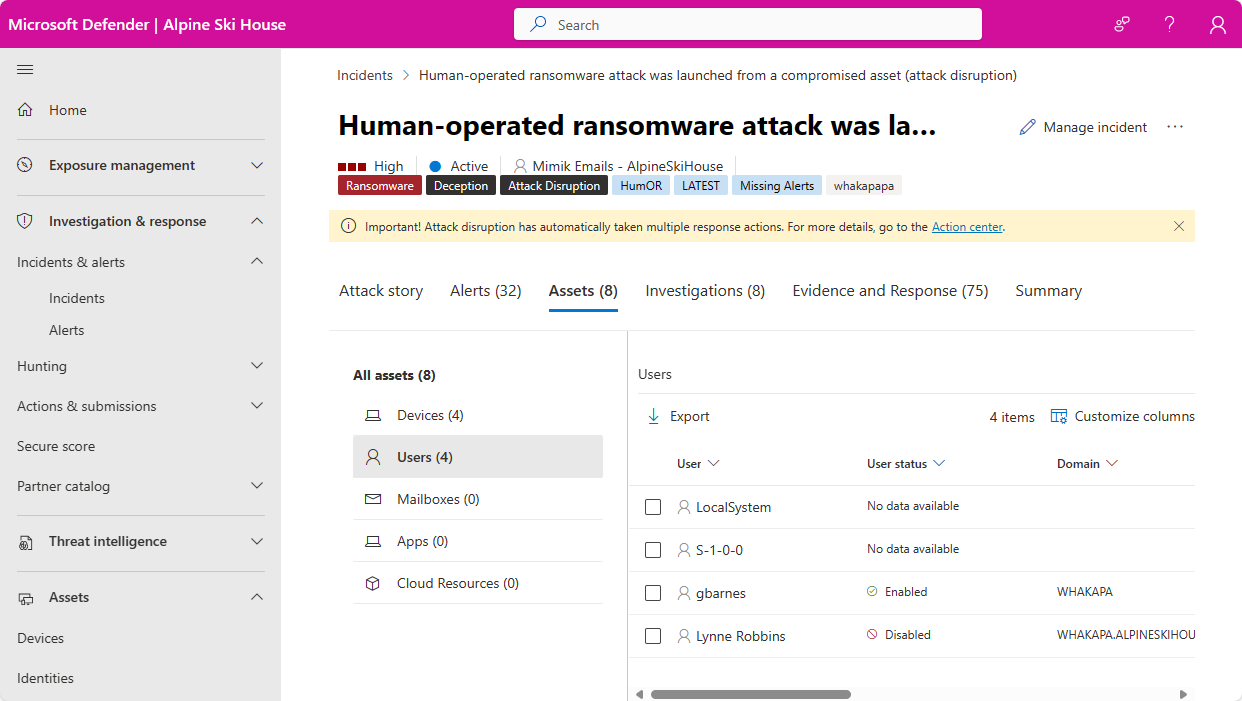

Bu görünümlerde kullanıcı varlıkları nerede görünürse görün, kullanıcı hakkında daha fazla ayrıntı görüntüleyen Kullanıcı sayfasını görüntülemek için varlığı seçin. Örneğin, Microsoft Defender portalındaki bir olayın uyarılarında tanımlanan kullanıcı hesaplarının ayrıntılarını Olaylar & Olaylar olay> Varlıkları > Kullanıcıları'nda görebilirsiniz >>.

Belirli bir kullanıcı varlığını araştırdığınızda varlık sayfasında aşağıdaki sekmeleri görürsünüz:

- Varlık ayrıntıları, olaylar ve uyarılar görsel görünümü, araştırma önceliği ve puanlanan zaman çizelgesi dahil olmak üzere genel bakış

- Olaylar ve uyarılar sekmesi

- Kuruluş sekmesinde gözlemlenenler

- Zaman Çizelgesi sekmesi

- Sentinel olayları sekmesi

Kullanıcı sayfasında Microsoft Entra kuruluş ve gruplar gösterilir ve bir kullanıcıyla ilişkili grupları ve izinleri anlamanıza yardımcı olur.

Önemli

Microsoft Sentinel, Microsoft Defender portalında birleşik güvenlik operasyonları platformu için genel önizleme kapsamında sağlanır. Daha fazla bilgi için Microsoft Defender portalında Microsoft Sentinel'e bakın.

Genel Bakış

Varlık ayrıntıları

Sayfanın sol tarafındaki Varlık ayrıntıları panelinde kullanıcı hakkında Microsoft Entra kimlik risk düzeyi, kullanıcının oturum açtığı cihaz sayısı, kullanıcının ilk ve son görüldüğü zaman, kullanıcının hesapları, kullanıcının ait olduğu gruplar, iletişim bilgileri ve daha fazlası gibi bilgiler sağlanır. Etkinleştirdiğiniz tümleştirme özelliklerine bağlı olarak diğer ayrıntıları görürsünüz.

Olayların ve uyarıların görsel görünümü

Bu kart, önem derecesine göre gruplandırılmış, kullanıcı varlığıyla ilişkili tüm olayları ve uyarıları içerir.

Araştırma önceliği

Bu kart, kullanıcı varlığının hesaplanan araştırma öncelik puanı dökümünü ve bu puan için kiracıyla ilgili puanın yüzdebirliği de dahil olmak üzere iki haftalık bir eğilimi içerir.

Active Directory hesap denetimleri

Bu kart, dikkat etmeniz gerekebilecek Kimlik için Microsoft Defender güvenlik ayarlarını ortaya getirir. Kullanıcının parolayı atlamak için Enter tuşuna basabilmesi ve kullanıcının süresi hiç dolmamış bir parolası olması vb. gibi kullanıcının hesap ayarlarıyla ilgili önemli bayraklar görebilirsiniz.

Daha fazla bilgi için bkz. Kullanıcı Hesabı Denetimi bayrakları.

Puanlanan etkinlikler

Bu kart, varlığın son yedi gün içindeki araştırma öncelik puanına katkıda bulunan tüm etkinlikleri ve uyarıları içerir.

Kuruluş ağacı

Bu bölüm, Kimlik için Microsoft Defender tarafından raporlandığı şekilde kullanıcı varlığının kuruluş hiyerarşisindeki yerini gösterir.

Hesap etiketleri

Kimlik için Microsoft Defender, Active Directory kullanıcılarınızı ve varlıklarınızı izlemek için tek bir arabirim sağlamak üzere etiketleri Active Directory'nin dışına çeker. Etiketler, Active Directory'den varlık hakkındaki ayrıntıları sağlar ve şunları içerir:

| Name | Açıklama |

|---|---|

| Yeni | Varlığın 30 günden az bir süre önce oluşturulduğunu gösterir. |

| Silindi | Varlığın Active Directory'den kalıcı olarak silindiğini gösterir. |

| Devre dışı | Varlığın şu anda Active Directory'de devre dışı bırakıldığını gösterir. Devre dışı bırakılan öznitelik, nesnenin şu anda kullanımda olmadığını belirtmek üzere kullanıcı hesapları, bilgisayar hesapları ve diğer nesneler için kullanılabilen bir Active Directory bayrağıdır. Bir nesne devre dışı bırakıldığında, etki alanında oturum açmak veya eylemler gerçekleştirmek için kullanılamaz. |

| Etkin | Varlığın şu anda Active Directory'de etkin olduğunu, varlığın şu anda kullanımda olduğunu ve etki alanında oturum açmak veya eylemler gerçekleştirmek için kullanılabileceğini gösterir. |

| Süresi dolmuş | Active Directory'de varlığın süresinin dolduğunu gösterir. Kullanıcı hesabının süresi dolduğunda, kullanıcı artık etki alanında oturum açamaz veya herhangi bir ağ kaynağına erişemez. Süresi dolan hesap temelde devre dışı bırakılmış gibi, ancak açık bir sona erme tarihi ayarlanmış olarak değerlendirilir. Kullanıcının erişim yetkisine sahip olduğu tüm hizmetler veya uygulamalar, nasıl yapılandırıldıklarına bağlı olarak da etkilenebilir. |

| Honeytoken | Varlığın el ile honeytoken olarak etiketlendiğini gösterir. |

| Kilitli | Varlığın çok fazla kez yanlış parola sağladığını ve şimdi kilitlendiğini gösterir. |

| Kısmi | Kullanıcının, cihazın veya grubun etki alanıyla eşitlenmediğini ve bir genel katalog aracılığıyla kısmen çözümlendiğini gösterir. Bu durumda bazı öznitelikler kullanılamaz. |

| Çözülmemiş | Cihazın Active Directory ormanında geçerli bir kimliğe çözümlenemeyediğini gösterir. Kullanılabilir dizin bilgisi yok. |

| Hassas | Varlığın hassas olarak kabul edildiğini gösterir. |

Daha fazla bilgi için bkz. Microsoft Defender XDR'da Kimlik için Defender varlık etiketleri.

Not

Kuruluş ağacı bölümü ve hesap etiketleri, Kimlik için Microsoft Defender lisansı kullanılabilir olduğunda kullanılabilir.

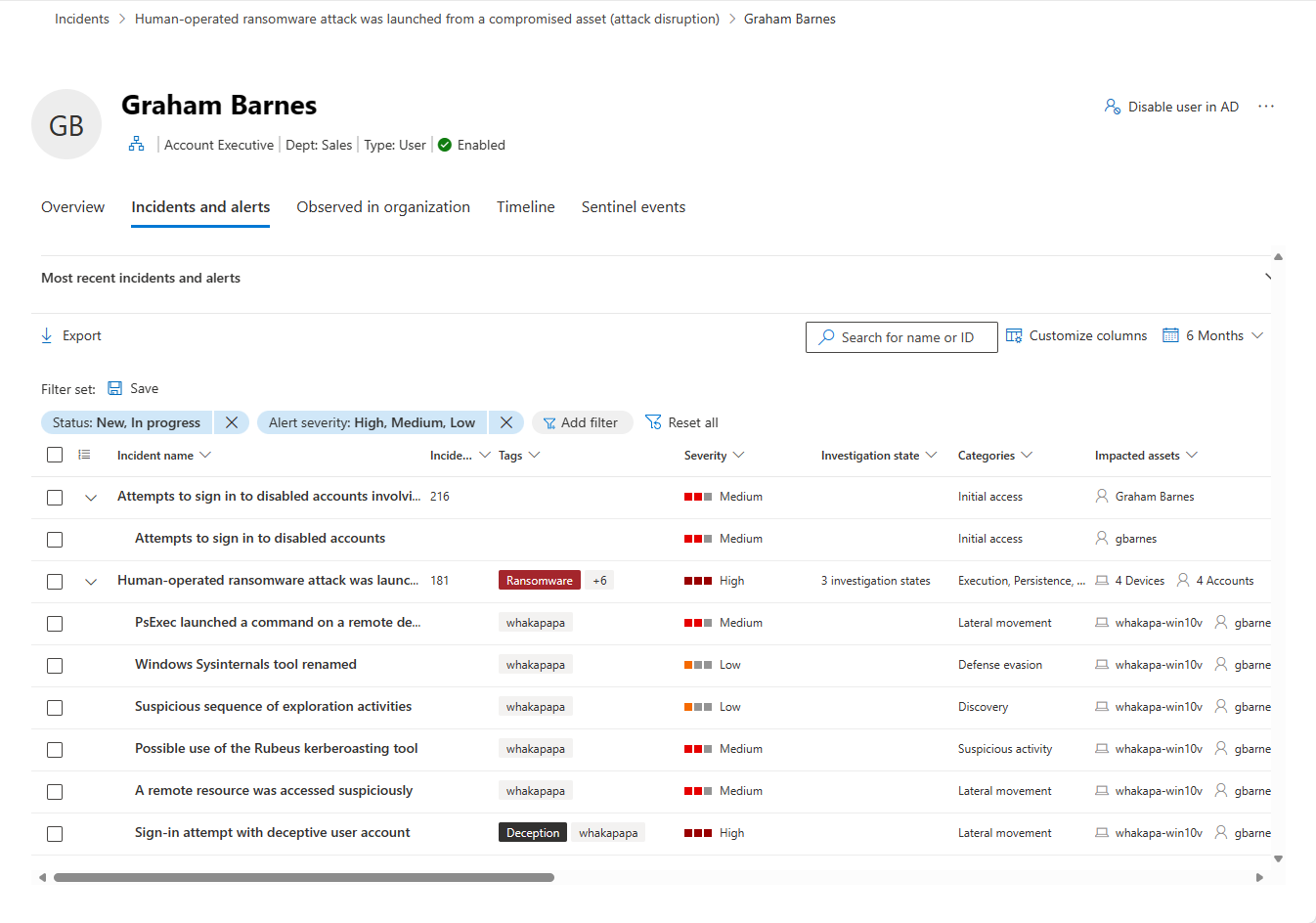

Olaylar ve uyarılar

Son altı ayın kullanıcısıyla ilgili tüm etkin olayları ve uyarıları bu sekmede görebilirsiniz. Ana olaylar ve uyarı kuyruklarından gelen tüm bilgiler burada gösterilir. Bu liste , olay kuyruğunun filtrelenmiş bir sürümüdür ve olay veya uyarının kısa bir açıklamasını, önem derecesini (yüksek, orta, düşük, bilgilendirici), kuyruktaki durumunu (yeni, devam ediyor, çözüldü), sınıflandırmasını (ayarlanmamış, yanlış uyarı, doğru uyarı), araştırma durumunu, kategoriyi, bu durumu ele almak için atananları ve gözlemlenen son etkinliği gösterir.

Görüntülenen öğe sayısını ve her öğe için hangi sütunların görüntüleneceğini özelleştirebilirsiniz. Varsayılan davranış, sayfa başına 30 öğeyi listelemektir. Uyarıları önem derecesine, durumuna veya görüntüdeki diğer herhangi bir sütuna göre de filtreleyebilirsiniz.

Etkilenen varlıklar sütunu, olay veya uyarıda başvuruda bulunan tüm cihaz ve kullanıcı varlıklarını ifade eder.

Bir olay veya uyarı seçildiğinde bir açılır öğe görüntülenir. Bu panelden olayı veya uyarıyı yönetebilir ve olay/uyarı numarası ve ilgili cihazlar gibi diğer ayrıntıları görüntüleyebilirsiniz. Aynı anda birden çok uyarı seçilebilir.

Bir olayın veya uyarının tam sayfa görünümünü görmek için başlığını seçin.

Kuruluşta gözlemlenen

Cihazlar: Bu bölüm, kullanıcı varlığının önceki 180 gün içinde oturum açtığı tüm cihazları gösterir ve en çok ve en az kullanılanı gösterir.

Konumlar: Bu bölüm, son 30 gün içinde kullanıcı varlığı için gözlemlenen tüm konumları gösterir.

Gruplar: Bu bölüm, Kimlik için Microsoft Defender tarafından bildirildiği gibi kullanıcı varlığı için gözlemlenen tüm şirket içi grupları gösterir.

Yanal hareket yolları: Bu bölüm, Kimlik için Defender tarafından algılanan şirket içi ortamdan profili oluşturulan tüm yanal hareket yollarını gösterir.

Not

Kimlik için Microsoft Defender lisansı kullanılabilir olduğunda gruplar ve yanal hareket yolları kullanılabilir.

Yanal hareketler sekmesini seçtiğinizde, bir kullanıcıya giden ve kullanıcıdan gelen yanal hareket yollarını görebileceğiniz tamamen dinamik ve tıklanabilir bir haritayı görüntüleyebilirsiniz. Saldırgan yol bilgilerini kullanarak ağınıza sızabilir.

Harita, saldırganın hassas bir hesabı tehlikeye atmak için yararlanabileceği diğer cihazların veya kullanıcıların listesini sağlar. Kullanıcının hassas bir hesabı varsa, kaç kaynak ve hesabın doğrudan bağlandığını görebilirsiniz.

Tarihe göre görüntülenebilen yanal hareket yolu raporu, bulunan olası yanal hareket yolları hakkında bilgi sağlamak için her zaman kullanılabilir ve zamana göre özelleştirilebilir. Bir varlık için bulunan önceki yanal hareket yollarını görüntülemek için Farklı bir tarihi görüntüle'yi kullanarak farklı bir tarih seçin. Grafik yalnızca son iki gün içinde bir varlık için olası bir yanal hareket yolu bulunup bulunmadığını gösterir.

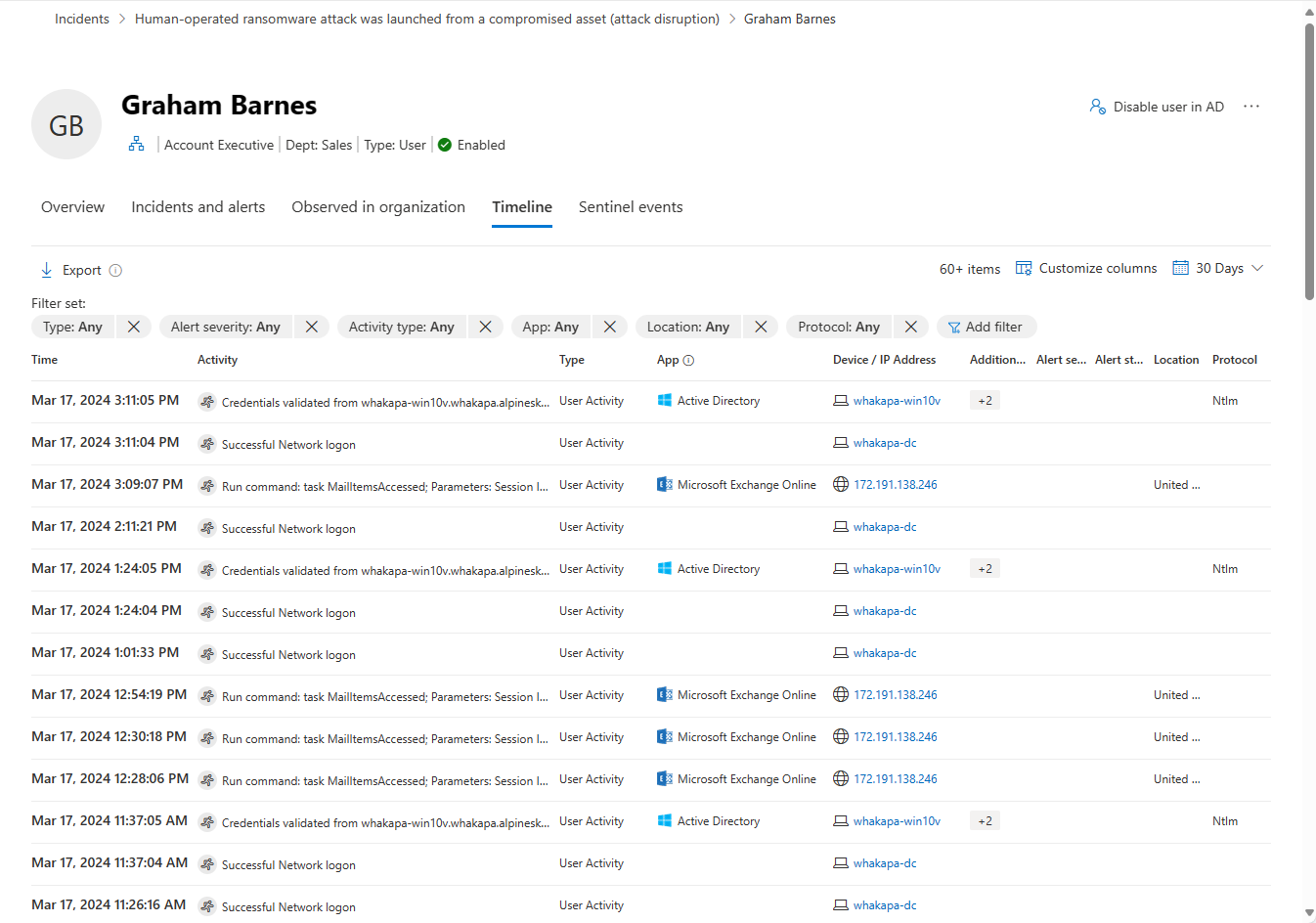

Zaman çizelgesi

Zaman çizelgesi, son 30 gün içinde kullanıcının kimliğinden gözlemlenen kullanıcı etkinliklerini ve uyarılarını görüntüler. Kullanıcının kimlik girdilerini Kimlik için Microsoft Defender, Microsoft Defender for Cloud Apps ve Uç Nokta için Microsoft Defender iş yükleri arasında birlaştırır. Zaman çizelgesini kullanarak, bir kullanıcının gerçekleştirdiği veya belirli zaman çerçevelerinde gerçekleştirdiği etkinliklere odaklanabilirsiniz.

Birleşik SOC platformunun kullanıcılarının önceki paragraftakiler dışındaki veri kaynaklarına dayalı olarak Microsoft Sentinel'den gelen uyarıları görebilmeleri için, bu uyarıları ve diğer bilgileri aşağıda açıklananSentinel olayları sekmesinde bulabilirler.

Özel zaman aralığı seçici: Araştırmanıza son 24 saat, son 3 gün vb. odaklanmak için bir zaman çerçevesi seçebilirsiniz. Veya Özel aralık'a tıklayarak belirli bir zaman çerçevesi seçebilirsiniz. Örneğin:

Zaman çizelgesi filtreleri: Araştırma deneyiminizi geliştirmek için zaman çizelgesi filtrelerini kullanabilirsiniz: Tür (Uyarılar ve/veya kullanıcının ilgili etkinlikleri), Uyarı önem derecesi, Etkinlik türü, Uygulama, Konum, Protokol. Her filtre diğerlerine bağlıdır ve her filtredeki (açılan menü) seçenekler yalnızca belirli bir kullanıcı için uygun olan verileri içerir.

Dışarı aktar düğmesi: Zaman çizelgesini csv dosyasına aktarabilirsiniz. Dışarı aktarma ilk 5000 kayıtla sınırlıdır ve kullanıcı arabiriminde görüntülediği verileri içerir (aynı filtreler ve sütunlar).

Özelleştirilmiş sütunlar: Sütunları özelleştir düğmesini seçerek zaman çizelgesinde hangi sütunların gösterileceğini seçebilirsiniz. Örneğin:

Hangi veri türleri kullanılabilir?

Zaman çizelgesinde aşağıdaki veri türleri kullanılabilir:

- Kullanıcının etkilenen uyarıları

- Active Directory ve Microsoft Entra etkinlikleri

- Bulut uygulamalarının olayları

- Cihaz oturum açma olayları

- Dizin hizmetleri değişiklikleri

Hangi bilgiler görüntülenir?

Zaman çizelgesinde aşağıdaki bilgiler görüntülenir:

- Etkinliğin tarihi ve saati

- Etkinlik/uyarı açıklaması

- Etkinliği gerçekleştiren uygulama

- Kaynak cihaz/IP adresi

- MITRE ATT&CK teknikleri

- Uyarı önem derecesi ve durumu

- İstemci IP adresinin coğrafi olarak konumlandırıldığı ülke/bölge

- İletişim sırasında kullanılan protokol

- Hedef cihaz (isteğe bağlı, sütunları özelleştirerek görüntülenebilir)

- Etkinliğin gerçekleşme sayısı (isteğe bağlı, sütunları özelleştirerek görüntülenebilir)

Örneğin:

Not

Microsoft Defender XDR yerel saat diliminizi veya UTC'yi kullanarak tarih ve saat bilgilerini görüntüleyebilir. Seçilen saat dilimi, Kimlik zaman çizelgesinde gösterilen tüm tarih ve saat bilgilerine uygulanır.

Bu özelliklerin saat dilimini ayarlamak için Ayarlar>Güvenlik merkezi>Saat dilimi'ne gidin.

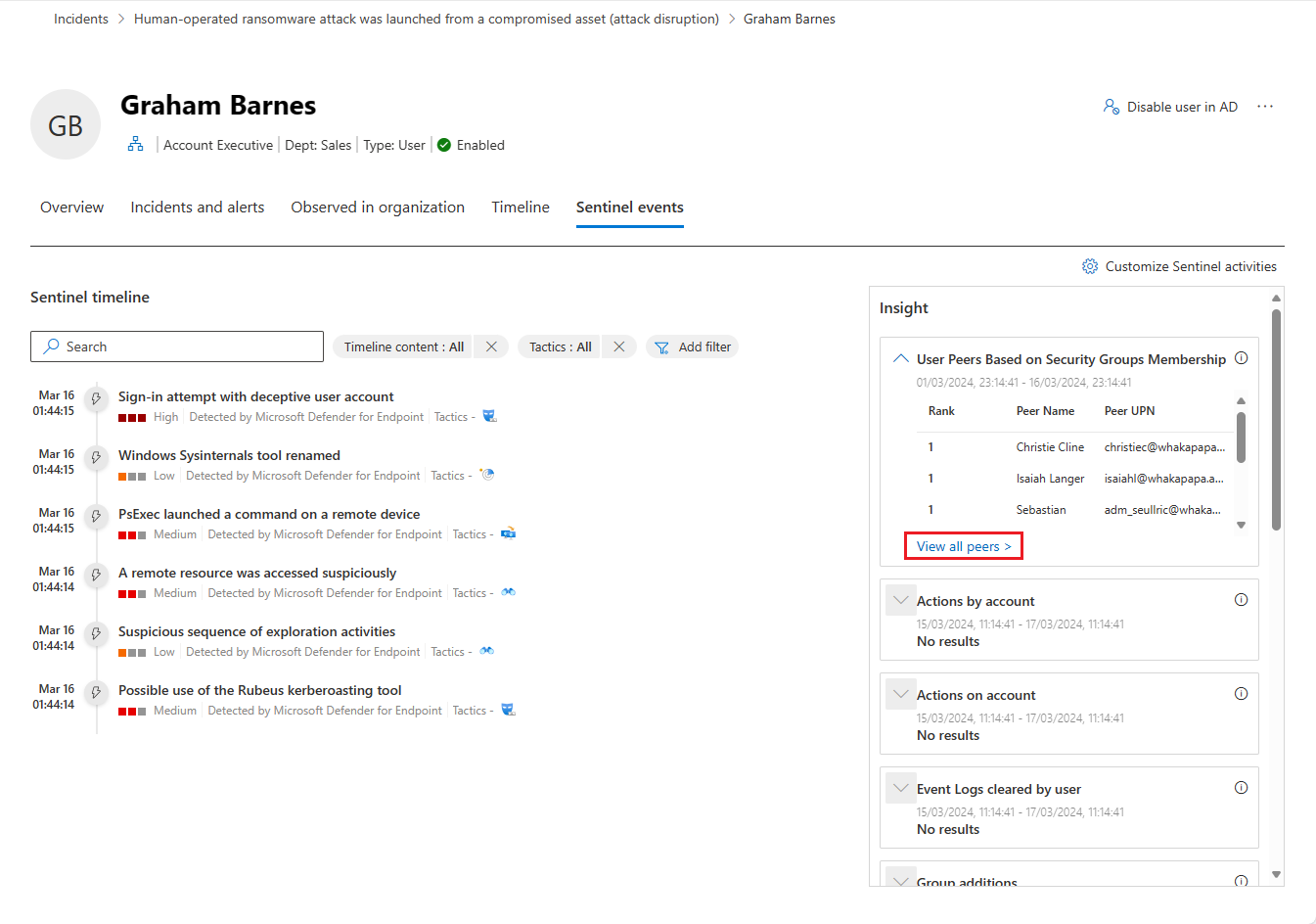

Sentinel olayları

Kuruluşunuz Microsoft Sentinel'i Defender portalına eklerse, bu ek sekme kullanıcı varlığı sayfasındadır. Bu sekme , Microsoft Sentinel'den Hesap varlığı sayfasını içeri aktarır.

Sentinel zaman çizelgesi

Bu zaman çizelgesi, kullanıcı varlığıyla ilişkili uyarıları gösterir. Bu uyarılar , Olaylar ve uyarılar sekmesinde görülenler ile Microsoft Sentinel tarafından microsoft olmayan üçüncü taraf veri kaynaklarından oluşturulanları içerir.

Bu zaman çizelgesi ayrıca bu kullanıcı varlığına başvuran diğer araştırmalardan yapılan yer işaretli avları , dış veri kaynaklarından gelen kullanıcı etkinliği olaylarını ve Microsoft Sentinel'in anomali kuralları tarafından algılanan olağan dışı davranışları gösterir.

Bilgi Edinme

Varlık içgörüleri, Daha verimli ve etkili bir şekilde araştırmanıza yardımcı olmak için Microsoft güvenlik araştırmacıları tarafından tanımlanan sorgulardır. Bu içgörüler, tablosal veriler ve grafikler biçiminde değerli güvenlik bilgileri sağlayarak kullanıcı varlığınız hakkındaki büyük soruları otomatik olarak sorar. İçgörüler oturum açma işlemleri, grup eklemeleri, anormal olaylar ve daha fazlası ile ilgili verileri içerir ve anormal davranışları algılamak için gelişmiş makine öğrenmesi algoritmaları içerir.

Aşağıda gösterilen içgörülerden bazıları yer alır:

- Güvenlik grupları üyeliğine göre kullanıcı eşleri.

- Hesaba göre eylemler.

- Hesapta eylemler.

- Kullanıcı tarafından temizlenen olay günlükleri.

- Grup eklemeleri.

- Anormal yüksek ofis işlem sayısı.

- Kaynak erişimi.

- Anormal derecede yüksek Azure oturum açma sonuç sayısı.

- UEBA içgörüleri.

- Azure aboneliklerine kullanıcı erişim izinleri.

- Kullanıcıyla ilgili tehdit göstergeleri.

- İzleme listesi içgörüleri (Önizleme).

- Windows oturum açma etkinliği.

İçgörüler aşağıdaki veri kaynaklarını temel alır:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Sinyal (Azure İzleyici Aracısı)

- CommonSecurityLog (Microsoft Sentinel)

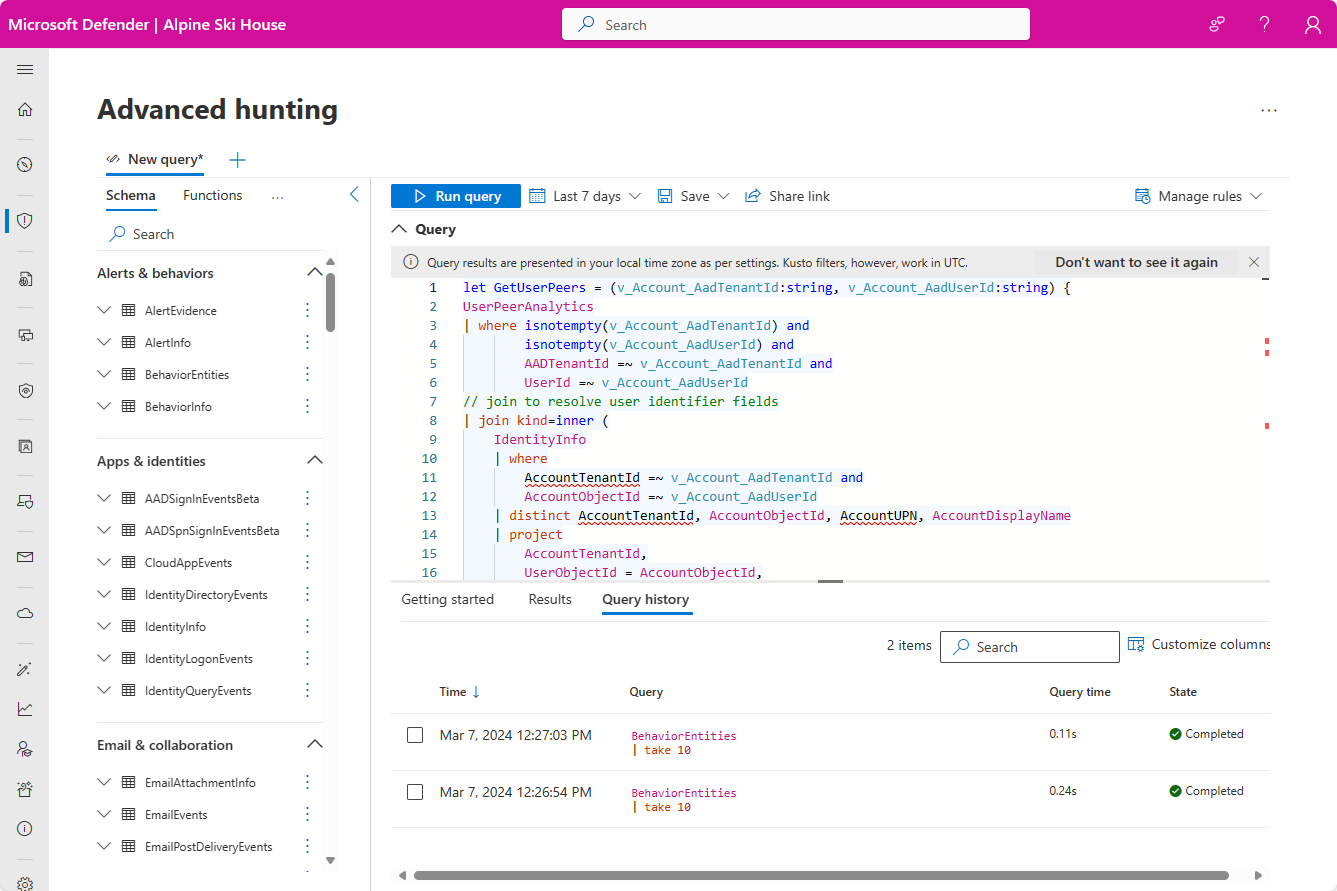

Bu paneldeki içgörülerden herhangi birini daha fazla keşfetmek istiyorsanız içgörüye eşlik eden bağlantıyı seçin. Bağlantı sizi Gelişmiş tehdit avcılığı sayfasına götürür ve burada içgörüye bağlı sorguyu ve ham sonuçlarını görüntüler. Araştırmanızı genişletmek veya merakınızı gidermek için sorguyu değiştirebilir veya sonuçlarda detaya gidebilirsiniz.

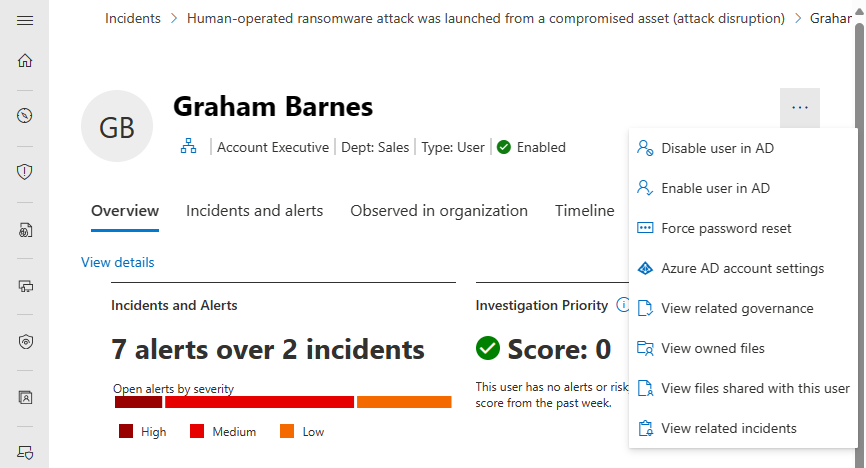

Düzeltme eylemleri

Genel Bakış sayfasında şu ek eylemleri gerçekleştirebilirsiniz:

- Microsoft Entra ID'de kullanıcıyı etkinleştirme, devre dışı bırakma veya askıya alma

- Kullanıcıyı yeniden oturum açmasını gerektirme veya parola sıfırlamayı zorlama gibi belirli eylemleri gerçekleştirmeye yönlendirin

- Kullanıcı için araştırma öncelik puanını sıfırlama

- Microsoft Entra hesap ayarlarını, ilgili idareyi, kullanıcının sahip olduğu dosyaları veya kullanıcının paylaşılan dosyalarını görüntüleme

Daha fazla bilgi için bkz. Kimlik için Microsoft Defender düzeltme eylemleri.

Sonraki adımlar

İşlem içi olaylar için gerektiğinde araştırmanıza devam edin.

Ayrıca bkz.

- Olaylara genel bakış

- Olaylara öncelik belirleyin

- Olayları yönetin

- Microsoft Defender XDR genel bakış

- Microsoft Defender XDR açma

- Microsoft Defender'de cihaz varlığı sayfası

- Microsoft Defender'da IP adresi varlık sayfası

- Microsoft Sentinel ile Microsoft Defender XDR tümleştirmesi

- Microsoft Sentinel'i Microsoft Defender XDR'ye bağlama (önizleme)

İpucu

Daha fazla bilgi edinmek mi istiyorsunuz? Teknoloji Topluluğumuzdaki Microsoft Güvenlik topluluğuyla etkileşime geçin: Microsoft Defender XDR Teknoloji Topluluğu.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin