Application Insights'da kaynaklar, roller ve erişim denetimi

Azure rol tabanlı erişim denetimini (Azure RBAC) kullanarak Uygulama Analizler'nde verilerinize kimlerin okuma ve güncelleştirme erişimi olduğunu denetleyebilirsiniz.

Önemli

Uygulama kaynağınızın ait olduğu kaynak grubu veya abonelikteki kullanıcılara erişim atayın, kaynağın kendisine değil. Application Insights Bileşeni Katkıda Bulunanı rolünü atayın. Bu rol, uygulama kaynağınızla birlikte web testlerine ve uyarılarına erişimin tekdüzen denetimini sağlar. Daha fazla bilgi edinin.

Dekont

Azure ile etkileşim kurmak için Azure Az PowerShell modülünü kullanmanızı öneririz. Başlamak için bkz. Azure PowerShell'i yükleme. Az PowerShell modülüne nasıl geçeceğinizi öğrenmek için bkz. Azure PowerShell’i AzureRM’den Az’ye geçirme.

Kaynaklar, gruplar ve abonelikler

İlk olarak, bazı terimleri tanımlayalım:

Kaynak: Azure hizmetinin bir örneği. Uygulama Analizler kaynağınız uygulamanızdan gönderilen telemetri verilerini toplar, çözümler ve görüntüler. Diğer Azure kaynağı türleri arasında web uygulamaları, veritabanları ve VM'ler bulunur.

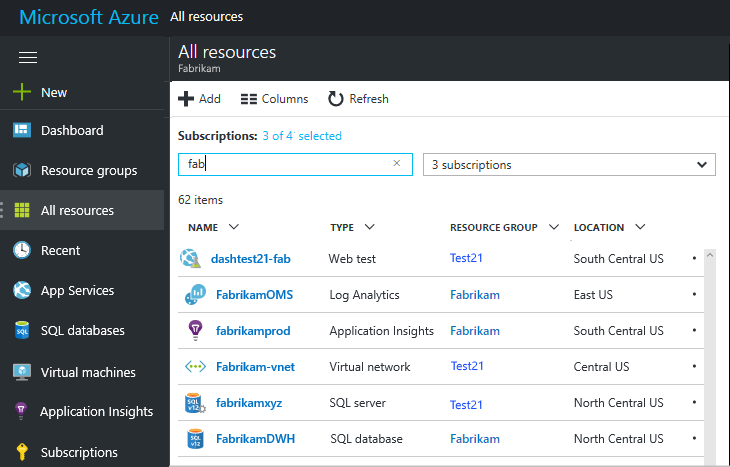

Kaynaklarınızı görmek için Azure portalını açın, oturum açın ve Tüm kaynaklar'ı seçin. Bir kaynağı bulmak için filtre alanına adının bir bölümünü girin.

- Kaynak grubu: Her kaynak bir gruba aittir. Grup, özellikle erişim denetimi için ilgili kaynakları yönetmenin kullanışlı bir yoludur. Örneğin, bir kaynak grubuna bir web uygulaması, uygulamayı izlemek için Bir Uygulama Analizler kaynağı ve dışarı aktarılan verileri tutmak için bir Azure Depolama kaynağı koyabilirsiniz.

- Abonelik: Uygulama Analizler veya diğer Azure kaynaklarını kullanmak için bir Azure aboneliğinde oturum açarsınız. Her kaynak grubu, fiyat paketinizi seçtiğiniz bir Azure aboneliğine aittir. Bu bir kuruluş aboneliğiyse, sahip üyeleri ve erişim izinlerini seçebilir.

- Microsoft hesabı: Azure abonelikleri, Xbox Live, Outlook.com ve diğer Microsoft hizmetleri oturum açmak için kullandığınız kullanıcı adı ve parola.

Kaynak grubundaki erişimi denetleme

Uygulamanız için oluşturduğunuz kaynakla birlikte, uyarılar ve web testleri için ayrı gizli kaynaklar da vardır. Bunlar, Uygulama Analizler kaynağınızla aynı kaynak grubuna eklenir. Web siteleri veya depolama gibi diğer Azure hizmetlerini de buraya yerleştirmiş olabilirsiniz.

Başka bir kullanıcıya erişim sağlama

Abonelik veya kaynak grubu için Sahip haklarına sahip olmanız gerekir.

Kullanıcının bir Microsoft hesabına veya kuruluş Microsoft hesabına erişimi olmalıdır. Kişilere ve ayrıca Microsoft Entra Id'de tanımlanan kullanıcı gruplarına erişim sağlayabilirsiniz.

Kaynak grubuna veya doğrudan kaynağın kendisine gitme

Katkıda Bulunan rolünü Azure RBAC'ye atayın.

Ayrıntılı adımlar için bkz . Azure portalını kullanarak Azure rolleri atama.

Rol seçin

Uygun olduğunda, bağlantı ilişkili resmi başvuru belgelerine bağlanır.

| Rol | Kaynak grubunda |

|---|---|

| Sahibi | Kullanıcı erişimi de dahil olmak üzere her şeyi değiştirebilir. |

| Katkıda Bulunan | Tüm kaynaklar dahil olmak üzere her şeyi düzenleyebilir. |

| Uygulama Analizler Bileşeni Katkıda Bulunanı | Uygulama Analizler kaynaklarını düzenleyebilir. |

| Okuyucu | Herhangi bir şeyi görüntüleyebilir ancak değiştiremez. |

| Uygulama Analizler Anlık Görüntü Hata Ayıklayıcısı | Kullanıcıya Uygulama Analizler Anlık Görüntü Hata Ayıklayıcısı özelliklerini kullanma izni verir. Bu rol Sahip veya Katkıda Bulunan rollerine dahil değildir. |

| Azure Hizmet Dağıtımı Yayın Yönetimi Katkıda Bulunanı | Azure Hizmet Dağıtımı aracılığıyla dağıtan hizmetler için katkıda bulunan rolü. |

| Veri Temizleyici | Kişisel verileri temizlemek için özel rol. Daha fazla bilgi için bkz. Log Analytics ve Uygulama Analizler kişisel verileri yönetme. |

| Azure ExpressRoute yöneticisi | Hızlı yollar oluşturabilir, silebilir ve yönetebilir. |

| Log Analytics Katkıda Bulunanı | Log Analytics Katkıda Bulunanı tüm izleme verilerini okuyabilir ve izleme ayarlarını düzenleyebilir. İzleme ayarlarını düzenleme, VM uzantısını VM'lere eklemeyi, Azure Depolama günlük koleksiyonunu yapılandırabilmek için depolama hesabı anahtarlarını okumayı, Otomasyon hesapları oluşturup yapılandırmayı, çözümler eklemeyi ve tüm Azure kaynaklarında Azure tanılamasını yapılandırmayı içerir. Azure tanılamanızı ayarlarken sorun yaşıyorsanız bkz . Azure tanılama. |

| Log Analytics Okuyucusu | Log Analytics Okuyucusu, tüm Azure kaynaklarında Azure tanılama yapılandırmasını görüntüleme de dahil olmak üzere tüm izleme verilerini görüntüleyebilir ve arayabilir ve izleme ayarlarını görüntüleyebilir. Azure tanılamanızı ayarlarken sorun yaşıyorsanız bkz . Azure tanılama. |

| masterreader | Kullanıcının her şeyi görüntülemesine izin verir ancak değişiklik yapmamasına izin verir. |

| İzleme Katkıda Bulunanı | Tüm izleme verilerini okuyabilir ve izleme ayarlarını güncelleştirebilir. |

| Ölçüm Yayımcısını İzleme | Ölçümlerin Azure kaynaklarına göre yayımlanmasını sağlar. |

| İzleme Okuyucusu | Tüm izleme verilerini okuyabilir. |

| Kaynak İlkesi Katkıda Bulunanı (önizleme) | kaynak ilkesi oluşturma/değiştirme, destek biletleri oluşturma ve kaynak/hiyerarşi okuma haklarıyla Kurumsal Anlaşma kullanıcıları yedekle. |

| Kullanıcı Erişimi yöneticisi | Kullanıcının diğer kullanıcıların Azure kaynaklarına erişimini yönetmesine izin verir. |

| Web Sitesi Katkıda Bulunanı | Web sitelerini yönetmenize (web planlarını yönetmenize izin verir) ancak bunlara erişmenize izin vermez. |

Düzenleme, oluşturma, silme ve güncelleştirmeyi içerir:

- Kaynaklar

- Web testleri

- Uyarılar

- Sürekli dışarı aktarma

Kullanıcıyı seçin

İstediğiniz kullanıcı dizinde değilse, Microsoft hesabı olan herkesi davet edebilirsiniz. Outlook.com, OneDrive, Windows Telefon veya Xbox Live gibi hizmetleri kullanıyorlarsa bir Microsoft hesabı vardır.

İlgili içerik

Azure rol tabanlı erişim denetimi (Azure RBAC) makalesine bakın.

Rol üyeliğini belirlemek için PowerShell sorgusu

Belirli roller bildirimlere ve e-posta uyarılarına bağlanabildiğinden, belirli bir role ait kullanıcıların listesini oluşturmak yararlı olabilir. Bu tür listelerin oluşturulmasına yardımcı olmak için, aşağıdaki örnek sorgular gereksinimlerinize uyacak şekilde ayarlanabilir.

Yönetici rolleri + Katkıda Bulunan rolleri için aboneliğin tamamını sorgulama

(Get-AzRoleAssignment -IncludeClassicAdministrators | Where-Object {$_.RoleDefinitionName -in @('ServiceAdministrator', 'CoAdministrator', 'Owner', 'Contributor') } | Select -ExpandProperty SignInName | Sort-Object -Unique) -Join ", "

Sahipler ve katkıda bulunanlar için belirli bir Uygulama Analizler kaynağı bağlamında sorgulama

$resourceGroup = "RGNAME"

$resourceName = "AppInsightsName"

$resourceType = "microsoft.insights/components"

(Get-AzRoleAssignment -ResourceGroup $resourceGroup -ResourceType $resourceType -ResourceName $resourceName | Where-Object {$_.RoleDefinitionName -in @('Owner', 'Contributor') } | Select -ExpandProperty SignInName | Sort-Object -Unique) -Join ", "

Sahipler ve katkıda bulunanlar için belirli bir kaynak grubu bağlamında sorgulama

$resourceGroup = "RGNAME"

(Get-AzRoleAssignment -ResourceGroup $resourceGroup | Where-Object {$_.RoleDefinitionName -in @('Owner', 'Contributor') } | Select -ExpandProperty SignInName | Sort-Object -Unique) -Join ", "