Ekinlikler

17 Mar 21 - 21 Mar 10

Diğer geliştiriciler ve uzmanlarla gerçek dünyadaki kullanım örneklerini temel alan ölçeklenebilir yapay zeka çözümleri oluşturmak için toplantı serisine katılın.

Hemen kaydolunBu tarayıcı artık desteklenmiyor.

En son özelliklerden, güvenlik güncelleştirmelerinden ve teknik destekten faydalanmak için Microsoft Edge’e yükseltin.

Barındırılan aracıların artan kötüye kullanımına çözüm olarak Azure Pipelines ücretsiz hibeleri alma sürecini geçici olarak değiştiriyoruz. Varsayılan olarak, Azure DevOps'ta oluşturulan yeni kuruluşlar artık eş zamanlı işlem hatları için ücretsiz bir izin almayabilir. Yeni kullanıcıların ücretsiz CI/CD almak için bir e-posta göndermesi ve ek bilgi sağlaması gerekir.

Ayrıntılar için aşağıdaki Özellikler listesine göz atın.

Azure Pipelines, birkaç yıldır genel ve özel projelere ücretsiz CI/CD sunuyor. Bu, ücretsiz işlem vermeyi gerektirdiği için, özellikle kripto madenciliği olmak üzere her zaman kötüye kullanım hedefi olmuştur. Bu suistimalin en aza indirilmesi ekipten her zaman enerji aldı. Son birkaç ay içinde durum oldukça kötüleşti ve Azure DevOps'taki yeni projelerin yüksek bir yüzdesi şifreleme madenciliği ve kötü amaçlı olarak sınıflandırdığımız diğer etkinlikler için kullanılıyor. Son bir ay içindeki çeşitli hizmet olayları, mevcut müşteriler için uzun bekleme sürelerine neden olan bu uygunsuz kullanımdan kaynaklandı.

Bu durumu gidermek için Azure DevOps'taki yeni kuruluşlara ücretsiz hibelerini almaları için ek bir adım ekledik. Aşağıdaki değişiklikler hemen uygulanır:

İsteğinizi gözden geçirecek ve birkaç gün içinde yanıtlayacağız.

Not

Bu değişiklik yalnızca yeni kuruluşları etkiler. Mevcut projeler veya kuruluşlar için geçerli değildir. Bu, alabileceğiniz ücretsiz hibe miktarını değiştirmez. Bu ücretsiz hibeyi almak için yalnızca ek bir adım ekler.

Ci/CD için Azure Pipelines'ı kullanmak isteyen yeni müşterilere neden olabilecek herhangi bir sorun için özür dileriz. Tüm müşterilerimize yüksek düzeyde hizmet sunmaya devam etmek için bunun gerekli olduğuna inanıyoruz. Kötüye kullanımı önlemenin otomatik yollarını keşfetmeye devam edeceğiz ve kötüye kullanımı önlemeye yönelik güvenilir bir mekanizmamız olduğunda önceki modeli geri yükleyeceğiz.

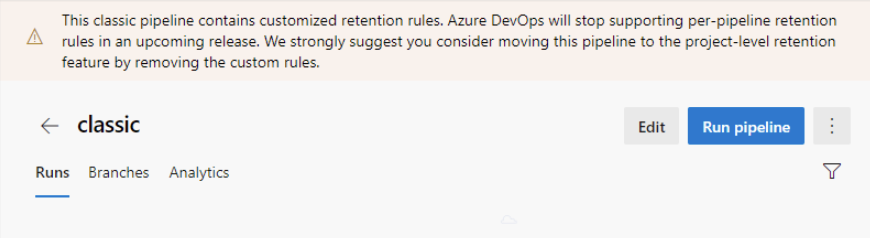

Artık Azure DevOps proje ayarlarında klasik derlemeler ve YAML işlem hatları için bekletme ilkeleri yapılandırabilirsiniz. YAML işlem hatları için bekletmeyi yapılandırmanın tek yolu bu olsa da, klasik derleme işlem hatları için bekletmeyi işlem hattı başına temelinde de yapılandırabilirsiniz. Gelecek bir sürümde klasik derleme işlem hatları için tüm işlem hattı başına bekletme kurallarını kaldıracağız.

Bunun sizin için anlamı: hala işlem hattı başına bekletme kurallarına sahip olan tüm klasik derleme işlem hatları yakında proje düzeyinde bekletme kurallarına tabi olacaktır.

Bu işlem hatlarını tanımlamanıza yardımcı olmak için, bu sürümde çalıştırma listesi sayfasının en üstünde bir başlık göstermek üzere bir değişiklik dağıtıyoruz.

İşlem hattı başına bekletme kurallarını kaldırarak işlem hatlarınızı güncelleştirmenizi öneririz. İşlem hattınız özel kurallar gerektiriyorsa, işlem hattınızda özel bir görev kullanabilirsiniz. Bir görev aracılığıyla bekletme kiraları ekleme hakkında bilgi için derlemeler, sürümler ve testler için bekletme ilkelerini ayarlama belgelerine bakın.

Azure Pipelines aracısı, özel günlük komutları için standart çıkışı tarar ve yürütür. Komutu setVariable bir değişken ayarlamak veya önceden tanımlanmış bir değişkeni değiştirmek için kullanılabilir. Bu, sistem dışındaki bir aktör tarafından kötüye kullanılabilir. Örneğin, işlem hattınızda ftp sunucusundaki dosyaların listesini yazdıran bir adım varsa, ftp sunucusuna erişimi olan bir kişi, adında komutun bulunduğu ve işlem hattının setVariable davranışını değiştirmesine neden olan yeni bir dosya ekleyebilir.

İşlem hattında günlüğe kaydetme komutunu kullanarak değişkenleri ayarlamayı kullanan birçok kullanıcımız var. Bu sürümle, komutun istenmeyen kullanım setVariable riskini azaltmak için aşağıdaki değişiklikleri yapıyoruz.

task.jsonaşağıdaki gibi bir kod parçacığı ekleyerek, görev yazarı herhangi bir değişkenin görevi tarafından ayarlandığını denetleyebilir.{

"restrictions": {

"commands": {

"mode": "restricted"

},

"settableVariables": {

"allowed": [

"myVar",

"otherVar"

]

}

},

}

Ayrıca, ssh gibi bir dizi yerleşik görevi, bu görevlerden yararlanılamayacak şekilde güncelleştiriyoruz.

Son olarak, bir adımın değişkenleri ayarlayıp ayarlayamayacağını denetlemek için YAML yapılarını kullanabilirsiniz.

steps:

- script: echo hello

target:

settableVariables: none

steps:

- script: echo hello

target:

settableVariables:

- things

- stuff

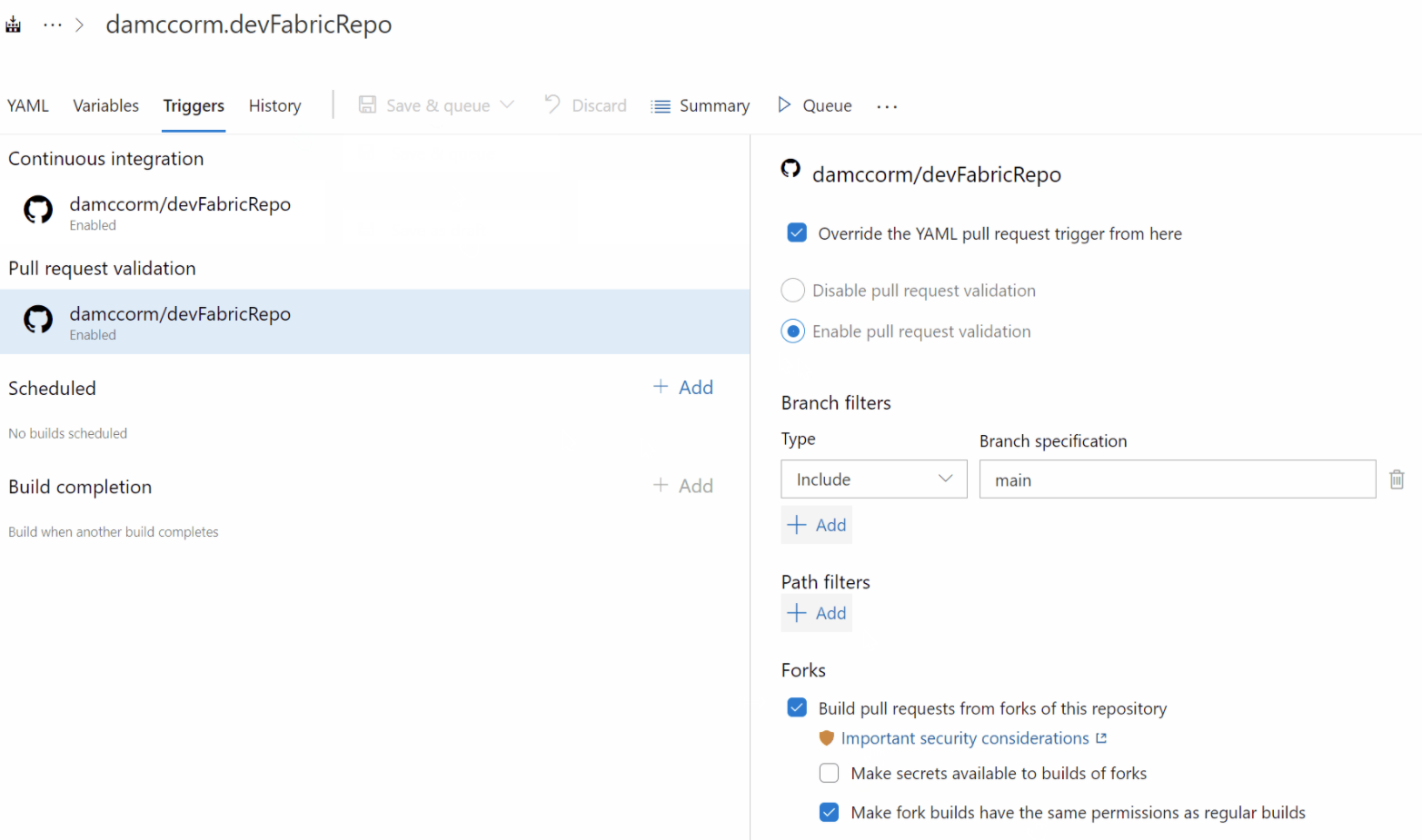

GitHub kullanıcıları genellikle bir yukarı akış deposuna katkıda bulunmak için çatalları kullanır. Azure Pipelines, GitHub deposunun çatalından katkılar oluşturduğunda, iş erişim belirtecine verilen izinleri kısıtlar ve işlem hattı gizli dizilerine bu tür işler tarafından erişilmesine izin vermez. Çatal oluşturma güvenliği hakkında daha fazla bilgiyi belgelerimizde bulabilirsiniz.

GitHub Enterprise Server deposunun çatallarını oluştururken varsayılan olarak aynı kısıtlamalar uygulanır. Bu, kullanıcıların iç kaynak işbirliği modelinden hala yararlanabileceği kapalı ortamlarda istenenden daha kısıtlayıcı olabilir. Gizli dizileri çatalların kullanımına açmak için işlem hattında bir ayar yapılandırabilirsiniz ancak iş erişim belirteci kapsamını denetleme ayarı yoktur. Bu sürümle, çatal derlemeleri için bile düzenli bir iş erişim belirteci oluşturma denetimi veriyoruz.

Bu ayarı işlem hattı düzenleyicisindeki Tetikleyiciler'den değiştirebilirsiniz. Bu ayarı değiştirmeden önce, bu yapılandırmayı etkinleştirmenin güvenlik etkilerini tam olarak anladığınızdan emin olun.

Daha verimli destek ve görüntü alanı kullanımı için Az, Azure ve AzureRM modüllerini Ubuntu ve Windows tarafından barındırılan görüntülere önceden yükleme işlemini güncelleştiriyoruz.

29 Mart haftası boyunca, en son ve en popüler sürümler dışındaki tüm sürümler arşiv olarak depolanır ve azure powershell görevi tarafından isteğe bağlı olarak ayıklanır. Değişikliklerin ayrıntılı listesi aşağıdadır:

Windows görüntüleri

En son sürüm (şu anda 5.5.0) dışındaki tüm Az modülü sürümleri arşivlenecek

En son modül (şu anda 5.3.0) ve 2.1.0 dışındaki tüm Azure modülleri arşivlenecek

En son modül (şu anda 6.13.1) ve 2.1.0 dışındaki tüm AzureRM modülleri arşivlenecek

Ubuntu resimleri

Barındırılan aracılarda yerleşik Azure görevlerini kullanan tüm işlem hatları amaçlandığı gibi çalışır ve güncelleştirme gerektirmez. Bu görevleri kullanmıyorsanız, önceden yüklenmiş modüllerde değişiklik yapılmaması için işlem hatlarınızı Azure PowerShell görevine geçirin.

Not

Bu güncelleştirmeler, şirket içinde barındırılan aracılarda çalışan işlem hatlarını etkilemez.

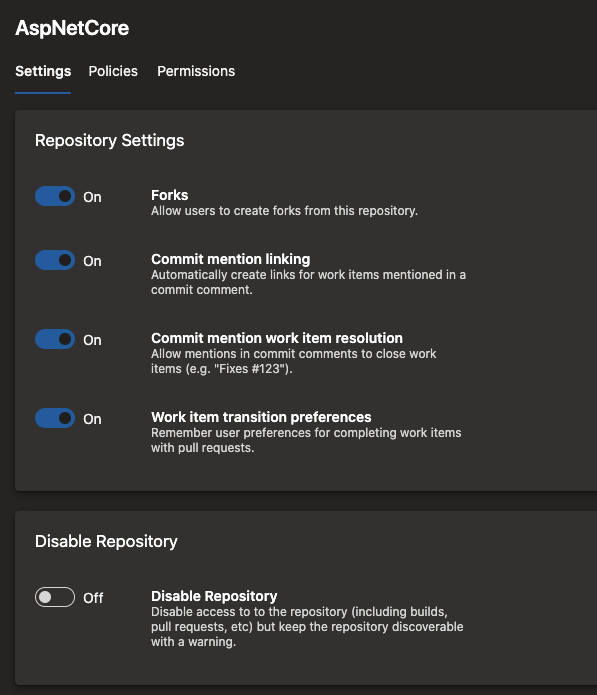

Müşteriler genellikle bir deponun devre dışı bırakılmasını ve kullanıcıların içeriğine erişmesini engellemenin bir yolunu talep etti. Örneğin, aşağıdaki durumlarda bunu yapmak isteyebilirsiniz:

Böyle durumlarda, sorunu çözmek için çalışırken depoyu geçici olarak devre dışı bırakmak isteyebilirsiniz. Bu güncelleştirmeyle, Depo silme izinleriniz varsa bir deposunu devre dışı bırakabilirsiniz. Depo devre dışı bırakılarak:

Gerekli risk azaltma adımları gerçekleştirildikten sonra, Depoyu silme iznine sahip kullanıcılar depoyu yeniden etkinleştirebilir. Bir depoyu devre dışı bırakmak veya etkinleştirmek için Proje Ayarları'na gidin, Depolar'ı ve ardından ilgili depoyu seçin.

Not

Bu özellikler önümüzdeki iki-üç hafta içinde kullanıma sunulacaktır.

Azure DevOps'a gidin ve bir göz atın.

Bu özellikler hakkında düşüncelerinizi duymak isteriz. Bir sorunu bildirmek veya öneri sağlamak için yardım menüsünü kullanın.

Stack Overflow'da topluluk tarafından öneriler ve sorularınıza yanıt alabilirsiniz.

Teşekkürler,

Vijay Machiraju

Ekinlikler

17 Mar 21 - 21 Mar 10

Diğer geliştiriciler ve uzmanlarla gerçek dünyadaki kullanım örneklerini temel alan ölçeklenebilir yapay zeka çözümleri oluşturmak için toplantı serisine katılın.

Hemen kaydolunEğitim

Modül

Güvenli işlem hatlarını desteklemek için bir proje ve depo yapısı yapılandırma - Training

Güvenli işlem hatlarını desteklemek için bir proje ve depo yapısı yapılandırın.

Sertifikasyon

Microsoft Sertifikalı: DevOps Mühendisi Uzmanı - Certifications

Bu sertifikasyon, şu teknik görevleri yerine getirme yeteneğinizi ölçer: Süreçleri ve iletişimi tasarlama ve uygulama, kaynak denetim stratejisi tasarlama ve uygulama, derleme ve yayın işlem hatlarını tasarlama ve uygulama, güvenlik ve uyumluluk planı geliştirme ve izleme stratejisi uygulama.