Hızlı Başlangıç: Azure PowerShell kullanarak Özel Bağlantı hizmeti oluşturma

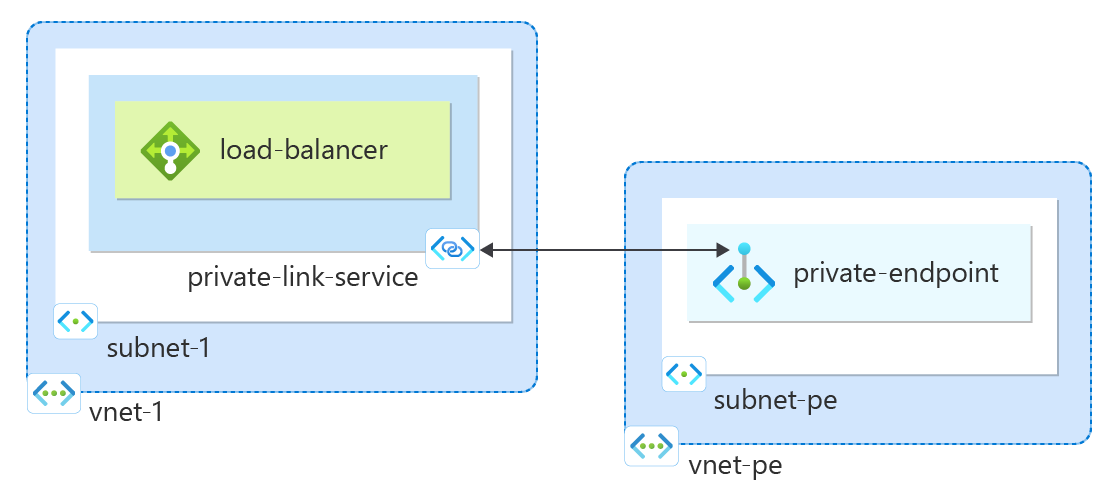

Hizmetinize başvuran bir Özel Bağlantı hizmeti oluşturmaya başlayın. Azure Standart Load Balancer arkasında dağıtılan hizmetinize veya kaynağınıza Özel Bağlantı erişim verin. Hizmetinizin kullanıcıları sanal ağlarından özel erişime sahiptir.

Önkoşullar

Etkin aboneliği olan bir Azure hesabı. Ücretsiz bir hesap oluşturun.

Azure Cloud Shell veya Azure PowerShell.

Bu hızlı başlangıçtaki adımlar Azure PowerShell cmdlet'lerini Azure Cloud Shell'da etkileşimli olarak çalıştırır. komutları Cloud Shell çalıştırmak için bir kod bloğunun sağ üst köşesindeki CloudShell'i Aç'ı seçin. Kopyala'yı seçerek kodu kopyalayın ve çalıştırmak için Cloud Shell yapıştırın. Cloud Shell Azure portal içinden de çalıştırabilirsiniz.

Cmdlet'leri çalıştırmak için Azure PowerShell yerel olarak da yükleyebilirsiniz. Bu makaledeki adımlar Azure PowerShell modül 5.4.1 veya sonraki bir sürümü gerektirir. Yüklü sürümünüzü bulmak için komutunu çalıştırın

Get-Module -ListAvailable Az. Yükseltmeniz gerekiyorsa bkz. Azure PowerShell modülünü güncelleştirme.PowerShell'i yerel olarak çalıştırıyorsanız Azure'a bağlanmak için komutunu çalıştırın

Connect-AzAccount.

Kaynak grubu oluşturma

Azure kaynak grubu, Azure kaynaklarının dağıtıldığı ve yönetildiği bir mantıksal kapsayıcıdır.

New-AzResourceGroup ile bir kaynak grubu oluşturun:

New-AzResourceGroup -Name 'test-rg' -Location 'eastus2'

İç yük dengeleyici oluşturma

Bu bölümde, bir sanal ağ ve bir iç Azure Load Balancer oluşturacaksınız.

Sanal ağ

Bu bölümde, Özel Bağlantı hizmetinize erişen yük dengeleyiciyi barındırmak için bir sanal ağ ve alt ağ oluşturacaksınız.

- New-AzVirtualNetwork ile bir sanal ağ oluşturun.

## Create backend subnet config ##

$subnet = @{

Name = 'subnet-1'

AddressPrefix = '10.0.0.0/24'

}

$subnetConfig = New-AzVirtualNetworkSubnetConfig @subnet

## Create the virtual network ##

$net = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

Location = 'eastus2'

AddressPrefix = '10.0.0.0/16'

Subnet = $subnetConfig

}

$vnet = New-AzVirtualNetwork @net

Standart yük dengeleyici oluşturma

Bu bölümde yük dengeleyicinin aşağıdaki bileşenlerini nasıl oluşturabileceğiniz ve yapılandırabileceğiniz açıklanmaktadır:

Ön uç IP havuzu için New-AzLoadBalancerFrontendIpConfig ile bir ön uç IP oluşturun. Bu IP, yük dengeleyicide gelen trafiği alır

Yük dengeleyicinin ön ucundan gönderilen trafik için New-AzLoadBalancerBackendAddressPoolConfig ile bir arka uç adres havuzu oluşturun. Bu havuz, arka uç sanal makinelerinizin dağıtıldığı yerdir.

Add-AzLoadBalancerProbeConfig ile arka uç VM örneklerinin sistem durumunu belirleyen bir sistem durumu araştırması oluşturun.

Add-AzLoadBalancerRuleConfig ile trafiğin VM'lere nasıl dağıtıldığını tanımlayan bir yük dengeleyici kuralı oluşturun.

New-AzLoadBalancer ile bir genel yük dengeleyici oluşturun.

## Place virtual network created in previous step into a variable. ##

$vnet = Get-AzVirtualNetwork -Name 'vnet-1' -ResourceGroupName 'test-rg'

## Create load balancer frontend configuration and place in variable. ##

$lbip = @{

Name = 'frontend'

PrivateIpAddress = '10.0.0.4'

SubnetId = $vnet.subnets[0].Id

}

$feip = New-AzLoadBalancerFrontendIpConfig @lbip

## Create backend address pool configuration and place in variable. ##

$bepool = New-AzLoadBalancerBackendAddressPoolConfig -Name 'backend-pool'

## Create the health probe and place in variable. ##

$probe = @{

Name = 'health-probe'

Protocol = 'http'

Port = '80'

IntervalInSeconds = '360'

ProbeCount = '5'

RequestPath = '/'

}

$healthprobe = New-AzLoadBalancerProbeConfig @probe

## Create the load balancer rule and place in variable. ##

$lbrule = @{

Name = 'http-rule'

Protocol = 'tcp'

FrontendPort = '80'

BackendPort = '80'

IdleTimeoutInMinutes = '15'

FrontendIpConfiguration = $feip

BackendAddressPool = $bePool

}

$rule = New-AzLoadBalancerRuleConfig @lbrule -EnableTcpReset

## Create the load balancer resource. ##

$loadbalancer = @{

ResourceGroupName = 'test-rg'

Name = 'load-balancer'

Location = 'eastus2'

Sku = 'Standard'

FrontendIpConfiguration = $feip

BackendAddressPool = $bePool

LoadBalancingRule = $rule

Probe = $healthprobe

}

New-AzLoadBalancer @loadbalancer

Ağ ilkesini devre dışı bırakma

Sanal ağda özel bağlantı hizmeti oluşturulabilmesi için ayarın privateLinkServiceNetworkPolicies devre dışı bırakılması gerekir.

- Set-AzVirtualNetwork ile ağ ilkesini devre dışı bırakın.

## Place the subnet name into a variable. ##

$subnet = 'subnet-1'

## Place the virtual network configuration into a variable. ##

$net = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

}

$vnet = Get-AzVirtualNetwork @net

## Set the policy as disabled on the virtual network. ##

($vnet | Select -ExpandProperty subnets | Where-Object {$_.Name -eq $subnet}).privateLinkServiceNetworkPolicies = "Disabled"

## Save the configuration changes to the virtual network. ##

$vnet | Set-AzVirtualNetwork

Özel bağlantı hizmeti oluşturma

Bu bölümde, önceki adımda oluşturulan Standart Azure Load Balancer kullanan bir özel bağlantı hizmeti oluşturun.

New-AzPrivateLinkServiceIpConfig ile özel bağlantı hizmeti IP yapılandırmasını oluşturun.

New-AzPrivateLinkService ile özel bağlantı hizmetini oluşturun.

## Place the virtual network into a variable. ##

$vnet = Get-AzVirtualNetwork -Name 'vnet-1' -ResourceGroupName 'test-rg'

## Create the IP configuration for the private link service. ##

$ipsettings = @{

Name = 'ipconfig-1'

PrivateIpAddress = '10.0.0.5'

Subnet = $vnet.subnets[0]

}

$ipconfig = New-AzPrivateLinkServiceIpConfig @ipsettings

## Place the load balancer frontend configuration into a variable. ##

$par = @{

Name = 'load-balancer'

ResourceGroupName = 'test-rg'

}

$fe = Get-AzLoadBalancer @par | Get-AzLoadBalancerFrontendIpConfig

## Create the private link service for the load balancer. ##

$privlinksettings = @{

Name = 'private-link-service'

ResourceGroupName = 'test-rg'

Location = 'eastus2'

LoadBalancerFrontendIpConfiguration = $fe

IpConfiguration = $ipconfig

}

New-AzPrivateLinkService @privlinksettings

Özel bağlantı hizmetiniz oluşturulur ve trafik alabilir. Trafik akışlarını görmek istiyorsanız uygulamanızı standart yük dengeleyicinizin arkasında yapılandırın.

Özel uç nokta oluşturma

Bu bölümde, özel bağlantı hizmetini özel bir uç noktaya eşlersiniz. Sanal ağ, özel bağlantı hizmeti için özel uç noktayı içerir. Bu sanal ağ, özel bağlantı hizmetinize erişen kaynakları içerir.

Özel uç nokta sanal ağı oluşturma

- New-AzVirtualNetwork ile bir sanal ağ oluşturun.

## Create backend subnet config ##

$subnet = @{

Name = 'subnet-pe'

AddressPrefix = '10.1.0.0/24'

}

$subnetConfig = New-AzVirtualNetworkSubnetConfig @subnet

## Create the virtual network ##

$net = @{

Name = 'vnet-pe'

ResourceGroupName = 'test-rg'

Location = 'eastus2'

AddressPrefix = '10.1.0.0/16'

Subnet = $subnetConfig

}

$vnetpe = New-AzVirtualNetwork @net

Uç nokta ve bağlantı oluşturma

Erken oluşturduğunuz özel bağlantı hizmetinin yapılandırmasını daha sonra kullanmak üzere bir değişkene yerleştirmek için Get-AzPrivateLinkService kullanın.

Bağlantı yapılandırmasını oluşturmak için New-AzPrivateLinkServiceConnection komutunu kullanın.

Uç noktayı oluşturmak için New-AzPrivateEndpoint kullanın.

## Place the private link service configuration into variable. ##

$par1 = @{

Name = 'private-link-service'

ResourceGroupName = 'test-rg'

}

$pls = Get-AzPrivateLinkService @par1

## Create the private link configuration and place in variable. ##

$par2 = @{

Name = 'connection-1'

PrivateLinkServiceId = $pls.Id

}

$plsConnection = New-AzPrivateLinkServiceConnection @par2

## Place the virtual network into a variable. ##

$par3 = @{

Name = 'vnet-pe'

ResourceGroupName = 'test-rg'

}

$vnetpe = Get-AzVirtualNetwork @par3

## Create private endpoint ##

$par4 = @{

Name = 'private-endpoint'

ResourceGroupName = 'test-rg'

Location = 'eastus2'

Subnet = $vnetpe.subnets[0]

PrivateLinkServiceConnection = $plsConnection

}

New-AzPrivateEndpoint @par4 -ByManualRequest

Özel uç nokta bağlantısını onaylama

Bu bölümde, önceki adımlarda oluşturduğunuz bağlantıyı onaylarsınız.

- Bağlantıyı onaylamak için Approve-AzPrivateEndpointConnection komutunu kullanın.

## Place the private link service configuration into variable. ##

$par1 = @{

Name = 'private-link-service'

ResourceGroupName = 'test-rg'

}

$pls = Get-AzPrivateLinkService @par1

$par2 = @{

Name = $pls.PrivateEndpointConnections[0].Name

ServiceName = 'private-link-service'

ResourceGroupName = 'test-rg'

Description = 'Approved'

PrivateLinkResourceType = 'Microsoft.Network/privateLinkServices'

}

Approve-AzPrivateEndpointConnection @par2

Özel uç noktanın IP adresi

Bu bölümde, yük dengeleyici ve özel bağlantı hizmetine karşılık gelen özel uç noktanın IP adresini bulursunuz.

- IP adresini almak için Get-AzPrivateEndpoint kullanın.

## Get private endpoint and the IP address and place in a variable for display. ##

$par1 = @{

Name = 'private-endpoint'

ResourceGroupName = 'test-rg'

ExpandResource = 'networkinterfaces'

}

$pe = Get-AzPrivateEndpoint @par1

## Display the IP address by expanding the variable. ##

$pe.NetworkInterfaces[0].IpConfigurations[0].PrivateIpAddress

❯ $pe.NetworkInterfaces[0].IpConfigurations[0].PrivateIpAddress

10.1.0.4

Kaynakları temizleme

Artık gerekli olmadığında Remove-AzResourceGroup komutunu kullanarak kaynak grubunu, yük dengeleyiciyi ve kalan kaynakları kaldırabilirsiniz.

Remove-AzResourceGroup -Name 'test-rg'

Sonraki adımlar

Bu hızlı başlangıçta:

Bir sanal ağ ve iç Azure Load Balancer oluşturuldu.

Özel bağlantı hizmeti oluşturuldu

Azure Özel uç noktası hakkında daha fazla bilgi edinmek için devam edin: