Özel uç nokta nedir?

Özel uç nokta, sanal ağınızdaki bir özel IP adresini kullanan bir ağ arabirimidir. Bu ağ arabirimi sizi Azure Özel Bağlantı ile desteklenen bir hizmete özel olarak ve güvenle bağlar. Özel uç noktayı etkinleştirerek hizmeti sanal ağınıza getirmiş olursunuz.

Hizmet aşağıdakiler gibi bir Azure hizmeti olabilir:

- Azure Depolama

- Azure Cosmos DB

- Azure SQL Veritabanı

- Özel Bağlantı hizmetini kullanarak kendi hizmetiniz.

Özel uç nokta özellikleri

Özel uç nokta aşağıdaki özellikleri belirtir:

| Özellik | Açıklama |

|---|---|

| Ad | Kaynak grubu içinde benzersiz bir ad. |

| Alt ağ | Özel IP adresinin atandığı dağıtılacak alt ağ. Alt ağ gereksinimleri için bu makalenin devamında yer alan Sınırlamalar bölümüne bakın. |

| Özel bağlantı kaynağı | Kullanılabilir türler listesinden bir kaynak kimliği veya diğer ad kullanarak bağlanılacak özel bağlantı kaynağı. Bu kaynağa gönderilen tüm trafik için benzersiz bir ağ tanımlayıcısı oluşturulur. |

| Hedef alt kaynak | Bağlanacak alt kaynak. Her özel bağlantı kaynak türü, tercihe göre seçecek çeşitli seçeneklere sahiptir. |

| Bağlan ion onay yöntemi | Otomatik veya el ile. Azure rol tabanlı erişim denetimi izinlerine bağlı olarak, özel uç noktanız otomatik olarak onaylanabilir. Azure rol tabanlı izinler olmadan özel bağlantı kaynağına bağlanıyorsanız, kaynağın sahibinin bağlantıyı onaylamasına izin vermek için el ile yöntemini kullanın. |

| İstek iletisi | İstenen bağlantıların el ile onaylanması için bir ileti belirtebilirsiniz. Bu ileti belirli bir isteği tanımlamak için kullanılabilir. |

| Bağlantı durumu | Özel uç noktanın etkin olup olmadığını belirten salt okunur bir özellik. Trafiği göndermek için yalnızca onaylanan durumdaki özel uç noktalar kullanılabilir. Diğer kullanılabilir durumlar: |

Özel uç noktalar oluştururken aşağıdakileri göz önünde bulundurun:

Özel uç noktalar, müşteriler arasında aynı bağlantıdan bağlantı sağlar:

- Sanal ağ

- Bölgesel olarak eşlenmiş sanal ağlar

- Genel olarak eşlenmiş sanal ağlar

- VPN veya Express Route kullanan şirket içi ortamlar

- Özel Bağlantı tarafından desteklenen hizmetler

Ağ bağlantıları yalnızca özel uç noktaya bağlanan istemciler tarafından başlatılabilir. Hizmet sağlayıcılarının hizmet müşterilerine bağlantı oluşturmak için yönlendirme yapılandırması yoktur. Bağlan iyonları yalnızca tek bir yönde oluşturulabilir.

Özel uç noktanın yaşam döngüsü için otomatik olarak salt okunur bir ağ arabirimi oluşturulur . Arabirime alt ağdan özel bağlantı kaynağına eşlenen dinamik bir özel IP adresi atanır. Özel IP adresinin değeri, özel uç noktanın yaşam döngüsünün tamamı için değişmeden kalır.

Özel uç noktanın sanal ağ ile aynı bölgede ve abonelikte dağıtılması gerekir.

Özel bağlantı kaynağı, sanal ağ ve özel uç nokta için olandan farklı bir bölgede dağıtılabilir.

Aynı özel bağlantı kaynağıyla birden çok özel uç nokta oluşturulabilir. Ortak dns sunucusu yapılandırması kullanan tek bir ağ için önerilen yöntem, belirtilen özel bağlantı kaynağı için tek bir özel uç nokta kullanmaktır. DNS çözümlemesinde yinelenen girdileri veya çakışmaları önlemek için bu uygulamayı kullanın.

Aynı sanal ağ içindeki aynı veya farklı alt ağlarda birden çok özel uç nokta oluşturulabilir. Abonelikte oluşturabileceğiniz özel uç nokta sayısının sınırları vardır. Daha fazla bilgi için bkz . Azure sınırları.

Özel bağlantı kaynağını içeren aboneliğin Microsoft ağ kaynak sağlayıcısına kaydedilmesi gerekir. Özel uç noktayı içeren aboneliğin de Microsoft ağ kaynak sağlayıcısına kaydedilmesi gerekir. Daha fazla bilgi için bkz . Azure Kaynak Sağlayıcıları.

Özel bağlantı kaynağı

Özel bağlantı kaynağı, belirtilen özel uç noktanın hedef hedefidir. Aşağıdaki tabloda, özel uç noktayı destekleyen kullanılabilir kaynaklar listelenir:

| Özel bağlantı kaynak adı | Kaynak türü | Alt kaynaklar |

|---|---|---|

| Application Gateway | Microsoft.Network/applicationgateways | Ön uç IP Yapılandırması adı |

| Azure Yapay Zeka Hizmetleri | Microsoft.CognitiveServices/accounts | account |

| FHIR için Azure API (Hızlı Sağlık Hizmetleri Birlikte Çalışabilirlik Kaynakları) | Microsoft.HealthcareApis/services | fhir |

| Azure Uygulama Yapılandırması | Microsoft.Appconfiguration/configurationStores | configurationStores |

| Azure App Service | Microsoft.Web/hostingEnvironments | barındırma ortamı |

| Azure App Service | Microsoft.Web/sites | Site |

| Azure Automation | Microsoft.Automation/automationAccounts | Web Kancası, DSCAndHybridWorker |

| Azure Backup | Microsoft.RecoveryServices/vaults | AzureBackup, AzureSiteRecovery |

| Azure Batch | Microsoft.Batch/batchAccounts | batchAccount, nodeManagement |

| Redis için Azure Önbelleği | Microsoft.Cache/Redis | redisCache |

| Redis için Azure Cache Enterprise | Microsoft.Cache/redisEnterprise | redisEnterprise |

| Azure Yapay Zeka Arama | Microsoft.Search/searchServices | searchService |

| Azure Container Registry | Microsoft.ContainerRegistry/kayıt defterleri | Kayıt defteri |

| Azure Cosmos DB | Microsoft.AzureCosmosDB/databaseAccounts | SQL, MongoDB, Cassandra, Gremlin, Tablo |

| PostgreSQL için Azure Cosmos DB | Microsoft.DBforPostgreSQL/serverGroupsv2 | Koordinatörü |

| Azure Cosmos DB for MongoDB sanal çekirdeği | Microsoft.DocumentDb/mongoClusters | mongoCluster |

| Azure Veri Gezgini | Microsoft.Kusto/clusters | cluster |

| Azure Data Factory | Microsoft.DataFactory/factory | Datafactory |

| MariaDB için Azure Veritabanı | Microsoft.DBforMariaDB/servers | mariadbServer |

| MySQL için Azure Veritabanı - Tek Sunucu | Microsoft.DBforMySQL/servers | mysqlServer |

| MySQL için Azure Veritabanı- Esnek Sunucu | Microsoft.DBforMySQL/flexibleServers | mysqlServer |

| PostgreSQL için Azure Veritabanı - Tek sunucu | Microsoft.DBforPostgreSQL/servers | postgresqlServer |

| Azure Databricks | Microsoft.Databricks/workspaces | databricks_ui_api, browser_authentication |

| Azure Cihaz Sağlama Hizmeti | Microsoft.Devices/provisioningServices | iotDps |

| Azure Digital Twins | Microsoft.DigitalTwins/digitalTwinsInstances | API |

| Azure Event Grid | Microsoft.EventGrid/domains | etki alanı |

| Azure Event Grid | Microsoft.EventGrid/topics | topic |

| Azure Event Hub | Microsoft.EventHub/namespaces | ad alanı |

| Azure Dosya Eşitleme | Microsoft. Depolama Sync/storageSyncServices | Dosya Eşitleme Hizmeti |

| Azure HDInsight | Microsoft.HDInsight/clusters | cluster |

| Azure IoT Central | Microsoft.IoTCentral/IoTApps | IoTApps |

| Azure IoT Hub | Microsoft.Devices/IotHubs | iotHub |

| Azure Key Vault | Microsoft.KeyVault/vaults | kasa |

| Azure Key Vault HSM (donanım güvenlik modülü) | Microsoft.Keyvault/managedHSMs | HSM |

| Azure Kubernetes Service - Kubernetes API | Microsoft.ContainerService/managedClusters | yönetim |

| Azure Machine Learning | Microsoft.MachineLearningServices/kayıt defterleri | amlregistry |

| Azure Machine Learning | Microsoft.MachineLearningServices/workspaces | amlworkspace |

| Azure Yönetilen Diskleri | Microsoft.Compute/diskAccesses | yönetilen disk |

| Azure Media Services | Microsoft.Media/mediaservices | keydelivery, liveevent, streamingendpoint |

| Azure Geçişi | Microsoft.Migrate/assessmentProjects | proje |

| Azure İzleyici Özel Bağlantı Kapsamı | Microsoft. Analizler/privatelinkscopes | azuremonitor |

| Azure Geçişi | Microsoft.Relay/ad alanları | ad alanı |

| Azure Service Bus | Microsoft.ServiceBus/ad alanları | ad alanı |

| Azure SignalR Hizmeti | Microsoft.SignalRService/SignalR | signalr |

| Azure SignalR Hizmeti | Microsoft.SignalRService/webPubSub | webpubsub |

| Azure SQL Veritabanı | Microsoft.Sql/servers | SQL Server (sqlServer) |

| Azure SQL Yönetilen Örnek | Microsoft.Sql/managedInstances | Managedınstance |

| Azure Statik Web Uygulamaları | Microsoft.Web/staticSites | staticSites |

| Azure Depolama | Microsoft.Storage/storageAccounts | Blob (blob, blob_secondary) Tablo (tablo, table_secondary) Kuyruk (kuyruk, queue_secondary) Dosya (dosya, file_secondary) Web (web, web_secondary) Dfs (dfs, dfs_secondary) |

| Azure Synapse | Microsoft.Synapse/privateLinkHubs | web |

| Azure Synapse Analytics | Microsoft.Synapse/workspaces | Sql, SqlOnDemand, Dev |

| Azure Sanal Masaüstü - konak havuzları | Microsoft.DesktopVirtualization/hostpools | bağlantı |

| Azure Sanal Masaüstü - çalışma alanları | Microsoft.DesktopVirtualization/workspaces | akış genel |

| IoT Hub için Cihaz Güncelleştirmesi | Microsoft.DeviceUpdate/accounts | DeviceUpdate |

| Microsoft Purview | Microsoft.Purview/accounts | account |

| Microsoft Purview | Microsoft.Purview/accounts | portal |

| Power BI | Microsoft.PowerBI/privateLinkServicesForPowerBI | Power BI |

| Özel Bağlantı hizmeti (kendi hizmetiniz) | Microsoft.Network/privateLinkServices | empty |

| Kaynak Yönetimi Özel Bağlantı | Microsoft.Authorization/resourceManagementPrivateLinks | ResourceManagement |

Not

Özel uç noktaları yalnızca Genel Amaçlı v2 (GPv2) depolama hesabında oluşturabilirsiniz.

Özel uç noktaların ağ güvenliği

Özel uç noktaları kullandığınızda trafiğin güvenliği özel bağlantı kaynağına sağlanır. Platform, ağ bağlantılarını doğrulayarak yalnızca belirtilen özel bağlantı kaynağına ulaşanlara izin verir. Aynı Azure hizmetinde daha fazla alt kaynak erişmek için, karşılık gelen hedeflere sahip daha fazla özel uç nokta gerekir. Örneğin Azure Depolama söz konusu olduğunda dosya ve blob alt kaynaklarına erişmek için ayrı özel uç noktalara ihtiyacınız olacaktır.

Özel uç noktalar, Azure hizmeti için özel olarak erişilebilir bir IP adresi sağlar, ancak genel ağ erişimini kısıtlamaz. Ancak diğer tüm Azure hizmetleri için ek erişim denetimleri gerekir. Bu denetimler, kaynaklarınıza ek bir ağ güvenlik katmanı sağlar ve özel bağlantı kaynağıyla ilişkili Azure hizmetine erişimi önlemeye yardımcı olan koruma sağlar.

Özel uç noktalar, ağ ilkelerini destekler. Ağ ilkeleri; Ağ Güvenlik Grupları (NSG), Kullanıcı Tanımlı Yollar (UDR) ve Uygulama Güvenlik Grupları (ASG) desteği sağlar. Özel uç nokta için ağ ilkelerini etkinleştirme hakkında daha fazla bilgi edinmek üzere Özel uç noktalar için ağ ilkelerini yönetme sayfasına bakın. AsG'yi özel uç noktayla kullanmak için Özel uç nokta ile uygulama güvenlik grubu (ASG) yapılandırma bölümüne bakın.

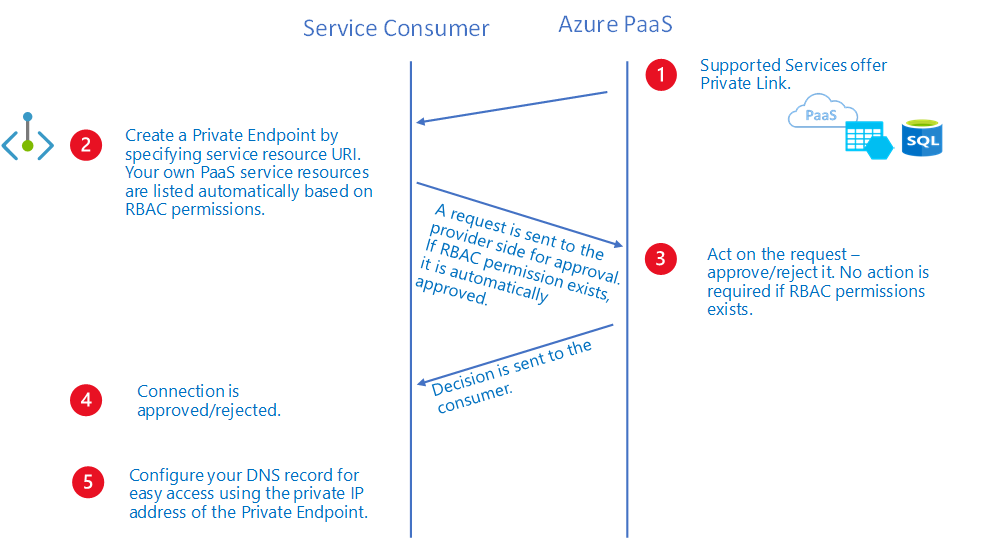

Onay iş akışını kullanarak özel bağlantı kaynağına erişim

Aşağıdaki bağlantı onay yöntemlerini kullanarak özel bağlantı kaynağına bağlanabilirsiniz:

Otomatik olarak onayla: Belirli bir özel bağlantı kaynağına sahip olduğunuzda veya izinleriniz olduğunda bu yöntemi kullanın. Gerekli izinler, aşağıdaki biçimdeki özel bağlantı kaynak türünü temel alır:

Microsoft.<Provider>/<resource_type>/privateEndpointConnectionsApproval/actionEl ile istek: Gerekli izinlere sahip değilseniz ve erişim istemek istediğinizde bu yöntemi kullanın. Onay iş akışı başlatılır. Özel uç nokta ve daha sonraki özel uç nokta bağlantıları Bekleme durumunda oluşturulur. Özel bağlantı kaynak sahibi bağlantıyı onaylamakla sorumludur. Onaylandıktan sonra, aşağıdaki onay iş akışı diyagramında gösterildiği gibi özel uç nokta trafiği normal şekilde gönderecek şekilde etkinleştirilir:

Özel uç nokta bağlantısı üzerinden özel bağlantı kaynak sahibi şunları yapabilir:

- Tüm özel uç nokta bağlantı ayrıntılarını gözden geçirin.

- Özel uç nokta bağlantısını onaylama. Özel bağlantı kaynağına trafik göndermek için ilgili özel uç nokta etkinleştirilir.

- Özel uç nokta bağlantısını reddedin. İlgili özel uç nokta, durumu yansıtacak şekilde güncelleştirilir.

- Herhangi bir durumda özel uç nokta bağlantısını silin. İlgili özel uç nokta, eylemi yansıtacak şekilde bağlantısı kesilmiş bir durumla güncelleştirilir. Özel uç nokta sahibi bu noktada yalnızca kaynağı silebilir.

Not

Belirtilen özel bağlantı kaynağına yalnızca Onaylandı durumundaki özel uç noktalar trafik gönderebilir.

Diğer ad kullanarak Bağlan

Diğer ad, hizmet sahibi standart yük dengeleyicinin arkasında bir özel bağlantı hizmeti oluşturduğunda oluşturulan benzersiz bir addır. Hizmet sahipleri bu diğer adı hizmetinizin tüketicileriyle çevrimdışı olarak paylaşabilir.

Tüketiciler, kaynak URI'sini veya diğer adı kullanarak özel bağlantı hizmetine bağlantı isteğinde bulunabilir. Diğer adı kullanarak bağlanmak için, el ile bağlantı onay yöntemini kullanarak özel bir uç nokta oluşturun. El ile bağlantı onay yöntemini kullanmak için, özel uç nokta oluşturma akışı sırasında el ile istek parametresini True olarak ayarlayın. Daha fazla bilgi için bkz . New-AzPrivateEndpoint ve az network private-endpoint create.

Not

Tüketicinin aboneliği sağlayıcı tarafında izin ver listesindeyse bu el ile istek otomatik olarak onaylanabilir. Daha fazla bilgi edinmek için hizmet erişimini denetleme bölümüne gidin.

DNS yapılandırması

Özel bağlantı kaynağına bağlanmak için kullandığınız DNS ayarları önemlidir. Mevcut Azure hizmetleri, genel uç nokta üzerinden bağlanırken kullanabileceğiniz bir DNS yapılandırmasına zaten sahip olabilir. Özel uç nokta üzerinden aynı hizmete bağlanmak için, genellikle özel DNS bölgeleri aracılığıyla yapılandırılan ayrı DNS ayarları gereklidir. Bağlantı için tam etki alanı adını (FQDN) kullandığınızda DNS ayarlarınızın doğru olduğundan emin olun. Ayarlar, özel uç noktanın özel IP adresine çözümlenmelidir.

Özel uç noktayla ilişkili ağ arabirimi, DNS'nizi yapılandırmak için gereken bilgileri içerir. Bilgiler, bir özel bağlantı kaynağının FQDN'sini ve özel IP adresini içerir.

Özel uç noktalar için DNS yapılandırma önerileri hakkında ayrıntılı bilgi için bkz . Özel uç nokta DNS yapılandırması.

Sınırlamalar

Aşağıdaki bilgiler, özel uç noktaların kullanımıyla ilgili bilinen sınırlamaları listeler:

Statik IP adresi

| Sınırlama | Açıklama |

|---|---|

| Statik IP adresi yapılandırması şu anda desteklenmiyor. | Azure Kubernetes Service (AKS)Azure Uygulaması lication GatewayHD InsightRecovery Services KasalarıÜçüncü taraf Özel Bağlantı hizmetleri |

Ağ güvenlik grubu

| Sınırlama | Açıklama |

|---|---|

| Özel uç nokta ağ arabirimi için geçerli yollar ve güvenlik kuralları kullanılamaz. | Azure portalında özel uç nokta NIC'sinde geçerli yollar ve güvenlik kuralları görüntülenmez. |

| NSG akış günlükleri desteklenmiyor. | Özel uç noktayı hedefleyen gelen trafik için NSG akış günlükleri kullanılamıyor. |

| Uygulama Güvenlik Grubu'nda en fazla 50 üye. | Elli, özel uç nokta alt ağındaki NSG'ye bağlı her ilgili ASG'ye bağlanabilen IP Yapılandırmalarının sayısıdır. Bağlan ion hataları 50'den fazla üyeyle oluşabilir. |

| Hedef bağlantı noktası aralıkları 250 K'ye kadar desteklenir. | Hedef bağlantı noktası aralıkları bir çarpma SourceAddressPrefixes, DestinationAddressPrefixes ve DestinationPortRanges olarak desteklenir. Örnek gelen kural: Bir kaynak * bir hedef * 4K portRanges = 4K Geçerli 10 kaynak * 10 hedef * 10 portRanges = 1 K Geçerli 50 kaynak * 50 hedef * 50 portRanges = 125 K Geçerli 50 kaynak * 50 hedef * 100 portRanges = 250 K Geçerli 100 kaynak * 100 hedef * 100 portRanges = 1M Geçersiz, NSG'de çok fazla kaynak/hedef/bağlantı noktası var. |

| Kaynak bağlantı noktası filtreleme * olarak yorumlanır | Kaynak bağlantı noktası filtreleme, özel uç noktaya yönelik trafik için geçerli bir trafik filtreleme senaryosu olarak etkin olarak kullanılmaz. |

| Özellik belirli bölgelerde kullanılamaz. | Şu anda şu bölgelerde kullanılamıyor: Batı Hindistan Avustralya Orta 2 Güney Afrika Batı Brezilya Güneydoğu Tüm Kamu bölgeleri Tüm Çin bölgeleri |

NSG ile ilgili dikkat edilmesi gereken diğer noktalar

Özel uç noktadan reddedilen giden trafik geçerli bir senaryo değildir çünkü hizmet sağlayıcısı trafiği oluşturamaz.

Aşağıdaki hizmetler, özel uç nokta kullanırken ve NSG güvenlik filtreleri eklerken tüm hedef bağlantı noktalarının açık olmasını gerektirebilir:

- Azure Cosmos DB - Daha fazla bilgi için bkz . Hizmet bağlantı noktası aralıkları.

UDR

| Sınırlama | Açıklama |

|---|---|

| SNAT her zaman önerilir. | Özel uç nokta veri düzleminin değişken yapısı nedeniyle, dönüş trafiğinin dikkate alındığından emin olmak için özel uç noktaya yönlendirilen SNAT trafiği önerilir. |

| Özellik belirli bölgelerde kullanılamaz. | Şu anda şu bölgelerde kullanılamıyor: Batı Hindistan Avustralya Orta 2 Güney Afrika Batı Brezilya Güneydoğu |

Uygulama güvenlik grubu

| Sınırlama | Açıklama |

|---|---|

| Özellik belirli bölgelerde kullanılamaz. | Şu anda şu bölgelerde kullanılamıyor: Batı Hindistan Avustralya Orta 2 Güney Afrika Batı Brezilya Güneydoğu |

Sonraki adımlar

Özel uç noktalar ve Özel Bağlantı hakkında daha fazla bilgi için bkz. Azure Özel Bağlantı nedir?.

Web uygulaması için özel uç nokta oluşturmaya başlamak için bkz . Hızlı Başlangıç: Azure portalını kullanarak özel uç nokta oluşturma.