Tehdit analizinde analist raporu

Şunlar için geçerlidir:

Uç Nokta için Microsoft Defender'ı deneyimlemek ister misiniz? Ücretsiz deneme için kaydolun.

Her tehdit analizi raporu dinamik bölümler ve analist raporu adlı kapsamlı bir yazılı bölüm içerir. Bu bölüme erişmek için izlenen tehditle ilgili raporu açın ve Analist raporu sekmesini seçin.

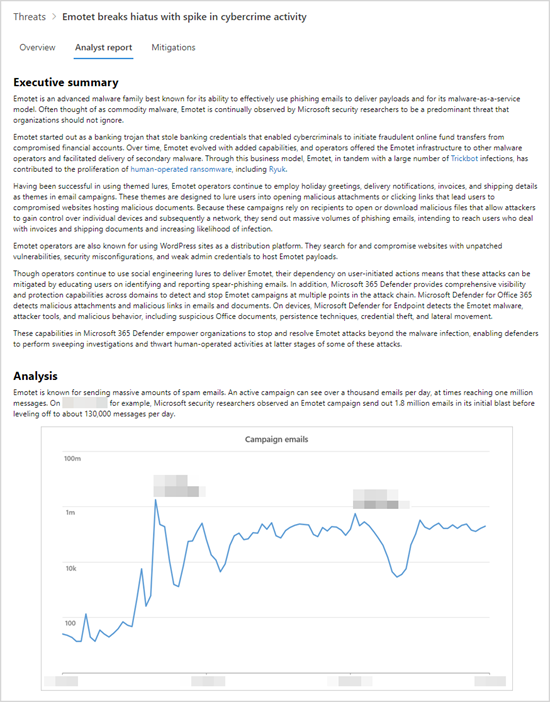

Tehdit analizi raporunun analist raporu bölümü

Analist raporunu tarama

Analist raporunun her bölümü eyleme dönüştürülebilir bilgiler sağlamak için tasarlanmıştır. Raporlar farklılık gösterse de, çoğu rapor aşağıdaki tabloda açıklanan bölümleri içerir.

| Rapor bölümü | Açıklama |

|---|---|

| Yönetici özeti | İlk görüldüğü zaman, motivasyonları, dikkate değer olaylar, ana hedefler ve farklı araçlar ve teknikler dahil olmak üzere, tehdide genel bakış. Bu bilgileri, sektörünüz, coğrafi konumunuz ve ağınız bağlamında tehdidi nasıl önceliklendirebileceğinizi daha fazla değerlendirmek için kullanabilirsiniz. |

| Analiz | Bir saldırının ayrıntıları ve saldırganların yeni bir teknik veya saldırı yüzeyini nasıl kullanabileceği dahil olmak üzere tehditler hakkında teknik bilgiler |

| GÖZLEMLENEN MITRE ATT&CK teknikleri | Gözlemlenen teknikler MITRE ATT&CK saldırı çerçevesiyle nasıl eşlenir? |

| Azaltıcı etken | Tehdidi durdurabilecek veya tehdidin etkisini azaltmaya yardımcı olabilecek öneriler. Bu bölüm, tehdit analizi raporunun bir parçası olarak dinamik olarak izlenmemiş risk azaltmaları da içerir. |

| Algılama ayrıntıları | Microsoft güvenlik çözümleri tarafından sağlanan ve tehditle ilişkili etkinlikleri veya bileşenleri ortaya çıkarabilen belirli ve genel algılamalar. |

| Gelişmiş avcılık örneği | Olası tehdit etkinliğini proaktif olarak tanımlamak için gelişmiş tehdit avcılığı sorguları. Sorguların çoğu, özellikle kötü amaçlı olabilecek bileşenleri veya kötü amaçlı olduğu dinamik olarak değerlendirilemeyen davranışları bulmak için ek algılamalar için sağlanır. |

| Başvurular | Raporun oluşturulması sırasında analistler tarafından başvuruda bulunan Microsoft ve üçüncü taraf yayınları. Tehdit analizi içeriği, Microsoft araştırmacıları tarafından doğrulanan verileri temel alır. Genel kullanıma açık, üçüncü taraf kaynaklardan gelen bilgiler bu şekilde net bir şekilde tanımlanır. |

| Günlüğü Değiştir | Raporun yayımlandığı zaman ve raporda önemli değişiklikler yapıldığında. |

Ek risk azaltmaları uygulama

Tehdit analizi , güvenlik güncelleştirmelerinin ve güvenli yapılandırmaların durumunu dinamik olarak izler. Bu tür bilgiler Uç noktalar ve Önerilen eylemler sekmelerinde grafik ve tablo olarak kullanılabilir.

Analist raporu, izlenen bu risk azaltmalara ek olarak dinamik olarak izlenmeyen risk azaltmaları da ele alır. Aşağıda dinamik olarak izlenmemiş bazı önemli risk azaltma örnekleri verilmiştir:

- .lnk ekleri veya diğer şüpheli dosya türleri olan e-postaları engelleme

- Yerel yönetici parolalarını rastgele belirleme

- Son kullanıcıları kimlik avı e-postası ve diğer tehdit vektörleri hakkında eğitme

- Belirli saldırı yüzeyi azaltma kurallarını açma

Güvenlik duruşunuzu bir tehdide karşı değerlendirmek için Uç Noktalar açığa çıkarmalar ve Önerilen eylemler sekmelerini kullanabilirsiniz ancak bu öneriler güvenlik duruşunuzu iyileştirmeye yönelik ek adımlar atmanıza olanak sağlar. Analist raporundaki tüm risk azaltma kılavuzlarını dikkatle okuyun ve mümkün olduğunda uygulayın.

Her tehdidin nasıl algılanabilir olduğunu anlama

Analist raporu ayrıca Microsoft Defender Virüsten Koruma ile uç nokta algılama ve yanıt (EDR) özelliklerinden algılamalar sağlar.

Virüsten koruma algılamaları

Bu algılamalar , Windows'ta Microsoft Defender Virüsten Koruma'nın açık olduğu cihazlarda kullanılabilir. Bu algılamalar Uç Nokta için Microsoft Defender'a eklenmiş cihazlarda gerçekleştiğinde, rapordaki grafikleri aydınlatan uyarılar da tetikler.

Not

Analist raporu, izlenen tehdide özgü bileşenlere veya davranışlara ek olarak çok çeşitli tehditleri belirleyebilen genel algılamaları da listeler. Bu genel algılamalar grafiklere yansıtılamaz.

Uç nokta algılama ve yanıt (EDR) uyarıları

Uç Nokta için Microsoft Defender'a eklenen cihazlar için EDR uyarıları oluşturulur. Bu uyarılar genellikle Uç Nokta için Microsoft Defender algılayıcısı tarafından toplanan güvenlik sinyallerini ve güçlü sinyal kaynakları olarak hizmet veren diğer uç nokta özelliklerini (virüsten koruma, ağ koruması, kurcalama koruması gibi) kullanır.

Virüsten koruma algılamaları listesinde olduğu gibi, bazı EDR uyarıları da izlenen tehditle ilişkilendirilmeyebilecek şüpheli davranışlara genel olarak bayrak eklemek için tasarlanmıştır. Bu gibi durumlarda rapor, uyarıyı açıkça "genel" olarak tanımlar ve rapordaki grafiklerin hiçbirini etkilemez.

Gelişmiş tehdit avcılığı kullanarak küçük tehdit yapıtlarını bulma

Algılamalar izlenen tehdidi otomatik olarak tanımlamanıza ve durdurmanıza olanak sağlarken, birçok saldırı etkinliği ek inceleme gerektiren ince izler bırakır. Bazı saldırı etkinlikleri de normal olabilecek davranışlar sergiler, bu nedenle bunları dinamik olarak algılamak işlemsel kirlilik ve hatta hatalı pozitif sonuçlara neden olabilir.

Gelişmiş avcılık , tehdit etkinliğinin ince göstergelerini bulma işlemini basitleştiren Kusto Sorgu Dili'ni temel alan bir sorgu arabirimi sağlar. Ayrıca bağlamsal bilgileri ortaya çıkmanızı ve göstergelerin bir tehdide bağlı olup olmadığını doğrulamanızı sağlar.

Analist raporlarındaki gelişmiş tehdit avcılığı sorguları Microsoft analistleri tarafından izlendi ve gelişmiş tehdit avcılığı sorgu düzenleyicisinde çalıştırmaya hazır. Gelecekteki eşleşmeler için uyarıları tetikleyen özel algılama kuralları oluşturmak için sorguları da kullanabilirsiniz.

İlgili konular

- Tehdit analizine genel bakış

- Gelişmiş avcılık ile tehditleri proaktif olarak bulma

- Özel algılama kuralları

İpucu

Daha fazla bilgi edinmek mi istiyorsunuz? Teknoloji Topluluğumuzdaki Microsoft Güvenlik topluluğuyla etkileşime geçin: Uç Nokta için Microsoft Defender Teknoloji Topluluğu.