Intune'da uç nokta güvenliği için güvenlik duvarı ilkesi

MacOS ve Windows cihazları çalıştıran cihazlar için yerleşik bir güvenlik duvarı yapılandırmak üzere Intune'da uç nokta güvenliği Güvenlik duvarı ilkesini kullanın.

Cihaz yapılandırması için Endpoint Protection profillerini kullanarak aynı güvenlik duvarı ayarlarını yapılandırabilirsiniz ancak cihaz yapılandırma profilleri ek ayar kategorileri içerir. Bu ek ayarlar güvenlik duvarlarıyla ilişkili değildir ve ortamınız için yalnızca güvenlik duvarı ayarlarını yapılandırma görevini karmaşıklaştırabilir.

Microsoft Intune yönetim merkezinin Uç nokta güvenlik düğümünde Yönet'in altında güvenlik duvarları için uç nokta güvenlik ilkelerini bulun.

Güvenlik duvarı profilleri için önkoşullar

- Windows 10

- Windows 11

- Windows Server 2012 R2 veya üzeri ( Endpoint Security için Microsoft Defender ayarları yönetim senaryosu aracılığıyla)

- macOS'un desteklenen herhangi bir sürümü

Önemli

Windows, Windows Güvenlik Duvarı yapılandırma hizmeti sağlayıcısının (CSP) güvenlik duvarı kurallarının Atomik bloklarından kuralları nasıl zorunlu kıldığını güncelleştirdi. Bir cihazdaki Windows Güvenlik Duvarı CSP,Intune uç noktası güvenlik duvarı ilkelerinizden güvenlik duvarı kuralı ayarlarını uygular. Windows'un aşağıdaki sürümlerinden başlayarak, güncelleştirilmiş CSP davranışı artık her Atomik kural bloğundan güvenlik duvarı kurallarının tümünün veya hiçbir şeyin uygulanmamasını zorunlu kılar:

- Windows 11 21H2

- Windows 11 22H2

- Windows 10 21H2

Windows'un önceki bir sürümünü çalıştıran cihazlarda, CSP güvenlik duvarı kurallarını atomik bir kural bloğunda işler ve aynı anda bir kural (veya ayar). Amaç, söz konusu Atomik bloktaki tüm kuralları uygulamak veya hiçbirini uygulamak değildir. Ancak, CSP bloktan herhangi bir kural uygulamayla ilgili bir sorunla karşılaşırsa, CSP sonraki kuralları uygulamayı durdurur, ancak zaten başarıyla uygulanmış olan bir kuralı bu bloktan geri almaz. Bu davranış, bir cihazda güvenlik duvarı kurallarının kısmi dağıtımına neden olabilir.

Rol tabanlı erişim denetimleri (RBAC)

Intune güvenlik duvarı ilkesini yönetmek için doğru izin ve hak düzeyini atama yönergeleri için bkz. Assign-role-based-access-controls-for-endpoint-security-policy.

Güvenlik duvarı profilleri

Intune tarafından yönetilen cihazlar

Platform: macOS:

- macOS güvenlik duvarı – macOS'ta yerleşik güvenlik duvarı ayarlarını etkinleştirin ve yapılandırın.

Platform: Windows:

Aşağıdaki profillerde ayarları yapılandırma hakkında daha fazla bilgi için bkz. Güvenlik duvarı yapılandırma hizmeti sağlayıcısı (CSP).

Not

5 Nisan 2022'den itibaren , Windows 10 ve üzeri platform, windows 10, Windows 11 ve windows server platformu ile değiştirilmiştir. Bu platform artık daha basit bir şekilde Windows olarak adlandırılmıştır.

Windows platformu, Microsoft Intune veya Uç Nokta için Microsoft Defender aracılığıyla iletişim kuracak cihazları destekler. Bu profiller, Microsoft Intune aracılığıyla yerel olarak desteklenmeyen Windows Server platformu için de destek ekler.

Bu yeni platformun profilleri, Ayarlar Kataloğu'nda bulunan ayarlar biçimini kullanır. Bu yeni platform için her yeni profil şablonu, değiştirdiği eski profil şablonuyla aynı ayarları içerir. Bu değişiklikle artık eski profillerin yeni sürümlerini oluşturamıyabilirsiniz. Eski profilinizin mevcut örnekleri kullanılabilir durumda kalır ve bunları düzenleyebilirsiniz.

Windows Güvenlik Duvarı – Gelişmiş Güvenlik özellikli Windows Güvenlik Duvarı ayarlarını yapılandırın. Windows Güvenlik Duvarı, bir cihaz için konak tabanlı, iki yönlü ağ trafiği filtrelemesi sağlar ve yerel cihaza gelen veya giden yetkisiz ağ trafiğini engelleyebilir.

Windows Güvenlik Duvarı kuralları - Belirli bağlantı noktaları, protokoller, uygulamalar ve ağlar dahil olmak üzere ayrıntılı Güvenlik Duvarı kuralları tanımlayın ve ağ trafiğine izin verin veya trafiği engelleyin. Bu profilin her örneği en fazla 150 özel kuralı destekler.

İpucu

MdmStore/FirewallRules/{FirewallRuleName}/PolicyAppId CSP'de açıklanan İlke Uygulama Kimliği ayarının kullanılması, ortamınızda Windows Defender Uygulama Denetimi (WDAC) etiketlemesi kullanılmasını gerektirir. Daha fazla bilgi için aşağıdaki Windows Defender makalelerine bakın:

Windows Hyper-V Güvenlik Duvarı Kuralları Windows Hyper-V Güvenlik Duvarı Kuralları şablonu, Linux için Windows Alt Sistemi (WSL) ve Android için Windows Alt Sistemi (WSA) gibi uygulamalar da dahil olmak üzere Windows'da belirli Hyper-V kapsayıcılarına uygulanacak güvenlik duvarı kurallarını denetlemenize olanak tanır

Güvenlik duvarı kuralları için profillere yeniden kullanılabilir ayarlar grupları ekleme

Genel önizlemede, Windows Güvenlik Duvarı kural profilleri aşağıdaki platformlar için yeniden kullanılabilir ayar gruplarının kullanımını destekler:

- Windows 10

- Windows 11

Aşağıdaki güvenlik duvarı kuralı profil ayarları yeniden kullanılabilir ayarlar gruplarında kullanılabilir:

- Uzak IP adresi aralıkları

- FQDN tanımları ve otomatik çözünürlük

Bir veya daha fazla yeniden kullanılabilir ayar grubu eklemek için bir güvenlik duvarı kuralı yapılandırdığınızda, bu gruplardaki ayarların nasıl kullanıldığını tanımlamak için Eylem kurallarını da yapılandıracaksınız.

Profile eklediğiniz her kural hem yeniden kullanılabilir ayarlar gruplarını hem de doğrudan kurala eklenen tek tek ayarları içerebilir. Ancak, her kuralı yeniden kullanılabilir ayarlar grupları için veya doğrudan kurala eklediğiniz ayarları yönetmek için kullanmayı göz önünde bulundurun. Bu ayrım, gelecekteki yapılandırmaları veya yapabileceğiniz değişiklikleri basitleştirmeye yardımcı olabilir.

Yeniden kullanılabilir grupları yapılandırma ve bunları bu profile ekleme ile ilgili önkoşullar ve yönergeler için bkz. Intune ilkeleriyle yeniden kullanılabilir ayar gruplarını kullanma.

Configuration Manager tarafından yönetilen cihazlar

Güvenlik Duvarı

Configuration Manager tarafından yönetilen cihazlar için destek Önizleme aşamasındadır.

Kiracı ekleme özelliğini kullandığınızda Configuration Manager cihazları için Güvenlik Duvarı ilke ayarlarını yönetin.

İlke yolu:

- Uç nokta güvenliği > Güvenlik Duvarı

Profiller:

- Windows Güvenlik Duvarı (ConfigMgr)

Configuration Manager'ın gerekli sürümü:

- Configuration Manager geçerli dal sürümü 2006 veya üzeri, konsol içi Configuration Manager 2006 Düzeltmesi (KB4578605)

Desteklenen Configuration Manager cihaz platformları:

- Windows 11 ve üzeri (x86, x64, ARM64)

- Windows 10 ve üzeri (x86, x64, ARM64)

Güvenlik duvarı kuralı birleştirmeleri ve ilke çakışmaları

Yalnızca bir ilke kullanarak bir cihaza güvenlik duvarı ilkelerinin uygulanmasını planlayın. Tek bir ilke örneğinin ve ilke türünün kullanılması, iki ayrı ilkenin aynı ayara farklı yapılandırmalar uygulayarak çakışmalar oluşturmasını önlemeye yardımcı olur. aynı ayarı farklı değerlerle yöneten iki ilke örneği veya ilke türü arasında çakışma olduğunda, ayar cihaza gönderilmez.

Bu ilke çakışması biçimi, diğer Windows Güvenlik Duvarı profilleriyle veya cihaz yapılandırması gibi farklı bir ilke türü tarafından sunulan bir güvenlik duvarı yapılandırmasıyla çakışabilen Windows Güvenlik Duvarı profili için geçerlidir.

Windows Güvenlik Duvarı profilleri, WindowsGüvenlik Duvarı kural profilleriyle çakışmaz.

Windows Güvenlik Duvarı kural profillerini kullandığınızda, aynı cihaza birden çok kural profili uygulayabilirsiniz. Ancak, farklı yapılandırmalarla aynı şey için farklı kurallar mevcut olduğunda, ikisi de cihaza gönderilir ve bu cihazda bir çakışma oluşturur.

- Örneğin, bir kural güvenlik duvarı üzerinden Teams.exe engellerse ve ikinci bir kural Teams.exeizin verirse, her iki kural da istemciye teslim edilir. Bu sonuç, Güvenlik Duvarı ayarları için diğer ilkeler aracılığıyla oluşturulan çakışmalardan farklıdır.

Birden çok kural profilinden gelen kurallar birbiriyle çakışmadığında, cihazlar her profildeki kuralları birleştirerek cihazda birleşik bir güvenlik duvarı kuralı yapılandırması oluşturur. Bu davranış, her bir profilin desteklediği 150'den fazla kuralı bir cihaza dağıtmanızı sağlar.

- Örneğin, iki Windows Güvenlik Duvarı kuralı profiliniz vardır. İlk profil, güvenlik duvarı üzerinden Teams.exe sağlar. İkinci profil, güvenlik duvarı üzerinden Outlook.exe sağlar. Bir cihaz her iki profili de aldığında, cihaz her iki uygulamanın da güvenlik duvarı üzerinden geçmesine izin verecek şekilde yapılandırılır.

Güvenlik duvarı ilkesi raporları

Güvenlik duvarı ilkesi raporları, yönetilen cihazlarınız için güvenlik duvarı durumuyla ilgili durum ayrıntılarını görüntüler. Güvenlik duvarı raporları, aşağıdaki işletim sistemlerini çalıştıran yönetilen cihazları destekler.

- Windows 10/11

Özet

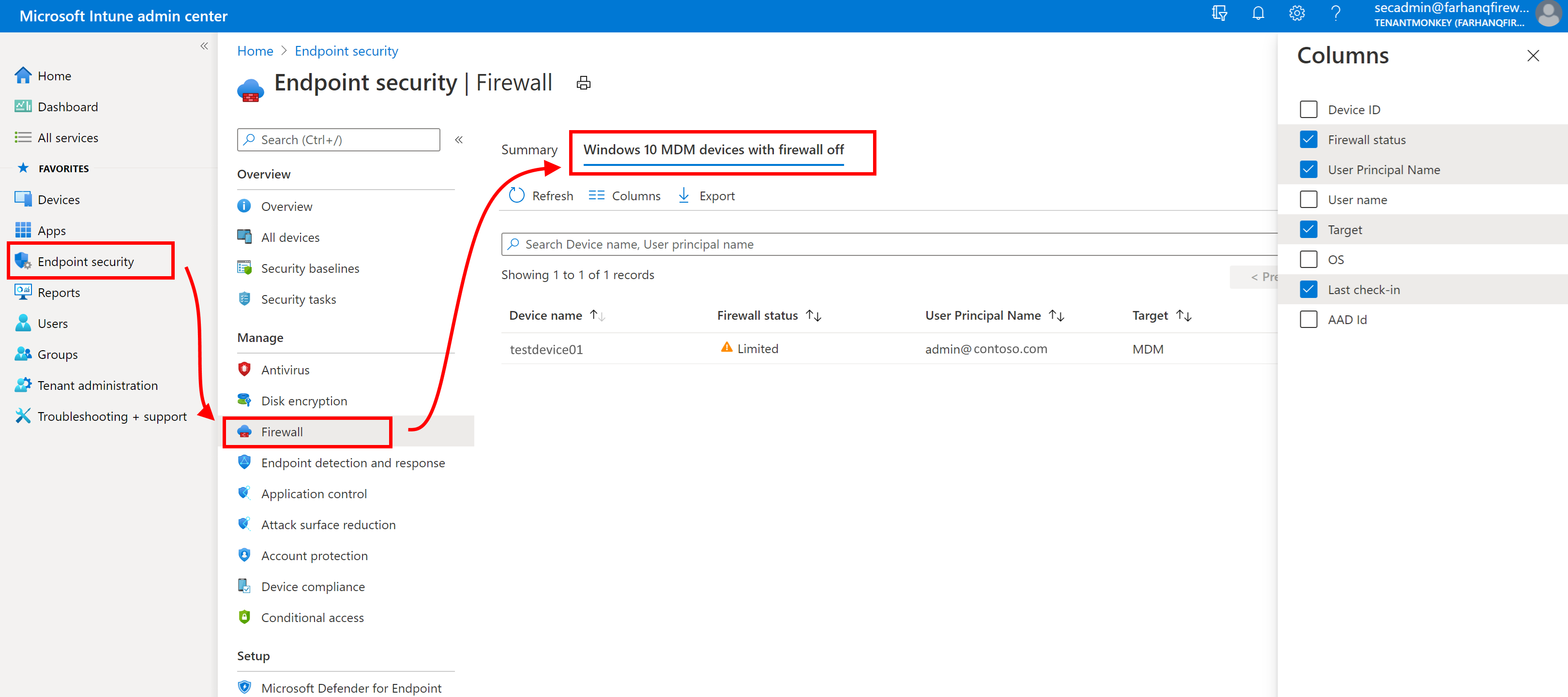

Özet, Güvenlik Duvarı düğümünü açtığınızda varsayılan görünümdür. Microsoft Intune yönetim merkezini açın ve uç nokta güvenliği>Güvenlik Duvarı>Özeti'ne gidin.

Bu görünümde aşağıdakiler sağlanır:

- Güvenlik duvarı kapalı olan cihazların toplam sayısı.

- Adı, türü, atanıp atanmadığı ve en son ne zaman değiştirildiği gibi Güvenlik Duvarı ilkelerinizin listesi.

Windows 10 veya üzerini çalıştıran ve güvenlik duvarı kapalı olan MDM cihazları

Bu rapor Uç nokta güvenlik düğümünde bulunur. Microsoft Intune yönetim merkezini açın ve ardından Güvenlik duvarıkapalı olarak Windows 10 veya üzerini çalıştıranUç nokta güvenliği>Güvenlik Duvarı> MDM cihazları'na gidin.

Veriler Windows DeviceStatus CSP aracılığıyla bildirilir ve Güvenlik Duvarı'nın kapalı olduğu her cihazı tanımlar. Varsayılan olarak, görünür ayrıntılar şunlardır:

- Cihaz adı

- Güvenlik duvarı durumu

- Kullanıcı asıl adı

- Hedef (Cihaz yönetimi yöntemi)

- Son iade zamanı

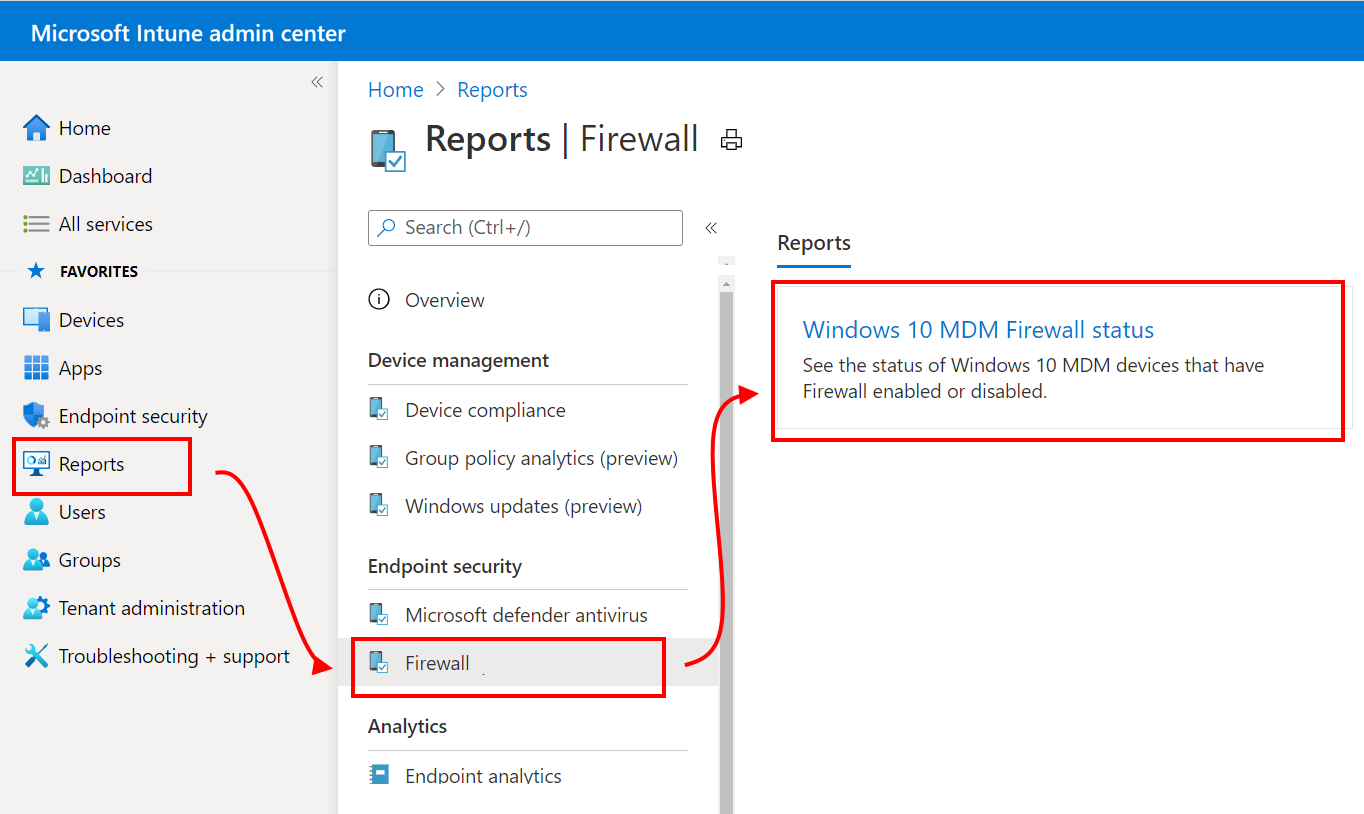

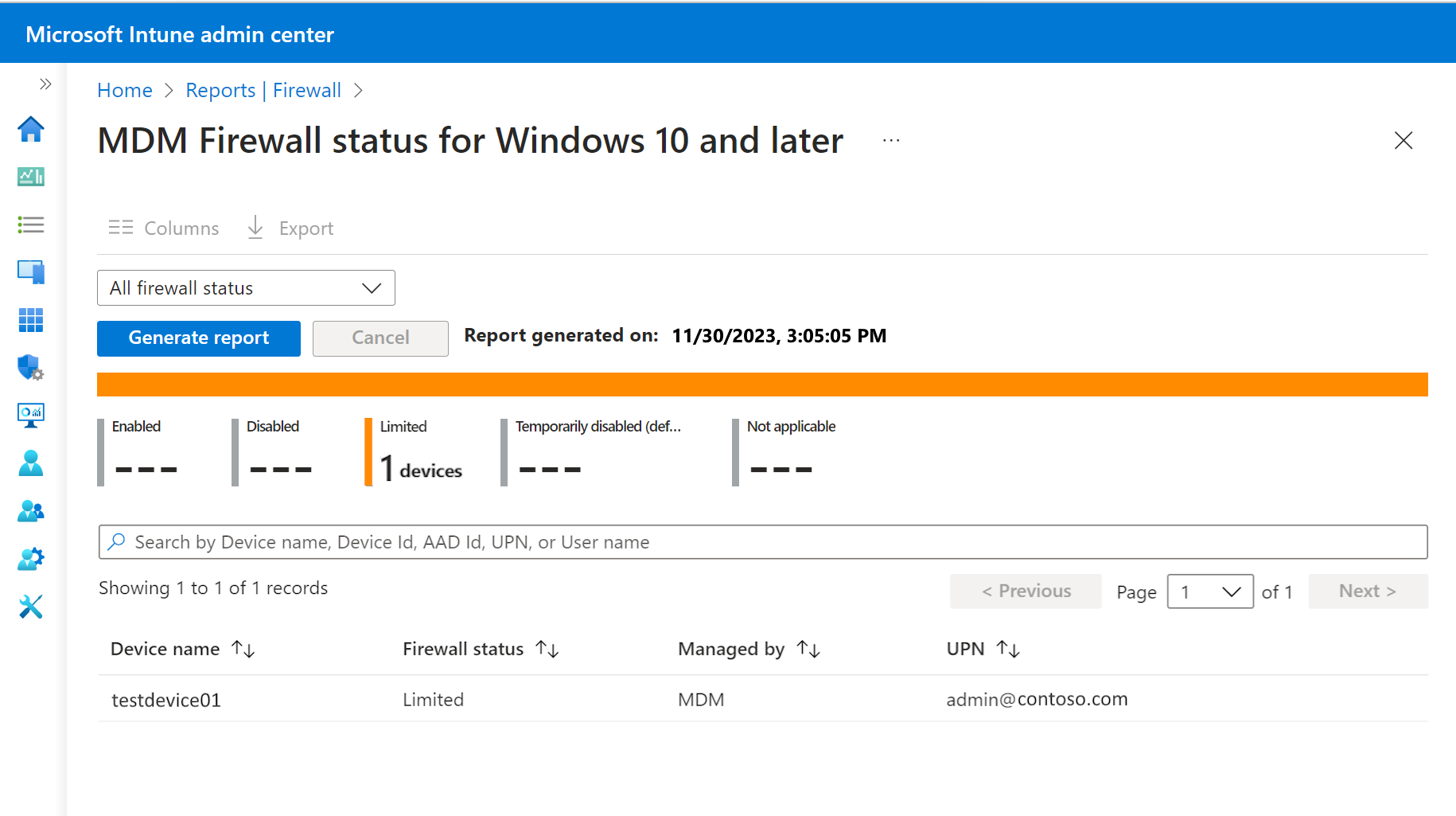

Windows 10 ve üzeri için MDM Güvenlik Duvarı durumu

Bu kuruluş raporu Intune Raporları'nda da açıklanmaktadır.

Kuruluş raporu olarak, bu rapor Raporlar düğümünden kullanılabilir. Microsoft Intune yönetim merkezini açın ve ardındanWindows 10 ve üzeri için Güvenlik Duvarı> MDM Güvenlik Duvarı durumunu raporlar'a> gidin.

Veriler Windows DeviceStatus CSP aracılığıyla raporlanır ve yönetilen cihazlarınızdaki güvenlik duvarının durumuyla ilgili raporlar. Durum ayrıntı kategorilerinden birini veya daha fazlasını kullanarak bu raporun dönüşlerini filtreleyebilirsiniz.

Durum ayrıntıları şunlardır:

- Etkin – Güvenlik duvarı açık ve başarıyla bildirildi.

- Devre dışı - Güvenlik duvarı kapalı.

- Sınırlı – Güvenlik duvarı tüm ağları izlemiyor veya bazı kurallar kapatılıyor.

- Geçici Olarak Devre Dışı (varsayılan) – Güvenlik duvarı tüm ağları geçici olarak izlemiyor

- Uygulanamaz – Cihaz güvenlik duvarı raporlamasını desteklemez.

Durum ayrıntı kategorilerinden birini veya daha fazlasını kullanarak bu raporun dönüşlerini filtreleyebilirsiniz.

Güvenlik duvarı kurallarıyla ilgili sorunları araştırma

Intune'daki Güvenlik Duvarı kuralları ve yaygın sorunları giderme hakkında daha fazla bilgi edinmek için aşağıdaki Intune Müşteri Başarısı blogunu inceleyin:

Diğer yaygın güvenlik duvarı kuralı sorunları:

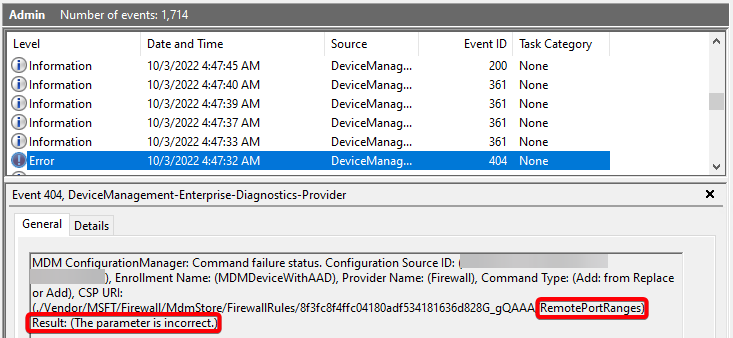

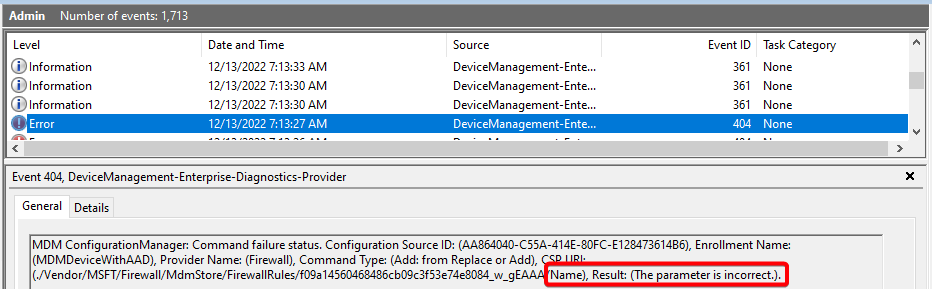

Olay Görüntüleyicisi: RemotePortRanges veya LocalPortRanges "Parametre yanlış"

- Yapılandırılmış aralıkların artan olduğunu doğrulayın (Örnek: 1-5 doğrudur, 5-1 bu hataya neden olur)

- Yapılandırılan aralıkların 0-65535 arası genel bağlantı noktası aralığında olduğunu doğrulayın

- Bir kuralda uzak bağlantı noktası aralıkları veya yerel bağlantı noktası aralıkları yapılandırıldıysa, protokol 6 (TCP) veya 17 (UDP) ile de yapılandırılmalıdır

Olay Görüntüleyicisi: "... Ad), Sonuç: (Parametre yanlış)"

- Bir kuralda kenar geçişi etkinleştirildiyse, kural yönü "Bu kural gelen trafik için geçerlidir" olarak ayarlanmalıdır .

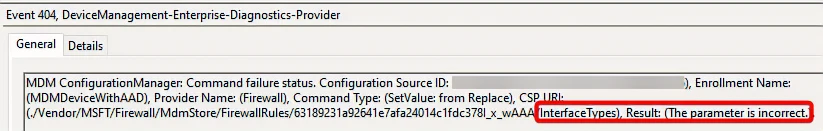

Olay Görüntüleyicisi: "... InterfaceTypes), Sonuç: (Parametre yanlış)"

- Kuralda "Tümü" arabirim türü etkinleştirildiyse, diğer arabirim türleri seçilmemelidir .

Sonraki adımlar

Uç nokta güvenlik ilkelerini yapılandırma

Kullanım dışı bırakılan Windows 10 ve üzeri platform için kullanım dışı güvenlik duvarı profillerindeki ayarların ayrıntılarını görüntüleyin: