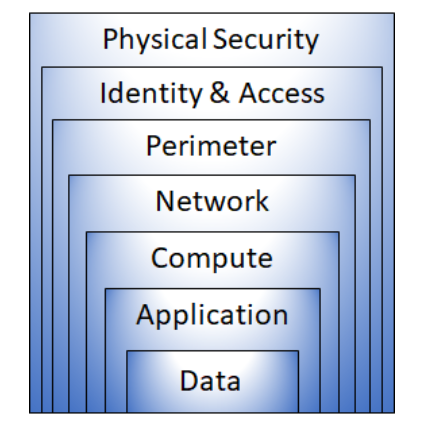

Savunmayı derinlemesine açıklama

Derinlemesine savunma, tek bir çevreye güvenmek yerine katmanlı bir güvenlik yaklaşımı kullanır. Derinlemesine savunma stratejisi, bir saldırının ilerlemesini yavaşlatmak için bir dizi mekanizma kullanır. Her katman koruma sağlar, böylece bir katman ihlal edilirse sonraki katman saldırganın verilere yetkisiz erişim elde etmesini engeller.

Örnek güvenlik katmanları şunlar olabilir:

- Veri merkezine erişimi yalnızca yetkili personelle sınırlama gibi fiziksel güvenlik.

- Altyapıya erişimi ve değişiklik denetimini denetlemek için çok faktörlü kimlik doğrulaması veya koşul tabanlı erişim gibi kimlik ve erişim güvenlik denetimleri.

- Şirket ağınızın çevre güvenliği, büyük ölçekli saldırıları kullanıcılar için hizmet reddine neden olmadan önce filtrelemek için dağıtılmış hizmet reddi (DDoS) koruması içerir.

- Kaynaklar arasındaki iletişimi sınırlamak için ağ segmentasyonu ve ağ erişim denetimleri gibi ağ güvenliği.

- Belirli bağlantı noktalarını kapatarak şirket içinde veya bulutta sanal makinelere erişimin güvenliğini sağlama gibi işlem katmanı güvenliği.

- Uygulamaların güvenli ve güvenlik açıklarından arındırıldığından emin olmak için uygulama katmanı güvenliği.

- İş ve müşteri verilerine erişimi yönetme denetimleri ve verileri korumak için şifreleme de dahil olmak üzere veri katmanı güvenliği.

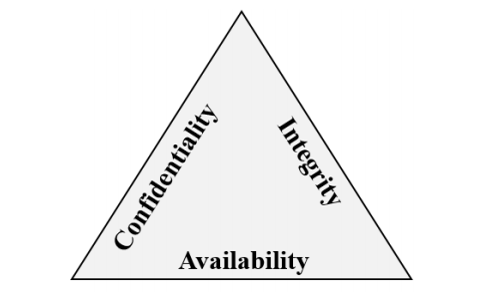

Gizlilik, Bütünlük, Kullanılabilirlik (CIA)

Yukarıda açıklandığı gibi, derinlemesine savunma stratejisi bir saldırının ilerlemesini yavaşlatmak için bir dizi mekanizma kullanır. Tüm farklı mekanizmalar (teknolojiler, süreçler ve eğitim) gizlilik, bütünlük ve kullanılabilirlik sağlamayı içeren bir siber güvenlik stratejisinin öğeleridir; genellikle CIA olarak adlandırılır.

Gizlilik , müşteri bilgileri, parolalar veya finansal veriler gibi gizli hassas verileri saklama gereksinimini ifade eder. Verileri gizli tutmak için şifreleyebilirsiniz, ancak ardından şifreleme anahtarlarını da gizli tutmanız gerekir. Gizlilik, güvenliğin en görünür kısmıdır; hassas verilerin, anahtarların, parolaların ve diğer gizli dizilerin gizli tutulması gerektiğini açıkça görebiliriz.

Bütünlük , verilerin veya iletilerin doğru tutulmasını ifade eder. E-posta iletisi gönderdiğinizde, alınan iletinin gönderdiğiniz iletiyle aynı olduğundan emin olmak istersiniz. Verileri bir veritabanında depoladığınızda, aldığınız verilerin depoladığınız veriyle aynı olduğundan emin olmak istersiniz. Verileri şifrelemek gizli tutar, ancak şifrelenmeden öncekiyle aynı olması için şifreyi çözebilmeniz gerekir. Bütünlük, verilerin değiştirilmediği veya değiştirilmediği konusunda güven sahibi olmaktır.

Kullanılabilirlik , ihtiyaç duyduklarında verileri ihtiyaç duyanların kullanımına sunmasını ifade eder. Müşteri verilerinin güvenliğini sağlamak kuruluş için önemlidir, ancak aynı zamanda müşterilerle ilgilenen çalışanların da kullanımına açık olması gerekir. Verileri şifrelenmiş biçimde depolamak daha güvenli olsa da, çalışanların şifresi çözülen verilere erişmesi gerekir.

Siber güvenlik stratejisinin hedefleri sistemlerin, ağların, uygulamaların ve verilerin gizliliğini, bütünlüğünü ve kullanılabilirliğini korumak olsa da; bu hedefleri bozmak siber suçluların hedefidir. Microsoft portföyü, kuruluşların CIA üçlüsünün hedeflerine ulaşmasını sağlayan çözümler ve teknolojiler içerir.