你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

什么是 Microsoft Defender for Cloud?

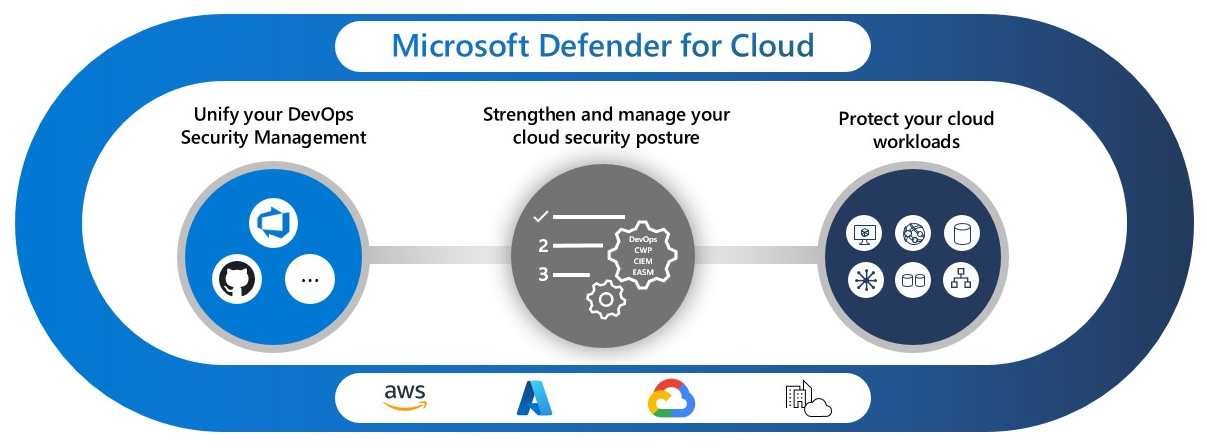

Microsoft Defender for Cloud 是一个云原生应用程序保护平台 (CNAPP),提供的安全措施和做法旨在保护基于云的应用程序免受各种网络威胁和漏洞的影响。 Defender for Cloud 结合了以下功能:

- 开发安全操作 (DevSecOps) 解决方案,可跨多云和多管道环境统一代码级别的安全管理

- 云安全态势管理 (CSPM) 解决方案,提供为防止违规而可以采取的措施

- 云工作负载保护平台 (CWPP),为服务器、容器、存储、数据库和其他工作负载提供特定保护

注意

有关 Defender for Cloud 定价的信息,请参阅定价页。

启用 Defender for Cloud时,你会自动获取对 Microsoft 365 Defender 的访问权限。

Microsoft 365 Defender 门户可帮助安全团队调查跨云资源、设备和标识的攻击。 Microsoft 365 Defender 概述了各类攻击,包括云环境中发生的可疑和恶意事件。 Microsoft 365 Defender 通过关联所有警报和事件(包括云警报和事件)来实现此目标。

可以详细了解 Microsoft Defender for Cloud 与 Microsoft Defender XDR 的集成。

安全云应用程序

Defender for Cloud 可帮助你在软件开发过程或 DevSecOps 的早期纳入良好的安全做法。 你可以保护代码管理环境和代码管道,并从单个位置深入了解开发环境的安全状况。 Defender for Cloud 使安全团队能够跨多管道环境管理 DevOps 安全性。

当今的应用程序需要在代码、基础结构和运行时级别具有安全意识,以确保部署的应用程序能够抵御攻击。

| 功能 | 它解决了什么问题? | 入门 | Defender 计划 |

|---|---|---|---|

| 代码管道见解 | 使安全团队能够跨多管道环境(包括 GitHub、Azure DevOps 和 GitLab)保护从代码到云的应用程序和资源。 然后,可将 DevOps 安全检测结果(例如基础结构即代码 (IaC) 不当配置和公开的机密)与其他区分上下文的云安全见解相关联,以确定要优先修正代码中的哪些问题。 | 将 Azure DevOps、GitHub 和 GitLab 存储库连接到 Defender for Cloud | 基础 CSPM(免费)和 Defender CSPM |

改进安全状况

云和本地资源的安全性取决于适当的配置和部署。 Defender for Cloud 建议确定可以采取哪些步骤来保护环境。

Defender for Cloud 免费提供基础 CSPM 功能。 还可以通过启用 Defender CSPM 计划来启用高级 CSPM 功能。

| 功能 | 它解决了什么问题? | 入门 | Defender 计划 |

|---|---|---|---|

| 集中式策略管理 | 定义要在整个环境中维护的安全条件。 该策略转换为识别违反安全策略的资源配置的建议。 Microsoft 云安全基准是一个内置标准,它为 Azure 和其他云提供商(如 AWS 和GCP)应用了安全原则和详细的技术实施指导。 | 自定义安全策略 | 基础 CSPM(免费) |

| 安全评分 | 根据安全建议汇总安全状况。 在你修正建议时,安全功能分数会提高。 | 跟踪安全功能分数 | 基础 CSPM(免费) |

| 多云覆盖范围 | 使用无代理方法连接到多云环境,以获得 CSPM 见解和 CWP 保护。 | 将 Amazon AWS 和 Google GCP 云资源连接到 Defender for Cloud | 基础 CSPM(免费) |

| 云安全态势管理 (CSPM) | 使用仪表板查看安全状况的弱点。 | 启用 CSPM 工具 | 基础 CSPM(免费) |

| 高级云安全态势管理 | 获取高级工具来识别安全状况中的弱点,包括:- 治理,推动改善安全状况的行动 - 法规符合性,验证是否符合安全标准- 云安全资源管理器,生成环境的综合视图 | 启用 CSPM 工具 | Defender CSPM |

| 数据感知安全状况 | 数据感知安全状况会自动发现包含敏感数据的数据存储,并帮助降低数据泄露的风险。 | 启用数据感知安全状况 | Defender CSPM 或 Defender for Storage |

| 攻击路径分析 | 对网络上的流量进行建模,在对环境实施更改之前识别潜在风险。 | 生成查询以分析路径 | Defender CSPM |

| 云安全资源管理器 | 云环境的映射,可用于生成查询来查找安全风险。 | 生成查询以查找安全风险 | Defender CSPM |

| 安全治理 | 将任务分配给资源所有者并跟踪进度,使你的安全状态与安全策略保持一致,从而在整个组织推动安全改进。 | 定义治理规则 | Defender CSPM |

| Microsoft Entra 权限管理 | 为 Azure、AWS 和 GCP 中的任何标识和任何资源提供全面的可见性和权限控制。 | 查看权限蠕变指数 (CPI) | Defender CSPM |

保护云工作负载

主动安全原则要求你实施安全做法来保护工作负载免受威胁。 云工作负载保护 (CWP) 提供特定于工作负载的建议,可引导你使用正确的安全控制来保护工作负载。

当环境受到威胁时,安全警报会立即指示威胁的性质和严重性,以便你可以规划响应。 在确定环境中的威胁后,你需要快速响应,以限制资源的风险。

| 功能 | 它解决了什么问题? | 入门 | Defender 计划 |

|---|---|---|---|

| 保护云服务器 | 通过 Microsoft Defender for Endpoint 或涵盖实时网络访问、文件完整性监视、漏洞评估等的扩展保护提供服务器保护。 | 保护多云和本地服务器 | 适用于服务器的 Defender |

| 识别对存储资源的威胁 | 使用高级威胁检测功能和 Microsoft 威胁情报数据来检测访问或利用存储帐户的异常和潜在有害尝试,以提供上下文安全警报。 | 保护云存储资源 | Defender for Storage |

| 保护云数据库 | 通过针对 Azure 中最常用的数据库类型的攻击检测和威胁响应来保护整个数据库资产,以根据其攻击面和安全风险来保护数据库引擎和数据类型。 | 为云和本地数据库部署专用保护 | - 适用于 Azure SQL 数据库的 Defender- 计算机上的 Defender for SQL 服务器- 适用于开源关系数据库的 Defender- Defender for Azure Cosmos DB |

| 保护容器 | 保护容器,以便通过环境强化、漏洞评估和运行时保护来改进、监视和维护群集、容器及其应用程序的安全性。 | 查找容器中的安全风险 | Defender for Containers |

| 基础结构服务见解 | 诊断应用程序基础结构中可能使环境容易受到攻击的弱点。 | - 识别针对应用服务上运行的应用程序的攻击- 检测利用密钥保管库帐户的尝试- 获取可疑资源管理器操作的警报- 公开异常 DNS 活动 | - 适用于应用服务的 Defender- 适用于密钥保管库的 Defender- 适用于资源管理器的 Defender- 适用于 DNS 的 Defender |

| 安全警报 | 了解威胁环境安全的实时事件。 警报经过分类并分配有严重性级别,以指示正确的响应。 | 管理安全警报 | 任何工作负载保护 Defender 计划 |

| 安全事件 | 关联警报以识别攻击模式,并与安全信息和事件管理 (SIEM)、安全业务流程自动响应 (SOAR) 以及 IT 服务管理 (ITSM) 解决方案集成,以响应威胁并限制资源的风险。 | 将警报导出到 SIEM、SOAR 或 ITSM 系统 | 任何工作负载保护 Defender 计划 |

重要

从 2023 年 8 月 1 日开始,拥有 Defender for DNS 订阅的客户可以继续使用该服务,但作为 Defender for Servers P2 的一部分,新订阅者将收到有关可疑 DNS 活动的警报。

了解详细信息

有关 Defender for Cloud 及其工作原理的详细信息,请查看:

- Defender for Cloud 的分步演练

- 从现场获得的经验中与网络安全专家关于 Defender for Cloud 的采访

- Microsoft Defender for Cloud - 用例

- Microsoft Defender for Cloud PoC 系列 - Microsoft Defender for Containers