Microsoft Defender 门户中的高级搜寻

统一门户中的高级搜寻允许查看和查询来自 Microsoft Defender XDR 的所有数据。 这包括来自单个平台中各种Microsoft安全服务和 Microsoft Sentinel 的数据,其中包括来自非Microsoft产品的数据。 还可以访问和使用所有现有的 Microsoft Sentinel 工作区内容,包括查询和函数。

跨不同数据集从单个门户进行查询可提高搜寻效率,并且无需进行上下文切换。

重要

Microsoft Sentinel 现已在 Microsoft Defender 门户中的Microsoft统一安全操作平台中正式发布。 有关详细信息,请参阅 Microsoft Defender 门户中的 Microsoft Sentinel。

如何访问

所需角色和权限

可以根据角色和权限查询当前可以访问的任何工作负载中的数据。

若要在统一高级搜寻页中跨Microsoft Sentinel 和Microsoft Defender XDR 数据进行查询,至少还需要Microsoft Sentinel 读取者角色。 有关详细信息,请参阅 Microsoft特定于 Sentinel 的角色。

连接工作区

在 Microsoft Defender 中,可以通过选择顶部横幅中的“ 连接工作区”来连接工作区 。 如果你有资格将 Microsoft Sentinel 工作区载入到统一的 Microsoft Defender 门户,则会出现此按钮。 按照: 载入工作区中的步骤操作。

连接 Microsoft Sentinel 工作区并Microsoft Defender XDR 高级搜寻数据后,可以从高级搜寻页开始查询Microsoft Sentinel 数据。 有关高级搜寻功能的概述,请阅读 使用高级搜寻主动搜寻威胁。

流式传输到 Sentinel 的 Defender XDR 表的预期结果Microsoft

- 在查询中使用数据保留期较长的表 - 高级搜寻遵循为 Defender XDR 表配置的最大数据保留期 (请参阅 了解配额) 。 如果将 Defender XDR 表流式传输到 Microsoft Sentinel,并且该表的数据保留期超过 30 天,则可以在高级搜寻中查询较长的时间。

-

使用在 Microsoft Sentinel 中使用的 Kusto 运算符 – 通常,来自 Microsoft Sentinel 的查询在高级搜寻中工作,包括使用 运算符的

adx()查询。 在某些情况下,IntelliSense 可能会警告你查询中的运算符与架构不匹配,但是,你仍然可以运行查询,并且它仍应成功执行。 - 使用时间筛选器下拉列表,而不是在查询中设置时间跨度 – 如果要筛选将 Defender XDR 表引入到 Sentinel 而不是按原样流式处理表,请不要筛选查询中的时间,因为这可能会生成不完整的结果。 如果在查询中设置时间,则会使用 Sentinel 中经过流式传输的筛选数据,因为它的数据保留期通常更长。 如果要确保查询所有 Defender XDR 数据长达 30 天,请改用查询编辑器中提供的时间筛选器下拉列表。

-

从 Microsoft Sentinel 流式传输的 Defender XDR 数据的视图

SourceSystem和MachineGroup列 – 由于列SourceSystem和MachineGroup在流式处理到 Microsoft Sentinel 后会添加到 Defender XDR 表中,因此它们也会显示在 Defender 中的高级搜寻结果中。 但是,对于未流式传输的 Defender XDR 表, (遵循默认 30 天数据保留期的表) ,这些表将保持空白。

注意

使用统一门户(可在连接 Microsoft Sentinel 工作区后查询Microsoft Sentinel 数据),并不自动意味着也可以在 Microsoft Sentinel 中查询 Defender XDR 数据。 仍应在 Microsoft Sentinel 中配置 Defender XDR 的原始数据引入,以便发生这种情况。

在何处查找Microsoft Sentinel 数据

可以使用高级搜寻 KQL (Kusto 查询语言) 查询来搜寻 Microsoft Defender XDR 并Microsoft Sentinel 数据。

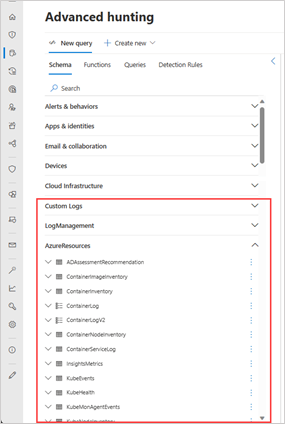

连接工作区后首次打开高级搜寻页时,可以在“ 架构 ”选项卡下的“Microsoft Defender XDR 表”之后找到该工作区的许多表按解决方案进行组织。

同样,可以在“函数”选项卡中找到来自 Microsoft Sentinel 的函数,Microsoft Sentinel 的共享查询和示例查询可以在标记为 Sentinel 的文件夹内的“查询”选项卡中找到。

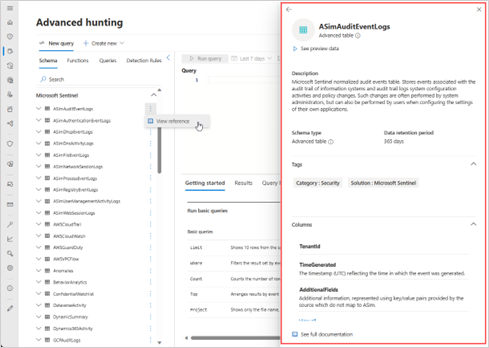

查看架构信息

若要了解有关架构表的详细信息,请选择“架构”选项卡下任意架构表名称右侧 ) 垂直省略号 (  ,然后选择“查看架构”。

,然后选择“查看架构”。

在统一门户中,除了查看架构列名称和说明外,还可以查看:

- 示例数据 - 选择“ 查看预览数据”,以加载简单查询,例如

TableName | take 5 - 架构类型 - 表是否支持 (高级表) 的完整查询功能 (基本日志表)

- 数据保留期 - 设置数据要保留多长时间

- 标记 - 可用于 Sentinel 数据表

使用函数

若要使用 Microsoft Sentinel 中的函数,请转到“ 函数 ”选项卡并滚动,直到找到所需的函数。 双击函数名称以在查询编辑器中插入函数。

还可以选择函数右侧的垂直省略号 (  ) ,然后选择“ 插入查询 ”,在查询编辑器中将函数插入到查询中。

) ,然后选择“ 插入查询 ”,在查询编辑器中将函数插入到查询中。

其他选项包括:

- 查看详细信息 - 打开包含其详细信息的函数侧窗格

- 加载函数代码 - 打开包含函数代码的新选项卡

对于可编辑函数,选择垂直省略号时提供更多选项:

- 编辑详细信息 - 打开函数侧窗格,以便编辑有关函数的详细信息 (Sentinel 函数的文件夹名称除外)

- Delete - 删除函数

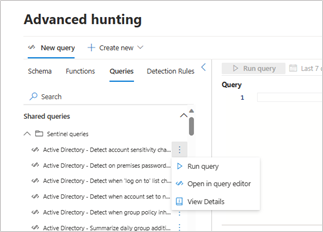

使用保存的查询

若要使用来自 Microsoft Sentinel 的已保存查询,请转到“ 查询 ”选项卡并滚动,直到找到所需的查询。 双击查询名称以在查询编辑器中加载查询。 有关更多选项,请选择查询右侧的垂直省略号 (  ) 。 可在此处执行以下操作:

) 。 可在此处执行以下操作:

对于可编辑查询,可以使用更多选项:

- 编辑详细信息 - 打开查询详细信息侧窗格,其中包含用于编辑详细信息的选项,例如说明 ((如果适用)) 和查询本身;仅无法编辑Microsoft Sentinel 查询的文件夹名称 (位置)

- 删除 - 删除查询

- 重命名 - 允许修改查询名称

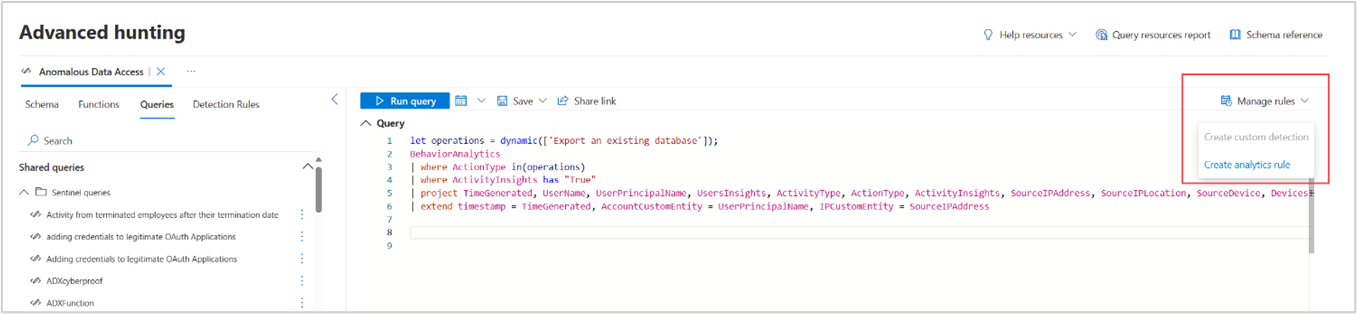

创建自定义分析和检测规则

若要帮助发现环境中的威胁和异常行为,可以创建自定义检测策略。

对于应用于通过连接的 Microsoft Sentinel 工作区引入的数据的分析规则,请选择“ 管理规则 > ”“创建分析规则”。

此时会显示 “分析规则”向导 。 按照 “分析规则向导 - 常规”选项卡中所述填写所需的详细信息。

还可以创建自定义检测规则,用于查询Microsoft Sentinel 和 Defender XDR 表中的数据。 选择 “管理规则 > ”“创建自定义检测”。 有关详细信息 ,请阅读创建和管理自定义检测规则 。

如果将 Defender XDR 数据引入到 Microsoft Sentinel 中,则可以选择 创建自定义检测 和 创建分析规则。

浏览结果

运行查询的结果显示在“ 结果 ”选项卡中。可以通过选择“ 导出”将结果导出到 CSV 文件。

还可以使用以下功能浏览结果:

- 通过选择每个结果左侧的下拉箭头展开结果

- 在适用的情况下,通过选择适用结果行左侧的下拉箭头来扩展 JSON 或数组格式的结果的详细信息,以增加可读性

- 打开侧窗格以查看记录的详细信息 (同时展开的行)

还可以右键单击行中的任何结果值,以便使用它来:

- 向现有查询添加更多筛选器

- 复制值以供进一步调查使用

- 更新查询以将 JSON 字段扩展到新列

对于Microsoft Defender XDR 数据,可以通过选中每个结果行左侧的复选框采取进一步操作。 选择“ 链接到事件 ”,将所选结果链接到事件 (阅读 将查询结果链接到事件) 或 “采取操作” 打开“执行操作”向导 (读取 对高级搜寻查询结果) 采取操作 。

已知问题

-

IdentityInfo tablefrom Microsoft Sentinel 不可用,因为IdentityInfo表在 Defender XDR 中保持不变。 Microsoft Sentinel 功能(例如查询此表的分析规则)在直接查询 Log Analytics 工作区时不会受到影响。 - Microsoft Sentinel

SecurityAlert表替换为AlertInfo和AlertEvidence表,两者都包含警报上的所有数据。 虽然 SecurityAlert 在架构选项卡中不可用,但你仍然可以使用高级搜寻编辑器在查询中使用它。 进行此预配是为了不中断使用此表Microsoft Sentinel 中的现有查询。 - 仅 Defender XDR 数据支持引导式搜寻模式、事件链接和执行操作功能。

- 自定义检测具有以下限制:

- 自定义检测不适用于不包含 Defender XDR 数据的 KQL 查询。

- 近实时检测频率不适用于包含Microsoft Sentinel 数据的检测。

- 不支持在 Microsoft Sentinel 中创建和保存的自定义函数。

- 自定义检测尚不支持从 Sentinel 数据定义实体。

- 高级搜寻体验不支持书签。 Microsoft Sentinel > 威胁管理>搜寻功能支持它们。

- 如果要将 Defender XDR 表流式传输到 Log Analytics,则 和

TimeGenerated列之间Timestamp可能存在差异。 如果数据在 48 小时后到达 Log Analytics,则会在引入 到now()时被重写。 因此,若要获取事件发生的实际时间,建议依赖 列Timestamp。 - 当提示 Copilot 进行 高级搜寻查询时,你可能会发现目前并非所有 Microsoft Sentinel 表都受支持。 但是,将来可能会支持这些表。