使用認證管理建置復原能力

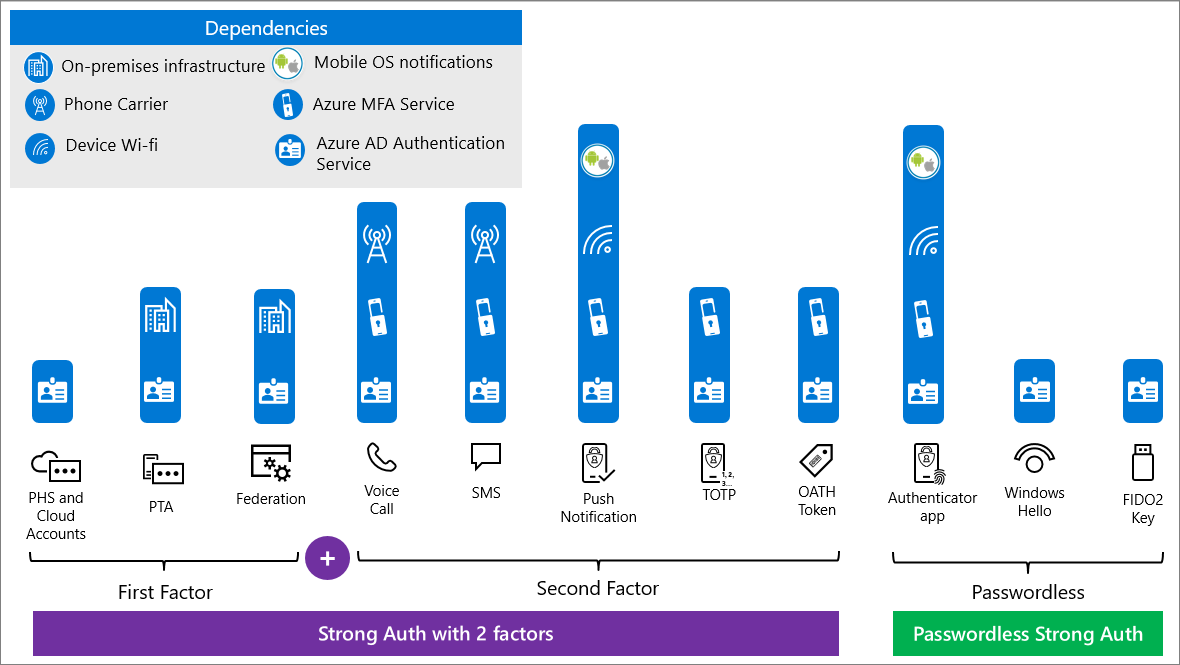

當認證顯示在令牌要求中的 Microsoft Entra ID 時,必須有多個相依性可供驗證。 第一個驗證因素依賴 Microsoft Entra 驗證,在某些情況下,依賴內部部署基礎結構。 如需混合式驗證架構的詳細資訊,請參閱 在混合式基礎結構中建置復原功能。

如果您實作第二個因素,第二個因素的相依性會新增至第一個因素的相依性。 例如,如果您的第一個因素是透過 PTA,而您的第二個因素是 SMS,則相依性如下所示。

- Microsoft Entra 驗證服務

- Microsoft Entra 多重要素驗證服務

- 內部部署基礎結構

- 電話 貨運公司

- 使用者的裝置(未圖)

您的認證策略應該考慮每個驗證類型和布建方法的相依性,以避免單一失敗點。

由於驗證方法具有不同的相依性,因此最好讓用戶盡可能註冊多個第二因素選項。 如果可能的話,請務必包含具有不同相依性的第二個因素。 例如,語音通話和SMS作為第二個因素會共用相同的相依性,因此讓它們成為唯一選項並不會降低風險。

最具復原性的認證策略是使用無密碼驗證。 Windows Hello 企業版和 FIDO 2.0 安全性密鑰的相依性比具有兩個不同因素的強式驗證少。 Microsoft Authenticator 應用程式、Windows Hello 企業版 和 FIDO 2.0 安全性密鑰是最安全的。

針對第二個因素,Microsoft Authenticator 應用程式或其他使用以時間為基礎的一次性密碼 (TOTP) 或 OAuth 硬體令牌的驗證器應用程式具有最少的相依性,因此更有彈性。

多個認證如何協助復原?

布建多個認證類型可提供用戶選項,以配合其喜好設定和環境條件約束。 因此,系統會提示用戶進行多重要素驗證的互動式驗證,對要求時無法使用的特定相依性更有彈性。 您可以 優化多重要素驗證的重新驗證提示。

除了上述個別的用戶復原能力之外,企業還應針對大規模中斷計劃應變措施,例如導致設定錯誤、自然災害或全企業資源中斷的內部部署同盟服務(特別是用於多重要素驗證時)。

如何? 實作復原認證嗎?

- 部署無密碼認證,例如 Windows Hello 企業版、電話 驗證和 FIDO2 安全性密鑰,以減少相依性。

- 將 Microsoft Authenticator 應用程式 部署為第二個因素。

- 針對從 Windows Server Active Directory 同步處理的混合式帳戶,開啟 密碼哈希同步 處理。 此選項可以與同盟服務一起啟用,例如 Active Directory 同盟服務 (AD FS),並在同盟服務失敗時提供後援。

- 分析多重要素驗證方法的使用方式 ,以改善用戶體驗。

- 實作復原訪問控制策略