对 Microsoft Entra ID 中的自定义安全属性进行故障排除

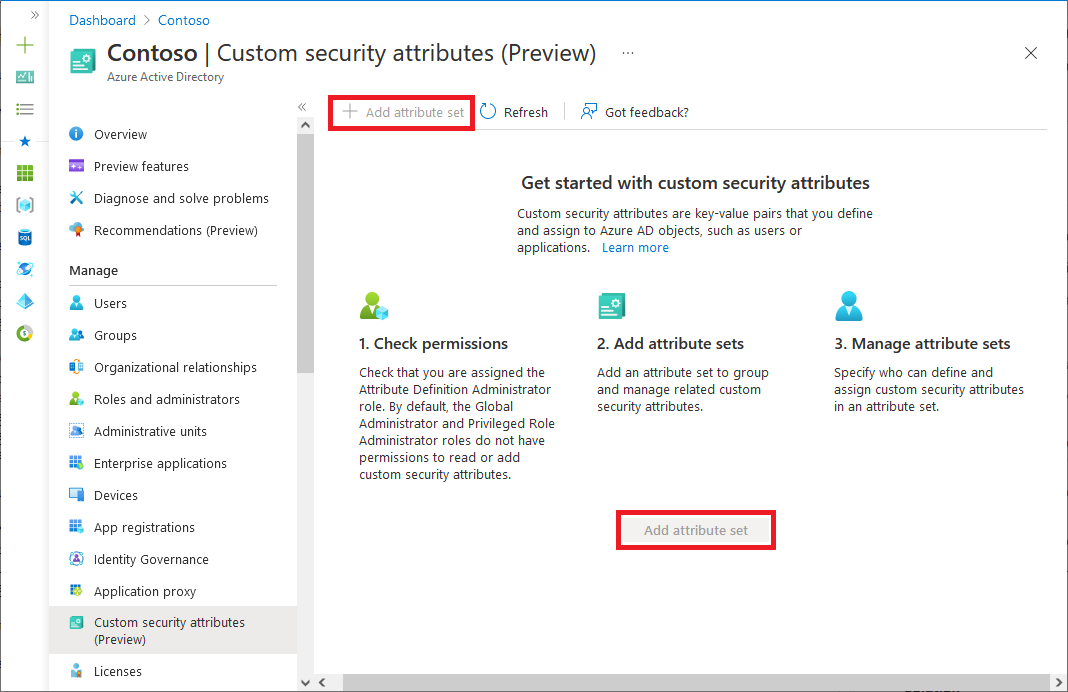

表现 - 添加属性集选项已禁用

登录到 Microsoft Entra 管理中心并尝试选择“自定义安全属性”>“添加属性集”选项时,此选项已禁用。

原因

你无权添加属性集。 若要添加属性集和自定义安全属性,必须获得属性定义管理员角色。 默认情况下,全局管理员和其他管理员角色无权读取、定义或分配自定义安全属性。

解决方案

请确保获得租户范围或属性集范围的属性定义管理员角色。 有关详细信息,请参阅管理对 Microsoft Entra ID 中自定义安全属性的访问。

表现 - 尝试分配自定义安全属性时出错

尝试保存自定义安全属性分配时,收到以下消息:

Insufficient privileges to save custom security attributes

This account does not have the necessary admin privileges to change custom security attributes

原因

你无权分配自定义安全属性。 若要分配自定义安全属性,必须获得属性分配管理员角色。 默认情况下,全局管理员和其他管理员角色无权读取、定义或分配自定义安全属性。

解决方案

请确保获得租户范围或属性集范围的属性分配管理员角色。 有关详细信息,请参阅管理对 Microsoft Entra ID 中自定义安全属性的访问。

表现 - 无法筛选用户或应用程序的自定义安全属性

原因 1

你无权筛选自定义安全属性。 若要读取和筛选用户或企业应用程序的自定义安全属性,必须获得属性分配读取者或属性分配管理员角色。 默认情况下,全局管理员和其他管理员角色无权读取、定义或分配自定义安全属性。

解决方案 1

请确保获得租户范围或属性集范围的下列 Microsoft Entra 内置角色之一。 有关详细信息,请参阅管理对 Microsoft Entra ID 中自定义安全属性的访问。

原因 2

你已获得“属性分配读取者”或“属性分配管理员”角色,但尚未获得对属性集的访问权限。

解决方案 2

可以在租户范围或属性集范围委托自定义安全属性的管理。 确保已获得对租户范围或属性集范围的属性集的访问权限。 有关详细信息,请参阅管理对 Microsoft Entra ID 中自定义安全属性的访问。

原因 3

尚未为租户定义和分配任何自定义安全属性。

解决方法 3

向用户或企业应用程序添加和分配自定义安全属性。 有关详细信息,请参阅在 Microsoft Entra ID 中添加或停用自定义安全属性定义、为用户分配、更新、列出或移除自定义安全属性,或者为应用程序分配、更新、列出或移除自定义安全属性。

表现 - 无法删除自定义安全属性

原因

只能激活和停用自定义安全属性定义。 不支持删除自定义安全属性。 停用的定义不会计入租户范围的 500 个定义限制中。

解决方案

请停用不再需要的自定义安全属性。 有关详细信息,请参阅在 Microsoft Entra ID 中添加或停用自定义安全属性定义。

表现 - 无法使用 PIM 在属性集范围添加角色分配

尝试使用 Microsoft Entra Privileged Identity Management (PIM) 添加符合条件的 Microsoft Entra 角色分配时,无法将范围设置为属性集。

原因

PIM 目前不支持在属性集范围添加符合条件的 Microsoft Entra 角色分配。

症状 - 权限不足,无法完成该操作

尝试使用 Graph 浏览器调用 Microsoft Graph API 以获取自定义安全属性时,会看到一条类似于以下内容的消息:

Forbidden - 403. You need to consent to the permissions on the Modify permissions (Preview) tab

Authorization_RequestDenied

Insufficient privileges to complete the operation.

或者在尝试使用 PowerShell 命令时出现如下所示的消息:

Insufficient privileges to complete the operation.

Status: 403 (Forbidden)

ErrorCode: Authorization_RequestDenied

原因 1

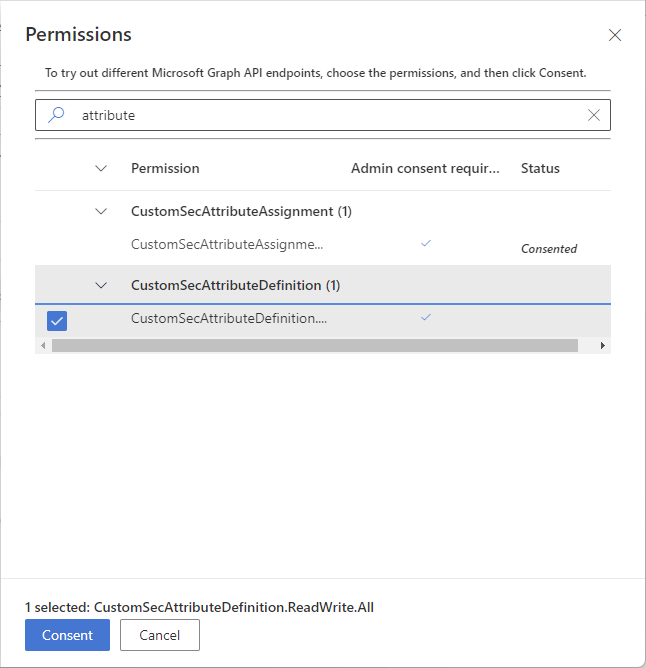

你正在使用 Graph 资源管理器,但系统尚未同意你使用所需的自定义安全属性权限来发出 API 调用。

解决方案 1

打开“权限”面板,选择相应的自定义安全属性权限,然后选择“同意”。 在出现的“请求的权限”窗口中,查看请求的权限。

原因 2

你未被分配进行 API 调用所需的自定义安全属性角色。 默认情况下,全局管理员和其他管理员角色无权读取、定义或分配自定义安全属性。

解决方案 2

确保你已分配有所需的自定义安全属性角色。 有关详细信息,请参阅管理对 Microsoft Entra ID 中自定义安全属性的访问。

原因 3

尝试使用 Update-MgUser 或 Update-MgServicePrincipal 命令将其设置为 null,以删除单值自定义安全属性分配。

解决方法 3

请改用 Invoke-MgGraphRequest 命令。 有关详细信息,请参阅删除用户的单值自定义安全属性分配或删除应用程序的自定义安全属性分配。

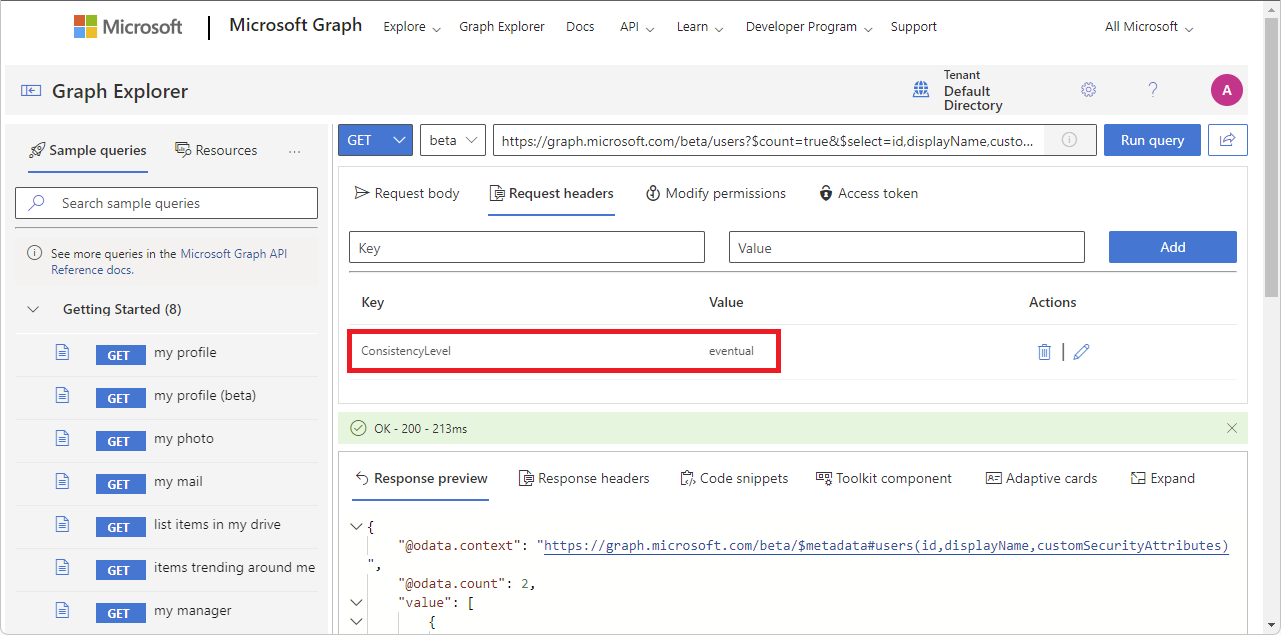

症状 - Request_UnsupportedQuery 错误

尝试调用 Microsoft Graph API 以获取自定义安全属性时,会看到一条类似于以下内容的消息:

Bad Request - 400

Request_UnsupportedQuery

Unsupported or invalid query filter clause specified for property '<AttributeSet>_<Attribute>' of resource 'CustomSecurityAttributeValue'.

原因

请求的格式不正确。

解决方案

根据需要在请求或标头中添加 ConsistencyLevel=eventual。 还可能需要包括 $count=true 以确保正确地路由请求。 有关详细信息,请参阅示例:使用 Microsoft Graph API 分配、更新、列出或删除自定义安全属性分配。