教程:Microsoft Entra 单一登录 (SSO) 与 mindWireless 的集成

本教程介绍如何将 mindWireless 与 Microsoft Entra ID 相集成。 将 mindWireless 与 Microsoft Entra ID 集成后,可以:

- 在 Microsoft Entra ID 中控制谁有权访问 mindWireless。

- 让用户能够使用其 Microsoft Entra 帐户自动登录到 mindWireless。

- 在中心位置管理帐户。

先决条件

若要开始操作,需备齐以下项目:

- 一个 Microsoft Entra 订阅。 如果没有订阅,可以获取一个免费帐户。

- 启用了 mindWireless 单一登录 (SSO) 的订阅。

方案描述

在本教程中,你将在测试环境中配置并测试 Microsoft Entra SSO。

- mindWireless 支持 IDP 发起的 SSO。

从库中添加 mindWireless

若要配置 mindWireless 与 Microsoft Entra ID 的集成,需要从库中将 mindWireless 添加到托管 SaaS 应用列表。

- 至少以云应用程序管理员身份登录到 Microsoft Entra 管理中心。

- 浏览至“标识”>“应用程序”>“企业应用程序”>“新建应用程序”。

- 在“从库中添加”部分的搜索框中,键入“mindWireless”。

- 从结果面板中选择“mindWireless”,然后添加该应用。 在该应用添加到租户时等待几秒钟。

或者,也可以使用企业应用配置向导。 在此向导中,可以将应用程序添加到租户、将用户/组添加到应用、分配角色,以及逐步完成 SSO 配置。 详细了解 Microsoft 365 向导。

配置并测试 mindWireless 的 Microsoft Entra SSO

使用名为 B.Simon 的测试用户配置并测试 mindWireless 的 Microsoft Entra SSO。 若要使 SSO 正常工作,需要在 Microsoft Entra 用户与 mindWireless 中的相关用户之间建立关联。

若要配置并测试 mindWireless 的 Microsoft Entra SSO,请执行以下步骤:

- 配置 Microsoft Entra SSO - 使用户能够使用此功能。

- 创建 Microsoft Entra 测试用户 - 使用 B.Simon 测试 Microsoft Entra 单一登录。

- 分配 Microsoft Entra 测试用户 - 使 B.Simon 能够使用 Microsoft Entra 单一登录。

- 配置 mindWireless SSO - 在应用程序端配置单一登录设置。

- 创建 mindWireless 测试用户 - 在 mindWireless 中创建 B.Simon 的对应用户,并将其链接到该用户的 Microsoft Entra 表示形式。

- 测试 SSO - 验证配置是否正常工作。

配置 Microsoft Entra SSO

按照以下步骤启用 Microsoft Entra SSO。

至少以云应用程序管理员身份登录到 Microsoft Entra 管理中心。

浏览到“标识”>“应用程序”>“企业应用程序”>“mindWireless”>“单一登录”。

在“选择单一登录方法”页上选择“SAML” 。

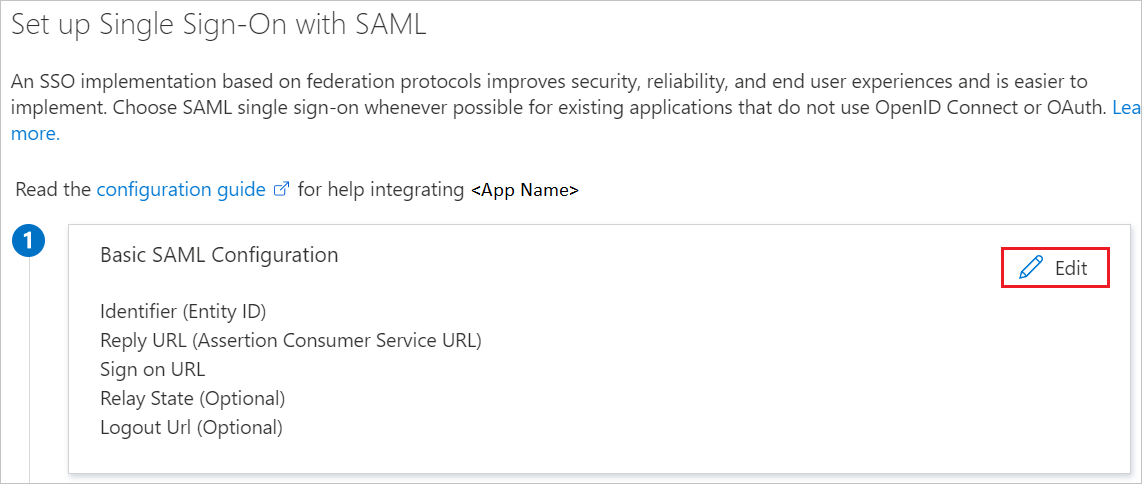

在“设置 SAML 单一登录”页面上,单击“基本 SAML 配置”旁边的铅笔图标以编辑设置 。

在“设置 SAML 单一登录”页上,执行以下步骤 :

a. 在“标识符”文本框中,使用以下模式键入 URL:

b. 在“回复 URL”文本框中,使用以下模式键入 URL:

https://<SUBDOMAIN>.mwsmart.com/SAML/AssertionConsumerService.aspx注意

这些不是实际值。 请使用实际标识符和回复 URL 更新这些值。 请联系 mindWireless 客户端支持团队获取这些值。 还可参考“基本 SAML 配置”部分中显示的模式。

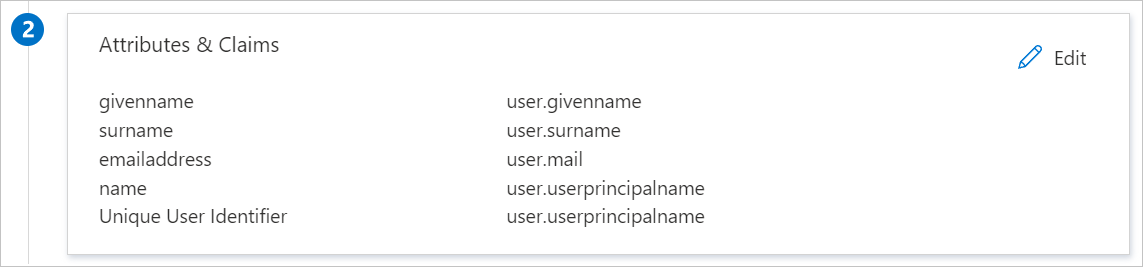

mindWireless 应用程序需要特定格式的 SAML 断言,这要求向 SAML 令牌属性配置添加自定义属性映射。 以下屏幕截图显示了默认属性的列表。

除了上述属性,mindWireless 应用程序还要求在 SAML 响应中传递回更多的属性,如下所示。 这些属性也是预先填充的,但可以根据要求查看它们。

名称 命名空间 源属性 员工 ID http://schemas.xmlsoap.org/ws/2005/05/identity/claimsuser.employeeid 注意

声明名称将始终为“用户 ID”和映射到 user.employeeid 的值,后者包含用户的 EmployeeID。 在此将用户从 Microsoft Entra ID 映射到 mindWireless 是在 EmployeeID 上完成的,但可将其映射到同样基于应用程序设置的其他值。 首先可与 mindWireless 支持团队合作,使用用户的正确标识符,并将该值与“员工 ID”声明一起映射。

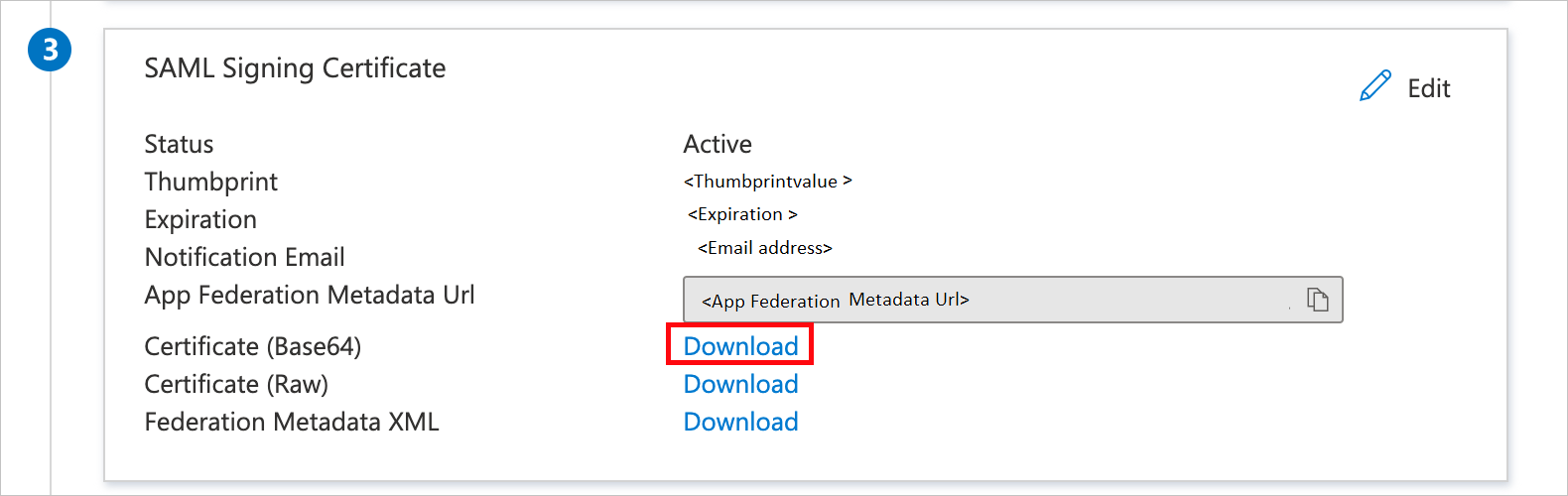

在“使用 SAML 设置单一登录”页的“SAML 签名证书”部分中,找到“证书(Base64)”,选择“下载”以下载该证书并将其保存到计算机上 。

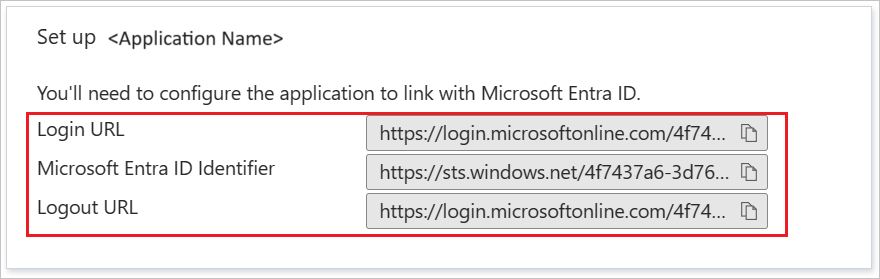

在“设置 mindWireless”部分中,根据要求复制相应的 URL。

创建 Microsoft Entra 测试用户

在本部分,你将创建名为 B.Simon 的测试用户。

- 至少以用户管理员身份登录到 Microsoft Entra 管理中心。

- 浏览到“标识”>“用户”>“所有用户”。

- 选择屏幕顶部的“新建用户”>“创建新用户”。

- 在“用户”属性中执行以下步骤:

- 在“显示名称”字段中输入

B.Simon。 - 在“用户主体名称”字段中,输入 username@companydomain.extension。 例如

B.Simon@contoso.com。 - 选中“显示密码”复选框,然后记下“密码”框中显示的值。

- 选择“查看 + 创建”。

- 在“显示名称”字段中输入

- 选择“创建”。

分配 Microsoft Entra 测试用户

在本部分,你将通过授予 B.Simon 访问 mindWireless 的权限,使其能够使用单一登录。

- 至少以云应用程序管理员身份登录到 Microsoft Entra 管理中心。

- 浏览到“标识”>“应用程序”>“企业应用程序”>“mindWireless”。

- 在应用的概述页中,找到“管理”部分,选择“用户和组” 。

- 选择“添加用户”,然后在“添加分配”对话框中选择“用户和组”。

- 在“用户和组”对话框中,从“用户”列表中选择“B.Simon”,然后单击屏幕底部的“选择”按钮。

- 如果在 SAML 断言中需要任何角色值,请在“选择角色”对话框的列表中为用户选择合适的角色,然后单击屏幕底部的“选择”按钮。

- 在“添加分配”对话框中,单击“分配”按钮。

配置 mindWireless SSO

若要在 mindWireless 端配置单一登录,需要将下载的证书 (Base64) 以及从应用程序配置复制的相应 URL 发送给 mindWireless 支持团队。 他们会对此进行设置,使两端的 SAML SSO 连接均正确设置。

创建 mindWireless 测试用户

在本部分,我们在 mindWireless 中创建名为 B.Simon 的用户。 与 mindWireless 支持团队合作,在 mindWireless 平台中添加用户。 使用单一登录前,必须先创建并激活用户。

测试 SSO

在本部分,你将使用以下选项测试 Microsoft Entra 单一登录配置。

单击“测试此应用程序”,然后你应当会自动登录到为其设置了 SSO 的 mindWireless。

你可使用 Microsoft 的“我的应用”。 单击“我的应用”中的 mindWireless 磁贴时,应当会自动登录到为其设置了 SSO 的 mindWireless。 有关“我的应用”的详细信息,请参阅“我的应用”简介。

后续步骤

配置 mindWireless 后,即可强制实施会话控制,实时防止组织的敏感数据遭受外泄和渗透。 会话控制从条件访问扩展而来。 了解如何通过 Microsoft Defender for Cloud Apps 强制实施会话控制。