Microsoft Defender for Office 365 中的Email实体页

本文内容

Email实体页的权限和许可

在何处查找Email实体页

Email实体页上的内容

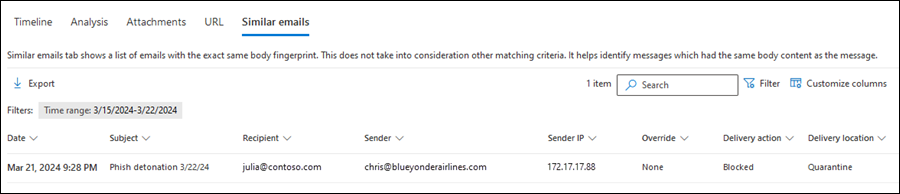

类似电子邮件视图

Email摘要面板

Microsoft订阅中包含Microsoft Defender for Office 365 或作为加载项购买的 365 个组织具有Email实体页 。 Microsoft Defender门户中的Email实体页包含有关电子邮件和任何相关实体的非常详细的信息。

本文介绍Email实体页上的信息和操作。

若要使用Email实体页,需要分配权限。 权限和许可与威胁资源管理器 (资源管理器) 和实时检测相同。 有关详细信息,请参阅 威胁资源管理器的权限和许可和实时检测 。

从 Defender 门户的顶层没有指向 Email 实体 页的直接链接。 在许多Defender for Office 365功能中,打开电子邮件实体 ”操作位于电子邮件详细信息浮出控件的顶部。 此电子邮件详细信息浮出控件称为“Email摘要面板 ”,包含Email实体页上汇总的信息子集。 电子邮件摘要面板Defender for Office 365功能相同。 有关详细信息,请参阅本文后面的“Email摘要面板 ”部分。

以下位置提供了包含“打开电子邮件实体 ”操作的

页面左侧的详细信息窗格包含可折叠部分,其中包含有关邮件的详细信息。 只要你在页面上,这些部分就保持不变。 可用部分包括:

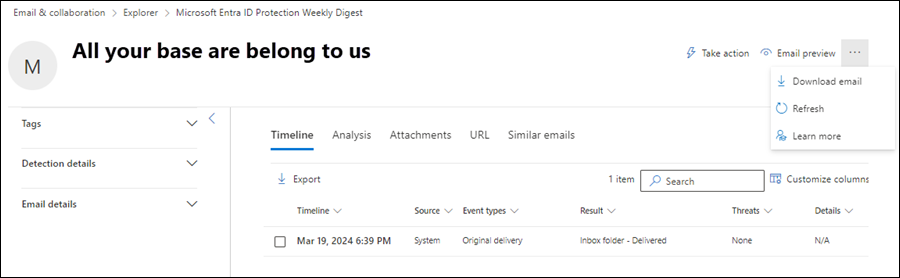

页面顶部 (视图) 选项卡可让你有效地调查电子邮件。 以下小节介绍了这些视图。

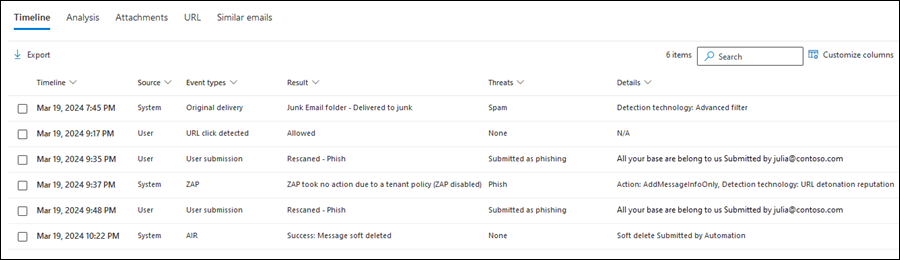

“时间线” 视图显示发生在邮件上的传递和传递后事件。

视图中提供了以下消息事件信息。 选择列标题以按该列排序。 若要添加或删除列,请选择“ 自定义列 ”。 默认情况下,选择所有可用列。

时间线 (事件) 的日期/时间

源 :例如:System 、**管理员 或 User 。

事件类型

结果

威胁

详细信息

如果邮件在传递后未发生任何事件,则 邮件在时间线 视图中可能只有一行,其 事件类型 值为 “原始传递 ”。 例如:

“结果” 值为“收件箱文件夹 - 已送达 ”。

“结果” 值为“垃圾邮件文件夹 - 传递到垃圾邮件”

“结果” 值为“隔离 - 已阻止 ”。

用户、管理员或 Microsoft 365 对消息的后续操作会向视图添加更多行。 例如:

“事件类型” 值为“ZAP ”,“结果” 值为“已由 ZAP 移动到隔离区的消息 ”。

“事件类型” 值为“隔离发布 ”,“结果” 值为“消息已成功从隔离区释放 ”。

使用“ 搜索 ”框在页面上查找信息。 在框中键入文本,然后按 Enter 键。

使用 “导出” 将视图中的数据导出到 CSV 文件。 默认文件名为 - Microsoft Defender.csv ,默认位置为 “下载” 文件夹。 如果已存在具有该名称的文件,则会在文件名后面追加数字 (例如 -) Microsoft Defender (1) .csv 。

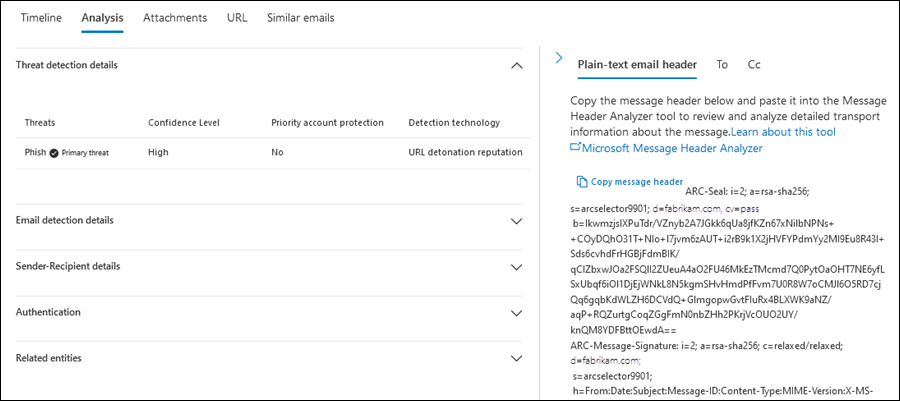

“ 分析 ”视图包含有助于深入分析消息的信息。 此视图中提供了以下信息:

威胁检测详细信息 部分:有关消息中检测到的威胁的信息:

Email检测详细信息 部分:有关影响消息的保护功能或替代的信息:

发件人-收件人详细信息 部分:有关邮件发件人的详细信息和某些收件人信息:

发件人显示名称

发件人地址 *

发件人 IP

发件人域名 *

域创建日期 :最近创建的域和其他消息信号可以将邮件标识为可疑消息。

域所有者

发件人邮件发件人地址 *

发件人邮件发件人域名 *

Return-Path

Return-Path 域

Location

收件人域 *

To :显示邮件的“To”字段中任何电子邮件地址的前 5,000 个字符。

抄送 :显示邮件的“抄送”字段中任何电子邮件地址的前 5,000 个字符。

通讯组列表 :显示通讯组 (通讯组列表) 收件人是否以列表成员身份收到电子邮件。 显示嵌套通讯组的顶级通讯组。

转发 :指示邮件是否已 自动转发到外部电子邮件地址 。 转发用户和转发类型 (邮件流规则、收件箱规则或 SMTP 转发) 显示。

* “ 复制到剪贴板” 操作可用于复制值。

身份验证 部分:有关 电子邮件身份验证 结果的详细信息:

基于域的消息身份验证 (DMARC)

Pass:传递的消息的 DMARC 检查。

Fail:消息的 DMARC 检查失败。

BestGuessPass:域的 DMARC TXT 记录不存在,但如果存在,则消息的 DMARC 检查已传递。

无:指示 DNS 中不存在发送域的 DMARC TXT 记录。

域密钥标识的邮件 (DKIM) :值为:

Pass:传递的消息的 DKIM 检查。

Fail (reason):消息的 DKIM 检查失败。 例如,消息未进行 DKIM 签名或未验证 DKIM 签名。

None:消息未进行 DKIM 签名。 此结果可能指示域具有 DKIM 记录,或者 DKIM 记录的计算结果不为结果。 此结果仅指示此消息未签名。

发送方策略框架 (SPF) :值为:

Pass (IP address):SPF 检查发现消息源对域有效。

Fail (IP address):SPF 检查发现消息源对域无效,并且 SPF 记录-all中的强制规则 (硬失败) 。

SoftFail (reason):SPF 检查发现消息源对域无效,并且 SPF 记录中的强制规则 (~all 软失败) 。

Neutral:SPF 检查发现消息源对域无效,并且 SPF 记录中的强制规则 (?all 非特定) 。

None:域没有 SPF 记录,或者 SPF 记录的计算结果。

TempError:SPF 检查遇到临时错误 (例如 DNS 错误) 。 相同的检查稍后可能会成功。

PermError:SPF 检查遇到永久性错误。 例如,域具有 格式错误的 SPF 记录 。

复合身份验证 :SPF、DKIM、DMARC 和其他信息确定发件人 (发件人地址) 是否可信。 有关详细信息,请参阅 复合身份验证 。

相关实体 部分:有关邮件中的附件和 URL 的信息:

实体 :选择“附件 ”或“URL” 可转到邮件Email实体页的“附件”视图或 URL 视图。

总计计数

发现的威胁 :值为 “是” 或 “否 ”。

邮件详细信息区域:

纯文本电子邮件标头 选项卡:包含整个纯文本邮件头。 选择“复制邮件头 ”Microsoft消息标头分析器 ”以在 https://mha.azurewebsites.net/pages/mha.html 打开消息标头分析器。 将复制的邮件标头粘贴到页面中,然后选择“ 分析标头 ”,详细了解邮件头和值。

“To ”选项卡:显示邮件的“To”字段中任何电子邮件地址的前 5,000 个字符。

“抄送 ”选项卡:显示邮件的“抄送”字段中任何电子邮件地址的前 5,000 个字符。

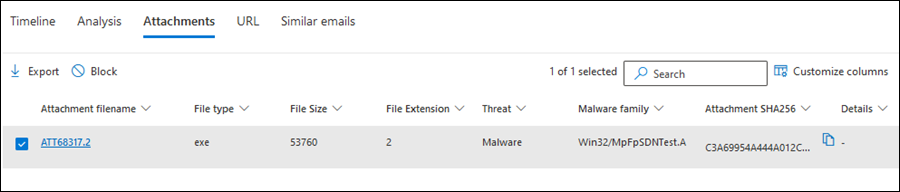

“ 附件” 视图显示邮件中所有文件附件的相关信息,以及这些附件的扫描结果。

此视图中提供了以下附件信息。 选择列标题以按该列排序。 若要添加或删除列,请选择“ 自定义列 ”。 默认情况下,选择所有可用列。

附件文件名 :如果单击文件名值

文件类型

文件大小

文件扩展名

威胁

恶意软件系列

附件 SHA256 :“ 复制到剪贴板” 操作可用于复制 SHA256 值。

详细信息

使用“ 搜索 ”框在页面上查找信息。 在框中键入文本,然后按 Enter 键。

使用 “导出” 将视图中的数据导出到 CSV 文件。 默认文件名为 - Microsoft Defender.csv ,默认位置为 “下载” 文件夹。 如果已存在具有该名称的文件,则会在文件名后面追加数字 (例如 -) Microsoft Defender (1) .csv 。

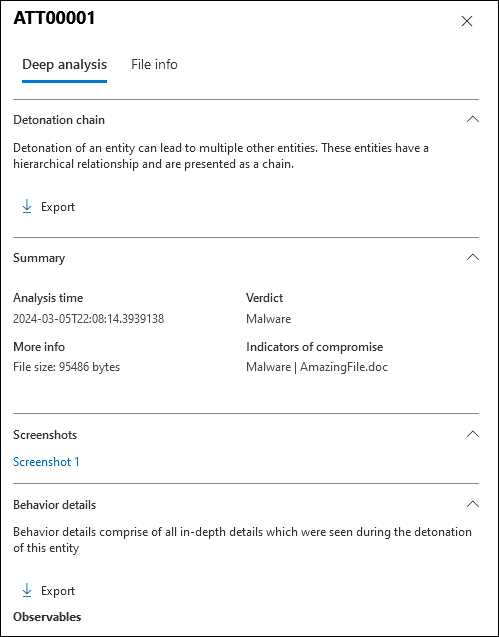

如果通过单击“附件文件名 ”值在“附件” 视图中选择某个条目,则会打开一个详细信息浮出控件,其中包含以下信息:

完成文件详细信息浮出控件后,选择“关闭 ”。

如果通过选择文件名旁边的“检查”框在“附件” 视图中选择某个条目,则“阻止” 租户允许/阻止列表中的阻止条目 。 选择“ 阻止 ”将启动 “执行操作 ”向导:

在 “选择操作” 页上,在 “阻止文件 ”部分中配置以下设置之一:

永不过期 :这是默认值

永不过期 :将切换开关滑动到“关闭 删除 日期”框中选择一个日期。

完成“ 选择操作 ”页后,选择“ 下一步 ”。

在 “选择目标实体 ”页上,验证要阻止的文件是否已选中,然后选择“ 下一步 ”。

在“ 查看并提交 ”页上,配置以下设置:

修正名称 :输入唯一名称以在操作中心跟踪状态。

说明 :输入可选说明。

在“ 审阅和提交 ”页上完成操作后,选择“ 提交 ”。

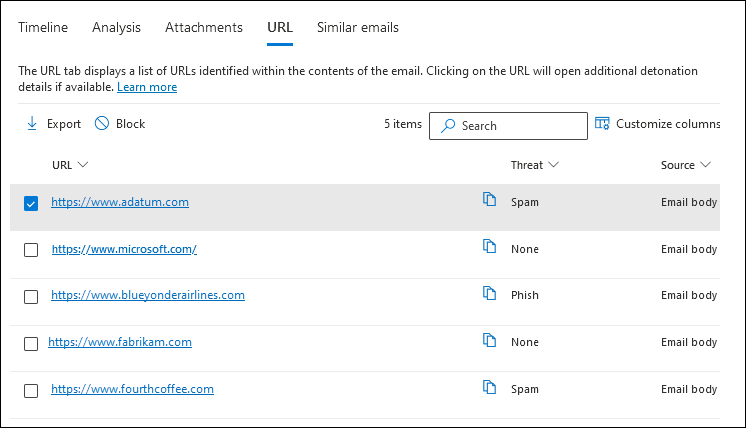

URL 视图显示有关消息中所有 URL 的信息,以及这些 URL 的扫描结果。

此视图中提供了以下附件信息。 选择列标题以按该列排序。 若要添加或删除列,请选择“ 自定义列 ”。 默认情况下,选择所有可用列。

使用“ 搜索 ”框在页面上查找信息。 在框中键入文本,然后按 Enter 键。

使用 “导出” 将视图中的数据导出到 CSV 文件。 默认文件名为 - Microsoft Defender.csv ,默认位置为 “下载” 文件夹。 如果已存在具有该名称的文件,则会在文件名后面追加数字 (例如 -) Microsoft Defender (1) .csv 。

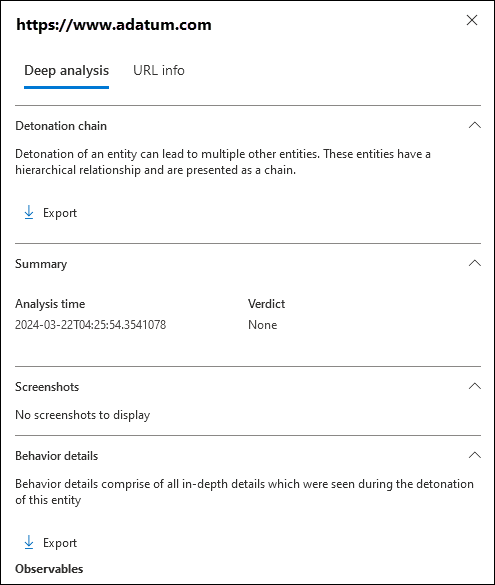

如果通过单击 URL 值在 URL 视图中选择条目,则会打开包含以下信息的详细信息浮出控件:

完成文件详细信息浮出控件后,选择“关闭 ”。

如果通过选择文件名旁边的“检查”框在 URL 视图中选择条目,则“阻止” 租户允许/阻止列表中的阻止条目 。 选择“ 阻止 ”将启动 “执行操作 ”向导:

在 “选择操作” 页上,在 “阻止 URL ”部分中配置以下设置之一:

永不过期 :这是默认值

永不过期 :将切换开关滑动到“关闭 删除 日期”框中选择一个日期。

完成“ 选择操作 ”页后,选择“ 下一步 ”。

在 “选择目标实体 ”页上,验证已选中要阻止的 URL,然后选择“ 下一步 ”。

在“ 查看并提交 ”页上,配置以下设置:

修正名称 :输入唯一名称以在操作中心跟踪状态。

说明 :输入可选说明。

在“ 审阅和提交 ”页上完成操作后,选择“ 提交 ”。

“ 类似电子邮件 ”视图显示与此邮件具有相同邮件正文指纹的其他电子邮件。 其他邮件中的匹配条件不适用于此视图 (例如文件附件指纹) 。

此视图中提供了以下附件信息。 选择列标题以按该列排序。 若要添加或删除列,请选择“ 自定义列 ”。 默认情况下,选择所有可用列。

Date

主题

收件人

Sender

发件人 IP

Override

传递操作

送货位置

使用 “筛选器” 按 “开始日期 ”和“ 结束日期 ”筛选条目。

使用“ 搜索 ”框在页面上查找信息。 在框中键入文本,然后按 Enter 键。

使用 “导出” 将视图中的数据导出到 CSV 文件。 默认文件名为 - Microsoft Defender.csv ,默认位置为 “下载” 文件夹。 如果已存在具有该名称的文件,则会在文件名后面追加数字 (例如 -) Microsoft Defender (1) .csv 。

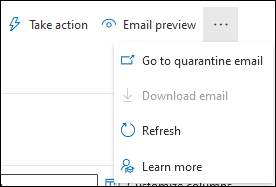

Email实体页顶部提供以下操作:

¹ Email预览 和下载电子邮件 操作需要预览 角色。 可以在以下位置分配此角色:

² 可以预览或下载Microsoft 365 个邮箱中提供的电子邮件。 邮件在邮箱中不再可用的示例包括:

邮件在传递或传递失败之前已删除。

邮件已被 硬删除 。

邮件的传递位置为 本地/外部 。

ZAP 已将邮件移动到隔离区。

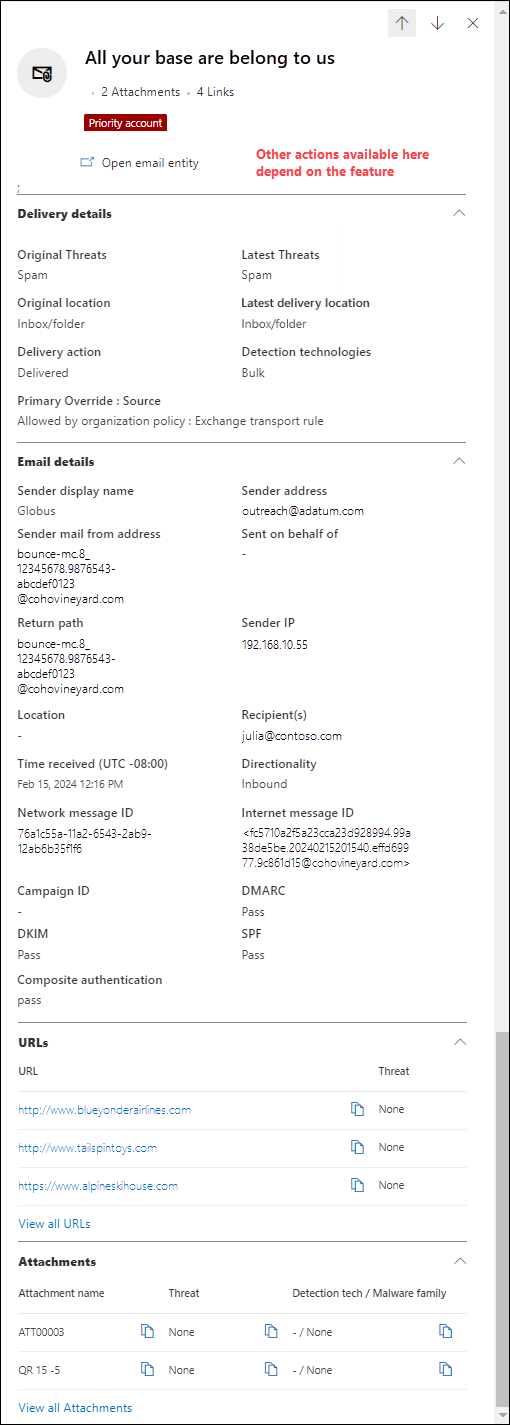

Email摘要面板 是电子邮件详细信息浮出控件,可在 Exchange Online Protection (EOP) 和 Defender for Office 365 中的许多功能中使用。 Email摘要面板包含有关电子邮件的标准化摘要信息,这些信息取自 Defender for Office 365 Email 实体页上提供的完整详细信息。

本文前面的在何处查找Email实体页部分介绍了在何处查找Email 摘要面板。 本部分的其余部分介绍所有功能Email摘要面板上提供的信息。

以下消息信息位于Email摘要面板顶部:

若要在不离开当前邮件的Email摘要面板的情况下查看有关其他邮件的详细信息,请使用“上一项 ”和“下一项 ”。

Email摘要面板上提供了以下部分,适用于所有功能, (从) 打开Email摘要面板并不重要:

交付详细信息 部分:

原始威胁

最新威胁

原始位置

最新交付位置

传递操作

检测技术

主重写:源

威胁分类

Email详细信息 部分:

发件人显示名称

发件人地址

发件人来自地址的电子邮件

代表发送

返回路径

发件人 IP

Location

收件人 ()

接收时间

方向性

网络消息 ID

Internet 消息 ID

市场活动 ID

DMARC

DKIM

SPF

复合身份验证

URL 部分:有关消息中任何 URL 的详细信息:

如果邮件包含三个以上的 URL,请选择“ 查看所有 URL ”,查看所有 URL。

附件 部分:邮件中任何文件附件的详细信息:

如果邮件包含三个以上的附件,请选择“ 查看所有附件 ”,查看所有附件。

。

。 ”,然后在“ 删除 日期”框中选择一个日期。

”,然后在“ 删除 日期”框中选择一个日期。

浮出控件顶部的“上一项”和“下一项”。

浮出控件顶部的“上一项”和“下一项”。