教學課程:Microsoft Entra SSO 與 Google Cloud / G Suite 連線 or by Microsoft 整合

在本教學課程中,您將瞭解如何整合Google Cloud / G Suite 連線 or by Microsoft 與 Microsoft Entra ID。 當您將 Google Cloud / G Suite 連線 或 Microsoft 與 Microsoft Entra ID 整合時,您可以.

- 在 Microsoft Entra 識別符中控制可存取 Google Cloud / G Suite 連線 或 Microsoft 的人員。

- 讓使用者使用其 Microsoft Entra 帳戶自動登入 Google Cloud / G Suite 連線 或 Microsoft。

- 在一個中央位置管理您的帳戶。

必要條件

若要開始使用,您需要下列專案:

- Microsoft Entra 訂用帳戶。

- 已啟用Google Cloud / G Suite 連線 or by Microsoft 單一登入 (SSO) 的訂用帳戶。

- Google Apps 訂用帳戶或Google Cloud Platform訂用帳戶。

注意

若要測試本教學課程中的步驟,不建議使用生產環境。 本檔是使用新的使用者單一登錄體驗所建立。 如果您仍在使用舊版,安裝程序看起來會有所不同。 您可以在 G-Suite 應用程式的 [單一登入] 設定中啟用新的體驗。 移至 [Microsoft Entra ID>Enterprise 應用程式],選取 [Google Cloud / G Suite 連線 or by Microsoft],選取 [單一登錄],然後按兩下 [試用我們的新體驗]。

若要測試本教學課程中的步驟,您應該遵循下列建議:

- 除非有必要,否則請勿使用生產環境。

- 如果您沒有訂用帳戶,可以取得免費帳戶。

常見問題集

問:此整合是否支援Google Cloud Platform SSO 與 Microsoft Entra ID 整合?

A: 可以。 Google Cloud Platform 和 Google Apps 共用相同的驗證平臺。 因此,若要進行 GCP 整合,您需要設定與 Google Apps 的 SSO。

問:Chromebook 和其他 Chrome 裝置是否與 Microsoft Entra 單一登錄相容?

答:是,使用者可以使用其 Microsoft Entra 認證登入其 Chromebook 裝置。 如需用戶為何收到認證提示的提示,請參閱 Microsoft 支援文章 連線 或 Microsoft 支援文章。

問:如果我啟用單一登錄,使用者是否能夠使用其 Microsoft Entra 認證登入任何 Google 產品,例如 Google Classroom、GMail、Google Drive、YouTube 等等?

答:是,視 Microsoft 選擇為貴組織啟用或停用哪些 Google Cloud / G Suite 連線 或 Microsoft 而定。

問:我是否可以只為 Microsoft 用戶啟用 Google Cloud / G Suite 連線 或子集的單一登錄?

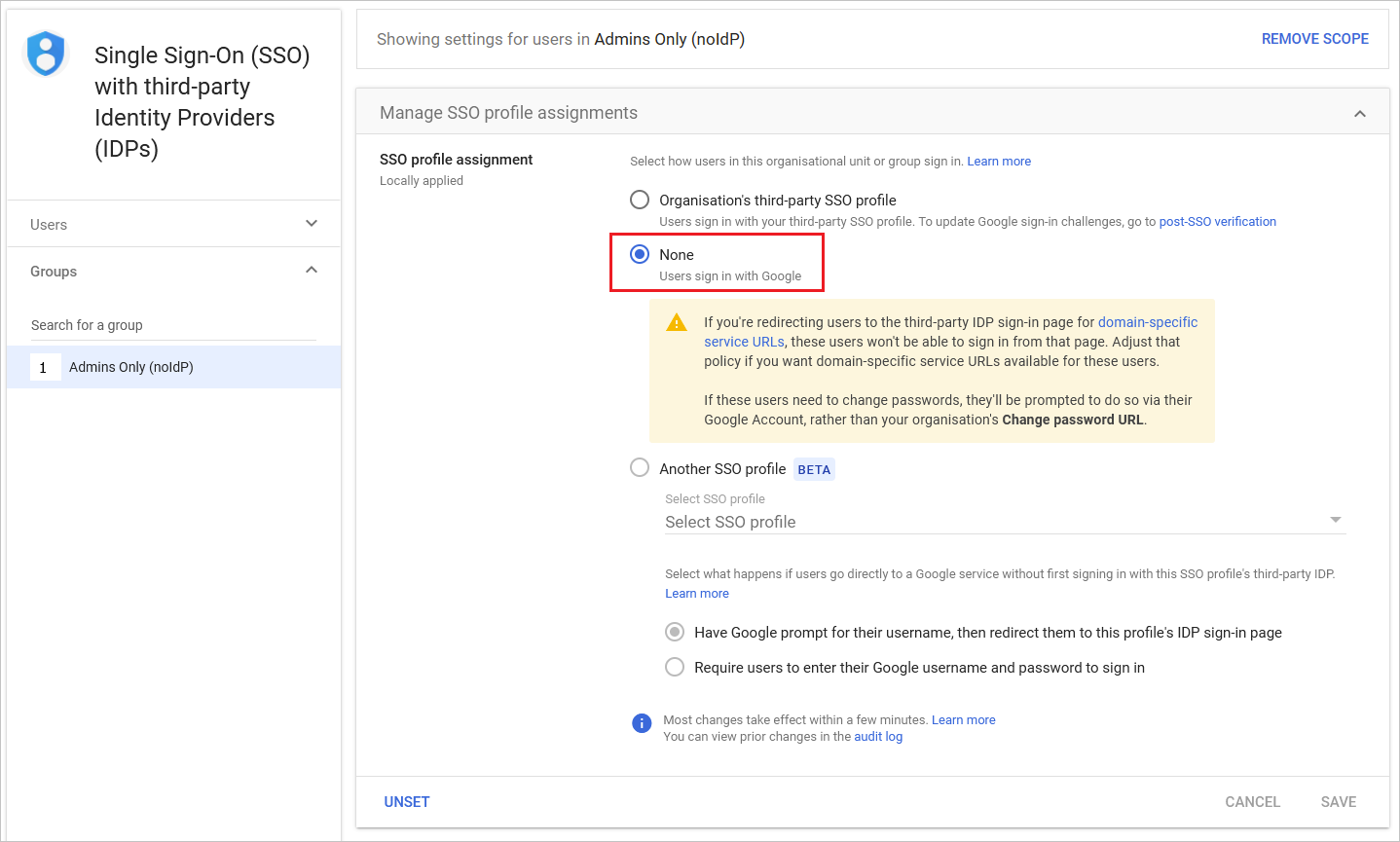

答:是,您可以在Google工作區中為每個使用者、組織單位或群組選取 SSO 設定檔。

選取 [Google 工作區] 群組的 SSO 配置檔為 [無]。 這可防止此 [Google 工作區] 群組的成員重新導向至 Microsoft Entra ID 以進行登入。

問:如果使用者透過 Windows 登入,他們是否會自動向 Microsoft 連線 或 Microsoft 驗證 Google Cloud / G Suite 連線,而不會收到密碼提示?

答:啟用此案例有兩個選項。 首先,用戶可以透過 Microsoft Entra Join 登入 Windows 10 裝置。 或者,使用者可以透過 Active Directory 同盟服務 (AD FS) 部署,登入已啟用單一登錄 Microsoft Entra ID 的 windows 裝置,這些裝置已加入已加入網域的 內部部署的 Active Directory。 這兩個選項都需要您執行下列教學課程中的步驟,以啟用 Microsoft Entra ID 與 Google Cloud / G Suite 之間的單一登錄,或由 Microsoft 連線 或。

問:當我收到「無效的電子郵件」錯誤訊息時,該怎麼辦?

答:針對此設定,用戶必須有電子郵件屬性才能登入。 無法手動設定此屬性。

電子郵件屬性會自動填入任何具有有效 Exchange 授權的使用者。 如果使用者未啟用電子郵件,則會收到此錯誤,因為應用程式需要取得這個屬性才能授與存取權。

您可以使用 管理員 帳戶移至 portal.office.com,然後按兩下 管理員 中心、計費、訂用帳戶、選取您的 Microsoft 365 訂用帳戶,然後按下 [指派給使用者]、選取您想要檢查其訂用帳戶的用戶,然後在右窗格中單擊 [編輯授權]。

指派 Microsoft 365 授權後,可能需要幾分鐘的時間才能套用。 之後,將會自動填入user.mail屬性,並應該解決問題。

案例描述

在本教學課程中,您會在測試環境中設定及測試 Microsoft Entra SSO。

Google Cloud / G Suite 連線 or by Microsoft 支援由 SP 起始的 SSO。

Microsoft 提供的 Google Cloud / G Suite 連線 or 支援自動使用者布建。

從資源庫新增Google Cloud / G Suite 連線 or by Microsoft

若要設定將 Google Cloud / G Suite 連線 或 Microsoft 整合到 Microsoft Entra ID 中,您需要從資源庫將 Google Cloud / G Suite 連線 或 Microsoft 從資源庫新增至受控 SaaS 應用程式清單。

- 以至少雲端應用程式 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

- 流覽至 [身分>識別應用程式>企業應用程式>] [新增應用程式]。

- 在 [從資源庫新增] 區段的搜尋方塊中,輸入Google Cloud / G Suite 連線 or by Microsoft。

- 從結果面板中選取 [Google Cloud / G Suite 連線 or by Microsoft],然後新增應用程式。 將應用程式新增至您的租使用者時,請稍候幾秒鐘。

或者,您也可以使用企業 應用程式組態 精靈。 在此精靈中,您可以將應用程式新增至租使用者、將使用者/群組新增至應用程式、指派角色,以及逐步解說 SSO 設定。 深入瞭解 Microsoft 365 精靈。

設定及測試 Google Cloud /G Suite 連線 or by Microsoft 的 Microsoft Entra 單一登錄

以名為 B.Simon 的測試用戶,設定及測試 Microsoft 與 Google Cloud / G Suite 連線 or 搭配運作的 Microsoft Entra SSO。 若要讓 SSO 能夠運作,您必須建立 Microsoft Entra 使用者與 Google Cloud / G Suite 中相關使用者之間的連結關聯性,連線 或由 Microsoft 建立連結關聯性。

若要設定及測試與 Google Cloud / G Suite 連線 or by Microsoft 搭配運作的 Microsoft Entra SSO,請執行下列步驟:

- 設定 Microsoft Entra SSO - 讓使用者能夠使用此功能。

- 建立 Microsoft Entra 測試使用者 - 以使用 B.Simon 測試 Microsoft Entra 單一登錄。

- 指派 Microsoft Entra 測試使用者 - 讓 B.Simon 能夠使用 Microsoft Entra 單一登錄。

- 設定 Google Cloud/G Suite 連線 or by Microsoft SSO - 在應用程式端設定單一登入設定。

- 建立Google Cloud/G Suite 連線 or by Microsoft 測試使用者 - 使 Google Cloud / G Suite 中對應的 B.Simon 連線 或 Microsoft 連結到該使用者在 Microsoft Entra 中的代表專案。

- 測試 SSO - 確認組態是否正常運作。

設定 Microsoft Entra SSO

請遵循下列步驟來啟用 Microsoft Entra SSO。

以至少雲端應用程式 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

流覽至 [身分>識別應用程式>企業應用程式>] Google Cloud / G Suite 連線 or by Microsoft>單一登錄。

在 [ 選取單一登錄方法] 頁面上,選取 [SAML]。

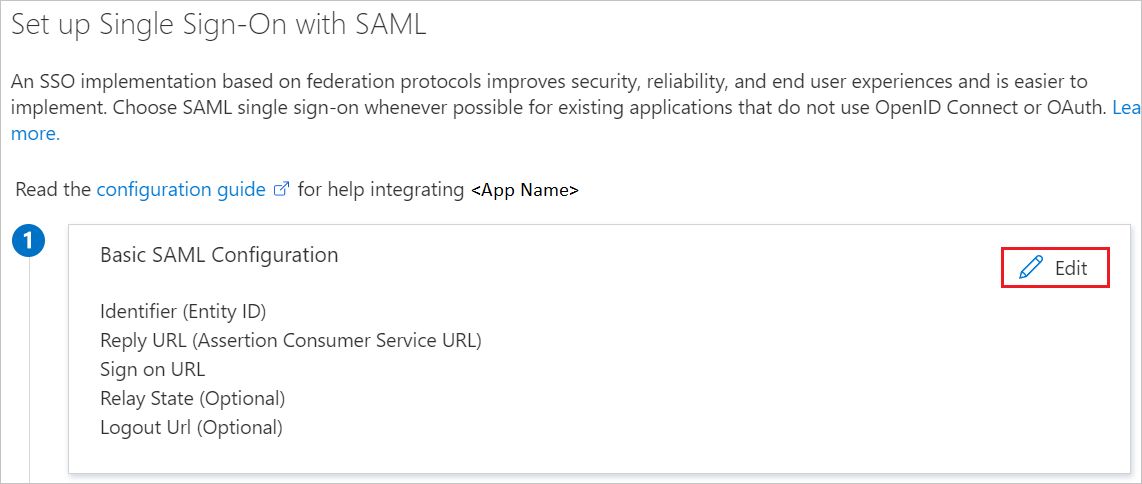

在 [使用 SAML 設定單一登錄] 頁面上,按兩下 [基本 SAML 組態] 的鉛筆圖示以編輯設定。

如果您想要設定 Gmail,請在 [基本 SAML 組態] 區段上執行下列步驟:

a. 在 [ 標識符 ] 文字框中,使用下列其中一種模式輸入 URL:

Identifier google.com/a/<yourdomain.com>google.comhttps://google.comhttps://google.com/a/<yourdomain.com>b. 在 [ 回復 URL ] 文本框中,使用下列其中一種模式輸入 URL:

回復 URL https://www.google.comhttps://www.google.com/a/<yourdomain.com>c. 在 [ 登入 URL ] 文字框中,使用下列模式輸入 URL:

https://www.google.com/a/<yourdomain.com>/ServiceLogin?continue=https://mail.google.com如果您想要為 Google Cloud Platform 進行設定,請在 [基本 SAML 組態] 區段上執行下列步驟:

a. 在 [ 標識符 ] 文字框中,使用下列其中一種模式輸入 URL:

Identifier google.com/a/<yourdomain.com>google.comhttps://google.comhttps://google.com/a/<yourdomain.com>b. 在 [ 回復 URL ] 文本框中,使用下列其中一種模式輸入 URL:

回復 URL https://www.google.com/acshttps://www.google.com/a/<yourdomain.com>/acsc. 在 [ 登入 URL ] 文字框中,使用下列模式輸入 URL:

https://www.google.com/a/<yourdomain.com>/ServiceLogin?continue=https://console.cloud.google.com注意

這些值不是真實的。 使用實際的標識碼、回復 URL 和登入 URL 來更新這些值。 Google Cloud / G Suite 連線 or by Microsoft 不會在 單一登入 組態上提供實體識別碼/標識符值,因此當您取消核取網域特定簽發者選項時,標識符值將會是

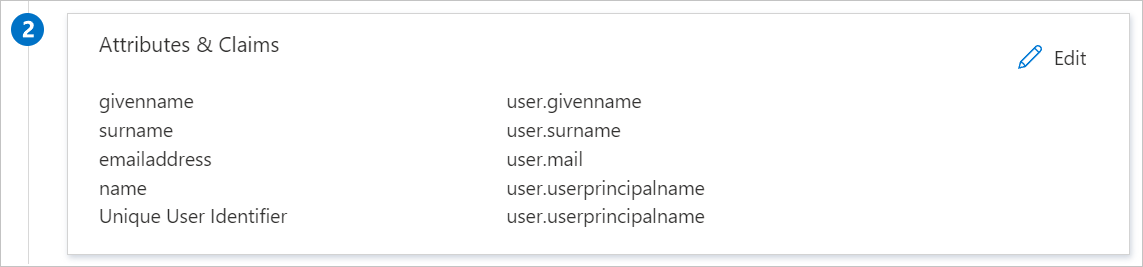

google.com。 如果您檢查網域 特定簽發者 選項,它將會是google.com/a/<yourdomainname.com>。 若要檢查/取消核取網域特定簽發者選項,您必須移至設定Google Cloud / G Suite 連線 or by Microsoft SSO 一節,本教學課程稍後會說明。 如需詳細資訊,請連絡 Microsoft 用戶端支援小組 連線 或 Google Cloud / G Suite。您的 Google Cloud / G Suite 連線 or by Microsoft 應用程式需要特定格式的 SAML 判斷提示,因此您必須將自定義屬性對應新增至 SAML 令牌屬性組態。 下列螢幕快照顯示此範例。 唯一使用者標識碼的預設值是user.userprincipalname,但 Microsoft 連線 or 的 Google Cloud / G Suite 連線 or 預期這會與使用者的電子郵件地址對應。 為此,您可以從清單中使用 user.mail 屬性,或根據您的組織組態使用適當的屬性值。

注意

確定 SAML 回應不包含 Surname 屬性中的任何非標準 ASCII 字元。

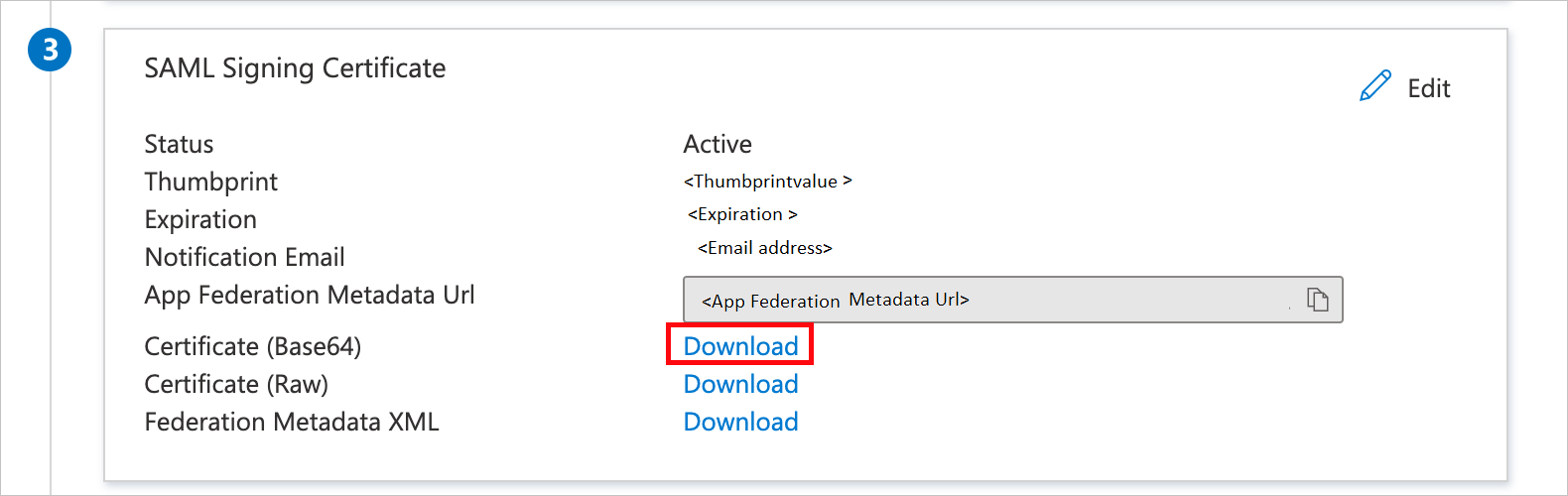

在 [ 使用 SAML 設定單一登錄] 頁面上的 [SAML 簽署憑證 ] 區段中,尋找 [憑證] [Base64] ,然後選取 [下載 ] 以下載憑證並儲存在計算機上。

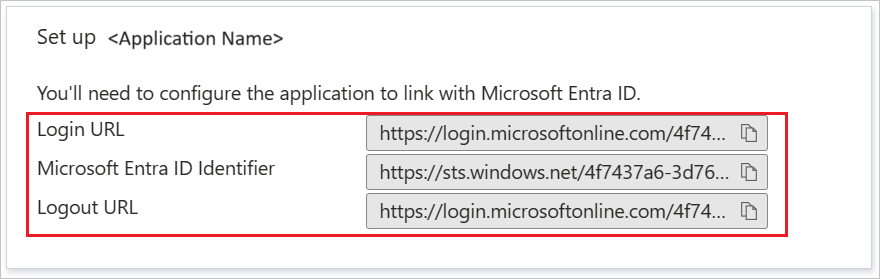

在 [設定 Google Cloud / G Suite 連線 or by Microsoft] 區段上,根據您的需求複製適當的 URL。

https://login.microsoftonline.com/common/wsfederation?wa=wsignout1.0

建立 Microsoft Entra 測試使用者

在本節中,您將建立名為 B.Simon 的測試使用者。

- 以至少使用者 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [身分識別]>[使用者]>[所有使用者]。

- 選取畫面頂端的 [新增使用者>建立新使用者]。

- 在 [ 用戶 屬性] 中,遵循下列步驟:

- 在 [ 顯示名稱] 欄位中, 輸入

B.Simon。 - 在 [ 使用者主體名稱] 欄位中, 輸入 username@companydomain.extension。 例如:

B.Simon@contoso.com。 - 選取 [顯示密碼] 複選框,然後記下 [密碼] 方塊中顯示的值。

- 選取 [檢閱 + 建立]。

- 在 [ 顯示名稱] 欄位中, 輸入

- 選取 建立。

指派 Microsoft Entra 測試使用者

在本節中,您會將Google Cloud / G Suite 連線 or by Microsoft 的存取權授與 B.Simon,讓其能夠使用單一登錄。

- 以至少雲端應用程式 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

- 流覽至 [身分>識別應用程式>企業應用程式>] Google Cloud / G Suite 連線 或 Microsoft。

- 在應用程式的 [概觀] 頁面中,選取 [ 使用者和群組]。

- 選取 [新增使用者/群組],然後在 [新增指派] 對話框中選取 [使用者和群組]。

- 在 [ 使用者和群組] 對話框中,從 [使用者] 列表中選取 B.Simon ,然後按兩下畫面底部的 [ 選取 ] 按鈕。

- 如果您預期將角色指派給使用者,您可以從 [選取角色] 下拉式清單中選取該 角色 。 如果未為此應用程式設定任何角色,您會看到已選取 [預設存取] 角色。

- 在 [新增指派] 對話框中,按兩下 [指派] 按鈕。

設定Google Cloud/G Suite 連線 or by Microsoft SSO

在您的瀏覽器中開啟新的索引標籤,並使用系統管理員帳戶登入 Google Cloud / G Suite 連線 or 或 Microsoft 管理員 Console。

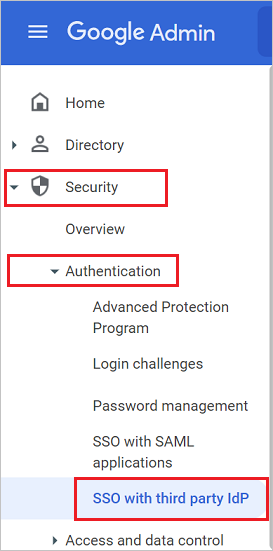

移至功能表 - 安全性 -> 驗證 ->> SSO 與第三方 IDP。

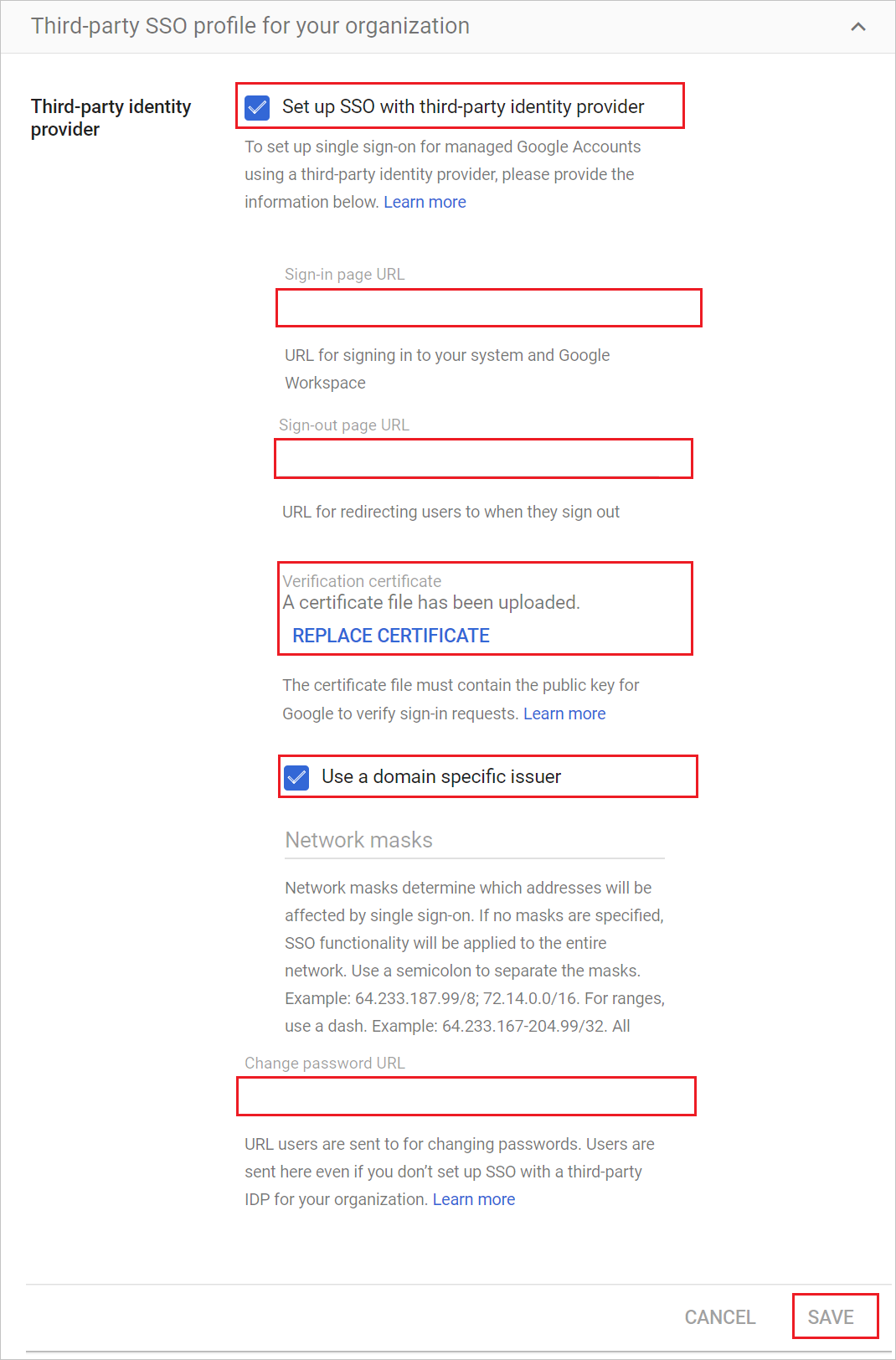

在 [組織的第三方 SSO 配置檔] 索引標籤中執行下列組態變更:

a. 開啟 組織的 SSO 設定檔。

b. 在Google Cloud / G Suite 連線 or by Microsoft 的 [登入頁面 URL] 字段中,貼上 [登入 URL] 的值。

c. 在 Google Cloud / G Suite 連線 or by Microsoft 的 [註銷頁面 URL] 字段中,貼上註銷 URL 的值。

d. 在 Google Cloud / G Suite 連線 或 Microsoft 的驗證憑證中,上傳您先前下載的憑證。

e. 核取/取消核取 [根據 Microsoft Entra ID 中上述基本 SAML 組態] 區段中所述的附注,使用網域特定簽發者選項。

f. 在Google Cloud / G Suite 連線 or by Microsoft 的 [變更密碼 URL] 字段中,輸入值作為

https://account.activedirectory.windowsazure.com/changepassword.aspx.g 按一下 [檔案] 。

由 Microsoft 測試使用者建立 Google Cloud/G Suite 連線 or

本節的目標是要在 Microsoft 稱為 B.Simon 的 Google Cloud / G Suite 連線 or 中建立使用者。 在 Google Cloud / G Suite 連線 或 Microsoft 中手動建立使用者之後,用戶現在可以使用其 Microsoft 365 登入認證登入。

Google Cloud / G Suite 連線 或 Microsoft 也支援自動使用者布建。 若要設定自動使用者布建,您必須先設定 Google Cloud / G Suite 連線 或 Microsoft 自動佈建使用者。

注意

在測試單一登錄之前,請確定您的使用者已存在於Google Cloud / G Suite 連線 或 Microsoft 中,如果未開啟 Microsoft Entra ID 中的布建。

注意

如果您需要手動建立使用者,請連絡 Google 支援小組。

測試 SSO

在本節中,您會使用下列選項來測試您的 Microsoft Entra 單一登錄設定。

按兩下 [測試此應用程式],這會重新導向至Google Cloud / G Suite 連線 或 Microsoft 登入 URL,您可以在其中起始登入流程。

直接移至Google Cloud / G Suite 連線 or by Microsoft 登入 URL,然後從該處起始登入流程。

您可以使用 Microsoft 我的應用程式。 當您在 我的應用程式 中按兩下 Google Cloud / G Suite 連線 or by Microsoft 圖格時,這會重新導向至 Google Cloud / G Suite 連線 或 Microsoft 登入 URL。 如需 我的應用程式 的詳細資訊,請參閱 我的應用程式 簡介。

下一步

設定 Google Cloud / G Suite 連線 or by Microsoft 後,您可以強制執行會話控件,以即時防止組織的敏感數據遭到外泄和滲透。 會話控件會從條件式存取延伸。 瞭解如何使用 適用於雲端的 Microsoft Defender Apps 強制執行會話控件。