設定許可權管理中存取套件的職責檢查的分隔

在權利管理中,您可以設定多個原則,並針對需要透過存取套件存取的每個使用者社群設定不同的設定。 例如,員工可能只需要經理核准才能存取特定應用程式,但來自其他組織的來賓可能需要贊助者和資源小組部門經理核准。 在目錄中已有用戶的原則中,您可以指定可要求存取權的特定使用者群組。 不過,您可以要求避免使用者取得過多存取權。 若要符合此需求,您想要根據要求者已經擁有的存取權,進一步限制誰可以要求存取。

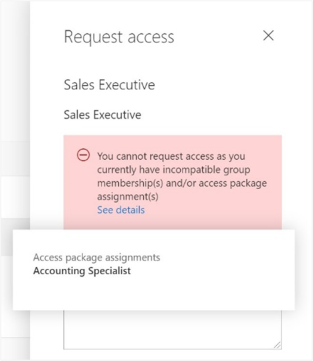

透過存取套件上的職責設定區隔,您可以設定屬於群組成員或已指派給一個存取套件的用戶無法要求其他存取套件。

職責檢查分離的案例

例如,您有存取套件 「行銷活動」,讓貴組織和其他組織的人員可以要求存取權,以在該行銷活動進行時與貴組織的行銷部門合作。 由於行銷部門的員工應該已經可以存取該營銷活動材料,因此您不希望行銷部門的員工要求存取該存取套件。 或者,您可能已經有動態群組行銷 部門員工,其中包含所有營銷員工。 您可以指出存取套件與該動態群組的成員資格不相容。 然後,如果行銷部門員工正在尋找要要求的存取套件,他們就無法要求存取 行銷活動 存取套件。

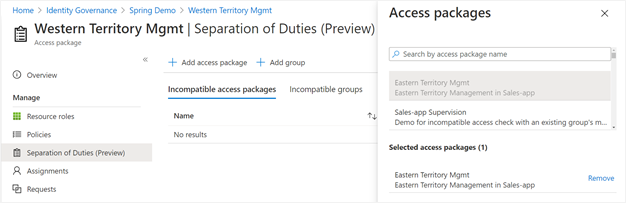

同樣地,您可以有一個應用程式角色有兩個應用程式角色 -- 西部銷售 和 東部銷售 - 代表銷售領域,而且您想要確保使用者一次只能有一個銷售領域。 如果您有兩個存取套件,一個存取 套件西領地 提供 西部銷售 角色,另一個存取套件 東部地區 提供 東部銷售 角色,則可以設定:

- 西領地存取套件具有東領地套件不相容,且

- 東領地存取套件具有西領地套件不相容。

如果您已使用 Microsoft Identity Manager 或其他內部部署身分識別管理系統將內部部署應用程式的存取自動化,則可以將這些系統與權利管理整合。 如果您要透過權利管理控制對 Microsoft Entra 整合應用程式的存取,而且想要防止使用者存取不相容,您可以設定存取套件與群組不相容。 這可能是一個群組,您的內部部署身分識別管理系統會透過 Microsoft Entra 連線 傳送至 Microsoft Entra 標識碼。 這項檢查可確保使用者無法要求存取套件,如果該存取套件會提供與用戶內部部署應用程式中存取不相容的存取權。

必要條件

若要使用權利管理並指派使用者存取套件,您必須擁有下列其中一個授權:

- Microsoft Entra ID P2 或 Microsoft Entra ID 控管

- Enterprise Mobility + Security (EMS) E5 授權

將另一個存取套件或群組成員資格設定為不相容,以要求存取套件的存取權

提示

本文中的步驟可能會根據您從開始的入口網站稍有不同。

必要角色:全域 管理員 istrator、Identity Governance 管理員 istrator、目錄擁有者或存取套件管理員

請遵循下列步驟來變更現有存取套件的不相容群組或其他存取套件清單:

以至少作為 [身分識別治理系統管理員] 的身分登入 Microsoft Entra 系統管理中心。

流覽至 [身分識別治理>權利管理>存取] 套件。

在 [ 存取套件] 頁面上,開啟使用者將會要求的存取套件。

在左側功能表中,選取 [ 職責分離]。

如果您想要防止已有另一個存取套件指派的使用者要求此存取套件,請選取 [ 新增存取套件 ],然後選取使用者已指派的存取套件。

如果您想要防止具有現有群組成員資格的使用者要求此存取套件,請選取 [ 新增群組 ],然後選取使用者已加入的群組。

透過 Graph 以程式設計方式設定不相容的存取套件

您可以使用 Microsoft Graph 設定與存取套件不相容的群組和其他存取套件。 具有委派EntitlementManagement.ReadWrite.All許可權之應用程式或具有EntitlementManagement.ReadWrite.All應用程式許可權之應用程式的使用者,可以呼叫 API 來新增、移除及列出存取套件的不相容群組和存取套件。

透過 Microsoft PowerShell 設定不相容的存取套件

您也可以使用適用於身分識別治理模組 1.16.0 版或更新版本的 Microsoft Graph PowerShell Cmdlet 中的 Cmdlet,設定與 PowerShell 中的存取套件不相容的群組和其他存取套件。

下列腳本說明如何使用 v1.0 Graph 配置檔來建立關聯性,以指出另一個存取套件不相容。

Connect-MgGraph -Scopes "EntitlementManagement.ReadWrite.All"

$apid = "5925c3f7-ed14-4157-99d9-64353604697a"

$otherapid = "cdd5f06b-752a-4c9f-97a6-82f4eda6c76d"

$params = @{

"@odata.id" = "https://graph.microsoft.com/v1.0/identityGovernance/entitlementManagement/accessPackages/" + $otherapid

}

New-MgEntitlementManagementAccessPackageIncompatibleAccessPackageByRef -AccessPackageId $apid -BodyParameter $params

檢視設定為與這個不相容的其他存取套件

必要角色:全域 管理員 istrator、Identity Governance 管理員 istrator、目錄擁有者或存取套件管理員

請遵循下列步驟來檢視指出它們與現有存取套件不相容的其他存取套件清單:

以至少作為 [身分識別治理系統管理員] 的身分登入 Microsoft Entra 系統管理中心。

流覽至 [身分識別治理>權利管理>存取] 套件。

在 [ 存取套件] 頁面上,開啟存取套件。

在左側功能表中,選取 [ 職責分離]。

選取 [不兼容與]。

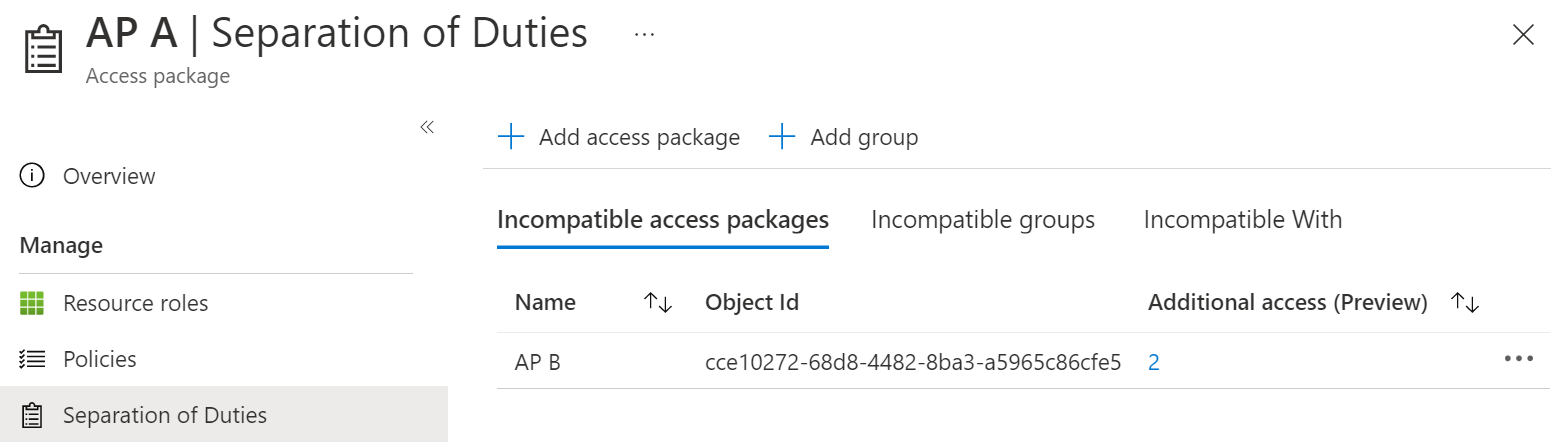

識別已經具有另一個存取套件不相容存取權的使用者 (預覽)

如果您已在已指派使用者的存取套件上設定不相容的存取設定,則可以下載具有該額外存取權的使用者清單。 也具有不相容存取套件指派的使用者將無法重新要求存取權。

必要角色:全域 管理員 istrator、Identity Governance 管理員 istrator、目錄擁有者或存取套件管理員

請遵循下列步驟來檢視指派給兩個存取套件的用戶清單。

以至少作為 [身分識別治理系統管理員] 的身分登入 Microsoft Entra 系統管理中心。

流覽至 [身分識別治理>權利管理>存取] 套件。

在 [ 存取套件] 頁面上,開啟您已將另一個存取套件設定為不相容的存取套件。

在左側功能表中,選取 [ 職責分離]。

在數據表中,如果第二個存取套件的 [其他存取] 數據行中有非零的值,則表示有一或多個具有指派的使用者。

選取該計數以檢視不相容的工作分派清單。

如果您想要的話,您可以選取 [ 下載 ] 按鈕,將指派清單儲存為 CSV 檔案。

識別將存取另一個存取套件不相容的使用者

如果您要在已將使用者指派給存取套件的存取套件上設定不相容的存取設定,則任何也指派給不相容存取套件或群組的使用者將無法重新要求存取權。

必要角色:全域 管理員 istrator、Identity Governance 管理員 istrator、目錄擁有者或存取套件管理員

請遵循下列步驟來檢視指派給兩個存取套件的用戶清單。

以至少作為 [身分識別治理系統管理員] 的身分登入 Microsoft Entra 系統管理中心。

流覽至 [身分識別治理>權利管理>存取] 套件。

開啟您要設定不相容指派的存取套件。

在左側功能表中,選取 [指派]。

在 [ 狀態] 欄位中,確定 已選取 [已 傳遞] 狀態。

選取 [ 下載] 按鈕,並將產生的 CSV 檔案儲存為具有指派清單的第一個檔案。

在導覽列中,選取 [ 身分識別治理]。

在左側功能表中,選取 [ 存取套件 ],然後開啟您打算指出為不相容的存取套件。

在左側功能表中,選取 [指派]。

在 [ 狀態] 欄位中,確定 已選取 [已 傳遞] 狀態。

選取 [ 下載] 按鈕,並將產生的 CSV 檔案儲存為具有指派清單的第二個檔案。

使用 Excel 之類的電子錶格程式來開啟這兩個檔案。

這兩個檔案中所列的使用者將會有現有的不相容指派。

以程式設計方式識別已經具有不相容存取權的使用者

您可以使用 Microsoft Graph 擷取存取套件的指派,其範圍僅限於同時指派給另一個存取套件的使用者。 具有委派 EntitlementManagement.Read.All 或 EntitlementManagement.ReadWrite.All 許可權之應用程式之系統管理角色的使用者可以呼叫 API 來 列出其他存取權。

使用 PowerShell 識別已經具有不相容存取權的使用者

您也可以使用 Microsoft Graph PowerShell Cmdlet for Identity Governance 模組 2.1.0 版或更新版本,查詢具有存取套件指派給存取套件Get-MgEntitlementManagementAssignment的使用者。

例如,如果您有兩個存取套件,一個具有標識符 29be137f-b006-426c-b46a-0df3d4e25ccd ,另一個是標識符,另一個是標識符 cce10272-68d8-4482-8ba3-a5965c86cfe5,則您可以擷取具有第一個存取套件指派的使用者,然後將他們與具有指派給第二個存取套件的用戶進行比較。 您也可以使用類似下列的 PowerShell 腳本,回報已傳遞至兩者指派的使用者:

$c = Connect-MgGraph -Scopes "EntitlementManagement.Read.All"

$ap_w_id = "29be137f-b006-426c-b46a-0df3d4e25ccd"

$ap_e_id = "cce10272-68d8-4482-8ba3-a5965c86cfe5"

$apa_w_filter = "accessPackage/id eq '" + $ap_w_id + "' and state eq 'Delivered'"

$apa_e_filter = "accessPackage/id eq '" + $ap_e_id + "' and state eq 'Delivered'"

$apa_w = @(Get-MgEntitlementManagementAssignment -Filter $apa_w_filter -ExpandProperty target -All)

$apa_e = @(Get-MgEntitlementManagementAssignment -Filter $apa_e_filter -ExpandProperty target -All)

$htt = @{}; foreach ($e in $apa_e) { if ($null -ne $e.Target -and $null -ne $e.Target.Id) {$htt[$e.Target.Id] = $e} }

foreach ($w in $apa_w) { if ($null -ne $w.Target -and $null -ne $w.Target.Id -and $htt.ContainsKey($w.Target.Id)) { write-output $w.Target.Email } }

設定覆寫案例的多個存取套件

如果存取套件已設定為不相容,則具有該不相容存取套件指派的用戶無法要求存取套件,系統管理員也無法建立不相容的新指派。

例如,如果生產環境存取套件已將開發環境套件標示為不相容,而且使用者具有開發環境存取套件的指派,則生產環境的存取套件管理員無法為該使用者建立生產環境的指派。 若要繼續進行該指派,必須先移除使用者現有的開發環境存取套件指派。

如果有特殊情況可能需要覆寫職責規則區隔,則設定額外的存取套件來擷取具有重疊訪問許可權的使用者,將會向核准者、檢閱者和稽核員明確說明這些指派的特殊性質。

例如,如果有一些使用者必須同時存取生產環境與部署環境的情況,您可以建立新的存取套件 生產與開發環境。 該存取套件可以做為其資源角色,而生產環境存取套件的某些資源角色,以及開發環境存取套件的一些資源角色。

如果不相容存取的動機是一個資源的角色特別有問題,則該資源可以從合併的存取套件中省略,而且需要明確將使用者指派給資源的角色。 如果是第三方應用程式或您自己的應用程式,您可以使用下一節所述的應用程式角色指派活動活頁簿來監視這些角色指派,以確保監督。

根據治理程式而定,合併存取套件可以有作為其原則:

- 直接 指派原則,讓只有存取套件管理員會與存取套件互動,或

- 使用者可以要求存取原則,讓使用者可以要求,並可能具有額外的核准階段

此原則的生命週期設定可能比其他存取套件的原則短得多的到期天數,或需要更頻繁的存取權檢閱,並定期進行監督,讓使用者不會保留超過必要的存取時間。

監視和報告存取指派

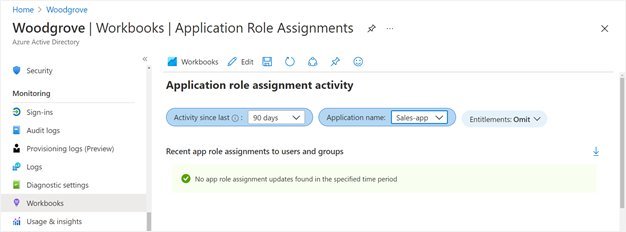

您可以使用 Azure 監視器活頁簿來取得使用者如何接收其存取權的深入解析。

設定 Microsoft Entra ID 以 將稽核事件傳送至 Azure 監視器。

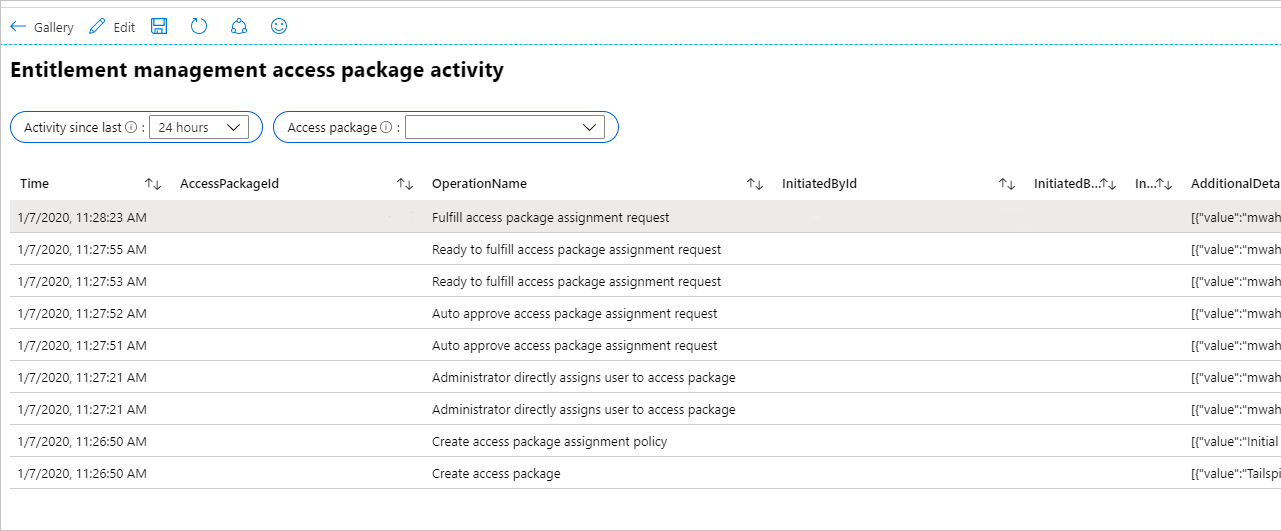

名為 Access Package Activity 的活頁簿會顯示與特定存取套件相關的每個事件。

若要查看因存取套件指派而未建立之應用程式的應用程式角色指派是否有變更,您可以選取名為 應用程式角色指派活動的活頁簿。 如果您選取省略權利活動,則只會顯示權利管理未進行的應用程式角色變更。 例如,如果全域管理員已將使用者直接指派給應用程式角色,您會看到一個數據列。