使用整合服務環境 (ISE) 從 Azure Logic Apps 存取 Azure 虛擬網路

重要

ISE 資源將於 2024 年 8 月 31 日淘汰,因為它對 Azure 雲端服務 (傳統) 的相依性,而該資源會同時淘汰。 在退休日期之前,請將任何邏輯應用程式從 ISE 匯出到標準邏輯應用程式,以避免服務斷。 標準邏輯應用程式工作處理序會在單租使用者 Azure Logic Apps 執行,並提供相同的功能以及更多。 例如,標準工作流程支援使用私人端點進行輸入流量,讓您的工作流程可以私下且安全地與虛擬網路通訊。 標準工作流程也支援輸出流量的虛擬網路整合。 如需詳細資訊,請參閱使用私人端點保護虛擬網路與單一租用戶 Azure Logic Apps 之間的流量。

自 2022 年 11 月 1 日起,將無法再使用建立新的 ISE 資源,這也表示使用 Logic Apps REST API 建立 ISE 期間,也不再提供設定您自己的加密金鑰的功能,稱為「攜帶您自己的金鑰」 (BYOK) 。 不過,在這個日期之前存在的 ISE 資源將支援到 2024 年 8 月 31 日為止。

如需詳細資訊,請參閱下列資源:

- ISE 退休 - 您需了解的內容

- Azure Logic Apps 的單一租用戶與多租用戶與整合服務環境

- Azure Logic Apps 定價

- 將 ISE 工作處理序匯出至標準邏輯應用程式

- 整合服務環境將於 2024 年 8 月 31 日淘汰 - 轉換為邏輯應用程式標準

- 雲端服務 (傳統) 部署模型將於 2024 年 8 月 31 日淘汰

本概觀提供 ISE 如何與虛擬網路搭配運作、 使用 ISE 的優點、 專用和多租使用者 Logic Apps 服務之間的差異,以及如何直接存取 Azure 虛擬網路內或連線的資源的詳細資訊。

ISE 如何與虛擬網路搭配運作

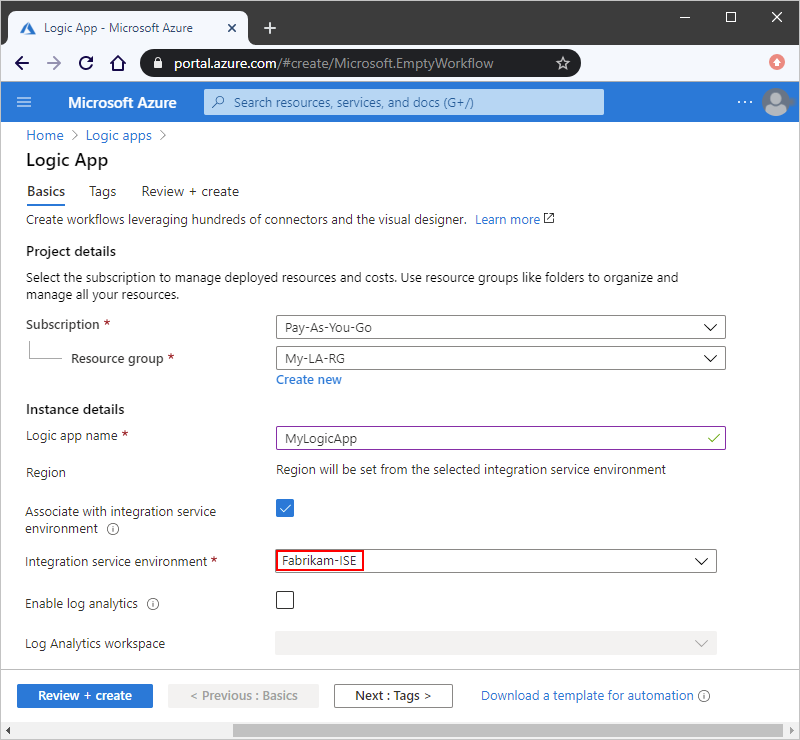

在 ISE 建立中,您可以選取要 Azure 插入 或部署 ISE 的 Azure 虛擬網路。 當您建立需要存取此虛擬網路的邏輯應用程式和整合帳戶時,可以選取 ISE 作為這些邏輯應用程式和整合帳戶的主機位置。 在 ISE 內,邏輯應用程式會在與多租用戶 Azure Logic Apps 環境中其他資源分開的專用資源上執行。 ISE 中的資料會保留在您建立和部署該 ISE 的相同區域中。

為何使用 ISE

在您自己的個別專用實例中執行邏輯應用程式工作流程,有助於降低其他 Azure 租使用者對應用程式效能的影響,也稱為 「雜訊鄰近」效果。 ISE 也提供下列優點:

直接存取虛擬網路內部或與其連線的資源

您在 ISE 中建立和執行的邏輯應用程式,可以使用特別針對在 ISE 中執行所設計的連接器。 如果內部部署系統或資料來源具有 ISE 連接器,則您可以直接連線,而不需要使用內部部署資料閘道。 如需詳細資訊,請參閱本主題稍後的專用與多租用戶和內部部署系統的存取。

繼續存取虛擬網路外部或未與其連線的資源

ISE 特定連接器無法使用時,您在 ISE 中建立和執行的邏輯應用程式仍然可以使用在多租用戶 Logic Apps 服務中執行的連接器。 如需詳細資訊,請參閱專用與多租用戶。

您自己的靜態 IP 位址,這與邏輯應用程式在多租用戶服務中所共用的靜態 IP 位址不同。 您也可以設定公用、靜態且可預測的單一輸出 IP 位址,以便與目的地系統進行通訊。 如此一來,您就不需要在每個 ISE 的目的地系統上設定額外的開放式防火牆。

增加執行期間、儲存體保留期、輸送量、HTTP 要求和回應逾時、訊息大小及自訂連接器要求的限制。 如需詳細資訊,請參閱 Azure Logic Apps 的限制和設定。

專用與多租用戶

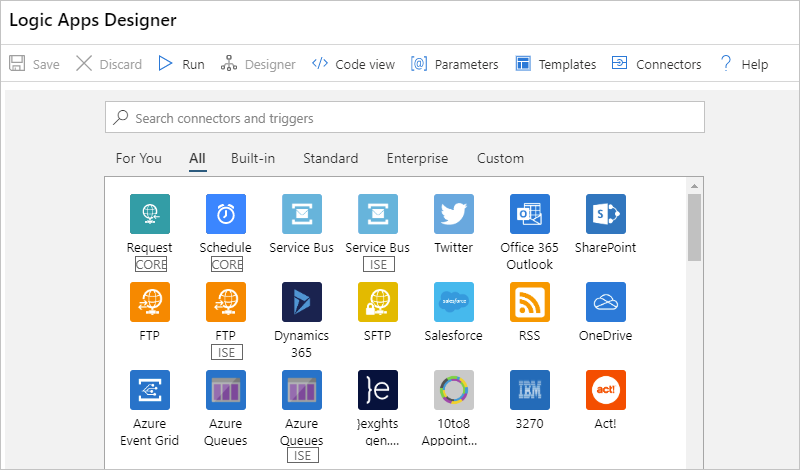

當您在 ISE 中建立和執行邏輯應用程式時,會獲得與多租用戶 Logic Apps 服務相同的使用者體驗和類似的功能。 您可以使用多租用戶 Logic Apps 服務中可用的所有相同內建觸發程序、動作和受控連接器。 某些受控連接器會提供其他 ISE 版本。 ISE 連接器與非 ISE 連接器之間的差異存在於其執行的位置,以及其在您於 ISE 內工作時邏輯應用程式設計工具中具有的標籤。

內建觸發程序或動作 (例如 HTTP) 會顯示 CORE 標籤,並在與您邏輯應用程式相同的 ISE 中執行。

顯示 ISE 標籤的受控連接器是特別針對 ISE 所設計,而且「一律會在與您邏輯應用程式相同的 ISE 中執行」。 例如,以下是一些提供 ISE 版本的連接器:

- Azure Blob 儲存體、檔案儲存體及表格儲存體

- Azure 服務匯流排、Azure 佇列、Azure 事件中樞

- Azure 自動化、Azure Key Vault、Azure 事件格線和 Azure 監視器記錄

- FTP、SFTP-SSH、檔案系統和 SMTP

- SAP、IBM MQ、IBM DB2 和 IBM 3270

- SQL Server、Azure Synapse Analytics、Azure Cosmos DB

- AS2、X12 及 EDIFACT

在罕見的例外狀況下,如果 ISE 連接器適用於內部部署系統或資料來源,則您可以直接連線,而不需要使用內部部署資料閘道。 如需詳細資訊,請參閱本主題稍後的存取內部部署系統。

未顯示 ISE 標籤的受控連接器會繼續在 ISE 內針對邏輯應用程式運作。 這些連接器「一律會在多租用戶 Logic Apps 服務中執行」,而不是在 ISE 中執行。

您在「ISE 外部」建立的自訂連接器會繼續在 ISE 內針對邏輯應用程式運作,而不論這些連接器是否需要內部部署資料閘道。 不過,您在「ISE 內部」建立的自訂連接器將無法與內部部署資料閘道搭配運作。 如需詳細資訊,請參閱存取內部部署系統。

存取內部部署系統

在 ISE 內執行的邏輯應用程式工作流程,可以使用這些專案,直接存取內部部署系統和連線至 Azure 虛擬網路的內部部署系統和資料來源:

顯示 CORE 標籤的 HTTP 觸發程序或動作

ISE 連接器,如果可用,則適用於內部部署系統或資料來源

如果 ISE 連接器可供使用,則您可以直接存取系統或資料來源,而不需要內部部署資料閘道。 不過,如果您需要從 ISE 存取 SQL Server 並使用 Windows 驗證,則必須使用連接器的非 ISE 版本和內部部署資料閘道。 連接器的 ISE 版本不支援 Windows 驗證。 如需詳細資訊,請參閱 ISE 連接器和從整合服務環境連線。

自訂連接器

您在「ISE 外部」建立的自訂連接器會繼續在 ISE 內針對邏輯應用程式運作,而不論這些連接器是否需要內部部署資料閘道。

您在「ISE 內部」建立的自訂連接器無法與內部部署資料閘道搭配運作。 不過,這些連接器可以直接存取內部部署系統和資料來源,而這些系統或資料來源位於裝載 ISE 的虛擬網路內部或與其連線。 因此,ISE 內部的邏輯應用程式在存取這些資源時,通常不需要資料閘道。

若要存取沒有 ISE 連接器、在虛擬網路外部或未連線至虛擬網路的內部部署系統和資料來源,您仍然必須使用內部部署資料閘道。 ISE 內的邏輯應用程式可以繼續使用沒有 CORE 或 ISE 標籤的連接器。 這些連接器會在多租用戶 Logic Apps 服務中執行,而不是在 ISE 中執行。

待用加密的資料

根據預設,Azure 儲存體會使用 Microsoft 管理的金鑰來加密您的資料。 Azure Logic Apps 依靠 Azure 儲存體來儲存和自動加密待用資料。 這道加密可保護您的資料安全,並協助您符合組織安全性和合規性承諾。 如需 Azure 儲存體加密運作方式的詳細資訊,請參閱待用資料的 Azure 儲存體加密和 Azure 待用資料加密。

若要進一步控制 Azure 儲存體所使用的加密金鑰,ISE 支援使用 Azure金鑰保存庫來使用和管理您自己的金鑰。 這項功能也稱為「攜帶您自己的金鑰」(BYOK),而您的金鑰稱為「客戶自控金鑰」。 不過, 只有在您建立 ISE 時,才能使用這項功能,之後才可使用。 建立 ISE 之後,您就無法停用此金鑰。 目前,不支援輪替 ISE 的客戶自控金鑰。

ISE 的客戶自控金鑰支援僅適用于下欄區域:

Azure:美國西部 2、美國東部和美國中南部。

Azure Government:亞利桑那州、維吉尼亞州和德州。

儲存客戶自控金鑰的金鑰保存庫必須存在於與 ISE 相同的 Azure 區域中。

若要支援客戶自控金鑰,您的 ISE 會要求您啟用系統指派或使用者指派的受控識別。 此身分識別可讓您的 ISE 驗證安全資源 (例如虛擬機器和其他系統或服務) 的存取權,這些資源位於或已連線至 Azure 虛擬網路。 如此一來,您就不需要使用認證登入。

您必須為金鑰保存庫提供 ISE 受控識別的存取權,但時間取決於您所使用的受控識別。

系統指派的受控識別:在您傳送建立 ISE 的 HTTPS PUT 要求 之後的 30 分鐘內 。 否則,ISE 建立會失敗,您會收到權限錯誤。

使用者指派的受控識別:傳送建立 ISE 的 HTTPS PUT 要求之前

ISE SKU

當您建立 ISE 時,可以選取開發人員 SKU 或進階 SKU。 只有在建立 ISE 時才能使用此 SKU 選項,而且稍後無法變更。 以下是這些 SKU 之間的差異:

開發人員

提供較低成本的 ISE 以讓您用於探索、實驗、開發和測試,但不適用於生產或效能測試。 開發人員 SKU 包括針對固定每月價格的內建觸發程序和動作、標準連接器、企業連接器,以及單一免費層整合帳戶。

重要事項

不過,此 SKU 沒有服務等級協定 (SLA)、擴大規模的功能或回收期間的備援,這表示您可能會遇到延遲或停機時間。 後端更新可能會導致服務間歇性中斷。

如需容量和限制資訊,請參閱 Azure Logic Apps 中的 ISE 限制。 若要了解適用於 ISE 的計費方式,請參閱 Logic Apps 定價模型。

高級

提供您可用於生產和效能測試的 ISE。 進階 SKU 包括針對固定每月價格的 SLA 支援、內建觸發程序和動作、標準連接器、企業連接器、單一標準層整合帳戶、擴大功能,以及回收期間的備援。

如需容量和限制資訊,請參閱 Azure Logic Apps 中的 ISE 限制。 若要了解適用於 ISE 的計費方式,請參閱 Logic Apps 定價模型。

ISE 端點存取

在 ISE 建立期間,您可以選擇使用內部或外部存取端點。 您的選擇會決定 ISE 中邏輯應用程式上的要求或 Webhook 觸發程序是否可以接收來自您虛擬網路外部的呼叫。 這些端點也會影響您可以從邏輯應用程式執行歷程記錄存取輸入和輸出的方式。

重要事項

您只能在 ISE 建立期間選取存取端點,而且稍後無法變更此選項。

內部:私人端點允許呼叫 ISE 中的邏輯應用程式,您可以在其中檢視和存取邏輯應用程式工作流程的輸入和輸出 ,只從虛擬網路內部執行歷程記錄。

重要事項

如果您需要使用這些 Webhook 型觸發程序,而服務位在虛擬網路和對等互連虛擬網路外部,則請在建立 ISE 時使用外部端點,而「非」內部端點:

- Azure DevOps

- Azure Event Grid

- Common Data Service

- Office 365

- SAP (多租用戶版本)

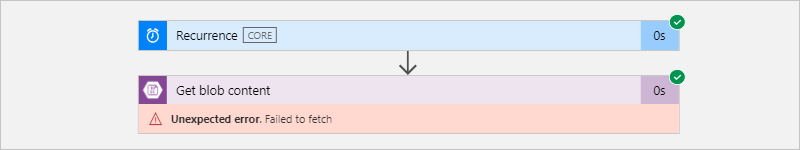

也請確定您在私人端點與要存取執行歷程記錄的電腦之間具有網路連線能力。 否則,當您嘗試檢視工作流程的執行歷程記錄時,您會收到指出「非預期錯誤」的錯誤。 無法擷取」。

例如,用戶端電腦可以存在於 ISE 的虛擬網路內部,或透過對等互連或虛擬私人網路連線至 ISE 虛擬網路的虛擬網路內部。

外部:公用端點允許呼叫 ISE 中的邏輯應用程式工作流程,您可以在其中檢視和存取邏輯應用程式從 虛擬網路外部執行歷程記錄的輸入和輸出。 如果您使用網路安全性群組 (NSG),則請確定其已設定輸入規則,以允許存取執行歷程記錄的輸入和輸出。

若要判斷您的 ISE 使用內部還是外部存取端點,請在 ISE 的功能表上,於 [設定] 下選取 [屬性],然後尋找 [存取端點] 屬性:

![顯示Azure 入口網站、ISE 功能表的螢幕擷取畫面,其中已選取 [設定]、[屬性] 和 [存取端點] 的選項。](media/connect-virtual-network-vnet-isolated-environment-overview/find-ise-access-endpoint.png)

定價模式

在 ISE 中執行的邏輯應用程式、內建觸發程式、內建動作和連接器,會使用與取用定價方案不同的固定定價方案。 如需詳細資訊,請參閱 Azure Logic Apps 定價模型。 如需定價費率,請參閱 Azure Logic Apps 定價。

使用 ISE 的整合帳戶

您可以使用整合帳戶搭配整合服務環境 (ISE) 內的邏輯應用程式。 不過,這些整合帳戶必須使用「相同的 ISE」作為連結的邏輯應用程式。 ISE 中的 Logic Apps 只能參考位於相同 ISE 中的整合帳戶。 當您建立整合帳戶時,您可以選取您的 ISE,作為您整合帳戶的位置。 若要瞭解如何使用 ISE 進行整合帳戶的定價和計費,請參閱 Azure Logic Apps 定價模型。 如需定價費率,請參閱 Azure Logic Apps 定價。 如需限制資訊,請參閱整合帳戶限制。