教學課程:使用 Azure 虛擬 WAN 建立站對站連線

本教學課程會示範如何使用虛擬 WAN,透過 IPsec/IKE (IKEv1 和 IKEv2) VPN 連線來與 Azure 中的資源連線。 此類型的連線需要位於內部部署的 VPN 裝置,且您已對該裝置指派對外開放的公用 IP 位址。 如需有關虛擬 WAN 的詳細資訊,請參閱虛擬 WAN 概觀。

在本教學課程中,您將了解如何:

- 建立虛擬 WAN

- 設定虛擬中樞基本設定

- 設定站對站 VPN 閘道設定

- 建立網站

- 將網站連線至虛擬中樞

- 將 VPN 網站連線至虛擬中樞

- 將 VNet 連線至虛擬中樞

- 下載設定檔

- 檢視或編輯 VPN 閘道

注意

如果您有許多網站,通常會使用虛擬 WAN 夥伴來建立此組態。 不過,如果您慣用網路並且知道如何設定自己的 VPN 裝置,可以自行建立此組態。

必要條件

在開始設定之前,請確認您已符合下列條件:

您有 Azure 訂用帳戶。 如果您沒有 Azure 訂閱,請建立免費帳戶。

您有一個要連線至其中的虛擬網路。

- 驗證沒有任何內部部署網路的子網路與您要連線的虛擬網路子網路重疊。

- 若要在 Azure 入口網站中建立虛擬網路,請參閱快速入門文章。

您的虛擬網路必須沒有任何現有的虛擬網路閘道。

- 如果虛擬網路已經有閘道 (VPN 或 ExpressRoute) ,您必須先移除所有閘道,然後再繼續。

- 此組態需要讓虛擬網路只連線到虛擬 WAN 中樞閘道。

決定您要用於您的虛擬中樞私人位址空間的 IP 位址範圍。 設定您的虛擬中樞時會使用此資訊。 虛擬中樞是虛擬 WAN 建立和使用的虛擬網路。 這是您區域中虛擬 WAN 網路的核心。 位址空間範圍必須符合特定規則:

- 您為中樞指定的位址範圍不能與您連線的任何現有虛擬網路重疊。

- 位址範圍不能與您連線的內部部署位址範圍重疊。

- 如果您不熟悉位於內部部署網路設定中的 IP 位址範圍,請與可以為您提供這些詳細資料的人員協調。

建立虛擬 WAN

在入口網站前往 [搜尋資源] 列,接著在搜尋方塊中輸入 [虛擬 WAN],然後選取 [Enter]。

從結果中選取 [虛擬 WAN] 在 [虛擬 WAN] 頁面中,選取 [+ 建立],以開啟 [建立 WAN] 頁面。

在 [建立 WAN] 頁面的 [基本] 索引標籤中,填寫欄位。 修改範例值以套用至您的環境。

![此螢幕快照顯示已選取 [基本] 索引標籤的 [建立 WAN] 窗格。](../includes/media/virtual-wan-create-vwan-include/basics.png)

- 訂閱:選取您要使用的訂閱。

- 資源群組:建立新的或使用現有的。

- 資源群組位置:從下拉式清單中選擇資源位置。 WAN 是全域資源,並不會在特定區域存留。 不過,您必須選取一個區域以管理及放置所建立的 WAN 資源。

- 名稱:鍵入要用來稱呼虛擬 WAN 的名稱。

- 類型:基本或標準。 選取 [標準]。 如果您選取 [基本],請了解基本虛擬 WAN 只能包含基本中樞。 基本中樞只能用於站對站連線。

填寫欄位完成後,請在頁面底部選取 [檢閱 + 建立]。

驗證通過後,按一下 [建立],以建立虛擬 WAN。

設定虛擬中樞設定

虛擬中樞是虛擬網路,可以包含可用於站對站、ExpressRoute 或點對站功能的網路閘道。 在本教學課程中,您會從填寫虛擬中樞的 [基本] 索引標籤開始,然後在下一節中繼續填寫站對站索引標籤。 也可以建立空的虛擬中樞 (不包含任何網路閘道的虛擬中樞),之後再新增網路閘道 (S2S、P2S、ExpressRoute 等)。 建立虛擬中樞之後,即使您未連結任何網站或在虛擬中樞內建立任何網關,您仍需支付虛擬中樞的費用。

移至您建立的虛擬 WAN。 在虛擬 WAN 頁面的左側窗格上,於 [連線能力] 下,選取 [中樞]。

在 [中樞] 頁面上,選取 [+ 新增中樞] 來開啟 [建立虛擬中樞] 頁面。

在 [建立虛擬中樞] 頁面的 [基本] 索引標籤中,完成以下欄位:

- 區域:選取您要在其中部署虛擬中樞的區域。

- 名稱:您希望虛擬中樞顯示的名稱。

- 中樞私人位址空間:採用 CIDR 標記法的中樞位址範圍。 最小位址空間是 /24 以便建立中樞。

- 虛擬中樞容量:從下拉式清單中選取。 如需詳細資訊,請參閱虛擬中樞設定。

- 中樞路由喜好設定:保留為預設值。 如需詳細資訊,請參閱虛擬中樞路由偏好設定。

尚未建立虛擬中樞。 繼續進行下一節以設定更多設定。

設定站對站閘道

在本節中,您會設定站對站連線設定,然後建立虛擬中樞和站對站 VPN 閘道。 建立虛擬中樞和網路閘道大約需要 30 分鐘。

在 [建立虛擬中樞] 頁面上,按一下 [站對站] 以開啟 [站對站] 索引標籤。

![顯示 [建立虛擬中樞] 窗格的螢幕快照,並已選取 [站對站]。](../includes/media/virtual-wan-tutorial-hub-include/hub-site-to-site.png)

在 [站對站] 索引標籤中,完成以下欄位:

選取 [是] 以建立站對站 VPN。

AS 編號:您無法編輯 [AS 編號] 欄位。

閘道縮放單位:從下拉式清單選取 [閘道縮放單位] 值。 縮放單位可讓您選取要在虛擬中樞內建立的 VPN 閘道彙總輸送量,以將網站連線到該閘道。

如果您選取 1 個縮放單位 = 500 Mbps,則表示將建立兩個備援的執行個體,每個執行個體都有 500 Mbps 的最大輸送量。 例如,如果您有五個分支,每個分支執行 10 Mbps,則您需要在前端有 50 Mbps 的彙總。 在評估支援中樞分支數目所需的容量之後,應完成 Azure VPN 閘道的彙總容量規劃。

路由喜好設定:Azure 路由喜好設定可讓您選擇流量在 Azure 與網際網路之間的路由方式。 您可以選擇透過 Microsoft 網路或經由 ISP 網路 (公用網際網路) 來路由傳送流量。 這些選項也分別稱為冷馬鈴薯路由和熱馬鈴薯路由。

虛擬 WAN 中的公用 IP 位址會由服務根據選取的路由選項指派。 如需透過 Microsoft 網路或 ISP 的路由喜好設定詳細資訊,請參閱路由喜好設定一文。

選取 [檢閱 + 建立] 以進行驗證。

選取 [建立] 以建立中樞和閘道。 這項作業可能需要 30 分鐘的時間。 30 分鐘後,按一下 [重新整理] 以檢視 [中樞] 頁面上的中樞。 選取 [移至資源],以導覽至資源。

當您建立新的中樞時,您可能會在入口網站中注意到參考了路由器版本的警告訊息。 當路由器正在佈建時,有時會發生這種情況。 一旦路由器佈建完畢,就不會再出現訊息。

建立網站

在本節中,您會建立網站。 網站會對應至您的實體位置。 根據需求建立任意數量的網站。 這些網站包含您內部部署的 VPN 裝置端點。

例如,如果您在紐約 (NY)、倫敦和洛杉磯 (LA) 各有分公司,就會建立三個不同網站。 在虛擬 WAN 中,您可以為每個虛擬中樞建立最多 1000 個網站。 如果您有多個虛擬中樞,您可以為每個虛擬中樞建立 1000 個。

如果您有虛擬 WAN 合作夥伴 CPE 裝置,請向他們確認並了解其對 Azure 有何自動化項目。 一般來說,自動化體驗意指簡單按一下即可將大規模分支資訊匯出至 Azure,以及設定從 CPE 到 Azure 虛擬 WAN VPN 閘道的連線。 如需詳細資訊,請參閱從 Azure 到 CPE 合作夥伴的自動化指引。

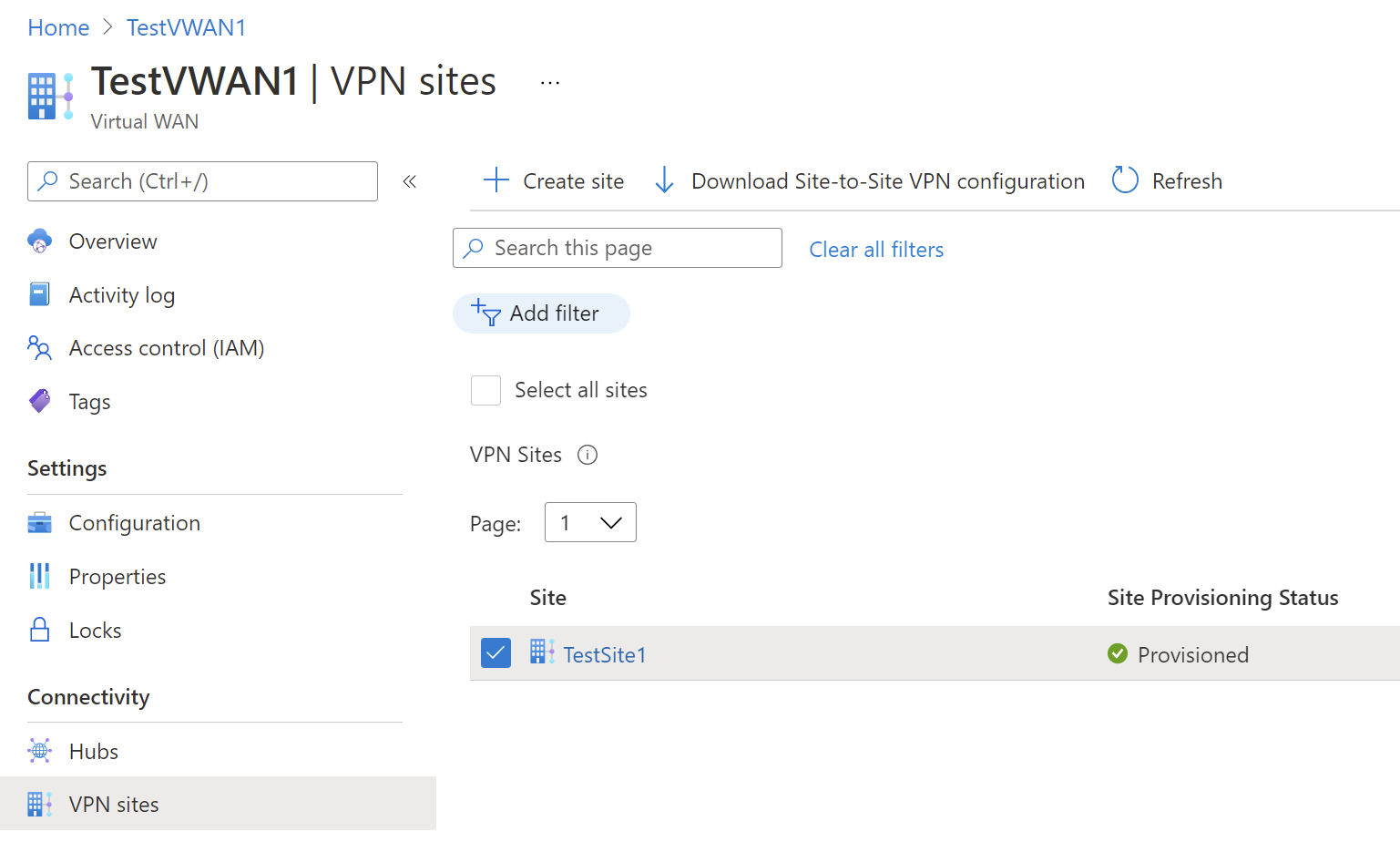

瀏覽至您的虛擬 WAN> - [VPN 網站] 以開啟 [VPN 網站] 頁面。

在 [VPN 網站] 頁面上,按一下 [+ 建立網站]。

在 [建立 VPN 網站] 頁面的 [基本] 索引標籤中,完成以下欄位:

區域: 先前稱為位置。 這是您要在其中建立此網站資源的位置。

名稱: 您要用來參考內部部署網站的名稱。

裝置廠商: VPN 裝置廠商的名稱 (例如:Citrix、Cisco、Barracuda)。 新增裝置廠商可協助 Azure 小組深入了解您的環境,以便在未來增加額外最佳化的可能性,或協助您進行疑難排解。

私人位址空間: 位於內部部署網站上的 IP 位址空間。 流向此位址空間的流量會路由至您本機網站。 當網站未啟用 BGP 時,這是必要項目。

注意

如果您在建立網站後編輯位址空間 (例如,新增額外的位址空間),則在重建元件時,可能需要 8-10 分鐘的時間來更新有效的路由。

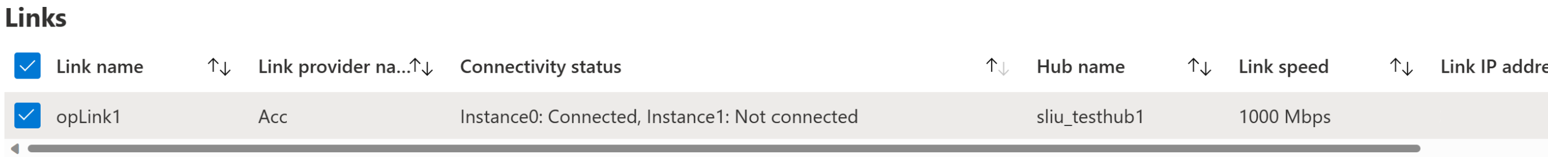

請選取 [連結],以新增分支上實體連結的相關資訊。 如果您有虛擬 WAN 合作夥伴 CPE 裝置,請查看這些裝置是否與 Azure 交換該資訊,作為從其系統設定之分支資訊上傳的一部分。

連結名稱: 您想要為 VPN 網站實體連結提供的名稱。 範例:mylink1。

連結速度: 這是 VPN 裝置在分支位置的速度。 範例:50,代表 VPN 裝置在分支網站的速度為 50 Mbps。

連結提供者名稱: VPN 網站的實體連結名稱。 範例:ATT、Verizon。

連結 IP 位址/FQDN: 使用此連結之內部部署裝置的公用 IP 位址。 或者,您可以為 ExpressRoute 後方的內部部署 VPN 裝置,提供私人 IP 位址。 您也可入完整的網域名稱。 例如 something.contoso.com。 FQDN 應該可以從 VPN 閘道解析。 如果裝載此 FQDN 的 DNS 伺服器可透過網際網路連線,就可能發生這種情況。 當同時指定 IP 位址和 FQDN 時,IP 位址的優先順序會較高。

注意

支援每個 FQDN 有一個 IPv4 位址。 如果將 FQDN 解析為多個 IP 位址,則 VPN 閘道會從清單中挑選第一個 IP4 位址。 目前不支援 IPv6 位址。

VPN 閘道會以每 5 分鐘重新整理一次的方式維護 DNS 快取。 閘道只會嘗試解析已中斷連線通道的 FQDN。 閘道重設或設定變更也會觸發 FQDN 解析。

連結邊界閘道協定: 在虛擬 WAN 上設定 BGP 就等同於在 Azure 虛擬網路閘道 VPN 上設定 BGP。 內部部署 BGP 同儕節點位址不得與 VPN 到裝置的公用 IP 位址或 VPN 網站的 VNet 位址空間相同。 在 VPN 裝置上,請針對 BGP 對等互連 IP 使用不同的 IP 位址。 它可以是指派給裝置上 Loopback 介面的位址。 在代表位置的對應 VPN 網站中指定這個位址。 如需 BGP 必要條件,請參閱關於 BGP 與 Azure VPN 閘道。 您可以隨時編輯 VPN 連結的連線,以更新其 BGP 參數 (連結上的對等互連 IP 與 AS 編號)。

您可以新增或刪除更多連結。 每個 VPN 網站支援四個連結。 例如,如果您在分支位置有四個 ISP (網際網路服務提供者),您可以建立四個連結 (每個 ISP 一個),並提供每個連結的資訊。

填寫完欄位之後,請選取 [檢閱 + 建立]來進行確認。 按一下 [建立] 來建立網站。

移至您的 [虛擬 WAN]。 在 [VPN 網站] 頁面上,您應該可以看到您所建立的網站。 如果您看不到網站,則需要調整篩選條件。 按一下 [中樞關聯:] 泡泡中的 X 可清除篩選條件。

篩選條件清除之後,您就可以檢視您的網站。

將 VPN 網站連線至虛擬中樞

在此節中,您會將 VPN 網站連線至虛擬中樞。

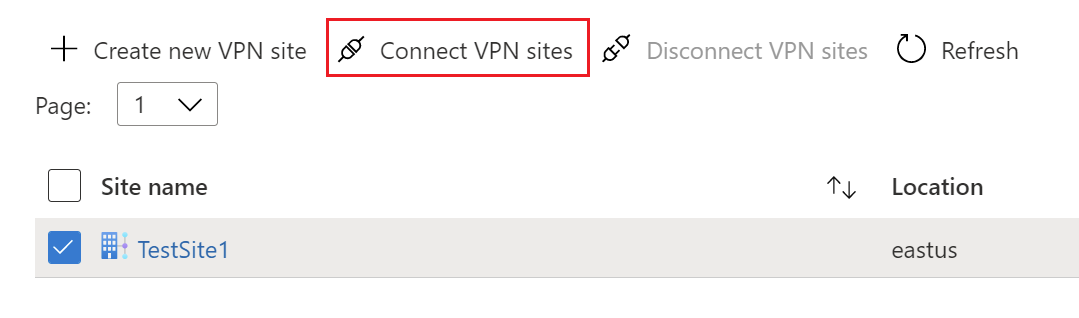

在虛擬 WAN頁面上,移至 [中樞]。

在 [中樞] 頁面上,按一下您建立的中樞。

在所建立中樞的頁面上,從左側窗格上的 [連線] 底下按一下 [VPN (站對站)] 以開啟 [VPN 站對站] 頁面。

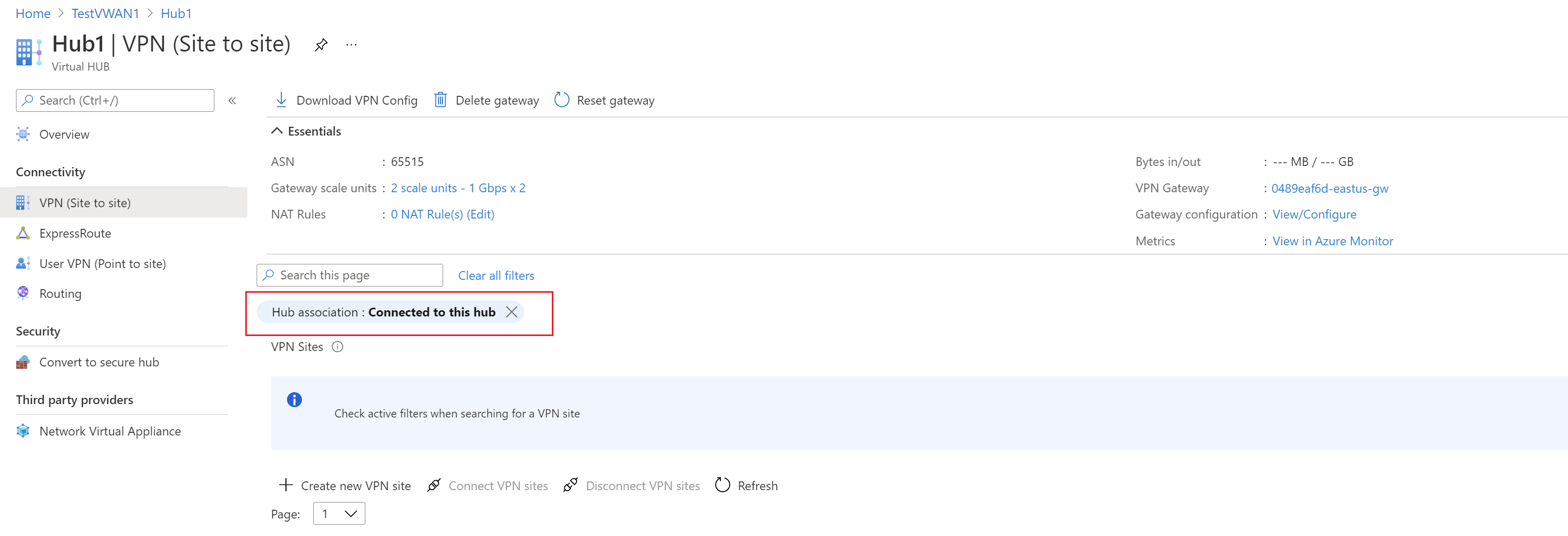

在 [VPN (站對站)] 頁面上,您應該會看到您的網站。 如果沒有,您可能需要按兩下中 樞關聯:x 泡泡,以清除篩選並檢視您的網站。

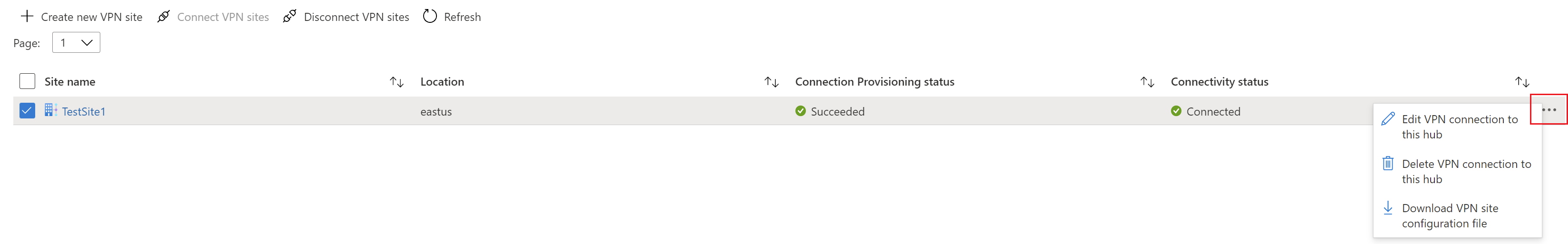

選取網站名稱旁的核取方塊 (不要直接按一下網站名稱),然後按一下 [連線 VPN 網站]。

在 [連線網站] 頁面上進行設定。

![此螢幕快照顯示虛擬中樞的 [已 連線 網站] 窗格,可供預先共用的密鑰和相關聯的設定使用。](../includes/media/virtual-wan-tutorial-connect-vpn-site-include/connect.png)

預先共用金鑰 (PSK):輸入 VPN 裝置所使用的預先共用密鑰。 如果您未輸入金鑰,Azure 會為您會自動產生一個金鑰。 然後在設定 VPN 裝置時使用該金鑰。

通訊協定和 IPsec:您可以保留通訊協定 (IKEv2) 和 IPsec (預設) 的預設設定,也可以設定自訂的設定。 如需詳細資訊,請參閱預設/自訂 IPsec。

傳播預設路由:只有在您知道要傳播預設路由時,再將此設定變更為 [啟用]。 否則,請將其保留為 [停用]。 您之後可以隨時修改此設定。

[啟用] 選項允許虛擬中樞將學習預設路由傳播至此連線。 此旗標只會在虛擬 WAN 中樞已經學習預設路由時,將預設路由傳播到連線,因為在中樞中部署防火牆或其他連線的網站已啟用強制通道。 預設路由不是來自虛擬 WAN 中樞。

使用原則式流量選取器:除非您對使用此設定的裝置設定連線,否則請將此設定保留為 [停用]。

設定流量選取器:保留預設值。 您之後可以隨時修改此設定。

連線模式:保留預設值。 此設定可用來決定哪些閘道可以起始連線。

選取頁面底部的 [連線]。

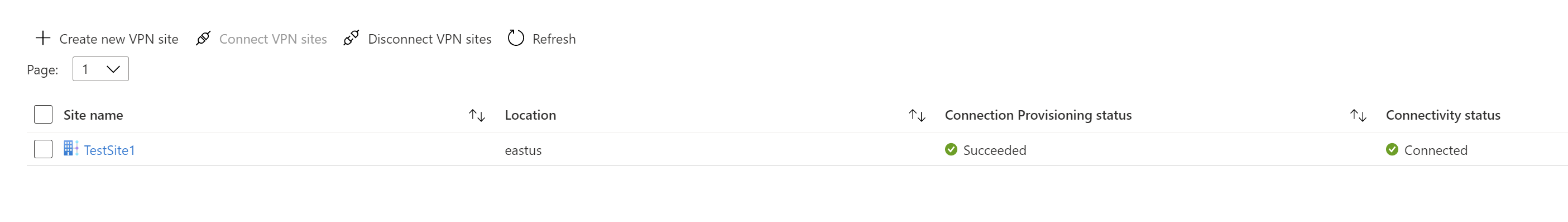

選取 [連線] 之後,連線狀態會顯示 [更新中]。 更新完成之後,網站會顯示連線和連線狀態。

連線佈建狀態:這會針對 VPN 網站連線至 Azure 中樞 VPN 閘道的連線顯示 Azure 資源的狀態。 一旦此控制平面作業成功,Azure VPN 閘道和內部部署 VPN 裝置將繼續建立連線。

連線狀態:這是在中樞和 VPN 網站中,Azure VPN 閘道之間的實際連線 (資料路徑) 狀態。 更新完成後,其可能會顯示下列任何狀態:

- 未知:如果後端系統正在轉換成另一個狀態,通常會看到此狀態。

- 正在連線:VPN 閘道正嘗試與實際的內部部署 VPN 網站連線。

- 已連線:VPN 閘道與內部部署 VPN 網站之間已建立連線。

- 未連線:未建立 連線 性。

- 已中斷連線:如果基於任何原因 (內部部署或在 Azure 中),已中斷連線,則會顯示此狀態。

如果您想要對網站進行變更,請選取網站名稱旁的核取方塊 (不要直接按一下網站名稱),然後按一下 [...] 捷徑功能表。

您可以從此頁面執行下列動作:

- 編輯此中樞的 VPN 連線。

- 刪除此中樞的 VPN 連線。

- 下載此網站專屬的 VPN 設定檔。 如果您想要下載連線到此中樞之網站的設定檔,請從頁面頂端的功能表中選取 [下載 VPN 設定]。

將 VNet 連線至虛擬中樞

在本節中,您會建立虛擬中樞與虛擬網路之間的連線。

在 Azure 入口網站中前往 [虛擬 WAN],並在左窗格中選取 [虛擬網路連線]。

在 [虛擬網路連線] 頁面上,選取 [+ 新增連線]。

在 [新增連線] 頁面上,進行連線設定。 如需路由設定的資訊,請參閱關於路由。

- 連線名稱:命名您的連線。

- 中樞:選取要與此連線產生關聯的中樞。

- 訂用帳戶:請確認訂用帳戶。

- 資源群組:選取包含您要連線之虛擬網路的資源群組。

- 虛擬網路:選取要與此中樞連線的虛擬網路。 您選取的虛擬網路不能有現有的虛擬網路閘道。

- 傳播到無:這會根據預設設為 [否]。 將開關變更為 [是],可讓 [傳播到路由表] 和 [傳播到標籤] 的設定選項無法用於設定。

- 為路由表建立關聯:您可以從下拉式清單中選取您想要建立關聯的路由表。

- 傳播至標籤:標籤是路由表的邏輯群組。 針對此設定,從下拉式清單中進行選取。

- 靜態路由:視需要設定靜態路由。 設定網路虛擬設備的靜態路由 (若適用)。 虛擬 WAN 支援虛擬網路連線中靜態路由的單一下一個躍點 IP。 例如,如果您有用於輸入和輸出流量的個別虛擬設備,則最好讓虛擬設備位於個別的 VNet 中,並將 VNet 連結至虛擬中樞。

- 略過此 VNet 內工作負載的下一個躍點 IP:此設定可讓您將 NVA 和其他工作負載部署到相同的 VNet,而不會強制所有流量通過 NVA。 只有在您設定新的連線時,才能進行此設定。 如果您想要針對已建立的連線使用此設定,請刪除連線,然後新增連線。

- 傳播靜態路由:目前即將推出此設定。此設定可讓您將 [靜態路由] 區段中定義的靜態路由,傳播至 [傳播至路由表] 中指定的路由表。 此外,針對具有已指定為 [傳播至標籤] 標籤的路由表,路由也會傳播至此路由表。 這些路由可以跨中樞傳播,但預設路由 0/0 除外。 這項功能正在進行推出。如果您需要啟用此功能,請連絡 vwanpm@microsoft.com

完成您想要的設定後,請按一下 [建立] 以建立連線。

下載 VPN 組態

若要設定您的內部部署 VPN 裝置,請使用 VPN 裝置設定檔。 以下是基本步驟:

在您的虛擬 WAN 頁面上,移至 [中樞] -> [您的虛擬中樞] -> [VPN (站對站)] 頁面。

在 [VPN (站對站)] 頁面頂端按一下 [下載 VPN 設定]。當 Azure 在資源群組 'microsoft-network-[location]' 中建立新儲存體帳戶時,您會看到一系列的訊息,其中 location 是 WAN 的位置。 您也可以新增現有的儲存體帳戶,方法是按一下 [使用現有],然後新增已啟用寫入權限的有效 SAS URL。 若要深入了解如何建立新的 SAS URL,請參閱產生 SAS URL。

檔案建立完成後,請按一下連結以下載檔案。 所提供 SAS URL 位置就會建立具有 VPN 設定的新檔案。 若要了解檔案的內容,請參閱本節中的關於 VPN 裝置設定檔。

將組態套用至您的內部部署 VPN 裝置。 如需詳細資訊,請參閱本節中的 VPN 裝置設定。

將設定套用至 VPN 裝置之後,您就不需要保留所建立的儲存體帳戶。

關於 VPN 裝置設定檔

裝置設定檔包含了設定內部部署 VPN 裝置時所要使用的設定。 當您檢視此檔案時,請注意下列資訊:

vpnSiteConfiguration - 此區段表示網站連線至虛擬 WAN 時設定的裝置詳細資料。 它包含分支裝置的名稱和公用 IP 位址。

vpnSiteConnections - 此區段提供與下列設定有關的資訊:

虛擬中樞虛擬網路的位址空間。

範例:"AddressSpace":"10.1.0.0/24"連線到虛擬中樞之虛擬網路的位址空間。

範例:"ConnectedSubnets":["10.2.0.0/16","10.3.0.0/16"]虛擬中樞 Vpngateway 的 IP 位址。 由於每個 vpngateway 連線都由「主動對主動」設定中的 2 個通道組成,因此您會看到此檔案中列出這兩個 IP 位址。 在此範例中,您會看到每個網站的 "Instance0" 和 "Instance1"。

範例:"Instance0":"104.45.18.186" "Instance1":"104.45.13.195"Vpngateway 連線設定詳細資料,例如 BGP、預先共用金鑰等。PSK 是自動為您產生的預先共用金鑰。 您隨時都可以在自訂 PSK 的 [概觀] 頁面中編輯連線。

範例裝置設定檔

{

"configurationVersion":{

"LastUpdatedTime":"2018-07-03T18:29:49.8405161Z",

"Version":"r403583d-9c82-4cb8-8570-1cbbcd9983b5"

},

"vpnSiteConfiguration":{

"Name":"testsite1",

"IPAddress":"73.239.3.208"

},

"vpnSiteConnections":[

{

"hubConfiguration":{

"AddressSpace":"10.1.0.0/24",

"Region":"West Europe",

"ConnectedSubnets":[

"10.2.0.0/16",

"10.3.0.0/16"

]

},

"gatewayConfiguration":{

"IpAddresses":{

"Instance0":"104.45.18.186",

"Instance1":"104.45.13.195"

}

},

"connectionConfiguration":{

"IsBgpEnabled":false,

"PSK":"bkOWe5dPPqkx0DfFE3tyuP7y3oYqAEbI",

"IPsecParameters":{

"SADataSizeInKilobytes":102400000,

"SALifeTimeInSeconds":3600

}

}

}

]

},

{

"configurationVersion":{

"LastUpdatedTime":"2018-07-03T18:29:49.8405161Z",

"Version":"1f33f891-e1ab-42b8-8d8c-c024d337bcac"

},

"vpnSiteConfiguration":{

"Name":" testsite2",

"IPAddress":"66.193.205.122"

},

"vpnSiteConnections":[

{

"hubConfiguration":{

"AddressSpace":"10.1.0.0/24",

"Region":"West Europe"

},

"gatewayConfiguration":{

"IpAddresses":{

"Instance0":"104.45.18.187",

"Instance1":"104.45.13.195"

}

},

"connectionConfiguration":{

"IsBgpEnabled":false,

"PSK":"XzODPyAYQqFs4ai9WzrJour0qLzeg7Qg",

"IPsecParameters":{

"SADataSizeInKilobytes":102400000,

"SALifeTimeInSeconds":3600

}

}

}

]

},

{

"configurationVersion":{

"LastUpdatedTime":"2018-07-03T18:29:49.8405161Z",

"Version":"cd1e4a23-96bd-43a9-93b5-b51c2a945c7"

},

"vpnSiteConfiguration":{

"Name":" testsite3",

"IPAddress":"182.71.123.228"

},

"vpnSiteConnections":[

{

"hubConfiguration":{

"AddressSpace":"10.1.0.0/24",

"Region":"West Europe"

},

"gatewayConfiguration":{

"IpAddresses":{

"Instance0":"104.45.18.187",

"Instance1":"104.45.13.195"

}

},

"connectionConfiguration":{

"IsBgpEnabled":false,

"PSK":"YLkSdSYd4wjjEThR3aIxaXaqNdxUwSo9",

"IPsecParameters":{

"SADataSizeInKilobytes":102400000,

"SALifeTimeInSeconds":3600

}

}

}

]

}

設定 VPN 裝置

注意

如果您正在處理虛擬 WAN 合作夥伴解決方案,系統會自動進行 VPN 裝置設定。 裝置控制器會從 Azure 取得設定檔,並套用到裝置以設定 Azure 的連線。 這表示您無須知道如何手動設定 VPN 裝置。

如果需要設定裝置的指示,您可以使用 VPN 裝置組態指令碼頁面中的指示,並留意下列注意事項:

VPN 裝置頁面上的指示不是針對虛擬 WAN 所撰寫,但您也可以從組態檔使用虛擬 WAN 的值,手動設定 VPN 裝置。

適用於 VPN 閘道的可下載裝置組態指令碼不適用於虛擬 WAN,因為組態不同。

新的虛擬 WAN 可以支援 IKEv1 和 IKEv2。

虛擬 WAN 可以使用原則式與路由式 VPN 裝置和裝置指示。

檢視或編輯閘道設定

您可以隨時檢視和設定您的 VPN 閘道設定。 移至您的 虛擬中樞 -> VPN (站對站), 然後按兩下 閘道設定。

在 [編輯 VPN 閘道] 頁面上,您可以看到下列設定:

公用 IP 位址:由 Azure 指派。

私人 IP 位址:由 Azure 指派。

預設 BGP IP 位址:由 Azure 指派。

自訂 BGP IP 位址:此欄位會保留給 APIPA (自動私人 IP 定址)。 Azure 在範圍 169.254.21.* 和 169.254.22.* 支援 BGP IP。 Azure 會接受這些範圍內的 BGP 連線,但會使用預設的 BGP IP 來進行撥號連線。 使用者可以針對每個執行個體指定多個自訂 BGP IP 位址。 兩個執行個體不應該使用相同的自訂 BGP IP 位址。

清除資源

當您不再需要您所建立的資源時,請將其刪除。 由於相依性,某些虛擬 WAN 資源必須依特定順序刪除。 刪除需要大約 30 分鐘才能完成。

開啟您建立的虛擬 WAN。

選取與虛擬 WAN 相關聯的虛擬中樞,以開啟中樞頁面。

依照下列順序刪除每個閘道類型的所有閘道實體。 這項作業可能需要 30 分鐘的時間來完成。

VPN:

- 中斷與 VPN 站點的連線

- 刪除 VPN 連線

- 刪除 VPN 閘道

ExpressRoute:

- 刪除 ExpressRoute 連線

- 刪除 ExpressRoute 閘道

針對與虛擬 WAN 相關聯的所有中樞重複這些動作。

您可以在此時刪除中樞,或在稍後刪除資源群組時刪除中樞。

在 Azure 入口網站中前往資源群組。

選取 [刪除資源群組]。 這會刪除資源群組中的其他資源,包括中樞和虛擬 WAN。

下一步

接著,若要深入了解虛擬 WAN,請參閱:

![顯示 [建立虛擬中樞] 窗格的螢幕快照,並已選取 [基本] 索引卷標。](../includes/media/virtual-wan-hub-basics/create-hub.png)

![顯示 [建立 VPN 網站] 頁面的螢幕快照,並開啟 [基本] 索引標籤。](../includes/media/virtual-wan-tutorial-site-include/site-basics.png)

![顯示 [建立 VPN 網站] 頁面的螢幕快照,並開啟 [連結] 索引標籤。](../includes/media/virtual-wan-tutorial-site-include/links.png)

![[新增連線] 頁面的螢幕快照。](../includes/media/virtual-wan-connect-vnet-hub/connection.png)

![顯示 [VPN(站對站)] 頁面的螢幕快照,其中包含網關設定周圍的紅色方塊。](media/virtual-wan-site-to-site-portal/view-configuration-1.png)

![顯示 [編輯 VPN 閘道] 頁面的螢幕快照,其中已醒目提示 [編輯] 按鈕。](media/virtual-wan-site-to-site-portal/edit-gateway.png)