如何設定商務用 Skype 內部部署以使用混合式新式驗證

本文適用於 Microsoft 365 企業版和 Office 365 企業版。

新式驗證是一種身分識別管理方法,可提供更安全的使用者驗證和授權,適用於內部部署的 商務用 Skype 伺服器和內部部署的 Exchange 伺服器,以及混合式 商務用 Skype 分割網域。

重要事項

您想要深入瞭解新式驗證 (MA) ,以及為什麼您可能偏好在公司或組織中使用它? 如需概觀,請參閱 這份檔 。 如果您需要知道 MA 支援哪些 商務用 Skype 拓撲,請參閱這裡說明!

開始之前,我使用下列詞彙:

新式驗證 (MA)

混合式新式驗證 (HMA)

Exchange 內部部署 (EXCH)

Exchange Online (EXO)

商務用 Skype 內部部署 (SFB)

商務用 Skype Online (SFBO)

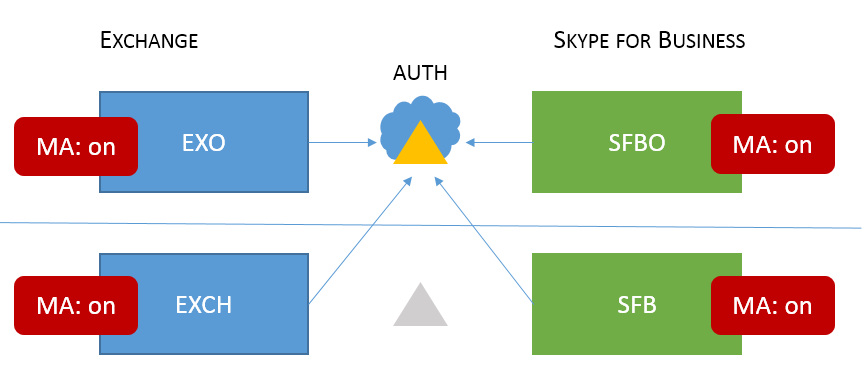

此外,如果本文中的圖形具有呈現灰色或暗灰色的物件,表示以灰色顯示的專案 不會 包含在MA特定組態中。

閱讀摘要

此摘要會將程式細分為可能在執行期間遺失的步驟,而且適合讓整體檢查清單追蹤您在程式中的位置。

首先,請確定您符合所有必要條件。

由於 商務用 Skype 和 Exchange 都常見許多必要條件,請參閱預先重新設定檢查清單的概觀文章。 在開始本文中的任何步驟 之前 ,請先執行此動作。

收集檔案或 OneNote 中所需的 HMA 特定資訊。

如果 EXO (尚未開啟) ,請開啟新式驗證。

如果 SFBO (尚未開啟新式驗證,請) 開啟新式驗證。

開啟 Exchange 內部部署的混合式新式驗證。

開啟內部部署 商務用 Skype 混合式新式驗證。

這些步驟會開啟適用於 SFB、SFBO、EXCH 和 EXO 的 MA ,也就是可以參與 SFB 和 SFBO (HMA 設定的所有產品,包括 EXCH/EXO) 的相依性。 換句話說,如果您的使用者是在混合式 (EXO + SFBO、EXO + SFB、EXCH + SFBO 或 EXCH + SFB) 的任何部分中建立信箱,您的完成產品看起來會像這樣:

如您所見,有四個不同的位置可以開啟MA! 為了獲得最佳的用戶體驗,建議您在這四個位置中開啟MA。 如果您無法在所有這些位置中開啟MA,請調整步驟,讓您只在環境所需的位置中開啟MA。

如需支援的拓撲,請參閱使用MA商務用 Skype 支援性主題。

重要事項

在開始之前,請仔細檢查您是否已符合所有必要條件。 您會在 混合式新式驗證概觀和必要條件中找到該資訊。

收集您需要的所有 HMA 特定資訊

檢查您是否符合使用新式驗證的 必要條件 之後 (請參閱前一個附注) ,您應該建立檔案來保存您在後續步驟中設定 HMA 所需的資訊。 本文中使用的範例:

SIP/SMTP 網域

- 例如: contoso.com (与 Office 365) 同盟

租用戶識別碼

- GUID,代表登入 contoso.onmicrosoft.com) 时 (Office 365 租使用者。

SFB 2015 CU5 Web 服務 URL

您需要所有已部署 SfB 2015 集區的內部和外部 Web 服務 URL。 若要取得這些資訊,請從 商務用 Skype 管理命令介面執行下列命令:

Get-CsService -WebServer | Select-Object PoolFqdn, InternalFqdn, ExternalFqdn | FL

例如: 內部: https://lyncwebint01.contoso.com

例如: 外部: https://lyncwebext01.contoso.com

如果您使用 Standard Edition 伺服器,則內部 URL 會是空白的。 在此情況下,請使用集區 fqdn 作為內部 URL。

開啟 EXO 的新式驗證

請遵循此處的指示:Exchange Online:如何啟用您的租用戶進行新式驗證。

開啟SFBO的新式驗證

請遵循此處的指示:商務用 Skype Online:啟用您的租用戶進行新式驗證。

開啟 Exchange 內部部署的混合式新式驗證

請遵循此處的指示:如何設定內部部署 Exchange Server 使用混合式新式驗證。

開啟內部部署 商務用 Skype 混合式新式驗證

在 Microsoft Entra ID 中將內部部署 Web 服務 URL 新增為 SPN

現在,您需要執行命令,將先前) 收集 (的 URL 新增為 SFBO 中的服務主體。

注意事項

服務主體名稱 (SPN) 識別 Web 服務,並將它們與安全性主體 (相關聯,例如帳戶名稱或群組) ,讓服務可以代表授權的使用者採取行動。 向伺服器驗證的用戶端會利用SPN中包含的資訊。

注意事項

自 2024 年 3 月 30 日起,Azure AD 和 MSOnline PowerShell 模組已被取代。 若要深入瞭解,請閱讀 淘汰更新。 在此日期之後,這些模組的支援僅限於 Microsoft Graph PowerShell SDK 的移轉協助和安全性修正。 已淘汰的模組會繼續運作到 2025 年 3 月 30 日。

建議您移轉至 Microsoft Graph PowerShell,以與 Microsoft Entra ID (先前的 Azure AD) 互動。 如需常見的移轉問題,請參閱 移轉常見問題。 注意: 1.0.x 版的 MSOnline 可能會在 2024 年 6 月 30 日之後中斷。

首先,使用這些指示連線到 Microsoft Entra ID。

在內部部署環境中執行此命令,以取得 SFB Web 服務 URL 的清單。

AppPrincipalId 開頭為

00000004。 這會對應至 商務用 Skype Online。記下 (和螢幕快照,以便稍後比較) 此命令的輸出,其中包含 SE 和 WS URL,但大部分是由開頭為

00000004-0000-0ff1-ce00-000000000000/的 SPN 所組成。Get-MsolServicePrincipal -AppPrincipalId 00000004-0000-0ff1-ce00-000000000000 | Select -ExpandProperty ServicePrincipalNames例如,如果內部 部署的內部或 外部 SFB URL 遺失 (, https://lyncwebint01.contoso.com) https://lyncwebext01.contoso.com 我們必須將這些特定記錄新增至此清單。

請務必將範 例 URL 取代為 [新增] 命令中的實際 URL!

$x= Get-MsolServicePrincipal -AppPrincipalId 00000004-0000-0ff1-ce00-000000000000 $x.ServicePrincipalnames.Add("https://lyncwebint01.contoso.com/") $x.ServicePrincipalnames.Add("https://lyncwebext01.contoso.com/") Set-MSOLServicePrincipal -AppPrincipalId 00000004-0000-0ff1-ce00-000000000000 -ServicePrincipalNames $x.ServicePrincipalNames再次執行步驟 2 中的 Get-MsolServicePrincipal 命令並查看輸出,以確認已新增您的新記錄。 將之前的清單或螢幕快照與新的SPN清單進行比較。 您也可以螢幕快照顯示記錄的新清單。 如果您成功,您可以在清單中檢視兩個新的 URL。 依我們的範例,SPN 清單現在會包含特定 URL https://lyncwebint01.contoso.com 和 https://lyncwebext01.contoso.com/。

建立 EvoSTS 驗證伺服器物件

在 商務用 Skype 管理命令介面中執行下列命令。

New-CsOAuthServer -Identity evoSTS -MetadataURL https://login.windows.net/common/FederationMetadata/2007-06/FederationMetadata.xml -AcceptSecurityIdentifierInformation $true -Type AzureAD

啟用混合式新式驗證

這是實際開啟MA的步驟。 所有先前的步驟都可以事先執行,而不需要變更客戶端驗證流程。 當您準備好變更驗證流程時,請在 商務用 Skype 管理命令介面中執行此命令。

Set-CsOAuthConfiguration -ClientAuthorizationOAuthServerIdentity evoSTS

驗證

啟用 HMA 之後,用戶端的下一次登入將會使用新的驗證流程。 只要開啟 HMA 就不會觸發任何用戶端的重新驗證。 用戶端會根據其擁有的驗證令牌和/或憑證存留期重新驗證。

若要在啟用 HMA 之後測試 HMA 是否正常運作,請註銷測試 SFB Windows 用戶端,並務必選取 [刪除我的認證]。 再次登入。 客戶端現在應該使用新式驗證流程,而您的登入現在會包含「公司或學校」帳戶的 Office 365 提示,在用戶端連絡伺服器並登入您之前看到。

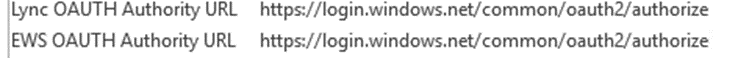

您也應該檢查 「OAuth 授權單位」商務用 Skype 用戶端的「組態資訊」。 若要在用戶端電腦上執行此動作,請在您以滑鼠右鍵按下 Windows 通知匣中的 商務用 Skype 圖示的同時按住 CTRL 鍵。 在出現的功能表中選取 [組態 資訊 ]。 在桌面上出現的 [商務用 Skype 組態資訊] 視窗中,尋找下列專案:

您也應該同時按住 CTRL 鍵,同時以滑鼠右鍵按兩下 Outlook 用戶端的圖示, (在 [Windows 通知] 匣中) 並選取 [連線狀態]。 針對代表 OAuth 中所用持有人令牌的 AuthN 類型 'Bearer*' 尋找用戶端的 SMTP 位址。

相關文章

您需要知道如何為 商務用 Skype 用戶端使用新式驗證嗎? 我們在這裡有一些步驟:混合式新式驗證概觀,以及搭配內部部署 商務用 Skype 和 Exchange 伺服器使用它的必要條件。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應