إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

تقوم أداة ترحيل SIEM بتحليل اكتشافات Splunk، بما في ذلك الاكتشافات المخصصة، وتوصي بقواعد اكتشاف Microsoft Sentinel الأنسب. كما يوفر توصيات لموصلات البيانات، سواء من مايكروسوفت أو موصلات الطرف الثالث المتوفرة في Content Hub لتمكين الاكتشافات الموصى بها. يمكن للعملاء تتبع الهجرة من خلال تعيين الحالة الصحيحة لكل بطاقة توصية.

إشعار

أداة الهجرة القديمة أصبحت مهجورة. تصف هذه المقالة تجربة الهجرة الحالية ل SIEM.

تتضمن تجربة ترحيل SIEM الميزات التالية:

- تركز التجربة على ترحيل مراقبة أمان Splunk إلى Microsoft Sentinel وتعيين قواعد التحليلات الجاهزة (OOTB) كلما أمكن ذلك.

- تدعم هذه التجربة ترحيل اكتشافات Splunk إلى قواعد تحليلات Microsoft Sentinel.

المتطلبات الأساسية

- Microsoft Sentinel in Microsoft Defender portal

- على الأقل أذونات مساهمي Microsoft Sentinel في مساحة عمل Microsoft Sentinel

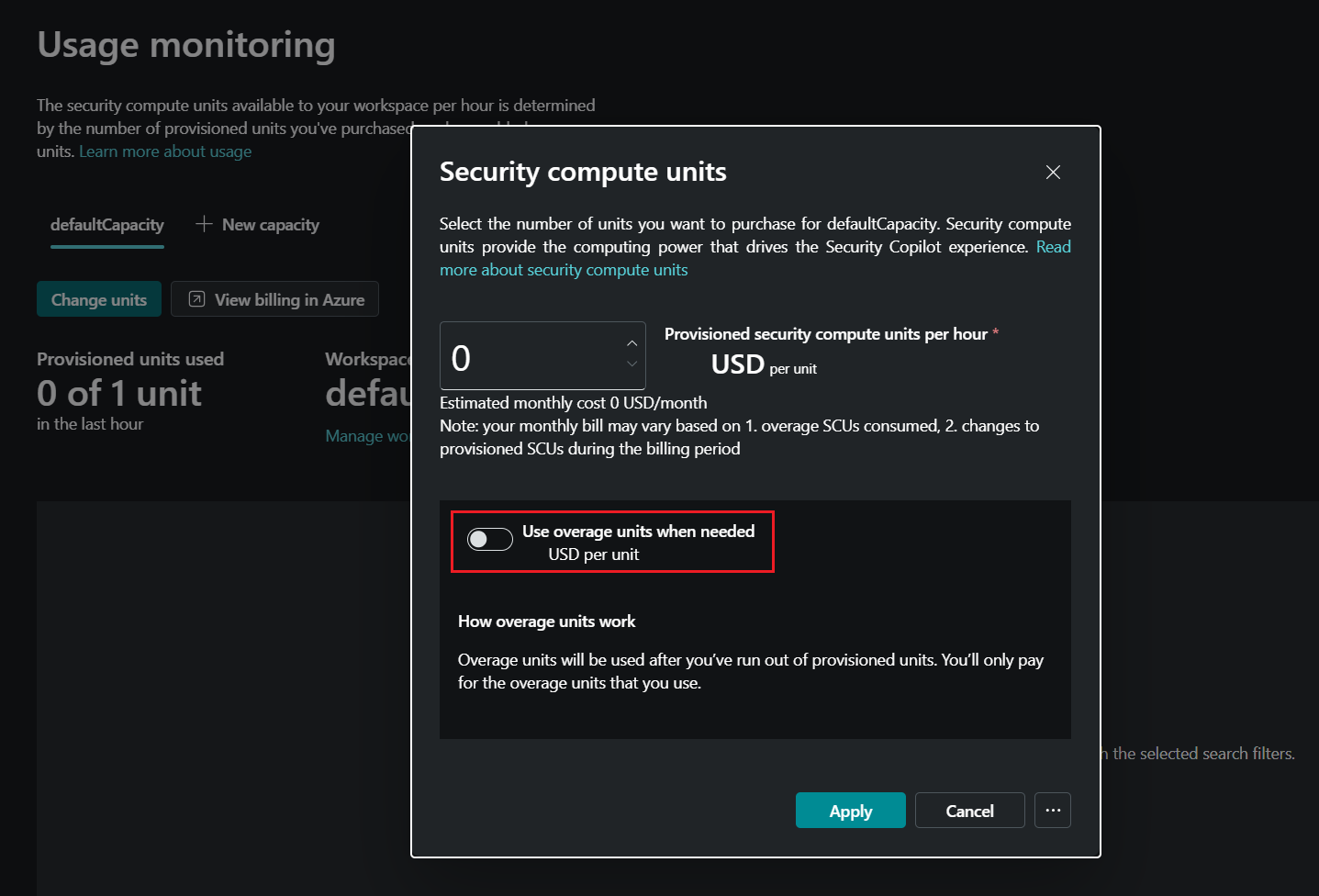

- تم تفعيل مساعد الأمن في المستأجر الخاص بك مع تعيين على الأقل دور مشغل مساحة العمل

إشعار

رغم أنك تحتاج إلى تفعيل Security Copilot في المستأجر، إلا أنه لا يستهلك أي SCU وبالتالي لا يتحمل تكاليف إضافية. للتأكد من عدم تكبد أي تكاليف غير مقصودة بعد إعدادها، اذهب إلى إدارةمراقبة استخداممساحة العمل>، وقم بتعيين وحدات SCU على الصفر، وتأكد من تعطيل استخدام وحدات الزيادة العمرية.

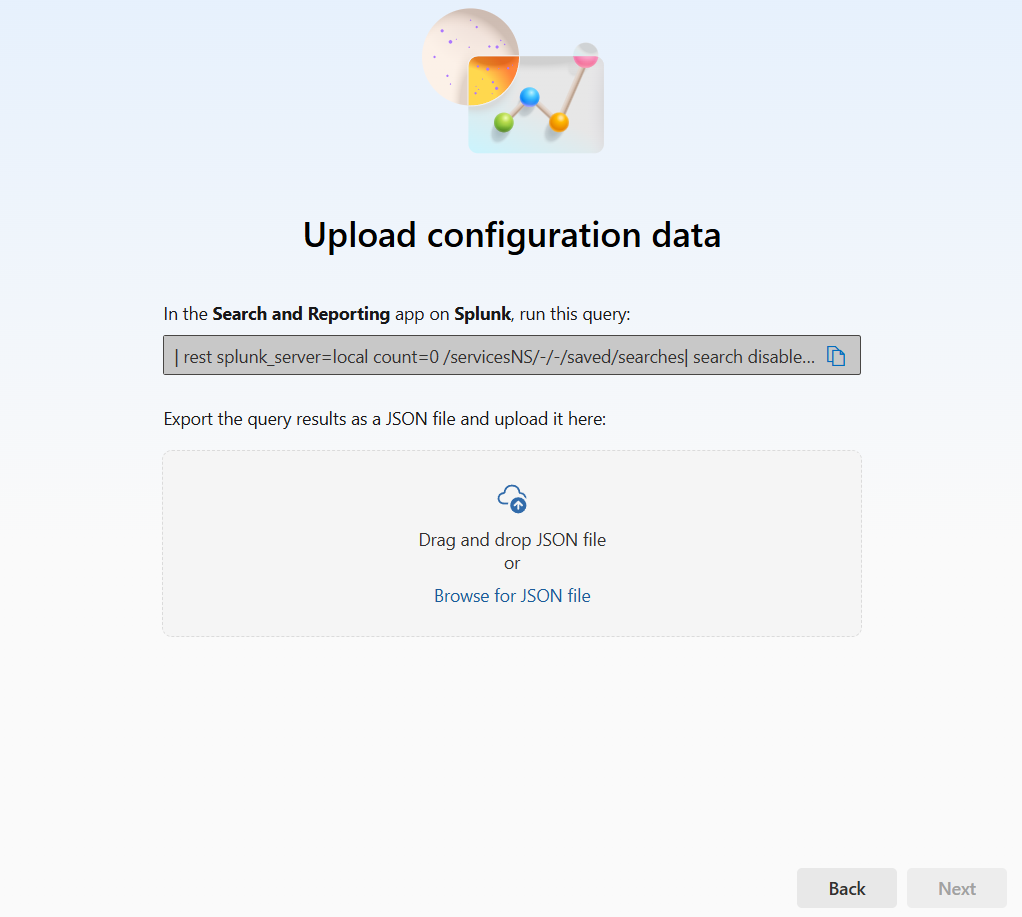

تصدير قواعد الكشف من SIEM الحالي الخاص بك

في تطبيق البحث والتقارير في Splunk، قم بتشغيل الاستعلام التالي:

| rest splunk_server=local count=0 /servicesNS/-/-/saved/searches | search disabled=0 | search alert_threshold != "" | table title, search, description, cron_schedule, dispatch.earliest_time, alert.severity, alert_comparator, alert_threshold, alert.suppress.period, id, eai:acl.app, actions, action.correlationsearch.annotations, action.correlationsearch.enabled | tojson | table _raw | rename _raw as alertrules | mvcombine delim=", " alertrules | append [ | rest splunk_server=local count=0 /servicesNS/-/-/admin/macros | table title,definition,args,iseval | tojson | table _raw | rename _raw as macros | mvcombine delim=", " macros ] | filldown alertrules |tail 1

تحتاج إلى دور مسؤول في Splunk لتصدير جميع تنبيهات Splunk. لمزيد من المعلومات، راجع وصول المستخدم المستند إلى الدور Splunk.

بدء تجربة ترحيل SIEM

بعد تصدير القواعد، قم بما يلي:

انتقال إلى

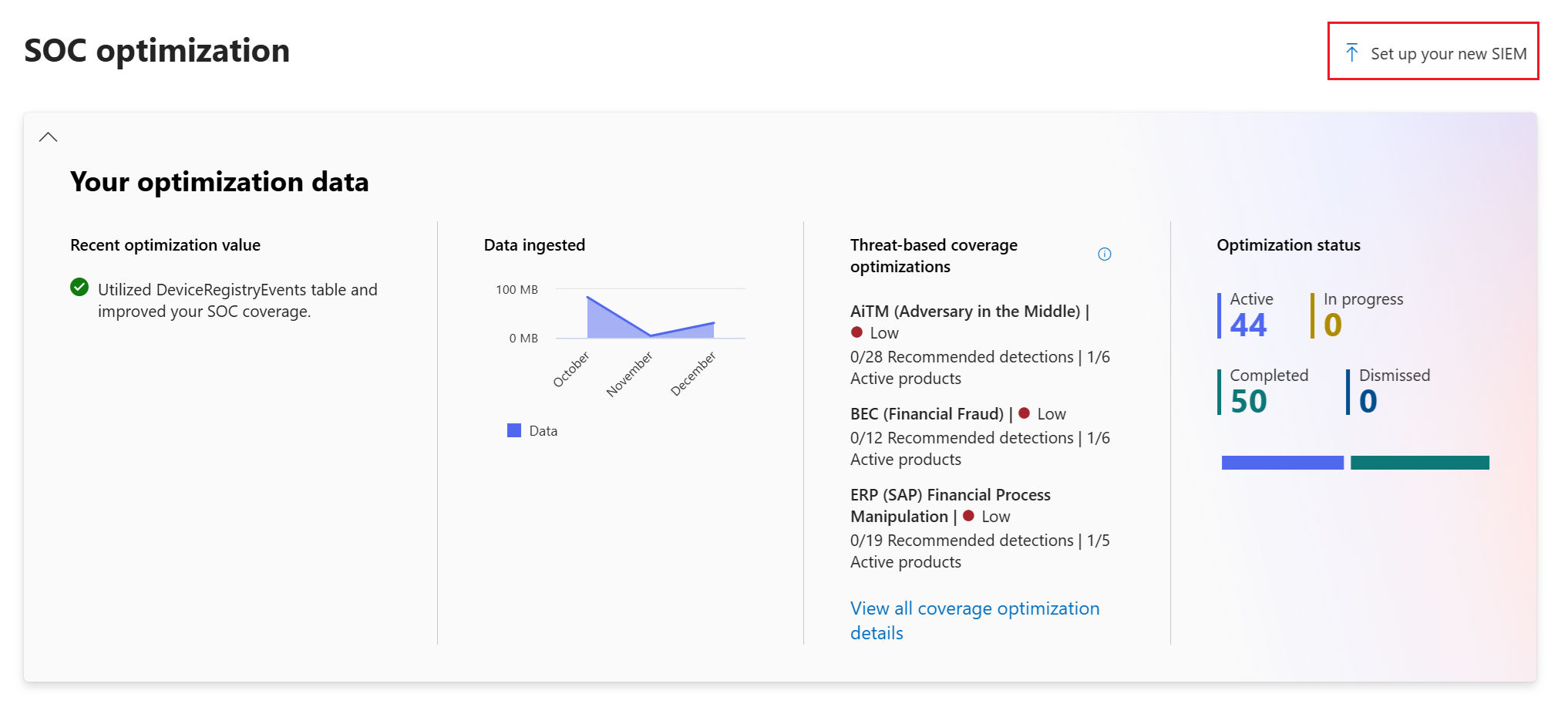

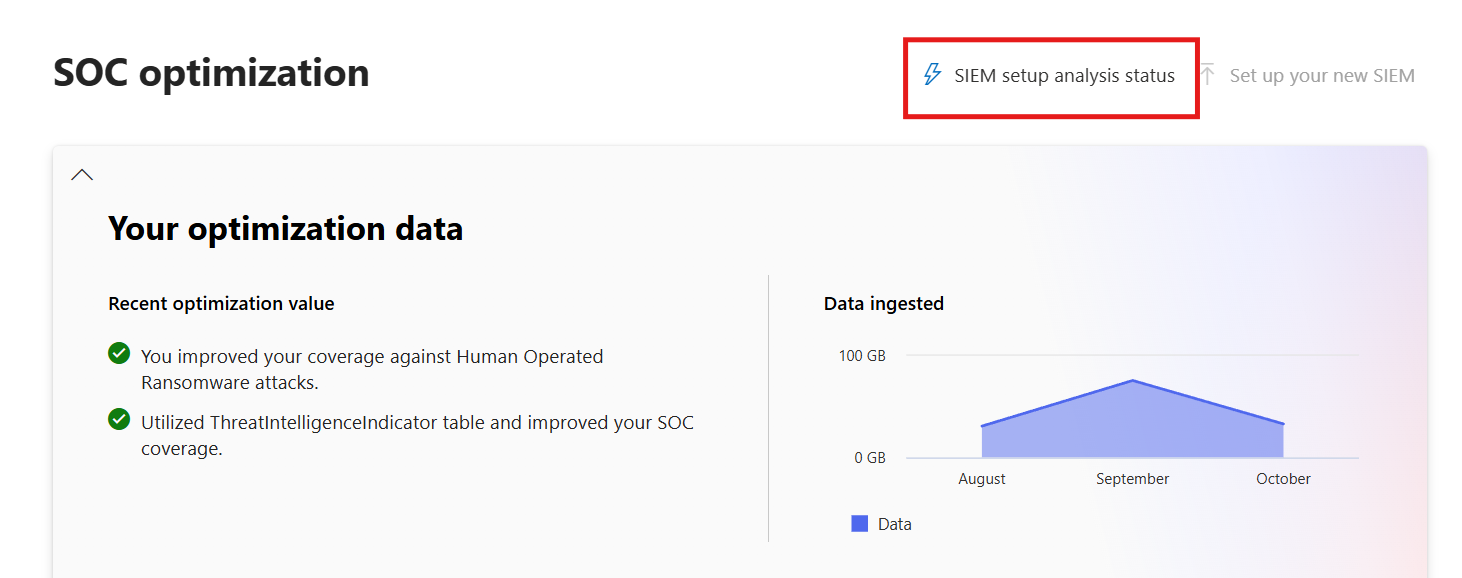

security.microsoft.com.من تبويب تحسين SOC ، اختر إعداد SIEM الجديد.

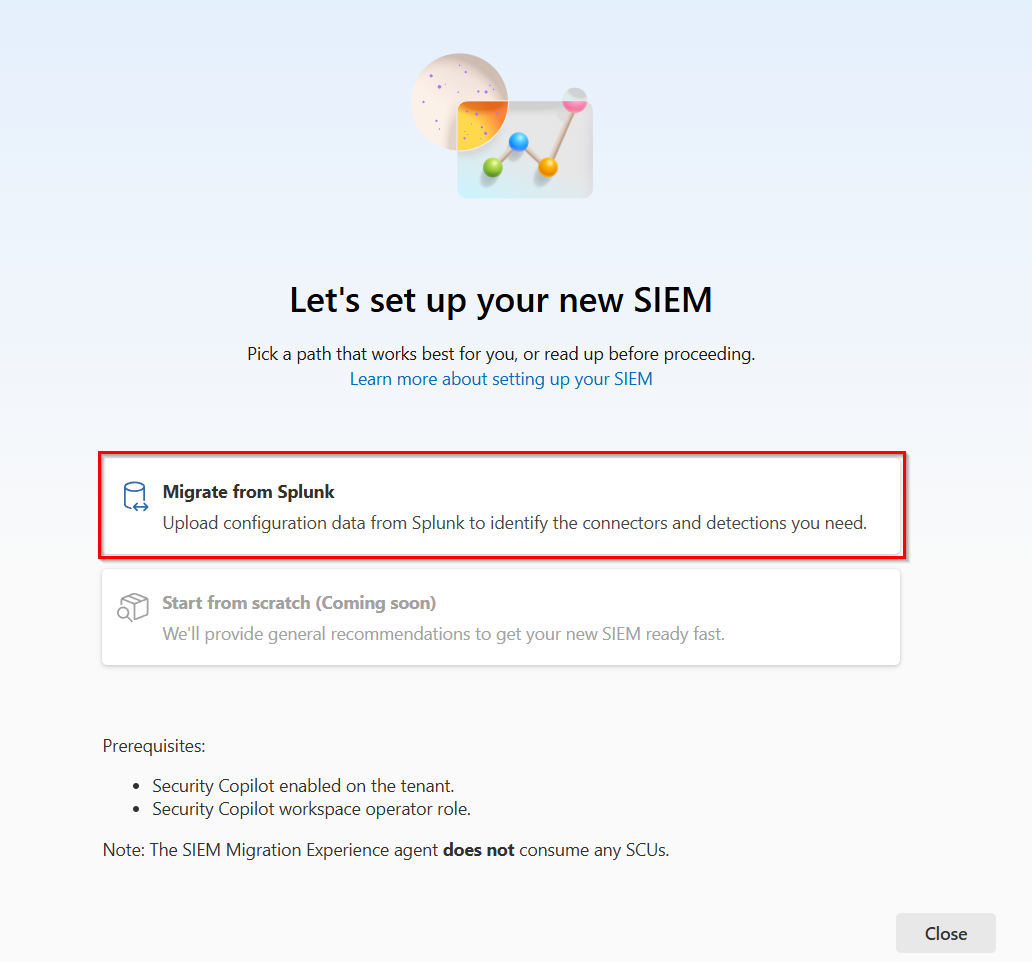

اختر الهجرة من Splunk:

قم بتحميل بيانات التكوين التي صدرتها من SIEM الحالي واخترالتالي.

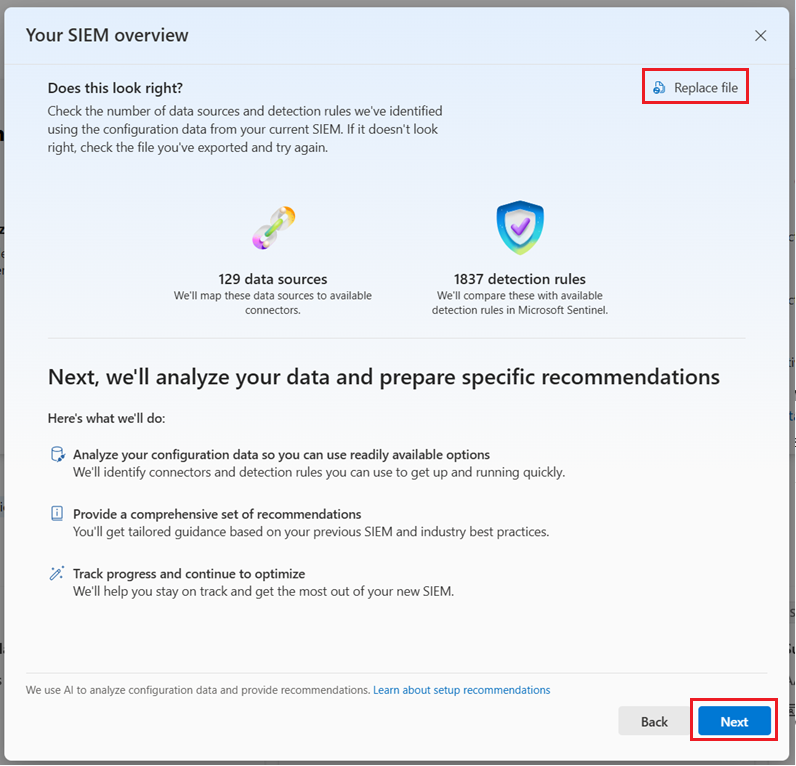

تقوم أداة الترحيل بتحليل التصدير وتحدد عدد مصادر البيانات وقواعد الكشف في الملف الذي قدمته. استخدم هذه المعلومات للتأكد من أن لديك التصدير الصحيح.

إذا لم تكن البيانات صحيحة، اختر استبدال الملف من الزاوية العلوية اليمنى ورفع تصدير جديد. عند رفع الملف الصحيح، اختر التالي.

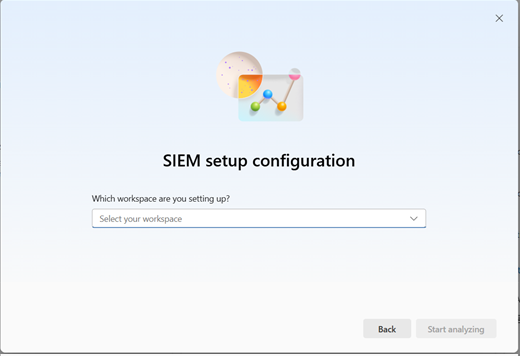

اختر مساحة عمل، ثم اختر بدء التحليل.

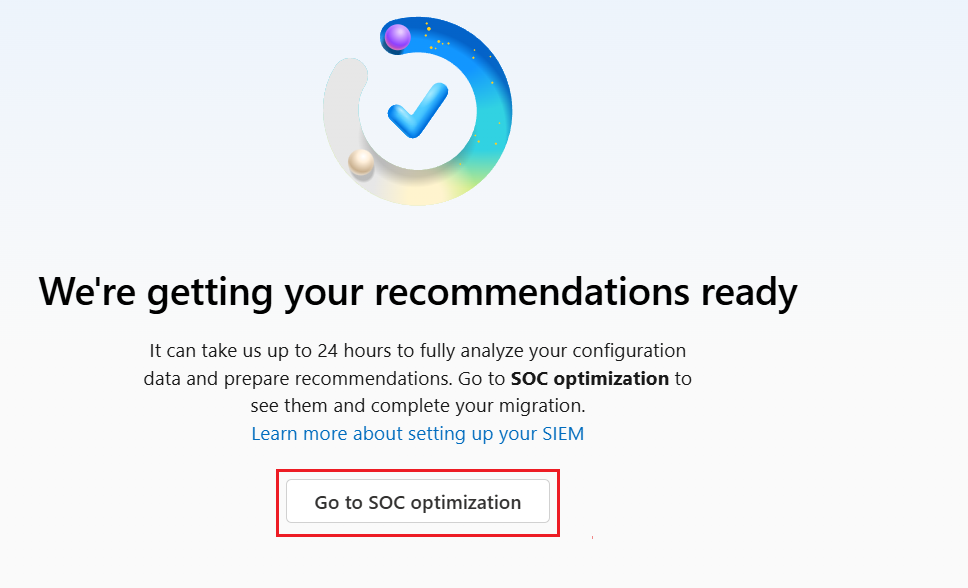

تقوم أداة الترحيل بربط قواعد الكشف بمصادر بيانات Microsoft Sentinel وقواعد الكشف. إذا لم تكن هناك توصيات في مساحة العمل، يتم إنشاء التوصيات. إذا كانت هناك توصيات موجودة، تقوم الأداة بحذفها واستبدالها بتوصيات جديدة.

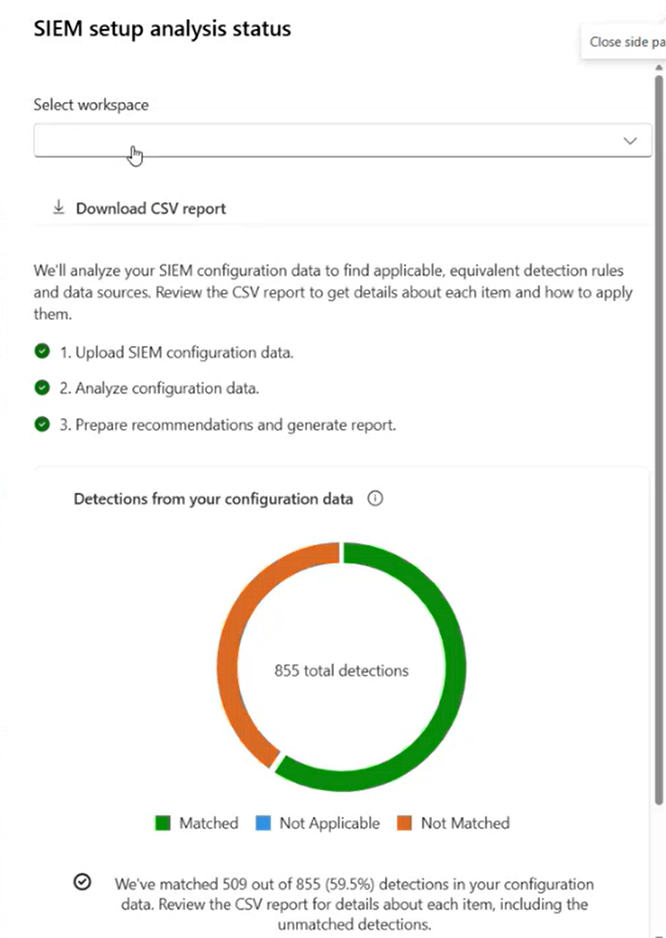

قم بتحديث الصفحة واختر حالة تحليل إعداد SIEM لعرض تقدم التحليل:

هذه الصفحة لا تجدد تلقائيا. لرؤية آخر حالة، أغلق الصفحة وأعد فتحها.

يكتمل التحليل عندما تكون علامات الحفظ الثلاث خضراء. إذا كانت العلامات الثلاث خضراء ولكن لا توجد توصيات، فهذا يعني أنه لم يتم العثور على أي تطابق لقواعدك.

عند اكتمال التحليل، تولد أداة الترحيل توصيات قائمة على حالات الاستخدام، مجمعة حسب حلول Content Hub. يمكنك أيضا تحميل تقرير مفصل عن التحليل. يحتوي التقرير على تحليل مفصل لوظائف الهجرة الموصى بها، بما في ذلك قواعد Splunk التي لم نجد لها حلا جيدا، أو لم يتم اكتشافها، أو لم تكن قابلة للتطبيق.

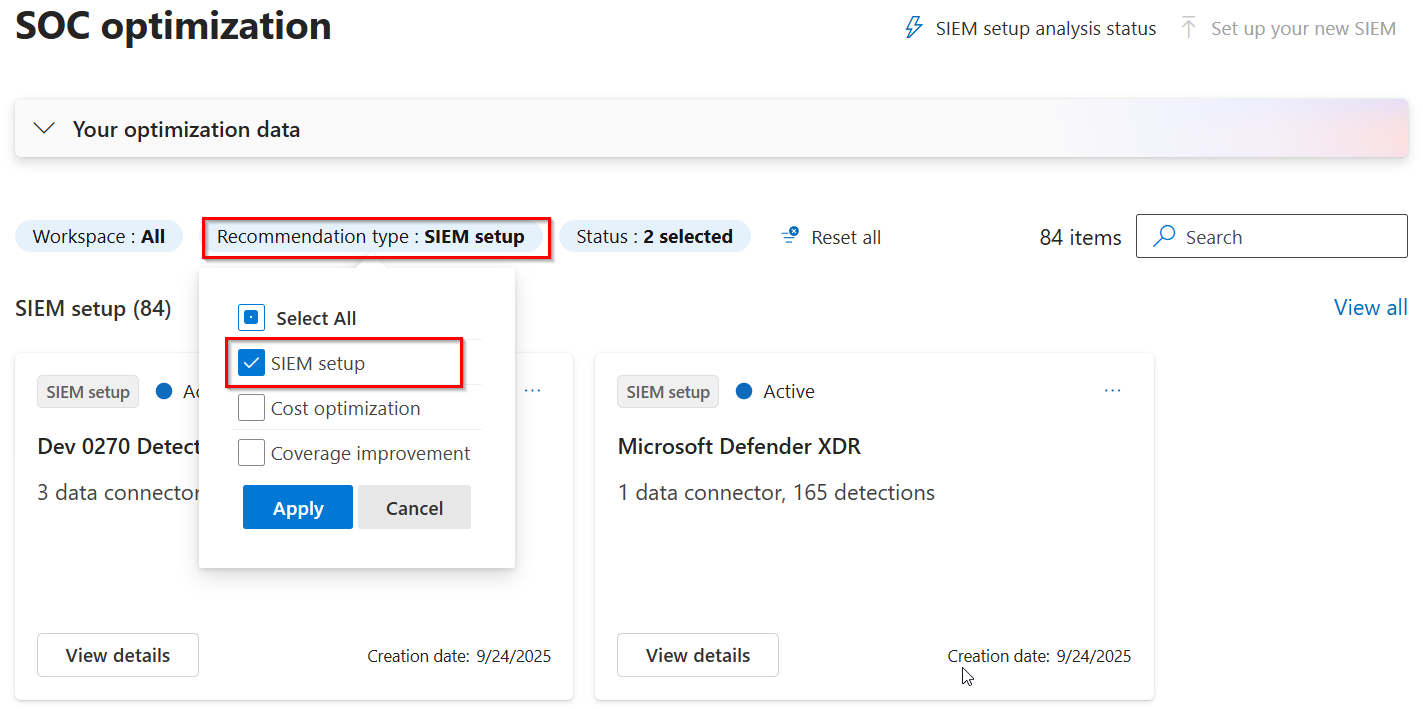

قم بتصفية نوع التوصية حسب إعداد SIEM لرؤية توصيات الترحيل.

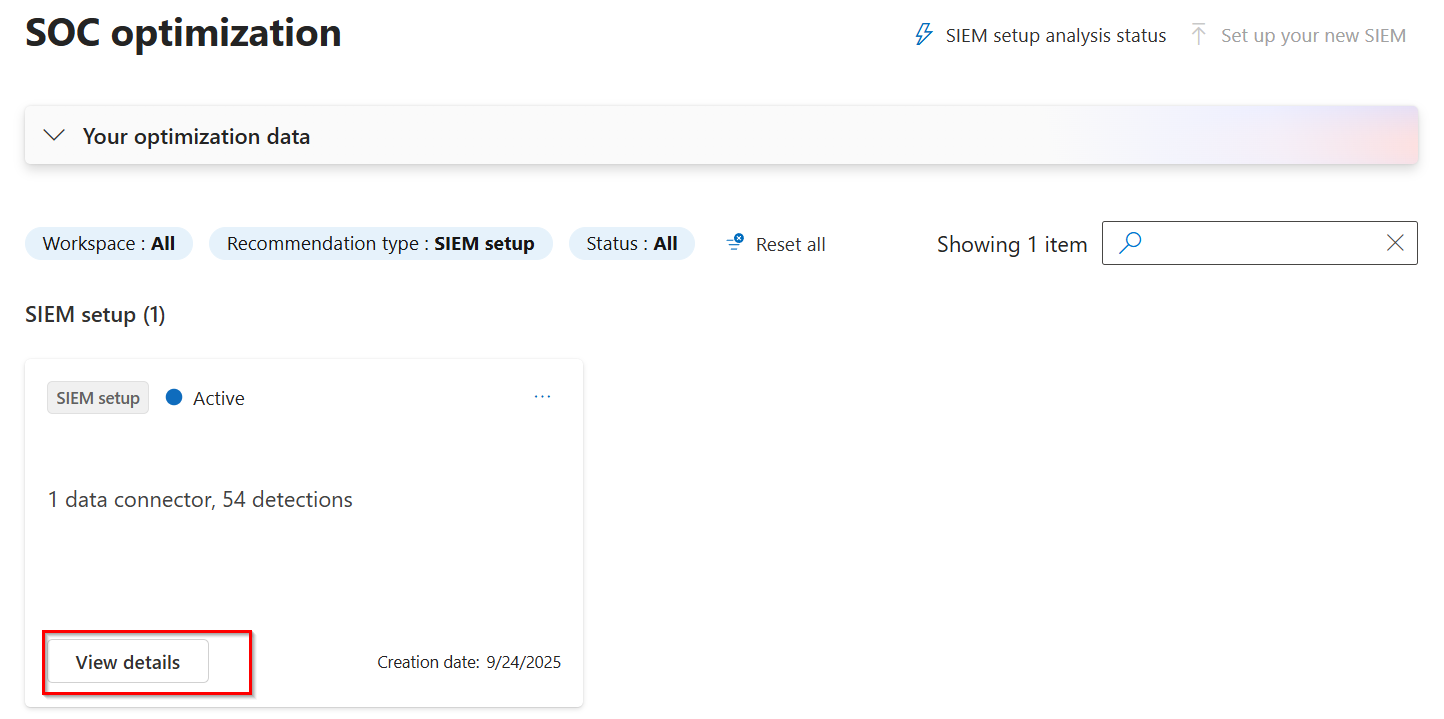

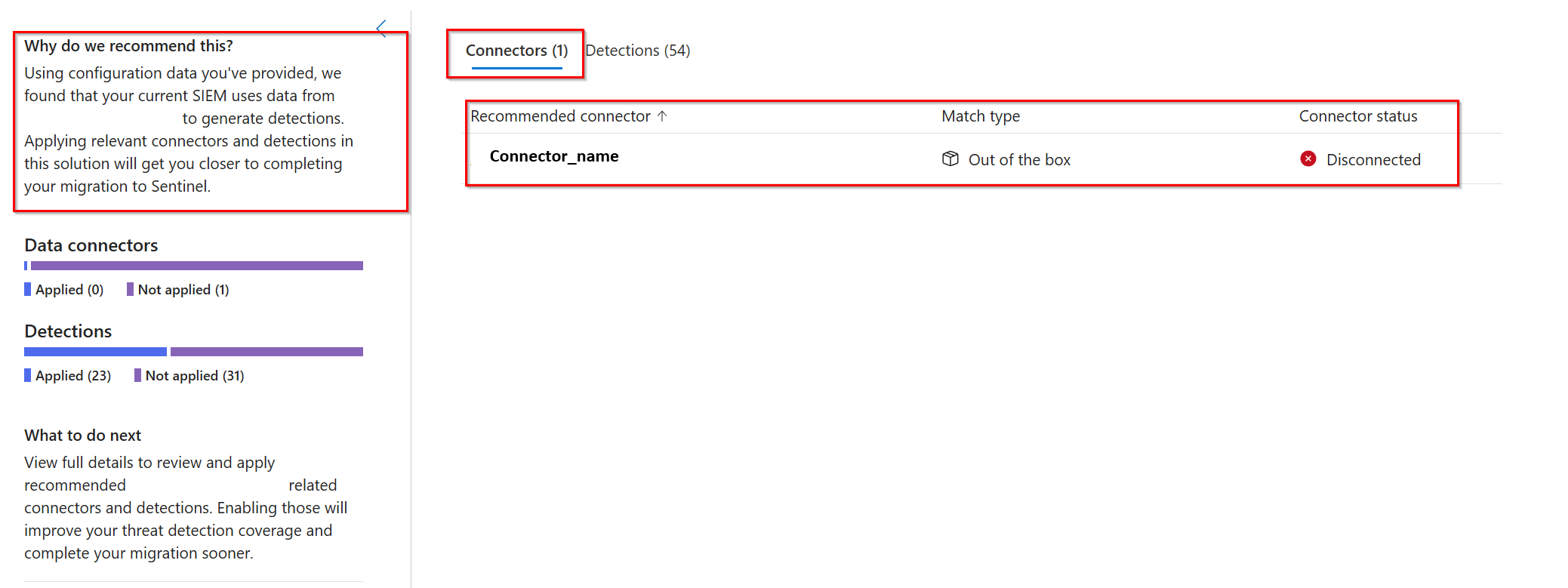

اختر إحدى بطاقات التوصية لعرض مصادر البيانات والقواعد التي تم رسمها لاحقا.

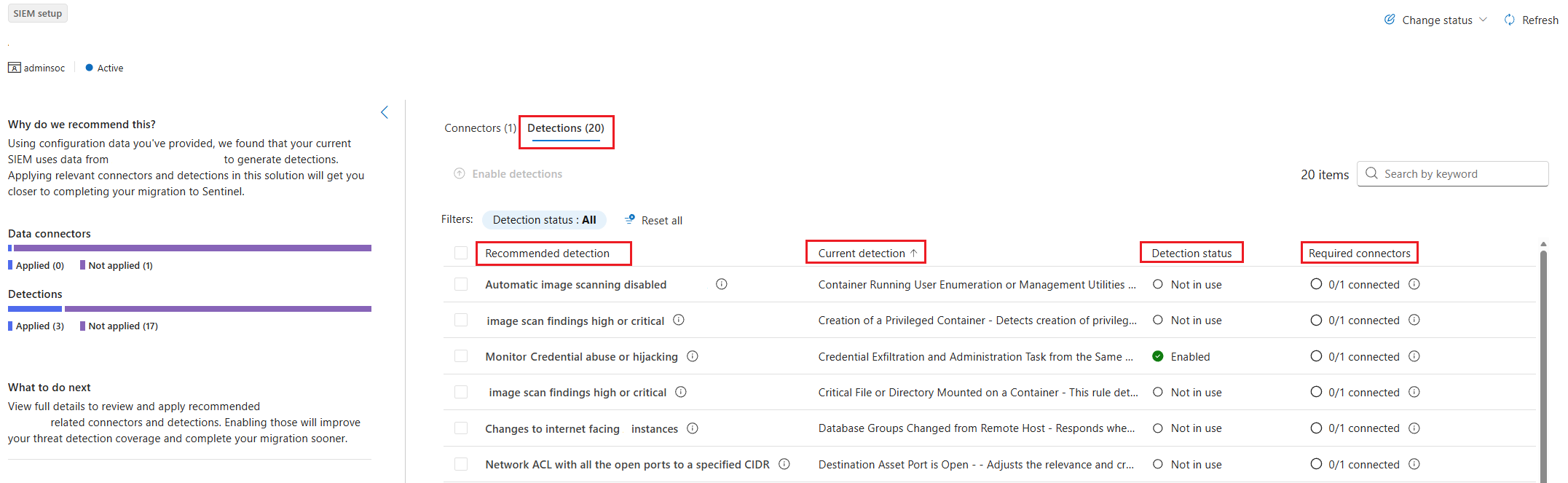

تطابق الأداة قواعد Splunk مع موصلات بيانات Microsoft Sentinel الجاهزة وقواعد كشف Microsoft Sentinel الجاهزة. تبويب الموصلات يعرض موصلات البيانات المتطابقة مع قواعد SIEM الخاصة بك والحالة (متصل أو غير مفصول). إذا أردت استخدام موصل غير موصول، يمكنك الاتصال من تبويب الموصل. إذا لم يتم تثبيت الموصل، اذهب إلى مركز المحتوى وثبت الحل الذي يحتوي على الموصل الذي تريد استخدامه.

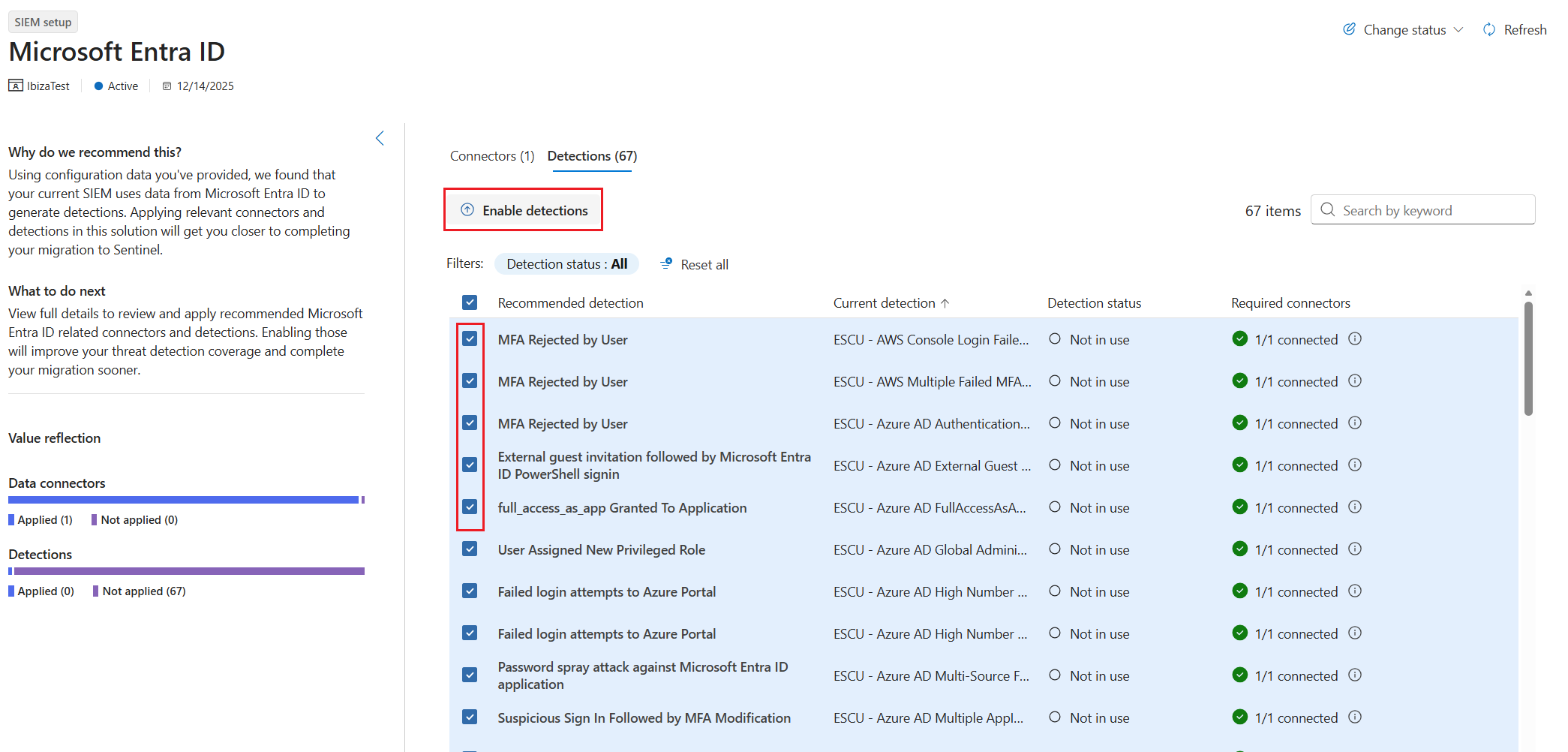

تظهر علامة تبويب الاكتشافات المعلومات التالية:

- توصيات من أداة ترحيل SIEM.

- قاعدة اكتشاف Splunk الحالية من ملفك المرفوع.

- حالة قاعدة الكشف في مايكروسوفت سينتينل. يمكن أن تكون الحالة:

- مفعل: يتم إنشاء قاعدة الكشف من قالب القاعدة، مفعلة، ونشطة (من إجراء سابق)

- تم تعطيله: يتم تثبيت قاعدة الكشف من Content Hub ولكن غير مفعلة في مساحة عمل Microsoft Sentinel

- غير مستخدم: تم تثبيت قاعدة الكشف من Content Hub وهي متاحة كقالب يمكن تفعيله

- غير مثبت: قاعدة الكشف لم يتم تثبيتها من Content Hub

- الموصلات المطلوبة التي يجب تهيئتها لجلب السجلات المطلوبة لقاعدة الكشف الموصى بها. إذا لم يكن هناك موصل مطلوب متوفر، هناك لوحة جانبية بها معالج لتثبيته من Content Hub. إذا كانت جميع الموصلات المطلوبة متصلة، تظهر علامة تحقق خضراء.

تمكين قواعد الكشف

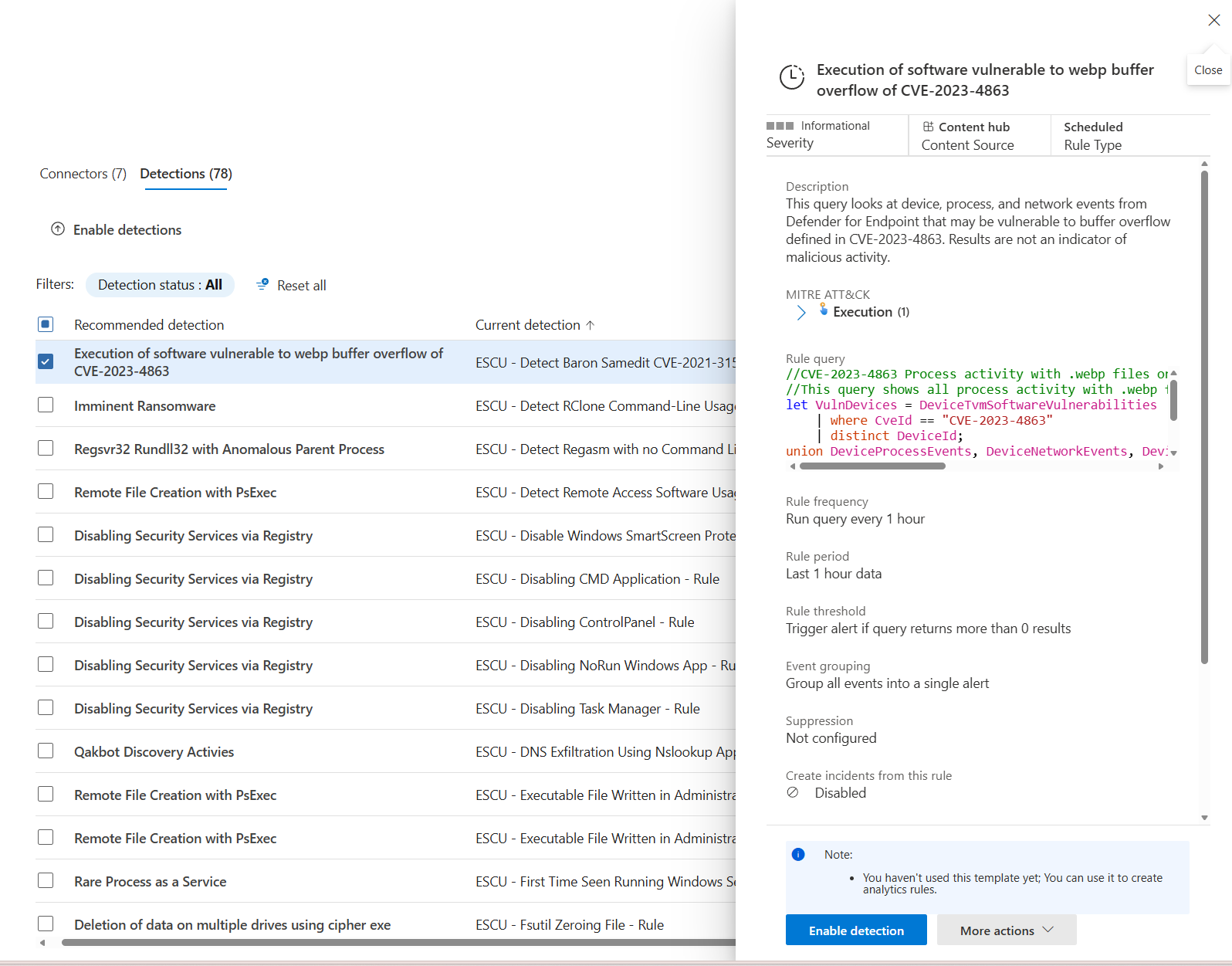

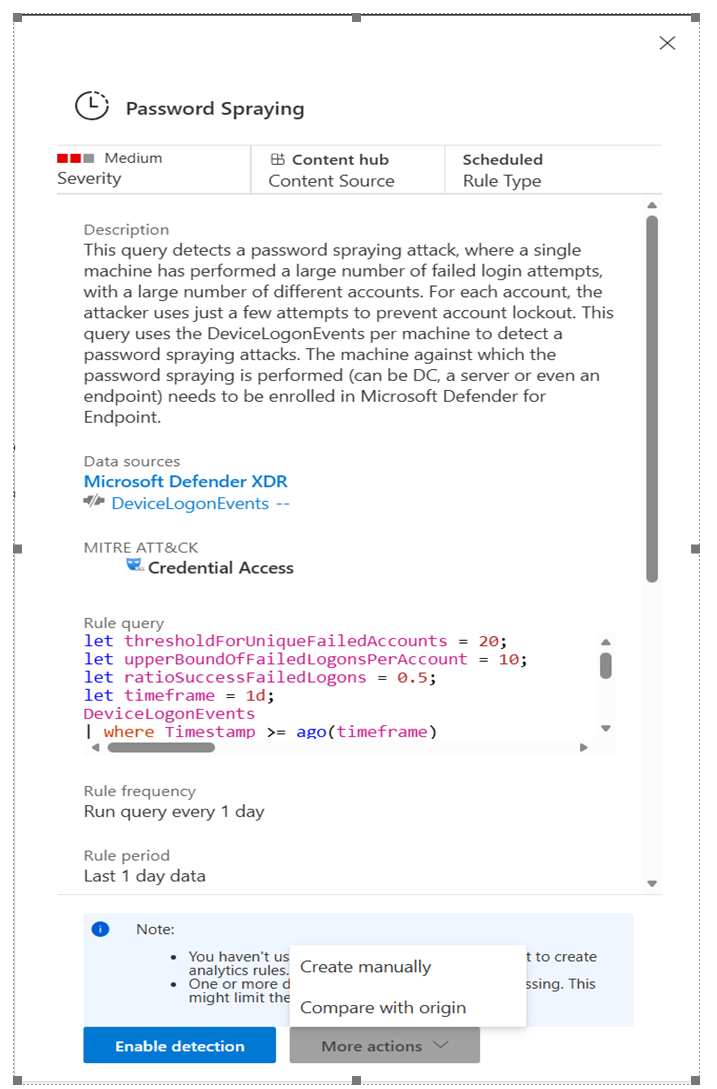

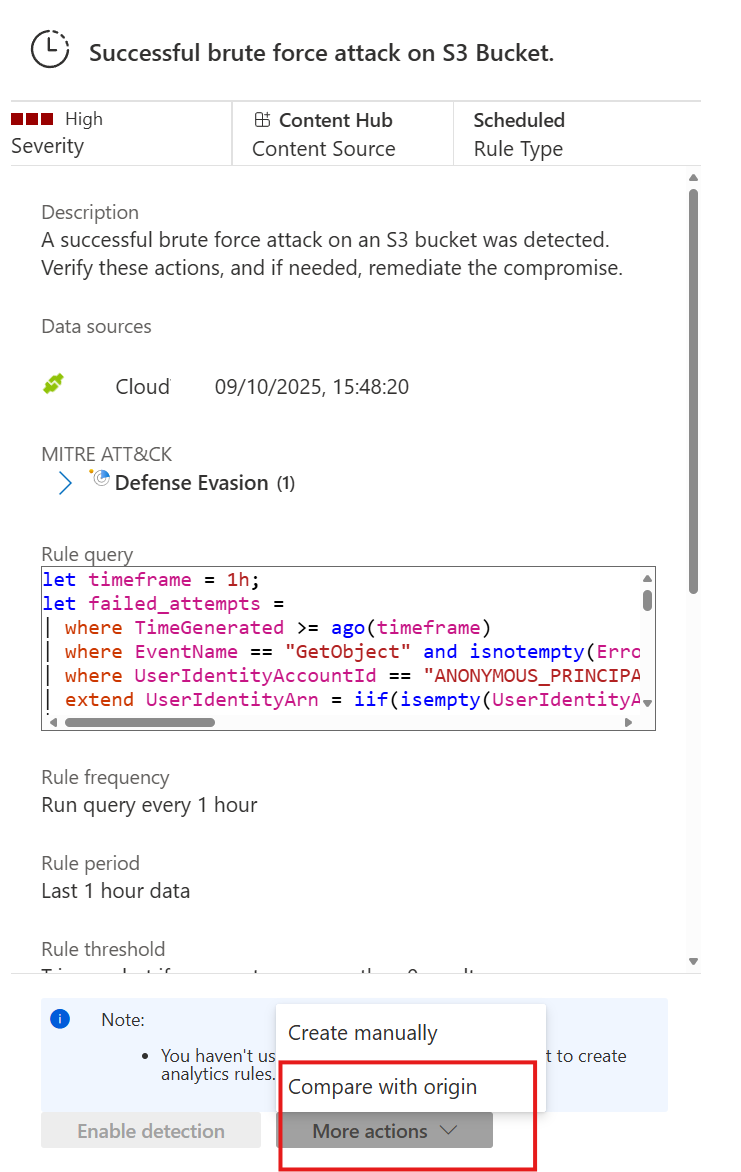

عند اختيار قاعدة، يفتح الجانب الخاص بتفاصيل القواعد ويمكنك عرض تفاصيل قالب القواعد.

إذا تم تثبيت وتكوين موصل البيانات المرتبط، اختر تمكين الكشف لتفعيل قاعدة الكشف.

اختر المزيد من الإجراءات>أنشئ يدويا لفتح معالج قواعد التحليلات حتى تتمكن من مراجعة وتعديل القاعدة قبل تفعيلها.

إذا كانت القاعدة مفعلة بالفعل، اختر تعديل لفتح معالج قواعد التحليلات لمراجعة وتعديل القاعدة.

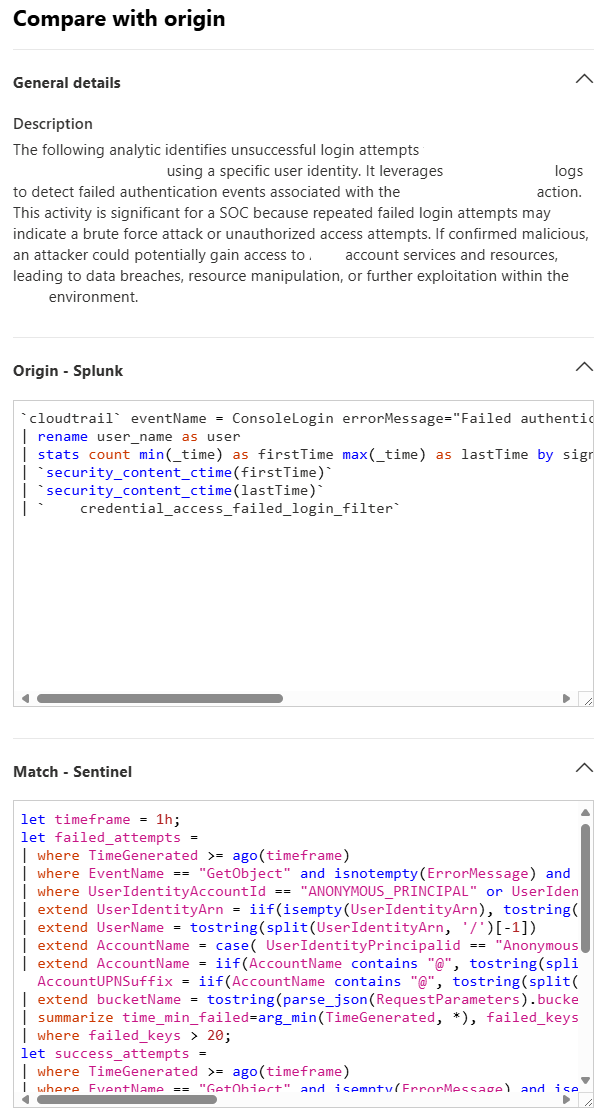

الساحر يعرض قاعدة SPL في Splunk ويمكنك مقارنتها مع Microsoft Sentinel KQL.

Tip

بدلا من إنشاء القواعد يدويا من الصفر، يمكن أن يكون من الأسرع والأبسط تفعيل القاعدة من القالب ثم تعديلها حسب الحاجة.

إذا لم يكن موصل البيانات مثبتا ومكونا لبث السجلات، يتم تعطيل ميزة الكشف عن تفعيل .

يمكنك تفعيل عدة قواعد في نفس الوقت عن طريق اختيار مربعات الاختيار بجانب كل قاعدة تريد تفعيلها ثم اختيار تمكين الاكتشافات المحددة في أعلى الصفحة.

أداة ترحيل SIEM لا تقوم بتثبيت أي موصلات أو تمكين قواعد الكشف بشكل صريح.

القيود

- تقوم أداة الترحيل بتعيين تصدير القواعد إلى موصلات البيانات وقواعد الكشف الجاهزة من مايكروسوفت سينتينل.