إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

ينطبق على: ✔️ أجهزة Linux الظاهرية ✔️ أجهزة Windows الظاهرية ✔️ مجموعات مقياس مرنة

يساعد تمكين التصحيح التلقائي للضيف لأجهزة Azure الظاهرية (VMs) ومجموعات المقياس (VMSS) على تسهيل إدارة التحديث عن طريق تصحيح الأجهزة الظاهرية بأمان وتلقائيا للحفاظ على التوافق الأمني، مع الحد من نصف قطر الانفجار للأجهزة الظاهرية.

يحتوي التصحيح التلقائي لضيف الجهاز الظاهري على الخصائص التالية:

- يتم تنزيل التصحيحات المصنفة على أنها حرجة أو أمان تلقائيا وتطبيقها على الجهاز الظاهري.

- يتم تطبيق التصحيحات خلال ساعات الذروة لأجهزة IaaS الظاهرية في المنطقة الزمنية للجهاز الظاهري.

- يتم تطبيق التصحيحات خلال جميع ساعات VMSS Flex.

- يدير Azure تنسيق التحديثات ويتبع مبادئ التوفر أولا.

- يتم رصد صحة الجهاز الظاهري، كما هو محدد من خلال الإشارات الصحية للمنصة، للكشف عن فشل تصحيح الأخطاء.

- يمكن مراقبة صحة التطبيق من خلال ملحق Application Health.

- يعمل لجميع أحجام الأجهزة الظاهرية.

كيف يعمل التصحيح التلقائي لضيف جهاز ظاهري؟

إذا تم تفعيل التحديث التلقائي للجهاز الافتراضي على الجهاز الافتراضي، فيتم تنزيل وتصحيحات الأمانالحرجة والأمنية المتاحة تلقائيا على الجهاز الافتراضي. تبدأ هذه العملية تلقائيًا كل شهر عندما يتم إصدار تصحيحات جديدة. تقييم التصحيح والتثبيت تلقائيا، وتشمل العملية إعادة تشغيل الجهاز الظاهري كما تم تكوينه. معامل إعادة التشغيل في نموذج VM له الأولوية على الإعدادات في نظام آخر، مثل إعدادات الصيانة.

يتم تقييم الجهاز الظاهري بشكل دوري كل بضعة أيام وعدة مرات خلال أي فترة 30 يومًا لتحديد التصحيحات المطبقة على هذا الجهاز الظاهري. يمكن تثبيت التصحيحات في أي يوم على الجهاز الظاهري خلال ساعات خارج الذروة للجهاز الظاهري. يضمن هذا التقييم التلقائي اكتشاف أي تصحيحات مفقودة في أقرب فرصة ممكنة.

يتم تثبيت التصحيحات في غضون 30 يوما من إصدارات التصحيح الشهرية، بعد تزامن التوفر أولا. يتم تثبيت التصحيحات فقط خلال ساعات خارج أوقات الذروة للجهاز الظاهري، اعتمادًا على المنطقة الزمنية للجهاز الظاهري. يجب تشغيل الجهاز الظاهري خلال ساعات خارج أوقات الذروة حتى يتم تثبيت التصحيحات تلقائيا. إذا تم إيقاف تشغيل الجهاز الظاهري أثناء التقييم الدوري، يقوم النظام الأساسي تلقائيا بتقييم وتطبيق التصحيحات (إذا لزم الأمر) أثناء التقييم الدوري التالي (عادة في غضون بضعة أيام) عند تشغيل الجهاز الظاهري.

تحديثات التعريف والتحديثات الأخرى غير المصنفة كحرجة أو أمنية لن يتم تثبيتها من خلال تصحيح الضيوف التلقائي للأجهزة الافتراضية. لتثبيت التصحيحات مع تصنيفات التصحيح الأخرى أو جدولة تثبيت التصحيح داخل نافذة الصيانة المخصصة الخاصة بك، يمكنك استخدام Azure Update Manager.

يتيح تمكين التصحيح التلقائي للضيف على الأجهزة الظاهرية أحادية المثيل أو مجموعات مقياس الجهاز الظاهري في وضع التنسيق المرن للنظام الأساسي ل Azure تحديث أسطولك على مراحل. يتبع التوزيع المرحلي ممارسات النشر الآمنة ل Azure ويقلل من نصف قطر التأثير إذا تم تحديد أي مشكلات مع التحديث الأخير. يوصى بمراقبة الصحة للآلات الافتراضية ذات الحالة الواحدة، ومطلوبة لمجموعات مقياس الآلة الافتراضية في وضع التنسيق المرن لاكتشاف أي مشاكل في التحديث.

التحديثات الأولى من التوفر.

ينسق Azure عملية تثبيت التصحيح عبر جميع السحب العامة والخاصة للأجهزة الظاهرية التي مكنت التصحيح التلقائي للضيف. يتبع التنسيق مبادئ التوفر أولا عبر مستويات مختلفة من التوفر التي يوفرها Azure.

بالنسبة لمجموعة من الأجهزة الظاهرية التي تخضع لتحديث، ينسق النظام الأساسي Azure التحديثات:

عبر المناطق:

- يتم تنسيق التحديث الشهري عبر Azure بشكل عام بطريقة تدريجية لمنع فشل النشر العام.

- يمكن أن تحتوي المرحلة على منطقة واحدة أو أكثر، ولا ينتقل التحديث إلى المراحل التالية إلا إذا نجحت الأجهزة الظاهرية المؤهلة في تحديث المرحلة.

- لا يتم تحديث المناطق المقترنة جغرافيا بشكل متزامن ولا يمكن أن تكون في نفس المرحلة الإقليمية.

- يتم قياس نجاح التحديث من خلال تتبع تحديث النشر السليم للجهاز الظاهري. يتم تتبع صحة الجهاز الظاهري من خلال مؤشرات صحة النظام الأساسي للجهاز الظاهري.

داخل المنطقة:

- لا يتم تحديث الأجهزة الظاهرية في مناطق توفر مختلفة بشكل متزامن مع نفس التحديث.

- يتم تجميع الأجهزة الظاهرية التي ليست جزءا من مجموعة توفر على أساس أفضل جهد لتجنب التحديثات المتزامنة لجميع الأجهزة الظاهرية في الاشتراك.

ضمن مجموعة التوفر:

- لا يتم تحديث جميع الأجهزة الظاهرية في مجموعة توفر شائعة بشكل متزامن.

- يتم تحديث الأجهزة الظاهرية في مجموعة توفر شائعة ضمن تحديث حدود المجال ولا يتم تحديث الأجهزة الظاهرية عبر مجالات التحديث المتعددة بشكل متزامن.

- في مجال التحديث، لا يتم تحديث أكثر من 20% من الأجهزة الظاهرية ضمن مجموعة توفر في كل مرة. بالنسبة لمجموعات التوفر مع أقل من 10 أجهزة ظاهرية، تقوم الأجهزة الظاهرية بتحديث واحد في كل مرة داخل مجال التحديث.

يؤدي تقييد عدد الأجهزة الظاهرية المصححة بشكل متزامن عبر المناطق أو داخل منطقة أو ضمن مجموعة توفر إلى الحد من تأثير التصحيح الخاطئ على مجموعة معينة من الأجهزة الظاهرية. مع مراقبة الصحة، يتم وضع علامة على أي مشكلات محتملة قبل أن تؤثر على حمل العمل بأكمله.

قد يختلف تاريخ تثبيت التصحيح لجهاز ظاهري معين من شهر إلى آخر، حيث يمكن التقاط جهاز ظاهري معين في دفعة مختلفة بين دورات التصحيح الشهرية.

ما هي التصحيحات المثبتة؟

تعتمد التصحيحات المثبتة على مرحلة إطلاق الجهاز الظاهري. كل شهر، يتم تشغيل إطلاق عام جديد حيث يتم تثبيت جميع تصحيحات الأمان والتصحيحات الحرجة التي تم تقييمها لجهاز ظاهري فردي لهذا الجهاز الظاهري. يتم تنسيق الإطلاق عبر جميع مناطق Azure على دفعات.

تختلف المجموعة الدقيقة من التصحيحات المراد تثبيتها استنادًا إلى تكوين الجهاز الظاهري، بما في ذلك نوع نظام التشغيل وتوقيت التقييم. من الممكن لاثنين من الأجهزة الظاهرية المتطابقة في مناطق مختلفة تثبيت تصحيحات مختلفة إذا كان هناك تصحيحات أكثر أو أقل متوفرة عندما يصل تنسيق التصحيح إلى مناطق مختلفة في أوقات مختلفة. وبالمثل، ولكن بشكل أقل تواترًا، قد تحصل الأجهزة الظاهرية داخل المنطقة نفسها على تصحيحات مختلفة ولكن يتم تقييمها في أوقات مختلفة (بسبب اختلاف مجموعات منطقة التوافر أو مجموعة التوافر).

نظرا لأن التصحيح التلقائي لضيف الجهاز الظاهري لا يقوم بتكوين مصدر التصحيح، فقد يرى جهازان ظاهريان مماثلان تم تكوينهما لمصادر تصحيح مختلفة، مثل المستودع العام مقابل المستودع الخاص، فرقا في المجموعة الدقيقة من التصحيحات المثبتة.

بالنسبة لأنواع أنظمة التشغيل التي تصدر تصحيحات على إيقاع ثابت، يمكن أن تتوقع الأجهزة الظاهرية التي تم تكوينها إلى المستودع العام لنظام التشغيل تلقي نفس المجموعة من التصحيحات عبر مراحل الإطلاق المختلفة في شهر واحد. على سبيل المثال، أجهزة Windows الظاهرية التي تم تكوينها لمستودع تحديث Windows العام.

عند تشغيل إطلاق جديد كل شهر، يتلقى الجهاز الظاهري إطلاق تصحيح واحد على الأقل كل شهر إذا تم تشغيل الجهاز الظاهري خلال ساعات الذروة. تضمن هذه العملية تصحيح الجهاز الظاهري بأحدث تصحيحات الأمان والتحديثات الهامة المتاحة على أساس شهري. لضمان الاتساق في مجموعة التصحيحات المثبتة، يمكنك تكوين الأجهزة الظاهرية لتقييم التصحيحات وتنزيلها من المستودعات الخاصة بك.

صور نظام التشغيل المدعومة

Important

يتم دعم التصحيح التلقائي لضيف جهاز ظاهري وتقييم التصحيح عند الطلب وتثبيت التصحيح عند الطلب فقط على الأجهزة الظاهرية التي تم إنشاؤها من الصور مع المزيج الدقيق من الناشر والعرض وsku من قائمة صور نظام التشغيل المدعومة أدناه. لا يتم دعم الصور المخصصة أو أي ناشر آخر أو عروض أو مجموعات sku. تتم إضافة المزيد من الصور بشكل دوري. ألا ترى SKU الخاص بك في القائمة؟ طلب الدعم عن طريق تقديم طلب دعم الصور.

صور Windows المدعومة (Hotpatchable)

| Publisher | عرض نظام التشغيل | Sku |

|---|---|---|

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-azure-edition |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-azure-edition-core |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-azure-edition-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-azure-edition-core-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-core-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-core |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-hotpatch |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-hotpatch-smalldisk |

صور Windows المدعومة (غير Hotpatchable)

| Publisher | عرض نظام التشغيل | Sku |

|---|---|---|

| مركز الإنترنت-Security-Inc | cis-windows-server-2019-v1-0-0-l2 | cis-ws2019-l2 |

| مركز الإنترنت-Security-Inc | cis-windows-server | CIS-Windows-server2019-L1-gen1 |

| مركز الإنترنت-Security-Inc | cis-windows-server | CIS-Windows-server2022-L1-gen1 |

| مركز الإنترنت-Security-Inc | cis-windows-server | CIS-Windows-server2022-L1-Gen2 |

| مركز الإنترنت-Security-Inc | cis-windows-server | CIS-Windows-server2022-L2-Gen2 |

| مركز الإنترنت-Security-Inc | cis-windows-server-2022-l2 | CIS-Windows-Server-2022-L2-Gen2 |

| MicrosoftWindowsServer | WindowsServer | 2008-R2-SP1 |

| MicrosoftWindowsServer | WindowsServer | 2012-R2-Datacenter |

| MicrosoftWindowsServer | WindowsServer | 2012-R2-Datacenter-gensecond |

| MicrosoftWindowsServer | WindowsServer | 2012-R2-Datacenter-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2012-R2-Datacenter-smalldisk-g2 |

| MicrosoftWindowsServer | WindowsServer | 2016-Datacenter |

| MicrosoftWindowsServer | WindowsServer | 2016-datacenter-gensecond |

| MicrosoftWindowsServer | WindowsServer | 2016-Datacenter-Server-Core |

| MicrosoftWindowsServer | WindowsServer | 2016-datacenter-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2016-datacenter-with-containers |

| MicrosoftWindowsServer | WindowsServer | 2019-Datacenter |

| MicrosoftWindowsServer | WindowsServer | 2019-Datacenter-Core |

| MicrosoftWindowsServer | WindowsServer | 2019-datacenter-gensecond |

| MicrosoftWindowsServer | WindowsServer | 2019-datacenter-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2019-datacenter-smalldisk-g2 |

| MicrosoftWindowsServer | WindowsServer | 2019-datacenter-with-containers |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-core |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-core-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-hotpatch |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-hotpatch-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-azure-edition-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-core |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-core-g2 |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-g2 |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2022-datacenter-smalldisk-g2 |

| MicrosoftWindowsServer | WindowsServerHotpatch-previews | windows-server-2022-azure-edition-hotpatch |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-azure-edition |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-azure-edition-core |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-azure-edition-core-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-azure-edition-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-core |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-core-smalldisk |

| MicrosoftWindowsServer | WindowsServer | 2025-datacenter-smalldisk |

| MicrosoftWindowsServer | MicrosoftServerOperatingSystems-previews | windows-server-2025-azure-edition-hotpatch |

صور Linux المدعومة

| Publisher | عرض نظام التشغيل | Sku |

|---|---|---|

| AlmaLinux | almalinux-hpc | 8-hpc-gen2 |

| AlmaLinux | almalinux-hpc | 8_5-hpc |

| AlmaLinux | almalinux-hpc | 8_5-hpc-gen2 |

| AlmaLinux | almalinux-hpc | 8_6-hpc |

| AlmaLinux | almalinux-hpc | 8_6-hpc-gen2 |

| AlmaLinux | almalinux-hpc | 8_7-hpc-gen1 |

| AlmaLinux | almalinux-hpc | 8_7-hpc-gen2 |

| AlmaLinux | almalinux-hpc | 8_10-hpc-gen1 |

| AlmaLinux | almalinux-hpc | 8_10-hpc-gen2 |

| Canonical | UbuntuServer | 16.04-LTS |

| Canonical | UbuntuServer | 16.04.0-LTS |

| Canonical | UbuntuServer | 18.04-LTS |

| Canonical | UbuntuServer | 18_04-LTS-arm64 |

| Canonical | UbuntuServer | 18_04-LTS-gen2 |

| Canonical | أوبونتو-24_04-LTS | CVM |

| Canonical | أوبونتو-24_04-LTS | server |

| Canonical | أوبونتو-24_04-LTS | سيرفر-آرم64 |

| Canonical | أوبونتو-24_04-LTS | الخادم الجيل الأول |

| Canonical | أوبونتو-24_04-LTS | أوبونتو-برو |

| Canonical | أوبونتو-24_04-LTS | Ubuntu-Pro-CVM |

| Canonical | 0001-com-ubuntu-confidential-vm-focal | 20_04-lts-cvm |

| Canonical | 0001-com-ubuntu-confidential-vm-jammy | 22_04-lts-cvm |

| Canonical | 0001-com-ubuntu-pro-bionic | pro-18_04-lts |

| Canonical | 0001-com-ubuntu-pro-focal | pro-20_04-lts |

| Canonical | 0001-com-ubuntu-pro-focal | pro-20_04-lts-gen2 |

| Canonical | 0001-com-ubuntu-pro-jammy | Pro-22_04-LTS-Gen2 |

| Canonical | 0001-com-ubuntu-server-focal | 20_04-lts |

| Canonical | 0001-com-ubuntu-server-focal | 20_04-lts-arm64 |

| Canonical | 0001-com-ubuntu-server-focal | 20_04-lts-gen2 |

| Canonical | 0001-com-ubuntu-server-jammy | 22_04-lts |

| Canonical | 0001-com-ubuntu-server-jammy | 22_04-lts-arm64 |

| Canonical | 0001-com-ubuntu-server-jammy | 22_04-lts-gen2 |

| مركز الإنترنت-Security-Inc | cis-rhel-7-v2-2-0-l1 | CIS-redhat7-L1 |

| مركز الإنترنت-Security-Inc | cis-rhel | CIS-Redhat7-L2-Gen1 |

| مركز الإنترنت-Security-Inc | cis-rhel | CIS-Redhat8-L1-Gen1 |

| مركز الإنترنت-Security-Inc | cis-rhel | CIS-Redhat8-L1-Gen2 |

| مركز الإنترنت-Security-Inc | cis-rhel | CIS-Redhat8-L2-Gen1 |

| مركز الإنترنت-Security-Inc | cis-rhel | CIS-Redhat9-L1-Gen2 |

| مركز الإنترنت-Security-Inc | cis-rhel | CIS-Redhat9-L2-Gen2 |

| مركز الإنترنت-Security-Inc | cis-ubuntu-linux-2004-l1 | cis-ubuntu-linux-2004-l1 |

| مركز الإنترنت-Security-Inc | cis-ubuntu-linux-2204-l1 | cis-ubuntu-linux-2204-l1 |

| مركز الإنترنت-Security-Inc | cis-ubuntu | CIS-UbuntuLinux 2004-L1-gen1 |

| مركز الإنترنت-Security-Inc | cis-ubuntu | CIS-ubuntuLinux2204-L1-gen2 |

| مركز الإنترنت-Security-Inc | cis-ubuntu | CIS-ubuntuLinux2404-L1-Gen1 |

| مركز الإنترنت-Security-Inc | cis-ubuntu | CIS-ubuntuLinux 2404-L1-gen2 |

| MicrosoftCblMariner | Azure-Linux-3 | azure-linux-3-gen2 |

| MicrosoftCblMariner | cbl-mariner | cbl-mariner-1 |

| MicrosoftCblMariner | cbl-mariner | 1-gen2 |

| MicrosoftCblMariner | cbl-mariner | cbl-mariner-2 |

| MicrosoftCblMariner | cbl-mariner | CBL-مارينر-2-ARM64 |

| MicrosoftCblMariner | cbl-mariner | cbl-mariner-2-gen2 |

| MicrosoftCblMariner | cbl-mariner | CBL-مارينر-2-جين2-FIPS |

| Microsoft-AKS | AKS | AKS-Engine-Ubuntu-1804-202112 |

| Microsoft-DSVM | aml-workstation | أوبونتو-20 |

| Microsoft-DSVM | aml-workstation | أوبونتو-20-جين2 |

| Microsoft-DSVM | ubuntu-hpc | 1804 |

| Microsoft-DSVM | ubuntu-hpc | 1804-NCV4 |

| Microsoft-DSVM | ubuntu-hpc | 2004 |

| Microsoft-DSVM | ubuntu-hpc | 2004-preview-ndv5 |

| Microsoft-DSVM | ubuntu-hpc | 2204 |

| Microsoft-DSVM | ubuntu-hpc | 2204-preview-ndv5 |

| Redhat | RHEL | 7.2 |

| Redhat | RHEL | 7.3 |

| Redhat | RHEL | 7.4 |

| Redhat | RHEL | 7.5 |

| Redhat | RHEL | 7.6 |

| Redhat | RHEL | 7.7 |

| Redhat | RHEL | 7.8 |

| Redhat | RHEL | 7_9 |

| Redhat | RHEL | 7-lvm |

| Redhat | RHEL | 7-raw |

| Redhat | RHEL | 8 |

| Redhat | RHEL | 8.1 |

| Redhat | RHEL | 81gen2 |

| Redhat | RHEL | 8.2 |

| Redhat | RHEL | 82gen2 |

| Redhat | RHEL | 8_3 |

| Redhat | RHEL | 83-gen2 |

| Redhat | RHEL | 8_4 |

| Redhat | RHEL | 84-gen 2 |

| Redhat | RHEL | 8_5 |

| Redhat | RHEL | 85-gen2 |

| Redhat | RHEL | 8_6 |

| Redhat | RHEL | 86-gen2 |

| Redhat | RHEL | 8_7 |

| Redhat | RHEL | 8_8 |

| Redhat | RHEL | 8_10 |

| Redhat | RHEL | 8-lvm |

| Redhat | RHEL | 8-lvm-gen2 |

| Redhat | RHEL-RAW | 8-raw |

| Redhat | RHEL-RAW | 8-raw-gen2 |

| Redhat | RHEL | 9_0 |

| Redhat | RHEL | 9_1 |

| Redhat | RHEL | 9_2 |

| Redhat | RHEL | 9_3 |

| Redhat | RHEL | 9_4 |

| Redhat | RHEL | 9-lvm |

| Redhat | RHEL | 9-lvm-gen2 |

| Redhat | RHEL-ARM64 | 8_6-ذراع64 |

| Redhat | RHEL-ARM64 | 9_0-ذراع64 |

| Redhat | RHEL-ARM64 | 9_1-ذراع64 |

| Redhat | RHEL-SAP-APPS | 86sapapps-gen2 |

| Redhat | RHEL-SAP-APPS | 88sapapps-gen2 |

| Redhat | RHEL-SAP-HA | 86sapha-gen2 |

| Redhat | RHEL-SAP-HA | 88sapha-gen2 |

| SUSE | sles-12-sp5 | gen1 |

| SUSE | sles-12-sp5 | gen2 |

| SUSE | sles-15-sp2 | gen1 |

| SUSE | sles-15-sp2 | gen2 |

| SUSE | SLES-SAP-15-SP4 | gen2 |

| SUSE | SLES-SAP-15-SP5 | gen2 |

أوضاع تنسيق التصحيح

تدعم الأجهزة الظاهرية على Azure الآن أوضاع تنسيق التصحيح التالية:

AutomaticByPlatform (تصحيح متناسق Azure):

- هذا الوضع مدعوم لكل من أجهزة Linux وWindows الظاهرية.

- يتيح هذا الوضع التصحيح التلقائي لضيف VM للجهاز الظاهري ويتم تنسيق تثبيت التصحيح اللاحق بواسطة Azure.

- أثناء عملية التثبيت، يقيم هذا الوضع الجهاز الظاهري للتصحيحات المتوفرة ويحفظ التفاصيل في Azure Resource Graph.

- هذا الوضع مطلوب لتصحيح التوفر أولًا.

- يتم دعم هذا الوضع فقط للأجهزة الظاهرية التي تم إنشاؤها باستخدام صور النظام الأساسي لنظام التشغيل المدعومة أعلاه.

- بالنسبة لأجهزة Windows الظاهرية، يؤدي إعداد هذا الوضع أيضًا إلى تعطيل التحديثات التلقائية الأصلية على جهاز Windows الظاهري لتجنب التكرار.

- لاستخدام هذا الوضع على الأجهزة الظاهرية Linux، قم بتعيين الخاصية

osProfile.linuxConfiguration.patchSettings.patchMode=AutomaticByPlatformفي قالب الجهاز الظاهري. - لاستخدام هذا الوضع على الأجهزة الظاهرية Windows، قم بتعيين الخاصية

osProfile.windowsConfiguration.patchSettings.patchMode=AutomaticByPlatformفي قالب الجهاز الظاهري. - يؤدي تمكين هذا الوضع إلى تعيين Registry Key SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU\NoAutoUpdate إلى 1

AutomaticByOS:

- يتم دعم هذا الوضع فقط للأجهزة الظاهرية Windows.

- يتيح هذا الوضع التحديثات التلقائية على الجهاز الظاهري Windows، ويتم تثبيت التصحيحات على الجهاز الظاهري من خلال التحديثات التلقائية.

- لا يدعم هذا الوضع التحديث الجزئي للتوفر أولا.

- يتم تعيين هذا الوضع افتراضيًا إذا لم يتم تحديد وضع تصحيح آخر لجهاز ظاهري Windows.

- لاستخدام هذا الوضع على الأجهزة الظاهرية Windows، قم بتعيين الخاصية

osProfile.windowsConfiguration.enableAutomaticUpdates=true، وقم بتعيين الخاصيةosProfile.windowsConfiguration.patchSettings.patchMode=AutomaticByOSفي قالب الجهاز الظاهري. - يؤدي تمكين هذا الوضع إلى تعيين Registry Key SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU\NoAutoUpdate إلى 0

Manual:

- يتم دعم هذا الوضع فقط للأجهزة الظاهرية Windows.

- يقوم هذا الوضع بتعطيل "التحديثات التلقائية" على الجهاز الظاهري Windows. عند نشر جهاز ظاهري باستخدام CLI أو PowerShell، يتم تعيين الإعداد

--enable-auto-updatesfalseأيضاpatchModeإلىmanualوتعطيل التحديثات التلقائية. - لا يدعم هذا الوضع التحديث الجزئي للتوفر أولا.

- يجب تعيين هذا الوضع عند استخدام حلول التصحيح المخصصة.

- لاستخدام هذا الوضع على الأجهزة الظاهرية Windows، قم بتعيين الخاصية

osProfile.windowsConfiguration.enableAutomaticUpdates=false، وقم بتعيين الخاصيةosProfile.windowsConfiguration.patchSettings.patchMode=Manualفي قالب الجهاز الظاهري. - يؤدي تمكين هذا الوضع إلى تعيين Registry Key SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU\NoAutoUpdate إلى 1

ImageDefault:

- هذا الوضع مدعوم فقط لأجهزة Linux الظاهرية.

- لا يدعم هذا الوضع التحديث الجزئي للتوفر أولا.

- يحترم هذا الوضع تكوين التصحيح الافتراضي في الصورة المستخدمة لإنشاء الجهاز الظاهري.

- يتم تعيين هذا الوضع افتراضيًا إذا لم يتم تحديد وضع تصحيح آخر لجهاز Linux الظاهري.

- لاستخدام هذا الوضع على الأجهزة الظاهرية Linux، قم بتعيين الخاصية

osProfile.linuxConfiguration.patchSettings.patchMode=ImageDefaultفي قالب الجهاز الظاهري.

Note

بالنسبة لأجهزة Windows الظاهرية، لا يمكن تعيين الخاصية osProfile.windowsConfiguration.enableAutomaticUpdates إلا عند إنشاء الجهاز الظاهري لأول مرة. يؤثر هذا على بعض انتقالات وضع التصحيح. يتم دعم التبديل بين أوضاع AutomaticByPlatform والوضع اليدوي على الأجهزة الظاهرية التي تحتوي على osProfile.windowsConfiguration.enableAutomaticUpdates=false. وبالمثل، يتم دعم التبديل بين أوضاع AutomaticByPlatform و AutomaticByOS على الأجهزة الظاهرية التي تحتوي على osProfile.windowsConfiguration.enableAutomaticUpdates=true. التبديل بين الوضعين AutomaticByOS و Manual غير مدعوم.

توصي Azure بتفعيل وضع التقييم على آلة افتراضية حتى لو لم يتم تفعيل Azure Orchestration للتحديثات. يسمح هذا للنظام الأساسي بتقييم الجهاز الظاهري كل 24 ساعة لأي تحديثات معلقة، وحفظ التفاصيل في Azure Resource Graph. يقوم النظام الأساسي بإجراء تقييم للإبلاغ عن النتائج الموحدة عند تطبيق حالة تكوين التصحيح المطلوبة للجهاز أو تأكيدها. يتم الإبلاغ عن ذلك على أنه تقييم "النظام الأساسي".

متطلبات تمكين التصحيح التلقائي لضيف الجهاز الظاهري

- يجب أن يكون لدى الجهاز الافتراضي وكيل Azure VM لنظام ويندوز أو لينكس مثبت عليه.

- بالنسبة إلى الأجهزة الظاهرية لنظام التشغيل Linux، يجب أن يكون عامل Azure Linux هو الإصدار 2.2.53.1 أو إصدار أحدث. تحديث عامل Linux إذا كان الإصدار الحالي أقل من الإصدار المطلوب.

- بالنسبة لأجهزة Windows الظاهرية، يجب تشغيل خدمة Windows Update على الجهاز الظاهري.

- يجب أن يكون الجهاز الظاهري قادرًا على الوصول إلى نقاط نهاية التحديث التي تم تكوينها. إذا تم تكوين جهازك الظاهري لاستخدام مستودعات خاصة لنظام التشغيل Linux أو خدمات Windows Server Update (WSUS) لأجهزة Windows الظاهرية، فيجب الوصول إلى نقاط نهاية التحديث ذات الصلة.

- استخدم إصدار واجهة برمجة تطبيقات الحوسبة 2021-03-01 أو أعلى للوصول إلى جميع الوظائف بما في ذلك التقييم عند الطلب والتصحيح عند الطلب.

- الصور المخصصة غير مدعومة حاليا.

- يتطلب التنسيق المرن ل VMSS تثبيت ملحق Application Health. هذا اختياري لأجهزة IaaS الظاهرية.

تمكين التصحيح التلقائي لضيف الجهاز الظاهري

يمكن تمكين التصحيح التلقائي لضيف الجهاز الظاهري على أي جهاز Windows أو جهاز Linux ظاهري الذي تم إنشاؤه من صورة نظام أساسي مدعوم.

واجهة برمجة التطبيقات REST لأجهزة Linux الظاهرية

يوضح المثال التالي كيفية تمكين التصحيح التلقائي لضيف الجهاز الظاهري:

PUT on `/subscriptions/subscription_id/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVirtualMachine?api-version=2020-12-01`

{

"location": "<location>",

"properties": {

"osProfile": {

"linuxConfiguration": {

"provisionVMAgent": true,

"patchSettings": {

"patchMode": "AutomaticByPlatform"

}

}

}

}

}

واجهة برمجة التطبيقات REST للأجهزة الظاهرية Windows

يوضح المثال التالي كيفية تمكين التصحيح التلقائي لضيف الجهاز الظاهري:

PUT on `/subscriptions/subscription_id/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVirtualMachine?api-version=2020-12-01`

{

"location": "<location>",

"properties": {

"osProfile": {

"windowsConfiguration": {

"provisionVMAgent": true,

"enableAutomaticUpdates": true,

"patchSettings": {

"patchMode": "AutomaticByPlatform"

}

}

}

}

}

Azure PowerShell عند إنشاء جهاز ظاهري يعمل بنظام Windows

استخدم أداة Set-AzVMOperatingSystem cmdlet لتمكين التحديث التلقائي للضيوف في الآلات الافتراضية عند إنشاء جهاز افتراضي.

Set-AzVMOperatingSystem -VM $VirtualMachine -Windows -ComputerName $ComputerName -Credential $Credential -ProvisionVMAgent -EnableAutoUpdate -PatchMode "AutomaticByPlatform"

Azure PowerShell عند تحديث جهاز ظاهري يعمل بنظام Windows

استخدم نظام Set-AzVMOperatingSystem و Update-AzVM cmdlet لتمكين التحديث التلقائي للضيوف في جهاز افتراضي موجود.

$VirtualMachine = Get-AzVM -ResourceGroupName "myResourceGroup" -Name "myVM"

Set-AzVMOperatingSystem -VM $VirtualMachine -PatchMode "AutomaticByPlatform"

Update-AzVM -ResourceGroupName "myResourceGroup" -VM $VirtualMachine

Azure CLI لأجهزة Windows الظاهرية

استخدم az vm create لتمكين التصحيح التلقائي لضيف جهاز ظاهري عند إنشاء جهاز ظاهري جديد. المثال التالي يضبط التحديث التلقائي للآلات الافتراضية لضيف لآلة افتراضية باسم myVM في مجموعة الموارد المسماة myResourceGroup:

az vm create --resource-group myResourceGroup --name myVM --image Win2019Datacenter --enable-agent --enable-auto-update --patch-mode AutomaticByPlatform

لتعديل جهاز ظاهري موجود، استخدم تحديث az vm

az vm update --resource-group myResourceGroup --name myVM --set osProfile.windowsConfiguration.enableAutomaticUpdates=true osProfile.windowsConfiguration.patchSettings.patchMode=AutomaticByPlatform

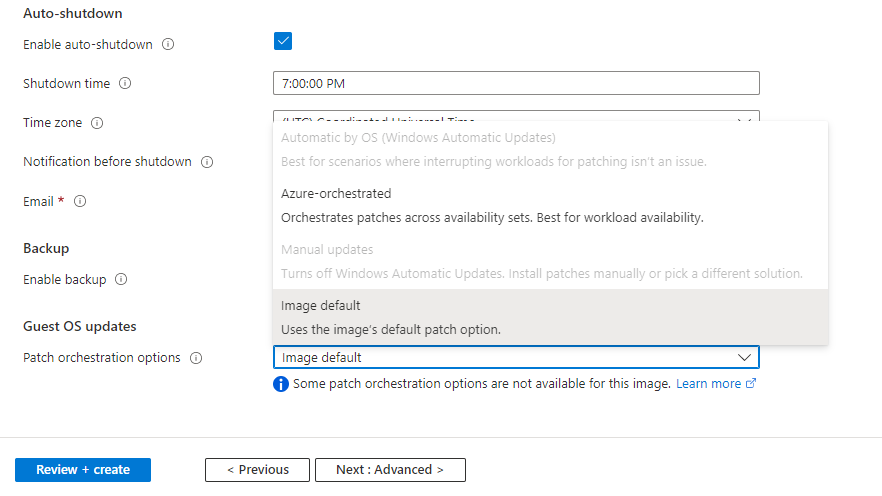

Azure portal

عند إنشاء آلة افتراضية باستخدام بوابة Azure، يمكن ضبط أوضاع تنسيق التحديث تحت تبويب الإدارة لكل من لينكس وويندوز.

التمكين والتقييم

Note

قد يستغرق الأمر أكثر من ثلاث ساعات لتمكين التحديثات التلقائية لضيف VM على جهاز ظاهري، حيث يتم إكمال التمكين خلال ساعات الجهاز الظاهري خارج أوقات الذروة. نظرًا لأن التقييم وتثبيت التصحيح لا يحدثان إلا خلال الساعات خارج أوقات الذروة، يجب أن يكون الجهاز الظاهري قيد التشغيل أيضًا خلال ساعات خارج أوقات الذروة لتطبيق التصحيحات.

عند تمكين التصحيح التلقائي لضيف VM لجهاز ظاهري، يتم تثبيت ملحق جهاز ظاهري من النوع Microsoft.CPlat.Core.LinuxPatchExtensionعلى جهاز ظاهري Linux أو يتم تثبيت ملحق جهاز ظاهري من النوع Microsoft.CPlat.Core.WindowsPatchExtension على جهاز ظاهري Windows. لا يلزم تثبيت هذا الملحق أو تحديثه يدويا، حيث تتم إدارة هذا الملحق بواسطة النظام الأساسي ل Azure كجزء من عملية التصحيح التلقائي لضيف الجهاز الظاهري.

قد يستغرق الأمر أكثر من ثلاث ساعات لتمكين التحديثات التلقائية لضيف VM على جهاز ظاهري، حيث يتم إكمال التمكين خلال ساعات الجهاز الظاهري خارج أوقات الذروة. يتم تثبيت الملحق وتحديثه أيضًا خلال ساعات خارج أوقات الذروة للجهاز الظاهري. إذا انتهت ساعات الذروة الخاصة بالجهاز الظاهري قبل اكتمال التمكين، تستأنف عملية التمكين خلال وقت خارج الذروة التالي المتاح.

يقوم النظام الأساسي بإجراء استدعاءات تكوين تصحيح دورية لضمان المحاذاة عند اكتشاف تغييرات النموذج على أجهزة IaaS الظاهرية أو مجموعات المقياس في التنسيق المرن. قد تؤدي بعض تغييرات النموذج مثل تحديث وضع التقييم ووضع التصحيح وتحديث الملحق، على سبيل المثال لا الحصر، إلى استدعاء تكوين التصحيح.

يتم تعطيل التحديثات التلقائية في معظم السيناريوهات، ويتم تثبيت التصحيح من خلال الملحق من الآن فصاعدًا. تنطبق الشروط التالية.

- إذا كان جهاز ظاهري Windows يحتوي مسبقًا على Windows Update تلقائي قيد التشغيل من خلال وضع تصحيح AutomaticByOS، يتم إيقاف تشغيل Windows Update التلقائي للجهاز الظاهري عند تثبيت الملحق.

- بالنسبة إلى الأجهزة الظاهرية لـUbuntu، يتم تعطيل التحديثات التلقائية الافتراضية تلقائيًا عند إكمال تمكين تصحيح ضيف الجهاز الظاهري التلقائي.

- بالنسبة إلى RHEL، يجب تعطيل التحديثات التلقائية يدويًا. Execute:

sudo systemctl stop packagekit

sudo systemctl mask packagekit

للتحقق مما إذا كان التصحيح التلقائي لضيف جهاز ظاهري قد اكتمل وتم تثبيت ملحق التصحيح على الجهاز الظاهري، يمكنك مراجعة طريقة عرض مثيل الجهاز الظاهري. إذا اكتملت عملية التمكين، يتم تثبيت الملحق وتتوفر نتائج التقييم للجهاز الظاهري ضمن patchStatus. يمكن الوصول إلى طريقة عرض مثيل الجهاز الظاهري من خلال طرق متعددة كما هو موضح أدناه.

REST API

GET on `/subscriptions/subscription_id/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVirtualMachine/instanceView?api-version=2020-12-01`

Azure PowerShell

استخدم ملف Get-AzVM cmdlet مع المعلمة -Status للوصول إلى عرض المثيل لجهازك الافتراضي.

Get-AzVM -ResourceGroupName "myResourceGroup" -Name "myVM" -Status

يوفر PowerShell حاليًا معلومات حول ملحق التصحيح فقط. كما ستتوفر معلومات حول patchStatus قريبًا من خلال PowerShell.

Azure CLI

استخدم az vm get-instance-view للوصول إلى طريقة عرض المثيل للجهاز الظاهري الخاص بك.

az vm get-instance-view --resource-group myResourceGroup --name myVM

فهم حالة التصحيح للجهاز الظاهري الخاص بك

يوفر patchStatus قسم استجابة طريقة عرض المثيل تفاصيل حول أحدث تقييم وتثبيت التصحيح الأخير للجهاز الظاهري الخاص بك.

يمكن مراجعة نتائج التقييم للجهاز الظاهري الخاص بك تحت قسمavailablePatchSummary. يتم إجراء تقييم دوري لجهاز ظاهري الذي تم تمكين التصحيح التلقائي لضيف الجهاز الظاهري فيه. يتم توفير عدد التصحيحات المتاحة بعد التقييم criticalAndSecurityPatchCountوotherPatchCountالنتائج. يقوم التحديث التلقائي للضيف في الآلة الافتراضية بتثبيت جميع التصحيحات التي تم تقييمها ضمن تصنيفات التحديث الحرجوالأمان . يتم تخطي أي تصحيح آخر تم تقييمه.

يمكن مراجعة نتائج تثبيت التصحيح للجهاز الظاهري الخاص بك ضمن القسم lastPatchInstallationSummary. يوفر هذا القسم تفاصيل حول محاولة تثبيت التصحيح الأخيرة على الجهاز الظاهري، بما في ذلك عدد التصحيحات التي تم تثبيتها أو تعليقها أو فشلها أو تخطيها. يتم تثبيت التصحيحات فقط خلال نافذة الصيانة خارج ساعات الذروة للجهاز الظاهري. تتم إعادة محاولة التصحيحات المعلقة والفاشلة تلقائيًا خلال نافذة الصيانة التالية خارج ساعات الذروة.

تعطيل التصحيح التلقائي لضيف جهاز ظاهري

يمكن تعطيل التصحيح التلقائي لضيف جهاز ظاهري عن طريق تغيير وضع تنسيق التصحيح للجهاز الظاهري.

لتعطيل التصحيح التلقائي لضيف جهاز ظاهري على جهاز Linux الظاهري، قم بتغيير وضع التصحيح إلى ImageDefault.

لتمكين التصحيح التلقائي لضيف جهاز ظاهري على جهاز ظاهري Windows، تحدد الخاصية osProfile.windowsConfiguration.enableAutomaticUpdatesأوضاع التصحيح التي يمكن تعيينها على الجهاز الظاهري ولا يمكن تعيين هذه الخاصية إلا عند إنشاء الجهاز الظاهري لأول مرة. يؤثر هذا على بعض انتقالات وضع التصحيح:

- بالنسبة للأجهزة الظاهرية التي تحتوي على

osProfile.windowsConfiguration.enableAutomaticUpdates=false، قم بتعطيل التصحيح التلقائي لضيف جهاز ظاهري عن طريق تغيير وضع التصحيح إلىManual. - بالنسبة للأجهزة الظاهرية التي تحتوي على

osProfile.windowsConfiguration.enableAutomaticUpdates=true، قم بتعطيل التصحيح التلقائي لضيف جهاز ظاهري عن طريق تغيير وضع التصحيح إلىAutomaticByOS. - التبديل بين الوضعين AutomaticByOS و Manual غير مدعوم.

استخدم الأمثلة من قسم التمكين أعلاه في هذا المقال لأمثلة استخدام API، PowerShell، وCLI لضبط وضع التصحيح المطلوب.

تقييم التصحيح عند الطلب

إذا تم بالفعل تمكين التصحيح التلقائي لضيف VM للجهاز الظاهري الخاص بك، يتم إجراء تقييم تصحيح دوري على الجهاز الظاهري خلال ساعات خارج أوقات الذروة. هذه العملية تلقائية ويمكن مراجعة نتائج التقييم الأخير من خلال طريقة عرض مثيل الجهاز الظاهري كما هو موضح سابقًا في هذا المستند. يمكنك أيضًا تشغيل تقييم تصحيح عند الطلب للجهاز الظاهري الخاص بك في أي وقت. قد يستغرق تقييم التصحيح بضع دقائق لإكماله ويتم تحديث حالة التقييم الأخير في طريقة عرض مثيل الجهاز الظاهري.

Note

لا يؤدي تقييم التصحيح عند الطلب إلى تشغيل تثبيت التصحيح تلقائيا. إذا قمت بتمكين التصحيح التلقائي لضيف الجهاز الظاهري، تثبيت التصحيحات المقدرة والمطبقة للجهاز الظاهري أثناء ساعات خارج أوقات الذروة للجهاز الظاهري، بعد عملية التصحيح الأولى للتوافر الموضحة سابقا في هذا المستند.

REST API

استخدم واجهة برمجة تطبيقات Assess Patches لتقييم التصحيحات المتاحة لجهازك الافتراضي.

POST on `/subscriptions/subscription_id/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVirtualMachine/assessPatches?api-version=2020-12-01`

Azure PowerShell

استخدم ملف Invoke-AzVmPatchAssessment cmdlet لتقييم التصحيحات المتاحة لجهازك الافتراضي.

Invoke-AzVmPatchAssessment -ResourceGroupName "myResourceGroup" -VMName "myVM"

Azure CLI

استخدم تصحيحات تقييم az vm لتقييم التصحيحات المتاحة لجهازك الظاهري.

az vm assess-patches --resource-group myResourceGroup --name myVM

تثبيت التصحيح عند الطلب

إذا تم تمكين التصحيح التلقائي لضيف جهاز ظاهري بالفعل للجهاز الظاهري الخاص بك، يتم تنفيذ تثبيت تصحيح دوري لتصحيحات الأمان والتصحيحات الحرجة على الجهاز الظاهري خلال ساعات خارج أوقات الذروة. هذه العملية تلقائية ويمكن مراجعة نتائج أحدث تثبيت من خلال طريقة عرض مثيل الجهاز الظاهري كما هو موضح سابقًا في هذا المستند.

يمكنك أيضًا تشغيل تثبيت تصحيح عند الطلب للجهاز الظاهري الخاص بك في أي وقت. قد يستغرق تثبيت التصحيح بضع دقائق لإكماله ويتم تحديث حالة أحدث تثبيت على طريقة عرض مثيل الجهاز الظاهري.

يمكنك استخدام تثبيت التصحيح عند الطلب لتثبيت جميع التصحيحات الخاصة بتصنيف واحد أو أكثر من تصنيفات التصحيح. يمكنك أيضًا اختيار تضمين أو استبعاد حزم محددة لنظام التشغيل Linux أو معرفات KB محددة لأجل Windows. عند تشغيل تثبيت تصحيح عند الطلب، تأكد من تحديد تصنيف تصحيح واحد على الأقل أو تصحيح واحد على الأقل (حزمة لنظام التشغيل Linux أو معرف KB Windows) في قائمة التضمين.

REST API

استخدم واجهة برمجة تطبيقات تثبيت التحديثات لتثبيت التحديثات على جهازك الافتراضي.

POST on `/subscriptions/subscription_id/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVirtualMachine/installPatches?api-version=2020-12-01`

مثال طلب النص الأساسي لأجل Linux:

{

"maximumDuration": "PT1H",

"Setting": "IfRequired",

"linuxParameters": {

"classificationsToInclude": [

"Critical",

"Security"

]

}

}

مثال طلب النص الأساسي لأجل Windows:

{

"maximumDuration": "PT1H",

"rebootSetting": "IfRequired",

"windowsParameters": {

"classificationsToInclude": [

"Critical",

"Security"

]

}

}

Azure PowerShell

استخدم نموذج Invoke-AzVMInstallPatch cmdlet لتثبيت الpatchs على جهازك الافتراضي.

مثال لتثبيت حزم معينة على جهاز Linux الظاهري:

Invoke-AzVmInstallPatch -ResourceGroupName "myResourceGroup" -VMName "myVM" -MaximumDuration "PT90M" -RebootSetting "Always" -Linux -ClassificationToIncludeForLinux "Security" -PackageNameMaskToInclude ["package123"] -PackageNameMaskToExclude ["package567"]

مثال لتثبيت كافة التصحيحات الهامة على جهاز ظاهري Windows:

Invoke-AzVmInstallPatch -ResourceGroupName "myResourceGroup" -VMName "myVM" -MaximumDuration "PT2H" -RebootSetting "Never" -Windows -ClassificationToIncludeForWindows Critical

مثال لتثبيت كافة تصحيحات الأمان على جهاز ظاهري Windows، مع تضمين واستبعاد تصحيحات ذات معرفات KB محددة واستبعاد أي تصحيح يتطلب إعادة تشغيل:

Invoke-AzVmInstallPatch -ResourceGroupName "myResourceGroup" -VMName "myVM" -MaximumDuration "PT90M" -RebootSetting "Always" -Windows -ClassificationToIncludeForWindows "Security" -KBNumberToInclude ["KB1234567", "KB123567"] -KBNumberToExclude ["KB1234702", "KB1234802"] -ExcludeKBsRequiringReboot

Azure CLI

استخدم تصحيحات تثبيت az vm لتثبيت التصحيحات على جهازك الظاهري.

مثال لتثبيت جميع التصحيحات الهامة على جهاز Linux الظاهري:

az vm install-patches --resource-group myResourceGroup --name myVM --maximum-duration PT2H --reboot-setting IfRequired --classifications-to-include-linux Critical

مثال لتثبيت كافة تصحيحات الأمان والحرجة على جهاز ظاهري Windows، مع استبعاد أي تصحيح يتطلب إعادة تشغيل:

az vm install-patches --resource-group myResourceGroup --name myVM --maximum-duration PT2H --reboot-setting IfRequired --classifications-to-include-win Critical Security --exclude-kbs-requiring-reboot true

النشر الآمن الصارم على الصور المتعارف عليها

لقد اشتركت Microsoft و Canonical في تسهيل بقاء عملائنا على اطلاع بتحديثات نظام التشغيل Linux وزيادة أمان ومرونة أحمال عمل Ubuntu الخاصة بهم على Azure. باستخدام خدمة لقطة Canonical، يطبق Azure الآن نفس مجموعة تحديثات Ubuntu باستمرار على أسطولك عبر المناطق.

يخزن Azure التحديثات المتعلقة بالحزمة داخل مستودع العميل لمدة تصل إلى 90 يوما، اعتمادا على المساحة المتاحة. يسمح هذا للعملاء بتحديث أسطولهم للاستفادة من النشر الآمن الصارم للأجهزة الظاهرية التي تخلفت عن التحديثات لمدة تصل إلى ثلاثة أشهر.

لا يوجد أي إجراء مطلوب للعملاء الذين قاموا بتمكين التصحيح التلقائي. يقوم النظام الأساسي بتثبيت حزمة يتم محاذاةها إلى نقطة زمنية بشكل افتراضي. في حالة تعذر تثبيت تحديث يستند إلى لقطة، يطبق Azure أحدث حزمة على الجهاز الظاهري لضمان بقاء الجهاز الظاهري آمنا. التحديثات في نقطة زمنية متسقة على جميع الأجهزة الظاهرية عبر المناطق لضمان التجانس. يمكن للعملاء عرض معلومات التاريخ المنشورة المتعلقة بالتحديث المطبق في Azure Resource Graph وطريقة عرض المثيل للجهاز الظاهري.

نهاية عمر الصورة (EOL)

قد لا يدعم الناشرون إنشاء تحديثات جديدة لصورهم بعد تاريخ معين. يشار إلى هذا عادة باسم نهاية العمر الافتراضي (EOL) للصورة. لا يوصي Azure باستخدام الصور بعد تاريخ EOL الخاص بها، لأنه يعرض الخدمة لثغرات أمنية أو مشكلات في الأداء. تتصل خدمة Azure Guest Patching (AzGPS) بالخطوات الضرورية للعملاء والشركاء المتأثرين. يزيل AzGPS الصورة من قائمة الدعم بعد تاريخ EOL. قد تستمر الأجهزة الظاهرية التي تستخدم صورة نهاية العمر الافتراضي على Azure في العمل بعد تاريخها. ومع ذلك، فإن أي مشكلات تواجهها هذه الأجهزة الظاهرية غير مؤهلة للحصول على الدعم.