تكوين الوصول الآمن باستخدام الهويات المدارة والشبكات الظاهرية

ينطبق هذا المحتوى على:![]() v4.0 (معاينة)

v4.0 (معاينة)![]() v3.1 (GA)

v3.1 (GA)![]() v3.0 (GA)

v3.0 (GA)![]() v2.1 (GA)

v2.1 (GA)

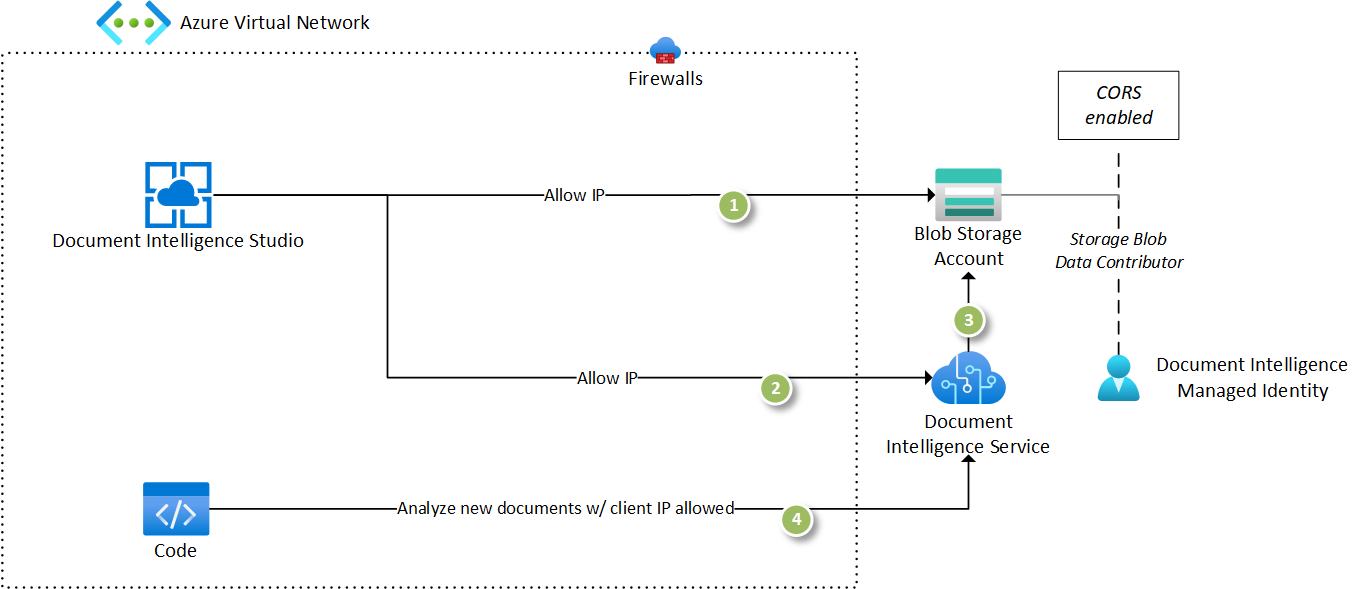

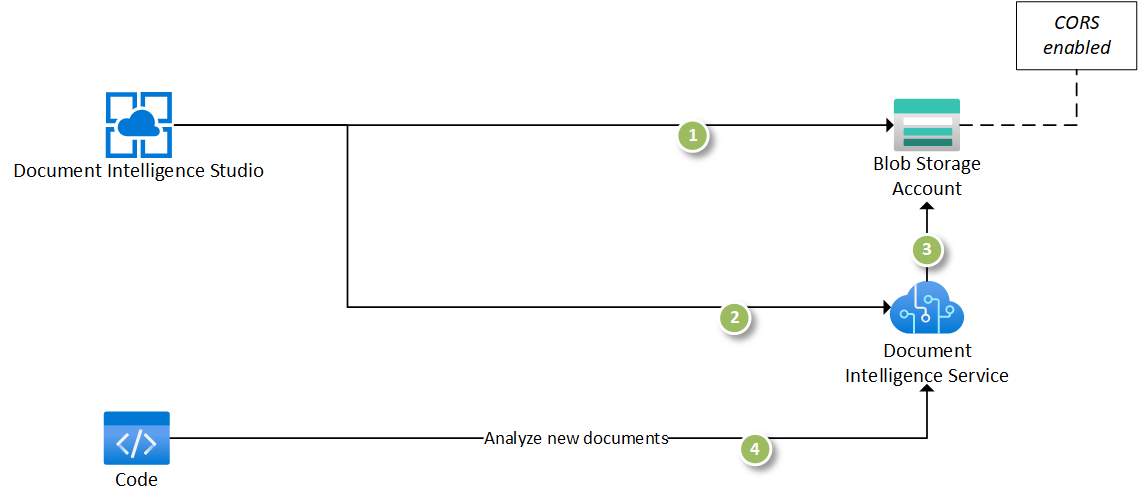

يرشدك هذا الدليل الإرشادي خلال عملية تمكين الاتصالات الآمنة لمورد Document Intelligence. يمكنك تأمين الاتصالات التالية:

الاتصال بين تطبيق عميل داخل شبكة ظاهرية (

VNET) ومورد معلومات المستند.الاتصال بين Document Intelligence Studio ومورد Document Intelligence.

الاتصال بين مورد Document Intelligence وحساب التخزين (مطلوب عند تدريب نموذج مخصص).

تقوم بإعداد بيئتك لتأمين الموارد:

المتطلبات الأساسية

لبدء الاستخدام، تحتاج إلى ما يلي:

حساب Azure نشط- إذا لم يكن لديك حساب، فيمكنك إنشاء حساب مجاني.

معلومات المستند أو مورد خدمات Azure الذكاء الاصطناعي في مدخل Microsoft Azure. للحصول على خطوات مفصلة، راجعإنشاء مورد متعدد الخدمات.

حساب تخزين Azure blob في نفس المنطقة مثل مورد Document Intelligence. إنشاء حاويات لتخزين بيانات الكائن الثنائي كبير الحجم وتنظيمها داخل حساب التخزين الخاص بك.

شبكة Azure الظاهرية في نفس المنطقة مثل مورد Document Intelligence. إنشاء شبكة ظاهرية لنشر موارد التطبيق لتدريب النماذج وتحليل المستندات.

جهاز ظاهري لعلوم بيانات Azure لنظام التشغيل Windows أو Linux/Ubuntu لنشر جهاز ظاهري لعلوم البيانات اختياريا في الشبكة الظاهرية لاختبار الاتصالات الآمنة التي يتم إنشاؤها.

تكوين الموارد

قم بتكوين كل مورد من الموارد للتأكد من أن الموارد يمكنها الاتصال ببعضها:

قم بتكوين Document Intelligence Studio لاستخدام مورد Document Intelligence الذي تم إنشاؤه حديثا عن طريق الوصول إلى صفحة الإعدادات وتحديد المورد.

تأكد من عمل التكوين والتحقق من صحته عن طريق تحديد واجهة برمجة تطبيقات القراءة وتحليل نموذج المستند. إذا تم تكوين المورد بشكل صحيح، يكتمل الطلب بنجاح.

أضف مجموعة بيانات تدريب إلى حاوية في حساب التخزين الذي أنشأته.

حدّد تجانب النموذج المخصص لإنشاء مشروع مخصص. تأكد من تحديد نفس مورد Document Intelligence وحساب التخزين الذي أنشأته في الخطوة السابقة.

حدّد الحاوية مع مجموعة بيانات التدريب التي قمت بتحميلها في الخطوة السابقة. تأكد من أنه إذا كانت مجموعة بيانات التدريب داخل مجلد، يتم تعيين مسار المجلد بشكل مناسب.

تأكد من أن لديك الأذونات المطلوبة، يقوم Studio بتعيين إعداد CORS المطلوب للوصول إلى حساب التخزين. إذا لم يكن لديك الأذونات، فستحتاج إلى التأكد من تكوين إعدادات CORS على حساب التخزين قبل أن تتمكن من المتابعة.

تأكد من تكوين Studio والتحقق من صحته للوصول إلى بيانات التدريب الخاصة بك. إذا كان بإمكانك رؤية مستنداتك في تجربة وضع العلامات، يتم إنشاء جميع الاتصالات المطلوبة.

لديك الآن تنفيذ عملي لجميع المكونات اللازمة لإنشاء حل Document Intelligence باستخدام نموذج الأمان الافتراضي:

بعد ذلك، أكمل الخطوات التالية:

تكوين الهوية المدارة على مورد Document Intelligence.

تأمين حساب التخزين لتقييد نسبة استخدام الشبكة من شبكات ظاهرية وعناوين IP محددة فقط.

تكوين الهوية المدارة ل Document Intelligence للاتصال بحساب التخزين.

تعطيل الوصول العام إلى مورد Document Intelligence وإنشاء نقطة نهاية خاصة. ثم يمكن الوصول إلى المورد الخاص بك فقط من شبكات ظاهرية محددة وعناوين IP.

أضف نقطة نهاية خاصة لحساب التخزين في شبكة ظاهرية محددة.

تأكد من أنه يمكنك تدريب النماذج وتحليل المستندات من داخل الشبكة الظاهرية والتحقق من صحتها.

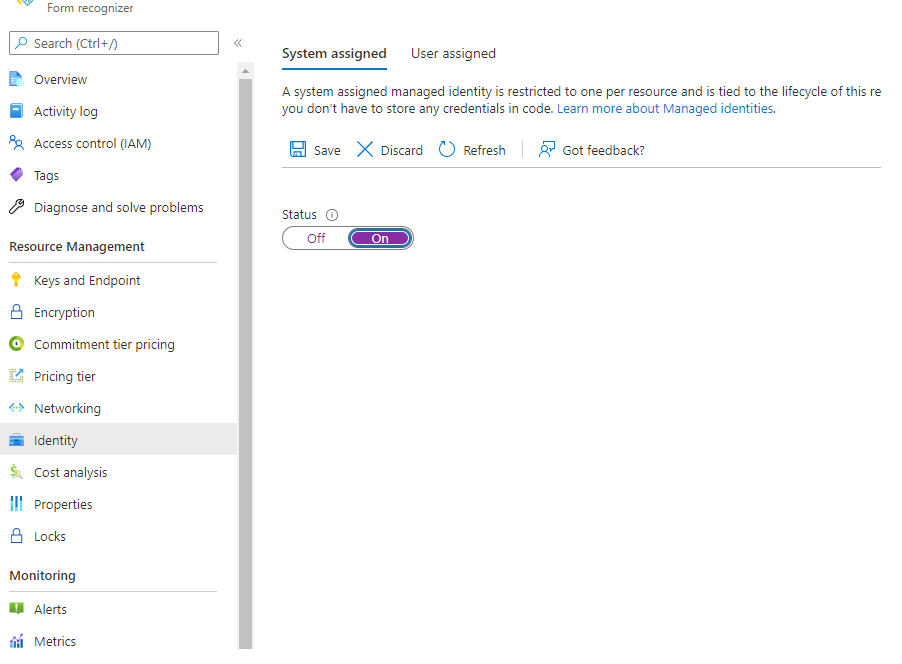

إعداد الهوية المدارة ل Document Intelligence

انتقل إلى مورد Document Intelligence في مدخل Microsoft Azure وحدد علامة التبويب Identity . قم بتبديل الهوية المدارة المعينة من قبل النظام إلى On واحفظ التغييرات:

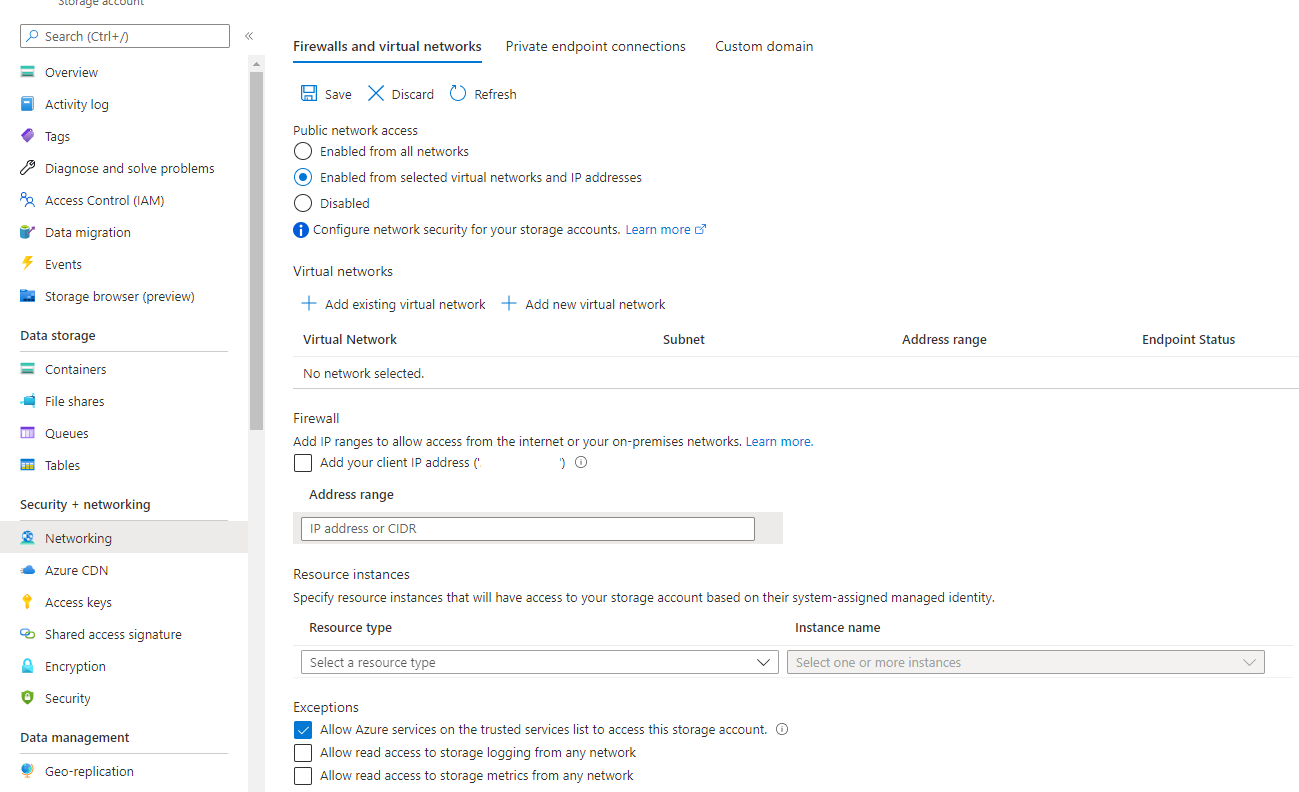

تأمين حساب التخزين

ابدأ بتكوين الاتصالات الآمنة عن طريق الانتقال إلى علامة التبويب Networking على حساب التخزين الخاص بك في مدخل Microsoft Azure.

ضمن Firewalls and virtual networks، اختر Enabled from selected virtual networks and IP addresses من قائمة Public network access.

تأكد من تحديد Allow Azure services on the trusted services list to access this storage account من قائمة Exceptions .

احفظ تغييراتك.

إشعار

لن يمكن الوصول إلى حساب التخزين الخاص بك من الإنترنت العام.

سيؤدي تحديث صفحة تسمية النموذج المخصص في Studio إلى ظهور رسالة خطأ.

تمكين الوصول إلى التخزين من Document Intelligence

للتأكد من أن مورد Document Intelligence يمكنه الوصول إلى مجموعة بيانات التدريب، تحتاج إلى إضافة تعيين دور لهويتك المدارة.

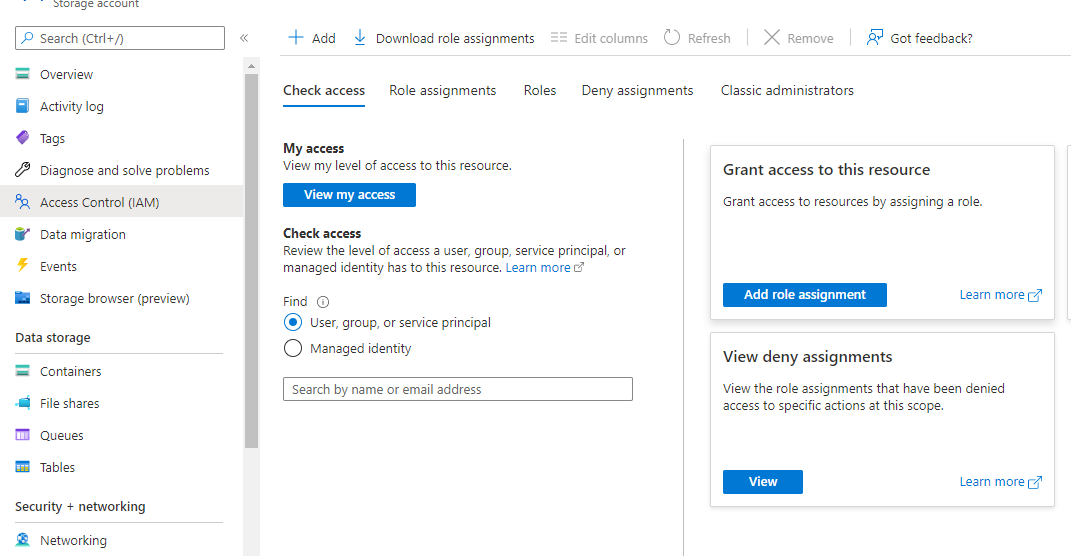

البقاء على نافذة حساب التخزين في مدخل Microsoft Azure، انتقل إلى علامة التبويب Access Control (IAM) في شريط التنقل الأيمن.

حدّد زر Add role assignment.

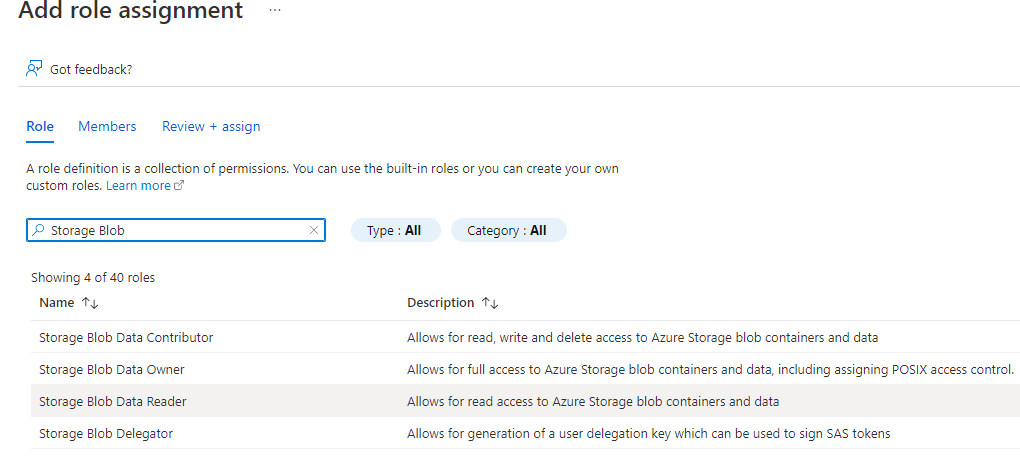

في علامة التبويب Role، ابحث عن إذن Storage Blob Data Reader وحدد Next.

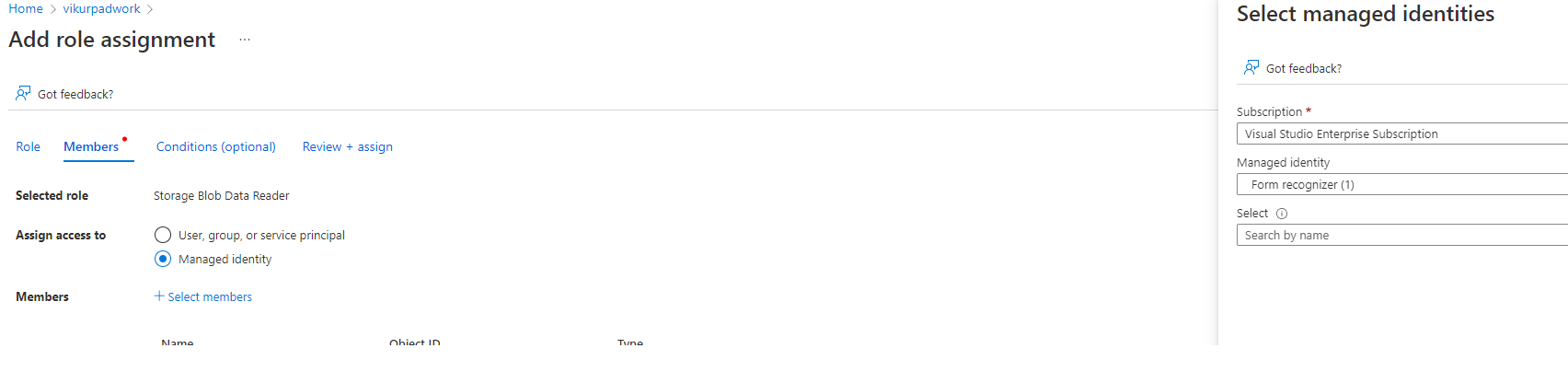

في علامة التبويب Members، حدّد خيار Managed identity، ثم اختر + Select members

في نافذة الحوار Select managed identities، حدّد الخيارات التالية:

«Subscription» (الاشتراك) حدد Subscription الخاص بك.

الهوية المُدارة. حدّد Form Recognizer.

حدّد. اختر مورد Document Intelligence الذي قمت بتمكينه بهوية مدارة.

أغلق نافذة الحوار.

وأخيرا، حدّد Review + assign لحفظ التغييرات.

رائع! لقد قمت بتكوين مورد Document Intelligence لاستخدام هوية مدارة للاتصال بحساب تخزين.

تلميح

عند تجربة Document Intelligence Studio، سترى واجهة برمجة تطبيقات READ والنماذج الأخرى التي تم إنشاؤها مسبقا لا تتطلب الوصول إلى التخزين لمعالجة المستندات. ومع ذلك، يتطلب تدريب نموذج مخصص تكوينًا إضافيًا لأن Studio لا يمكنه الاتصال مباشرة بحساب تخزين. يمكنك تمكين الوصول إلى التخزين عن طريق تحديد إضافة عنوان IP للعميل من علامة التبويب Networking لحساب التخزين لتكوين جهازك للوصول إلى حساب التخزين عبر قائمة السماح IP.

تكوين نقاط النهاية الخاصة للوصول من VNETs

إشعار

يمكن الوصول إلى الموارد فقط من الشبكة الظاهرية.

تتطلب بعض ميزات Document Intelligence في Studio مثل التسمية التلقائية أن يكون ل Document Intelligence Studio حق الوصول إلى حساب التخزين الخاص بك.

أضف عنوان IP الخاص ب Studio، 20.3.165.95، إلى قائمة السماح لجدار الحماية لكل من معلومات المستند وموارد حساب التخزين. هذا هو عنوان IP المخصص ل Document Intelligence Studio ويمكن السماح به بأمان.

عند الاتصال بالموارد من شبكة ظاهرية، تضمن إضافة نقاط نهاية خاصة إمكانية الوصول إلى كل من حساب التخزين ومورد Document Intelligence من الشبكة الظاهرية.

بعد ذلك، قم بتكوين الشبكة الظاهرية لضمان وصول الموارد الموجودة داخل الشبكة الظاهرية أو موجه نسبة استخدام الشبكة عبر الشبكة إلى مورد Document Intelligence وحساب التخزين.

تمكين جدران الحماية والشبكات الظاهرية

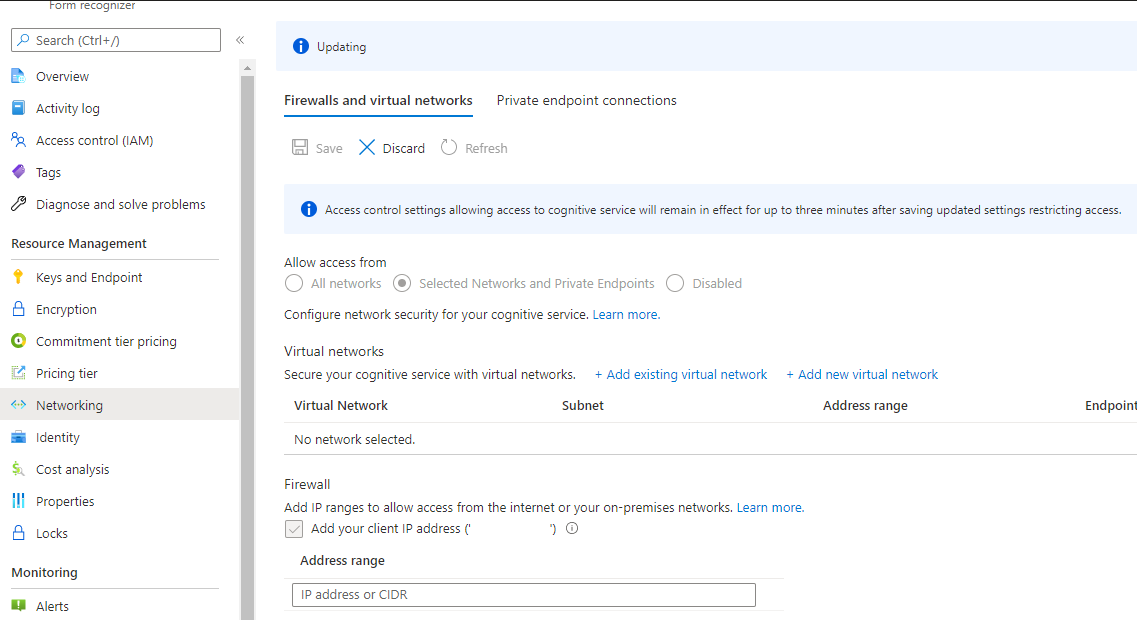

في مدخل Microsoft Azure، انتقل إلى مورد Document Intelligence.

حدّد علامة التبويب Networking من شريط التنقل الأيمن.

قم بتمكين الخيار Selected Networking and Private Endpoints من علامة التبويب Firewalls and virtual networks وحدّد «save».

إشعار

إذا حاولت الوصول إلى أي من ميزات Document Intelligence Studio، فسترى رسالة رفض الوصول. لتمكين الوصول من Studio على جهازك، حدد خانة الاختيار إضافة عنوان IP للعميل وحفظ لاستعادة الوصول.

تكوين نقطة نهاية خاصة

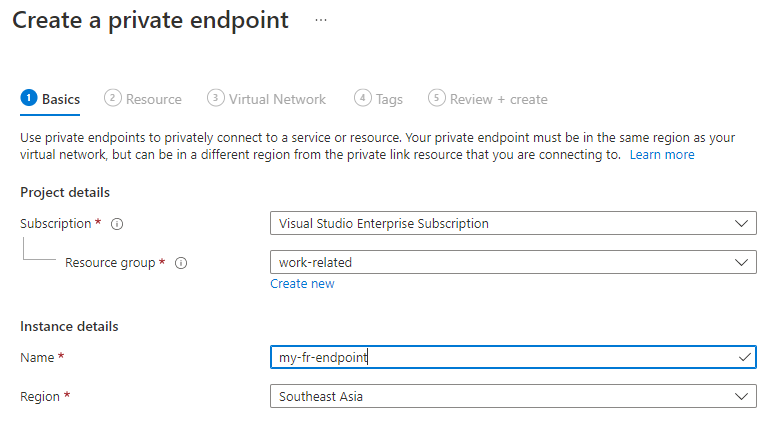

انتقل إلى علامة التبويب Private endpoint connections وحدّد + Private endpoint. يتم الانتقال إلى صفحة مربع الحوار إنشاء نقطة نهاية خاصة.

في صفحة مربع الحوار Create private endpoint، حدّد الخيارات التالية:

«Subscription» (الاشتراك) حدد اشتراك الفوترة.

مجموعة الموارد. حدد مجموعة الموارد المناسبة.

الاسم. أدخل أي اسم لنقطة النهاية الخاصة.

المنطقة. حدد المنطقة نفسها التي توجد بها شبكتك الظاهرية.

حدد «التالي: المورد».

تكوين شبكتك الظاهرية

في علامة التبويب Resource، اقبل القيم الظاهرية وحدد Next: Virtual Network.

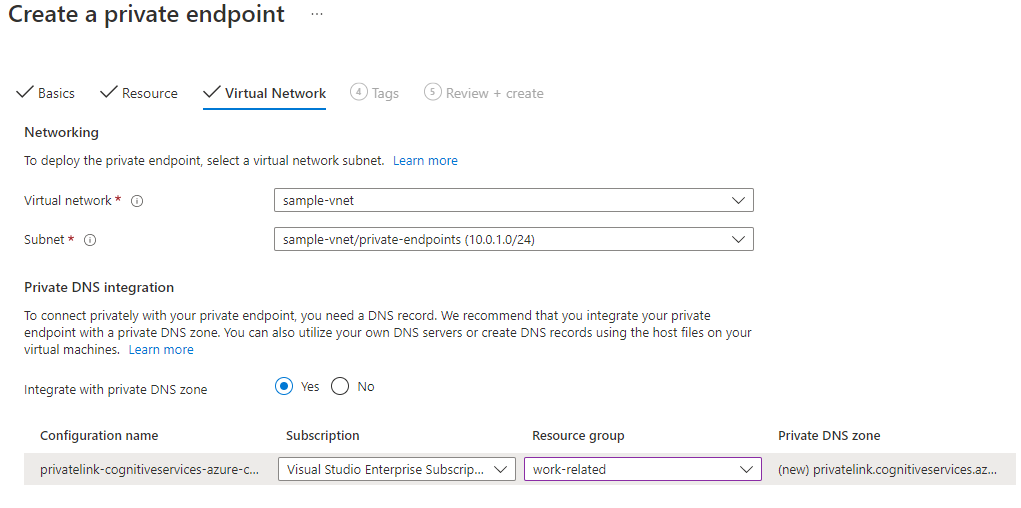

في علامة التبويب الشبكة الظاهرية، تأكد من تحديد الشبكة الظاهرية التي قمت بإنشائها.

إذا كان لديك شبكات فرعية متعددة، فحدد الشبكة الفرعية حيث تريد توصيل نقطة النهاية الخاصة. اقبل القيمة الافتراضية لتخصيص عنوان IP ديناميكي.

حدد Next: DNS

من أجل التكامل مع منطقة نظام أسماء المجالات الخاصة، اقبل الإعداد الافتراضي (نعم).

اقبل الإعدادات الافتراضية الأخرى وحدد Next: Tags.

حدد Next: Review + Create.

أحسنت! لا يمكن الوصول إلى مورد Document Intelligence الآن إلا من الشبكة الظاهرية وأي عناوين IP في قائمة السماح IP.

تكوين نقاط النهاية الخاصة للتخزين

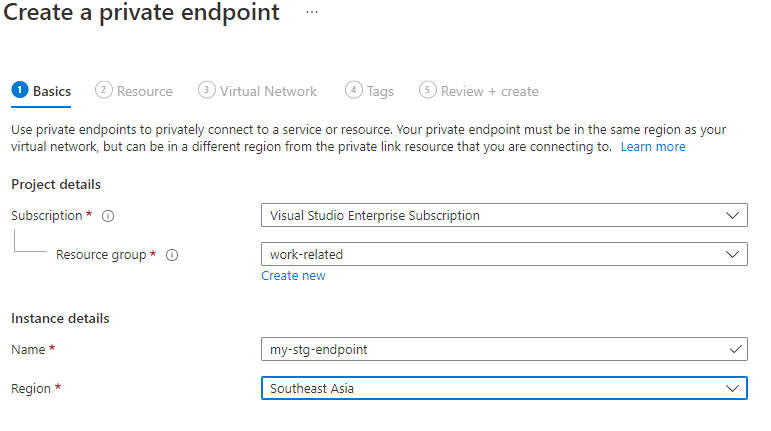

انتقل إلى storage account، في مدخل Microsoft Azure.

حدّد علامة التبويب Networking من قائمة التنقل اليسرى.

ثم حدد علامة التبويب Private endpoint connections.

حدد + Private endpoint.

أدخل اسمًا واختر المنطقة نفسها مثل الشبكة الظاهرية.

حدد «التالي: المورد».

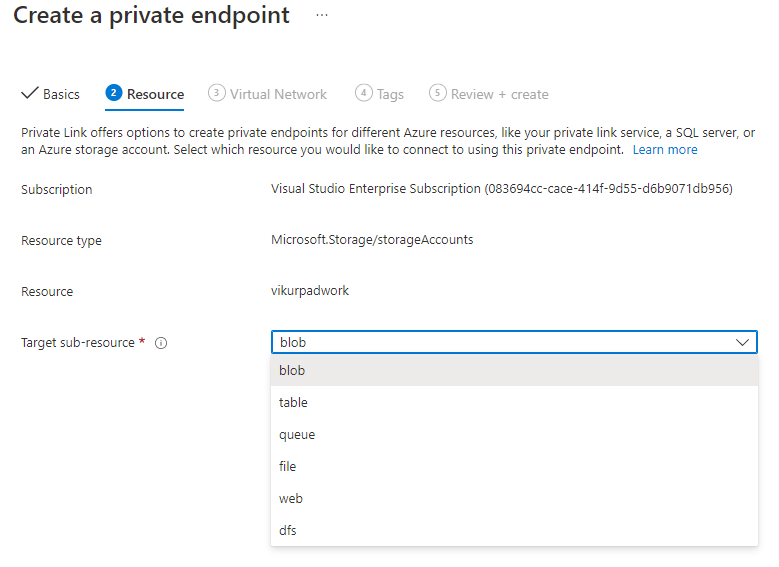

في علامة تبويب المورد، حدّد blob من قائمة Target sub-resource.

حدد Next: Virtual Network.

حدد Virtual network وSubnet. تأكد من تحديد Enable network policies for all private endpoints in this subnet وتمكين Dynamically allocate IP address .

حدد Next: DNS.

تأكد من تمكين Yesلـ Integrate with private DNS zone.

حدد "Next: Tags".

حدّد Next: Review + create.

عمل رائع! لديك الآن كافة الاتصالات بين مورد Document Intelligence والتخزين المكون لاستخدام الهويات المدارة.

إشعار

يمكن الوصول إلى الموارد فقط من الشبكة الظاهرية وIPs المسموح بها.

سيفشل الوصول إلى Studio وتحليل الطلبات إلى مورد Document Intelligence ما لم ينشأ الطلب من الشبكة الظاهرية أو يتم توجيهه عبر الشبكة الظاهرية.

التحقق من صحة التوزيع

للتحقق من صحة التوزيع الخاص بك، يمكنك نشر جهاز ظاهري (VM) إلى الشبكة الظاهرية والاتصال بالموارد.

قم بتكوين جهاز ظاهري لعلوم البيانات في الشبكة الظاهرية.

اتصل عن بعد بالجهاز الظاهري من سطح المكتب وقم بتشغيل جلسة مستعرض تصل إلى Document Intelligence Studio.

تحليل الطلبات ويجب أن تعمل عمليات التدريب الآن بنجاح.

هكذا! يمكنك الآن تكوين الوصول الآمن لمورد Document Intelligence باستخدام الهويات المدارة ونقاط النهاية الخاصة.

رسائل الخطأ الشائعة

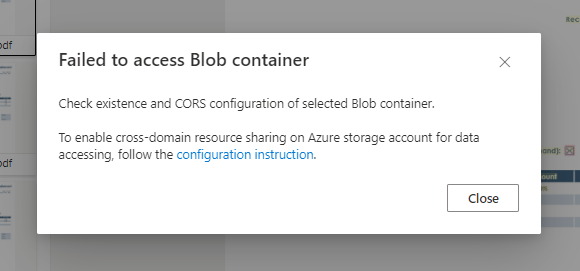

فشل الوصول إلى حاوية الكائن الثنائي كبير الحجم:

التحليل:

تأكد من أن الكمبيوتر العميل يمكنه الوصول إلى مورد Document Intelligence وحساب التخزين، إما أن يكونا في نفس

VNET، أو أن عنوان IP للعميل مسموح به في صفحة إعداد جدران حماية الشبكات > والشبكات الظاهرية لكل من مورد Document Intelligence وحساب التخزين.

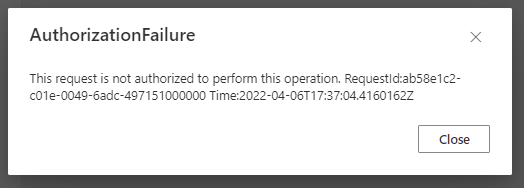

AuthorizationFailure:

الدقة: تأكد من أن كمبيوتر العميل يمكنه الوصول إلى مورد ذكاء المستند وحساب التخزين، إما أن يكونا في نفس

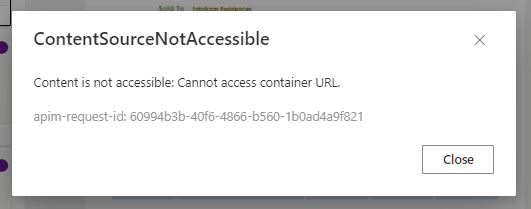

VNET، أو أن عنوان IP للعميل مسموح به في جدران حماية الشبكات > وصفحة إعداد الشبكات الظاهرية لكل من مورد Document Intelligence وحساب التخزين.ContentSourceNotAccessible:

الحل: تأكد من منح الهوية المدارة ل Document Intelligence دور Storage Blob Data Reader وتمكين الوصول إلى الخدمات الموثوق بها أو قواعد مثيل المورد في علامة تبويب الشبكة.

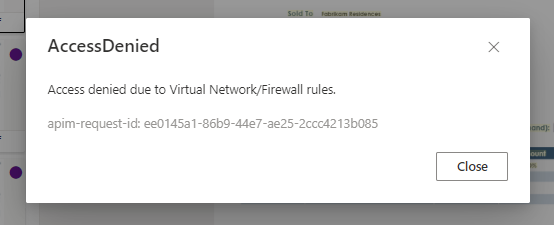

AccessDenied:

الدقة: تأكد من أن كمبيوتر العميل يمكنه الوصول إلى مورد ذكاء المستند وحساب التخزين، إما أن يكونا في نفس

VNET، أو أن عنوان IP للعميل مسموح به في جدران حماية الشبكات > وصفحة إعداد الشبكات الظاهرية لكل من مورد Document Intelligence وحساب التخزين.

الخطوات التالية

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ