إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

مهم

تتوفر ميزات معاينة AKS على أساس الخدمة الذاتية والاشتراك. يتم توفير المعاينات "كما هي" و"كما هي متوفرة"، ويتم استبعادها من اتفاقيات مستوى الخدمة والضمان المحدود. تتم تغطية معاينات AKS جزئيًا بواسطة دعم العملاء على أساس بذل أفضل الجهود. على هذا النحو، هذه الميزات ليست مخصصة للاستخدام الإنتاجي. لمزيد من المعلومات، يُرجي الاطلاع على مقالات الدعم الآتية:

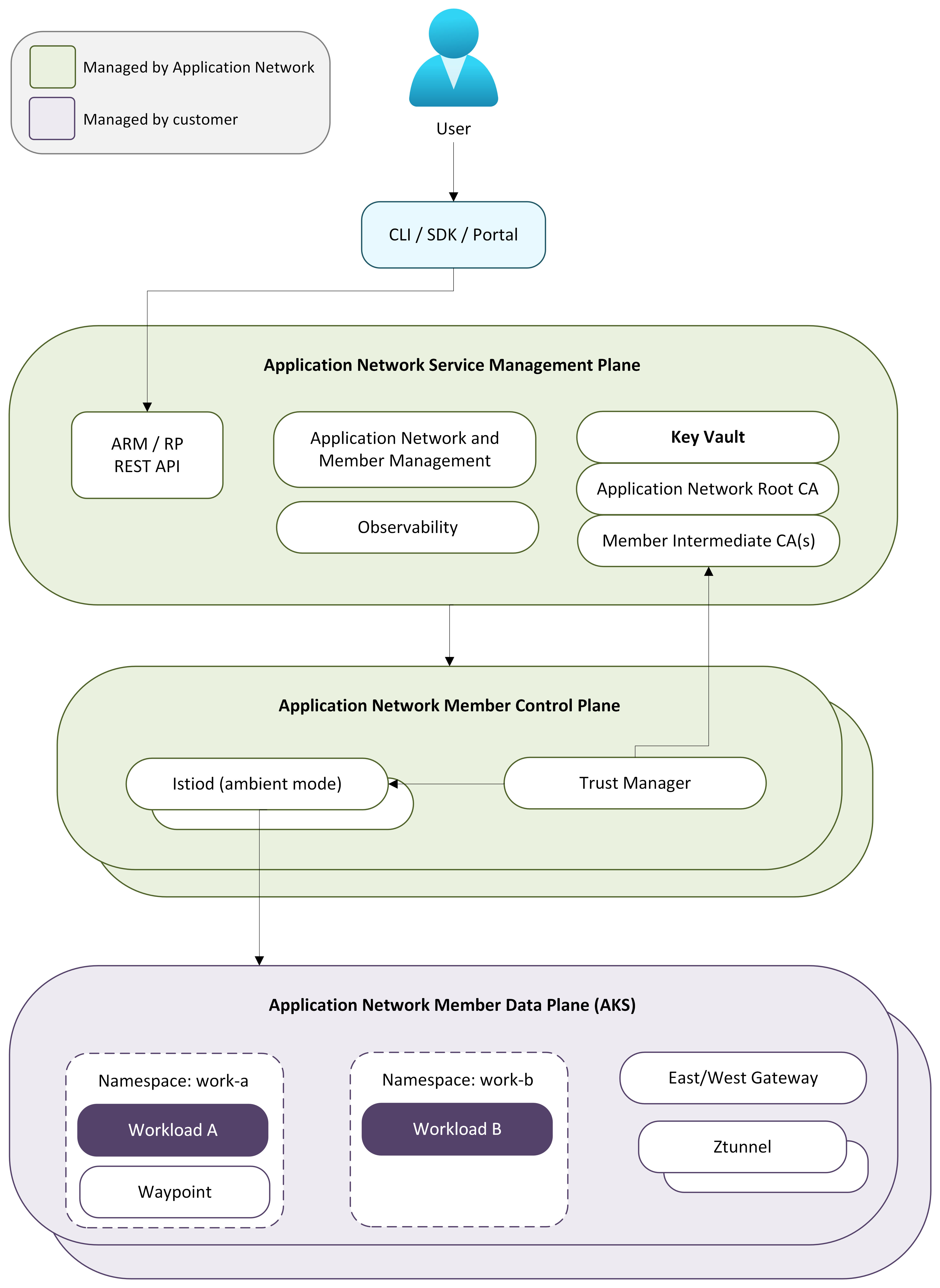

تنظم بنية شبكة تطبيقات Azure Kubernetes في ثلاث طبقات: مستوى الإدارة، ومستوى التحكم، ومستوى البيانات. لكل طبقة مسؤوليات مميزة توفر معا حلا كاملا لشبكة خدمات مدارة بالكامل تعتمد على بيئة لخدمة Azure Kubernetes Service (AKS). تمكن هذه البنية من التواصل الآمن والمبني على السياسات بين الخدمات دون الحاجة إلى الجوانب الجانبية أو تغييرات في تطبيقاتك.

تقدم هذه المقالة نظرة عامة على الطبقات المعمارية لشبكة تطبيقات Azure Kubernetes، وكيفية تفاعلها، ونموذج اكتشاف خدمات متعدد المجموعات الذي يمكن من التواصل القابل للتوسع بين العقود. لمزيد من المعلومات حول شبكة تطبيقات Azure Kubernetes، راجع نظرة عامة على شبكة تطبيقات Azure Kubernetes لصالح AKS.

نظرة عامة على طبقات بنية شبكات التطبيقات

تدير الطبقات المعمارية المسؤوليات التالية:

- مستوى الإدارة: يتعامل مع عمليات موارد Azure مثل إنشاء وتحديث وحذف موارد شبكة التطبيقات وإدارة عضوية العنقود.

- مستوى التحكم: يدير تكوين الشبكة، دورة حياة الشهادة، واكتشاف الخدمة لكل مجموعة أعضاء.

- مستوى البيانات: يؤمن حركة المرور بين الخدمة، مباشرة في مجموعة الأعضاء باستخدام الوضع المحيط، الذي لا يتطلب أي جانبية أو تغييرات في تطبيقاتك.

لنشر المجموعات المتعددة، تقوم شبكة التطبيقات بمزامنة معلومات اكتشاف الخدمات عبر مجموعات الأعضاء بحيث يمكن للخدمات التواصل بشفافية عبر حدود العنقود.

يوضح الرسم البياني التالي الطبقات المعمارية لشبكة تطبيقات Azure Kubernetes وكيفية تفاعلها مع بعضها البعض ومع عناقيد AKS الخاصة بك:

وحدة تحكم الإدارة

مستوى الإدارة هو مزود موارد Azure الذي يتولى جميع عمليات موارد شبكة التطبيقات. عند إنشاء مورد في شبكة التطبيقات أو الانضمام إلى مجموعة أعضاء، يقوم مستوى الإدارة بالتحقق من صحة الطلب، وتوفير موارد Azure مثل Azure Key Vault لتخزين الشهادات، وينسق إنشاء مستوى تحكم إقليمي للعضو.

تتفاعل مع مستوى الإدارة من خلال واجهة برمجة التطبيقات Azure (az appnet) أو واجهة برمجة التطبيقات ARM. تنسق طائرة الإدارة جميع عمليات التوفير في المراحل النهائية بحيث يتم نشر مكونات مستوى التحكم ومستوى البيانات دون تدخل يدوي.

مستوى التحكم

مستوى التحكم هو بنية تحتية مدارة بالكامل تعمل خارج عنقود AKS الخاص بك. عندما ينضم عنقود عضو إلى شبكة تطبيقات، يتم توفير مستوى تحكم مخصص في نفس منطقة Azure التي تضم عنقود الأعضاء، مما يحافظ على زمن الاستجابة بين مكونات التحكم ومستوى البيانات منخفضا.

ملحوظة

الأعضاء في مناطق Azure المختلفة لديهم مستويات تحكم منشورة في مناطقهم الخاصة.

تتكون طائرة التحكم من المكونات التالية:

- Istiod: يتصل بخادم واجهة برمجة تطبيقات Kubernetes الخاص بمجموعة الأعضاء لاكتشاف الخدمات ومراقبة تغييرات التكوين. يدفع إعداد xDS إلى ztunnel وبروكسيات نقاط الطريق في مستوى البيانات. في عمليات نشر متعددة العناصر، يتصل Istiod أيضا بخوادم واجهة برمجة تطبيقات Kubernetes في مجموعات الأعضاء الأخرى للحصول على معلومات اكتشاف الخدمات، مما يمكن من اكتشاف الخدمات عبر العناقود.

- إدارة الشهادات: توفر وتدور شهادات CA المدعومة ب Azure Key Vault. يقوم الجذر بإنشاء حدود ثقة مشتركة عبر جميع مجموعات الأعضاء، ويحصل كل عضو على سلطة تقريبية وسيطة تصدر شهادات عبء عمل قصيرة الأمد. لمزيد من المعلومات، راجع نظرة عامة على أمن شبكة تطبيقات Azure Kubernetes.

- إدارة دورة الحياة: تقوم بنشر وترقية جميع مكونات مستوى البيانات في مجموعة الأعضاء، بما في ذلك ztunnel، وIstio CNI، ووكلاء نقاط الطريق، وتعريفات الموارد المخصصة (CRDs). لمزيد من المعلومات، راجع تكوين الترقيات لأعضاء شبكة تطبيقات Azure Kubernetes.

مستوى البيانات

يتكون مستوى البيانات من مكونات منشورة applink-system في مساحة أسماء عنقود الأعضاء. شبكة التطبيقات تستخدم وضع Istio المحيط، لذلك لا توجد حواجز جانبية مضيفة في أحمال عملك.

يشمل مستوى البيانات المكونات التالية:

- Ztunnel: وكيل على مستوى العقدة L4 تم نشره كمجموعة دايمون. يعترض Ztunnel حركة المرور بين الخدمة، ويؤسس اتصالات mTLS بشفافية، ويطبق سياسات تفويض L4.

- بروكسيات نقاط الطريق: بروكسيات L7 اختيارية لكل مساحة اسم توفر توجيه HTTP، وتحويل حركة المرور، وحقن الأخطاء، وتفويض L7. يتم نشر وكسلات نقاط الطريق فقط عندما يتم تكوين سياسات L7 لمساحة اسم.

- بوابة شرق-غرب: تتعامل مع حركة المرور عبر التجمعات في عمليات نشر متعددة العناصر. أنت مسؤول عن توفير الاتصال بالشبكة بين بوابات شرق-غرب في كل مجموعة أعضاء. لمزيد من المعلومات، راجع اكتشاف خدمات متعدد العنقود.

- Istio CNI: مجموعة DaemonSet تضبط شبكات البودات لاعتراض حركة المرور الشبكية المحيطة.

- CRDs: تعريفات موارد مخصصة في Kubernetes لتكوين إدارة حركة المرور وسياسات الأمان.

عند تقديم طلب بين الخدمات، يعترض ztunnel حركة المرور، ويؤسس اتصال mTLS مع ztunnel الوجهة، ويسلم الطلب إلى عبء العمل الوجهة. إذا تم تكوين سياسات L7، فإن حركة المرور تمر عبر وكيل نقطة الطريق قبل الوصول إلى وجهتها. بالنسبة لحركة المرور عبر العنقود، يمر ztunnel عبر بوابة شرق-غرب للوصول إلى أحمال العمل في مجموعات الأعضاء البعيدة.

اكتشاف خدمات متعددة العناقيد

تدعم شبكة التطبيقات ربط عدة مجموعات AKS في شبكة خدمة موحدة. يمكن للخدمات في مجموعة عضو واحد التواصل مع الخدمات في مجموعات أعضاء أخرى، مع تطبيق mTLS من الطرف إلى الطرف عبر حدود العنقود.

في عمليات نشر المجموعات متعددة العناقيد مفتوحة المصدر من Istio، عادة ما تتصل مستويات التحكم بخوادم واجهة برمجة تطبيقات Kubernetes في مجموعات أخرى لاكتشاف الخدمات وتغييرات التكوين. تتبع شبكة التطبيقات نموذج اكتشاف خدمات مشابه، حيث تحصل مستويات التحكم على معلومات الخدمة من مجموعات الأعضاء بحيث يمكن اكتشاف الخدمات عبر حدود العنقود. يتيح هذا النهج لأحمال العمل في مجموعة عضو واحد من الحل والتواصل مع الخدمات التي تعمل في مجموعات أخرى دون الحاجة إلى تغييرات في التطبيق. إضافة مجموعة أعضاء جديدة توسع عضوية الشبكة بحيث تصبح الخدمات في العنقود الجديد قابلة للاكتشاف من قبل الأعضاء الآخرين.

تتدفق حركة المرور عبر التجمعات عبر بوابات شرق-غرب منشورة في كل عنقود عضو. أنت مسؤول عن توفير إمكانية الوصول إلى الشبكة بين بوابات الشرق والغرب لمجموعات الأعضاء — على سبيل المثال، من خلال ترابط VNet أو VPN أو حلول اتصال أخرى. جميع حركة المرور عبر التجمع مشفرة باستخدام mTLS.

كيف تتفاعل المكونات

يتصل مستوى التحكم بخادم واجهة برمجة تطبيقات Kubernetes الخاص بمجموعة الأعضاء، ويراقب تغييرات الخدمة والتكوين، ويدفع تحديثات xDS إلى وكسيات ztunnel ونقاط الطريق. عندما يوجد عدة أعضاء، يقوم كل مستوى تحكم أيضا بتبادل معلومات الخدمة عبر الرسائل المدارة بحيث يكون لكل عضو رؤية متسقة لجميع الخدمات عبر الشبكة.

توفر إدارة الشهادات شهادة CA أصلية عند إنشاء مورد شبكة التطبيقات وتصدر CAs وسيطة لكل مجموعة عضو. تصدر شهادات عبء العمل بفترة صلاحية مدتها 24 ساعة وتدور تلقائيا كل 12 ساعة. تتم إدارة دورة حياة الشهادة بالكامل، من شهادة CA الجذرية إلى شهادات الوسيط وشهادات عبء العمل، دون تدخل يدوي.

للاطلاع على تسلسل الشهادات الكامل وجدول التناوب، راجع نظرة عامة على أمان شبكة تطبيقات Azure Kubernetes.

المحتوى ذو الصلة

لمزيد من المعلومات حول شبكة تطبيقات Azure Kubernetes، راجع المقالات التالية: