ملاحظة

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

توضح هذه المقالة كيفية إجراء نسخ احتياطي واستعادة أجهزة Windows أو Linux Azure الظاهرية (VMs) باستخدام أقراص مشفرة باستخدام خدمة Azure Backup . لمزيد من المعلومات، راجع تشفير النسخ الاحتياطية لجهاز Azure الظاهري.

السيناريوهات المدعومة للنسخ الاحتياطي واستعادة أجهزة Azure الظاهرية المشفرة

يصف هذا القسم السيناريوهات المدعومة للنسخ الاحتياطي واستعادة أجهزة Azure الظاهرية المشفرة.

التشفير باستخدام المفاتيح المدارة بواسطة النظام الأساسي

بشكل افتراضي، يتم تشفير جميع الأقراص في الأجهزة الظاهرية تلقائيا في وضع الراحة باستخدام المفاتيح المدارة بواسطة النظام الأساسي (PMK) التي تستخدم تشفير خدمة التخزين. يمكنك إجراء نسخ احتياطي لهذه الأجهزة الظاهرية باستخدام Azure Backup دون أي إجراءات محددة مطلوبة لدعم التشفير من جانبك. لمزيد من المعلومات حول التشفير باستخدام المفاتيح المدارة بواسطة النظام الأساسي، راجع هذه المقالة.

تشفير باستخدام مفاتيح مُدارة بواسطة العميل

عند تشفير الأقراص باستخدام مفاتيح يديرها العميل (CMK)، يتم تخزين المفتاح المستخدم لتشفير الأقراص في Azure Key Vault ويديره أنت. يختلف تشفير خدمة التخزين (SSE) باستخدام CMK عن تشفير قرص Azure (ADE). يستخدم ADE أدوات التشفير لنظام التشغيل. يقوم SSE بتشفير البيانات في خدمة التخزين، ما يتيح لك استخدام أي نظام تشغيل أو صور للأجهزة الظاهرية الخاصة بك.

لا تحتاج إلى تنفيذ أي إجراءات صريحة للنسخ الاحتياطي أو استعادة الأجهزة الظاهرية التي تستخدم مفاتيح يديرها العميل لتشفير أقراصها. سيتم تشفير بيانات النسخ الاحتياطي لهذه الأجهزة الظاهرية المخزنة في المخزن بنفس أساليب التشفير المستخدمة في المخزن.

لمزيد من المعلومات حول تشفير الأقراص المدارة باستخدام المفاتيح التي يديرها العميل، راجع هذه المقالة.

دعم التشفير باستخدام ADE

يدعم Azure Backup النسخ الاحتياطي لأجهزة Azure الظاهرية التي تم تشفير أقراص نظام التشغيل/البيانات الخاصة بها باستخدام تشفير قرص Azure (ADE). يستخدم ADE BitLocker لتشفير أجهزة Windows الظاهرية، وميزة dm-crypt لأجهزة Linux الظاهرية. يتكامل ADE مع Azure Key Vault لإدارة مفاتيح تشفير القرص والأسرار. يمكن استخدام مفاتيح تشفير مفتاح Key Vault (KEKs) لإضافة طبقة إضافية من الأمان، وتشفير أسرار التشفير قبل كتابتها إلى Key Vault.

يمكن ل Azure Backup إجراء نسخ احتياطي واستعادة أجهزة Azure الظاهرية باستخدام ADE مع تطبيق Microsoft Entra وبدونه، كما هو ملخص في الجدول التالي.

| نوع قرص الجهاز الظاهري | ADE (BEK/dm-crypt) | ADE وKEK |

|---|---|---|

| غير مداره | نعم | نعم |

| المدارة |

نعم | نعم |

- تعرف على المزيد حول ADEوKey VaultوKEKs.

- اقرأ الأسئلة المتداولة لتشفير قرص Azure VM.

القيود

قبل إجراء نسخ احتياطي ل Azure VNs المشفرة أو استعادتها، راجع القيود التالية:

- يمكنك إجراء نسخ احتياطي واستعادة أجهزة ADE الظاهرية المشفرة ضمن نفس الاشتراك.

- يدعم Azure Backup الأجهزة الظاهرية المشفرة باستخدام مفاتيح مستقلة. أي مفتاح يشكل جزءا من شهادة تستخدم لتشفير جهاز ظاهري غير مدعوم حاليا.

- يدعم Azure Backup استعادة عبر المناطق لأجهزة Azure الظاهرية المشفرة إلى مناطق Azure المقترنة. لمزيد من المعلومات، راجع مصفوفة الدعم.

- لا يمكن استرداد الأجهزة الظاهرية المشفرة من ADE على مستوى الملف/المجلد. تحتاج إلى استرداد الجهاز الظاهري بالكامل لاستعادة الملفات والمجلدات.

- عند استعادة جهاز ظاهري، لا يمكنك استخدام خيار استبدال الجهاز الظاهري الموجود للأجهزة الظاهرية المشفرة من ADE. هذا الخيار مدعوم فقط للأقراص المدارة غير المشفرة.

قبل أن تبدأ

قبل البدء، قم بما يلي:

- تأكد من أن لديك جهازا ظاهريا واحدا أو أكثر من Windows أو Linux مع تمكين ADE.

- مراجعة مصفوفة الدعم للنسخ الاحتياطي لجهاز Azure الظاهري

- إنشاء مخزن النسخ الاحتياطي لخدمات الاسترداد إذا لم يكن لديك واحد.

- إذا قمت بتمكين التشفير للأجهزة الظاهرية التي تم تمكينها بالفعل للنسخ الاحتياطي، فستحتاج ببساطة إلى تزويد النسخ الاحتياطي بأذونات للوصول إلى Key Vault بحيث يمكن متابعة النسخ الاحتياطية دون تعطيل. تعرف على المزيد حول تعيين هذه الأذونات.

بالإضافة إلى ذلك، هناك بعض الأشياء التي قد تحتاج إلى القيام بها في بعض الحالات:

- تثبيت عامل الجهاز الظاهري على الجهاز الظاهري: يقوم Azure Backup بعمل نسخة احتياطية من أجهزة Azure الظاهرية عن طريق تثبيت ملحق لعامل Azure VM الذي يعمل على الجهاز. إذا تم إنشاء الجهاز الظاهري الخاص بك من صورة Azure Marketplace، يتم تثبيت العامل وتشغيله. إذا قمت بإنشاء جهاز ظاهري مخصص، أو قمت بترحيل جهاز محلي، فقد تحتاج إلى تثبيت العامل يدويا.

تكوين نهج النسخ الاحتياطي

لتكوين نهج النسخ الاحتياطي، اتبع الخطوات التالية:

إذا لم تكن قد أنشأت مخزن النسخ الاحتياطي لخدمات الاسترداد بعد، فاتبع هذه الإرشادات.

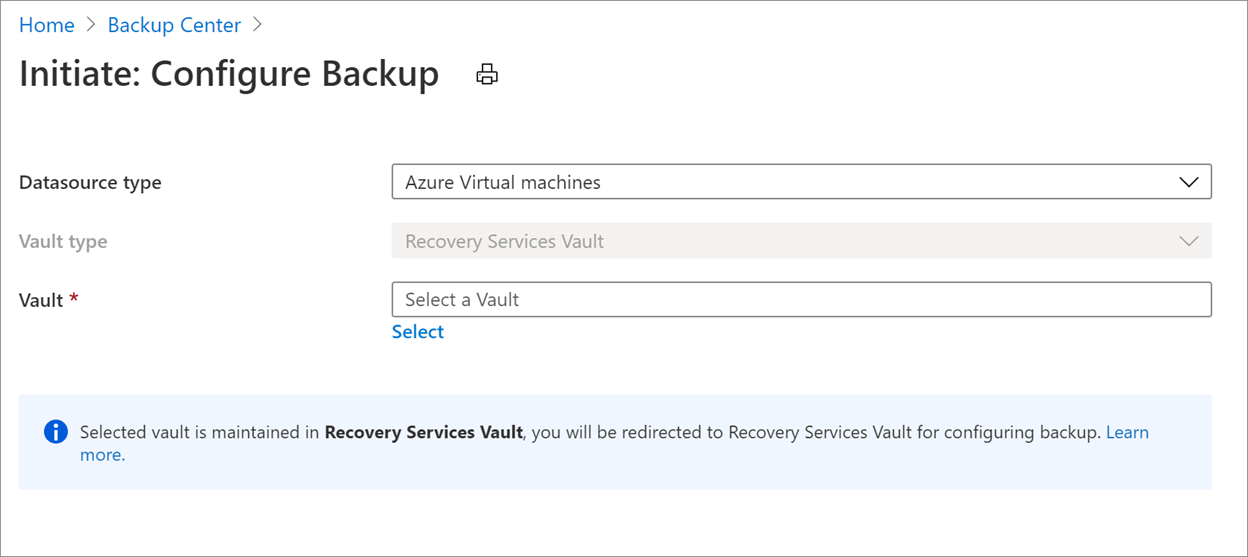

انتقل إلى مركز النسخ الاحتياطي وانقر فوق +Backup من علامة التبويب نظرة عامة

حدد أجهزة Azure الظاهريةكنوع مصدر البيانات وحدد المخزن الذي أنشأته، ثم انقر فوق متابعة.

حدد النهج الذي تريد إقرانه بالمخزن، ثم حدد موافق.

- يحدد نهج النسخ الاحتياطي وقت أخذ النسخ الاحتياطية ومدة تخزينها.

- يتم سرد تفاصيل النهج الافتراضي ضمن القائمة المنسدلة.

إذا كنت لا تريد استخدام النهج الافتراضي، فحدد إنشاء جديد، ثم قم بإنشاء نهج مخصص.

ضمن الأجهزة الظاهرية، حدد Add.

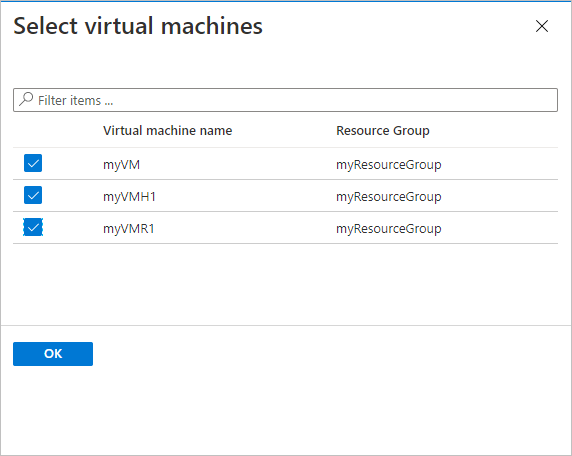

اختر الأجهزة الظاهرية المشفرة التي تريد نسخها احتياطيا باستخدام نهج التحديد، وحدد موافق.

إذا كنت تستخدم Azure Key Vault، في صفحة المخزن، فسترى رسالة مفادها أن Azure Backup يحتاج إلى الوصول للقراءة فقط إلى المفاتيح والأسرار في Key Vault.

إذا تلقيت هذه الرسالة، فلا يلزم اتخاذ أي إجراء.

إذا تلقيت هذه الرسالة، فستحتاج إلى تعيين الأذونات كما هو موضح في الإجراء أدناه.

حدد تمكين النسخ الاحتياطي لنشر نهج النسخ الاحتياطي في المخزن، وتمكين النسخ الاحتياطي للأجهزة الظاهرية المحددة.

النسخ الاحتياطي لأجهزة ADE الظاهرية المشفرة باستخدام خزائن المفاتيح الممكنة ل RBAC

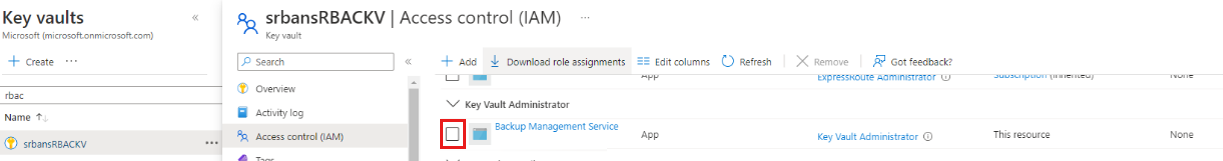

لتمكين النسخ الاحتياطية لأجهزة ADE الظاهرية المشفرة باستخدام خزائن المفاتيح الممكنة ل Azure RBAC، تحتاج إلى تعيين دور مسؤول Key Vault إلى تطبيق خدمة إدارة النسخ الاحتياطي Microsoft Entra عن طريق إضافة تعيين دور في التحكم في الوصول إلى مخزن المفاتيح.

إشعار

تستخدم عمليات النسخ الاحتياطي للجهاز الظاهري تطبيق خدمة إدارة النسخ الاحتياطي بدلا من هوية الخدمة المدارة لمخزن خدمات الاسترداد (MSI) للوصول إلى Key Vault. يجب منح أذونات Key Vault الضرورية لهذا التطبيق لكي تعمل النسخ الاحتياطية بشكل صحيح.

تعرف على الأدوار المختلفة المتاحة. يمكن أن يسمح دور مسؤول Key Vault بالأذونات للحصول على كل من السر والمفتاح وإدراجهماونسخهما احتياطيا .

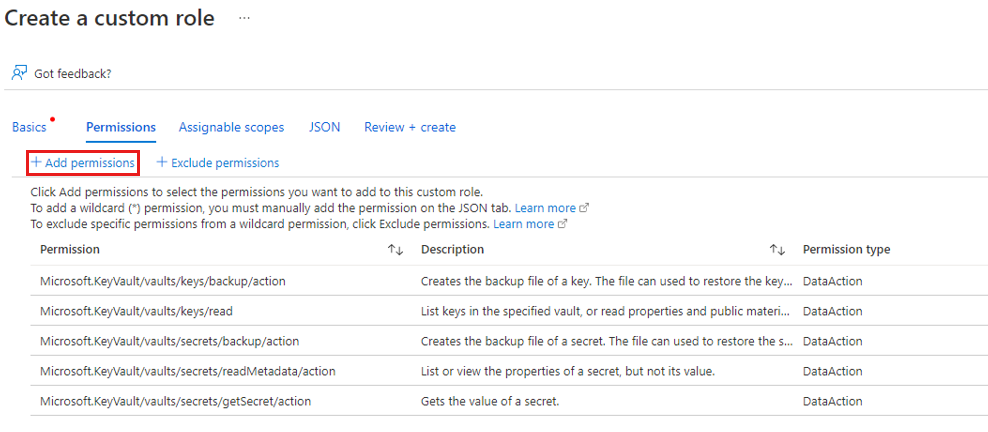

بالنسبة إلى خزائن المفاتيح الممكنة ل Azure RBAC، يمكنك إنشاء دور مخصص مع مجموعة الأذونات التالية. تعرف على كيفية إنشاء دور مخصص.

إشعار

عند استخدام Azure Government، تأكد من تعيين دور مسؤول Key Vault إلى تطبيق Backup Fairfax Entra لتمكين الوصول والوظائف المناسبة.

| فعل | الوصف |

|---|---|

| Microsoft.KeyVault/خزائن/مفاتيح/نسخ احتياطي/إجراء | إنشاء ملف النسخ الاحتياطي لمفتاح. |

| Microsoft.KeyVault/خزائن/أسرار/نسخ احتياطي/إجراء | إنشاء ملف النسخ الاحتياطي للبيانات السرية. |

| Microsoft.KeyVault/vaults/secrets/getSecret/action | يحصل على قيمة سر. |

| Microsoft.KeyVault/vaults/keys/read | سرد المفاتيح في المخزن المحدد أو قراءة الخصائص والمواد العامة. |

| Microsoft.KeyVault/vaults/secrets/readMetadata/action | سرد خصائص البيانات السرية أو عرضها، ولكن ليس قيمها. |

"permissions": [

{

"actions": [],

"notActions": [],

"dataActions": [

"Microsoft.KeyVault/vaults/keys/backup/action",

"Microsoft.KeyVault/vaults/secrets/backup/action",

"Microsoft.KeyVault/vaults/secrets/getSecret/action",

"Microsoft.KeyVault/vaults/keys/read",

"Microsoft.KeyVault/vaults/secrets/readMetadata/action"

],

"notDataActions": []

}

]

تشغيل مهمة النسخ الاحتياطي

سيتم تشغيل النسخ الاحتياطي الأولي وفقًا للجدول الزمني، لكن يمكنك تشغيله على الفور كما يلي:

- انتقل إلى مركز النسخ الاحتياطي وحدد عنصر قائمة مثيلات النسخ الاحتياطي .

- حدد أجهزة Azure الظاهريةكنوع مصدر البيانات وابحث عن الجهاز الظاهري الذي قمت بتكوينه للنسخ الاحتياطي.

- انقر بزر الماوس الأيمن فوق الصف ذي الصلة أو حدد أيقونة المزيد (...)، وانقر فوق النسخ الاحتياطي الآن.

- في النسخ الاحتياطي الآن، استخدم عنصر تحكم التقويم لتحديد اليوم الأخير الذي يجب الاحتفاظ فيه بنقطة الاسترداد. ثم حدد موافق.

- راقب إخطارات المدخل. لمراقبة تقدم المهمة، انتقل إلى «مركز النسخ الاحتياطي»>مهام النسخ الاحتياطي وقم بتصفية القائمة للمهام قيد التقدم. اعتمادًا على حجم الجهاز الظاهري الخاص بك، قد يستغرق إنشاء النسخ الاحتياطية الأولية بعض الوقت.

توفير الأذونات

يحتاج Azure Backup إلى الوصول للقراءة فقط لنسخ المفاتيح والأسرار احتياطيا، جنبا إلى جنب مع الأجهزة الظاهرية المقترنة.

- يرتبط Key Vault الخاص بك بمستأجر Microsoft Entra لاشتراك Azure. إذا كنت مستخدما عضوا، يحصل Azure Backup على حق الوصول إلى Key Vault دون مزيد من الإجراءات.

- إذا كنت مستخدما ضيفا، فيجب عليك توفير أذونات ل Azure Backup للوصول إلى مخزن المفاتيح. تحتاج إلى الوصول إلى خزائن المفاتيح لتكوين النسخ الاحتياطي للأجهزة الظاهرية المشفرة.

لتوفير أذونات Azure RBAC على Key Vault، راجع هذه المقالة.

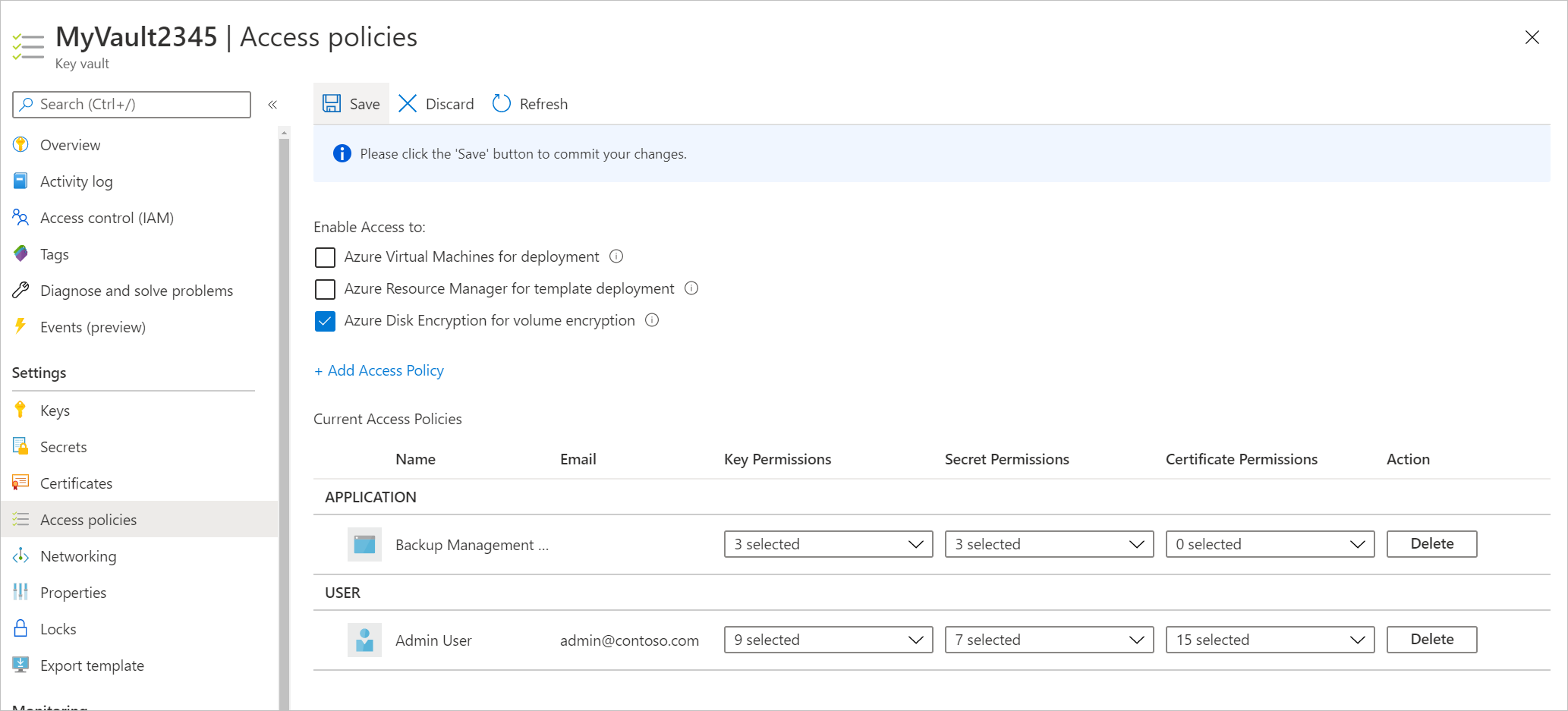

لتعيين الأذونات:

في مدخل Microsoft Azure، حدد All services، وابحث عن Key vaults.

حدد key vault المقترن بالجهاز الظاهري المشفر الذي تقوم بنسخه احتياطيا.

تلميح

لتحديد خزنة المفاتيح المقترنة بالجهاز الظاهري، استخدم أمر PowerShell التالي. استبدل اسم مجموعة الموارد واسم الجهاز الظاهري:

Get-AzVm -ResourceGroupName "MyResourceGroup001" -VMName "VM001" -Statusابحث عن اسم key vault في هذا السطر:

SecretUrl : https://<keyVaultName>.vault.azure.netحدد نهج الوصول>إضافة نهج الوصول.

في Add access policy>Configure from template (optional)، حدد Azure Backup.

- يتم ملء الأذونات المطلوبة مسبقا لأذونات المفتاحوالأذونات السرية.

- إذا تم تشفير الجهاز الظاهري الخاص بك باستخدام BEK فقط، فقم بإزالة التحديد لأذونات المفتاح لأنك تحتاج فقط إلى أذونات للبيانات السرية.

حدد إضافة. تتم إضافة خدمة إدارة النسخ الاحتياطي إلى نهج الوصول.

حدد Save لتزويد Azure Backup بالأذونات.

يمكنك أيضا تعيين نهج الوصول باستخدام PowerShell أو CLI.

الخطوة التالية

استعادة أجهزة Azure الظاهرية المشفرة

إذا واجهت أي مشكلات، فراجع هذه المقالات:

- الأخطاء الشائعة عند النسخ الاحتياطي واستعادة أجهزة Azure الظاهرية المشفرة.

- مشكلات عامل الجهاز الظاهري/ملحق النسخ الاحتياطي في Azure.