تشفير خدمة Face للبيانات الثابتة (عدم تنقلها)

تقوم خدمة Face تلقائيا بتشفير بياناتك عند استمرارها في السحابة. يحمي هذا التشفير بياناتك ويساعدك على الوفاء بالتزامات الأمان والتوافق التنظيمية.

حول تشفير خدمات Azure الذكاء الاصطناعي

يتم تشفير البيانات وفك تشفيرها باستخدام تشفير FIPS 140-2 متوافق مع 256 بت AES. يتسم التشفير وفك التشفير بالشفافية، مما يعني أنه تتم إدارة التشفير والوصول من أجلك. بياناتك آمنة بصورة افتراضية. لا تحتاج إلى تعديل التعليمة البرمجية أو التطبيقات للاستفادة من التشفير.

حول إدارة مفاتيح التشفير

افتراضياً، يستخدم اشتراكك مفاتيح التشفير التي تديرها Microsoft. يمكنك أيضًا إدارة اشتراكك باستخدام مفاتيحك، والتي تسمى المفاتيح التي يديرها العميل. عند استخدامك المفاتيح التي يديرها العميل، فأنت تمتلك مرونة أكبر في الطريقة التي تستعملها لإنشاء عناصر التحكم في الوصول وتدويرها وتعطيلها وإبطالها. بإمكانك أيضا تدقيق مفاتيح التشفير التي تستخدمها لحماية بياناتك. في حال تم تكوين المفاتيح المدارة من العميل لاشتراكك فسيتم توفير تشفير مزدوج. باستعمال هذه الطبقة الثانية من الحماية يمكنك التحكم في مفتاح التشفير من خلال Azure Key Vault.

مفاتيح يديرها العميل باستخدام Azure Key Vault

عند استخدام المفاتيح المُدارة من قِبل العميل، يجب عليك استخدام Azure Key Vault لتخزينها. يمكنك إما إنشاء مفاتيحك وتخزينها في key vault، أو يمكنك استخدام واجهات برمجة تطبيقات Key Vault لإنشاء المفاتيح. يجب أن يكون مورد خدمات Azure الذكاء الاصطناعي وخزنة المفاتيح في نفس المنطقة وفي نفس مستأجر Microsoft Entra، ولكن يمكن أن يكونا في اشتراكات مختلفة. لمزيد من المعلومات بشأن Key Vault، راجع ما هو Azure Key Vault؟.

عند إنشاء مورد خدمات Azure الذكاء الاصطناعي جديد، يتم تشفيره دائما باستخدام مفاتيح تديرها Microsoft. لا يمكن تمكين المفاتيح المُدارة بواسطة العميل عند إنشاء المورد. يتم تخزين مفاتيح مدارة بواسطة العميل في Key Vault. يجب توفير مخزن المفاتيح مع نهج الوصول التي تمنح أذونات المفتاح للهوية المدارة المرتبطة بمورد خدمات Azure الذكاء الاصطناعي. لا تتوفر الهوية المُدارة إلا بعد إنشاء المورد باستخدام طبقة الأسعار المطلوبة للمفاتيح التي يديرها العميل.

يتيح تمكين المفاتيح المدارة من قبل العميل أيضا هوية مدارة معينة من قبل النظام، وهي ميزة لمعرف Microsoft Entra. بعد تمكين الهوية المدارة المعينة من قبل النظام، يتم تسجيل هذا المورد مع معرف Microsoft Entra. بعد التسجيل، يتم منح الهوية المدارة حق الوصول إلى key vault المحدد أثناء إعداد المفتاح المدار من قبل العميل.

هام

إذا قمت بتعطيل الهويات المدارة المعينة من قبل النظام، تتم إزالة الوصول إلى key vault ولن يظل من الممكن الوصول إلى أي بيانات مشفرة باستخدام مفاتيح العملاء. تتوقف أي ميزات معتمدة على هذه البيانات عن العمل.

هام

لا تدعم الهويات المُدارة حالياً سيناريوهات عبر الدليل. عندما تقوم بتكوين المفاتيح المُدارة بواسطة العميل في مدخل Microsoft Azure، يتم تلقائياً تعيين الهوية المُدارة خلف الكواليس. إذا قمت بعد ذلك بنقل الاشتراك أو مجموعة الموارد أو المورد من دليل Microsoft Entra إلى دليل آخر، فلن يتم نقل الهوية المدارة المقترنة بالمورد إلى المستأجر الجديد، لذلك قد لا تعمل المفاتيح التي يديرها العميل. لمزيد من المعلومات، راجع نقل اشتراك بين دلائل Microsoft Entra في الأسئلة المتداولة والمشكلات المعروفة مع الهويات المدارة لموارد Azure.

تكوين key vault

عند استخدام المفاتيح التي يديرها العميل، تحتاج إلى تعيين خاصيتين في key vault،هما Soft Delete وDo Not Purge. لا يتم تمكين هاتين الخاصيتين بشكل افتراضي، ولكن يمكنك تمكينهما على key vault جديد أو موجود باستخدام مدخل Microsoft Azure أو PowerShell أو Azure CLI.

هام

إذا لم يتم تمكين الخاصيتين Soft Delete و Do Not Purge وحذفت المفتاح الخاص بك، فلا يمكنك استرداد البيانات في مورد خدمات Azure الذكاء الاصطناعي.

لمعرفة كيفية تمكين هذه الخصائص على key vault موجود، راجع إدارة استرداد Azure Key Vault باستخدام الحذف المبدئي وحماية المسح.

تمكين المفاتيح المُدارة بواسطة العميل لموردك

لتمكين المفاتيح المُدارة بواسطة العميل في مدخل Microsoft Azure، اتبع هذه الخطوات.

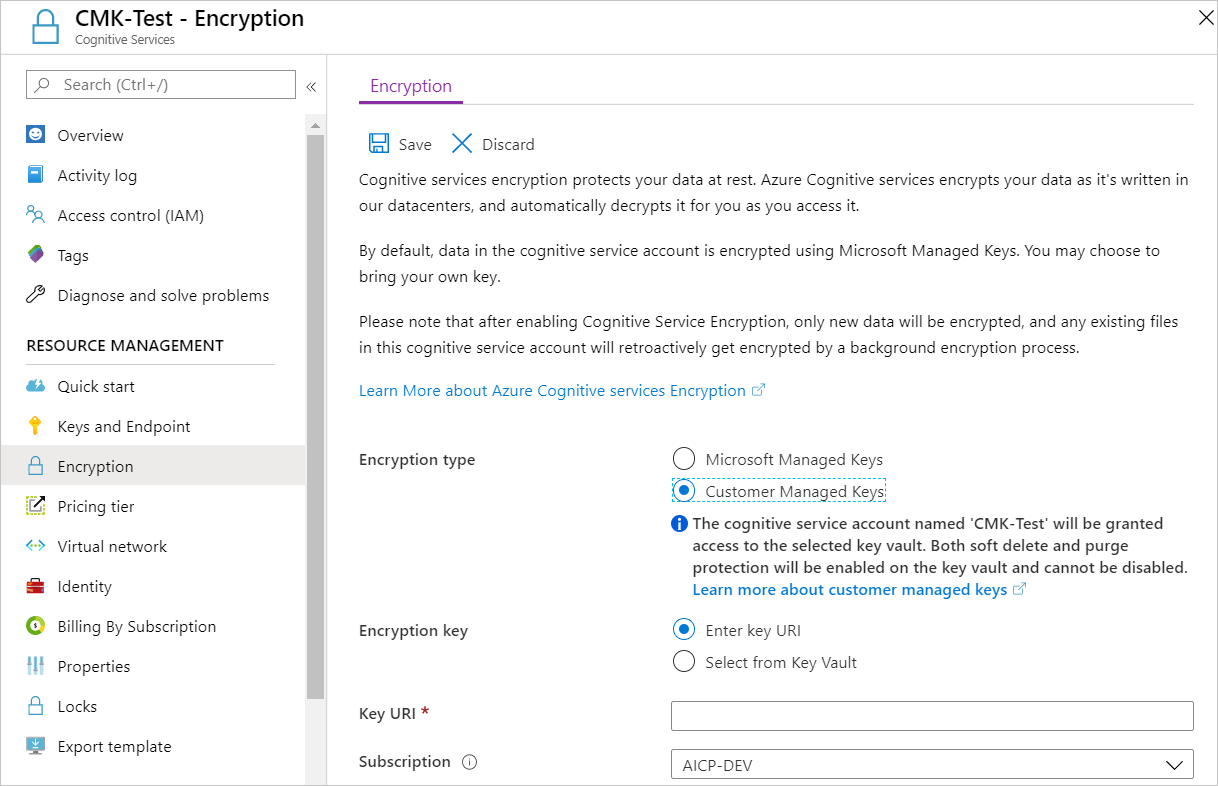

انتقل إلى مورد خدمات Azure الذكاء الاصطناعي.

على اليسار، حدد Encryption.

ضمن Encryption type، حدد Customer Managed Keys، مثلما هو موضح في لقطة الشاشة التالية.

حدد مفتاحاً

بعد تمكين المفاتيح التي يديرها العميل، يمكنك تحديد مفتاح لإقرانه بمورد خدمات Azure الذكاء الاصطناعي.

حدد مفتاحاً باعتباره URI

لتحديد مفتاح كعنوان URI، اتبع الخطوات التالية:

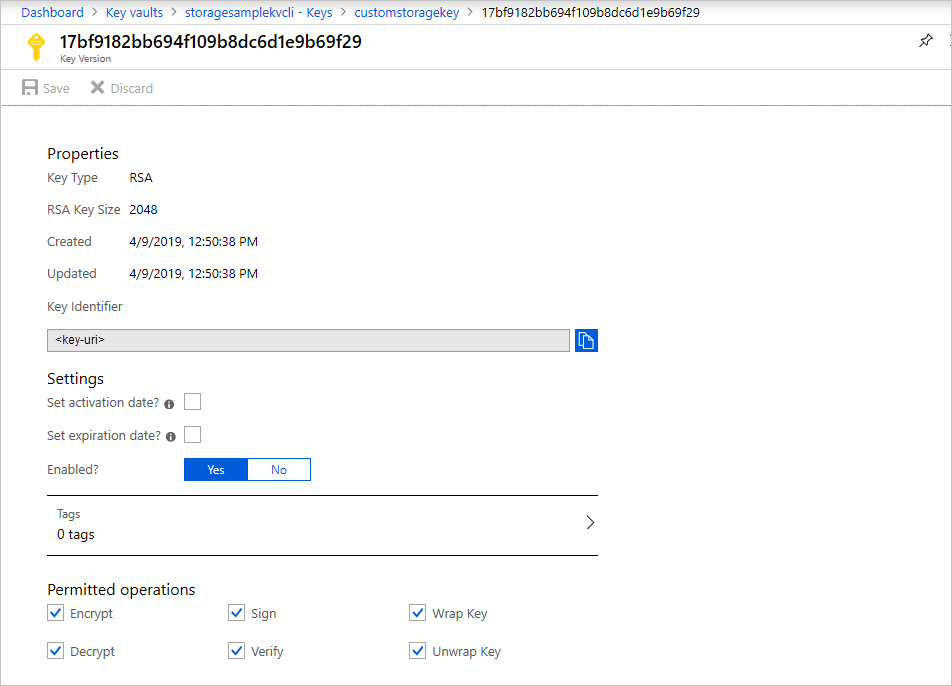

في مدخل Microsoft Azure، انتقل إلى key vault الخاص بك.

ضمن Settings، حدد Keys.

حدد المفتاح المطلوب، ثم حدد المفتاح لعرض الإصدار الخاصة به. حدد إصدار مفتاح لعرض إعدادات ذلك الإصدار.

انسخ قيمة Key Identifier، التي توفر URI.

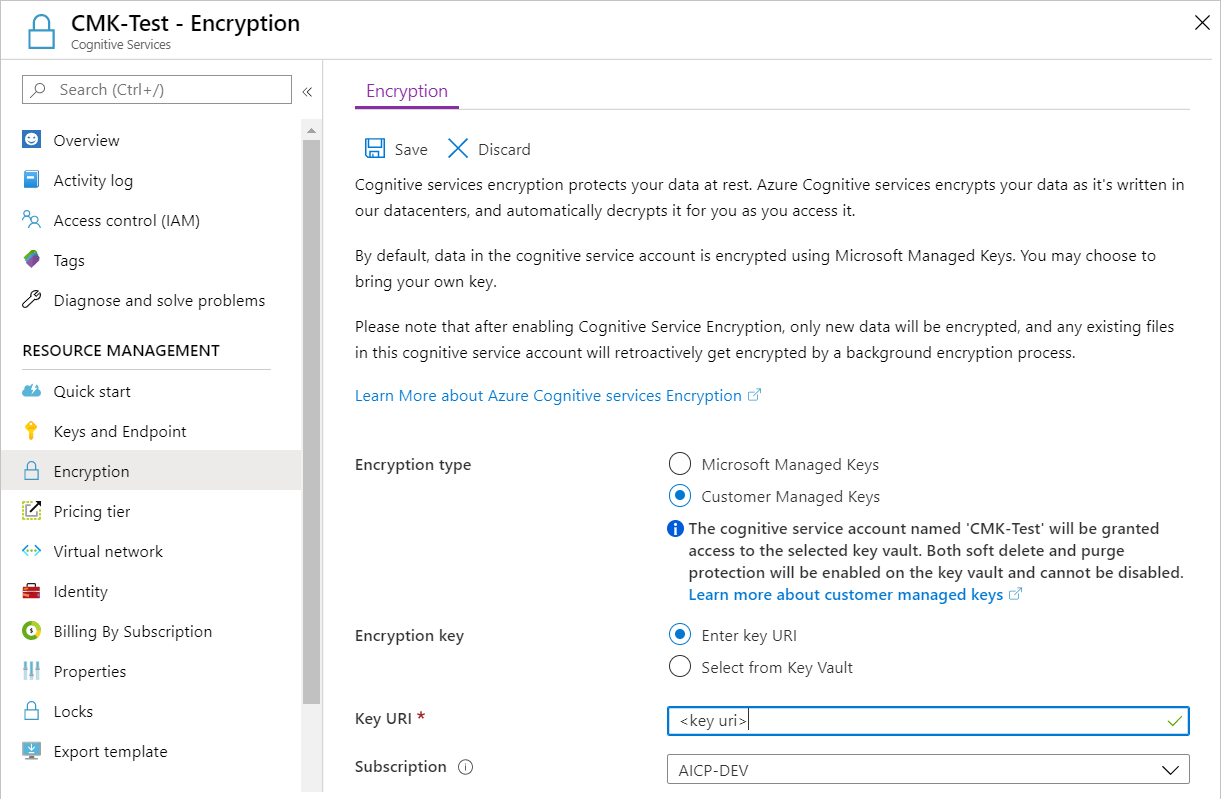

ارجع إلى مورد خدمات Azure الذكاء الاصطناعي، ثم حدد التشفير.

ضمن Encryption key، حدد Enter key URI.

الصق URI الذي نسخته في مربع Key URI.

ضمن اشتراك، حدد الاشتراك الذي يحتوي علىkey vault.

احفظ تغييراتك.

تحديد مفتاح من key vault

لتحديد مفتاح من key vault، تأكد أولًا من أن لديك key vault يحتوي على مفتاح. ثم اتبع هذه الخطوات:

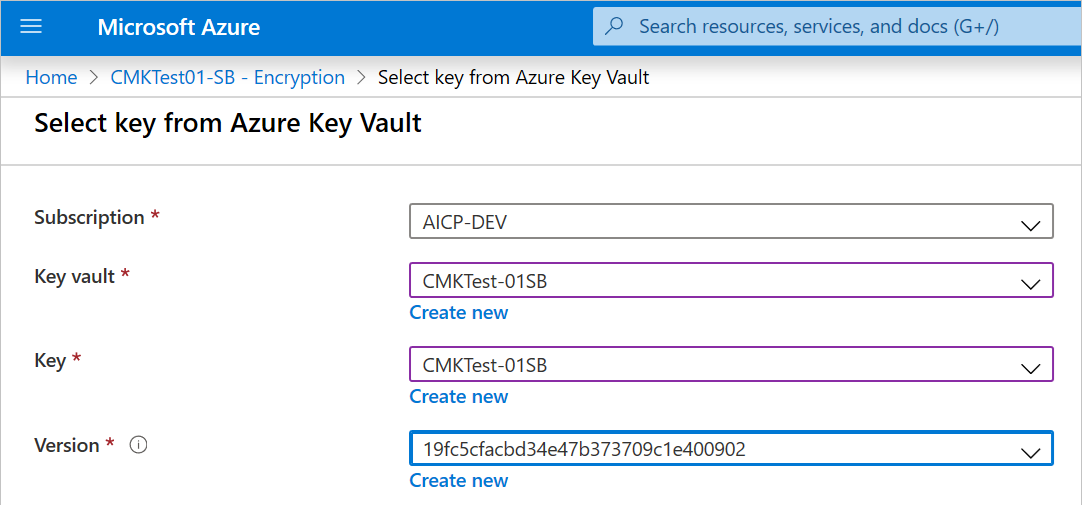

انتقل إلى مورد خدمات Azure الذكاء الاصطناعي، ثم حدد تشفير.

ضمن Encryption key، حدد Select from Key Vault.

حدد مخزن المفاتيح التي تحتوي على المفتاح الذي تريد استخدامه.

قم بتحديد المفتاح الذي تريد استخدامه.

احفظ تغييراتك.

تحديث إصدار المفتاح

عند إنشاء إصدار جديد من مفتاح، قم بتحديث مورد خدمات Azure الذكاء الاصطناعي لاستخدام الإصدار الجديد. اتبع الخطوات التالية:

- انتقل إلى مورد خدمات Azure الذكاء الاصطناعي، ثم حدد تشفير.

- أدخل عنوان URL لإصدار المفتاح الجديد. بالتناوب، يمكنك تحديد مخزن المفاتيح ثم تحديد المفتاح مرة أخرى لتحديث الإصدار.

- احفظ تغييراتك.

استخدم مفتاح مختلف

لتغيير المفتاح الذي تستخدمه للتشفير، اتبع الخطوات التالية:

- انتقل إلى مورد خدمات Azure الذكاء الاصطناعي، ثم حدد تشفير.

- أدخل URI للمفتاح الجديد. بدلًا من ذلك، يمكنك تحديد key vault ثم تحديد مفتاح جديد.

- احفظ تغييراتك.

قم بتدوير المفاتيح المُدارة بواسطة العميل

يمكنك تدوير مفتاح يديره العميل في Key Vault وفقاً لنُهج الامتثال الخاصة بك. عند تدوير المفتاح، يجب تحديث مورد خدمات Azure الذكاء الاصطناعي لاستخدام مفتاح URI الجديد. لمعرفة طريقة تحديث المورد لاستخدام إصدار جديد من المفتاح في مدخل Microsoft Azure، راجع تحديث إصدار المفتاح.

تدوير المفتاح لا يؤدي إلى إعادة تشفير البيانات في المورد. لا يلزم اتخاذ أي إجراء آخر من قبل المستخدم.

إبطال الوصول إلى المفاتيح التي يديرها العميل

لإبطال الوصول إلى المفاتيح التي يديرها العميل، استخدم PowerShell أو Azure CLI. لمزيد من المعلومات، راجع Azure Key Vault PowerShell أو Azure Key Vault CLI. يؤدي إبطال الوصول بشكل فعال إلى حظر الوصول إلى جميع البيانات في مورد خدمات Azure الذكاء الاصطناعي، لأن مفتاح التشفير غير قابل للوصول بواسطة خدمات Azure الذكاء الاصطناعي.

استخدام المفاتيح المُدارة بواسطة العملاء

عند تعطيل المفاتيح التي يديرها العميل، يتم تشفير مورد خدمات Azure الذكاء الاصطناعي باستخدام مفاتيح تديرها Microsoft. لتعطيل المفاتيح التي يديرها العميل، اتبع الخطوات التالية:

- انتقل إلى مورد خدمات Azure الذكاء الاصطناعي، ثم حدد تشفير.

- قم بإلغاء تحديد المربع المجاور لـ استخدم مفتاحك الخاص.

الخطوات التالية

- للحصول على قائمة كاملة بالخدمات التي تدعم CMK، راجع المفاتيح المدارة من قبل العملاء لخدمات Azure الذكاء الاصطناعي

- ما هو Azure Key Vault؟