ملاحظة

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

عند استخدام تقنيات الحوسبة السرية، يمكنك تقوية بيئتك الظاهرية من المضيف وhypervisor والمسؤول المضيف وحتى مسؤول الجهاز الظاهري (VM). اعتمادا على نموذج التهديد الخاص بك، يمكنك استخدام تقنيات مختلفة من أجل:

- منع الوصول غير المصرح به. تشغيل البيانات الحساسة في السحابة. ثق بأن Azure يوفر أفضل حماية ممكنة للبيانات، مع تغيير بسيط أو بدون تغيير عما يتم إنجازه اليوم.

- تلبية الامتثال التنظيمي. قم بالترحيل إلى السحابة والاحتفاظ بالتحكم الكامل في البيانات لتلبية اللوائح الحكومية لحماية المعلومات الشخصية وتأمين IP التنظيمي.

- ضمان التعاون الآمن وغير الموثوق به. معالجة مشكلات نطاق العمل على مستوى الصناعة من خلال الجمع بين البيانات عبر المؤسسات، وحتى المنافسين، لفتح تحليلات البيانات الواسعة والرؤى الأعمق.

- عزل المعالجة. تقديم موجة جديدة من المنتجات التي تزيل المسؤولية عن البيانات الخاصة مع المعالجة العمياء. لا يمكن لموفر الخدمة استرداد بيانات المستخدم.

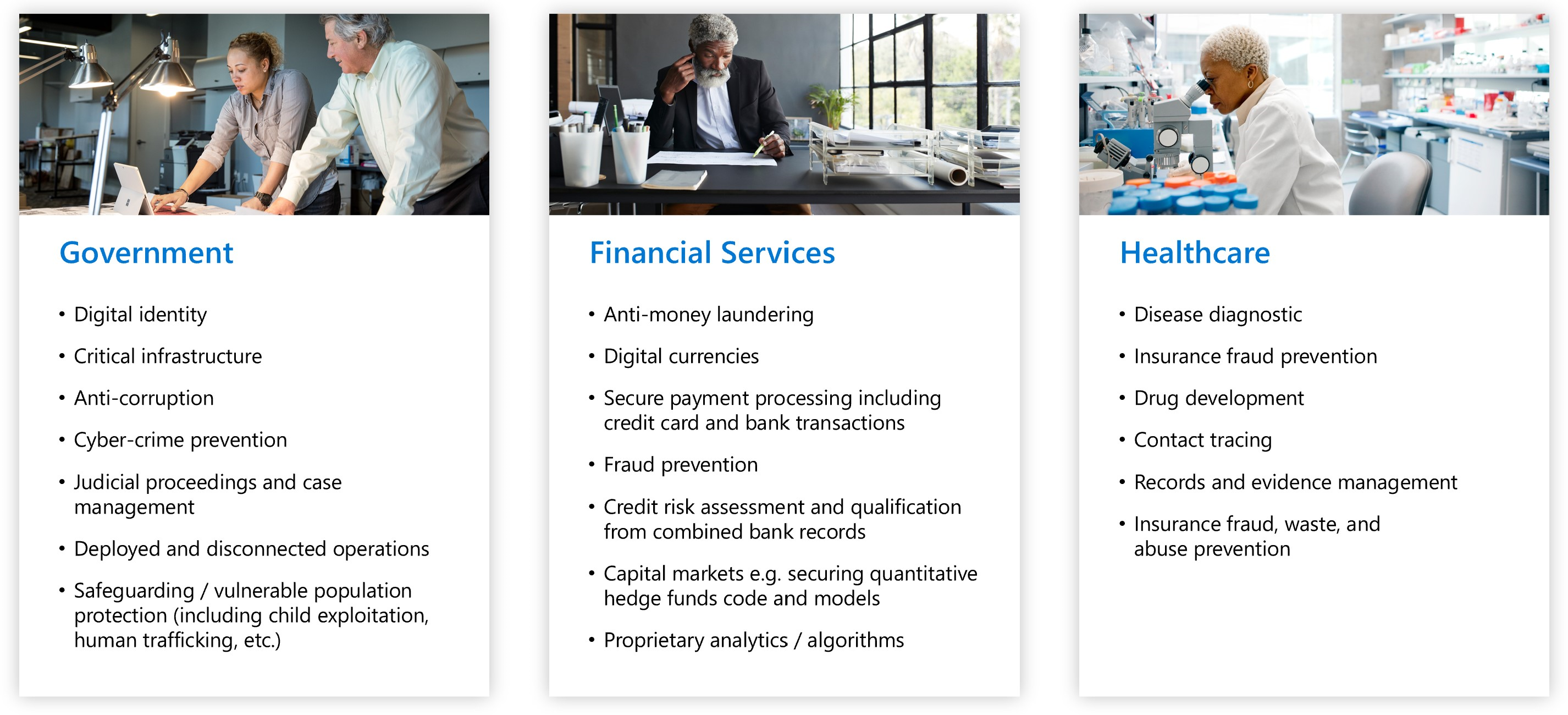

سيناريوهات الحوسبة السرية

يمكن أن تنطبق الحوسبة السرية على سيناريوهات مختلفة لحماية البيانات في الصناعات المنظمة مثل الحكومة والخدمات المالية ومعاهد الرعاية الصحية.

على سبيل المثال، يساعد منع الوصول إلى البيانات الحساسة على حماية الهوية الرقمية للمواطنين من جميع الأطراف المعنية، بما في ذلك موفر السحابة الذي يخزنها. قد تحتوي نفس البيانات الحساسة على بيانات بيومترية تستخدم للعثور على الصور المعروفة لاستغلال الأطفال وإزالتها، ومنع الاتجار بالبشر، والمساعدة في التحقيقات الجنائية الرقمية.

توفر هذه المقالة نظرة عامة على العديد من السيناريوهات الشائعة. تعمل التوصيات الواردة في هذه المقالة كنقطة بداية أثناء تطوير تطبيقك باستخدام خدمات وأطر عمل الحوسبة السرية.

بعد قراءة هذه المقالة، يمكنك الإجابة على الأسئلة التالية:

- ما بعض السيناريوهات الخاصة بحوسبة Azure السرية؟

- ما فوائد استخدام الحوسبة السرية من Azure للسيناريوهات متعددة الأقسام، وخصوصية بيانات العملاء المحسنة، وشبكات سلسلة السجلات؟

تأمين الحساب متعدد الأحزاب

تتطلب المعاملات التجارية والتعاون في المشروع مشاركة المعلومات بين أطراف متعددة. غالبا ما تكون البيانات المشتركة سرية. قد تكون البيانات معلومات شخصية أو سجلات مالية أو سجلات طبية أو بيانات مواطن خاص.

تتطلب المؤسسات العامة والخاصة حماية بياناتها من الوصول غير المصرح به. في بعض الأحيان، ترغب هذه المؤسسات أيضا في حماية البيانات من مشغلي البنية الأساسية للحوسبة أو المهندسين ومهندسي الأمان ومستشاري الأعمال وعلماء البيانات.

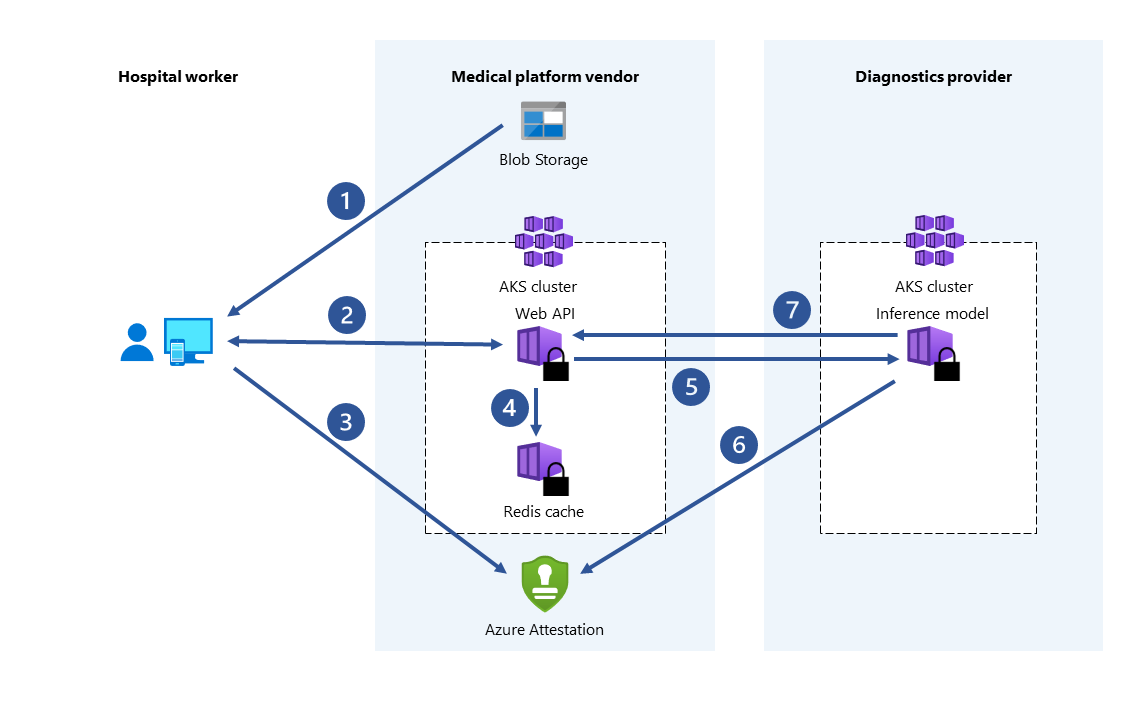

على سبيل المثال، زاد استخدام التعلم الآلي لخدمات الرعاية الصحية بشكل كبير من خلال الوصول إلى مجموعات بيانات أكبر وصور للمرضى الذين تم التقاطهم بواسطة الأجهزة الطبية. يستفيد تشخيص المرض وتطوير الأدوية من مصادر بيانات متعددة. يمكن للمستشفيات والمعاهد الصحية التعاون من خلال مشاركة سجلات المرضى الطبية الخاصة بهم مع بيئة تنفيذ موثوق بها مركزية (TEE).

تقوم خدمات التعلم الآلي التي تعمل في TEE بتجميع البيانات وتحليلها. يمكن أن يوفر تحليل البيانات المجمع هذا دقة تنبؤ أعلى بسبب نماذج التدريب التي تستند إلى مجموعات البيانات الموحدة. مع الحوسبة السرية، يمكن للمستشفيات تقليل خطر المساس بخصوصية مرضاها.

تُتيح لك حساب "Azure" السري معالجة البيانات من مصادر متعددة دون تعريض بيانات الإدخال لأطراف أخرى. يتيح هذا النوع من الحساب الآمن سيناريوهات مثل مكافحة غسل الأموال والكشف عن الاحتيال والتحليل الآمن لبيانات الرعاية الصحية.

يمكن لمصادر متعددة تحميل بياناتها إلى جيب واحد في جهاز ظاهري. يطلب أحد الأطراف من الجيب إجراء عمليات حسابية أو معالجة على البيانات. لا يمكن لأي من الأطراف (ولا حتى الطرف الذي ينفذ التحليل) رؤية بيانات الطرف الآخر التي تم تحميلها إلى الجيب.

في الحوسبة الآمنة متعددة الأحزاب، تنتقل البيانات المشفرة إلى الجيب. يقوم الجيب بفك تشفير البيانات باستخدام مفتاح، ويقوم بإجراء التحليل، ويحصل على نتيجة، ويرسل نتيجة مشفرة يمكن لجهة فك تشفيرها باستخدام المفتاح المعين.

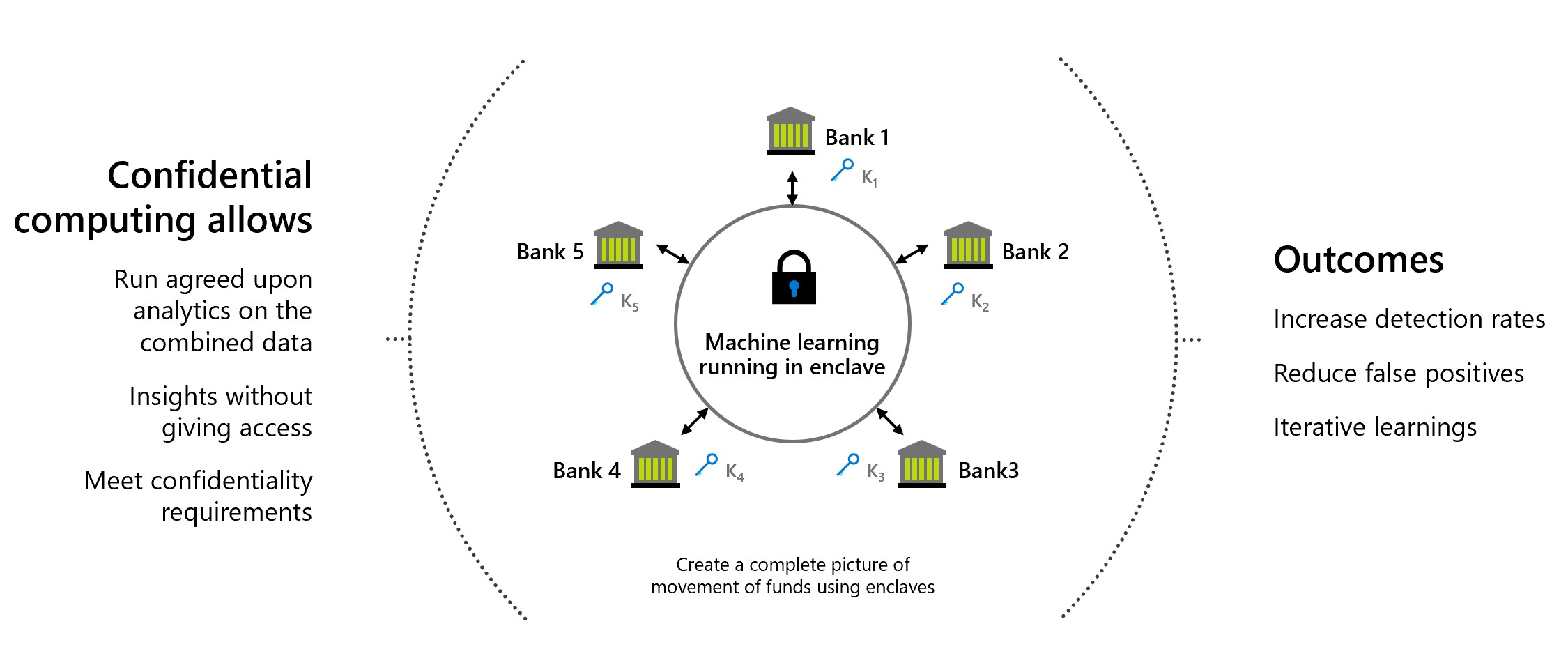

مكافحة غسيل الأموال

في هذا المثال الآمن للحساب متعدد الأحزاب، تشترك عدة بنوك في البيانات مع بعضها البعض دون الكشف عن البيانات الشخصية لعملائها. تقوم البنوك بتشغيل تحليلات متفق عليها على مجموعة البيانات الحساسة المجمعة. يمكن أن تكشف التحليلات على مجموعة البيانات المجمعة عن حركة الأموال من قبل مستخدم واحد بين عدة بنوك، دون وصول البنوك إلى بيانات بعضها البعض.

من خلال الحوسبة السرية، يمكن لهذه المؤسسات المالية زيادة معدلات الكشف عن الاحتيال، ومعالجة سيناريوهات غسل الأموال، والحد من الإيجابيات الزائفة، ومواصلة التعلم من مجموعات البيانات الأكبر.

تطوير الأدوية في مجال الرعاية الصحية

تساهم المرافق الصحية الشريكة بمجموعات بيانات صحية خاصة لتدريب نموذج التعلم الآلي. يمكن لكل مرفق رؤية مجموعة البيانات الخاصة به فقط. لا يمكن لأي مرفق آخر، أو حتى موفر السحابة، رؤية البيانات أو نموذج التدريب. تستفيد جميع المرافق من استخدام نموذج التدريب. عند إنشاء النموذج بمزيد من البيانات، يصبح النموذج أكثر دقة. يمكن لكل مرفق يساهم في تدريب النموذج استخدامه وتلقي نتائج مفيدة.

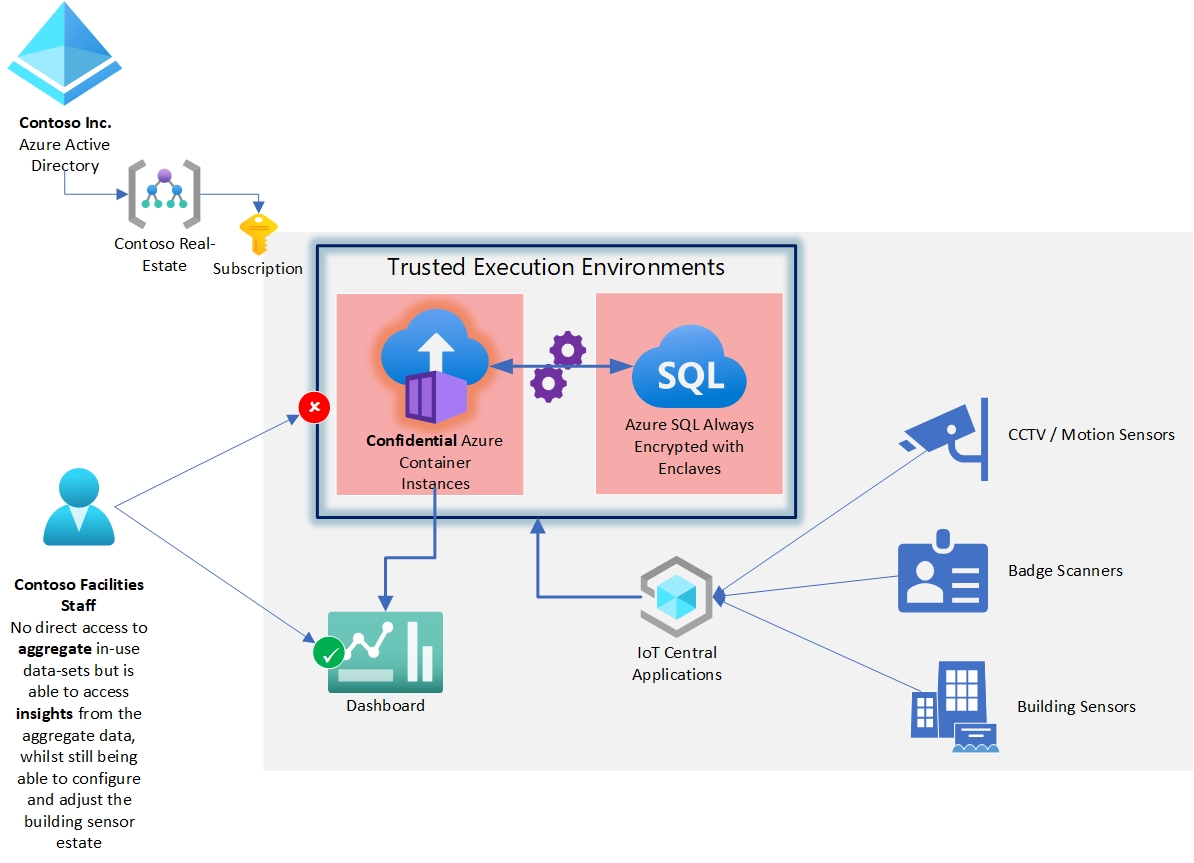

حماية الخصوصية باستخدام حلول IoT وحلول المباني الذكية

لدى العديد من البلدان أو المناطق قوانين خصوصية صارمة حول جمع البيانات واستخدامها حول وجود الأشخاص وتحركاتهم داخل المباني. قد تتضمن هذه البيانات معلومات بيانات تعريف شخصية من تلفزيون الدائرة المغلقة (CCTV) أو عمليات فحص شارة الأمان. أو قد يكون قابلا للتعرف بشكل غير مباشر، ولكن عندما يتم تجميعه مع مجموعات مختلفة من بيانات الاستشعار، يمكن اعتباره قابلا للتعرف شخصيا.

يجب أن تكون الخصوصية متوازنة مع التكلفة والاحتياجات البيئية في السيناريوهات التي ترغب فيها المؤسسات في فهم الإشغال أو الحركة لتوفير الاستخدام الأكثر كفاءة للطاقة لتسخين المبنى وإضاءته.

عادة ما يتطلب تحديد مجالات العقارات الخاصة بالشركات ناقصة أو غير مشغولة من قبل الموظفين من الإدارات الفردية معالجة بعض البيانات الشخصية إلى جانب بيانات فردية أقل مثل أجهزة استشعار درجة الحرارة والضوء.

في حالة الاستخدام هذه، يتمثل الهدف الأساسي في السماح بتحليل بيانات الإشغال وأدوات استشعار درجة الحرارة التي ستتم معالجتها جنبا إلى جنب مع مستشعرات تتبع حركة الدوائر التلفزيونية المغلقة وبيانات سحب الشارة لفهم الاستخدام دون تعريض البيانات المجمعة الأولية لأي شخص.

يتم استخدام الحوسبة السرية هنا عن طريق وضع تطبيق التحليل داخل TEE حيث تكون البيانات قيد الاستخدام محمية بالتشفير. في هذا المثال، يتم تشغيل التطبيق على حاويات سرية على مثيلات حاوية Azure.

تتم إدارة مجموعات البيانات المجمعة من العديد من أنواع أدوات الاستشعار وموجزات البيانات في قاعدة بيانات Azure SQL باستخدام الميزة Always Encrypted مع الجيوب الآمنة. تحمي هذه الميزة الاستعلامات قيد الاستخدام عن طريق تشفيرها في الذاكرة. يتم منع مسؤول الخادم من الوصول إلى مجموعة البيانات المجمعة أثناء الاستعلام عنها وتحليلها.

المتطلبات القانونية أو القضائية

يتم تطبيق المتطلبات القانونية أو التنظيمية عادة على FSI والرعاية الصحية للحد من مكان معالجة أحمال عمل معينة وتخزينها في حالة الراحة.

في حالة الاستخدام هذه، يتم استخدام تقنيات الحوسبة السرية Azure مع نهج Azure ومجموعات أمان الشبكة (NSGs) والوصول المشروط ل Microsoft Entra لضمان استيفاء أهداف الحماية التالية لإعادة استضافة تطبيق موجود:

- التطبيق محمي من مشغل السحابة أثناء استخدامه باستخدام الحوسبة السرية.

- يتم نشر موارد التطبيق فقط في منطقة Azure غرب أوروبا.

- يتم تعيين مستهلكي التطبيق الذين يصادقون باستخدام بروتوكولات المصادقة الحديثة إلى المنطقة ذات السيادة التي يتصلون منها. يتم رفض الوصول إلا إذا كانوا في منطقة مسموح بها.

- يقتصر الوصول باستخدام البروتوكولات الإدارية (مثل بروتوكول سطح المكتب البعيد وبروتوكول Secure Shell) على الوصول من Azure Bastion، المدمج مع إدارة الهويات المتميزة (PIM). يتطلب نهج PIM نهج الوصول المشروط من Microsoft Entra الذي يتحقق من صحة المنطقة السيادية التي يصل منها المسؤول.

- تقوم جميع الخدمات بتسجيل الإجراءات إلى Azure Monitor.

التصنيع: حماية IP

تحمي مؤسسات التصنيع عنوان IP حول عمليات وتقنيات التصنيع الخاصة بها. غالبا ما يتم الاستعانة بمصادر خارجية لجهات غير تابعة لشركة Microsoft تتعامل مع عمليات الإنتاج المادي. يمكن اعتبار هذه الشركات بيئات عدائية حيث توجد تهديدات نشطة لسرقة هذا IP.

في هذا المثال، يعمل Tailspin Toys على تطوير خط جديد للهواة. الأبعاد المحددة والتصميمات المبتكرة لأرائها مملوكة. تريد الشركة الحفاظ على أمان التصاميم ولكن أيضا أن تكون مرنة بشأن الشركة التي تختارها لإنتاج نماذجها الأولية فعليا.

توفر شركة Contoso، وهي شركة عالية الجودة للطباعة والاختبار ثلاثية الأبعاد، الأنظمة التي تطبع النماذج الأولية فعليا على نطاق واسع وتديرها من خلال اختبارات السلامة المطلوبة للموافقات على السلامة.

تنشر Contoso التطبيقات والبيانات الحاوية التي يديرها العميل داخل مستأجر Contoso، والذي يستخدم آلات الطباعة ثلاثية الأبعاد الخاصة به عبر واجهة برمجة تطبيقات من نوع IoT.

تستخدم شركة Contoso بيانات تتبع الاستخدام من أنظمة التصنيع المادي لدفع أنظمة الفوترة والجدولة وترتيب المواد الخاصة بها. تستخدم Tailspin Toys بيانات تتبع الاستخدام من مجموعة التطبيقات الخاصة بها لتحديد مدى نجاح تصنيعها ومعدلات العيوب.

يمكن لمشغلي Contoso تحميل مجموعة تطبيقات Tailspin Toys في مستأجر Contoso باستخدام صور الحاوية التي يتم توفيرها عبر الإنترنت.

يفرض نهج تكوين Tailspin Toys النشر على الأجهزة التي تم تمكينها باستخدام الحوسبة السرية. ونتيجة لذلك، تتم حماية جميع خوادم وقواعد بيانات تطبيقات Tailspin Toys أثناء استخدامها من مسؤولي Contoso على الرغم من أنها تعمل في مستأجر Contoso.

على سبيل المثال، قد يحاول مسؤول محتال في Contoso نقل الحاويات التي يوفرها Tailspin Toys إلى أجهزة حساب x86 العامة التي لا يمكنها توفير TEE. قد يعني هذا السلوك التعرض المحتمل ل IP السري.

في هذه الحالة، يرفض محرك نهج مثيل حاوية Azure تحرير مفاتيح فك التشفير أو بدء تشغيل الحاويات إذا كشف استدعاء التصديق أنه لا يمكن تلبية متطلبات النهج. يتم حماية عنوان IP الخاص ب Tailspin Toys قيد الاستخدام وفي حالة الراحة.

يتم ترميز تطبيق Tailspin Toys نفسه لإجراء مكالمة دورية إلى خدمة التصديق والإبلاغ عن النتائج مرة أخرى إلى Tailspin Toys عبر الإنترنت للتأكد من وجود رسالة كشف أخطاء مستمرة لحالة الأمان.

تقوم خدمة التصديق بإرجاع التفاصيل الموقعة بشكل مشفر من الأجهزة التي تدعم مستأجر Contoso للتحقق من أن حمل العمل يعمل داخل جيب سري كما هو متوقع. الشهادة خارج سيطرة مسؤولي Contoso ويستند إلى جذر الأجهزة للثقة التي توفرها الحوسبة السرية.

خصوصية محسنة لبيانات العملاء

على الرغم من أن مستوى الأمان الذي توفره Azure أصبح بسرعة أحد أهم المحركات لاعتماد حوسبة السحابة، فإن العملاء يثقون بموفريهم إلى نطاقات مختلفة. يطلب العملاء ما يلي:

- الحد الأدنى من الأجهزة والبرامج وقواعد الحوسبة الموثوق بها التشغيلية (TCBs) لأحمال العمل الحساسة.

- الإنفاذ التقني بدلا من سياسات وعمليات الأعمال فقط.

- الشفافية بشأن الضمانات والمخاطر المتبقية والتخفيفات من المخاطر التي يحصلون عليها.

تسمح الحوسبة السرية للعملاء بالتحكم المتزايد في TCB المستخدم لتشغيل أحمال العمل السحابية الخاصة بهم. يمكن للعملاء تحديد جميع الأجهزة والبرامج التي لديها حق الوصول إلى أحمال العمل الخاصة بهم (البيانات والرمز). توفر الحوسبة السرية من Azure الآليات التقنية لفرض هذا الضمان بشكل يمكن التحقق منه. باختصار، يحتفظ العملاء بالسيطرة الكاملة على أسرارهم.

سيادة البيانات

في الوكالات الحكومية والعامة، ترفع الحوسبة السرية من Azure درجة الثقة في قدرة الحل على حماية سيادة البيانات في السحابة العامة. بفضل الاعتماد المتزايد لقدرات الحوسبة السرية في خدمات PaaS في Azure، يتم تحقيق درجة أعلى من الثقة مع تقليل التأثير على قدرة الابتكار التي توفرها خدمات السحابة العامة.

تعد الحوسبة السرية من Azure استجابة فعالة لاحتياجات السيادة والتحول الرقمي للخدمات الحكومية.

تقليص سلسلة الثقة

بسبب الاستثمار والابتكار في الحوسبة السرية، تتم الآن إزالة موفر خدمة السحابة من سلسلة الثقة إلى درجة كبيرة.

يمكن للحوسبة السرية توسيع عدد أحمال العمل المؤهلة لتوزيع السحابة العامة. والنتيجة هي الاعتماد السريع للخدمات العامة للترحيل وأحمال العمل الجديدة، ما يحسن الوضع الأمني للعملاء ويتيح بسرعة سيناريوهات مبتكرة.

سيناريوهات إحضار المفتاح الخاص بك (BYOK)

يتيح اعتماد وحدات أمان الأجهزة (HSMs) مثل Azure Key Vault Managed HSM النقل الآمن للمفاتيح والشهادات إلى التخزين السحابي المحمي. باستخدام HSM، لا يسمح لموفر خدمة السحابة بالوصول إلى مثل هذه المعلومات الحساسة.

الأسرار التي يتم نقلها لا توجد أبدا خارج HSM في شكل نص عادي. لا يزال بإمكان سيناريوهات سيادة المفاتيح والشهادات التي يتم إنشاؤها وإدارتها من قبل العميل استخدام التخزين الآمن المستند إلى السحابة.

سلسلة الحركات الآمنة

شبكة سلسلة الحركات هي شبكة لا مركزية من العقد. يتم تشغيل هذه العقد وصيانتها من قبل المشغلين أو المدققين الذين يرغبون في ضمان التكامل والتوصل إلى توافق في الآراء حول حالة الشبكة. العقد هي نسخ متماثلة من دفاتر الأستاذ وتستخدم لتعقب معاملات سلسلة السجلات. تحتوي كل عقدة على نسخة كاملة من محفوظات المعاملات، مما يساعد على ضمان التكامل والتوافر في شبكة موزعة.

يمكن لتقنيات شبكة سلسلة الحركة القائمة على قمة الحساب السري استخدام الخصوصية القائمة على الأجهزة لتمكين سرية البيانات والحسابات الآمنة. وفي بعض الحالات، يتم تشفير دفتر الأستاذ بالكامل لحماية الوصول إلى البيانات. في بعض الأحيان يمكن أن تحدث المعاملة داخل وحدة حساب داخل الجيب داخل العقدة.