حاويات سرية على مثيلات حاوية Azure

تقدم هذه المقالة كيف يمكن للحاويات السرية على مثيلات حاوية Azure (ACI) تمكينك من تأمين أحمال العمل التي تعمل في السحابة. توفر هذه المقالة خلفية حول مجموعة الميزات والسيناريوهات والقيود والموارد.

تمكن الحاويات السرية على مثيلات حاوية Azure العملاء من تشغيل حاويات Linux داخل بيئة تنفيذ موثوق بها تستند إلى الأجهزة ومصدق عليها (TEE). يمكن للعملاء رفع وتحويل تطبيقات Linux المعبأة في حاويات أو بناء تطبيقات حوسبة سرية جديدة دون الحاجة إلى اعتماد أي نماذج برمجة متخصصة لتحقيق فوائد السرية في TEE. تحمي الحاويات السرية في Azure Container Instances البيانات قيد الاستخدام وتشفير البيانات المستخدمة في الذاكرة. توسع Azure Container Instances هذه الإمكانية من خلال نهج التنفيذ التي يمكن التحقق منها، وجذر الأجهزة القابل للتحقق من ضمانات الثقة من خلال تصديق الضيف.

ميزات الحاويات السرية على مثيلات حاوية Azure

رفع التطبيقات وتحويلها

يمكن للعملاء رفع وتحويل تطبيقات Linux المعبأة في حاويات أو بناء تطبيقات حوسبة سرية جديدة دون الحاجة إلى اعتماد نماذج برمجة متخصصة لتحقيق فوائد السرية في TEE.

بيئة التنفيذ الموثوق بها المستندة إلى الأجهزة

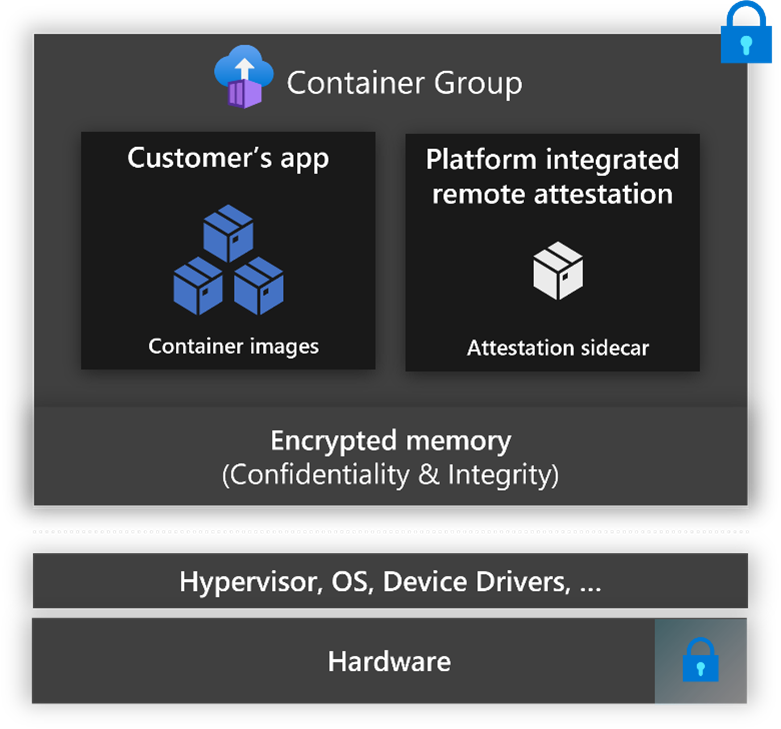

يتم نشر حاويات سرية على مثيلات حاوية Azure في مجموعة حاويات مع TEE معزولة Hyper-V، والتي تتضمن مفتاح تشفير ذاكرة تم إنشاؤه وإدارته بواسطة معالج AMD SEV-SNP قادر. يتم تشفير البيانات المستخدمة في الذاكرة باستخدام هذا المفتاح للمساعدة في توفير الحماية من إعادة تشغيل البيانات والفساد وإعادة التعيين والهجمات المستندة إلى الاسم المستعار.

نهج التنفيذ التي يمكن التحقق منها

يمكن تشغيل الحاويات السرية على مثيلات حاوية Azure مع نهج تنفيذ يمكن التحقق منها تمكن العملاء من التحكم في البرامج والإجراءات المسموح بتشغيلها داخل TEE. تساعد نهج التنفيذ هذه على الحماية من الجهات الفاعلة السيئة التي تنشئ تعديلات تطبيق غير متوقعة قد تسرب بيانات حساسة. يقوم العملاء بتأليف نهج التنفيذ من خلال الأدوات المقدمة، وتتحقق إثباتات التشفير من النهج.

إثبات الضيف عن بعد

توفر الحاويات السرية على ACI الدعم لمصادقة الضيف عن بعد، والتي تستخدم للتحقق من جدارة مجموعة الحاويات الخاصة بك قبل إنشاء قناة آمنة مع جهة اعتماد. يمكن لمجموعات الحاويات إنشاء تقرير إثبات أجهزة SNP، والذي يقوم الجهاز بعلاماته والذي يتضمن معلومات حول الأجهزة والبرامج. يمكن لخدمة Microsoft Azure Attestation بعد ذلك التحقق من إثبات الأجهزة الذي تم إنشاؤه عبر تطبيق جانبي مفتوح المصدر أو بواسطة خدمة تصديق أخرى قبل إصدار أي بيانات حساسة إلى TEE.

سياسات إنفاذ الحوسبة السرية

تدعم الحاويات السرية التكامل والإثبات على مستوى الحاوية عبر سياسات إنفاذ الحوسبة السرية (CCE). تحدد سياسات إنفاذ الحوسبة السرية المكونات المسموح بتشغيلها داخل مجموعة الحاويات، والتي يفرضها وقت تشغيل الحاوية.

ملحق Confcom Azure CLI

يتيح ملحق Confcom Azure CLI للعملاء إنشاء نهج إنفاذ الحوسبة السرية باستخدام قالب ARM كمدخل وتوفير نهج سلسلة 64 الأساسية كإخراج. يتم تضمين هذا الإخراج في تعريف مجموعة الحاوية لفرض المكونات المسموح بتشغيلها. لمزيد من المعلومات حول تأليف نهج تنفيذ الحوسبة السرية، راجع ملحق Confcom Azure CLI.

تأمين إصدار المفتاح والعلامات الجانبية لنظام الملفات المشفرة

تتكامل الحاويات السرية على Azure Container Instances مع اثنين من مصدر مفتوح sidecars لدعم الوظائف السرية داخل مجموعة الحاويات. يمكنك العثور على هذه السيارات الجانبية والمزيد من المعلومات في مستودع sidecar السري.

سيارة جانبية آمنة لإصدار المفتاح

توفر الحاويات السرية في Azure Container Instances حاوية جانبية مصدر مفتوح للمصادقة وإصدار المفتاح الآمن. ينشئ هذا sidecar مثيلا لخادم ويب، والذي يعرض واجهة برمجة تطبيقات REST بحيث يمكن للحاويات الأخرى استرداد تقرير إثبات الأجهزة أو رمز Microsoft Azure Attestation المميز عبر أسلوب POST. يتكامل sidecar مع Azure Key vault لإصدار مفتاح لمجموعة الحاوية بعد اكتمال التحقق من الصحة.

ميزة جانبية لنظام الملفات المشفرة

توفر الحاويات السرية على مثيلات حاوية Azure حاوية جانبية لتحميل نظام ملفات مشفر عن بعد تم تحميله مسبقا إلى Azure Blob Storage. تسترد حاوية sidecar بشفافية إثبات الأجهزة وسلسلة الشهادات التي تقر مفتاح توقيع التصديق. ثم يطلب من Microsoft Azure Attestation تخويل رمز تصديق، وهو مطلوب لإصدار مفتاح تشفير نظام الملفات بأمان من HSM المدار. يتم إصدار المفتاح إلى حاوية sidecar فقط إذا وقعت السلطة المتوقعة على رمز التصديق وتطابق مطالبات التصديق مع سياسة إصدار المفتاح. تستخدم حاوية sidecar بشفافية المفتاح لتحميل نظام الملفات المشفرة عن بعد؛ تحافظ هذه العملية على سرية وسلامة نظام الملفات عند أي عملية من حاوية تعمل داخل مجموعة الحاوية.

السيناريوهات

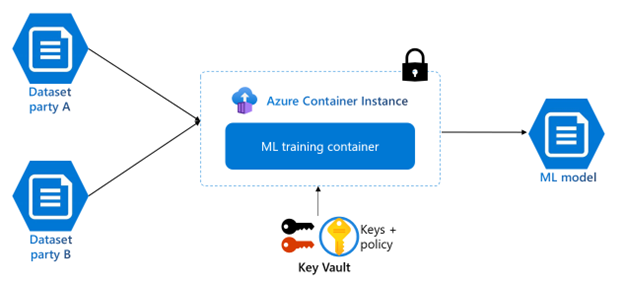

غرف تنظيف البيانات لتحليلات البيانات متعددة الأطراف والتدريب على التعلم الآلي

غالبا ما تتطلب المعاملات التجارية والتعاون في المشروع مشاركة البيانات السرية بين أطراف متعددة. قد تتضمن هذه البيانات معلومات شخصية ومعلومات مالية وسجلات طبية، والتي يجب حمايتها من الوصول غير المصرح به. توفر الحاويات السرية على مثيلات حاوية Azure الميزات الضرورية (TEEs المستندة إلى الأجهزة، والإثبات عن بعد) للعملاء لمعالجة بيانات التدريب من مصادر متعددة دون تعريض بيانات الإدخال لأطراف أخرى. تمكن هذه الميزات المؤسسات من الحصول على قيمة أكبر من مجموعات بياناتها أو من شركائها مع الحفاظ على التحكم في الوصول إلى معلوماتها الحساسة. يجعل هذا العرض الحاويات السرية على Azure Container Instances مثالية لسيناريوهات تحليلات البيانات متعددة الأطراف مثل التعلم الآلي السري.

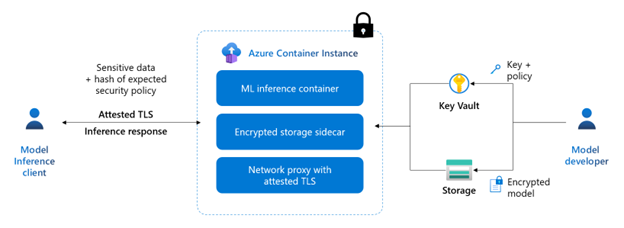

الاستدلال السري

يوفر ACI عمليات نشر سريعة وسهلة، وتخصيص الموارد المرنة، وتسعير الدفع لكل استخدام، ما يجعله منصة رائعة لأحمال عمل الاستدلال السرية. باستخدام حاويات سرية على مثيلات حاوية Azure، يمكن لمطوري النماذج ومالكي البيانات التعاون مع حماية الملكية الفكرية لمطور النموذج والحفاظ على البيانات المستخدمة للاستدلال آمنة وخاصة. تحقق من توزيع عينة للاستدلال السري باستخدام حاويات سرية على مثيلات حاوية Azure.

سيناريوهات غير معتمدة

- يجب أن ينشئ ملحق Confcom Azure CLI نهج إنفاذ الحوسبة السرية.

- لا يمكن إنشاء سياسات إنفاذ الحوسبة السرية يدويا.

الموارد

- ملحق Confcom Azure CLI

- حاويات Sidecar سرية

- تطبيق Confidential hello world

- عرض توضيحي لاستدلال التعلم الآلي

الخطوات التالية

- للحصول على مثال نشر، راجع نشر مجموعة حاويات سرية باستخدام Azure Resource Manager