استخدام خطافات ويب Azure Container Registry

يخزن Azure Container Registry صور حاوية Docker الخاصة ويديرها، على غرار الطريقة التي يخزن بها Docker Hub صور Docker العامة. يمكنه أيضاً استضافة مستودعات مخططات Helm (إصدار أولي)، وهو تنسيق الحزمة لنشر التطبيقات على Kubernetes. يمكنك استخدام خطافات الويب لتشغيل الأحداث عند حدوث إجراءات معينة في أحد مستودعات التسجيل الخاصة بك. يمكن أن تستجيب خطافات الويب للأحداث على مستوى التسجيل، أو يمكن تحديد نطاقها لعلامة مستودع معينة. باستخدام سجل geo-replicated، يمكنك تكوين كل خطاف ويب (إخطار على الويب) للاستجابة للأحداث في نسخة متماثلة إقليمية معينة.

يجب أن تكون نقطة النهاية للخطاف على الويب متاحة للجمهور من خلال التسجيل. يمكنك تكوين طلبات الرد التلقائي على الويب للتسجيل، وللمصادقة على نقطة نهاية مؤمَّنة.

للحصول على تفاصيل حول طلبات الرد التلقائي على الويب، راجع مرجع مخطط خطاف الويب لسجل Azure Container.

المتطلبات الأساسية

- Azure Container Registry - أنشئ سجل حاوية في اشتراكك في Azure. على سبيل المثال، استخدم مدخل Microsoft Azure أو Azure CLI. تحتوي طبقات خدمة Azure Container Registry على حصص مختلفة للخطافات على الويب.

- Docker CLI - لإعداد الكمبيوتر المحلي كمضيف Docker والوصول إلى أوامر Docker CLI، قم بتثبيت Docker Engine.

إنشاء خطاف ويب - مدخل Microsoft Azure

- تسجيل الدخول إلى مدخل Microsoft Azure.

- انتقل إلى سجل الحاوية الذي تريد إنشاء خطاف ويب فيه.

- ضمن Services، حدد خطاف الويبs.

- حدد Add في شريط أدوات خطاف الويب.

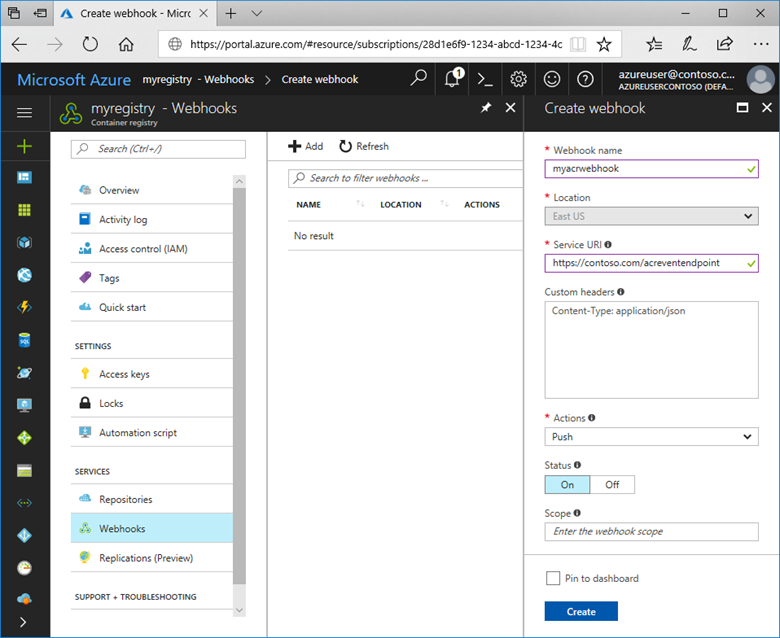

- أكمل نموذج Create خطاف الويب بالمعلومات التالية:

| القيمة | الوصف |

|---|---|

| اسم الرد التلقائي على الويب | الاسم الذي تريد أن تطلقه على خطاف الويب. يمكن أن يحتوي على أحرف وأرقام فقط، ويجب أن يكون طوله من 5 إلى 50 حرفاً. |

| الموقع | بالنسبة للسجل الذي تم نسخه جغرافياً، حدد منطقة Azure لنسخة السجل المماثلة. |

| معرّف URI للخدمة | عنوان URI الذي يجب أن يرسل فيه الرد التلقائي على الويب إشعارات POST. |

| رؤوس مخصصة | الرؤوس التي تريد تمريرها مع طلب POST. يجب أن تكون بتنسيق "key: value". |

| إجراءات الزناد | الإجراءات التي تؤدي إلى تشغيل الرد التلقائي على الويب. تتضمن الإجراءات دفع الصورة، وحذف الصورة، ودفع مخطط Helm، وحذف مخطط Helm، وعزل الصورة. يمكنك اختيار إجراء واحد أو أكثر، لتشغيل الخطاف على الويب. |

| الحالة | حالة الرد التلقائي على الويب بعد إنشائه. يتم تمكينه افتراضياً. |

| النطاق | النطاق الذي يعمل به خطاف الويب. إذا لم يتم تحديده، فسيكون النطاق لجميع الأحداث في التسجيل. يمكن تحديده لمستودع أو علامة باستخدام التنسيق "repository:tag" أو "repository:*" لجميع العلامات الموجودة ضمن المستودع. |

مثال على نموذج الرد التلقائي على الويب:

إنشاء خطاف الويب - Azure CLI

لإنشاء خطاف ويب باستخدام Azure CLI، استخدم الأمر az acr webhook create. يقوم الأمر التالي بإنشاء خطاف ويب لجميع أحداث حذف الصور في السجل mycontainerregistry:

az acr webhook create --registry mycontainerregistry --name myacrwebhook01 --actions delete --uri http://webhookuri.com

اختبار خطاف الويب

مدخل Azure

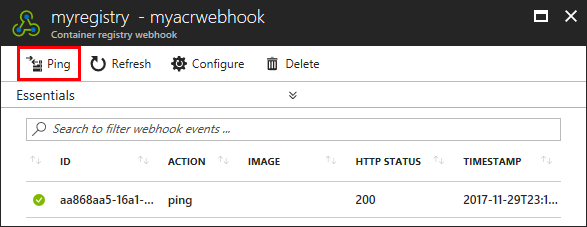

قبل استخدام الرد التلقائي على الويب، يمكنك اختباره باستخدام الزر Ping. يرسل Ping طلب POST عاماً إلى نقطة النهاية المحددة ويسجل الاستجابة. يمكن أن يساعدك استخدام ميزة ping في التحقق من تكوين خطاف الويب بشكل صحيح.

- حدد خطاف الويب الذي تريد اختباره.

- في شريط الأدوات العلوي، حدد Ping.

- تحقق من استجابة نقطة النهاية في العمود حالة HTTP.

Azure CLI

لاختبار خطاف ويب ACR باستخدام Azure CLI، استخدم الأمر az acr webhook ping.

az acr webhook ping --registry mycontainerregistry --name myacrwebhook01

لمشاهدة النتائج، استخدم الأمر az acr webhook list-events.

az acr webhook list-events --registry mycontainerregistry08 --name myacrwebhook01

حذف خطاف الويب

مدخل Azure

يمكن حذف كل خطاف ويب من خلال تحديد خطاف الويب ثم تحديد الزر Delete في مدخل Microsoft Azure.

Azure CLI

az acr webhook delete --registry mycontainerregistry --name myacrwebhook01

الخطوات التالية

مرجع مخطط خطاف الويب

للحصول على تفاصيل حول تنسيق، وخصائص حمولات حدث JSON المنبعثة من Azure Container Registry، راجع مرجع مخطط الرد التلقائي على الويب:

مرجع مخطط خطاف الويب لسجل Azure Container

أحداث Event Grid

بالإضافة إلى أحداث خطاف الويب للتسجيل الأصلي التي تمت مناقشتها في هذه المقالة، يمكن لـ Azure Container Registry إرسال أحداث إلى Event Grid:

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ