تشفير البيانات في Azure Data Lake Storage Gen1

يساعدك التشفير في Azure Data Lake Storage Gen1 على حماية بياناتك وتنفيذ نهج أمان المؤسسة وتلبية متطلبات التوافق التنظيمي. تقدم هذه المقالة نظرة عامة على التصميم، وتناقش بعض الجوانب التقنية للتنفيذ.

يدعم Data Lake Storage Gen1 تشفير البيانات الثابتة والمتنقلة على حد سواء. بالنسبة للبيانات الثابتة، يدعم Data Lake Storage Gen1 التشفير الشفاف "تشغيل بشكل افتراضي". فيما يلي ما تعنيه هذه المصطلحات بمزيد من التفصيل:

- تشغيل بشكل افتراضي: عند إنشاء حساب Data Lake Storage Gen1 جديد، يتيح الإعداد الافتراضي التشفير. بعد ذلك، يتم دائما تشفير البيانات المخزنة في Data Lake Storage Gen1 قبل التخزين على الوسائط الثابتة. هذا هو سلوك جميع البيانات، ولا يمكن تغييره بعد إنشاء حساب.

- شفاف: يقوم Data Lake Storage Gen1 بتشفير البيانات تلقائيا قبل استمرارها، وفك تشفير البيانات قبل الاسترداد. يتم تكوين التشفير وإدارته على مستوى حساب Data Lake Storage Gen1 بواسطة مسؤول. لا يتم إجراء أي تغييرات على واجهات برمجة تطبيقات الوصول إلى البيانات. وبالتالي، لا يلزم إجراء أي تغييرات في التطبيقات والخدمات التي تتفاعل مع Data Lake Storage Gen1 بسبب التشفير.

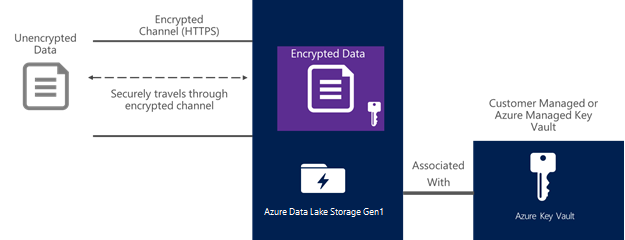

يتم أيضا تشفير البيانات أثناء النقل (المعروفة أيضا باسم البيانات قيد الحركة) دائما في Data Lake Storage Gen1. بالإضافة إلى تشفير البيانات قبل التخزين إلى الوسائط المستمرة، يتم أيضا تأمين البيانات دائما أثناء النقل باستخدام HTTPS. HTTPS هو البروتوكول الوحيد المدعوم لواجهات REST Data Lake Storage Gen1. يوضح الرسم التخطيطي التالي كيفية تشفير البيانات في Data Lake Storage Gen1:

إعداد التشفير باستخدام Data Lake Storage Gen1

يتم إعداد تشفير Data Lake Storage Gen1 أثناء إنشاء الحساب، ويتم تمكينه دائما بشكل افتراضي. يمكنك إما إدارة المفاتيح بنفسك، أو السماح Data Lake Storage Gen1 بإدارتها نيابة عنك (هذا هو الافتراضي).

لمزيد من المعلومات، راجع البدء.

كيفية عمل التشفير في Data Lake Storage Gen1

تغطي المعلومات التالية كيفية إدارة مفاتيح التشفير الرئيسية، وتشرح الأنواع الثلاثة المختلفة للمفاتيح التي يمكنك استخدامها في تشفير البيانات Data Lake Storage Gen1.

مفاتيح التشفير الرئيسية

يوفر Data Lake Storage Gen1 وضعين لإدارة مفاتيح التشفير الرئيسية (MEKs). في الوقت الحالي، افترض أن مفتاح التشفير الرئيسي هو مفتاح المستوى الأعلى. يلزم الوصول إلى مفتاح التشفير الرئيسي لفك تشفير أي بيانات مخزنة في Data Lake Storage Gen1.

الوضعان لإدارة مفتاح التشفير الرئيسي هما كما يلي:

- المفاتيح المدارة للخدمة

- مفاتيح مُدارة بواسطة العملاء

في كلا الوضعين، يتم تأمين مفتاح التشفير الرئيسي عن طريق تخزينه في Azure Key Vault. Key Vault هي خدمة مدارة بالكامل وآمنة للغاية على Azure يمكن استخدامها لحماية مفاتيح التشفير. لمزيد من المعلومات، راجع Key Vault.

فيما يلي مقارنة موجزة للقدرات التي يوفرها وضعا إدارة MEKs.

| السؤال | المفاتيح المدارة للخدمة | مفاتيح مُدارة بواسطة العملاء |

|---|---|---|

| كيف يتم تخزين البيانات؟ | مشفر دائما قبل تخزينه. | مشفر دائما قبل تخزينه. |

| أين يتم تخزين مفتاح التشفير الرئيسي؟ | Key Vault | Key Vault |

| هل يتم تخزين أي مفاتيح تشفير في مسح خارج Key Vault؟ | لا | لا |

| هل يمكن استرداد MEK بواسطة Key Vault؟ | كلا. بعد تخزين MEK في Key Vault، لا يمكن استخدامه إلا للتشفير وفك التشفير. | كلا. بعد تخزين MEK في Key Vault، لا يمكن استخدامه إلا للتشفير وفك التشفير. |

| من يملك مثيل Key Vault و MEK؟ | خدمة Data Lake Storage Gen1 | أنت تملك مثيل Key Vault، والذي ينتمي إلى اشتراك Azure الخاص بك. يمكن إدارة MEK في Key Vault بواسطة البرامج أو الأجهزة. |

| هل يمكنك إبطال الوصول إلى MEK لخدمة Data Lake Storage Gen1؟ | لا | نعم. يمكنك إدارة قوائم التحكم في الوصول في Key Vault، وإزالة إدخالات التحكم في الوصول إلى هوية الخدمة لخدمة Data Lake Storage Gen1. |

| هل يمكنك حذف MEK نهائيا؟ | لا | نعم. إذا قمت بحذف MEK من Key Vault، فلا يمكن فك تشفير البيانات الموجودة في حساب Data Lake Storage Gen1 من قبل أي شخص، بما في ذلك خدمة Data Lake Storage Gen1. إذا قمت بشكل صريح بنسخ MEK احتياطيا قبل حذفه من Key Vault، يمكن استعادة MEK، ويمكن بعد ذلك استرداد البيانات. ومع ذلك، إذا لم تقم بنسخ MEK احتياطيا قبل حذفه من Key Vault، فلا يمكن فك تشفير البيانات الموجودة في حساب Data Lake Storage Gen1 بعد ذلك. |

بصرف النظر عن هذا الاختلاف في من يدير MEK والمثيل Key Vault الذي يوجد فيه، فإن باقي التصميم هو نفسه لكلا الوضعين.

من المهم تذكر ما يلي عند اختيار وضع مفاتيح التشفير الرئيسية:

- يمكنك اختيار ما إذا كنت تريد استخدام المفاتيح المدارة من قبل العميل أو المفاتيح المدارة للخدمة عند توفير حساب Data Lake Storage Gen1.

- بعد توفير حساب Data Lake Storage Gen1، لا يمكن تغيير الوضع.

تشفير البيانات وفك تشفيرها

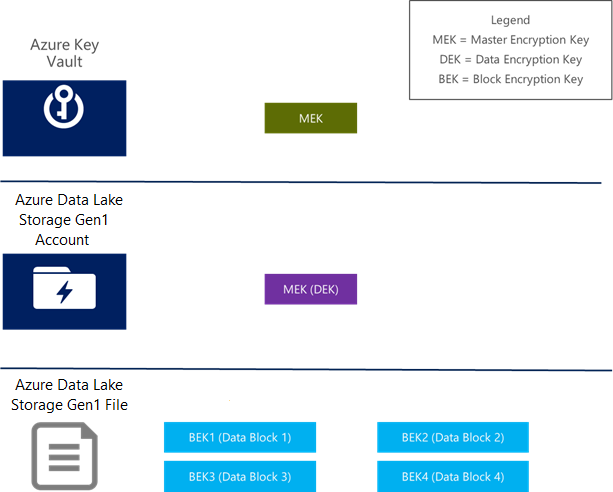

هناك ثلاثة أنواع من المفاتيح المستخدمة في تصميم تشفير البيانات. يوفر الجدول التالي ملخصا:

| المفتاح | الاختصار | المرتبطه | موقع التخزين | النوع | ملاحظات |

|---|---|---|---|---|---|

| مفتاح التشفير الرئيسي | مجاهدي خلق | حساب Data Lake Storage Gen1 | Key Vault | متماثل | يمكن إدارته بواسطة Data Lake Storage Gen1 أو أنت. |

| مفتاح تشفير البيانات | DEK | حساب Data Lake Storage Gen1 | التخزين المستمر، الذي تديره خدمة Data Lake Storage Gen1 | متماثل | يتم تشفير DEK بواسطة MEK. DEK المشفر هو ما يتم تخزينه على الوسائط الثابتة. |

| مفتاح تشفير الحظر | BEK | كتلة من البيانات | بلا | متماثل | يتم اشتقاق BEK من DEK و كتلة البيانات. |

يوضح الرسم التخطيطي التالي هذه المفاهيم:

خوارزمية زائفة عند فك تشفير ملف:

- تحقق مما إذا كان DEK لحساب Data Lake Storage Gen1 مخزنا مؤقتا وجاهز للاستخدام.

- إذا لم يكن الأمر كذلك، فاقرأ DEK المشفر من التخزين المستمر، وأرسله إلى Key Vault لفك تشفيره. قم بتخزين DEK الذي تم فك تشفيره مؤقتا في الذاكرة. وهي الآن جاهزة للاستخدام.

- لكل كتلة من البيانات في الملف:

- اقرأ كتلة البيانات المشفرة من التخزين المستمر.

- إنشاء BEK من DEK والكتلة المشفرة للبيانات.

- استخدم BEK لفك تشفير البيانات.

خوارزمية زائفة عندما يتم تشفير كتلة من البيانات:

- تحقق مما إذا كان DEK لحساب Data Lake Storage Gen1 مخزنا مؤقتا وجاهز للاستخدام.

- إذا لم يكن الأمر كذلك، فاقرأ DEK المشفر من التخزين المستمر، وأرسله إلى Key Vault لفك تشفيره. قم بتخزين DEK الذي تم فك تشفيره مؤقتا في الذاكرة. وهي الآن جاهزة للاستخدام.

- إنشاء BEK فريد للكتلة من البيانات من DEK.

- تشفير كتلة البيانات باستخدام BEK، باستخدام تشفير AES-256.

- تخزين كتلة البيانات المشفرة للبيانات على التخزين المستمر.

ملاحظة

يتم تخزين DEK دائما مشفرا بواسطة MEK، سواء على الوسائط الثابتة أو المخزنة مؤقتا في الذاكرة.

تدوير المفتاح

عند استخدام مفاتيح يديرها العميل، يمكنك تدوير MEK. لمعرفة كيفية إعداد حساب Data Lake Storage Gen1 باستخدام مفاتيح يديرها العميل، راجع بدء الاستخدام.

المتطلبات الأساسية

عند إعداد حساب Data Lake Storage Gen1، اخترت استخدام المفاتيح الخاصة بك. لا يمكن تغيير هذا الخيار بعد إنشاء الحساب. تفترض الخطوات التالية أنك تستخدم مفاتيح يديرها العميل (أي أنك اخترت المفاتيح الخاصة بك من Key Vault).

لاحظ أنه إذا كنت تستخدم الخيارات الافتراضية للتشفير، فسيتم تشفير بياناتك دائما باستخدام مفاتيح يديرها Data Lake Storage Gen1. في هذا الخيار، ليس لديك القدرة على تدوير المفاتيح، حيث تتم إدارتها بواسطة Data Lake Storage Gen1.

كيفية تدوير MEK في Data Lake Storage Gen1

تسجيل الدخول إلى مدخل Microsoft Azure.

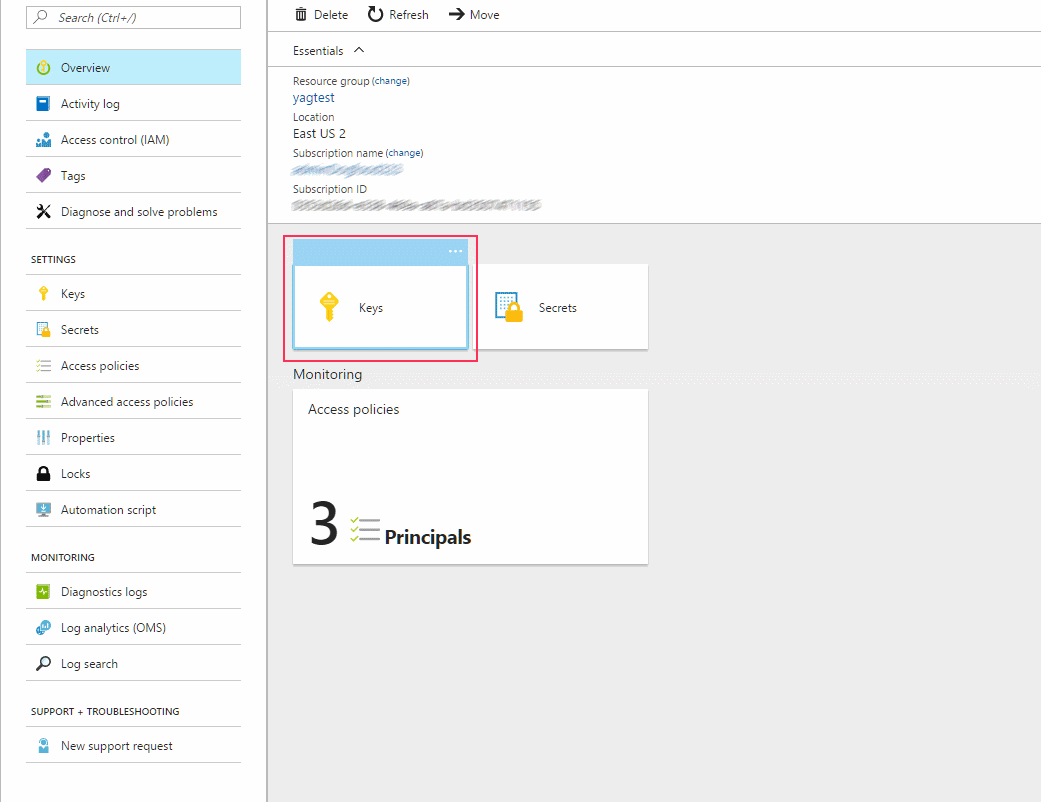

استعرض للوصول إلى مثيل Key Vault الذي يخزن المفاتيح المقترنة بحساب Data Lake Storage Gen1 الخاص بك. حدد Keys.

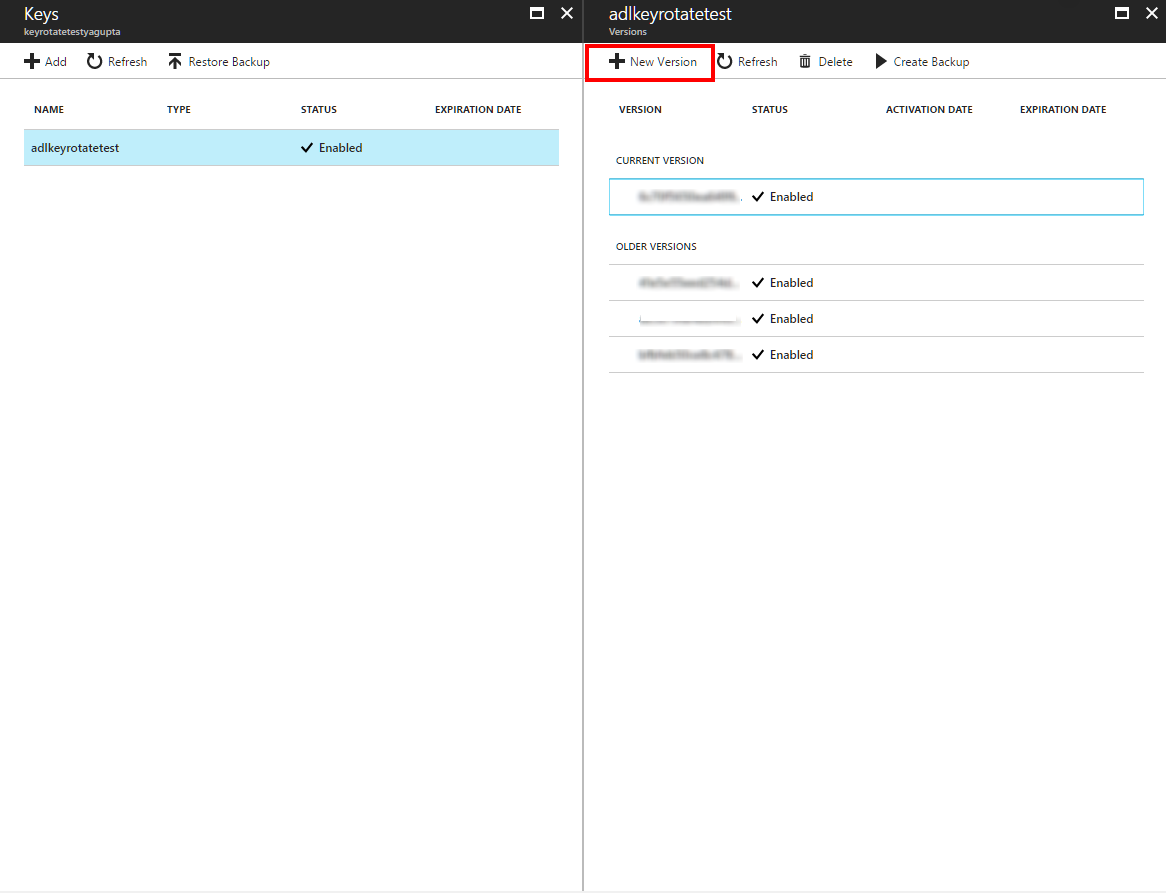

حدد المفتاح المقترن بحساب Data Lake Storage Gen1 الخاص بك، وأنشئ إصدارا جديدا من هذا المفتاح. لاحظ أن Data Lake Storage Gen1 حاليا يدعم فقط تدوير المفتاح إلى إصدار جديد من المفتاح. لا يدعم التدوير إلى مفتاح مختلف.

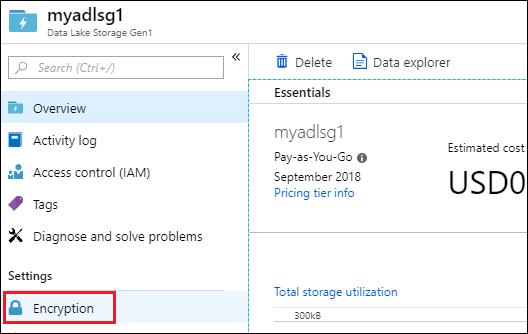

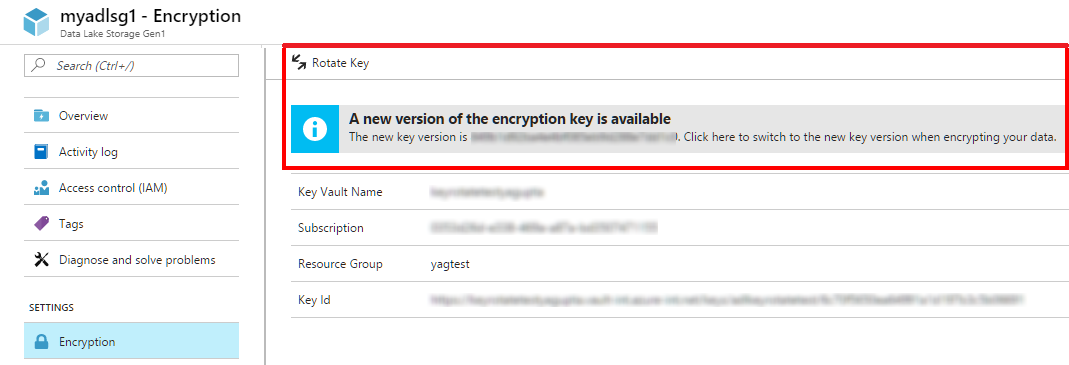

استعرض للوصول إلى حساب Data Lake Storage Gen1، وحدد Encryption.

تعلمك الرسالة بأن إصدار مفتاح جديد من المفتاح متوفر. انقر فوق تدوير المفتاح لتحديث المفتاح إلى الإصدار الجديد.

يجب أن تستغرق هذه العملية أقل من دقيقتين، ولا يوجد وقت تعطل متوقع بسبب تدوير المفتاح. بعد اكتمال العملية، يكون الإصدار الجديد من المفتاح قيد الاستخدام.

هام

بعد اكتمال عملية تدوير المفتاح، لم يعد الإصدار القديم من المفتاح يستخدم بنشاط لتشفير البيانات الجديدة. ومع ذلك، قد تكون هناك حالات قد يحتاج فيها الوصول إلى البيانات القديمة إلى المفتاح القديم. للسماح بقراءة مثل هذه البيانات القديمة، لا تحذف المفتاح القديم