إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

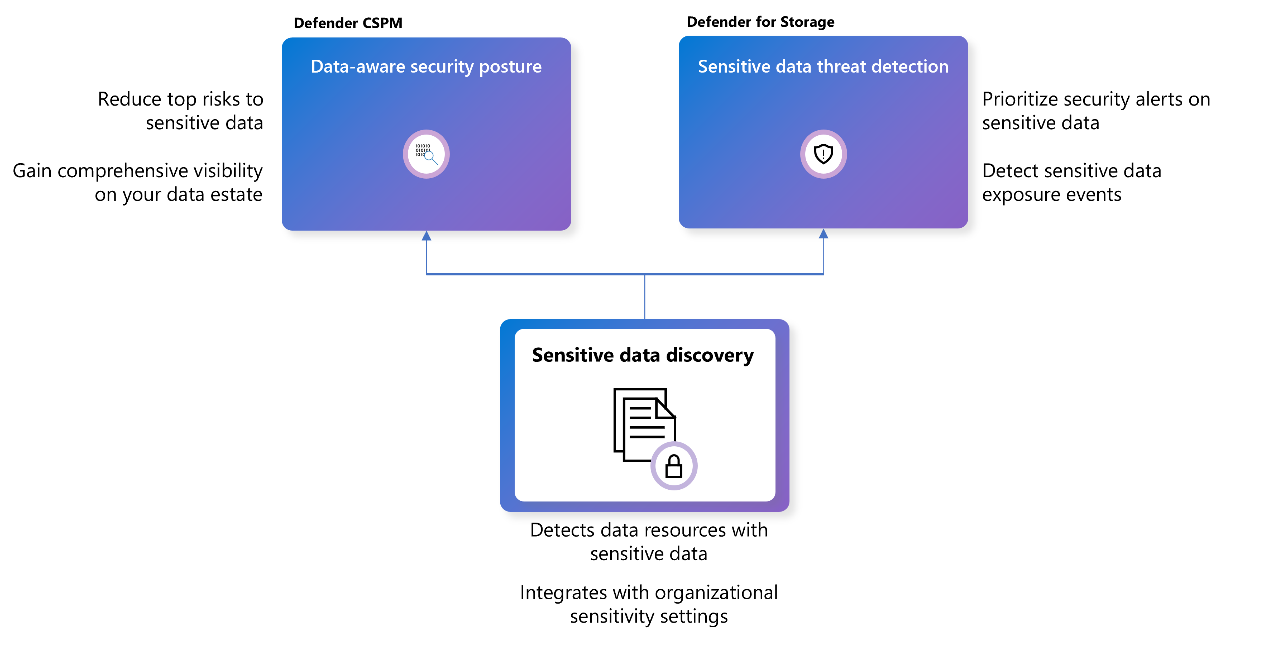

يساعدك الكشف عن تهديدات البيانات الحساسة على تحديد أولويات تنبيهات الأمان وفحصها بكفاءة. وهي تنظر في حساسية البيانات المعرضة للخطر، مما يؤدي إلى الكشف عن انتهاكات البيانات ومنعها بشكل أفضل. تساعد هذه الإمكانية فرق الأمان على تقليل احتمالية خرق البيانات من خلال تحديد المخاطر الأكثر أهمية ومعالجتها بسرعة. كما أنه يعزز حماية البيانات الحساسة من خلال الكشف عن أحداث التعرض والأنشطة المشبوهة على الموارد التي تحتوي على بيانات حساسة.

هذه الميزة قابلة للتكوين في خطة Defender for Storage الجديدة. يمكنك اختيار تمكينه أو تعطيله دون أي تكلفة إضافية.

تعرف على المزيد حول نطاق وقيود مسح البيانات الحساسة.

المتطلبات الأساسية

يتوفر الكشف عن تهديدات البيانات الحساسة لأنواع حسابات تخزين Blob التالية:

الإصدار 1 القياسي للأغراض العامة

الإصدار 2 القياسي للأغراض العامة

Azure Data Lake Storage Gen2

Premium كتلة blobs

كما أنه متاح لملفات Azure (عبر واجهة برمجة تطبيقات REST وSMB)، ولكن حاليا فقط للعملاء الذين قاموا بتمكين Defender CSPM:

الملفات

ملفات v2

ملفات مميزة

لتمكين الكشف عن تهديدات البيانات الحساسة على مستويات حساب الاشتراك والتخزين، تحتاج إلى الحصول على الأذونات ذات الصلة بالبيانات من أدوار مالك الاشتراك أو مالك حساب التخزين.

تعرف على المزيد حول الأدوار والأذونات المطلوبة للكشف عن تهديدات البيانات الحساسة.

كيف يعمل اكتشاف البيانات الحساسة؟

يتم تشغيل الكشف عن تهديدات البيانات الحساسة بواسطة محرك اكتشاف البيانات الحساسة، وهو محرك بدون عامل يستخدم طريقة أخذ عينات ذكية للعثور على موارد مع بيانات حساسة.

يتم دمج الخدمة مع أنواع المعلومات الحساسة (SITs) الخاصة ب Microsoft Purview وتسميات التصنيف، مما يسمح بالتوارث السلس لإعدادات الحساسية لمؤسستك. وهذا يضمن أن الكشف عن البيانات الحساسة وحمايتها يتماشى مع النهج والإجراءات المعمول بها.

عند التمكين، يبدأ المحرك عملية فحص تلقائي عبر جميع حسابات التخزين المدعومة. يتم إنشاء النتائج عادة في غضون 24 ساعة. بالإضافة إلى ذلك، يتم فحص حسابات التخزين التي تم إنشاؤها حديثا ضمن الاشتراكات المحمية في غضون ست ساعات من إنشائها. تتم جدولة عمليات الفحص المتكررة أسبوعيا بعد تاريخ التمكين. هذا هو نفس المحرك الذي يستخدمه إدارة وضع الأمان السحابي في Defender لاكتشاف البيانات الحساسة.

الخطوة التالية

لتمكين الكشف عن تهديدات البيانات الحساسة، راجع تمكين الكشف عن تهديدات البيانات الحساسة.