تحديد أولويات المخاطر

يستخدم Microsoft Defender for Cloud بشكل استباقي محركا ديناميكيا يقيم المخاطر في بيئتك مع مراعاة إمكانية الاستغلال وتأثير الأعمال المحتمل على مؤسستك. يحدد المحرك أولويات توصيات الأمان استنادا إلى عوامل الخطر لكل مورد، والتي يتم تحديدها بواسطة سياق البيئة، بما في ذلك تكوين المورد واتصالات الشبكة ووضع الأمان.

عندما يقوم Defender for Cloud بتقييم المخاطر لمشكلات الأمان الخاصة بك، يحدد المحرك أهم مخاطر الأمان مع تمييزها عن المشكلات الأقل خطورة. ثم يتم فرز التوصيات بناء على مستوى المخاطر الخاصة بها، ما يسمح لك بمعالجة مشكلات الأمان التي تشكل تهديدات فورية مع أكبر إمكانات استغلالها في بيئتك.

ثم يحلل Defender for Cloud مشكلات الأمان التي تشكل جزءا من مسارات الهجوم المحتملة التي يمكن للمهاجمين استخدامها لخرق بيئتك. كما يسلط الضوء على التوصيات الأمنية التي تحتاج إلى حل للتخفيف من هذه المخاطر. يساعدك هذا النهج على التركيز على المخاوف الأمنية العاجلة ويجعل جهود المعالجة أكثر كفاءة وفعالية. على الرغم من أن ترتيب أولويات المخاطر لا يؤثر على درجة الأمان، إلا أنه يساعدك على معالجة مشكلات الأمان الأكثر أهمية في بيئتك.

التوصيات

يتم تقييم موارد Microsoft Defender for Cloud وأحمال العمل مقابل معايير الأمان المضمنة والمخصصة الممكنة في اشتراكات Azure وحسابات AWS ومشاريع GCP. واستنادا إلى تلك التقييمات، توفر التوصيات الأمنية خطوات عملية لمعالجة المسائل الأمنية وتحسين الوضع الأمني.

إشعار

يتم تضمين التوصيات مع خطة CSPM التأسيسية المضمنة مع Defender for Cloud. ومع ذلك، لا يتم دعم ترتيب أولويات المخاطر وإدارتها إلا مع خطة إدارة وضع الأمان السحابي في Defender.

إذا لم تكن بيئتك محمية بواسطة إدارة وضع الأمان السحابي في Defender فستظهر الأعمدة ذات ميزات ترتيب أولويات المخاطر غير واضحة.

يمكن أن يكون للموارد المختلفة نفس التوصية مع مستويات مختلفة من المخاطر. على سبيل المثال، يمكن أن يكون للتوصية لتمكين المصادقة متعددة العوامل على حساب مستخدم مستوى مخاطر مختلف لمستخدمين مختلفين. يتم تحديد مستوى المخاطر من خلال عوامل الخطر لكل مورد، مثل تكوينه واتصالات الشبكة ووضع الأمان. يتم حساب مستوى المخاطر استنادا إلى التأثير المحتمل لقضية الأمان التي يتم اختراقها، وفئات المخاطر، ومسار الهجوم الذي تشكل مشكلة الأمان جزءا منه.

في Defender for Cloud، انتقل إلى لوحة معلومات التوصيات لعرض نظرة عامة على التوصيات الموجودة لبيئاتك ذات الأولوية من خلال نظرة المخاطر على بيئاتك.

في هذه الصفحة، يمكنك مراجعة:

العنوان - عنوان التوصية.

المورد المتأثر - المورد الذي تنطبق عليه التوصية.

مستوى المخاطر - قابلية الاستغلال والتأثير التجاري لقضية الأمان الأساسية، مع مراعاة سياق الموارد البيئية مثل: التعرض للإنترنت والبيانات الحساسة والحركة الجانبية والمزيد.

عوامل الخطر - العوامل البيئية للمورد المتأثر بالتوصية، والتي تؤثر على قابلية الاستغلال وتأثير الأعمال التجارية لقضية الأمان الأساسية. تتضمن أمثلة عوامل الخطر التعرض للإنترنت والبيانات الحساسة وإمكانية الحركة الجانبية.

مسارات الهجوم - عدد مسارات الهجوم التي تعد التوصية جزءا منها استنادا إلى بحث محرك الأمان عن جميع مسارات الهجوم المحتملة استنادا إلى الموارد الموجودة في البيئة والعلاقة الموجودة بينها. ستقدم كل بيئة مسارات الهجوم الفريدة الخاصة بها.

المالك - الشخص الذي تم تعيين التوصية إليه.

الحالة - الحالة الحالية للتوصيات. على سبيل المثال، غير معينة، في الوقت المحدد، متأخرة.

نتائج التحليلات - المعلومات المتعلقة بالتوصية مثل، إذا كانت قيد المعاينة، وإذا كان من الممكن رفضها، وإذا كان هناك خيار إصلاح متوفر والمزيد.

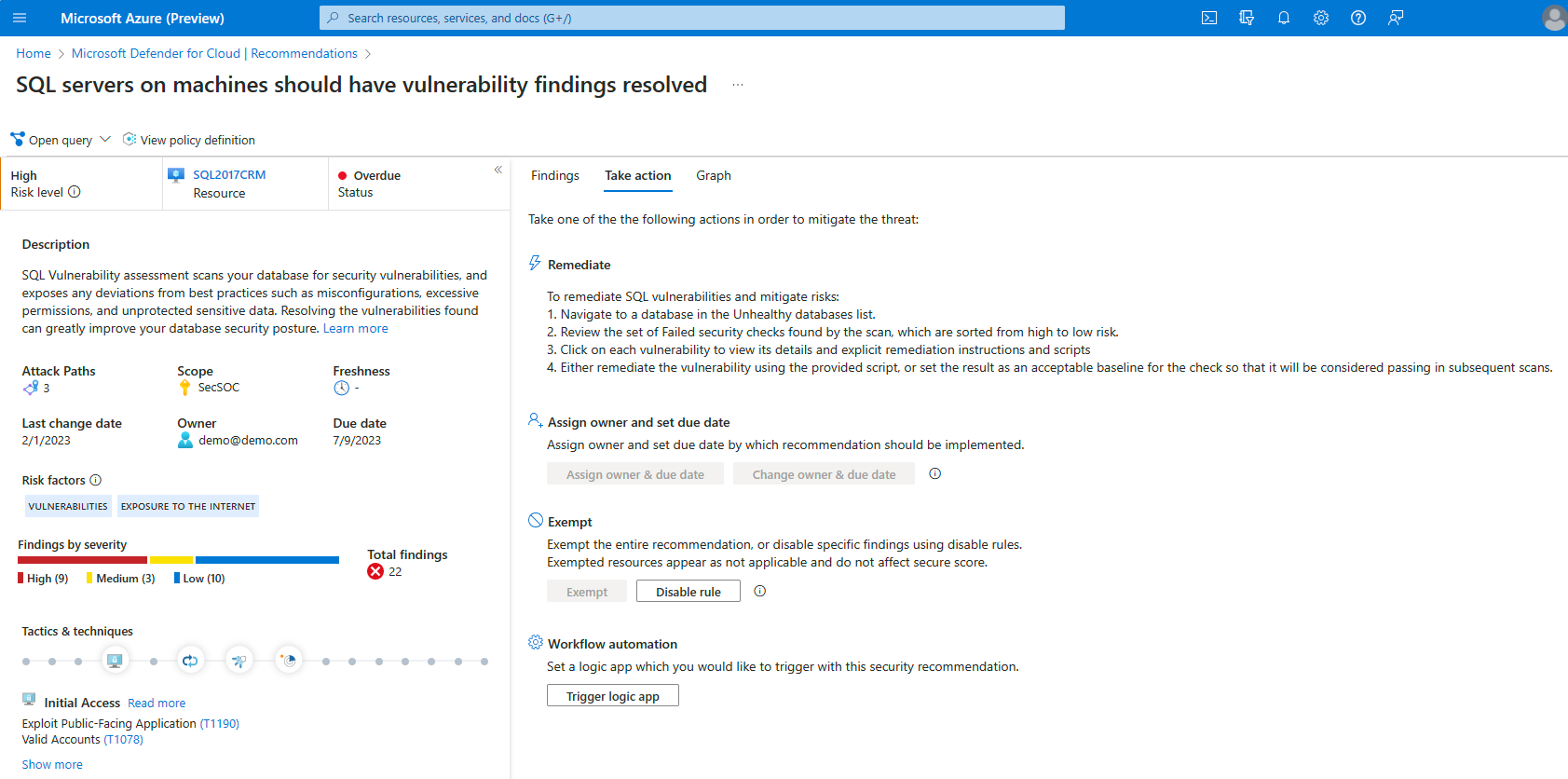

عند تحديد توصية، يمكنك عرض تفاصيل التوصية، بما في ذلك الوصف ومسارات الهجوم والنطاق والحداثة وتاريخ التغيير الأخير والمالك وتاريخ الاستحقاق والخطورة والتكتيكات والتقنيات والمزيد.

الوصف - وصف مختصر لمشكلة الأمان.

مسارات الهجوم - عدد مسارات الهجوم.

النطاق - الاشتراك أو المورد المتأثر.

حداثة - الفاصل الزمني للتحدياث للتوصية.

تاريخ التغيير الأخير - تاريخ التغيير الأخير لهذه التوصية

المالك - الشخص المعين لهذه التوصية.

تاريخ الاستحقاق - التاريخ المعين الذي يجب حل التوصية به.

الخطورة - شدة التوصية (عالية أو متوسطة أو منخفضة). يوجد مزيد من التفاصيل أدناه.

التكتيكات والتقنيات - التكتيكات والتقنيات المعينة إلى MITRE ATT&CK.

ما هي عوامل الخطر؟

يستخدم Defender for Cloud سياق بيئة، بما في ذلك تكوين المورد واتصالات الشبكة ووضع الأمان، لإجراء تقييم للمخاطر لمشكلات الأمان المحتملة. من خلال القيام بذلك، فإنه يحدد أهم المخاطر الأمنية مع تمييزها عن المشكلات الأقل خطورة. ثم يتم فرز التوصيات بناء على مستوى المخاطر الخاصة بها.

يأخذ محرك تقييم المخاطر هذا في الاعتبار عوامل الخطر الأساسية، مثل التعرض للإنترنت وحساسية البيانات والحركة الجانبية ومسارات الهجوم المحتملة. وهذا النهج يعطي الأولوية للشواغل الأمنية العاجلة، مما يجعل جهود الإصلاح أكثر كفاءة وفعالية.

كيف يتم حساب المخاطر؟

يستخدم Defender for Cloud محرك تحديد أولويات المخاطر المدرك للسياق لحساب مستوى المخاطر لكل توصية أمان. يتم تحديد مستوى المخاطر من خلال عوامل الخطر لكل مورد، مثل تكوينه واتصالات الشبكة ووضع الأمان. يتم حساب مستوى المخاطر استنادا إلى التأثير المحتمل لقضية الأمان التي يتم اختراقها، وفئات المخاطر، ومسار الهجوم الذي تشكل مشكلة الأمان جزءا منه.

مستويات المخاطر

يمكن تصنيف التوصيات إلى خمس فئات بناء على مستوى المخاطر الخاصة بها:

هام: توصيات تشير إلى ثغرة أمنية حرجة يمكن للمهاجم استغلالها للوصول غير المصرح به إلى أنظمتك أو بياناتك.

عالية: التوصيات التي تشير إلى مخاطر أمنية محتملة يجب معالجتها في الوقت المناسب، ولكنها قد لا تتطلب اهتماما فوريا.

متوسط: توصيات تشير إلى مشكلة أمان طفيفة نسبيا يمكن معالجتها براحتك.

منخفض: التوصيات التي تشير إلى مشكلة أمان طفيفة نسبيا يمكن معالجتها براحتك.

لم يتم تقييمها: التوصيات التي لم يتم تقييمها بعد. قد يكون ذلك بسبب عدم تغطية المورد من قبل خطة إدارة وضع الأمان السحابي في Defender التي تعد شرطا أساسيا لمستوى المخاطر.

يتم تحديد مستوى المخاطر بواسطة محرك تحديد أولويات المخاطر المدرك للسياق الذي يأخذ في الاعتبار عوامل الخطر لكل مورد. تعرف على المزيد حول كيفية تحديد Defender for Cloud لمسارات الهجوم ومعالجتها.