إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

توضح لك هذه المقالة كيفية تفعيل Microsoft Defender for Containers على مجموعات Amazon EKS الخاصة بك عبر بوابة Azure. يمكنك اختيار تفعيل جميع ميزات الأمان دفعة واحدة لحماية شاملة، أو نشر مكونات محددة بشكل انتقائي بناء على متطلباتك.

متى تستخدم هذا الدليل

استخدم هذا الدليل إذا أردت:

- إعداد Defender for Containers على AWS لأول مرة

- تفعيل جميع ميزات الأمان للحماية الشاملة

- نشر مكونات محددة بشكل انتقائي

- إصلاح أو إضافة مكونات مفقودة إلى النشر الحالي

- النشر باستخدام نهج انتقائي ومتحكم فيه

- استبعاد بعض المجموعات من الحماية

Prerequisites

متطلبات الشبكة

تحقق من تكوين نقاط النهاية التالية لنشر السحابة العامة للوصول الصادر. يساعد تكوينها للوصول الصادر على التأكد من أن مستشعر Defender يمكنه الاتصال ب Microsoft Defender for Cloud لإرسال بيانات الأمان والأحداث.

إشعار

مجالات Azure ولم *.ods.opinsights.azure.com تعد مطلوبة للوصول الصادر.*.oms.opinsights.azure.com لمزيد من المعلومات، راجع إعلان الإهمال.

| مجال Azure | مجال Azure Government | Azure المشغل بواسطة مجال 21Vianet | المنفذ |

|---|---|---|---|

| *.cloud.defender.microsoft.com | غير متوفر | غير متوفر | 443 |

تحتاج أيضا إلى التحقق من صحة متطلبات شبكة Kubernetes الممكنة في Azure Arc.

متطلبات خاصة ب AWS:

- حساب AWS مع الأذونات المناسبة

- عناقيد EKS النشطة (الإصدار 1.19+)

- صور الحاويات في Amazon ECR

- تم تثبيت وتكوين AWS CLI

- الاتصال الصادر ب HTTPS من EKS إلى Azure

إنشاء موصل AWS

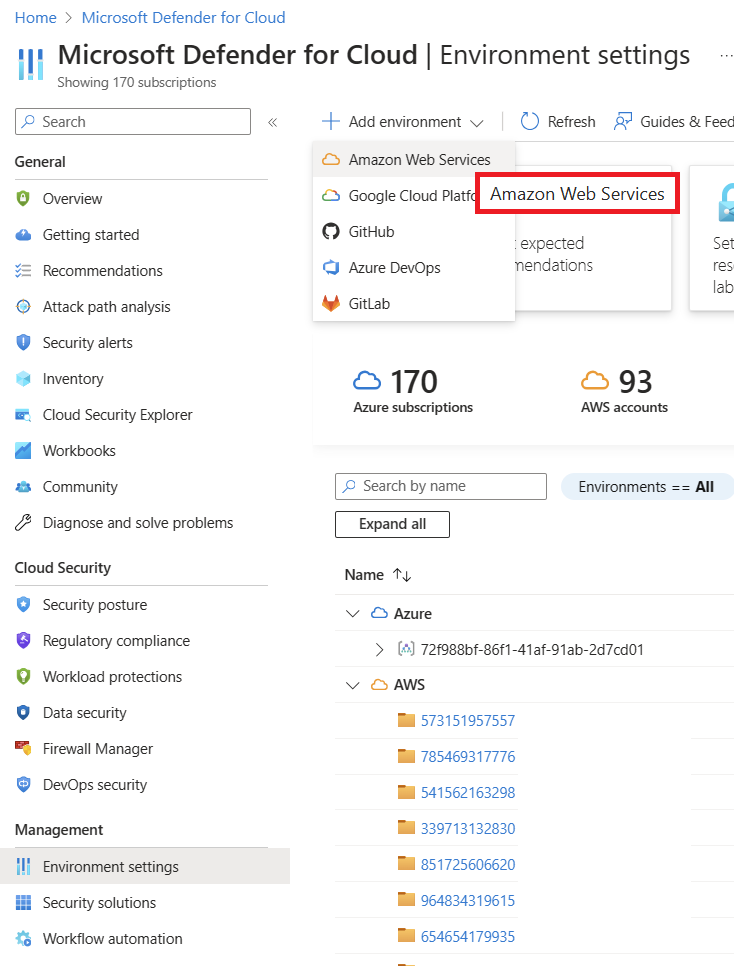

قم بتسجيل الدخول إلى بوابة Azure.

اذهب إلى Microsoft Defender للسحابة.

اختر إعدادات البيئة من القائمة اليسرى.

حدد إضافة بيئة>الأمازون خدماتAmazon للتصفح.

تكوين تفاصيل الموصل

في قسم تفاصيل الحساب ، أدخل:

- اسم مستعار للحساب: اسم وصفي لحسابك على AWS

- معرف حساب AWS: معرف حساب AWS المكون من 12 رقما

- مجموعة الموارد: اختر أو أنشئ مجموعة موارد

حدد التالي: تحديد الخطط.

تمكين ميزات Defender for Containers

في Select Plans، قم بتبديل الحاويات إلى التشغيل.

اختر الإعدادات للوصول إلى خيارات إعداد الخطة.

اختر نهج النشر الخاص بك:

الخيار أ: تمكين جميع المكونات (موصى به)

للحصول على حماية شاملة، قم بتفعيل جميع الميزات:

- اضبط جميع الإعدادات على التفعيل

- يوفر هذا الإعداد تغطية أمنية كاملة لبيئة EKS الخاصة بك

الخيار ب: تمكين مكونات محددة

اختر فقط المكونات التي تحتاجها بناء على متطلباتك:

قم بتكوين المكونات المتاحة بناء على النهج الذي اخترته:

حماية التهديدات بدون وكلاء: يوفر حماية وقت التشغيل لحاويات العنقود الخاصة بك عن طريق إرسال سجلات تدقيق Kubernetes إلى Microsoft Defender.

- اضبط المفتاح على تفعيل

- قم بضبط فترة الاحتفاظ بسجلات التدقيق الخاصة بك

- يكتشف جميع عناقيد EKS في حسابك على AWS

إشعار

إذا قمت بتعطيل هذا التكوين، يتم تعطيل الكشف عن تهديدات وحدة التحكم. تعرف على المزيد عن توفر الميزات.

الوصول إلى واجهة برمجة تطبيقات Kubernetes (الاكتشاف بدون وكيل لKubernetes): يضبط الأذونات للسماح بالاكتشاف القائم على واجهة برمجة التطبيقات لمجموعات Kubernetes الخاصة بك.

- اضبط المفتاح على تفعيل

- يوفر تقييم الجرد ووضع الأمان

الوصول إلى السجل (تقييم ثغرات الحاوية بدون وكيل): يضبط الأذونات للسماح بتقييم الثغرات للصور المخزنة في ECR.

- اضبط المفتاح على تفعيل

- يقوم بمسح صور الحاويات بحثا عن ثغرات معروفة

توفير تلقائي لمستشعر Defender ل Azure Arc (Defender DaemonSet): ينشر مستشعر Defender تلقائيا على مجموعات Arc لاكتشاف التهديدات أثناء التشغيل.

- اضبط المفتاح على تفعيل

- يوفر تنبيهات أمنية فورية لحماية عبء العمل

Tip

- بالنسبة لبيئات الإنتاج، نوصي بتفعيل جميع المكونات.

- للاختبار أو الانتشار التدريجي، ابدأ بمكونات محددة وأضف المزيد لاحقا.

- يتم نشر Azure Policy for Kubernetes تلقائيا باستخدام حساس Defender.

اختر متابعةوالتالي: قم بتكوين الوصول.

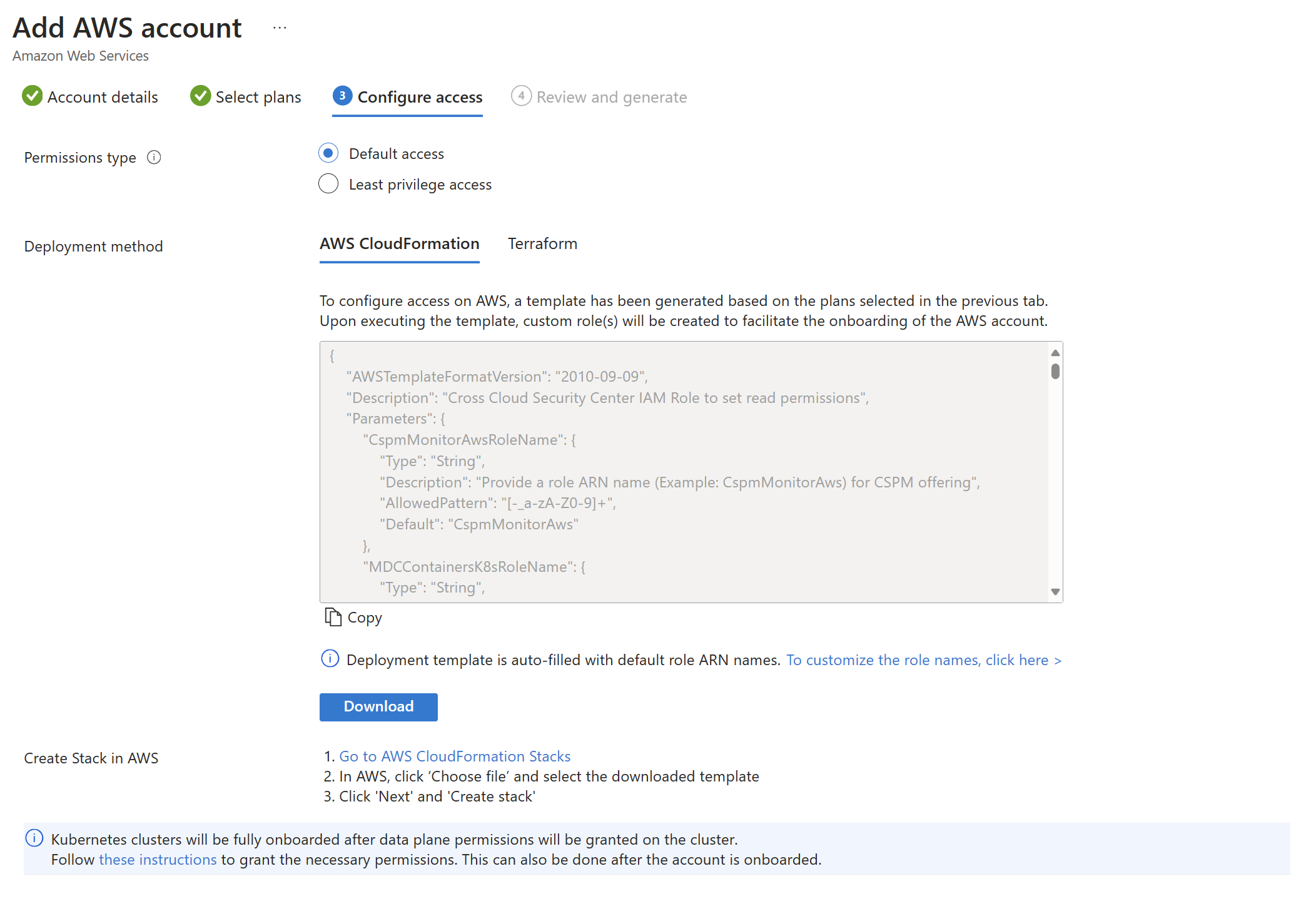

إعداد صلاحيات AWS

اتبع التعليمات في صفحة تكوين الوصول .

قم بتحميل قالب CloudFormation من البوابة.

نشر مكدس CloudFormation في AWS:

- وحدة تحكم AWS CloudFormation المفتوحة

- أنشئ مجموعة جديدة باستخدام القالب المحمل

- راجع وإنشاء التكديس

بعد الانتهاء من إنشاء المكدس، انسخ ARN الدور من مخرجات المكدس.

ارجع إلى بوابة Azure والصق الدور ARN.

اختر التالي: راجع وإنشاء الصورة.

راجع إعدادك واختر إنشاء (إنشاء).

نشر جميع المكونات

إشعار

إذا اخترت تفعيل جميع المكونات في القسم السابق، اتبع جميع الخطوات في هذا القسم. إذا اخترت مكونات محددة، أكمل فقط الخطوات ذات الصلة بالميزات التي اخترتها.

اتبع هذه الخطوات لتمكين الحماية بناء على إعدادك:

منح أصار طائرة التحكم

مطلوب إذا قمت بتفعيل: حماية من التهديدات بدون وكيل أو الوصول إلى واجهة برمجة تطبيقات Kubernetes

إذا قمت بتمكين الاكتشاف بدون وكيل لكوبيرنيتس، امنح أذونات مستوى التحكم على العنقود باستخدام إحدى هذه الطرق:

الخيار الأول: استخدم سكريبت بايثون

شغل هذا السكريبت ببايثون لإضافة دور

MDCContainersAgentlessDiscoveryK8sRoleDefender for Cloud إلىaws-auth ConfigMapعناقيد EKS التي تريد إدخالها.الخيار الثاني: استخدام eksctl

امنح كل مجموعة

MDCContainersAgentlessDiscoveryK8sRoleمن أمازون EKS الدور:eksctl create iamidentitymapping \ --cluster my-cluster \ --region region-code \ --arn arn:aws:iam::account:role/MDCContainersAgentlessDiscoveryK8sRole \ --group system:masters \ --no-duplicate-arnsلمزيد من المعلومات، راجع منح مستخدمي IAM حق الوصول إلى Kubernetes باستخدام إدخالات الوصول إلى EKS في دليل مستخدم Amazon EKS.

Connect EKS clusters to Azure Arc

مطلوب إذا فعلت: توفير تلقائي لحساس Defender ل Azure Arc

تحتاج إلى تثبيت وتشغيل Kubernetes الفعال من Azure Arc، ومستشعر Defender، وAzure Policy for Kubernetes على مجموعات EKS الخاصة بك. هناك توصية مخصصة لديفندر فور كلاود لتثبيت هذه الإضافات:

انتقل إلى Microsoft Defender for Cloud>Recommendations.

ابحث عن التوصية: يجب أن تحتوي عناقيد EKS على إضافة Microsoft Defender للعبة Azure Arc مثبت عليها.

اتبع خطوات المعالجة التي توفرها التوصية:

نشر أداة استشعار Defender

Important

نشر أداة استشعار Defender باستخدام Helm: على عكس الخيارات الأخرى التي يتم توفيرها تلقائيا وتحديثها تلقائيا، يتيح لك Helm نشر أداة استشعار Defender بمرونة. هذا الأسلوب مفيد بشكل خاص في سيناريوهات DevOps والبنية الأساسية كتعلم برمجية. باستخدام Helm، يمكنك دمج النشر في مسارات CI/CD والتحكم في جميع تحديثات أداة الاستشعار. يمكنك أيضا اختيار تلقي إصدارات المعاينة و GA. للحصول على إرشادات حول تثبيت أداة استشعار Defender باستخدام Helm، راجع تثبيت أداة استشعار Defender for Containers باستخدام Helm.

مطلوب إذا فعلت: توفير تلقائي لحساس Defender ل Azure Arc

بعد توصيل عناقيد EKS الخاصة بك ب Azure Arc، قم بنشر مستشعر Defender:

انتقل إلى Microsoft Defender for Cloud>Recommendations.

ابحث عن توصيات حول تثبيت إضافة Defender على العناقيد التي تدعم Arc.

اختر التوصية واتبع خطوات المعالجة.

يوفر المستشعر اكتشاف التهديدات أثناء التشغيل لمجموعات العناقيد الخاصة بك.

إشعار

يمكنك أيضا نشر حساس Defender باستخدام Helm لمزيد من التحكم في إعدادات النشر. للحصول على تعليمات نشر الخوذة، انظر نشر مستشعر المدافع باستخدام الهيلم.

تكوين مسح ثغرات ECR

مطلوب إذا قمت بتفعيل الوصول إلى السجل

اذهب إلى إعدادات موصل AWS الخاص بك.

اختر التكوين بجانب خطة الحاويات.

تحقق من تفعيل الوصول إلى السجل .

الصور التي ترسل إلى ECR يتم مسحها تلقائيا خلال 24 ساعة.

تمكين تسجيل التدقيق

مطلوب إذا فعلت: حماية التهديد بدون وكيل

تمكين تسجيل التدقيق لكل مجموعة EKS:

# Enable audit logs

aws eks update-cluster-config \

--name <cluster-name> \

--logging '{"clusterLogging":[{"types":["audit","authenticator"],"enabled":true}]}'

عرض التوصيات والتنبيهات

لعرض التنبيهات والتوصيات الخاصة بمجموعات EKS الخاصة بك:

اذهب إلى صفحات التنبيهات أو التوصيات أو الجرد.

استخدم الفلاتر لتصفية حسب نوع الموارد AWS EKS Cluster.

Tip

يمكنك محاكاة تنبيهات الحاويات باتباع الإرشادات الواردة في منشور المدونة المذكور.

نشر مكونات محددة (اختياري)

إذا اخترت في البداية تفعيل مكونات معينة فقط وتريد الآن إضافة المزيد، أو إذا كنت بحاجة لإصلاح مشاكل في النشرات الحالية:

إضافة المكونات إلى النشر الحالي

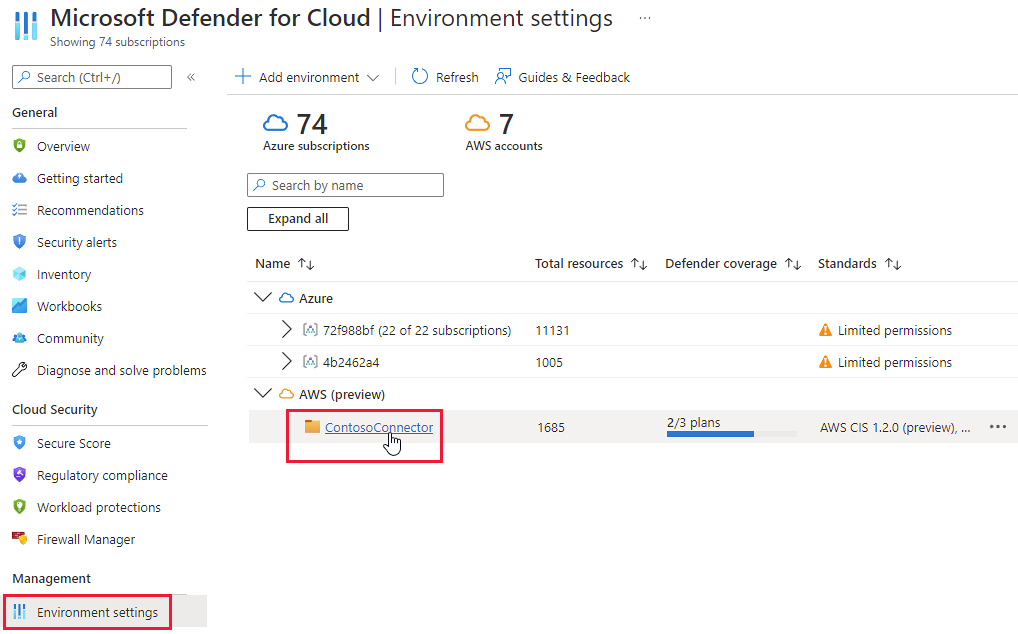

اذهب إلى إعدادات البيئة واختر موصل AWS الخاص بك.

اخترإعداداتخطط> Defender بجانب الحاويات.

قم بتفعيل تبديل إضافية للمكونات التي تريد إضافتها:

- حماية التهديد بدون وكيل: لحماية وقت التشغيل

- الوصول إلى واجهة برمجة تطبيقات Kubernetes: لاكتشاف المجموعات

- الوصول إلى السجل: لفحص ثغرات ECR

- توفير تلقائي لحساس Defender: لحماية عبء العمل

احفظ التغييرات واتبع خطوات النشر للمكونات الجديدة المفعلة.

إشعار

يمكنك استبعاد مجموعة AWS معينة من التوفير التلقائي. لنشر أداة الاستشعار، قم بتطبيق العلامة ms_defender_container_exclude_agents على المورد بالقيمة true. للنشر بدون عامل، قم بتطبيق العلامة ms_defender_container_exclude_agentless على المورد بالقيمة true.

نشر حساس Defender في مجموعات محددة

لنشر المستشعر فقط على مجموعات EKS المختارة:

ربط عناقيد محددة ب Azure Arc (ليس كل العناصر).

اذهب إلى قسم التوصيات وابحث عن "يجب أن تكون إضافة Defender على مجموعات Kubernetes المفعلة بنظام Arc".

اختر فقط العناقيد التي تريد وضع المستشعر فيها.

اتبع خطوات المعالجة للمجموعات المحددة فقط.

نشر المكونات للعناقيد القائمة

إذا كان لديك عناقيد بها مكونات مفقودة أو فاشلة، اتبع هذه الخطوات:

تحقق من حالة المكون

اذهب إلى قسم الجرد وفلتر حسب موارد AWS.

تحقق من كل مجموعة EKS بحث:

- حالة الاتصال القوسي

- حالة تمديد المدافع

- حالة تمديد السياسة

إصلاح مشاكل الاتصال في Arc

بالنسبة للعناقيد التي تظهر كمنفصلة:

أعد تشغيل سكريبت اتصال Arc.

تحقق من الاتصال بالشبكة من العنقود إلى Azure.

تحقق من سجلات وكلاء Arc:

kubectl logs -n azure-arc -l app.kubernetes.io/component=cluster-agent

إصلاح مشاكل نشر المستشعر

بالنسبة للعناقيد التي تفتقد حساس المدافع:

تأكد من صحة اتصال Arc.

تحقق من وجود سياسات أو مراقبين متضاربين في القبول.

نشر السلاح يدويا إذا لزم الأمر: استخدم المعالجة النصية المذكورة.

تكوين مسح ECR لسجلات محددة

لمسح سجلات ECR محددة فقط:

في تكوين الموصل، قم بتمكين تقييم ثغرات الحاوية بدون وكيل.

استخدم سياسات AWS IAM لتقييد وصول الماسح الضوئي إلى سجلات محددة.

سجلات الوسوم لتضمينها أو استبعادها من المسح.

نشر إضافة Azure Policy بشكل انتقائي

نشر تقييم السياسات فقط على مجموعات محددة:

بعد اتصال Arc، اذهب إلىتعريفاتالسياسات>.

ابحث عن "Configure Azure Policy extension on Arc-enabled Kubernetes".

أنشئ مهمة مخصصة لمجموعات أو مجموعات موارد محددة.

تحقق من النشر:

kubectl get pods -n kube-system -l app=azure-policy

تكوين تسجيل التدقيق لمجموعات محددة

تمكين تسجيل التدقيق بشكل انتقائي:

# For specific cluster

aws eks update-cluster-config \

--name <specific-cluster> \

--logging '{"clusterLogging":[{"types":["audit"],"enabled":true}]}'

التحقق من النشر

تحقق من صحة الموصل

اذهب إلى إعدادات البيئة.

اختر موصل AWS الخاص بك.

تثبت:

- الحالة: متصل

- آخر التزامنة: الطابع الزمني الأخير

- عدد الموارد المكتشفة

عرض الموارد المكتشفة

اذهب إلى قسم الجرد.

التصفية حسب AWS البيئي = .

تأكد من رؤيتها:

- جميع عناقيد EKS (أو فقط تلك المختارة إذا تم نشرها بشكل انتقائي)

- سجلات ECR

- صور الحاوية

كشف الأمان للاختبار

إنشاء تنبيه أمني للاختبار:

# Connect to an EKS cluster

aws eks update-kubeconfig --name <cluster-name> --region <region>

# Trigger a test alert

kubectl run test-alert --image=nginx --rm -it --restart=Never -- sh -c "echo test > /etc/shadow"

تحقق من التنبيه في Defender for Cloud خلال 5 إلى 10 دقائق.

Troubleshooting

مشكلات التوزيع

إذا فشلت المكونات في النشر:

- تحقق من اتصال Arc: تأكد من ظهور المجموعات ك Connected

- تحقق من دور IAM: تأكد من أن الدور لديه جميع الأذونات المطلوبة

- شبكة المراجعة: تحقق من الاتصال الصادر ب HTTPS

- تحقق من الحصص: تحقق من عدم تجاوز حصص خدمة AWS

حاويات المستشعر لا تعمل

# Check pod status

kubectl describe pods -n kube-system -l app=microsoft-defender

# Common issues:

# - Image pull errors: Check network connectivity

# - Permission denied: Verify RBAC settings

# - Resource constraints: Check node resources

تمديد القوس عالق

# Check extension status

az k8s-extension show \

--cluster-name <cluster-name> \

--resource-group <rg> \

--cluster-type connectedClusters \

--name microsoft.azuredefender.kubernetes

# If stuck, delete and recreate

az k8s-extension delete \

--cluster-name <cluster-name> \

--resource-group <rg> \

--cluster-type connectedClusters \

--name microsoft.azuredefender.kubernetes

فحص ECR لا يعمل

تحقق من أن دور IAM لديه صلاحيات ECR.

تحقق مما إذا كان الماسح يمكنه الوصول إلى السجلات.

تأكد من وجود الصور في المناطق المدعومة.

راجع سجلات الماسح الضوئي في مساحة عمل Log Analytics.

مشاكل التحقق الشائعة

- الموارد المفقودة: انتظر من 15 إلى 30 دقيقة للاكتشاف.

- التغطية الجزئية: تحقق من إعدادات الموارد المستبعدة.

- لا تنبيهات: تحقق من تفعيل تسجيل التدقيق.

- فشل المسح: تحقق من صلاحيات ECR والوصول إلى الشبكة.

أفضل الممارسات

- ابدأ بالعمل غير الإنتاجي: اختبر على مجموعات المطورين/الاختبار أولا للنشر الانتقائي.

- المراجعات الدورية: تحقق من لوحة المعلومات أسبوعيا.

- استجابة التنبيه: تحقق من التنبيهات عالية الشدة فورا.

- نظافة الصور: قم بمسح وتحديث الصور الأساسية بانتظام.

- الامتثال: معالجة إخفاقات معايير CIS.

- التحكم في الوصول: راجع أدوار IAM وأمنيات RBAC.

- استثناءات المستندات: تتبع سبب استبعاد بعض المجموعات في النشر الانتقائي.

- النشر التدريجي: عند استخدام النشر الانتقائي، أضف مكونا واحدا في كل مرة.

- راقب كل خطوة: تحقق من كل مكون قبل الانتقال إلى التالي.

تنظيف الموارد

لتعطيل Defender for Containers، قم بإكمال الخطوات التالية:

اذهب إلى موصل AWS الخاص بك.

اختر أيا من:

- إيقاف الحاويات لتعطيل الخطة

- احذف الموصل بالكامل لإزالة جميع الإعدادات

إزالة موارد AWS:

- حذف مكدس CloudFormation

- فصل عناقيد الفصل عن Arc