تعزيز الوضع الأمني من خلال توصيات الأمان

استخدم توصيات أمان Microsoft Defender ل IoT لتحسين وضع أمان الشبكة عبر الأجهزة غير السليمة في شبكتك. خفض سطح الهجوم الخاص بك عن طريق إنشاء خطط التخفيف القابلة للتنفيذ ذات الأولوية التي تعالج التحديات الفريدة في شبكات OT/IoT.

هام

الصفحة التوصيات قيد المعاينة حاليا. راجع شروط الاستخدام التكميلية لمعاينات Microsoft Azure للحصول على شروط قانونية إضافية تنطبق على ميزات Azure الموجودة في الإصدار التجريبي أو المعاينة أو غير ذلك من المزايا التي لم يتم إصدارها بعد في التوفر العام.

عرض توصيات الأمان

اعرض جميع التوصيات الحالية لمؤسستك على صفحة Defender for IoT التوصيات على مدخل Microsoft Azure. على سبيل المثال:

يشير عنصر واجهة مستخدم التوصيات النشطة إلى عدد التوصيات التي تمثل خطوات قابلة للتنفيذ يمكنك اتخاذها حاليا على الأجهزة غير السليمة. نوصي بمراجعة الأجهزة غير الصحية بانتظام، واتخاذ الإجراءات الموصى بها، والحفاظ على عدد التوصيات النشطة منخفضا قدر الإمكان.

إشعار

يتم عرض التوصيات ذات الصلة بالبيئة الخاصة بك فقط في الشبكة، مع العثور على جهاز واحد على الأقل سليم أو غير صحي. لن ترى توصيات غير مرتبطة بأي أجهزة في شبكتك.

يتم عرض التوصيات في شبكة مع تفاصيل في الأعمدة التالية:

| اسم العمود | الوصف |

|---|---|

| الخطورة | يشير إلى الحاجة الملحة لخطوة التخفيف المقترحة. |

| الاسم | اسم التوصية، الذي يشير إلى ملخص لخطوة التخفيف المقترحة. |

| الأجهزة غير السليمة | عدد الأجهزة المكتشفة حيث تكون الخطوة الموصى بها ذات صلة. |

| الأجهزة السليمة | عدد الأجهزة المكتشفة حيث تتم تغطية الخطوة الموصى بها ولا يلزم اتخاذ أي إجراء. |

| Last update time | آخر مرة تم فيها تشغيل التوصية على جهاز تم اكتشافه. |

قم بأي مما يلي لتعديل بيانات التوصية المدرجة:

- حدد

تحرير الأعمدة لإضافة أعمدة أو إزالتها من الشبكة.

تحرير الأعمدة لإضافة أعمدة أو إزالتها من الشبكة. - قم بتصفية القائمة عن طريق إدخال كلمة أساسية من اسم التوصية في مربع البحث ، أو حدد إضافة عامل تصفية لتصفية الشبكة حسب أي من أعمدة التوصية.

لتصدير ملف CSV لكافة التوصيات لشبكتك، حدد  تصدير.

تصدير.

عرض تفاصيل التوصية

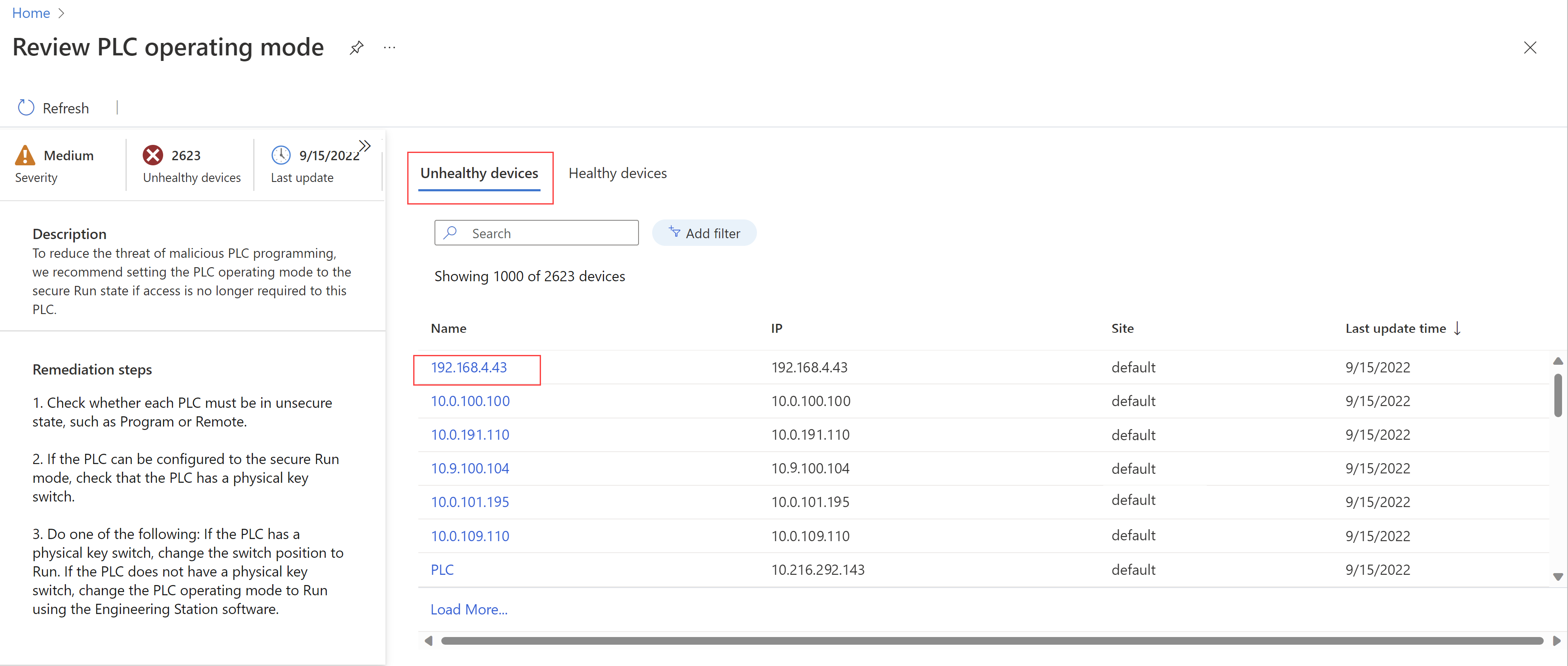

حدد توصية محددة في الشبكة للتنقل لأسفل لمزيد من التفاصيل. يظهر اسم التوصية كعنوان الصفحة. تفاصيل مع خطورة التوصية، وعدد الأجهزة غير السليمة التي تم اكتشافها، وتاريخ التحديث الأخير ووقته في عناصر واجهة المستخدم على اليسار.

يعرض الجزء الأيمن أيضا المعلومات التالية:

- الوصف: مزيد من السياق لخطوة التخفيف الموصى بها

- خطوات المعالجة: القائمة الكاملة لخطوات التخفيف الموصى بها للأجهزة غير الصحية

قم بالتبديل بين علامات التبويب الأجهزة غير السليمة والأجهزة الصحية لمراجعة حالات الأجهزة المكتشفة في شبكتك للحصول على التوصية المحددة.

على سبيل المثال:

عرض تفاصيل التوصية حسب الجهاز

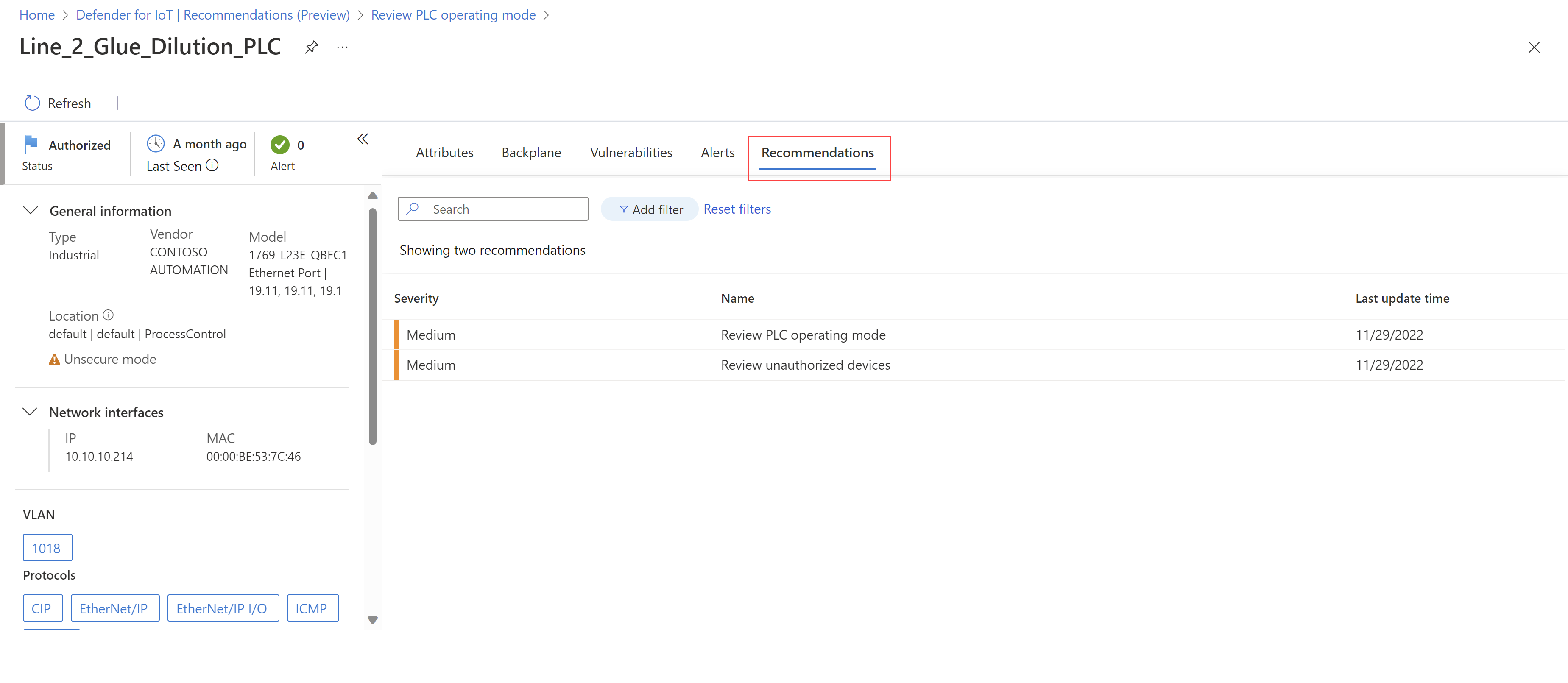

قد تحتاج إلى مراجعة جميع التوصيات لجهاز معين من أجل التعامل معها جميعا معا.

يتم أيضا سرد التوصيات في صفحة تفاصيل الجهاز لكل جهاز تم اكتشافه، يتم الوصول إليه إما من صفحة مخزون الجهاز، أو من قائمة الأجهزة الصحية أو غير السليمة في صفحة تفاصيل التوصية.

في صفحة تفاصيل الجهاز، حدد علامة التبويب التوصيات لعرض قائمة توصيات الأمان الخاصة بالجهاز المحدد.

على سبيل المثال:

توصيات الأمان المدعومة

يتم عرض التوصيات التالية لأجهزة OT في مدخل Microsoft Azure:

| الاسم | الوصف |

|---|---|

| مستشعرات شبكة OT | |

| مراجعة وضع تشغيل PLC | يتم العثور على الأجهزة التي تتضمن هذه التوصية مع تعيين PLCs إلى حالات وضع التشغيل غير الآمنة. نوصي بتعيين أوضاع تشغيل PLC إلى حالة التشغيل الآمن إذا لم يعد الوصول مطلوبا إلى PLC لتقليل تهديد برمجة PLC الضارة. |

| مراجعة الأجهزة غير المصرح بها | يجب تحديد الأجهزة التي تتضمن هذه التوصية والتصريح بها كجزء من أساس الشبكة. نوصي باتخاذ إجراء لتحديد أي أجهزة مشار إليها. افصل أي أجهزة من شبكتك لا تزال غير معروفة حتى بعد التحقيق لتقليل تهديد الأجهزة المارقة أو التي يحتمل أن تكون ضارة. |

| تأمين أجهزة المورد> المعرضة للخطر < | يتم العثور على الأجهزة التي تحتوي على هذه التوصية مع ثغرة أمنية واحدة أو أكثر ذات خطورة حرجة ويتم تنظيمها من قبل المورد. نوصي باتباع الخطوات المذكورة من قبل مورد الجهاز أو CISA (وكالة الأمن السيبراني والبنية التحتية). للاطلاع على خطوات المعالجة المطلوبة: 1. اختر جهازا من قائمة الأجهزة غير السليمة للاطلاع على القائمة الكاملة للثغرات الأمنية. 2. من علامة التبويب الثغرات الأمنية، اختر الارتباط في عمود الاسم ل CVE الهام الذي تقوم بتخفيفه. يتم فتح التفاصيل الكاملة في NVD (قاعدة البيانات الوطنية للثغرات الأمنية). 3. قم بالتمرير إلى قسم مراجع NVD إلى الاستشارات والحلول والأدوات واختر أيا من الارتباطات المدرجة للحصول على مزيد من المعلومات. تفتح صفحة استشارية، إما من المورد أو من CISA. 4. ابحث عن خطوات المعالجة المدرجة للسيناريو الخاص بك وقم بتنفيذها. لا يمكن معالجة بعض الثغرات الأمنية باستخدام تصحيح. |

| تعيين كلمة مرور آمنة للأجهزة التي بها مصادقة مفقودة | يتم العثور على الأجهزة التي تحتوي على هذه التوصية دون مصادقة استنادا إلى عمليات تسجيل الدخول الناجحة. نوصي بتمكين المصادقة، وتعيين كلمة مرور أقوى مع الحد الأدنى من الطول والتعقيد. |

| تعيين كلمة مرور أقوى مع الحد الأدنى من الطول والتعقيد | يتم العثور على الأجهزة التي تتضمن هذه التوصية بكلمات مرور ضعيفة استنادا إلى عمليات تسجيل الدخول الناجحة. نوصي بتغيير كلمة مرور الجهاز إلى كلمة مرور تحتوي على ثمانية أحرف أو أكثر وتحتوي على أحرف من 3 من الفئات التالية: - أحرف كبيرة -احرف صغيره - أحرف خاصة - أرقام (0-9) |

| تعطيل بروتوكول الإدارة غير الآمن | تتعرض الأجهزة التي تتضمن هذه التوصية لتهديدات ضارة لأنها تستخدم Telnet، وهو ليس بروتوكول اتصال آمنا ومشفرة. نوصي بالتبديل إلى بروتوكول أكثر أمانا، مثل SSH، أو تعطيل الخادم تماما، أو تطبيق قيود الوصول إلى الشبكة. |

التوصيات الأخرى التي قد تراها في صفحة التوصيات ذات صلة ب Defender for IoT micro agent.

توصيات Defender لنقطة النهاية التالية ذات صلة بعملاء Enterprise IoT وهي متوفرة في Microsoft 365 Defender فقط:

- طلب المصادقة لواجهة إدارة VNC

- تعطيل بروتوكول الإدارة غير الآمن - Telnet

- إزالة بروتوكولات الإدارة غير الآمنة SNMP V1 وSNMP V2

- طلب المصادقة لواجهة إدارة VNC

لمزيد من المعلومات، راجع توصيات الأمان.