إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

يمكنك تكوين خادم DNS مخصص وتمكين وكيل DNS لـ Azure Firewall. تكوين هذه الإعدادات عند نشر جدار الحماية أو تكوينه لاحقاً من صفحة إعدادات DNS. بشكل افتراضي، إن Azure Firewall يستخدم Azure DNS ويتم تعطيل وكيل DNS.

خوادم DNS

يحافظ خادم DNS على أسماء المجالات ويحلها لعناوين IP. بشكل افتراضي، إن Azure Firewall يستخدم Azure DNS لتحليل الاسم. يتيح لك إعداد خادم DNS تكوين خوادم DNS الخاصة بك لتحليل اسم جدار حماية Azure. يمكنك تكوين خادم واحد أو عدة خوادم. إذا قمت بتكوين عدة خوادم DNS، فسيتم اختيار الخادم المستخدم بشكل عشوائي. يمكنك تكوين 15 خادم DNS كحد أقصى في DNS المخصص.

إشعار

بالنسبة لمثيلات Azure Firewall التي تتم إدارتها باستخدام Azure Firewall Manager، يتم تكوين إعدادات DNS في نهج Azure Firewall المرتبط.

التكوين الخاص بخوادم DNS المخصصة

- ضمن إعدادات Azure Firewall، حدد DNS Settings.

- ضمن خوادم DNS، يمكنك كتابة أو إضافة خوادم DNS الموجودة التي تم تحديدها مسبقا في شبكتك الظاهرية.

- حدد تطبيق.

يقوم جدار الحماية الآن بتوجيه حركة مرور DNS إلى خوادم DNS المحددة لتحليل الاسم.

وكيل نظام أسماء المجالات (DNS)

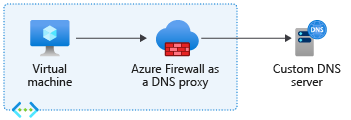

يمكنك تكوين Azure Firewall ليعمل كوكيل DNS. وكيل DNS هو وسيط لطلبات DNS من الأجهزة الظاهرية للعميل إلى خادم DNS.

إذا كنت ترغب في تمكين FQDN (اسم المجال المؤهل بالكامل) في قواعد الشبكة، فقم بتمكين وكيل DNS وتحديث تكوين الجهاز الظاهري لاستخدام جدار الحماية كوكيل DNS.

إذا قمت بتمكين تصفية FQDN في قواعد الشبكة ولكنك لم تقم بتكوين الأجهزة الظاهرية للعميل لاستخدام جدار حماية Azure كوكيل DNS الخاص بهم، فقد يتم حل طلبات DNS من هؤلاء العملاء في أوقات مختلفة أو إرجاع نتائج مختلفة عن تلك التي يراها جدار حماية Azure. لضمان دقة DNS المتناسقة وتصفية FQDN، قم بتكوين الأجهزة الظاهرية للعميل لاستخدام جدار حماية Azure كوكيل DNS الخاص بهم. يضمن هذا الإعداد أن تمر جميع طلبات DNS عبر جدار الحماية، ما يمنع حالات عدم التناسق.

عندما يكون Azure Firewall هو وكيل DNS، فمن الممكن وجود نوعين من وظائف التخزين المؤقت:

ذاكرة تخزين مؤقت إيجابية: حل DNS ناجح. يخزن جدار الحماية هذه الاستجابات مؤقتًا وفقًا لـTTL (وقت البقاء) في الاستجابة حتى ساعة واحدة كحد أقصى.

ذاكرة التخزين المؤقت السلبية: ينتج عن حل نظام أسماء النطاقات عدم استجابة أو عدم حل. يخزن جدار الحماية هذه الاستجابات مؤقتًا وفقًا لـTTL في الاستجابة، بحد أقصى 30 دقيقة.

يقوم وكيل DNS بتخزين جميع عناوين IP التي تم حلها من FQDNs في قواعد الشبكة. كممارسة أفضل، استخدم FQDNs التي تحل إلى عنوان IP واحد.

توريث النهج

إعدادات DNS الخاصة بالنهج المطبقة على جدار حماية مستقل تتجاوز إعدادات DNS لجدار الحماية المستقل. يرث النهج التابع جميع إعدادات DNS الخاصة بالنهج الأصل، ولكنه قد يتجاوز النهج الأصلي.

على سبيل المثال، لاستخدام FQDNs في قاعدة الشبكة، يجب تمكين وكيل DNS. ولكن إذا لم يتم تمكين وكيل DNS للنهج الأصل، فلا يدعم النهج التابع FQDNs في قواعد الشبكة ما لم تتجاوز هذا الإعداد محليا.

تكوين وكيل DNS

يتطلب تكوين وكيل DNS ثلاث خطوات:

- تمكين وكيل DNS في إعدادات Azure Firewall DNS.

- اختيارياً، قم بتكوين خادم DNS المخصص أو استخدم الافتراضي المقدم.

- تكوين عنوان IP الخاص بجدار حماية Azure كعنوان DNS مخصص في إعدادات خادم DNS للشبكة الظاهرية لتوجيه حركة مرور DNS إلى جدار حماية Azure.

إشعار

إذا كنت تستخدم خادم DNS مخصصا، فحدد عنوان IP من شبكتك الظاهرية ليس جزءا من الشبكة الفرعية لجدار حماية Azure.

لتكوين وكيل DNS، يجب عليك تكوين إعداد خوادم DNS للشبكة الظاهرية لاستخدام عنوان IP الخاص بجدار الحماية. ثم قم بتمكين وكيل DNS في إعدادات Azure Firewall DNS.

تكوين خوادم DNS للشبكة الظاهرية

- حدد الشبكة الظاهرية حيث يتم توجيه حركة مرور DNS من خلال مثيل Azure Firewall.

- ضمن Settings، اختر DNS servers.

- ضمن DNS servers، اختر Custom.

- أدخل عنوان IP الخاص بجدار الحماية.

- حدد حفظ.

- أعد تشغيل الأجهزة الظاهرية المتصلة بالشبكة الظاهرية حتى يتم تعيين إعدادات خادم DNS الجديد لهم. تستمر الأجهزة الظاهرية في استخدام إعدادات DNS الحالية الخاصة بها حتى تتم إعادة تشغيلها.

قم بتمكين وكيل DNS

- حدد مثيل Azure Firewall الخاص بك.

- في الإعدادات، اختر DNS.

- اختر خيار التفعيللإعدادات DNS.

- افتراضياً، يتم تعطيل وكيل DNS. عند تمكين هذا الإعداد، يستمع جدار الحماية إلى المنفذ 53 ويعيد توجيه طلبات DNS إلى خوادم DNS التي تم تكوينها.

- راجع تكوين خوادم DNS للتأكد من أن الإعدادات مناسبة لبيئتك.

- حدد حفظ.

قابلية وصول عالية - تجاوز الفشل

يحتوي وكيل DNS على آلية تجاوز الفشل التي تتوقف عن استخدام خادم غير صحي تم اكتشافه وتستخدم خادم DNS آخر متوفر.

إذا كانت جميع خوادم DNS غير متوفرة، فلا توجد أي نسخة احتياطية لخادم DNS آخر.

فحوصات صحية

ينفذ وكيل DNS حلقات التحقق من الصحة لمدة خمس ثوانٍ طالما أن خوادم المصدر تشير إلى أنها غير صحية. عمليات التحقق من الصحة هي استعلام DNS متكرر إلى خادم اسم الجذر. بمجرد اعتبار خادم المصدر سليمًا، يوقف جدار الحماية عمليات التحقق من الصحة حتى الخطأ التالي. عندما يقوم وكيل سليم بإرجاع خطأ، يحدد جدار الحماية خادم DNS آخر في القائمة.

جدار حماية Azure مع مناطق Azure Private DNS

يدعم Azure Firewall التكامل مع مناطق Azure Private DNS، ما يسمح له بحل أسماء المجالات الخاصة. عند إقران منطقة DNS خاصة بالشبكة الظاهرية حيث يتم نشر Azure Firewall، يمكن لجدار الحماية حل الأسماء المعرفة في تلك المنطقة.

إشعار

ينطبق هذا التكامل على تحليل الاسم الذي يقوم به Azure Firewall نفسه (على سبيل المثال، عندما يحل جدار الحماية FQDNs في قواعد الشبكة أو قواعد التطبيق). لا يتم حل استعلامات DNS من عملاء انتقال البيانات من البيانات من الخادم المرسلة إلى وكيل DNS الخاص بجدار حماية Azure باستخدام مناطق Azure Private DNS ما لم يكن لخادم DNS الذي تم تكوينه أيضا حق الوصول إلى تلك المناطق. يقوم وكيل DNS ببساطة بإعادة توجيه استعلامات العميل إلى خوادم الخادم التي تم تكوينها ولا يدمج النتائج من Azure DNS.

هام

تجنب إنشاء سجلات DNS في مناطق DNS الخاصة التي تتجاوز المجالات الافتراضية المملوكة ل Microsoft. يمكن أن يؤدي تجاوز هذه المجالات إلى منع Azure Firewall من حل نقاط النهاية الهامة، والتي يمكن أن تعطل حركة مرور الإدارة وتتسبب في فشل ميزات مثل التسجيل والمراقبة والتحديثات.

فيما يلي قائمة غير متتابعة من المجالات المملوكة ل Microsoft التي يجب عدم تجاوزها، حيث قد تتطلب نسبة استخدام الشبكة لإدارة جدار حماية Azure الوصول إليها:

azclient.msazure.comcloudapp.netcore.windows.netlogin.microsoftonline.commicrosoft.commsidentity.comtrafficmanager.netvault.azure.netwindows.netmanagement.azure.comtable.core.windows.netstore.core.windows.netazure-api.netmicrosoftmetrics.comtime.windows.comservicebus.windows.netblob.storage.azure.netblob.core.windows.netarm-msedge.netcloudapp.azure.commonitoring.core.windows.net

على سبيل المثال، تتطلب حركة مرور إدارة جدار حماية Azure الوصول إلى حسابات التخزين باستخدام المجال blob.core.windows.net. إذا قمت بإنشاء منطقة DNS خاصة وربطها *.blob.core.windows.net بالشبكة الظاهرية لجدار الحماية، يمكنك تجاوز دقة DNS الافتراضية وتعطيل عمليات جدار الحماية الأساسية. لتجنب هذه المشكلة، لا تتجاوز المجال الافتراضي. بدلا من ذلك، قم بإنشاء منطقة DNS خاصة لمجال فرعي فريد، مثل *.<unique-domain-name>.blob.core.windows.net.

بدلا من ذلك، لمنع مناطق DNS الخاصة من التأثير على جدار حماية Azure، انشر الخدمات التي تتطلب مناطق DNS خاصة في شبكة ظاهرية منفصلة. بهذه الطريقة، ترتبط مناطق DNS الخاصة فقط بالشبكة الظاهرية للخدمة ولا تؤثر على دقة DNS لجدار حماية Azure.