إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

ينطبق على: ✔️ Front Door Premium

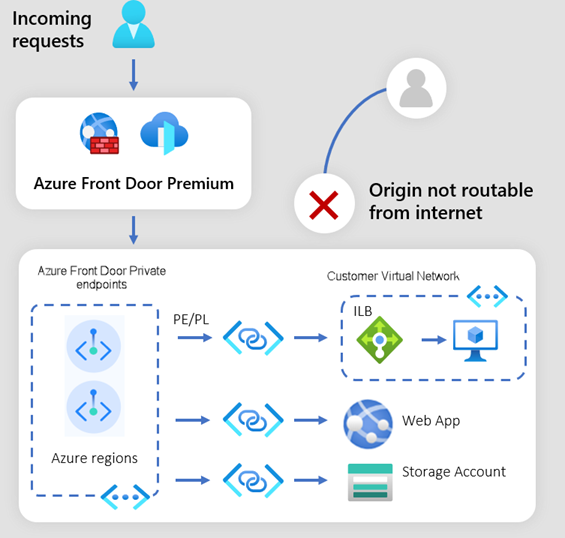

يمكّنك Azure Private Link من الوصول إلى خدمات Azure PaaS والخدمات المستضافة في Azure عبر نقطة نهاية خاصة في شبكتك الافتراضية. تمر حركة المرور بين شبكتك الافتراضية والخدمة عبر شبكة Microsoft الأساسية، مما يلغي التعرض للإنترنت العام.

يمكن لـ Azure Front Door Premium الاتصال بأصلك باستخدام Private Link. يمكن استضافة أصلك في شبكة ظاهرية أو استضافته كخدمة PaaS مثل Azure Web App أو Azure Storage. يزيل الارتباط الخاص الحاجة إلى الوصول إلى الأصل بشكل عام.

طريقة عمل الارتباط الخاص

عندما تقوم بتمكين الارتباط الخاص بأصلك في Azure Front Door Premium، يقوم Front Door بإنشاء نقطة نهاية خاصة نيابة عنك من شبكة خاصة إقليمية مُدارة من Azure Front Door. تتلقى طلب نقطة نهاية خاصة ل Azure Front Door في الأصل في انتظار موافقتك.

يجب الموافقة على اتصال نقطة النهاية الخاصة قبل أن تتمكن نسبة استخدام الشبكة من التمرير إلى الأصل بشكل خاص. يمكنك الموافقة على اتصالات نقطة النهاية الخاصة باستخدام مدخل Azure أو Azure CLI أو Azure PowerShell. لمزيد من المعلومات، راجع إدارة اتصال نقطة نهاية خاصة.

بعد تمكين أصل ل Private Link والموافقة على اتصال نقطة النهاية الخاصة، قد يستغرق إنشاء الاتصال بضع دقائق. خلال هذا الوقت، تتلقى الطلبات إلى الأصل رسالة خطأ Azure Front Door. ستزول رسالة الخطأ بمجرد تأسيس الاتصال.

بمجرد الموافقة على طلبك، يتم تعيين نقطة نهاية خاصة مخصصة لتوجيه نسبة استخدام الشبكة من الشبكة الظاهرية المدارة من Azure Front Door. تصل نسبة استخدام الشبكة من عملائك إلى Azure Front Door Global POPs ثم يتم توجيهها عبر شبكة Microsoft الأساسية إلى مجموعة Front Door الإقليمية، التي تستضيف الشبكة الظاهرية المدارة التي تحتوي على نقطة النهاية الخاصة المخصصة. ثم يتم توجيه نسبة استخدام الشبكة إلى الأصل الخاص بك عبر النظام الأساسي للارتباط الخاص عبر شبكة Microsoft الأساسية. ومن ثم تم تأمين نسبة استخدام الشبكة الواردة إلى أصلك عند لحظة وصولها إلى Azure Front Door.

الأصول المدعومة

يقتصر دعم الأصل لاتصال نقطة النهاية الخاصة المباشرة حاليا على أنواع الأصل التالية.

| نوع الأصل | الوثائق |

|---|---|

| App Service (تطبيق ويب، تطبيق الوظائف) | قم بتوصيل Azure Front Door بأصل تطبيق ويب / وظيفة باستخدام Private Link |

| مخزن البيانات الثنائية الكبيرة | قم بتوصيل Azure Front Door بأصل حساب تخزين باستخدام Private Link |

| موقع ويب ثابت للتخزين | قم بتوصيل Azure Front Door بأصل موقع ويب ثابت للتخزين باستخدام Private Link |

| موازنات التحميل الداخلية أو أي خدمات تعرض موازنات التحميل الداخلية مثل Azure Kubernetes Service أو Azure Red Hat OpenShift | قم بتوصيل Azure Front Door بأصل موازن تحميل داخلي باستخدام Private Link |

| إدارة واجهة برمجة التطبيقات | قم بتوصيل Azure Front Door بأصل إدارة واجهة برمجة التطبيقات باستخدام Private Link |

| بوابة التطبيق | قم بتوصيل Azure Front Door بأصل بوابة التطبيق باستخدام Private Link |

| Azure Container Apps | قم بتوصيل Azure Front Door بأصل Azure Container Apps باستخدام Private Link |

إشعار

هذه الميزة غير مدعومة مع فتحات Azure App Service وAzure Static Web App.

توافر المناطق

يتوفر الارتباط الخاص بـ Azure Front Door في المناطق التالية:

| الأمريكتان | أوروبا | أفريقيا | آسيا/المحيط الهادئ | الشرق الأوسط |

|---|---|---|---|---|

| جنوب البرازيل | وسط فرنسا | جنوب أفريقيا | شرق أستراليا | الإمارات الشمالية (معاينة) |

| وسط كندا | وسط غرب ألمانيا | وسط الهند | ||

| وسط الولايات المتحدة | أوروبا الشمالية | شرق اليابان | ||

| شرق الولايات المتحدة | شرق النرويج | وسط كوريا | ||

| شرق الولايات المتحدة 2 | جنوب المملكة المتحدة | شرق آسيا | ||

| جنوب وسط الولايات المتحدة | أوروبا الغربية | جنوب شرق آسيا | ||

| غرب الولايات المتحدة 2 | منطقة السويد الوسطى | منطقة شرق الصين 3 | ||

| غرب الولايات المتحدة الأمريكية 3 | منطقة شمال الصين 3 | |||

| US Gov – أريزونا | ||||

| ولاية تكساس الأمريكية | ||||

| ولاية فرجينيا الأمريكية | ||||

| نات إيست الولايات المتحدة | ||||

| نات ويست الولايات المتحدة | ||||

| الولايات المتحدة في الشرق | ||||

| الولايات المتحدة ويكس ويست |

إشعار

رابط Azure Front Door Private Link متاح فقط في المناطق التي تدعم منطقة التوفر. وذلك لضمان مرونة المناطق لميزات قائمة على المنطقة مثل الرابط الخاص.

ميزة Azure Front Door Private Link غير محددة المنطقة ولكن للحصول على أفضل زمن انتقال، يجب عليك دائمًا اختيار منطقة Azure الأقرب إلى الأصل عند اختيار تمكين نقطة نهاية الرابط الخاص بـ Azure Front Door. إذا كانت منطقة المنشأ غير مدعومة في قائمة المناطق التي يدعمها Front Door Private Link، فاختر أقرب منطقة تالية. تتدفق حركة المرور من العميل إلى نقطة نهاية Azure Front Door Private Link في المنطقة المدعومة، ثم تعبر شبكة Microsoft Backbone إلى النقطة الأصلية، مع الحفاظ على الاتصال الخاص. كن على علم أن هذا التكوين يضيف زمن تأخير إضافي بسبب القفز الإضافي بين المناطق.

يمكنك استخدام إحصائيات زمن الاستجابة ذهابا وإيابا عبر شبكة Azure لتحديد التأخير الإضافي الناتج عن اختيار أقرب منطقة تالية. بمجرد دعم منطقة جديدة، يمكنك اتباع هذه الإرشادات لتحويل حركة المرور تدريجيا إلى المنطقة الجديدة.

اقتران نقطة نهاية خاصة بملف تعريف Azure Front Door

إنشاء نقطة نهاية خاصة

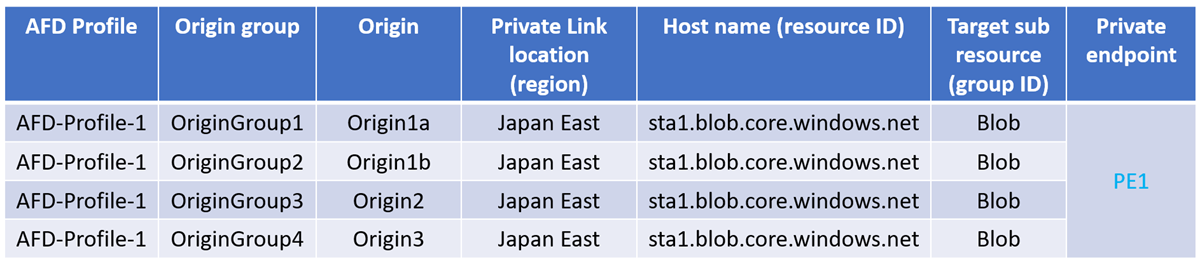

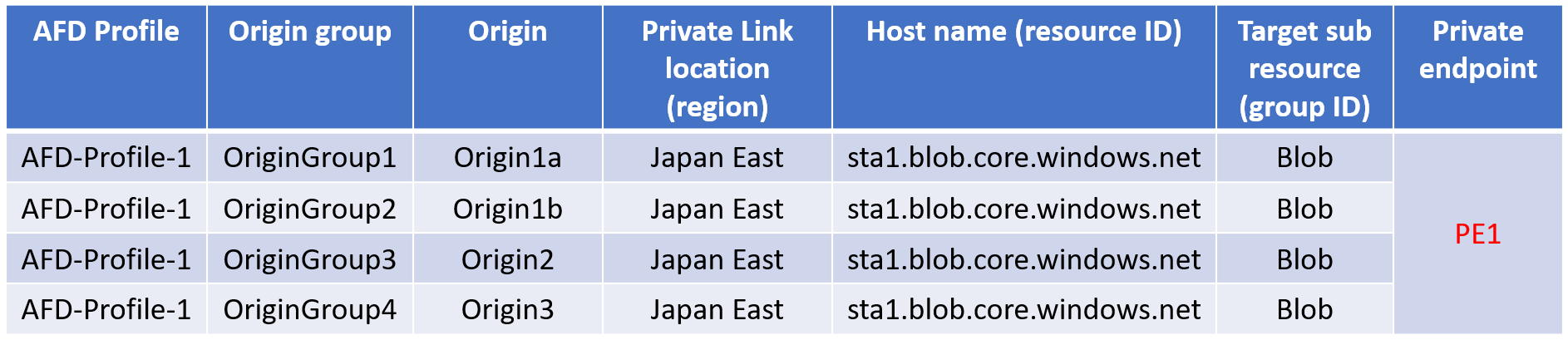

ضمن ملف تعريف Azure Front Door واحد، إذا تم إنشاء أصلين أو أكثر من الأصول الممكنة ل Private Link بنفس مجموعة معرف المورد ومعرف المجموعة والمنطقة، إنشاء نقطة نهاية خاصة واحدة فقط لجميع هذه الأصول. يمكن تمكين الاتصالات بالواجهة الخلفية باستخدام نقطة النهاية الخاصة هذه. يعني هذا الإعداد أنه يجب عليك الموافقة على نقطة النهاية الخاصة مرة واحدة فقط لأنه يتم إنشاء نقطة نهاية خاصة واحدة فقط. إذا قمت بإنشاء المزيد من الأصول الممكنة ل Private Link باستخدام نفس مجموعة موقع الارتباط الخاص ومعرف المورد ومعرف المجموعة، فلن تحتاج إلى الموافقة على أي نقاط نهاية خاصة أخرى.

تحذير

تجنب تكوين أصول متعددة ممكنة للارتباط الخاص تشير إلى نفس المورد (بمعرف مورد متطابق ومعرف المجموعة والمنطقة)، إذا كان كل أصل يستخدم منفذ HTTP أو HTTPS مختلفا. يمكن أن يؤدي هذا الإعداد إلى مشكلات في التوجيه بين Front Door والأصل بسبب قيود النظام الأساسي.

نقطة نهاية خاصة واحدة

على سبيل المثال، يتم إنشاء نقطة نهاية خاصة واحدة لجميع الأصول المختلفة عبر مجموعات الأصل المختلفة ولكن في نفس ملف تعريف Azure Front Door كما هو موضح في الجدول التالي:

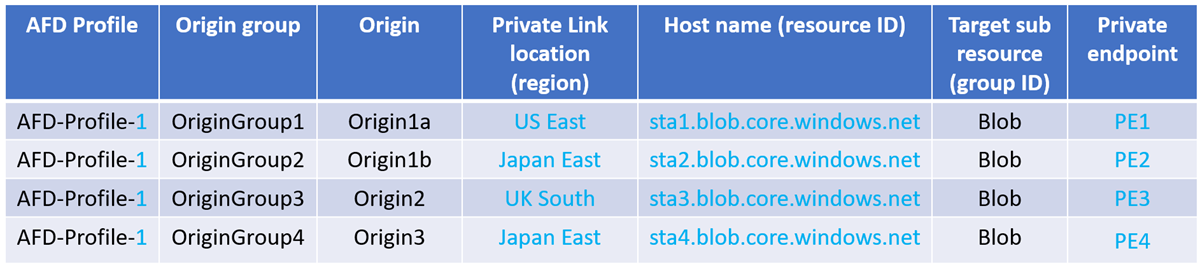

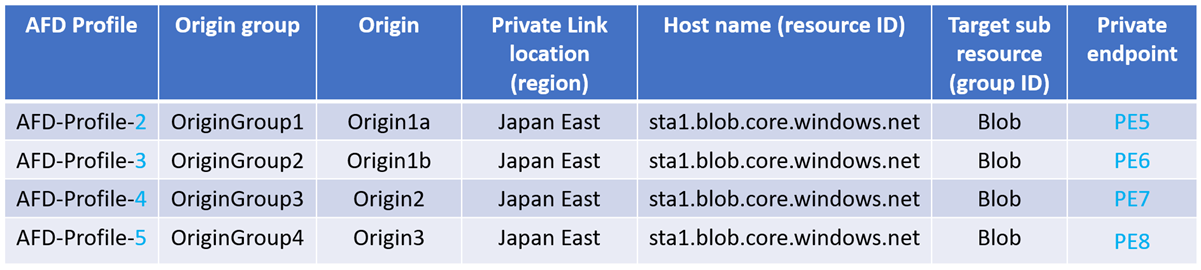

نقاط نهاية خاصة متعددة

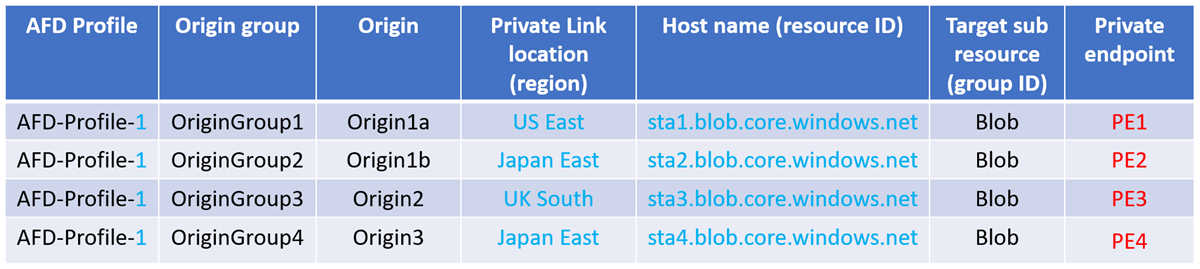

يتم إنشاء نقطة نهاية خاصة جديدة في السيناريو التالي:

إذا تغيرت المنطقة أو معرف المورد أو معرف المجموعة، فإن Azure Front Door يعتبر أن موقع الارتباط الخاص واسم المضيف قد تغيروا، مما أدى إلى إنشاء نقاط نهاية خاصة إضافية ويجب الموافقة على كل منها.

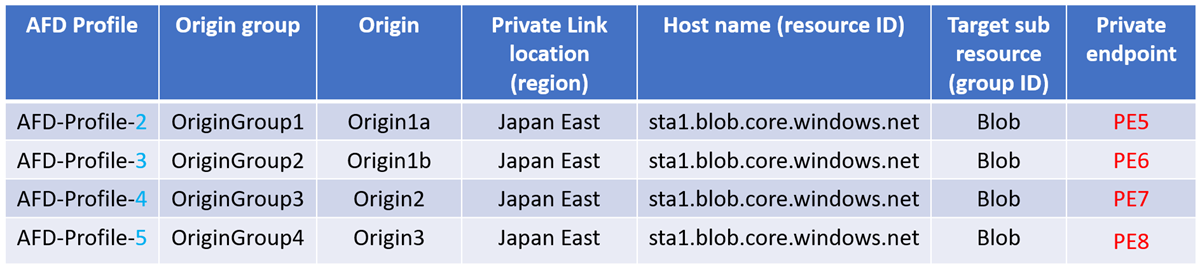

سيؤدي تمكين الارتباط الخاص للأصول في ملفات تعريف Azure Front Door المختلفة إلى إنشاء نقاط نهاية خاصة إضافية ويتطلب الموافقة على كل منها.

إزالة نقطة النهاية الخاصة

عند حذف ملف تعريف Azure Front Door، يتم أيضا حذف نقاط النهاية الخاصة المقترنة بملف التعريف.

نقطة نهاية خاصة واحدة

إذا تم حذف AFD-Profile-1، أيضا حذف نقطة النهاية الخاصة PE1 عبر جميع الأصول.

نقاط نهاية خاصة متعددة

إذا تم حذف AFD-Profile-1، يتم حذف جميع نقاط النهاية الخاصة من PE1 إلى PE4.

لا يؤثر حذف ملف تعريف Azure Front Door على نقاط النهاية الخاصة التي تم إنشاؤها لملف تعريف Azure Front Door مختلف.

على سبيل المثال:

- إذا تم حذف AFD-Profile-2، تتم إزالة PE5 فقط.

- إذا تم حذف AFD-Profile-3، تتم إزالة PE6 فقط.

- إذا تم حذف AFD-Profile-4، تتم إزالة PE7 فقط.

- إذا تم حذف AFD-Profile-5، تتم إزالة PE8 فقط.

الأسئلة المتداولة

- هل تدعم هذه الميزة اتصال الارتباط الخاص من العميل إلى Azure Front Door؟

- لا. تدعم هذه الميزة فقط اتصال الارتباط الخاص من Azure Front Door إلى أصلك.

- كيفية تحسين التكرار أثناء استخدام Private Link مع Azure Front Door؟

لتحسين التكرار على مستوى الأصل، تأكد من أن لديك أصولا متعددة ممكنة للارتباط الخاص داخل نفس المجموعة الأصلية حتى يتمكن Azure Front Door من توزيع نسبة استخدام الشبكة عبر مثيلات متعددة من التطبيق. إذا لم يكن أحد المثيلات متوفرا، فلا يزال بإمكان الأصول الأخرى تلقي نسبة استخدام الشبكة.

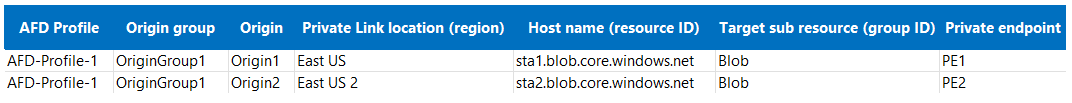

لتوجيه نسبة استخدام الشبكة الخاصة بالارتباط، يتم توجيه الطلبات من Azure Front Door POPs إلى الشبكة الظاهرية المدارة من Front Door المستضافة في مجموعات Front Door الإقليمية. للحصول على التكرار في حالة تعذر الوصول إلى نظام المجموعة الإقليمي، يوصى بتكوين أصول متعددة (لكل منها منطقة ارتباط خاص مختلفة) ضمن نفس مجموعة أصل Azure Front Door. بهذه الطريقة حتى إذا كانت مجموعة إقليمية واحدة غير متوفرة، فلا يزال بإمكان الأصول الأخرى تلقي نسبة استخدام الشبكة عبر مجموعة إقليمية مختلفة. فيما يلي كيف ستبدو مجموعة الأصل مع كل من مستوى الأصل والتكرار على مستوى المنطقة.

- هل يمكنني مزج الأصول العامة والخاصة في نفس المجموعة الأصلية؟

- لا. لا يسمح Azure Front Door بخلط الأصول العامة والخاصة في نفس مجموعة الأصل. يمكن أن يتسبب ذلك في حدوث أخطاء في التكوين أو مشكلات في توجيه نسبة استخدام الشبكة. احتفظ بجميع الأصول العامة في مجموعة أصل واحدة وجميع الأصول الخاصة في مجموعة أصل منفصلة.

- لماذا أرى الخطأ "يمكن أن يكون لمجموعة الأصل أصول فقط مع روابط خاصة أو أصول بدون روابط خاصة. لا يمكن أن يكون لديهم مزيج من الاثنين "عند تمكين الرابط الخاص في وقت واحد لأصول عامة متعددة؟

- يمكن أن يحدث هذا الخطأ عند تمكين الارتباط الخاص لأكثر من أصل عام واحد في نفس المجموعة الأصلية في نفس الوقت. على الرغم من أن كلا الأصلين يقصد بهما أن يكونا خاصين ، إلا أن عمليات التحديث تعالج الأصول بالتتابع ، وليس في وقت واحد. عند تحديث الأصل الأول، لا يزال الأصل الثاني عاما من الناحية الفنية، مما يؤدي إلى إنشاء حالة مختلطة مؤقتة، مما يؤدي إلى حدوث خطأ.

- لتجنب هذا الخطأ، قم بتمكين الارتباط الخاص لأصل واحد في كل مرة:

- قم بإزالة الأصول من المجموعة الأصلية حتى يبقى أصل واحد فقط.

- قم بتمكين الارتباط الخاص لهذا الأصل والموافقة على نقطة النهاية الخاصة به.

- بعد الموافقة، أضف الأصل الثاني وقم بتمكين الارتباط الخاص له.

- لماذا أرى خطأ عند محاولة الوصول إلى تفاصيل نقطة النهاية الخاصة بالنقر المزدوج فوق نقطة النهاية الخاصة في مدخل Microsoft Azure؟

- أثناء الموافقة على اتصال نقطة النهاية الخاصة أو بعد الموافقة على اتصال نقطة النهاية الخاصة، إذا قمت بالنقر نقرا مزدوجا على نقطة النهاية الخاصة، فسترى رسالة خطأ تقول "ليس لديك وصول. انسخ تفاصيل الخطأ وأرسلها إلى المسؤول للوصول إلى هذه الصفحة." هذا متوقع حيث يتم استضافة نقطة النهاية الخاصة داخل اشتراك يديره Azure Front Door.

- ما هي حدود المعدل لحركة مرور Private Link وكيف يمكنني التعامل مع سيناريوهات حركة المرور العالية؟

لحماية النظام الأساسي ، كل مجموعة إقليمية من Front Door لها حد 7200 RPS (طلبات في الثانية) لكل ملف تعريف Front Door. سيتم تحديد الطلبات التي تتجاوز 7200 RPS في المنطقة ب "429 طلبا كثيرة جدا".

إذا كنت تقوم بإعداد أو توقع نسبة استخدام الشبكة أكثر من 7200 RPS، فإننا نوصي بنشر أصول متعددة (لكل منها منطقة ارتباط خاص مختلفة) بحيث يتم توزيع نسبة استخدام الشبكة عبر مجموعات إقليمية متعددة من Front Door. يوصى بأن يكون كل أصل مثيلا منفصلا لتطبيقك لتحسين التكرار على مستوى الأصل. ولكن إذا لم تتمكن من الاحتفاظ بمثيلات منفصلة، فلا يزال بإمكانك تكوين أصول متعددة على مستوى Front Door مع كل أصل يشير إلى نفس اسم المضيف ولكن يتم الاحتفاظ بالمناطق مختلفة. بهذه الطريقة، سيقوم Front Door بتوجيه نسبة استخدام الشبكة إلى نفس المثيل ولكن عبر مجموعات إقليمية مختلفة.

- بالنسبة للأصول الممكنة للارتباط الخاص، هل ستتبع فحوصات السلامة أيضا نفس مسار الشبكة مثل حركة المرور الفعلية؟

- نعم.

المحتوى ذو الصلة

- قم بتوصيل Azure Front Door Premium بأصل تطبيق ويب باستخدام Private Link

- قم بتوصيل Azure Front Door Premium بأصل حساب تخزين باستخدام Private Link

- قم بتوصيل Azure Front Door Premium بأصل موازن تحميل داخلي باستخدام Private Link

- قم بتوصيل Azure Front Door Premium بأصل موقع ويب ثابت للتخزين باستخدام Private Link

- قم بتوصيل Azure Front Door Premium بأصل بوابة التطبيق باستخدام Private Link

- قم بتوصيل Azure Front Door Premium بأصل إدارة واجهة برمجة التطبيقات باستخدام Private Link

- قم بتوصيل Azure Front Door Premium بأصل Azure Container Apps باستخدام Private Link