إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

يوضح لك هذا المستند كيفية إجراء نسخ احتياطي للبيانات السرية والمفاتيح والشهادات المخزنة في مخزن المفاتيح. تهدف النسخة الاحتياطية إلى تزويدك بنسخة غير متصلة من جميع أسرارك في حالة فقدان الوصول إلى مخزن المفاتيح غير المحتمل.

نظرة عامة

يوفر Azure Key Vault خيارات متعددة لضمان توفر وإمكانية استعادة بيانات القبو الخاصة بك:

- التكرار التلقائي وتجاوز الفشل التلقائي: Key Vault يقوم تلقائيا بتكرار البيانات عبر المناطق ويتعامل مع التحويل التلقائي أثناء الانقطاعات - انظر Azure Key Vault التوفر والتكرار

- الحماية من الحذف الناعم والتنظيف: يمنع الحذف العرضي أو الخبيث لعناصر الخزنة أو الكائنات - انظر Azure Key Vault إدارة الاسترداد مع الحذف البرمجي والحماية من التطهير

- النسخ الاحتياطي والاستعادة اليدوية (المغطاة في هذه المقالة): للبيانات السرية والمفاتيح والشهادات الفردية

تركز هذه المقالة على عمليات النسخ الاحتياطي والاستعادة اليدوية للكائنات الفردية داخل Key Vault.

متى تستخدم النسخ الاحتياطية

يوفر Azure Key Vault تلقائيا ميزات تساعدك في الحفاظ على التوافر ومنع فقدان البيانات. لا تقم بعمل نسخ احتياطية من بياناتك السرية إلا إذا كان هناك مبررات حرجة تخص العمل. قد يؤدي نسخ بياناتك السرية احتياطيًا ووضعها في مخزنك الرئيسي إلى ظهور تحديات تشغيلية مثل الحفاظ على مجموعات متعددة من سجلات الدخول والأذونات والنسخ الاحتياطية عند انتهاء صلاحية هذه البيانات السرية أو تدويرها.

ضع في اعتبارك استخدام النسخ الاحتياطية في هذه السيناريوهات:

- تحتاج إلى نقل الأشياء بين خزائن المفاتيح أو مناطق Azure

- تريد نسخة غير متصلة من بياناتك السرية لأسباب تنظيمية أو تتعلق بالامتثال

- أنت تستخدم منطقة لا تدعم النسخ المتماثل التلقائي عبر المناطق (جنوب البرازيل أو جنوب شرق البرازيل أو غرب الولايات المتحدة 3)

- تحتاج إلى الحماية من الحذف العرضي لكائنات معينة

في معظم السيناريوهات، توفر ميزات التكرار والحذف البرمجي المدمجة في Key Vault حماية كافية دون الحاجة إلى نسخ احتياطية يدوية. لمزيد من المعلومات، راجع Azure Key Vault التوفر والتكرار.

القيود

مهم

لا يدعم Key Vault القدرة على نسخ احتياطية لأكثر من 500 نسخة سابقة من كائن المفتاح أو السر أو الشهادة، وقد يؤدي محاولة القيام بذلك إلى حدوث خطأ. لا يمكن حذف الإصدارات السابقة من مفتاح أو سر أو شهادة.

Key Vault لا يوفر حاليا طريقة لعمل نسخة احتياطية كاملة من key vault في عملية واحدة، ويجب نسخ المفاتيح والأسرار والشهادات بشكل فردي.

ضع في اعتبارك أيضا المشكلات التالية:

- قد يؤدي النسخ الاحتياطي لبياناتك السرية التي تحتوي على إصدارات متعددة إلى حدوث أخطاء في المهلة.

- النسخ الاحتياطي يؤدي إلى إنشاء نسخة مطابقة من البيانات في لحظة محددة بعينها. قد يتم تجديد البيانات السرية أثناء النسخ الاحتياطي، مما يؤدي إلى عدم تطابق مفاتيح التشفير.

- إذا تجاوزت حدود خدمة key vault المتاحة للطلبات في كل ثانية، سيحدث تقييداً لـkey vault الخاص بك وستفشل محاولة النسخ الاحتياطي.

اعتبارات التصميم

عند إجراء نسخ احتياطي لكائن مخزن مفاتيح، مثل سر أو مفتاح أو شهادة، ستقوم عملية النسخ الاحتياطي بتنزيل الكائن ككائن ثنائي كبير الحجم مشفر. لا يمكن فك تشفير هذه الكتلة خارج Azure. للحصول على بيانات قابلة للاستخدام من هذه الكتلة، يجب عليك استعادة الكتلة إلى خزنة مفاتيح ضمن نفس اشتراك Azure وجغرافيا

اعتبارات الأمان

عندما تعيد مفتاحا إلى خزنة مختلفة، تكون النسخة المستعادة مستقلة تماما عن الأصل. تعطيل أو حذف أو إزالة المفتاح الأصلي لا يؤثر على النسخ المستعادة. تظل هذه الصناديق تعمل بالكامل في خزائنها الخاصة. لا توجد آلية في Azure Key Vault لإلغاء أو إلغاء كتلة احتياطية تم إنشاؤها سابقا أو مفتاح تم استعادته بالفعل إلى خزنة أخرى.

لهذا الاستقلال آثار مهمة على الاستجابة للحوادث. إذا كنت تشك في أن مفتاحا قد تم اختراقه من خلال النسخ الاحتياطي واستعادة غير المصرح به، فلا تعطل أو تحذف المفتاح فورا. القيام بذلك يأخذ جميع الخدمات التابعة إلى اتصال (على سبيل المثال، تصبح قواعد بيانات Azure SQL TDE غير قابلة للوصول، وتخزين Azure مع المفاتيح المدارة من قبل العميل يرجع أخطاء، ولا يمكن للأجهزة الافتراضية المحمية بتشفير الأقراص Azure التشغيل) لكنه لا يؤثر على أي نسخ قد يكون المهاجم قد استعادها إلى خزنة أخرى.

بدلا من ذلك، اتبع تسلسل استجابة الحوادث هذا:

- احتواء الخرق: راجع فورا وقم بإلغاء أي مبادئ لديها صلاحيات احتياطية أو استعادة على الخزنة المخترقة. تحقق من سجلات تدقيق Key Vault بحثا عن عمل النسخ الاحتياطي غير المصرح به واستعادة النشاطات لفهم نطاق الاختراق.

- أنشئ مفتاحا بديلا في خزنة منفصلة مع وصول مقيد بشدة. استخدم مفتاحا جديدا (وليس نسخة جديدة من المفتاح المخترق) لضمان عدم الحصول على البديل من كتل النسخ الاحتياطي الحالية.

- إعادة تكوين الخدمات التابعة لاستخدام المفتاح البديل (كل خدمة تعيد تغليف مفاتيح تشفير البيانات بالمفتاح الجديد).

- تحقق من أن جميع الخدمات التابعة تعمل بشكل طبيعي باستخدام المفتاح البديل.

- قم بتعطيل المفتاح المخترق فقط بعد ترحيل الخدمات التابعة بالكامل. إذا كانت حماية التطهير مفعلة على الخزنة، فلا يمكن تنقية المفتاح بشكل دائم حتى تنتهي فترة الاحتفاظ، لذا اتركه معطلا حتى ذلك الحين.

لتقليل خطر سحب النسخ الاحتياطي غير المصرح به، قم بتقييد أذونات النسخ الاحتياطي واستعادة البطاقات فقط على الهويات التي تحتاجها فعلا. راقب سجلات تدقيق خزنة المفاتيح الخاصة بك ل KeyBackup، KeyRestore، SecretBackupSecretRestoreCertificateBackupوالعمليات CertificateRestore وتنبيه عن النشاط غير المتوقع. لمزيد من المعلومات، راجع Azure Key Vault logging.

للحصول على أفضل ممارسات الأمان الخاصة بالمفتاح وإجراءات الاستجابة لاختراق المفاتيح، راجع تأمين مفاتيح Azure Key Vault.

المتطلبات

لإجراء نسخ احتياطي لأحد عناصر key vault يجب أن يكون لديك التالي:

- أذونات على مستوى المساهم أو أعلى على اشتراك Azure.

- مخزن رئيسي أساسي يتضمن بيانات سرية ترغب في نسخها احتياطيًا.

- مخزن رئيسي ثانوي لاستعادة البيانات السرية منه.

قم بعمل نسخة احتياطية واستعادة من بوابة Azure

اتبع الخطوات في هذا القسم لعمل نسخة احتياطية واستعادة الكائنات باستخدام بوابة Azure.

النسخ الاحتياطي

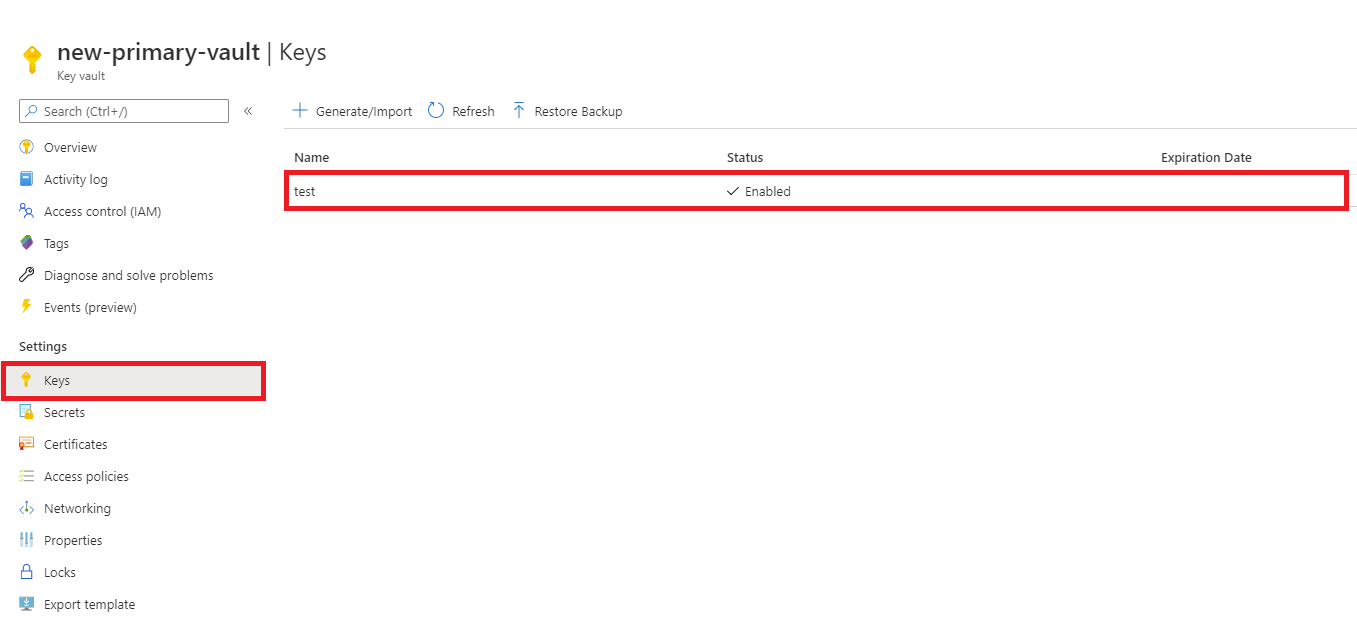

اذهب إلى بوابة Azure.

حدد key vault الخاص بك.

انتقل إلى العنصر الذي ترغب في نسخه احتياطيًا (من البيانات السرية أو المفاتيح أو الشهادات).

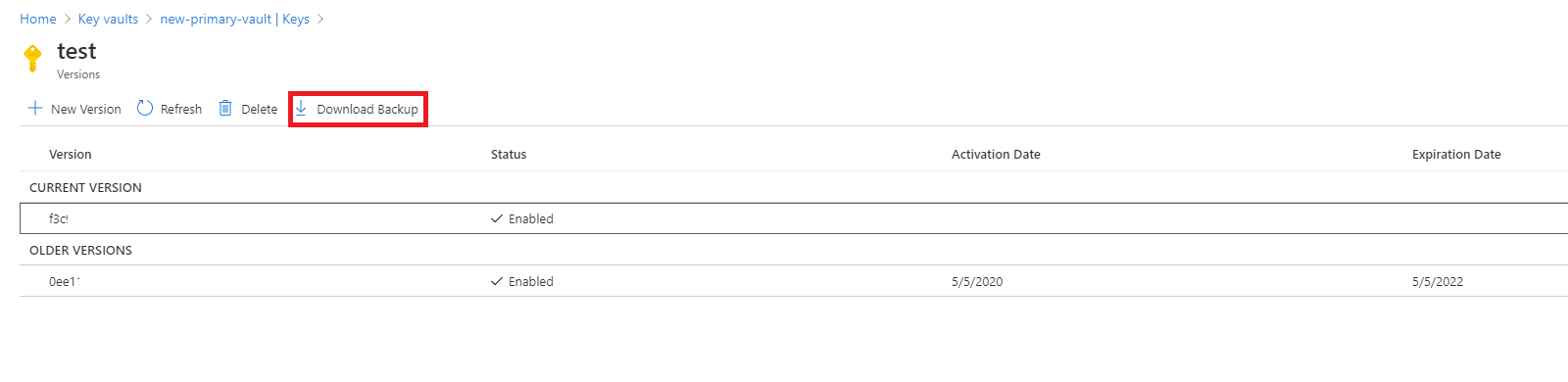

حدد العنصر.

حدد تنزيل النسخة الاحتياطية.

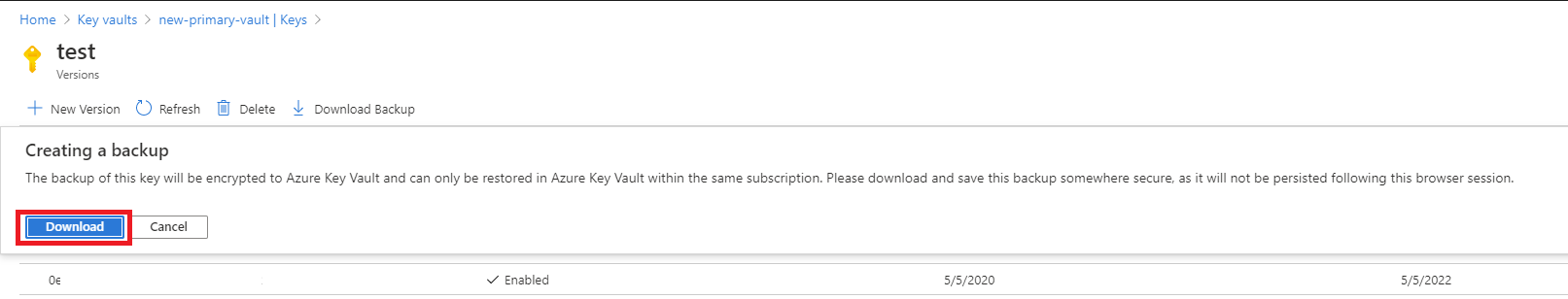

حدد تنزيل.

خزّن النقطة المشفرة في مكان آمن.

استعادة

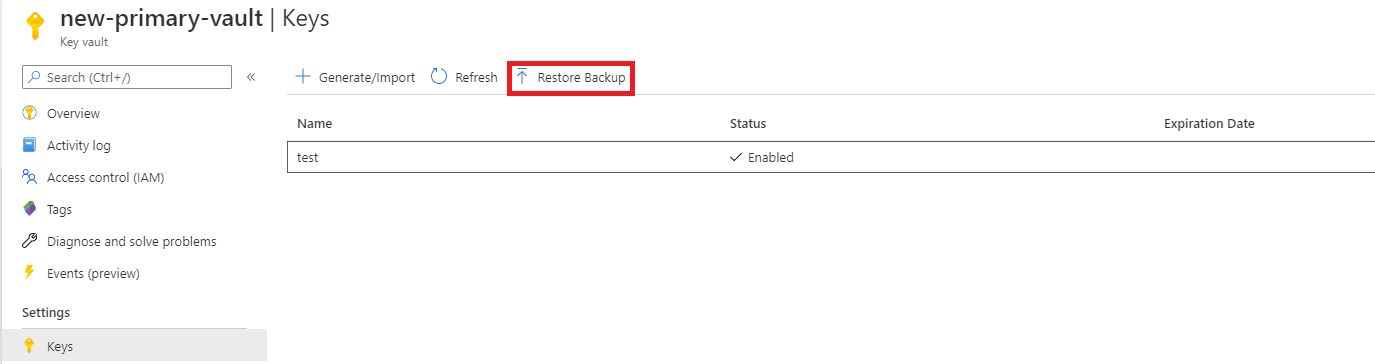

اذهب إلى بوابة Azure.

حدد key vault الخاص بك.

انتقل إلى العنصر الذي ترغب في نسخه احتياطيًا (من البيانات السرية أو المفاتيح أو الشهادات).

حدد استعادة النسخ الاحتياطي.

انتقل إلى الموقع الذي قمت فيه بتخزين النقطة المشفرة.

حدد موافق.

النسخ الاحتياطي والاستعادة من Azure CLI أو Azure PowerShell

## Log in to Azure

az login

## Set your subscription

az account set --subscription <subscription-id>

## Register Key Vault as a provider

az provider register -n Microsoft.KeyVault

## Back up a certificate in Key Vault

az keyvault certificate backup --file <file-path> --name <certificate-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a key in Key Vault

az keyvault key backup --file <file-path> --name <key-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a secret in Key Vault

az keyvault secret backup --file <file-path> --name <secret-name> --vault-name <vault-name> --subscription <subscription-id>

## Restore a certificate in Key Vault

az keyvault certificate restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a key in Key Vault

az keyvault key restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a secret in Key Vault

az keyvault secret restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>