عزل الشبكة باستخدام نقاط النهاية عبر الإنترنت المُدارة

ينطبق على: ملحق ML Azure CLI v2 (الحالي)

ملحق ML Azure CLI v2 (الحالي) Python SDK azure-ai-ml v2 (الحالي)

Python SDK azure-ai-ml v2 (الحالي)

عند توزيع نموذج التعلم الآلي لنقطة نهاية عبر الإنترنت مُدارة، يمكنك تأمين الاتصال بنقطة النهاية عبر الإنترنت باستخدام نقاط النهاية الخاصة. في هذه المقالة، ستتعرف على كيفية استخدام نقطة نهاية خاصة لتأمين الاتصال الوارد بنقطة نهاية مدارة عبر الإنترنت. ستتعرف أيضا على كيفية استخدام شبكة ظاهرية مدارة لمساحة العمل لتوفير اتصال آمن بين عمليات النشر والموارد.

يمكنك تأمين طلبات تسجيل النقاط الواردة من العملاء إلى نقطة نهاية عبر الإنترنت وتأمين الاتصالات الصادرة بين التوزيع وموارد Azure التي يستخدمها والموارد الخاصة. يتم تكوين الأمان للاتصالات الواردة والصادرة بشكل منفصل. لمزيد من المعلومات بشأن نقاط النهاية وعمليات التوزيع، راجع ما هي نقاط النهاية وعمليات التوزيع.

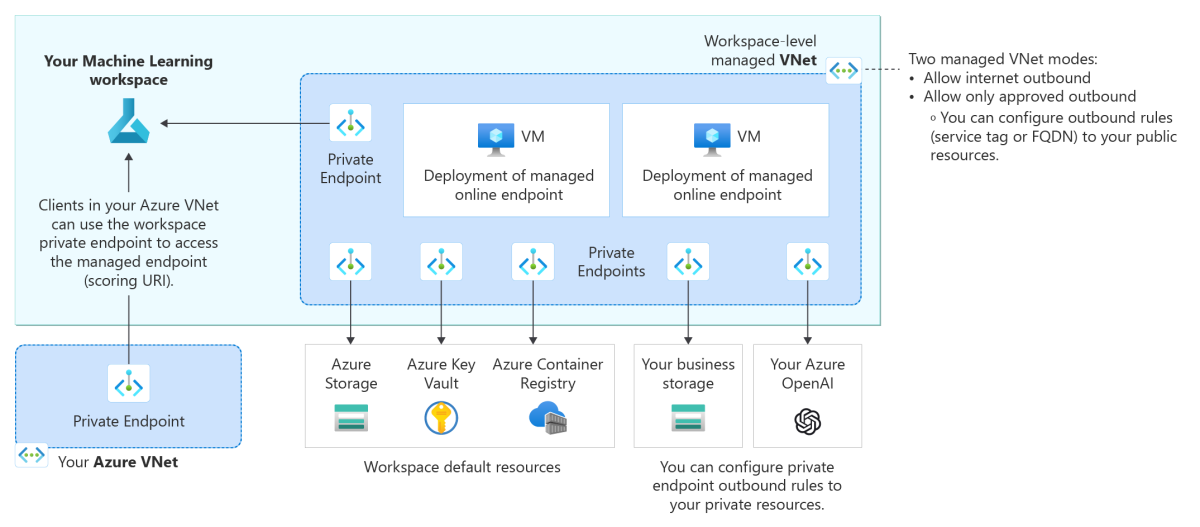

يوضح الرسم التخطيطي للبنية التالية كيفية تدفق الاتصالات من خلال نقاط النهاية الخاصة إلى نقطة النهاية المدارة عبر الإنترنت. طلبات تسجيل النقاط الواردة من تدفق الشبكة الظاهرية للعميل من خلال نقطة النهاية الخاصة لمساحة العمل إلى نقطة النهاية المدارة عبر الإنترنت. تتم معالجة الاتصالات الصادرة من عمليات النشر إلى الخدمات من خلال نقاط النهاية الخاصة من الشبكة الظاهرية المدارة لمساحة العمل إلى مثيلات الخدمة هذه.

إشعار

- تركز هذه المقالة على عزل الشبكة باستخدام الشبكة الظاهرية المدارة لمساحة العمل. للحصول على وصف للأسلوب القديم لعزل الشبكة، حيث يقوم Azure التعلم الآلي بإنشاء شبكة ظاهرية مدارة لكل عملية نشر في نقطة نهاية، راجع الملحق.

- يتم عزل كل عملية توزيع عن عمليات النشر الأخرى، بغض النظر عن الاتصالات الواردة والصادرة التي تمت مناقشتها في هذه المقالة. بمعنى آخر، حتى مع نقاط النهاية/عمليات النشر التي تسمح بالإنترنت الواردة/الصادرة، هناك عزل للشبكة بين عمليات التوزيع، ما يمنع أي نشر من الاتصال مباشرة عمليات النشر الأخرى.

القيود

يجب تعطيل العلامة

v1_legacy_mode(خطأ) على مساحة عمل التعلم الآلي من Azure. إذا تم تمكين هذه العلامة، فلن تتمكن من إنشاء نقطة نهاية مدارة عبر الإنترنت. لمزيد من المعلومات، راجع عزل الشبكة باستخدام واجهة برمجة تطبيقات v2.إذا كانت مساحة عمل التعلم الآلي من Microsoft Azure تحتوي على نقطة نهاية خاصة تم إنشاؤها قبل 24 مايو 2022، يجب إعادة إنشاء نقطة النهاية الخاصة بمساحة العمل قبل تكوين نقاط النهاية الخاصة بك على الإنترنت لاستخدام نقطة نهاية خاصة. لمزيد من المعلومات بشأن إنشاء نقطة نهاية خاصة لمساحة عملك، راجع كيفية تكوين نقطة نهاية خاصة لمساحة عمل التعلم الآلي من Microsoft Azure .

تلميح

لتأكيد وقت إنشاء مساحة عمل، يمكنك التحقق من خصائص مساحة العمل.

في Studio، انتقل إلى

Directory + Subscription + Workspaceالقسم (أعلى يمين Studio) وحددView all properties in Azure Portal. حدد طريقة عرض JSON من أعلى يمين صفحة "نظرة عامة"، ثم اختر أحدث إصدار من واجهة برمجة التطبيقات. من هذه الصفحة، يمكنك التحقق منproperties.creationTimeقيمة .بدلا من ذلك، استخدم

az ml workspace showمع CLI أوmy_ml_client.workspace.get("my-workspace-name")مع SDK أوcurlعلى مساحة عمل مع REST API.عند استخدام عزل الشبكة مع نقاط النهاية عبر الإنترنت، يمكنك استخدام الموارد المرتبطة بمساحة العمل (Azure Container Registry (ACR) وحساب التخزين وKey Vault وApplication Insights) من مجموعة موارد مختلفة عن مجموعة موارد مساحة العمل الخاصة بك. ومع ذلك، يجب أن تنتمي هذه الموارد إلى نفس الاشتراك والمستأجر كمساحة العمل الخاصة بك.

إشعار

ينطبق عزل الشبكة الموضح في هذه المقالة على عمليات مستوى البيانات، أي العمليات التي تنتج عن طلبات التسجيل (أو خدمة النموذج). يتم إرسال عمليات وحدة التحكم (مثل طلبات إنشاء مفاتيح المصادقة أو تحديثها أو حذفها أو استردادها) إلى Azure Resource Manager عبر الشبكة العامة.

تأمين طلبات تسجيل النقاط الواردة

الاتصال الوارد الآمن من عميل إلى نقطة نهاية مدارة عبر الإنترنت ممكن باستخدام نقطة نهاية خاصة لمساحة عمل Azure التعلم الآلي. تتصل نقطة النهاية الخاصة هذه على الشبكة الظاهرية للعميل بمساحة عمل نقطة النهاية المدارة عبر الإنترنت وهي الوسيلة التي يمكن من خلالها لنقطة النهاية المدارة عبر الإنترنت تلقي طلبات تسجيل الدخول الواردة من العميل.

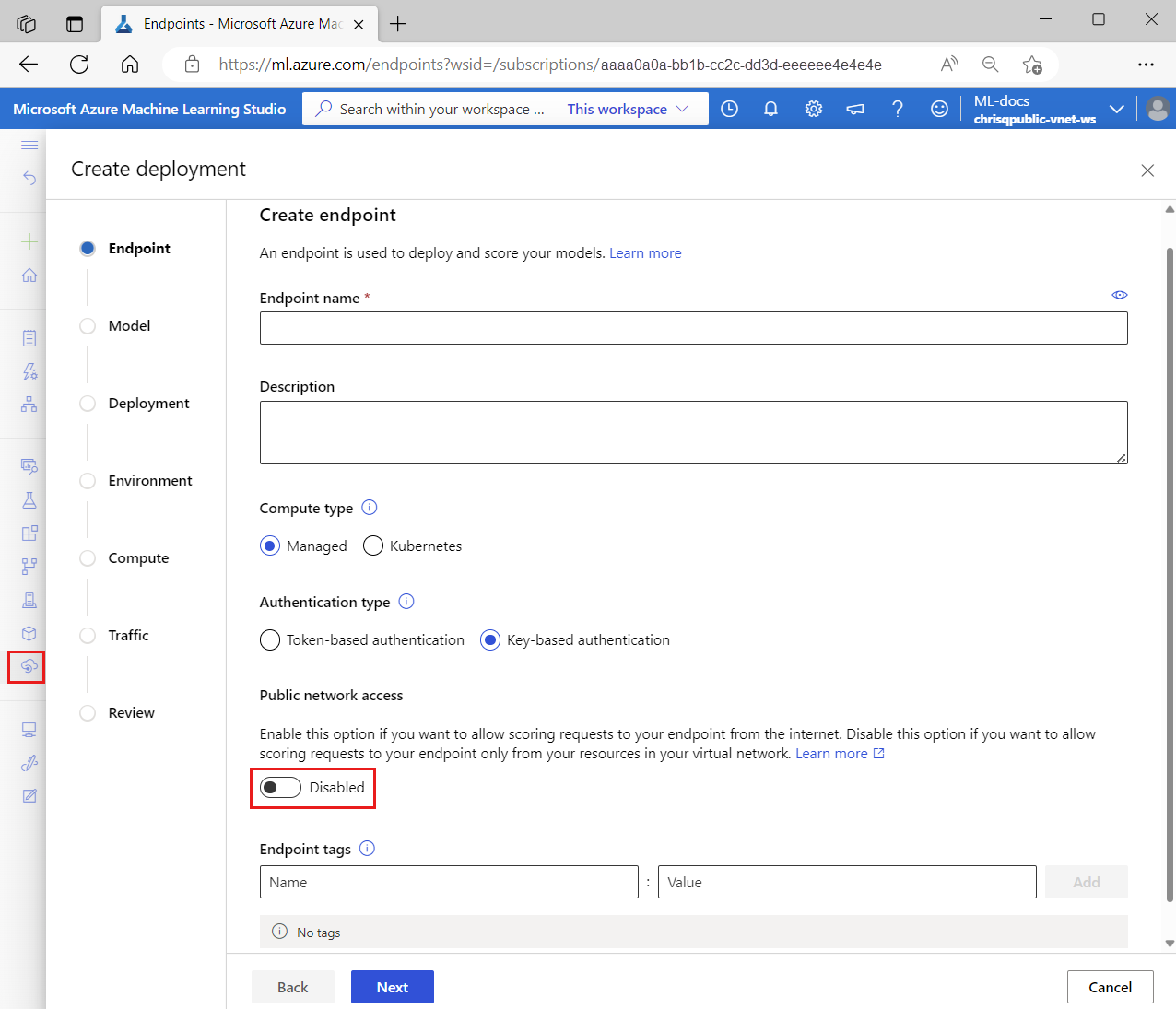

لتأمين طلبات تسجيل النقاط إلى نقطة النهاية عبر الإنترنت، بحيث يمكن للعميل الوصول إليها فقط من خلال نقطة النهاية الخاصة بمساحة العمل، قم بتعيين public_network_access علامة نقطة النهاية إلى disabled. بعد إنشاء نقطة النهاية، يمكنك تحديث هذا الإعداد لتمكين الوصول إلى الشبكة العامة إذا رغبت في ذلك.

تعيين علامة نقطة public_network_access النهاية إلى disabled:

az ml online-endpoint create -f endpoint.yml --set public_network_access=disabled

عندما public_network_access يكون ، disabledيتم تلقي طلبات تسجيل النقاط الواردة باستخدام نقطة النهاية الخاصة بمساحة العمل، ولا يمكن الوصول إلى نقطة النهاية من الشبكات العامة.

بدلا من ذلك، إذا قمت بتعيين public_network_access إلى enabled، يمكن أن تتلقى نقطة النهاية طلبات تسجيل الدخول الواردة من الإنترنت.

تأمين الوصول الصادر باستخدام الشبكة الظاهرية المدارة لمساحة العمل

لتأمين الاتصال الصادر من النشر إلى الخدمات، تحتاج إلى تمكين عزل الشبكة الظاهرية المدارة لمساحة عمل Azure التعلم الآلي بحيث يمكن ل Azure التعلم الآلي إنشاء شبكة ظاهرية مدارة لمساحة العمل. تستخدم جميع نقاط النهاية المدارة عبر الإنترنت في مساحة العمل (وموارد الحوسبة المدارة لمساحة العمل، مثل مجموعات الحوسبة ومثيلات الحوسبة) الشبكة الظاهرية المدارة لمساحة العمل هذه تلقائيا، وتتشارك عمليات النشر ضمن نقاط النهاية نقاط النهاية الخاصة للشبكة الظاهرية المدارة للاتصال بموارد مساحة العمل.

عند تأمين مساحة العمل الخاصة بك مع شبكة ظاهرية مدارة، egress_public_access لم تعد علامة عمليات النشر المدارة عبر الإنترنت تنطبق. تجنب تعيين هذه العلامة عند إنشاء النشر المدار عبر الإنترنت.

للاتصال الصادر مع شبكة ظاهرية مدارة لمساحة العمل، التعلم الآلي Azure:

- إنشاء نقاط نهاية خاصة للشبكة الظاهرية المدارة لاستخدامها للاتصال بموارد Azure التي تستخدمها مساحة العمل، مثل Azure Storage وAzure Key Vault وAzure Container Registry.

- يسمح عمليات التوزيع بالوصول إلى سجل حاويات Microsoft (MCR)، والذي يمكن أن يكون مفيدا عندما تريد استخدام بيئات منسقة أو نشر MLflow بدون تعليمات برمجية.

- يسمح للمستخدمين بتكوين قواعد نقطة النهاية الخاصة الصادرة إلى الموارد الخاصة وتكوين القواعد الصادرة (علامة الخدمة أو FQDN) للموارد العامة. لمزيد من المعلومات حول كيفية إدارة القواعد الصادرة، راجع إدارة القواعد الصادرة.

علاوة على ذلك، يمكنك تكوين وضعي عزل لنسبة استخدام الشبكة الصادرة من الشبكة الظاهرية المدارة لمساحة العمل، وهما:

- السماح بالإنترنت الصادر، للسماح لجميع حركة مرور الإنترنت الصادرة من الشبكة الظاهرية المدارة

- السماح فقط بالصادرة المعتمدة، للتحكم في نسبة استخدام الشبكة الصادرة باستخدام نقاط النهاية الخاصة، وقواعد FQDN الصادرة، والقواعد الصادرة لعلامة الخدمة.

على سبيل المثال، لنفترض أن الشبكة الظاهرية المدارة لمساحة العمل تحتوي على عمليتي نشر ضمن نقطة نهاية مدارة عبر الإنترنت، يمكن لكلا النشرين استخدام نقاط النهاية الخاصة بمساحة العمل للاتصال مع:

- مساحة عمل Azure التعلم الآلي

- كائن تخزين Azure الثنائي كبير الحجم المقترن بمساحة العمل

- Azure Container Registry لمساحة العمل

- The Azure Key Vault

- (اختياري) موارد خاصة إضافية تدعم نقاط النهاية الخاصة.

لمعرفة المزيد حول تكوينات الشبكة الظاهرية المدارة لمساحة العمل، راجع بنية الشبكة الظاهرية المدارة.

سيناريوهات لتكوين عزل الشبكة

تحتوي كل من مساحة عمل Azure التعلم الآلي ونقطة النهاية المدارة عبر الإنترنت على public_network_access علامة يمكنك استخدامها لتكوين اتصالاتها الواردة. من ناحية أخرى، يعتمد الاتصال الصادر من التوزيع على الشبكة الظاهرية المدارة لمساحة العمل.

الاتصال بنقطة النهاية المدارة عبر الإنترنت

لنفترض أن نقطة النهاية المدارة عبر الإنترنت تحتوي على توزيع يستخدم نموذج الذكاء الاصطناعي، وتريد استخدام تطبيق لإرسال طلبات تسجيل النقاط إلى نقطة النهاية. يمكنك تحديد تكوين عزل الشبكة الذي يجب استخدامه لنقطة النهاية المدارة عبر الإنترنت كما يلي:

للاتصال الوارد:

إذا كان التطبيق متاحا للجمهور على الإنترنت، فأنت بحاجة إلى تمكين public_network_access نقطة النهاية حتى يتمكن من تلقي طلبات تسجيل النقاط الواردة من التطبيق.

ومع ذلك، لنفترض أن التطبيق خاص، مثل تطبيق داخلي داخل مؤسستك. في هذا السيناريو، تريد استخدام نموذج الذكاء الاصطناعي فقط داخل مؤسستك بدلا من تعريضه للإنترنت. لذلك، تحتاج إلى تعطيل نقطة public_network_access النهاية بحيث يمكن أن تتلقى طلبات تسجيل النقاط الواردة فقط من خلال نقطة النهاية الخاصة بمساحة العمل الخاصة بها.

للاتصالات الصادرة (النشر):

لنفترض أن التوزيع يحتاج إلى الوصول إلى موارد Azure الخاصة (مثل Azure Storage blob وADCR وAzure Key Vault)، أو أنه من غير المقبول للنشر الوصول إلى الإنترنت. في هذه الحالة، تحتاج إلى تمكين الشبكة الظاهرية المدارة لمساحة العمل باستخدام وضع العزل الصادر المعتمد فقط. يسمح وضع العزل هذا بالاتصال الصادر من النشر إلى الوجهات المعتمدة فقط، وبالتالي الحماية من تسرب البيانات. علاوة على ذلك، يمكنك إضافة قواعد صادرة لمساحة العمل، للسماح بالوصول إلى المزيد من الموارد الخاصة أو العامة. لمزيد من المعلومات، راجع تكوين شبكة ظاهرية مدارة للسماح بالصادرة المعتمدة فقط.

ومع ذلك، إذا كنت تريد النشر الخاص بك للوصول إلى الإنترنت، يمكنك استخدام الشبكة الظاهرية المدارة لمساحة العمل مع وضع العزل الصادر للإنترنت المسموح به. بصرف النظر عن القدرة على الوصول إلى الإنترنت، ستتمكن من استخدام نقاط النهاية الخاصة للشبكة الظاهرية المدارة للوصول إلى موارد Azure الخاصة التي تحتاجها.

وأخيرا، إذا لم يكن التوزيع الخاص بك بحاجة إلى الوصول إلى موارد Azure الخاصة ولم تكن بحاجة إلى التحكم في الوصول إلى الإنترنت، فلن تحتاج إلى استخدام شبكة ظاهرية مدارة لمساحة العمل.

الاتصال الوارد بمساحة عمل Azure التعلم الآلي

يمكنك استخدام public_network_access علامة مساحة عمل Azure التعلم الآلي لتمكين الوصول إلى مساحة العمل الواردة أو تعطيله.

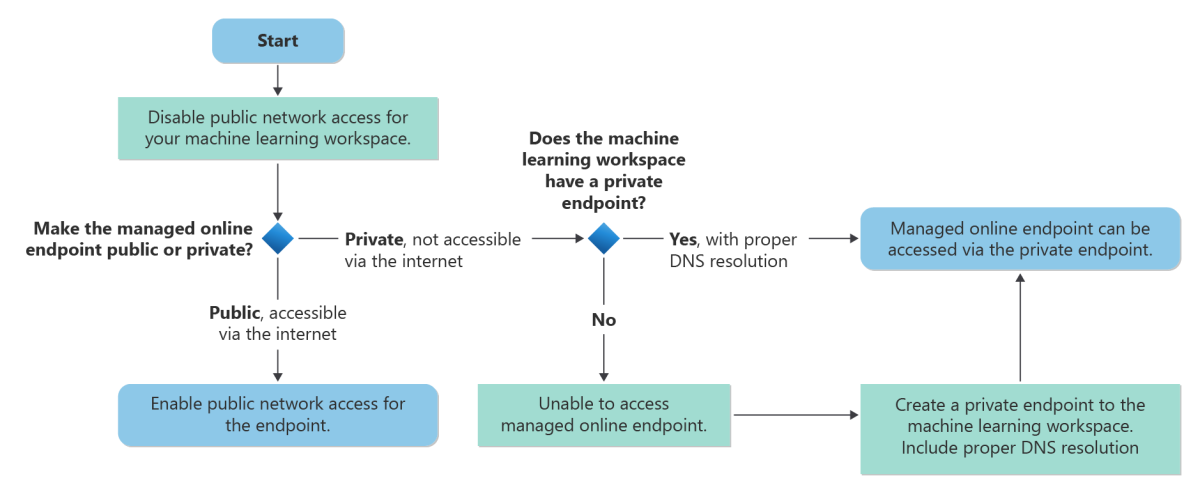

عادة، إذا قمت بتأمين الاتصال الوارد إلى مساحة العمل الخاصة بك (عن طريق تعطيل علامة مساحة public_network_access العمل) فأنت تريد أيضا تأمين الاتصال الوارد إلى نقطة النهاية المدارة عبر الإنترنت.

يعرض المخطط التالي سير عمل نموذجي لتأمين الاتصال الوارد إلى مساحة عمل Azure التعلم الآلي ونقطة النهاية المدارة عبر الإنترنت. للحصول على أفضل أمان، نوصي بتعطيل public_network_access علامات مساحة العمل ونقطة النهاية المدارة عبر الإنترنت لضمان عدم إمكانية الوصول إلى كليهما عبر الإنترنت العام. إذا لم يكن لمساحة العمل نقطة نهاية خاصة، يمكنك إنشاء واحدة، مع التأكد من تضمين دقة DNS المناسبة. يمكنك بعد ذلك الوصول إلى نقطة النهاية المدارة عبر الإنترنت باستخدام نقطة النهاية الخاصة لمساحة العمل.

إشعار

تشترك نقاط النهاية المدارة عبر الإنترنت في نقطة النهاية الخاصة بمساحة العمل. إذا كنت تضيف سجلات DNS يدويا إلى منطقة privatelink.api.azureml.msDNS الخاصة ، فيجب إضافة سجل مع حرف بدل *.<per-workspace globally-unique identifier>.inference.<region>.privatelink.api.azureml.ms لتوجيه جميع نقاط النهاية ضمن مساحة العمل إلى نقطة النهاية الخاصة.

لمزيد من المعلومات حول دقة DNS لمساحة العمل ونقطة النهاية الخاصة، راجع كيفية استخدام مساحة العمل الخاصة بك مع خادم DNS مخصص.

الملحق

تأمين الوصول الصادر باستخدام طريقة عزل الشبكة القديمة

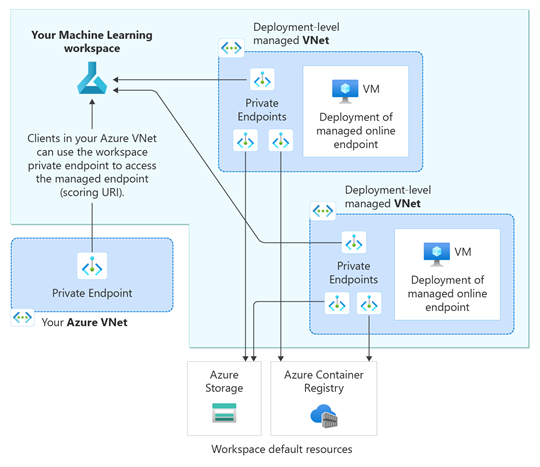

بالنسبة لنقاط النهاية المدارة عبر الإنترنت، يمكنك أيضا تأمين الاتصال الصادر بين عمليات التوزيع والموارد باستخدام شبكة ظاهرية مدارة من Azure التعلم الآلي لكل عملية نشر في نقطة النهاية. كما تتم معالجة الاتصال الصادر الآمن باستخدام نقاط النهاية الخاصة لمثيلات الخدمة هذه.

إشعار

نوصي بشدة باستخدام النهج الموضح في الوصول الصادر الآمن مع الشبكة الظاهرية المدارة لمساحة العمل بدلا من هذه الطريقة القديمة.

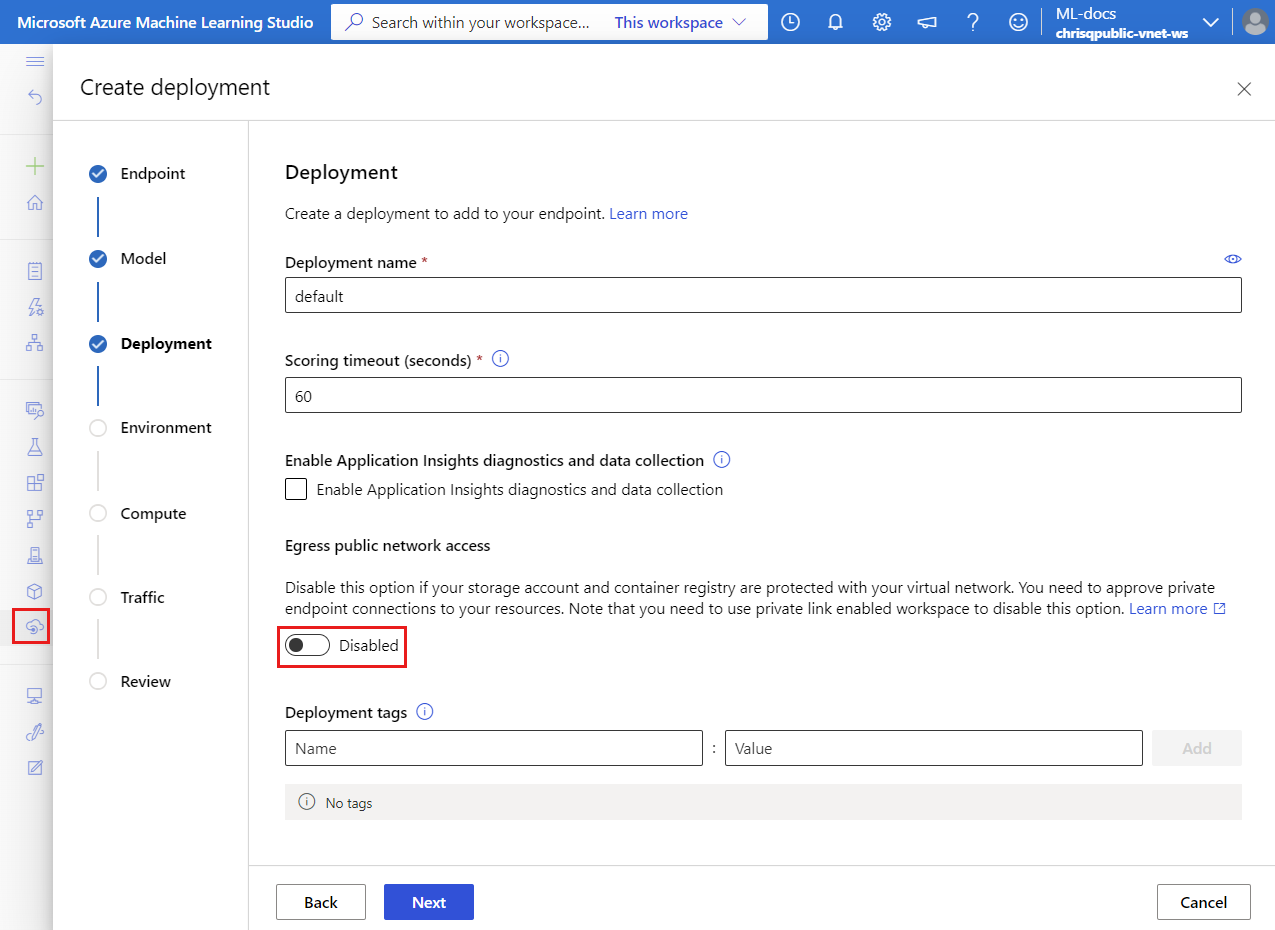

لتقييد الاتصال بين النشر والموارد الخارجية، بما في ذلك موارد Azure التي يستخدمها، يجب التأكد من:

علامة التوزيع

egress_public_network_accessهيdisabled. تضمن هذه العلامة تأمين تنزيل النموذج والرمز والصور التي يحتاجها التوزيع بنقطة نهاية خاصة. بمجرد إنشاء النشر، لا يمكنك تحديث (تمكين أو تعطيل) العلامةegress_public_network_access. فشلت محاولة تغيير العلامة أثناء تحديث النشر مع حدوث خطأ.تحتوي مساحة العمل على ارتباط خاص يسمح بالوصول إلى موارد Azure عبر نقطة نهاية خاصة.

تحتوي مساحة العمل على

public_network_accessعلامة يمكن تمكينها أو تعطيلها، إذا كنت تخطط لاستخدام نشر مدار عبر الإنترنت يستخدم الصادر العام، فيجب عليك أيضا تكوين مساحة العمل للسماح بالوصول العام. وذلك لأن الاتصال الصادر من النشر عبر الإنترنت هو إلى واجهة برمجة تطبيقات مساحة العمل. عند تكوين النشر لاستخدام الصادر العام، يجب أن تكون مساحة العمل قادرة على قبول هذا الاتصال العام (السماح بالوصول العام).

عندما يكون لديك عمليات نشر متعددة، وقمت بتكوين egress_public_network_access إلى disabled لكل عملية نشر في نقطة نهاية مدارة عبر الإنترنت، يكون لكل عملية نشر شبكة ظاهرية مدارة مستقلة خاصة بها في Azure التعلم الآلي. لكل شبكة ظاهرية، ينشئ Azure التعلم الآلي ثلاث نقاط نهاية خاصة للاتصال بالخدمات التالية:

- مساحة عمل Azure التعلم الآلي

- كائن تخزين Azure الثنائي كبير الحجم المقترن بمساحة العمل

- Azure Container Registry لمساحة العمل

على سبيل المثال، إذا قمت بتعيين العلامة egress_public_network_access إلى disabled لتوزيعين لنقطة نهاية مدارة عبر الإنترنت، يتم إنشاء ما مجموعه ست نقاط نهاية خاصة. سيستخدم كل عملية نشر ثلاث نقاط نهاية خاصة للاتصال بمساحة العمل والكائنات الثنائية كبيرة الحجم وسجل الحاوية.

هام

لا يدعم Azure التعلم الآلي التناظر بين الشبكة الظاهرية المدارة للتوزيع والشبكة الظاهرية للعميل. للوصول الآمن إلى الموارد التي يحتاجها التوزيع، نستخدم نقاط النهاية الخاصة للاتصال بالموارد.

يوضح الرسم التخطيطي التالي طلبات تسجيل النقاط الواردة من الشبكة الظاهرية للعميل المتدفقة عبر نقطة النهاية الخاصة لمساحة العمل إلى نقطة النهاية المدارة عبر الإنترنت. يوضح الرسم التخطيطي أيضا عمليتي نشر عبر الإنترنت، كل منهما في شبكة Azure الخاصة به التعلم الآلي الظاهرية المدارة. تحتوي كل شبكة ظاهرية خاصة بالتوزيع على ثلاث نقاط نهاية خاصة للاتصال الصادر بمساحة عمل Azure التعلم الآلي، ونقطة تخزين Azure المقترنة بمساحة العمل، وAzure Container Registry لمساحة العمل.

لتعطيل egress_public_network_access وإنشاء نقاط النهاية الخاصة:

az ml online-deployment create -f deployment.yml --set egress_public_network_access=disabled

لتأكيد إنشاء نقاط النهاية الخاصة، تحقق أولا من حساب التخزين وسجل الحاوية المقترن بمساحة العمل (راجع تنزيل ملف تكوين)، وابحث عن كل مورد من مدخل Microsoft Azure، وتحقق من Private endpoint connections علامة التبويب ضمن Networking القائمة.

هام

- كما ذكرنا سابقا، الاتصال الصادر من نشر نقطة النهاية المدارة عبر الإنترنت هو إلى واجهة برمجة تطبيقات مساحة العمل. عند تكوين نقطة النهاية لاستخدام الصادر العام (بمعنى آخر،

public_network_accessيتم تعيين علامة نقطة النهاية إلىenabled)، ثم يجب أن تكون مساحة العمل قادرة على قبول هذا الاتصال العام (public_network_accessعلامة لمساحة العمل المعينة إلىenabled). - عند إنشاء عمليات النشر عبر الإنترنت مع

egress_public_network_accessتعيين العلامة إلىdisabled، سيكون لديهم حق الوصول إلى الموارد الآمنة (مساحة العمل، الكائن الثنائي كبير الحجم، وسجل الحاوية) فقط. على سبيل المثال، إذا كان التوزيع يستخدم أصول النموذج التي تم تحميلها إلى حسابات تخزين أخرى، فسيفشل تنزيل النموذج. تأكد من وجود أصول النموذج على حساب التخزين المرتبط بمساحة العمل. - عند

egress_public_network_accessتعيين إلىdisabled، يمكن للتوزيع الوصول فقط إلى الموارد المرتبطة بمساحة العمل المؤمنة في الشبكة الظاهرية. على العكس من ذلك، عندماegress_public_network_accessيتم تعيين إلىenabled، يمكن للتوزيع الوصول فقط إلى الموارد ذات الوصول العام، ما يعني أنه لا يمكنه الوصول إلى الموارد المؤمنة في الشبكة الظاهرية.

يسرد الجدول التالي التكوينات المدعومة عند تكوين الاتصالات الواردة والصادرة لنقطة نهاية عبر الإنترنت:

| التكوين | الواردة (خاصية نقطة النهاية) |

الصادرة (خاصية التوزيع) |

مدعوم؟ |

|---|---|---|---|

| واردات آمنة مع صادرات آمنة | public_network_access تم تعطيله |

egress_public_network_access تم تعطيله |

نعم |

| واردات آمنة مع صادرات آمنة | public_network_access تم تعطيله |

egress_public_network_access ممكنيجب أن تسمح مساحة العمل أيضا بالوصول العام لأن النشر الصادر إلى واجهة برمجة تطبيقات مساحة العمل. |

نعم |

| الواردات العامة مع الصادرة الآمنة | public_network_access تم تمكينه |

egress_public_network_access تم تعطيله |

نعم |

| الواردات العامة مع الصادرات العامة | public_network_access تم تمكينه |

egress_public_network_access ممكنيجب أن تسمح مساحة العمل أيضا بالوصول العام لأن النشر الصادر إلى واجهة برمجة تطبيقات مساحة العمل. |

نعم |

الخطوات التالية

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ