تنبيهات وأحداث الأمان

توضح هذه المقالة تنبيهات الأمان والإعلامات فيMicrosoft Defender for Cloud.

ما التنبيهات الأمنية؟

تنبيهات الأمان هي الإعلامات التي تم إنشاؤها بواسطة خطط حماية حمل العمل ل Defender for Cloud عند تحديد التهديدات في بيئات Azure أو المختلطة أو متعددة السحابات.

- يتم تشغيل تنبيهات الأمان من خلال عمليات الكشف المتقدمة المتوفرة عند تمكين خطط Defender لبعض أنواع الموارد.

- يوفر كل تنبيه تفاصيل الموارد والمشكلات وخطوات المعالجة المتأثرة.

- يصنف Defender for Cloud التنبيهات ويمنحها الأولوية حسب الخطورة.

- يتم عرض التنبيهات في المدخل لمدة 90 يوما، حتى إذا تم حذف المورد المرتبط بالتنبيه خلال ذلك الوقت. وذلك لأن التنبيه قد يشير إلى خرق محتمل لمؤسستك يحتاج إلى مزيد من التحقيق.

- يمكن تصدير التنبيهات إلى تنسيق CSV.

- يمكن أيضا بث التنبيهات مباشرة إلى حل إدارة معلومات الأمان والأحداث (SIEM) مثل Microsoft Sentinel أو الاستجابة التلقائية لتنسيق الأمان (SOAR) أو حل إدارة خدمة تكنولوجيا المعلومات (ITSM).

- تستفيد Defender for Cloud من MITER Attack Matrix لربط التنبيهات بهدفها المتصور، مما يساعد على إضفاء الطابع الرسمي على معرفة مجال الأمان.

كيف يتم تصنيف التنبيهات؟

تم تعيين مستوى خطورة للتنبيهات للمساعدة في تحديد أولويات كيفية حضور كل تنبيه. تستند الخطورة إلى:

- المشغل المحدد

- مستوى الثقة في وجود نية ضارة وراء النشاط الذي أدى إلى التنبيه

| الأهمية | الاستجابة الموصى بها |

|---|---|

| عاليه | هناك احتمال كبير أن يكون المورد الخاص بك في خطر. يجب أن تنظر في الأمر على الفور. لدى Defender for Cloud ثقة عالية في كل من الهدف الضار وفي النتائج المستخدمة لإصدار التنبيه. على سبيل المثال، تنبيه يكتشف تنفيذ أداة خبيثة معروفة مثل Mimikatz، وهي أداة شائعة تستخدم لسرقة بيانات الاعتماد. |

| المتوسطه | من المحتمل أن يكون هذا نشاطًا مشبوهًا قد يشير إلى تعرض أحد الموارد للاختراق. ثقة Defender for Cloud في التحليل أو البحث على مستوى متوسط، والثقة من الهدف الضار على مستوى متوسط إلى عالٍ. وعادة ما تكون هذه هي عمليات الكشف المستندة إلى التعلم الآلي أو الحالات الشاذة، على سبيل المثال محاولة تسجيل الدخول من موقع غير عادي. |

| منخفضه | قد يكون هذا هجومًا إيجابيًا حميدًا أو هجومًا محظورًا. ليس لدى Defender for Cloud الثقة بما فيه الكفاية من أن الهدف ضار، والنشاط قد يكون بريئاً. على سبيل المثال، مسح السجل هو إجراء قد يحدث عندما يحاول مهاجم إخفاء المسارات الخاصة به، ولكن في كثير من الحالات يكون عملية روتينية يتم تنفيذها من قبل المسؤولين. لا تخبرك Defender for Cloud عادةً متى تم حظر الهجمات إلا إذا كانت حالة مهمة نقترح عليك البحث فيها. |

| اعلاميه | يتكون الحادث عادة من عدد من التنبيهات، قد يبدو بعضها معلوماتيًا من تلقاء نفسه فقط، ولكن في سياق التنبيهات الأخرى قد تكون جديرة بنظرة فاحصة. |

ما هي الأحداث الأمنية؟

حدث الأمان مجموعة من التنبيهات المرتبطة.

توفر لك الحوادث طريقة عرض واحدة للهجوم والتنبيهات ذات الصلة به، بحيث يمكنك فهم الإجراءات التي اتخذها المهاجم والموارد المتأثرة بسرعة.

مع تزايد وتيرة تغطية التهديد، تزداد الحاجة إلى الكشف حتى عن أدنى حل وسط. من الصعب على محللي الأمان، فرز تنبيهات مختلفة وتحديد هجوم فعلي. من خلال ربط التنبيهات وإشارات الدقة المنخفضة بأحداث الأمان، يساعد Defender for Cloud المحللين على التعامل مع إرهاق التنبيه هذا.

في السحابة، غالبًا ما تقع الهجمات عبر مستأجرين مختلفين، لذلك يستطيع Defender for Cloud الجمع بين خوارزميات الذكاء الاصطناعي؛ لتحليل تسلسل الهجمات المشمولة بالتقارير في كل اشتراك Azure. تحدد هذه التقنية تسلسلات الهجوم على أنها أنماط تنبيه سائدة، بدلاً من مجرد الارتباط العرضي ببعضها البعض.

أثناء التحقيق في حادثة ما، غالبًا ما يحتاج المحللون إلى سياق إضافي للوصول إلى حكم حول طبيعة التهديد وكيفية التخفيف منه. على سبيل المثال، حتى عند اكتشاف حالة شاذة في الشبكة، بدون فهم ما يحدث أيضًا على الشبكة أو فيما يتعلق بالمورد المستهدف، من الصعب فهم الإجراءات التي يجب اتخاذها بعد ذلك. للمساعدة، يمكن أن تشتمل حادثة الأمان على القطع الأثرية والأحداث ذات الصلة والمعلومات. تختلف المعلومات الإضافية المتوفرة عن الحوادث الأمنية، اعتمادًا على نوع التهديد الذي تم اكتشافه وتكوين بيئتك.

ربط التنبيهات بالأحداث

يربط Defender for Cloud التنبيهات والإشارات السياقية بالأحداث.

- يبحث الربط في إشارات مختلفة عبر الموارد ويجمع بين المعرفة الأمنية والذكاء الاصطناعي لتحليل التنبيهات واكتشاف أنماط هجوم جديدة عند حدوثها.

- باستخدام المعلومات المجمعة لكل خطوة من خطوات الهجوم، يمكن لـ Defender for Cloud استبعاد النشاط الذي يبدو أنه بداية للهجوم، ولكنه ليس كذلك في الواقع.

تلميح

في مرجع الحوادث، راجع قائمة الحوادث الأمنية التي يمكن إنتاجها بواسطة ارتباط الحادث.

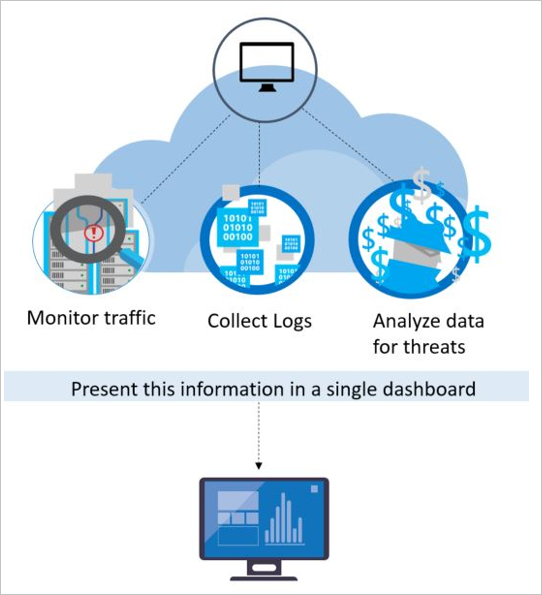

كيف تكشف Defender for Cloud عن المخاطر؟

للكشف عن التهديدات الحقيقية وتقليل التهديدات الزائفة، يراقب Defender for Cloud الموارد ويجمع البيانات ويحللها للتهديدات، وغالبا ما يربط من مصادر متعددة.

مبادرات Microsoft

يستفيد Microsoft Defender for Cloud من وجود فرق أبحاث الأمان وعلوم البيانات في جميع أنحاء Microsoft والتي تراقب باستمرار التغييرات في مشهد التهديدات. ويشمل ذلك المبادرات التالية:

متخصصو الأمان في Microsoft: المشاركة المستمرة مع الفرق عبر Microsoft التي تعمل في مجالات أمان متخصصة، مثل الأدلة الجنائية والكشف عن هجمات الويب.

باحثو الأمن في Microsoft: باحثونا على اطلاع دائم بالتهديدات. وبسبب تواجدنا العالمي في السحابة وفي الموقع، يمكننا الوصول إلى مجموعة واسعة من بيانات تتبع الاستخدام عن بعد. تمكننا مجموعة واسعة النطاق ومتنوعة من مجموعات البيانات من اكتشاف الأنماط والاتجاهات الهجومية الجديدة عبر منتجاتنا الاستهلاكية المحلية والمؤسسية، بالإضافة إلى خدماتنا عبر الإنترنت. ونتيجة لذلك، يمكن لـ Defender for Cloud تحديث خوارزميات الكشف بسرعة عند إطلاق المتطفلين ثغرات جديدة ومتطورة بشكل متزايد. يساعدك هذا النهج على مواكبة بيئة التهديد سريع الحركة.

مراقبة التحليل الذكي للمخاطر: يتضمن التحليل الذكي للمخاطر آليات ومؤشرات وآثارا ونصائح قابلة للتنفيذ حول التهديدات الحالية أو الناشئة. تتم مشاركة هذه المعلومات في مجتمع الأمان وتراقب Microsoft باستمرار معلومات التهديدات من مصادر داخلية وخارجية.

مشاركة الإشارات: تتم مشاركة وتحليل نتائج التحليلات من فرق الأمان عبر مجموعة واسعة من الخدمات السحابية والأماكن المحلية والخوادم وأجهزة نقطة نهاية العميل.

ضبط الكشف: يتم تشغيل الخوارزميات مقابل مجموعات بيانات العملاء الحقيقية، ويعمل باحثو الأمان مع العملاء للتحقق من صحة النتائج. يتم استخدام الإيجابيات الحقيقية والزائفة لتحسين خوارزميات التعلم الآلي.

وتبلغ هذه الجهود المشتركة ذروتها في اكتشافات جديدة ومحسنة، والتي يمكنك الاستفادة منها على الفور - ليس هناك أي إجراء عليك اتخاذه.

تحليلات الأمان

تستخدم Defender for Cloud تحليلات الأمان المتقدمة، والتي تتجاوز النُهج القائمة على التوقيعات. تتم الاستفادة من الاختراقات في تقنيات البيانات الضخمة والتعلم الآلي لتقييم الأحداث عبر نسيج السحابة بالكامل - اكتشاف التهديدات التي سيكون من المستحيل تحديدها باستخدام الأساليب اليدوية والتنبؤ بتطور الهجمات. تتضمن هذه التحليلات الأمنية:

المكافحة الذكية المتكاملة للتهديدات

تمتلك Microsoft قدرًا هائلًا من المكافحة الذكية العالمية للتهديدات. تتدفق بيانات تتبع الاستخدام عن بعد من مصادر متعددة، مثل Azure وMicrosoft 365 وMicrosoft CRM عبر الإنترنت وMicrosoft Dynamics AX وoutlook.com وMSN.com ووحدة الجرائم الرقمية لـ Microsoft (DCU) ومركز الاستجابة الأمنية لـ Microsoft (MSRC). كما يتلقى الباحثون معلومات استخباراتية عن التهديدات يتم تبادلها بين مقدمي خدمات السحابة الرئيسيين وترد من أطراف ثالثة أخرى. يمكن لـ Microsoft Defender for Cloud استخدام هذه المعلومات لتنبيهك إلى المخاطر من الجهات الفاعلة السيئة المعروفة.

التحليلات السلوكية

التحليلات السلوكية هي تقنية معنية بتحليل البيانات ومقارنتها بمجموعة من الأنماط المعروفة. ومع ذلك، هذه الأنماط ليست توقيعات بسيطة. يتم تحديدها من خلال خوارزميات التعلم الآلي المعقدة التي يتم تطبيقها على مجموعات البيانات الضخمة. كما أنها تحدد من خلال تحليل دقيق للسلوكيات الخبيثة من قبل المحللين الخبراء. يمكن لـ Microsoft Defender for Cloud استخدام التحليلات السلوكية لتحديد الموارد التي تم اختراقها استناداً إلى تحليل سجلات الجهاز الظاهري، وسجلات أجهزة الشبكة الظاهرية، وسجلات النسيج، ومصادر أخرى.

اكتشاف الشذوذ

كما يستخدم Defender for Cloud أيضًا اكتشاف الحالات غير المألوفة لتحديد التهديدات. وعلى النقيض من التحليلات السلوكية التي تعتمد على أنماط معروفة مستمدة من مجموعات بيانات كبيرة، فإن الكشف عن الحالات غير المألوفة أكثر "تخصيصًا" ويركز على الأساسيات الخاصة بعمليات النشر الخاصة بك. يتم تطبيق التعلم الآلي لتحديد النشاط العادي لعمليات التوزيع، ثم يتم إنشاء القواعد لتحديد الشروط الخارجية التي قد تمثل حدثًا أمنيًا.

تصدير التنبيهات

لديك مجموعة من الخيارات لعرض تنبيهاتك خارج Defender for Cloud، بما في ذلك:

- يوفر تنزيل تقرير CSV الموجود في لوحة معلومات التنبيهات عملية تصدير لمرة واحدة إلى ملف CSV.

- يسمح لك التصدير المستمر من إعدادات البيئة بتكوين تدفقات تنبيهات الأمان والتوصيات إلى مساحات عمل Log Analytics ومراكز الأحداث. اعرف المزيد.

- يعمل موصل Microsoft Sentinel على دفق تنبيهات الأمان من Microsoft Defender for Cloud إلى Microsoft Sentinel. اعرف المزيد.

تعرف على تدفق التنبيهات إلى حل SIEM أو SOAR أو IT Service Management وكيفية تصدير البيانات باستمرار.

الخطوات التالية

في هذه المقالة، تعرفت على الأنواع المختلفة للتنبيهات المتوفرة في Defender for Cloud. لمزيد من المعلومات، راجع:

- تنبيهات الأمان في سجل نشاط Azure - بالإضافة إلى توفرها في مدخل Azure أو برمجيًا، يتم تدقيق تنبيهات الأمان والحوادث كأحداث في سجل نشاط Azure

- الجدول المرجعي لـ Defender لتنبيهات السحابة

- الاستجابة لتنبيهات الأمان

- تعرف على كيفية إدارة أحداث الأمان في Defender for Cloud.