إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

Microsoft Sentinel هو حل لمعلومات الأمان وإدارة الأحداث (SIEM) أصلي على السحابة يمكنه استيعاب التحليل الذكي للمخاطر وتكوينه وإدارته من مصادر عديدة.

هام

بعد 31 مارس 2027، لن يتم دعم Microsoft Sentinel في مدخل Azure ولن يتوفر إلا في مدخل Microsoft Defender. ستتم إعادة توجيه جميع العملاء الذين يستخدمون Microsoft Sentinel في مدخل Azure إلى مدخل Defender وسيستخدمون Microsoft Sentinel في مدخل Defender فقط.

إذا كنت لا تزال تستخدم Microsoft Sentinel في مدخل Azure، نوصيك بالبدء في التخطيط للانتقال إلى مدخل Defender لضمان انتقال سلس والاستفادة الكاملة من تجربة عمليات الأمان الموحدة التي تقدمها Microsoft Defender.

مقدمة إلى التحليل الذكي للمخاطر

التحليل الذكي للمخاطر الإلكترونية (CTI) هو معلومات تصف التهديدات الحالية أو المحتملة للأنظمة والمستخدمين. تتخذ هذه المعلومات الذكية أشكالا عديدة، مثل التقارير المكتوبة التي توضح بالتفصيل دوافع جهة التهديد والبنية التحتية والتقنيات. يمكن أن تكون أيضا ملاحظات محددة لعناوين IP والمجالات وتجزئة الملفات والبيانات الاصطناعية الأخرى المرتبطة بالتهديدات الإلكترونية المعروفة.

تستخدم المؤسسات CTI لتوفير سياق أساسي للنشاط غير العادي حتى يتمكن موظفو الأمن من اتخاذ إجراءات بسرعة لحماية أفرادها ومعلوماتهم وأصولهم. يمكنك الحصول على CTI من العديد من الأماكن، مثل:

- موجزات البيانات مفتوحة المصدر

- مجتمعات مشاركة التحليل الذكي للمخاطر

- موجزات المعلومات التجارية

- جمع معلومات استخباراتية محلية أثناء التحقيقات الأمنية داخل منظمة

بالنسبة لحلول SIEM مثل Microsoft Sentinel، فإن أكثر أشكال CTI شيوعا هي مؤشرات التهديد، والتي تعرف أيضا باسم مؤشرات التسوية (IOCs) أو مؤشرات الهجوم. مؤشرات التهديد هي البيانات التي تربط البيانات الاصطناعية التي تمت ملاحظتها مثل عناوين URL أو تجزئة الملفات أو عناوين IP بنشاط التهديد المعروف مثل التصيد الاحتيالي أو شبكات الروبوت أو البرامج الضارة. غالبا ما يسمى هذا الشكل من التحليل الذكي للمخاطر التحليل الذكي للمخاطر التكتيكية. يتم تطبيقه على منتجات الأمان والأتمتة على نطاق واسع للكشف عن التهديدات المحتملة للمؤسسة والحماية منها.

يمثل وجه آخر من التحليل الذكي للمخاطر الجهات الفاعلة في التهديدات وتقنياتها وتكتيكاتها وإجراءاتها (TTPs) والبنية الأساسية الخاصة بها وهويات ضحاياها. يدعم Microsoft Sentinel إدارة هذه الواجهات جنبا إلى جنب مع IOCs، معبرا عنها باستخدام معيار مصدر مفتوح لتبادل CTI المعروف باسم تعبير معلومات التهديد المنظم (STIX). يعمل التحليل الذكي للمخاطر الذي يتم التعبير عنه كعناصر STIX على تحسين إمكانية التشغيل التفاعلي وتمكين المؤسسات من التتبع بشكل أكثر كفاءة. استخدم عناصر STIX للتحليل الذكي للمخاطر في Microsoft Sentinel للكشف عن النشاط الضار الذي تمت ملاحظته في بيئتك وتوفير السياق الكامل للهجوم لإبلاغ قرارات الاستجابة.

يوضح الجدول التالي الأنشطة المطلوبة لتحقيق أقصى استفادة من تكامل التحليل الذكي للمخاطر (TI) في Microsoft Sentinel:

| العمل | الوصف |

|---|---|

| تخزين التحليل الذكي للمخاطر في مساحة عمل Microsoft Sentinel |

|

| إدارة التحليل الذكي للمخاطر |

|

| استخدام التحليل الذكي للمخاطر |

|

يوفر التحليل الذكي للمخاطر أيضا سياقا مفيدا ضمن تجارب Microsoft Sentinel أخرى، مثل دفاتر الملاحظات. لمزيد من المعلومات، راجع بدء استخدام دفاتر الملاحظات وMSTICPy.

ملاحظة

للحصول على معلومات حول توفر الميزات في السحب الحكومية الأمريكية، راجع جداول Microsoft Sentinel في توفر ميزة السحابة لعملاء حكومة الولايات المتحدة.

استيراد التحليل الذكي للمخاطر والاتصال به

يتم استيراد معظم التحليل الذكي للمخاطر من خلال موصلات البيانات أو واجهة برمجة التطبيقات. تكوين قواعد الاستيعاب لموصلات البيانات لتقليل الضوضاء والتأكد من تحسين موجزات التحليل الذكي. فيما يلي الحلول المتاحة Microsoft Sentinel.

- تحليل ذكي للمخاطر في Microsoft Defender موصل البيانات لاستيعاب التحليل الذكي للمخاطر من Microsoft

- التحليل الذكي للمخاطر - موصل بيانات TAXII لموجزات STIX/TAXII القياسية في الصناعة

- واجهة برمجة تطبيقات تحميل التحليل الذكي للمخاطر لموجزات TI المتكاملة والمنسقة باستخدام واجهة برمجة تطبيقات REST للاتصال (لا يتطلب موصل بيانات)

- يربط موصل بيانات النظام الأساسي للتحليل الذكي للمخاطر أيضا موجزات TI باستخدام واجهة برمجة تطبيقات REST القديمة، ولكنه على مسار الإهمال

استخدم هذه الحلول في أي تركيبة، اعتمادا على مكان مصدر مؤسستك للتحليل الذكي للمخاطر. تتوفر جميع موصلات البيانات هذه في مركز المحتوى كجزء من حل التحليل الذكي للمخاطر. لمزيد من المعلومات حول هذا الحل، راجع إدخال Azure Marketplace التحليل الذكي للمخاطر.

راجع أيضا هذا الكتالوج الخاص بتكاملات التحليل الذكي للمخاطر المتوفرة مع Microsoft Sentinel.

إضافة التحليل الذكي للمخاطر إلى Microsoft Sentinel باستخدام موصل بيانات Defender Threat Intelligence

اجلب IOCs العامة والمفتوحة المصدر وعالية الدقة التي تم إنشاؤها بواسطة Defender Threat Intelligence إلى مساحة العمل Microsoft Sentinel باستخدام موصلات بيانات Defender Threat Intelligence. باستخدام إعداد بسيط بنقرة واحدة، استخدم التحليل الذكي للمخاطر من موصلات بيانات Defender Threat Intelligence القياسية والمميزة للمراقبة والتنبيه والبحث.

يتوفر إصداران من موصل البيانات: قياسي ومميز. هناك أيضا قاعدة تحليلات تهديدات Defender Threat Intelligence متوفرة مجانا تمنحك عينة مما يوفره موصل بيانات Defender Threat Intelligence المتميز. ومع ذلك، مع التحليلات المطابقة، يتم استيعاب المؤشرات التي تطابق القاعدة فقط في بيئتك.

ي استيعاب موصل بيانات التحليل الذكي للمخاطر من Defender المتميز التحليل الذكي مصدر مفتوح الذي تم إثرائه من Microsoft و IOCs المنسقة من Microsoft. تسمح هذه الميزات المتميزة بالتحليلات حول المزيد من مصادر البيانات بمرونة وفهم أكبر للتحليل الذكي للمخاطر هذا. فيما يلي جدول يوضح ما يمكن توقعه عند الترخيص وتمكين الإصدار المتميز.

| الحره | Premium |

|---|---|

| IOCs العامة | |

| التحليل الذكي مفتوح المصدر (OSINT) | |

| Microsoft IOCs | |

| OSINT الذي تم إثرائه من Microsoft |

لمزيد من المعلومات، راجع المقالات التالية:

- لمعرفة كيفية الحصول على ترخيص متميز واستكشاف جميع الاختلافات بين الإصدارات القياسية والمميزة، راجع استكشاف تراخيص Defender Threat Intelligence.

- لمعرفة المزيد حول تجربة Defender Threat Intelligence المجانية، راجع تقديم تجربة Defender Threat Intelligence المجانية Microsoft Defender XDR.

- لمعرفة كيفية تمكين Defender Threat Intelligence وموصلات بيانات Defender Threat Intelligence المتميزة، راجع تمكين موصل بيانات Defender Threat Intelligence.

- للتعرف على مطابقة التحليلات، راجع استخدام التحليلات المطابقة للكشف عن التهديدات.

إضافة التحليل الذكي للمخاطر إلى Microsoft Sentinel باستخدام واجهة برمجة تطبيقات التحميل

تستخدم العديد من المؤسسات حلول النظام الأساسي للتحليل الذكي للمخاطر (TIP) لتجميع موجزات مؤشرات التهديد من مصادر مختلفة. من الموجز المجمع، يتم تنسيق البيانات لتطبيقها على حلول الأمان مثل أجهزة الشبكة أو حلول EDR/XDR أو SIEMs مثل Microsoft Sentinel. باستخدام واجهة برمجة تطبيقات التحميل، يمكنك استخدام هذه الحلول لاستيراد عناصر STIX للتحليل الذكي للمخاطر إلى Microsoft Sentinel.

لا تتطلب واجهة برمجة تطبيقات التحميل الجديدة موصل بيانات وتقدم التحسينات التالية:

- تستند حقول مؤشر التهديد إلى تنسيق STIX الموحد.

- يتطلب تطبيق Microsoft Entra دور المساهم Microsoft Sentinel.

- يتم تحديد نطاق نقطة نهاية طلب واجهة برمجة التطبيقات على مستوى مساحة العمل. تسمح أذونات تطبيق Microsoft Entra المطلوبة بالتعيين الدقيق على مستوى مساحة العمل.

لمزيد من المعلومات، راجع توصيل النظام الأساسي للتحليل الذكي للمخاطر باستخدام واجهة برمجة تطبيقات التحميل.

إضافة التحليل الذكي للمخاطر إلى Microsoft Sentinel باستخدام موصل بيانات النظام الأساسي للتحليل الذكي للمخاطر

ملاحظة

يتم إهمال موصل البيانات هذا.

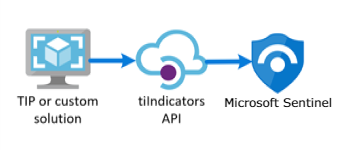

مثل واجهة برمجة تطبيقات التحميل، يستخدم موصل بيانات النظام الأساسي للتحليل الذكي للمخاطر واجهة برمجة تطبيقات تسمح ل TIP أو الحل المخصص بإرسال التحليل الذكي للمخاطر إلى Microsoft Sentinel. ومع ذلك، يقتصر موصل البيانات هذا على المؤشرات فقط ويتم إهماله. استفد من التحسينات التي تقدمها واجهة برمجة تطبيقات التحميل.

يستخدم موصل بيانات TIP واجهة برمجة تطبيقات Microsoft Graph Security tiIndicators التي لا تدعم كائنات STIX الأخرى. استخدمه مع أي TIP مخصص يتصل بواجهة برمجة تطبيقات tiIndicators لإرسال مؤشرات إلى Microsoft Sentinel (وإلى حلول أمان Microsoft الأخرى مثل Defender XDR).

لمزيد من المعلومات حول حلول TIP المتكاملة مع Microsoft Sentinel، راجع منتجات النظام الأساسي المتكامل للتحليل الذكي للمخاطر. لمزيد من المعلومات، راجع توصيل النظام الأساسي للتحليل الذكي للمخاطر Microsoft Sentinel.

إضافة التحليل الذكي للمخاطر إلى Microsoft Sentinel باستخدام موصل بيانات التحليل الذكي للمخاطر - TAXII

معيار الصناعة الأكثر اعتمادا لنقل التحليل الذكي للمخاطر هو مزيج من تنسيق بيانات STIX وبروتوكول TAXII. إذا حصلت مؤسستك على التحليل الذكي للمخاطر من الحلول التي تدعم إصدار STIX/TAXII الحالي (2.0 أو 2.1)، فاستخدم موصل بيانات التحليل الذكي للمخاطر - TAXII لجلب التحليل الذكي للمخاطر إلى Microsoft Sentinel. باستخدام موصل بيانات التحليل الذكي للمخاطر - TAXII، يحتوي Microsoft Sentinel على عميل TAXII مضمن يستورد التحليل الذكي للمخاطر من خوادم TAXII 2.x.

لاستيراد التحليل الذكي للمخاطر بتنسيق STIX إلى Microsoft Sentinel من خادم TAXII:

- احصل على جذر واجهة برمجة تطبيقات خادم TAXII ومعرف المجموعة.

- تمكين موصل بيانات التحليل الذكي للمخاطر - TAXII في Microsoft Sentinel.

لمزيد من المعلومات، راجع توصيل Microsoft Sentinel بموجزات التحليل الذكي للمخاطر STIX/TAXII.

إنشاء وإدارة التحليل الذكي للمخاطر

تتم إدارة التحليل الذكي للمخاطر التي تدعمها Microsoft Sentinel بجوار تحليل ذكي للمخاطر في Microsoft Defender (MDTI) وتحليلات المخاطر في مدخل Microsoft Defender.

ملاحظة

لا تزال تصل إلى التحليل الذكي للمخاطر في مدخل Azure من Microsoft Sentinel>التحليل الذكي للمخاطرلإدارة> المخاطر.

اثنتان من أكثر مهام التحليل الذكي للمخاطر شيوعا هما إنشاء معلومات ذكية جديدة عن التهديدات المتعلقة بالتحقيقات الأمنية وإضافة العلامات. تعمل واجهة الإدارة على تبسيط العملية اليدوية لتنظيم معلومات التهديد الفردية باستخدام بعض الميزات الرئيسية.

- تكوين قواعد الاستيعاب لتحسين معلومات التهديد من مصادر موصل البيانات.

- حدد العلاقات أثناء إنشاء كائنات STIX جديدة.

- قم بتنسيق TI الموجود باستخدام منشئ العلاقة.

- انسخ بيانات التعريف الشائعة من عنصر TI جديد أو موجود باستخدام الميزة المكررة.

- أضف علامات النموذج الحر إلى الكائنات باستخدام تحديد متعدد.

تتوفر عناصر STIX التالية في Microsoft Sentinel:

| عنصر STIX | الوصف |

|---|---|

| ممثل التهديد | من رسائل البرنامج النصي إلى الدول القومية، تصف عناصر الجهات الفاعلة في التهديد الدوافع، والرقي، ومستويات المصادر. |

| نمط الهجوم | تعرف أيضا باسم التقنيات والتكتيكات والإجراءات، تصف أنماط الهجوم مكونا محددا من الهجوم ومرحلة MITRE ATT&CK المستخدمة فيه. |

| مؤشر |

Domain nameيتم استخدام و IPv6 addressIPv4 addressURLو و File hashesX509 certificates لمصادقة هوية الأجهزة والخوادم للاتصال الآمن عبر الإنترنت.

JA3 بصمات الأصابع هي معرفات فريدة تم إنشاؤها من عملية تأكيد اتصال TLS/SSL. فهي تساعد في تحديد تطبيقات وأدوات محددة تستخدم في حركة مرور الشبكة، ما يسهل اكتشاف بصمات الأنشطةJA3S الضارة لتوسيع قدرات JA3 من خلال تضمين الخصائص الخاصة بالخادم في عملية بصمة الإصبع. يوفر هذا الملحق عرضا أكثر شمولا لنسبة استخدام الشبكة ويساعد في تحديد كل من التهديدات من جانب العميل والخادم.

User agents توفير معلومات حول برنامج العميل الذي يقدم طلبات إلى خادم، مثل المتصفح أو نظام التشغيل. وهي مفيدة في تحديد وتحديد الأجهزة والتطبيقات التي تصل إلى شبكة. |

| الهوية | وصف الضحايا والمنظمات والمجموعات أو الأفراد الآخرين جنبا إلى جنب مع قطاعات الأعمال الأكثر ارتباطا بهم. |

| العلاقه | يتم وصف مؤشرات الترابط التي تربط التحليل الذكي للمخاطر، مما يساعد على إجراء اتصالات عبر إشارات مختلفة ونقاط بيانات مع العلاقات. |

تكوين قواعد الاستيعاب

يمكنك تحسين التحليل الذكي للمخاطر من موصلات البيانات عن طريق تصفية العناصر وتحسينها قبل تسليمها إلى مساحة العمل الخاصة بك. تنطبق قواعد الاستيعاب على موصلات البيانات فقط ولا تؤثر على التحليل الذكي للمخاطر المضافة من خلال واجهة برمجة تطبيقات التحميل أو التي تم إنشاؤها يدويا. تقوم قواعد الاستيعاب بتحديث السمات أو تصفية العناصر تماما. يسرد الجدول التالي بعض حالات الاستخدام:

| حالة استخدام قاعدة الاستيعاب | الوصف |

|---|---|

| تقليل الضوضاء | تصفية التحليل الذكي للمخاطر القديمة التي لم يتم تحديثها لمدة ستة أشهر التي لديها أيضا ثقة منخفضة. |

| تمديد تاريخ الصلاحية | قم بترقية IOCs عالية الدقة من مصادر موثوقة من خلال تمديدها Valid until لمدة 30 يوما. |

| تذكر الأيام القديمة | تصنيف ممثل التهديد الجديد كبير، ولكن بعض المحللين يريدون التأكد من وضع علامة على الأسماء القديمة. |

ضع التلميحات التالية في الاعتبار عند استخدام قواعد الاستيعاب:

- تنطبق جميع القواعد بالترتيب. ستتم معالجة كائنات التحليل الذكي للمخاطر التي يتم استيعابها بواسطة كل قاعدة حتى

Deleteيتم اتخاذ إجراء. إذا لم يتم اتخاذ أي إجراء على كائن، يتم استيعابه من المصدر كما هو. -

Deleteيعني الإجراء تخطي كائن التحليل الذكي للمخاطر لاستيعابه، ما يعني أنه تمت إزالته من البنية الأساسية لبرنامج ربط العمليات التجارية. لا تتأثر أي إصدارات سابقة من الكائن الذي تم استيعابه بالفعل. - تستغرق القواعد الجديدة والمحررة ما يصل إلى 15 دقيقة حتى تسري.

لمزيد من المعلومات، راجع العمل مع قواعد استيعاب التحليل الذكي للمخاطر.

إنشاء علاقات

يمكنك تحسين الكشف عن التهديدات والاستجابة لها عن طريق إنشاء اتصالات بين العناصر باستخدام منشئ العلاقة. يسرد الجدول التالي بعض حالات الاستخدام الخاصة به:

| حالة استخدام العلاقة | الوصف |

|---|---|

| توصيل ممثل التهديد بنمط هجوم |

يستخدم ممثل APT29 التهديد نمط Phishing via Email الهجوم للوصول الأولي. |

| ربط مؤشر بمستخدم تهديد | يتم إسناد مؤشر allyourbase.contoso.com المجال إلى ممثل APT29التهديد . |

| إقران هوية (ضحية) بنمط هجوم |

يستهدفFourthCoffee نمط Phishing via Email الهجوم المؤسسة. |

توضح الصورة التالية كيفية توصيل منشئ العلاقة بجميع حالات الاستخدام هذه.

التحليل الذكي للمخاطر المنسقة

قم بتكوين كائنات TI التي يمكنك مشاركتها مع الجماهير المناسبة عن طريق تعيين مستوى حساسية يسمى بروتوكول Traffic Light Protocol (TLP).

| لون TLP | حساسيه |

|---|---|

| أبيض | يمكن مشاركة المعلومات بحرية وعلنا دون أي قيود. |

| الاخضر | يمكن مشاركة المعلومات مع النظراء والمنظمات الشريكة داخل المجتمع، ولكن ليس بشكل عام. وهو مخصص لجمهور أوسع داخل المجتمع. |

| العنبر | يمكن مشاركة المعلومات مع أعضاء المؤسسة، ولكن ليس بشكل عام. يهدف إلى استخدامه داخل المؤسسة لحماية المعلومات الحساسة. |

| الاحمر | المعلومات حساسة للغاية ولا ينبغي مشاركتها خارج المجموعة أو الاجتماع المحدد حيث تم الكشف عنها في الأصل. |

تعيين قيم TLP لعناصر TI في واجهة المستخدم عند إنشائها أو تحريرها. يعد إعداد TLP من خلال واجهة برمجة التطبيقات أقل بديهية ويتطلب اختيار أحد معرفات المستخدم الرسومية الأربعة marking-definition للكائنات. لمزيد من المعلومات حول تكوين TLP من خلال واجهة برمجة التطبيقات، راجع object_marking_refs في الخصائص الشائعة لواجهة برمجة تطبيقات التحميل.

هناك طريقة أخرى لتكوين TI وهي استخدام العلامات. يعد وضع علامات على التحليل الذكي للمخاطر طريقة سريعة لتجميع العناصر معا لتسهيل العثور عليها. عادة ما يمكنك تطبيق العلامات المتعلقة بحادث معين. ولكن، إذا كان العنصر يمثل تهديدات من جهة فاعلة معروفة معينة أو حملة هجوم معروفة، ففكر في إنشاء علاقة بدلا من علامة. بعد البحث عن التحليل الذكي للمخاطر التي تريد العمل معها وتصفيتها، ضع علامة عليها بشكل فردي أو متعدد التحديد وقم بوضع علامة عليها جميعا في وقت واحد. نظرا لأن وضع العلامات مجاني، قم بإنشاء اصطلاحات تسمية قياسية لعلامات التحليل الذكي للمخاطر.

لمزيد من المعلومات، راجع العمل مع التحليل الذكي للمخاطر في Microsoft Sentinel.

عرض التحليل الذكي للمخاطر

عرض التحليل الذكي للمخاطر من واجهة الإدارة أو باستخدام الاستعلامات:

من واجهة الإدارة، استخدم البحث المتقدم لفرز عناصر التحليل الذكي للمخاطر وتصفيتها دون كتابة استعلام Log Analytics.

استخدم الاستعلامات لعرض التحليل الذكي للمخاطر من السجلات في مدخل Azure أو التتبع المتقدم في مدخل Defender.

وفي كلتا الحالتين، يخزن

ThreatIntelligenceIndicatorالجدول ضمن مخطط Microsoft Sentinel جميع مؤشرات التهديد Microsoft Sentinel. هذا الجدول هو أساس استعلامات التحليل الذكي للمخاطر التي تقوم بها ميزات Microsoft Sentinel الأخرى، مثل التحليلات واستعلامات التتبع والمصنفات.

هام

في 3 أبريل 2025، قمنا بمعاينة جدولين جديدين بشكل عام لدعم مؤشر STIX ومخططات العناصر: ThreatIntelIndicators و ThreatIntelObjects. Microsoft Sentinel استيعاب جميع التحليل الذكي للمخاطر في هذه الجداول الجديدة، مع الاستمرار في استيعاب نفس البيانات في الجدول القديم ThreatIntelligenceIndicator حتى 31 يوليو 2025.

تأكد من تحديث الاستعلامات المخصصة وقواعد التحليلات والكشف والمصنفات والأتمتة لاستخدام الجداول الجديدة بحلول 31 يوليو 2025. بعد هذا التاريخ، سيتوقف Microsoft Sentinel عن استيعاب البيانات في الجدول القديمThreatIntelligenceIndicator. نقوم بتحديث جميع حلول التحليل الذكي للمخاطر الجاهزة في مركز المحتوى للاستفادة من الجداول الجديدة. لمزيد من المعلومات حول مخططات الجدول الجديدة، راجع ThreatIntelIndicators و ThreatIntelObjects.

للحصول على معلومات حول استخدام الجداول الجديدة وترحيلها إليها، راجع العمل مع كائنات STIX لتحسين التحليل الذكي للمخاطر وتعقب التهديدات في Microsoft Sentinel (معاينة).

دورة حياة التحليل الذكي للمخاطر

يخزن Microsoft Sentinel بيانات التحليل الذكي للمخاطر في جداول التحليل الذكي للمخاطر ويعيد تلقائيا استيعاب جميع البيانات كل سبعة إلى 10 أيام لتحسين كفاءة الاستعلام.

عند إنشاء مؤشر أو تحديثه أو حذفه، Microsoft Sentinel بإنشاء إدخال جديد في الجداول. يظهر المؤشر الأحدث فقط على واجهة الإدارة. Microsoft Sentinel إلغاء تكرار المؤشرات استنادا Id إلى الخاصية (IndicatorIdالخاصية في القديمة ThreatIntelligenceIndicator) واختيار المؤشر مع الأحدث TimeGenerated[UTC].

Id الخاصية هي سلسلة للقيمة المرمزة SourceSystem ب base64، --- (ثلاث شرطات)، و stixId (وهي Data.Id القيمة).

عرض GeoLocation وإثراء بيانات WhoIs (معاينة عامة)

تقوم Microsoft بإثراء مؤشرات IP والمجال ببيانات إضافية GeoLocation لتوفير WhoIs المزيد من السياق للتحقيقات حيث يتم العثور على IOC المحدد.

عرض GeoLocation وبيانات WhoIs في جزء التحليل الذكي للمخاطر لتلك الأنواع من مؤشرات التهديد المستوردة إلى Microsoft Sentinel.

على سبيل المثال، استخدم GeoLocation البيانات للعثور على معلومات مثل المؤسسة أو البلد أو المنطقة لمؤشر IP. استخدم WhoIs البيانات للعثور على بيانات مثل المسجل وتسجيل بيانات الإنشاء من مؤشر مجال.

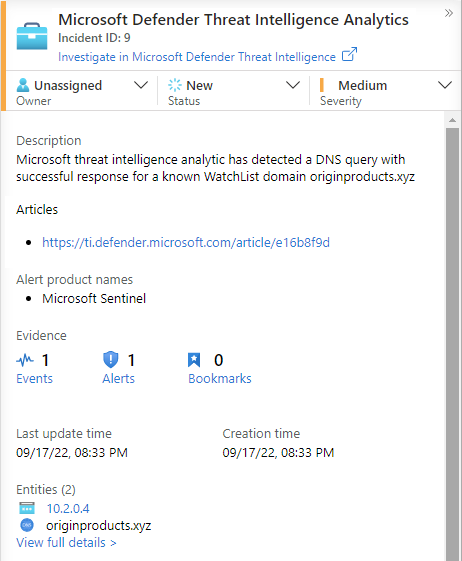

الكشف عن التهديدات باستخدام تحليلات مؤشر التهديد

أهم حالة استخدام للتحليل الذكي للمخاطر في حلول SIEM مثل Microsoft Sentinel هي تشغيل قواعد التحليلات للكشف عن التهديدات. تقارن هذه القواعد المستندة إلى المؤشرات الأحداث الأولية من مصادر البيانات الخاصة بك مقابل مؤشرات التهديد للكشف عن التهديدات الأمنية في مؤسستك. في Microsoft Sentinel Analytics، يمكنك إنشاء قواعد تحليلات مدعومة بالاستعلامات التي تعمل على جدول زمني وتنشئ تنبيهات أمان. جنبا إلى جنب مع التكوينات، فإنها تحدد عدد المرات التي يجب فيها تشغيل القاعدة، ونوع نتائج الاستعلام التي يجب أن تنشئ تنبيهات وحوادث أمنية، واختياريا، متى يتم تشغيل استجابة تلقائية.

على الرغم من أنه يمكنك دائما إنشاء قواعد تحليلات جديدة من البداية، Microsoft Sentinel يوفر مجموعة من قوالب القواعد المضمنة، التي أنشأها مهندسو أمان Microsoft، للاستفادة من مؤشرات التهديد الخاصة بك. تستند هذه القوالب إلى نوع مؤشرات التهديد (المجال أو البريد الإلكتروني أو تجزئة الملف أو عنوان IP أو عنوان URL) وأحداث مصدر البيانات التي تريد مطابقتها. يسرد كل قالب المصادر المطلوبة المطلوبة لكي تعمل القاعدة. تسهل هذه المعلومات تحديد ما إذا كانت الأحداث الضرورية مستوردة بالفعل في Microsoft Sentinel.

بشكل افتراضي، عند تشغيل هذه القواعد المضمنة، يتم إنشاء تنبيه. في Microsoft Sentinel، تولد التنبيهات التي تم إنشاؤها من قواعد التحليلات أيضا حوادث أمنية. في القائمة Microsoft Sentinel، ضمن Threat management، حدد Incidents. الحوادث هي ما تقوم فرق عمليات الأمان بفرزها والتحقيق فيها لتحديد إجراءات الاستجابة المناسبة. لمزيد من المعلومات، راجع البرنامج التعليمي: التحقيق في الحوادث باستخدام Microsoft Sentinel.

لمزيد من المعلومات حول استخدام مؤشرات التهديد في قواعد التحليلات، راجع استخدام التحليل الذكي للمخاطر للكشف عن التهديدات.

توفر Microsoft الوصول إلى التحليل الذكي للمخاطر الخاصة بها من خلال قاعدة تحليلات التحليل الذكي للمخاطر من Defender. لمزيد من المعلومات حول كيفية الاستفادة من هذه القاعدة، التي تنشئ تنبيهات وحوادث عالية الدقة، راجع استخدام تحليلات المطابقة للكشف عن التهديدات.

توفر المصنفات رؤى حول التحليل الذكي للمخاطر

توفر المصنفات لوحات معلومات تفاعلية قوية تمنحك رؤى حول جميع جوانب Microsoft Sentinel، ولا يعد التحليل الذكي للمخاطر استثناء. استخدم مصنف التحليل الذكي للمخاطر المضمن لتصور المعلومات الرئيسية حول التحليل الذكي للمخاطر. تخصيص المصنف وفقا لاحتياجات عملك. أنشئ لوحات معلومات جديدة من خلال الجمع بين العديد من مصادر البيانات لمساعدتك في تصور بياناتك بطرق فريدة.

نظرا لأن Microsoft Sentinel المصنفات تستند إلى مصنفات Azure Monitor، فإن الوثائق الشاملة والعديد من القوالب متوفرة بالفعل. لمزيد من المعلومات، راجع إنشاء تقارير تفاعلية باستخدام مصنفات Azure Monitor.

هناك أيضا مورد غني لمصنفات Azure Monitor على GitHub، حيث يمكنك تنزيل المزيد من القوالب والمساهمة في القوالب الخاصة بك.

لمزيد من المعلومات حول استخدام مصنف التحليل الذكي للمخاطر وتخصيصه، راجع تصور التحليل الذكي للمخاطر باستخدام المصنفات.

المحتويات ذات الصلة

في هذه المقالة، تعرفت على قدرات التحليل الذكي للمخاطر التي تدعمها Microsoft Sentinel. لمزيد من المعلومات، راجع المقالات التالية: