إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

Defender for Cloud Apps المستخدمين الذين يستخدمون نهج منع فقدان البيانات Microsoft Edge for Business أو Purview لتطبيقات السحابة في Edge ويخضعون لنهج الجلسة محميون مباشرة من داخل المستعرض. تقلل الحماية داخل المستعرض من الحاجة إلى وكلاء، ما يحسن الأمان والإنتاجية.

يواجه المستخدمون المحميون تجربة سلسة مع تطبيقات السحابة الخاصة بهم، دون مشكلات في زمن الانتقال أو توافق التطبيقات، ومع مستوى أعلى من حماية الأمان.

ملاحظة

تتوفر الحماية في المستعرض باستخدام Microsoft Edge فقط Microsoft Defender for Cloud Apps المستأجرين التجاريين.

متطلبات الحماية داخل المستعرض

لاستخدام الحماية في المستعرض، يجب أن يكون المستخدمون في ملف تعريف عمل المستعرض الخاص بهم.

تسمح ملفات تعريف Microsoft Edge للمستخدمين بتقسيم بيانات الاستعراض إلى ملفات تعريف منفصلة، حيث يتم الاحتفاظ بالبيانات التي تنتمي إلى كل ملف تعريف منفصلة عن ملفات التعريف الأخرى. على سبيل المثال، عندما يكون لدى المستخدمين ملفات تعريف مختلفة للاستعراض الشخصي والعمل، لا تتم مزامنة المفضلة والمحفوظات الشخصية الخاصة بهم مع ملف تعريف العمل الخاص بهم.

عندما يكون لدى المستخدمين ملفات تعريف منفصلة، يكون لمستعرض العمل (Microsoft Edge for Business) والمستعرض الشخصي (Microsoft Edge) ذاكرات تخزين مؤقت ومواقع تخزين منفصلة، وتظل المعلومات منفصلة.

لاستخدام الحماية في المستعرض، يجب أن يكون لدى المستخدمين أيضا المتطلبات البيئية التالية في مكانها:

| احتياج | الوصف |

|---|---|

| أنظمة التشغيل | Windows 10 أو 11، macOS |

| النظام الأساسي للهوية | Microsoft Entra ID |

| إصدارات Microsoft Edge for Business | الإصداران المستقران الأخيران. على سبيل المثال، إذا كان أحدث Microsoft Edge هو 126، فإن الحماية داخل المستعرض تعمل مع v126 وv125. لمزيد من المعلومات، راجع إصدارات Microsoft Edge. |

| نهج الجلسة المدعومة |

المستخدمون الذين يتم تقديمهم بواسطة نهج متعددة، بما في ذلك نهج واحد على الأقل غير مدعوم من قبل Microsoft Edge for Business، يتم دائما تقديم جلساتهم بواسطة الوكيل العكسي. يتم أيضا تقديم النهج المحددة في مدخل معرف Microsoft Entra دائما بواسطة الوكيل العكسي. *الملفات الحساسة التي تم تحديدها بواسطة فحص DLP المضمنة غير مدعومة للحماية من Microsoft Edge في المستعرض |

| نهج Purview DLP المدعومة | راجع: الأنشطة التي يمكنك مراقبتها واتخاذ إجراء بشأنها في المستعرض يتم تقديم نهج Purview دائما بواسطة الحماية داخل المستعرض. |

يتم تقديم جميع السيناريوهات الأخرى تلقائيا باستخدام تقنية الوكيل العكسي القياسية، بما في ذلك جلسات المستخدم من المستعرضات التي لا تدعم الحماية داخل المستعرض، أو للنهج التي لا تدعمها الحماية داخل المستعرض.

على سبيل المثال، يتم تقديم هذه السيناريوهات بواسطة الوكيل العكسي:

- مستخدمو Google Chrome.

- مستخدمو Microsoft Edge الذين تم تحديد نطاقهم لنهج حماية جلسة تنزيل الملفات.

- مستخدمو Microsoft Edge على أجهزة Android.

- المستخدمون في التطبيقات التي تستخدم أسلوب مصادقة OKTA.

- مستخدمو Microsoft Edge في وضع InPrivate.

- مستخدمو Microsoft Edge الذين لديهم إصدارات مستعرض أقدم.

- مستخدمو B2B الضيوف.

- يتم تحديد نطاق الجلسة لنهج الوصول المشروط المحدد في مدخل معرف Microsoft Entra.

تجربة المستخدم مع الحماية داخل المستعرض

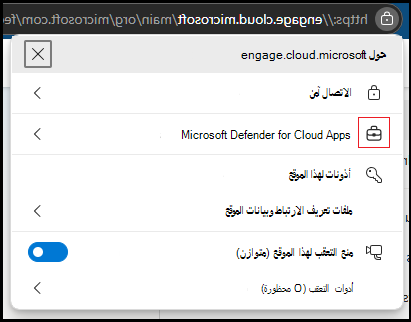

للتأكد من أن الحماية في المستعرض نشطة، يحتاج المستخدمون إلى تحديد أيقونة "تأمين" في شريط عناوين المستعرض والبحث عن رمز "الحقيبة" في النموذج الذي يظهر. يشير الرمز إلى أن جلسة العمل محمية بواسطة Defender for Cloud Apps. على سبيل المثال:

أيضا، لا تظهر اللاحقة .mcas.ms في شريط عناوين المستعرض مع الحماية داخل المستعرض، كما هو الحال مع التحكم القياسي في تطبيق الوصول المشروط، ويتم إيقاف تشغيل أدوات المطور مع الحماية داخل المستعرض.

فرض ملف تعريف العمل للحماية داخل المستعرض

للوصول إلى مورد عمل في contoso.com مع الحماية داخل المستعرض، يجب تسجيل الدخول باستخدام ملف التعريف الخاص بك username@contoso.com . إذا حاولت الوصول إلى مورد العمل من خارج ملف تعريف العمل، فستتم مطالبتك بالتبديل إلى ملف تعريف العمل أو إنشاء ملف تعريف إذا لم يكن موجودا. إذا لم يتم فرض الوصول من ملف تعريف عمل Microsoft Edge، يمكنك أيضا اختيار المتابعة مع ملف التعريف الحالي، وفي هذه الحالة يتم تقديمك بواسطة بنية الوكيل العكسي.

إذا قررت إنشاء ملف تعريف عمل جديد، فسترى مطالبة باستخدام الخيار السماح لمؤسستي بإدارة جهازي . في مثل هذه الحالات، لا تحتاج إلى تحديد هذا الخيار لإنشاء ملف تعريف العمل أو الاستفادة من الحماية داخل المستعرض.

لمزيد من المعلومات، راجع Microsoft Edge for Businessوكيفية إضافة ملفات تعريف جديدة إلى Microsoft Edge.

تكوين إعدادات الحماية داخل المستعرض

يتم تشغيل الحماية في المستعرض مع Microsoft Edge for Business بشكل افتراضي، مع تحديد عدم فرض. يمكنك إيقاف تشغيل التكامل وتشغيله، وتغيير الإعدادات لفرض استخدام Microsoft Edge for Business، وتكوين مطالبة للمستخدمين غير التابعين ل Microsoft Edge بالتبديل إلى Microsoft Edge لتحسين الأداء والأمان.

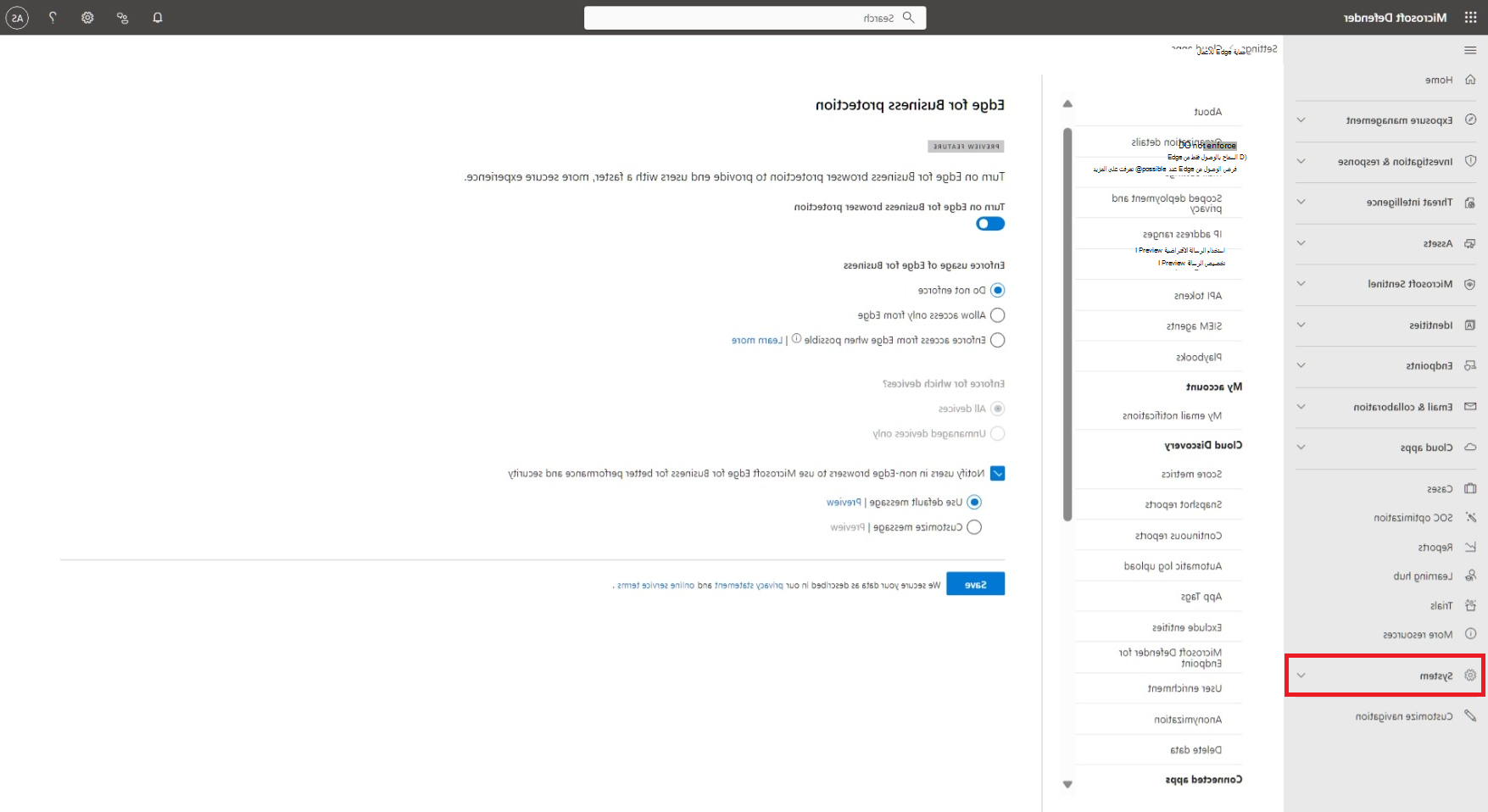

في مدخل Microsoft Defender في https://security.microsoft.com، انتقل إلى> SystemSettings>Cloud apps>Conditional Access App Control قسم >Edge for Business protection. أو، للانتقال مباشرة إلى صفحة حماية Edge for Business ، استخدم https://security.microsoft.com/cloudapps/settings?tabid=edgeIntegration.

في صفحة حماية Edge for Business ، قم بتكوين الإعدادات التالية حسب الحاجة:

تشغيل حماية مستعرض Edge for Business: القيمة الافتراضية لهذا هي تشغيل، ولكن يمكنك تبديل الإعداد إلى إيقاف التشغيل.

إعلام المستخدمين في مستعرضات غير Edge باستخدام Microsoft Edge for Business للحصول على أداء وأمان أفضل: إذا حددت خانة الاختيار، فحدد إحدى القيم التالية التي تظهر:

- استخدام الرسالة الافتراضية (افتراضي)

- تخصيص الرسالة: أدخل النص المخصص في المربع الذي يظهر.

استخدم الارتباط Preview لمشاهدة الإعلام.

عند الانتهاء من صفحة حماية Edge for Business ، حدد Save.

العمل مع منع فقدان بيانات Microsoft Purview Endpoint

يتم ترتيب أولويات نهج DLP لنقطة النهاية وتطبيقها إذا تم تكوين نفس السياق والإجراء لنهج نقطة النهاية وإما نهج جلسة عمل Defender for Cloud Apps أو نهج Purview DLP لتطبيقات السحابة.

على سبيل المثال، لديك نهج تفادي فقدان البيانات لنقطة النهاية الذي يحظر تحميل ملف إلى Salesforce، ولديك أيضا نهج جلسة عمل Defender for Cloud Apps يراقب تحميلات الملفات إلى Salesforce. في هذا السيناريو، يتم تطبيق نهج نقطة النهاية DLP.

لمزيد من المعلومات، راجع التعرف على منع فقدان بيانات نقطة النهاية.

فرض حماية مستعرض Microsoft Edge عند الوصول إلى تطبيقات الأعمال

يمكن للمسؤولين الذين يفهمون قوة حماية مستعرض Microsoft Edge مطالبة المستخدمين باستخدام Microsoft Edge عند الوصول إلى موارد الشركة. السبب الأساسي هو الأمان، لأن الحاجز الذي يحول دون التحايل على عناصر التحكم في الجلسة باستخدام Microsoft Edge أعلى بكثير من تقنية الوكيل العكسي. بالنسبة لنهج Purview DLP، يجب أن تكون هذه الإعدادات قيد التشغيل وتفرض الوصول فقط من تطبيق Microsoft Edge للأعمال عند استخدام النهج التي تساعد على منع المستخدمين من مشاركة المعلومات الحساسة مع Cloud Apps في Edge for Business.

في مدخل Microsoft Defender في https://security.microsoft.com، انتقل إلى> SystemSettings>Cloud apps>Conditional Access App Control قسم >Edge for Business protection. أو، للانتقال مباشرة إلى صفحة حماية Edge for Business ، استخدم https://security.microsoft.com/cloudapps/settings?tabid=edgeIntegration.

في صفحة حماية Edge for Business ، ما دام تشغيل حماية مستعرض Edge for Business قيد التشغيل، يتوفر فرض استخدام Edge للأعمال بالقيم التالية:

عدم فرض (افتراضي)

السماح بالوصول فقط من Edge: يتوفر الوصول إلى تطبيق الأعمال (الذي تم تحديد نطاقه لنهج الجلسة) فقط عبر مستعرض Microsoft Edge.

فرض الوصول من Edge عندما يكون ذلك ممكنا: يجب على المستخدمين استخدام Microsoft Edge للوصول إلى التطبيق إذا كان سياقهم يسمح بذلك. وإلا، فقد يستخدمون مستعرضا مختلفا للوصول إلى التطبيق المحمي.

على سبيل المثال، يخضع المستخدم لنهج لا يتوافق مع قدرات الحماية في المستعرض (على سبيل المثال، حماية الملف عند التنزيل) أو نظام التشغيل غير متوافق (على سبيل المثال، Android).

في هذا السيناريو، نظرا لأن المستخدم يفتقر إلى التحكم في السياق، فقد يختار استخدام مستعرض مختلف.

إذا كانت النهج المعمول بها تسمح بذلك وكان نظام التشغيل متوافقا (Windows 10 و11 وmacOS)، فسيطلب من المستخدم استخدام Microsoft Edge.

إذا حددت السماح بالوصول فقط من Microsoft Edge أو فرض الوصول من Microsoft Edge عندما يكون ذلك ممكنا، يتوفر الإعداد فرض الأجهزة؟ بالقيم التالية:

- جميع الأجهزة (افتراضي)

- الأجهزة غير المدارة فقط

عند الانتهاء من صفحة حماية Edge for Business ، حدد Save.

المحتويات ذات الصلة

لمزيد من المعلومات، راجع Microsoft Defender for Cloud Apps التحكم في تطبيق الوصول المشروط.