إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

هام

تتعلق بعض المعلومات الواردة في هذه المقالة بالناتج الذي تم إصداره مسبقًا والذي قد يتم تعديله بشكل كبير قبل إصداره تجاريًا. لا تقدم Microsoft أي ضمانات، يتم التعبير عنها أو تضمينها، فيما يتعلق بالمعلومات المقدمة هنا.

قد يتطلب عميل Defender لنقطة النهاية استخدام اتصالات proxied إلى الخدمات السحابية ذات الصلة. توضح هذه المقالة أسلوب اتصال الجهاز المبسط والمتطلبات الأساسية وتوفر معلومات إضافية للتحقق من الاتصال باستخدام الوجهة (الوجهات) الجديدة.

لتبسيط تكوين الشبكة وإدارتها، يمكنك الآن إلحاق أجهزة جديدة ب Defender لنقطة النهاية باستخدام مجموعة URL مخفضة أو نطاقات IP ثابتة. لمزيد من المعلومات، راجع ترحيل الأجهزة إلى الاتصال المبسط.

المجال المبسط المعترف به من Defender لنقطة النهاية

يدمج المجال *.endpoint.security.microsoft.com المبسط المعترف به من Defender لنقطة النهاية (للأجهزة التجارية) أو *.endpoint.security.microsoft.us* (للأجهزة الحكومية الأمريكية - معاينة) الاتصال بخدمات Defender لنقطة النهاية الأساسية التالية:

- الحماية المقدمة من السحابة

- نموذج تخزين إرسال البرامج الضارة

- تخزين عينة وقت تشغيل التكامل التلقائي

- عنصر تحكم & أمر Defender لنقطة النهاية

- بيانات Defender for Endpoint الإلكترونية والتشخيصية

لمزيد من المعلومات حول إعداد بيئتك وقائمة الوجهات المحدثة، راجع الخطوة 1: تكوين بيئة الشبكة لضمان الاتصال بخدمة Defender for Endpoint.

لدعم أجهزة الشبكة دون دقة اسم المضيف أو دعم أحرف البدل، يمكنك بدلا من ذلك تكوين الاتصال باستخدام نطاقات IP الثابتة ل Defender لنقطة النهاية المخصصة. لمزيد من المعلومات، راجع تكوين الاتصال باستخدام نطاقات IP الثابتة.

ملاحظة

- لا يغير أسلوب الاتصال المبسط وظيفة Defender لنقطة النهاية أو تجربة المستخدم النهائي. تم تغيير عناوين URL أو عناوين IP المستخدمة لاتصال الخدمة فقط.

- لا توجد خطط لإهمال عناوين URL للخدمة القديمة. تستمر الأجهزة المإلحاقة بالاتصال القياسي في العمل. تأكد من الاتصال المستمر ب

*.endpoint.security.microsoft.com(للأجهزة التجارية) أو*.endpoint.security.microsoft.us(للأجهزة الحكومية الأمريكية - معاينة) للخدمات المستقبلية. - تستخدم اتصالات الخدمة تثبيت الشهادة وTLS. فحص نسبة استخدام الشبكة غير مدعوم. يتم بدء الاتصالات بواسطة الجهاز، وليس من قبل المستخدم. يؤدي فرض مصادقة الوكيل (المستخدم) إلى قطع الاتصال.

المتطلبات الأساسية

يجب أن تفي الأجهزة بمتطلبات أساسية محددة لاستخدام أسلوب الاتصال المبسط ل Defender لنقطة النهاية. تأكد من استيفاء المتطلبات الأساسية قبل المتابعة في الإعداد.

الحد الأدنى لتحديث KB (Windows)

- إصدار SENSE: 10.8040.*/ 8 مارس 2022 أو أعلى (راجع الجدول)

إصدارات برنامج الحماية من الفيروسات Microsoft Defender (Windows)

-

عميل مكافحة البرامج الضارة:

4.18.2211.5 -

محرك:

1.1.19900.2 -

مكافحة الفيروسات (التحليل الذكي للأمان):

1.391.345.0

أنظمة التشغيل المدعومة

- Windows 10 الإصدار 1809 أو أحدث.

- يتم دعم الإصدارات Windows 10 1607 و1703 و1709 و1803 على حزمة الإعداد المبسطة ولكنها تتطلب قائمة عناوين URL مختلفة، راجع Microsoft Defender لنقطة النهاية عناوين URL المبسطة للاتصال - تجارية

- Windows 11

- Windows Server 2019 والإصدارات الأحدث

- Windows Server 2012 R2 أو Windows Server 2016، تم تحديثه بالكامل لتشغيل حل Defender لنقطة النهاية الموحد الحديث (التثبيت من خلال MSI).

- الإصدارات المدعومة من macOS مع إصدار المنتج MDE 101.24022.*+

- Linux الإصدارات المدعومة مع إصدار المنتج MDE 101.24022.*+

- Azure نظام تشغيل Stack HCI، الإصدار 23H2 والإصدارات الأحدث.

هام

- الأجهزة التي تعمل على عامل MMA غير مدعومة على أسلوب الاتصال المبسط وستحتاج إلى الاستمرار في استخدام مجموعة URL القياسية (لم تتم ترقية Windows 7، Windows 8.1، Windows Server 2008 R2 MMA، Server 2012 & 2016 إلى عامل موحد حديث).

- سيحتاج Windows Server 2012 R2 وServer 2016 إلى الترقية إلى عامل موحد للاستفادة من الأسلوب الجديد.

- يمكن Windows 10 1607 و1703 و1709 و1803 الاستفادة من خيار الإلحاق الجديد ولكنه سيستخدم قائمة أطول. لمزيد من المعلومات، راجع Microsoft Defender لنقطة النهاية عناوين URL المبسطة للاتصال - تجارية

| نظام التشغيل Windows | الحد الأدنى ل KB مطلوب (8 مارس 2022) |

|---|---|

| Windows 11 | KB5011493 (8 مارس 2022) |

| Windows 10 1809، Windows Server 2019 | KB5011503 (8 مارس 2022) |

| Windows 10 19H2 (1909) | KB5011485 (8 مارس 2022) |

| Windows 10 20H2، 21H2 | KB5011487 (8 مارس 2022) |

| Windows 10 22H2 | KB5020953 (28 أكتوبر 2022) |

| Windows 10 1803* | < نهاية الخدمة > |

| Windows 10 1709* | < نهاية الخدمة > |

| Windows Server 2022 | KB5011497 (8 مارس 2022) |

| Windows Server 2012 R2، 2016* | عامل موحد |

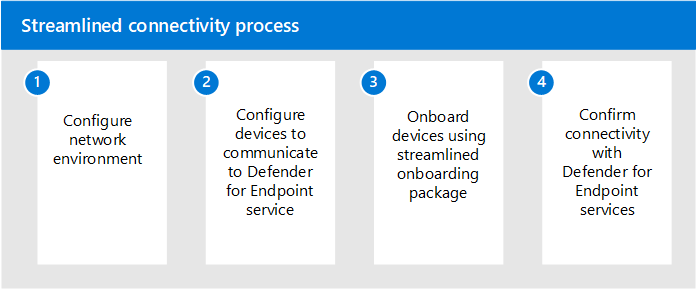

عملية اتصال مبسطة

يوضح الرسم التوضيحي التالي عملية الاتصال المبسطة والمراحل المقابلة:

المرحلة 1. تكوين بيئة الشبكة للاتصال السحابي

بمجرد التأكد من استيفاء المتطلبات الأساسية، تأكد من تكوين بيئة الشبكة بشكل صحيح لدعم أسلوب الاتصال المبسط. اتبع الخطوات الموضحة في تكوين بيئة الشبكة لضمان الاتصال بخدمة Defender لنقطة النهاية.

يجب ألا تكون عناوين URL لخدمة Defender لنقطة النهاية المدمجة ضمن المجال المبسط مطلوبة للاتصال. ومع ذلك، لا يتم تضمين بعض عناوين URL في الدمج.

يسمح لك الاتصال المبسط باستخدام الخيار التالي لتكوين الاتصال السحابي:

الخيار 1: تكوين الاتصال باستخدام المجال المبسط

قم بتكوين بيئتك للسماح بالاتصالات بمجال Defender لنقطة النهاية المبسط:

- للأجهزة التجارية:

*.endpoint.security.microsoft.com - للأجهزة الحكومية الأمريكية (معاينة):

*.endpoint.security.microsoft.us

لمزيد من المعلومات، راجع تكوين بيئة الشبكة لضمان الاتصال بخدمة Defender for Endpoint.

يجب الحفاظ على الاتصال بالخدمات المطلوبة المتبقية المدرجة ضمن عناوين URL للاتصال القياسي Microsoft Defender لنقطة النهاية -عناوين URL للاتصالات التجارية أو Microsoft Defender لنقطة النهاية القياسية - حكومة الولايات المتحدة. على سبيل المثال، قد تحتاج قائمة إبطال الشهادات، Windows Update، وخدمات SmartScreen أيضا إلى الوصول إليها اعتمادا على البنية الأساسية الحالية للشبكات ونهج التصحيح.

الخيار 2: تكوين الاتصال باستخدام نطاقات IP الثابتة

مع الاتصال المبسط، يمكن استخدام الحلول المستندة إلى IP كبديل لعناوين URL. تغطي عناوين IP هذه الخدمات التالية:

- خرائط

- تخزين إرسال نموذج البرامج الضارة

- تخزين عينة وقت تشغيل التكامل التلقائي

- أمر Defender لنقطة النهاية والتحكم

هام

يجب تكوين خدمة البيانات الإلكترونية EDR (OneDsCollector) بشكل منفصل إذا كنت تستخدم أسلوب IP (يتم دمج هذه الخدمة فقط على مستوى عنوان URL). يجب عليك أيضا الحفاظ على الاتصال بالخدمات المطلوبة الأخرى بما في ذلك SmartScreen وCRL Windows Update والخدمات الأخرى.

للبقاء على اطلاع دائم على نطاقات IP، يوصى بالإشارة إلى علامات خدمة Azure التالية لخدمات Microsoft Defender لنقطة النهاية. تم العثور على أحدث نطاقات IP في علامة الخدمة. لمزيد من المعلومات، راجع نطاقات IP Azure.

| اسم علامة الخدمة | خدمات Defender لنقطة النهاية المضمنة |

|---|---|

MicrosoftDefenderForEndpoint |

الحماية المقدمة من السحابة، تخزين عينة إرسال البرامج الضارة، تخزين عينة وقت تشغيل التكامل التلقائي، أمر Defender لنقطة النهاية والتحكم. |

OneDsCollector |

بيانات Defender for Endpoint الإلكترونية والتشخيصية ملاحظة: لا تقتصر نسبة استخدام الشبكة ضمن علامة الخدمة هذه على Defender لنقطة النهاية ويمكن أن تتضمن نسبة استخدام الشبكة للبيانات التشخيصية لخدمات Microsoft الأخرى. |

للحصول على أحدث قائمة علامات الخدمة، راجع وثائق علامات الخدمة Azure.

هام

وفقا لمعايير أمان وتوافق Defender لنقطة النهاية، ستتم معالجة بياناتك وتخزينها وفقا للموقع الفعلي للمستأجر الخاص بك. استنادا إلى موقع العميل، قد تتدفق نسبة استخدام الشبكة عبر أي من مناطق IP هذه (التي تتوافق مع مناطق مركز البيانات Azure). لمزيد من المعلومات، راجع تخزين البيانات والخصوصية.

المرحلة 2. تكوين أجهزتك للاتصال بخدمة Defender for Endpoint

تكوين الأجهزة للاتصال من خلال البنية الأساسية للاتصال. تأكد من أن الأجهزة تفي بالمتطلبات الأساسية وأن لديها أجهزة استشعار محدثة وإصدارات برنامج الحماية من الفيروسات Microsoft Defender. لمزيد من المعلومات، راجع تكوين إعدادات وكيل الجهاز والاتصال بالإنترنت .

المرحلة 3. التحقق من إلحاق اتصال العميل مسبقا

لمزيد من المعلومات، راجع التحقق من اتصال العميل.

يمكن تشغيل عمليات التحقق المسبقة التالية على كل من Windows و Xplat MDE Client analyzer: قم بتنزيل محلل العميل Microsoft Defender لنقطة النهاية.

لاختبار الاتصال المبسط للأجهزة التي لم يتم إلحاقها بعد ب Defender لنقطة النهاية، يمكنك استخدام Client Analyzer for Windows باستخدام الأوامر التالية:

قم بتشغيل

mdeclientanalyzer.cmd -o <path to cmd file>من داخل المجلد MDEClientAnalyzer. يستخدم الأمر معلمات من حزمة الإعداد لاختبار الاتصال.قم بتشغيل

mdeclientanalyzer.cmd -g <GW_US, GW_UK, GW_EU>، حيث تكون المعلمة من GW_US، GW_EU، GW_UK. يشير GW إلى الخيار المبسط. تشغيل مع الموقع الجغرافي للمستأجر القابل للتطبيق.

كفحص إضافي، يمكنك أيضا استخدام محلل العميل لاختبار ما إذا كان الجهاز يفي بالمتطلبات الأساسية: MDEClientAnalyzerPreview.zip.

ملاحظة

بالنسبة للأجهزة التي لم يتم إلحاقها بعد ب Defender لنقطة النهاية، سيختبر محلل العميل مقابل مجموعة قياسية من عناوين URL. لاختبار النهج المبسط، ستحتاج إلى تشغيل مع مفاتيح التبديل المذكورة سابقا في هذه المقالة.

المرحلة الرابعة. تطبيق حزمة الإلحاق الجديدة المطلوبة للاتصال المبسط

بمجرد تكوين شبكتك للاتصال بالقائمة الكاملة للخدمات، يمكنك البدء في إلحاق الأجهزة باستخدام الأسلوب المبسط.

قبل المتابعة، تأكد من أن الأجهزة تفي بالمتطلبات الأساسية وقمت بتحديث أجهزة الاستشعار وإصدارات برنامج الحماية من الفيروسات Microsoft Defender.

للحصول على الحزمة الجديدة، في Microsoft Defender XDR، حدد Settings > Endpoints > Device management> Onboarding.

حدد نظام التشغيل القابل للتطبيق واختر "مبسط" من القائمة المنسدلة نوع الاتصال.

بالنسبة للأجهزة الجديدة (غير المضمنة في Defender لنقطة النهاية) المدعومة ضمن هذه الطريقة، اتبع خطوات الإلحاق من الأقسام السابقة باستخدام الحزمة المضمنة المحدثة مع طريقة التوزيع المفضلة لديك:

استبعاد الأجهزة من أي نهج إعداد موجودة تستخدم حزمة الإعداد القياسية.

لترحيل الأجهزة التي تم إلحاقها بالفعل ب Defender لنقطة النهاية، راجع ترحيل الأجهزة إلى الاتصال المبسط. يجب إعادة تشغيل جهازك واتباع إرشادات محددة هنا.