ملاحظة

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

تحاول هجمات التصيد الاحتيالي سرقة المعلومات الحساسة من خلال رسائل البريد الإلكتروني أو مواقع الويب أو الرسائل النصية أو أشكال أخرى من الاتصالات الإلكترونية. ويحاولون أن يبدوا وكأنها اتصالات رسمية من شركات شرعية أو أفراد شرعيين.

غالبا ما يحاول مجرمو الإنترنت سرقة أسماء المستخدمين أو كلمات المرور أو تفاصيل بطاقة الائتمان أو معلومات الحساب البنكي أو بيانات الاعتماد الأخرى. يستخدمون المعلومات المسروقة لأغراض ضارة، مثل القرصنة أو سرقة الهوية أو سرقة الأموال مباشرة من الحسابات المصرفية وبطاقات الائتمان. ويمكن أيضا بيع المعلومات في أسواق سرية مجرمي الإنترنت.

تم تصميم هجمات الهندسة الاجتماعية للاستفادة من هفوة المستخدم المحتملة في صنع القرار. كن على علم ولا تقدم أبدا معلومات حساسة أو شخصية من خلال البريد الإلكتروني أو مواقع الويب غير المعروفة أو عبر الهاتف. تذكر أن رسائل البريد الإلكتروني للتصيد الاحتيالي مصممة لتظهر شرعية.

تعرف على علامات التصيد الاحتيالي

أفضل حماية هي الوعي والتعليم. لا تفتح المرفقات أو الارتباطات في رسائل البريد الإلكتروني غير المرغوب فيها، حتى لو كانت رسائل البريد الإلكتروني واردة من مصدر معروف. إذا كان البريد الإلكتروني غير متوقع، فكن حذرا بشأن فتح المرفق وتحقق من عنوان URL.

يجب على الشركات تثقيف وتدريب موظفيها لتكون حذرة من أي اتصال يطلب معلومات شخصية أو مالية. يجب عليهم أيضا توجيه الموظفين للإبلاغ عن التهديد لفريق العمليات الأمنية للشركة على الفور.

فيما يلي العديد من علامات التصيد الاحتيالي للتصيد الاحتيالي:

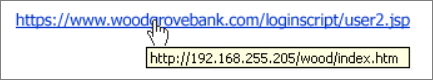

لا تشير الارتباطات أو عناوين URL المتوفرة في رسائل البريد الإلكتروني إلى الموقع الصحيح أو تشير إلى موقع تابع لجهة خارجية غير تابع لمرسل البريد الإلكتروني. على سبيل المثال، في الصورة الموجودة أسفل عنوان URL المتوفر لا يتطابق مع عنوان URL الذي سيتم نقلك إليه.

هناك طلب للحصول على معلومات شخصية مثل أرقام الضمان الاجتماعي أو المعلومات المصرفية أو المالية. لن تطلب الاتصالات الرسمية منك بشكل عام معلومات شخصية في شكل بريد إلكتروني.

سيتم تغيير العناصر الموجودة في عنوان البريد الإلكتروني بحيث تكون مشابهة بما يكفي لعنوان بريد إلكتروني شرعي، ولكنها أضافت أرقاما أو أحرفا تم تغييرها.

الرسالة غير متوقعة وغير مرغوب فيها. إذا تلقيت فجأة رسالة بريد إلكتروني من كيان أو شخص نادرا ما تتعامل معه، ففكر في هذا المشتبه به للبريد الإلكتروني.

تطلب منك الرسالة أو المرفق تمكين وحدات الماكرو أو ضبط إعدادات الأمان أو تثبيت التطبيقات. لن تطلب منك رسائل البريد الإلكتروني العادية القيام بذلك.

تحتوي الرسالة على أخطاء. من غير المرجح أن تحتوي رسائل الشركة المشروعة على أخطاء مطبعية أو نحوية أو تحتوي على معلومات خاطئة.

لا يتطابق عنوان المرسل مع التوقيع على الرسالة نفسها. على سبيل المثال، يزعم أن رسالة بريد إلكتروني من ماري من شركة Contoso، ولكن عنوان المرسل هو john@example.com.

هناك عدة مستلمين في الحقل "إلى" ويبدو أنهم عناوين عشوائية. عادة ما يتم إرسال رسائل الشركة مباشرة إلى المستلمين الفرديين.

التحية على الرسالة نفسها لا توجه إليك شخصيا. بصرف النظر عن الرسائل التي تخاطب شخص آخر عن طريق الخطأ، فإن التحيات التي تسيء استخدام اسمك أو تسحب اسمك مباشرة من عنوان بريدك الإلكتروني تميل إلى أن تكون ضارة.

يبدو الموقع مألوفا ولكن هناك حالات عدم تناسق أو أشياء ليست صحيحة تماما. تتضمن علامات التحذير شعارات قديمة أو أخطاء مطبعية أو تطلب من المستخدمين تقديم معلومات إضافية لا تطلبها مواقع الويب الشرعية لتسجيل الدخول.

الصفحة التي تفتح ليست صفحة مباشرة، بل هي صورة مصممة لتبدو مثل الموقع الذي تعرفه. قد تظهر نافذة منبثقة تطلب بيانات الاعتماد.

إذا كان هناك شك في ذلك، فاتصل بالعمل عبر قنوات معروفة للتحقق مما إذا كانت أي رسائل بريد إلكتروني مشبوهة شرعية في الواقع.

حلول البرامج للمؤسسات

يوفر Microsoft EdgeوWindows Defender حماية التطبيقات الحماية من التهديد المتزايد للهجمات المستهدفة باستخدام تقنية المحاكاة الظاهرية Hyper-V الرائدة في صناعة Microsoft. إذا اعتبر موقع الويب الذي تم استعراضه غير موثوق به، فإن حاوية Hyper-V تعزل هذا الجهاز عن بقية شبكتك مما سيمنع الوصول إلى بيانات مؤسستك.

توفر Microsoft Exchange Online Protection (EOP) الموثوقية والحماية على مستوى المؤسسة ضد البريد العشوائي والبرامج الضارة، مع الحفاظ على الوصول إلى البريد الإلكتروني أثناء الطوارئ وبعدها. باستخدام طبقات مختلفة من التصفية، يمكن أن يوفر EOP عناصر تحكم مختلفة لتصفية البريد العشوائي، مثل عناصر التحكم في البريد المجمع والبريد العشوائي الدولي، ما يحسن حمايتك.

استخدم Microsoft Defender لـ Office 365 للمساعدة في حماية البريد الإلكتروني والملفات والتخزين عبر الإنترنت من البرامج الضارة. يوفر حماية شاملة في Microsoft Teams Word وExcel وPowerPoint وVisio وSharePoint Online OneDrive for Business. من خلال الحماية من المرفقات غير الآمنة وتوسيع الحماية من الارتباطات الضارة، فإنه يكمل ميزات الأمان Exchange Online Protection لتوفير حماية أفضل بدون أيام.

ما يجب فعله إذا كنت ضحية لعملية تصيد احتيالي

إذا كنت تعتقد أنك كنت ضحية لهجوم تصيد احتيالي:

- اتصل بمسؤول تكنولوجيا المعلومات إذا كنت تستخدم كمبيوتر عمل

- تغيير جميع كلمات المرور المقترنة بالحسابات على الفور

- الإبلاغ عن أي نشاط احتيالي إلى البنك وشركة بطاقات الائتمان

الإبلاغ عن البريد العشوائي

Outlook.com: إذا تلقيت رسالة بريد إلكتروني مشبوهة تطلب معلومات شخصية، فحدد خانة الاختيار الموجودة بجانب الرسالة في علبة الوارد في Outlook. حدد السهم الموجود بجانب البريد غير الهام، ثم حدد التصيد الاحتيالي.

Microsoft Office Outlook: أثناء وجودك في الرسالة المشبوهة، حدد الإبلاغ عن رسالة من الشريط، ثم حدد التصيد الاحتيالي.

Microsoft 365: استخدم مدخل عمليات الإرسال في Microsoft 365 Defender لإرسال عينة التصيد الاحتيالي أو غير الهام إلى Microsoft للتحليل. لمزيد من المعلومات، راجع كيف أعمل الإبلاغ عن بريد إلكتروني أو ملف مشبوه إلى Microsoft؟.

مجموعة العمل لمكافحة التصيد الاحتيالي: phishing-report@us-cert.gov. تستخدم المجموعة التقارير التي تم إنشاؤها من رسائل البريد الإلكتروني المرسلة لمكافحة رسائل التصيد الاحتيالي والمتسللين. يشارك مزودو خدمات الإنترنت وموردو الأمان والمؤسسات المالية ووكالات إنفاذ القانون.

إذا كنت على موقع ويب مريب

Microsoft Edge: أثناء وجودك على موقع مشبوه، حدد أيقونة> المزيد (...)التعليمات والملاحظات>الإبلاغ عن موقع غير آمن. اتبع الإرشادات الموجودة على صفحة الويب التي تعرض للإبلاغ عن موقع الويب.

Internet Explorer: أثناء وجودك على موقع مشبوه، حدد أيقونة الترس، وأشر إلى الأمان، ثم حدد الإبلاغ عن موقع ويب غير آمن. اتبع الإرشادات الموجودة على صفحة الويب التي تعرض للإبلاغ عن موقع الويب.