جرب Microsoft Defender XDR قدرات الاستجابة للحوادث في بيئة تجريبية

ينطبق على:

- Microsoft Defender XDR

هذه المقالة هي الخطوة 2 من 2 في عملية إجراء تحقيق والاستجابة لحادث في Microsoft Defender XDR باستخدام بيئة تجريبية. لمزيد من المعلومات حول هذه العملية، راجع مقالة النظرة العامة .

بمجرد إجراء استجابة للحوادث لهجوم محاكاة، إليك بعض القدرات Microsoft Defender XDR لاستكشافها:

| القدره | الوصف |

|---|---|

| تحديد أولويات الحوادث | استخدم تصفية قائمة انتظار الحوادث وفرزها لتحديد الحوادث التي يجب معالجتها بعد ذلك. |

| إدارة الحوادث | قم بتعديل خصائص الحدث لضمان التعيين الصحيح وإضافة العلامات والتعليقات وحل الحدث. |

| التحقيق التلقائي والاستجابة (AIR) | استخدم قدرات التحقيق والاستجابة التلقائية (AIR) لمساعدة فريق عمليات الأمان على معالجة التهديدات بشكل أكثر كفاءة وفعالية. مركز الصيانة هو تجربة "جزء واحد من الزجاج" لمهام الحوادث والتنبيه مثل الموافقة على إجراءات المعالجة المعلقة. |

| الصيد المتقدم | استخدم الاستعلامات لفحص الأحداث في شبكتك بشكل استباقي وتحديد موقع مؤشرات التهديد والكيانات. يمكنك أيضا استخدام التتبع المتقدم أثناء التحقيق ومعالجة الحادث. |

تحديد أولوية الأحداث

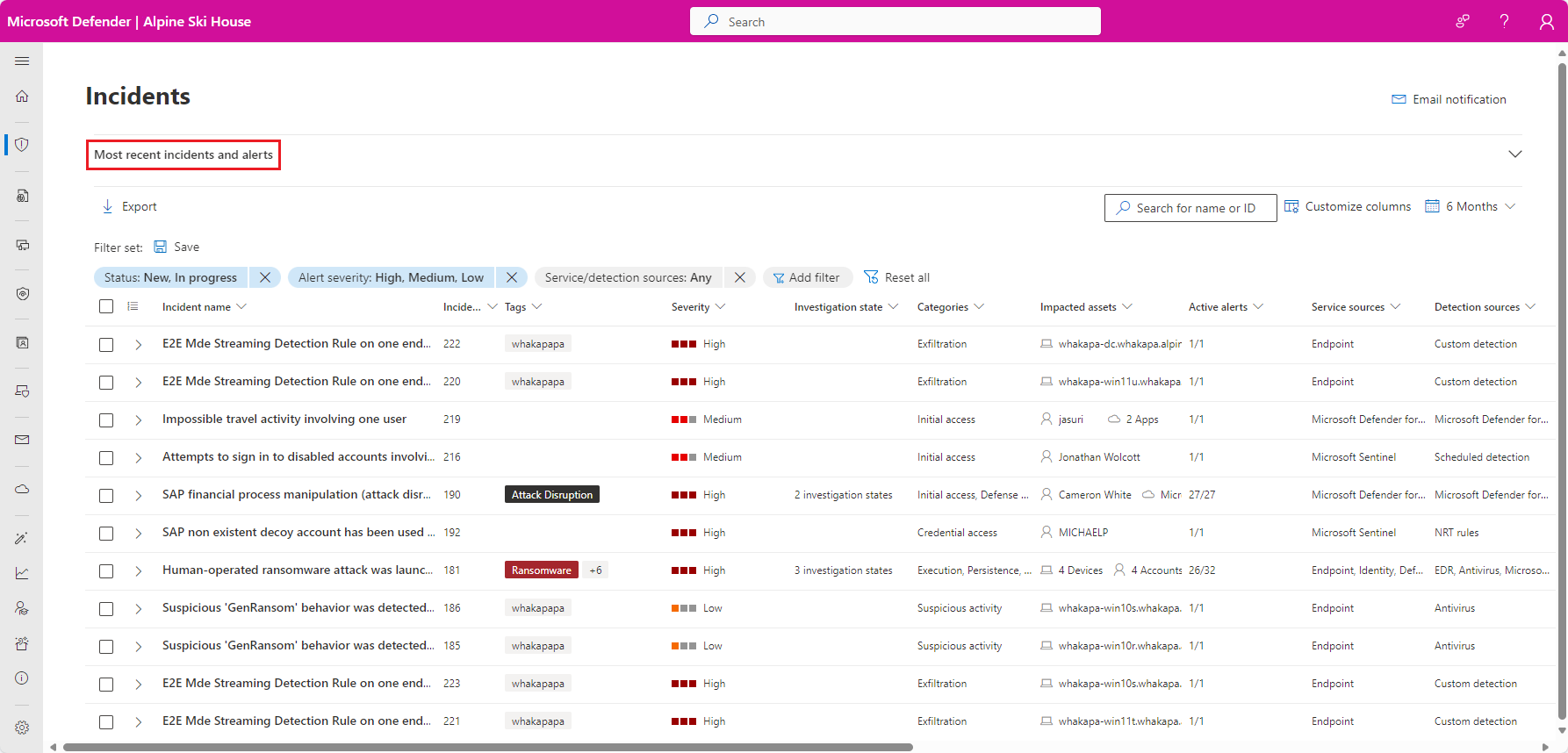

يمكنك الوصول إلى قائمة انتظار الحوادث من الحوادث & تنبيهات > الحوادث عند التشغيل السريع لمدخل Microsoft Defender. فيما يلي مثال.

يعرض قسم أحدث الحوادث والتنبيهات رسما بيانيا لعدد التنبيهات المستلمة والحوادث التي تم إنشاؤها في آخر 24 ساعة.

لفحص قائمة الحوادث وتحديد أولويات أهميتها للتعيين والتحقيق، يمكنك:

قم بتكوين أعمدة قابلة للتخصيص (حدد اختيار أعمدة) لمنحك رؤية للخصائص المختلفة للحادث أو الكيانات المتأثرة. يساعدك هذا على اتخاذ قرار مستنير بشأن تحديد أولويات الحوادث للتحليل.

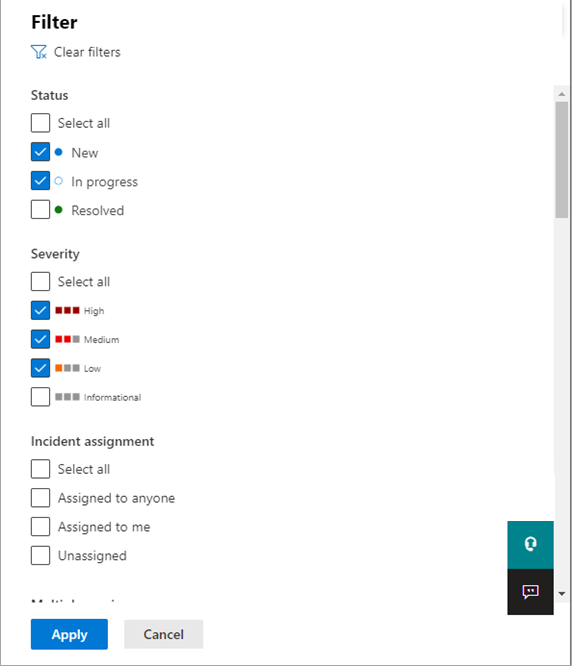

استخدم التصفية للتركيز على سيناريو أو تهديد معين. يمكن أن يساعد تطبيق عوامل التصفية على قائمة انتظار الحوادث في تحديد الحوادث التي تتطلب اهتماما فوريا.

من قائمة انتظار الحوادث الافتراضية، حدد عوامل التصفية لمشاهدة جزء عوامل التصفية ، والذي يمكنك من خلاله تحديد مجموعة معينة من الحوادث. فيما يلي مثال.

لمزيد من المعلومات، راجع تحديد أولويات الحوادث.

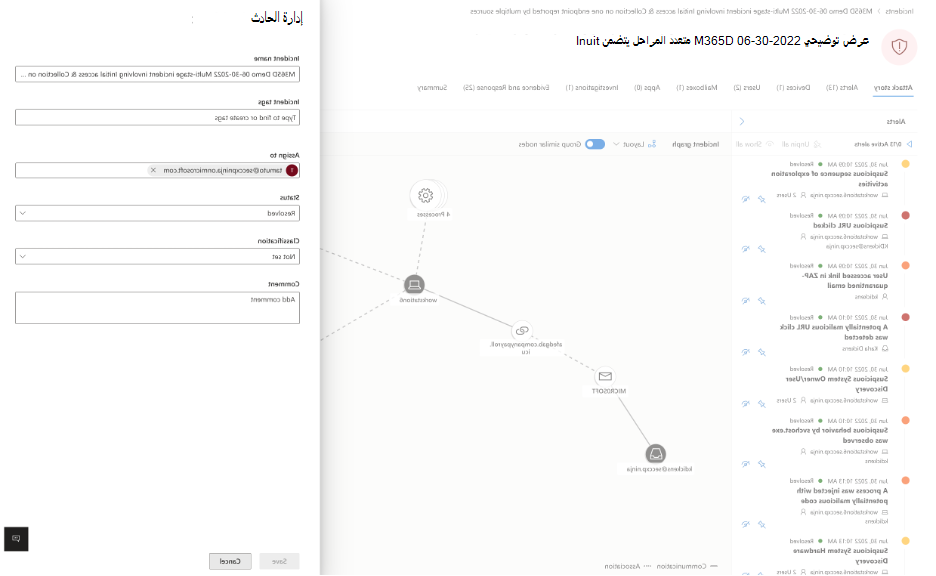

إدارة الأحداث

يمكنك إدارة الحوادث من جزء إدارة الحوادث لحدث ما. فيما يلي مثال.

يمكنك عرض هذا الجزء من ارتباط إدارة الحدث على:

- جزء الخصائص لحادث في قائمة انتظار الحدث.

- صفحة ملخص لحادث.

فيما يلي الطرق التي يمكنك من خلالها إدارة الحوادث الخاصة بك:

تحرير اسم الحدث

قم بتغيير الاسم المعين تلقائيا استنادا إلى أفضل ممارسات فريق الأمان.

إضافة علامات الحادث

أضف العلامات التي يستخدمها فريق الأمان لتصنيف الحوادث، والتي يمكن تصفيتها لاحقا.

تعيين الحدث

قم بتعيينه إلى اسم حساب مستخدم، والذي يمكن تصفيته لاحقا.

حل حادث

أغلق الحادث بعد معالجته.

تعيين تصنيفه وتحديده

تصنيف نوع التهديد وتحديده عند حل حادث.

إضافة تعليقات

استخدم التعليقات للتقدم أو الملاحظات أو معلومات أخرى استنادا إلى أفضل ممارسات فريق الأمان. تتوفر محفوظات التعليقات الكاملة من خيار التعليقات والمحفوظات في صفحة التفاصيل الخاصة بالحادث.

لمزيد من المعلومات، راجع إدارة الحوادث.

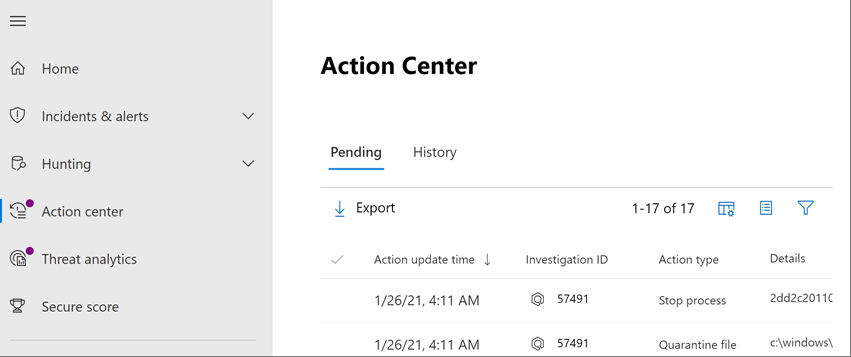

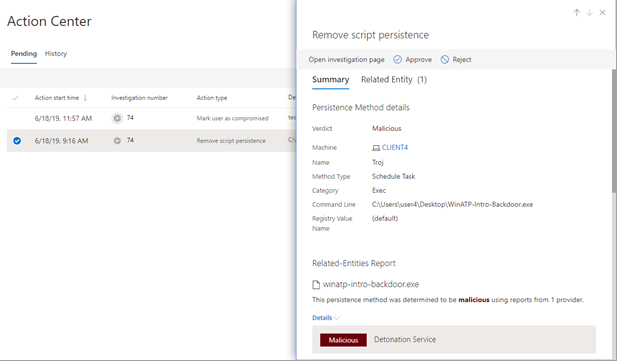

فحص التحقيق والاستجابة التلقائية باستخدام مركز الصيانة

اعتمادا على كيفية تكوين قدرات التحقيق والاستجابة التلقائية لمؤسستك، يتم اتخاذ إجراءات المعالجة تلقائيا أو فقط بناء على موافقة فريق عمليات الأمان. يتم سرد جميع الإجراءات، سواء كانت معلقة أو مكتملة، في مركز الصيانة، الذي يسرد إجراءات المعالجة المعلقة والمكتملة لأجهزتك ومحتوى التعاون & البريد الإلكتروني والهويات في موقع واحد.

فيما يلي مثال.

من مركز الصيانة، يمكنك تحديد الإجراءات المعلقة ثم الموافقة عليها أو رفضها في جزء القائمة المنبثقة. فيما يلي مثال.

الموافقة على (أو رفض) الإجراءات المعلقة في أقرب وقت ممكن بحيث يمكن متابعة تحقيقاتك التلقائية وإكمالها في الوقت المناسب.

لمزيد من المعلومات، راجع مركز الصيانة والتحقيق والاستجابة التلقائيين.

استخدام التتبع المتقدم

ملاحظة

قبل أن نرشدك خلال محاكاة التتبع المتقدمة، شاهد الفيديو التالي لفهم مفاهيم التتبع المتقدمة، ومعرفة المكان الذي يمكنك العثور عليه في المدخل، ومعرفة كيف يمكن أن يساعدك في عمليات الأمان الخاصة بك.

إذا كانت محاكاة هجوم PowerShell الاختيارية بدون ملف هجوما حقيقيا وصل بالفعل إلى مرحلة الوصول إلى بيانات الاعتماد، يمكنك استخدام التتبع المتقدم في أي وقت في التحقيق للبحث بشكل استباقي من خلال الأحداث والسجلات في الشبكة باستخدام ما تعرفه بالفعل من التنبيهات التي تم إنشاؤها والكيانات المتأثرة.

على سبيل المثال، استنادا إلى المعلومات الموجودة في تنبيه استكشاف المستخدم وعنوان IP (SMB)، يمكنك استخدام IdentityDirectoryEvents الجدول للعثور على جميع أحداث تعداد جلسة SMB، أو العثور على المزيد من أنشطة الاكتشاف في بروتوكولات أخرى مختلفة في بيانات Microsoft Defender for Identity باستخدام IdentityQueryEvents الجدول.

متطلبات بيئة التتبع

هناك علبة بريد داخلية واحدة وجهاز مطلوب لهذه المحاكاة. ستحتاج أيضا إلى حساب بريد إلكتروني خارجي لإرسال رسالة الاختبار.

حدد علبة بريد مستهدفة لاستخدامها في تلقي البريد الإلكتروني.

يجب مراقبة علبة البريد هذه بواسطة Microsoft Defender لـ Office 365

يحتاج الجهاز من المتطلب 3 إلى الوصول إلى علبة البريد هذه

تكوين جهاز اختبار:

أ. تأكد من استخدام الإصدار Windows 10 1903 أو الإصدار الأحدث.

ب. انضم إلى جهاز الاختبار إلى مجال الاختبار.

ج. قم بتشغيل برنامج الحماية من الفيروسات Microsoft Defender. إذا كنت تواجه مشكلة في تمكين Microsoft Defender مكافحة الفيروسات، فراجع موضوع استكشاف الأخطاء وإصلاحها هذا.

تشغيل المحاكاة

من حساب بريد إلكتروني خارجي، أرسل بريدا إلكترونيا إلى علبة البريد المحددة في الخطوة 2 من قسم متطلبات بيئة التتبع. قم بتضمين مرفق سيتم السماح به من خلال أي نهج عامل تصفية بريد إلكتروني موجودة. لا يلزم أن يكون هذا الملف ضارا أو قابلا للتنفيذ. أنواع الملفات المقترحة هي.pdfأو .exe (إذا كان مسموحا به) أو نوع مستند Office مثل ملف Word.

افتح البريد الإلكتروني المرسل من الجهاز الذي تم تكوينه كما هو محدد في الخطوة 3 من قسم متطلبات بيئة التتبع. افتح المرفق أو احفظ الملف على الجهاز.

الانتقال إلى التتبع

افتح مدخل Microsoft Defender.

من جزء التنقل، حدد التتبع > المتقدم.

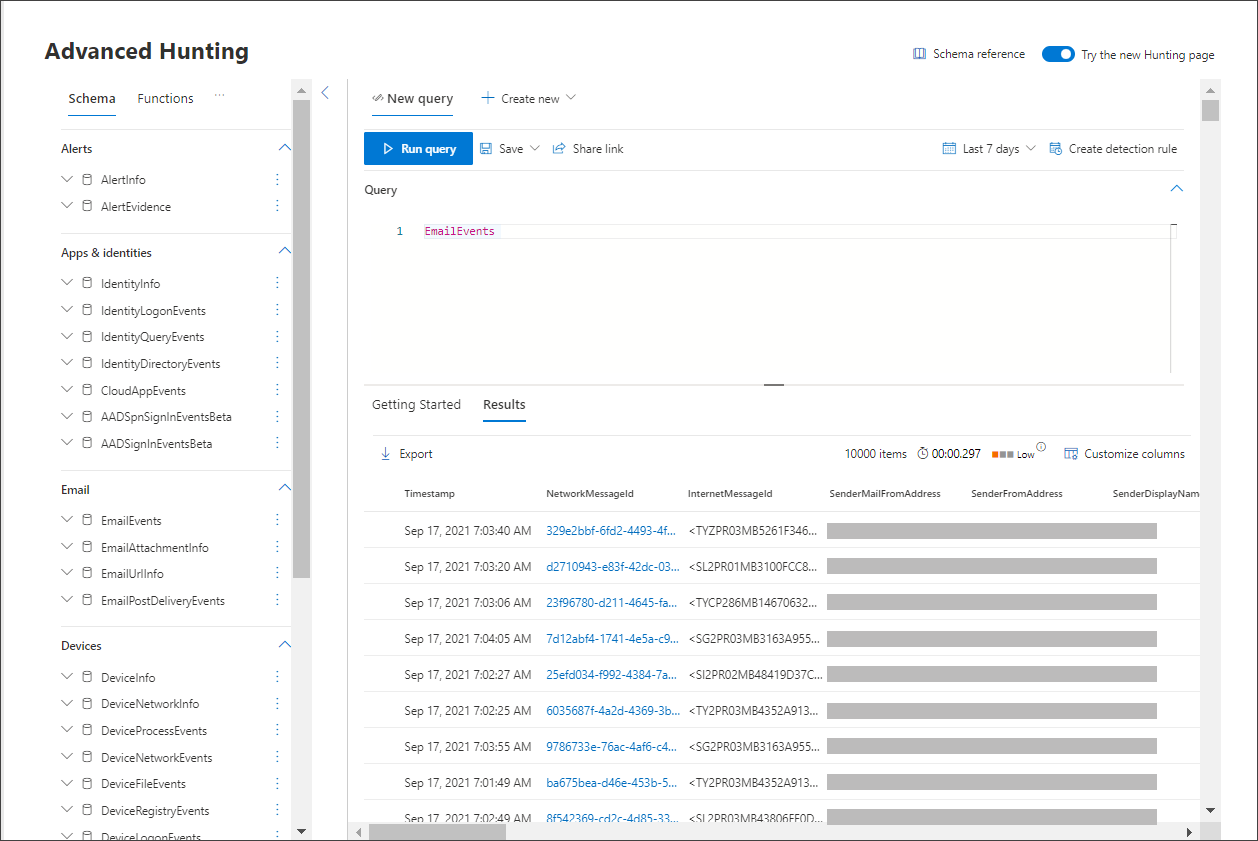

إنشاء استعلام يبدأ بجمع أحداث البريد الإلكتروني.

حدد استعلام > جديد.

في مجموعات البريد الإلكتروني ضمن التتبع المتقدم، انقر نقرا مزدوجا فوق EmailEvents. يجب أن تشاهد هذا في نافذة الاستعلام.

EmailEventsغير الإطار الزمني للاستعلام إلى آخر 24 ساعة. بافتراض أن البريد الإلكتروني الذي أرسلته عند تشغيل المحاكاة أعلاه كان في ال 24 ساعة الماضية، وإلا قم بتغيير الإطار الزمني حسب الحاجة.

حدد تشغيل الاستعلام. قد يكون لديك نتائج مختلفة اعتمادا على بيئتك التجريبية.

ملاحظة

راجع الخطوة التالية لخيارات التصفية للحد من إرجاع البيانات.

ملاحظة

يعرض التتبع المتقدم نتائج الاستعلام كبيانات جدولية. يمكنك أيضا اختيار عرض البيانات في أنواع تنسيقات أخرى مثل المخططات.

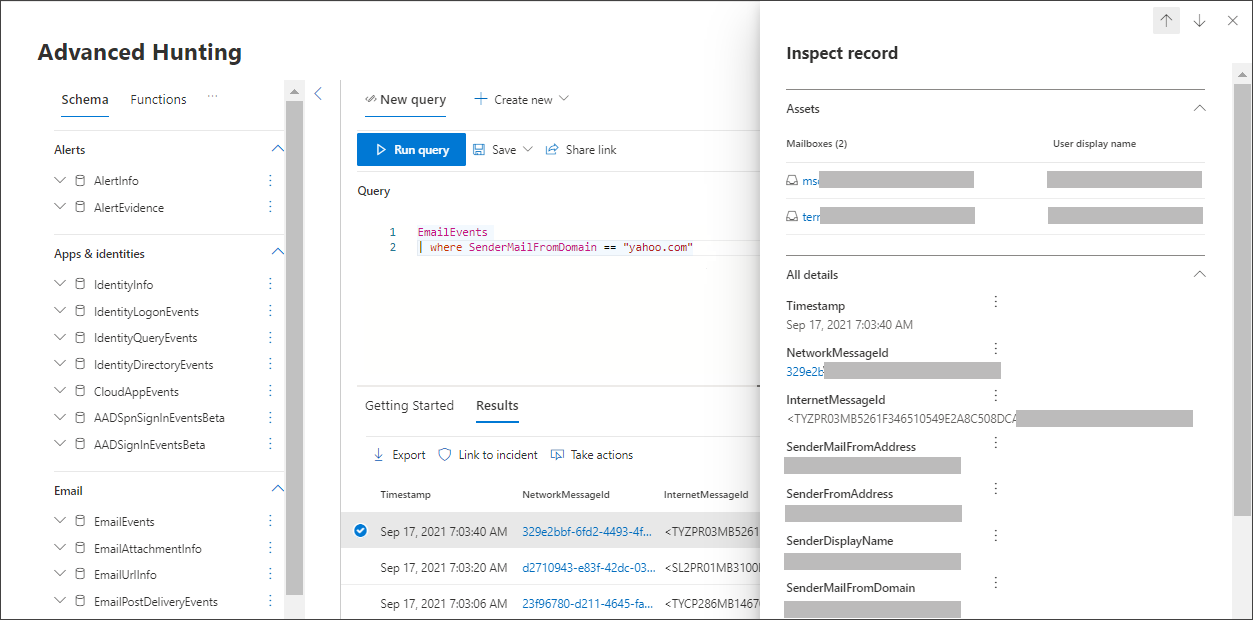

انظر إلى النتائج وتحقق من إمكانية تحديد البريد الإلكتروني الذي فتحته. قد يستغرق ظهور الرسالة في التتبع المتقدم ما يصل إلى ساعتين. لتضييق نطاق النتائج، يمكنك إضافة شرط where إلى استعلامك للبحث فقط عن رسائل البريد الإلكتروني التي تحتوي على "yahoo.com" كمرسلMailFromDomain. فيما يلي مثال.

EmailEvents | where SenderMailFromDomain == "yahoo.com"انقر فوق الصفوف الناتجة من الاستعلام حتى تتمكن من فحص السجل.

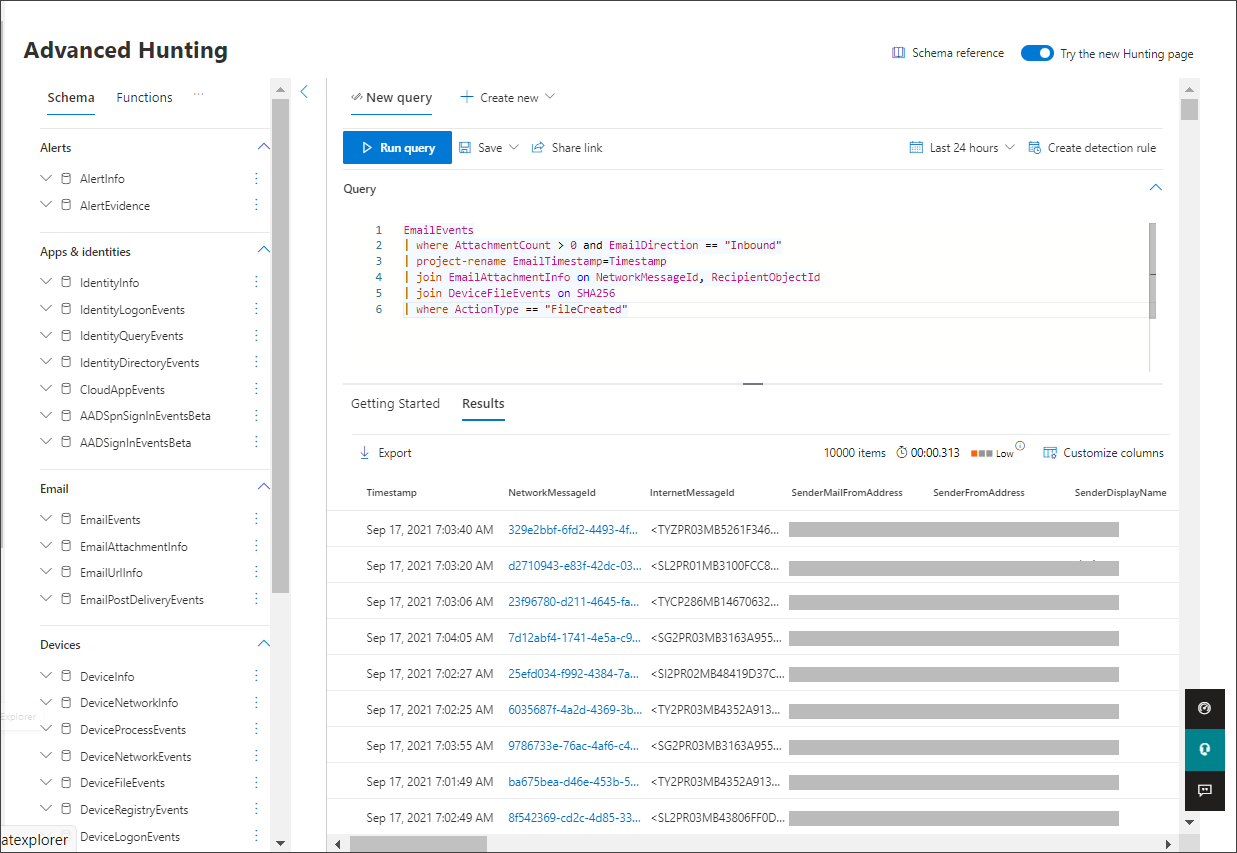

الآن بعد أن تحققت من أنه يمكنك رؤية البريد الإلكتروني، أضف عامل تصفية للمرفقات. ركز على جميع رسائل البريد الإلكتروني التي تحتوي على مرفقات في البيئة. لهذه المحاكاة، ركز على رسائل البريد الإلكتروني الواردة، وليس تلك التي يتم إرسالها من بيئتك. قم بإزالة أي عوامل تصفية أضفتها لتحديد موقع رسالتك وإضافة "| حيث AttachmentCount > 0 و EmailDirection == "Inbound""

سيعرض لك الاستعلام التالي النتيجة بقائمة أقصر من استعلامك الأولي لجميع أحداث البريد الإلكتروني:

EmailEvents | where AttachmentCount > 0 and EmailDirection == "Inbound"بعد ذلك، قم بتضمين معلومات حول المرفق (مثل: اسم الملف، التجزئة) إلى مجموعة النتائج. للقيام بذلك، انضم إلى جدول EmailAttachmentInfo . الحقول الشائعة التي يجب استخدامها للانضمام، في هذه الحالة هي NetworkMessageId و RecipientObjectId.

يتضمن الاستعلام التالي أيضا سطرا إضافيا "| إعادة تسمية المشروع EmailTimestamp=Timestamp" التي ستساعد في تحديد الطابع الزمني المرتبط بالبريد الإلكتروني مقابل الطوابع الزمنية المتعلقة بإجراءات الملفات التي ستضيفها في الخطوة التالية.

EmailEvents | where AttachmentCount > 0 and EmailDirection == "Inbound" | project-rename EmailTimestamp=Timestamp | join EmailAttachmentInfo on NetworkMessageId, RecipientObjectIdبعد ذلك، استخدم قيمة SHA256 من جدول EmailAttachmentInfo للعثور على DeviceFileEvents (إجراءات الملف التي حدثت على نقطة النهاية) لتلك التجزئة. سيكون الحقل المشترك هنا هو تجزئة SHA256 للمرفق.

يتضمن الجدول الناتج الآن تفاصيل من نقطة النهاية (Microsoft Defender لنقطة النهاية) مثل اسم الجهاز، والإجراءات التي تم تنفيذها (في هذه الحالة، تمت تصفيتها لتضمين أحداث FileCreated فقط)، ومكان تخزين الملف. سيتم أيضا تضمين اسم الحساب المقترن بالعملية.

EmailEvents | where AttachmentCount > 0 and EmailDirection == "Inbound" | project-rename EmailTimestamp=Timestamp | join EmailAttachmentInfo on NetworkMessageId, RecipientObjectId | join DeviceFileEvents on SHA256 | where ActionType == "FileCreated"لقد قمت الآن بإنشاء استعلام يحدد جميع رسائل البريد الإلكتروني الواردة حيث قام المستخدم بفتح المرفق أو حفظه. يمكنك أيضا تحسين هذا الاستعلام لتصفية مجالات مرسل محددة وأحجام ملفات وأنواع ملفات وما إلى ذلك.

الوظائف هي نوع خاص من الصلة، والتي تتيح لك سحب المزيد من بيانات TI حول ملف مثل انتشاره، ومعلومات الموقع والمصدر، وما إلى ذلك. للحصول على مزيد من التفاصيل حول الملف، استخدم إثراء الدالة FileProfile() :

EmailEvents | where AttachmentCount > 0 and EmailDirection == "Inbound" | project-rename EmailTimestamp=Timestamp | join EmailAttachmentInfo on NetworkMessageId, RecipientObjectId | join DeviceFileEvents on SHA256 | where ActionType == "FileCreated" | distinct SHA1 | invoke FileProfile()

الإنشاء الكشف

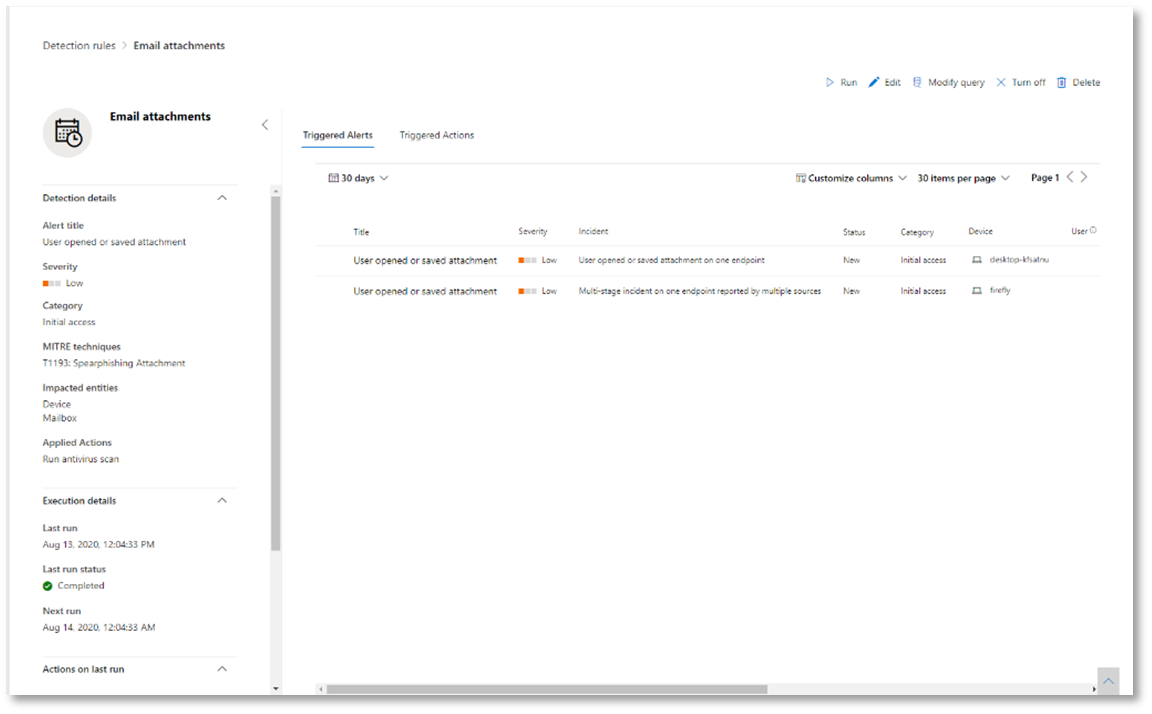

بمجرد إنشاء استعلام يحدد المعلومات التي ترغب في الحصول على تنبيه بشأنها إذا حدثت في المستقبل، يمكنك إنشاء اكتشاف مخصص من الاستعلام.

ستقوم عمليات الكشف المخصصة بتشغيل الاستعلام وفقا للتردد الذي قمت بتعيينه، وستنشئ نتائج الاستعلامات تنبيهات أمان، استنادا إلى الأصول المتأثرة التي تختارها. سيتم ربط هذه التنبيهات بالحوادث ويمكن فرزها كأي تنبيه أمان آخر تم إنشاؤه بواسطة أحد المنتجات.

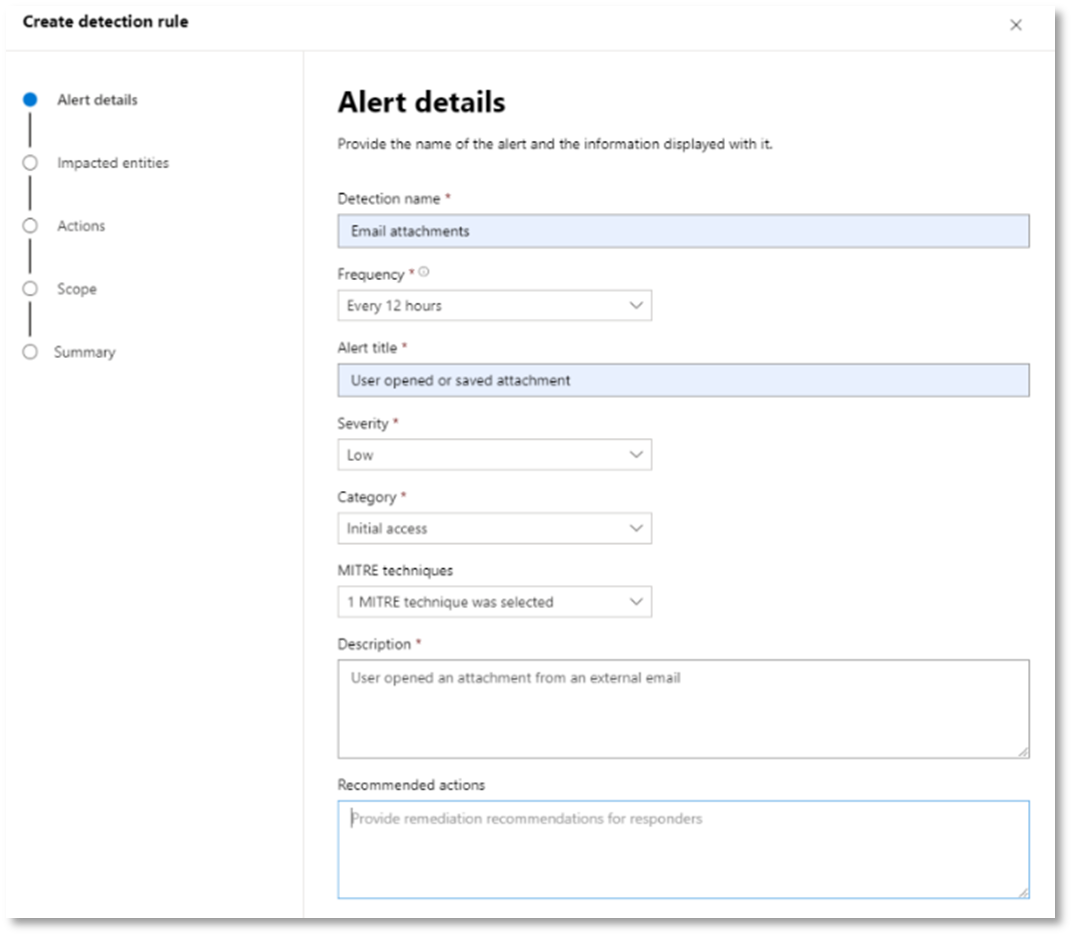

في صفحة الاستعلام، قم بإزالة الأسطر 7 و8 التي تمت إضافتها في الخطوة 7 من إرشادات تتبع Go وانقر فوق الإنشاء قاعدة الكشف.

ملاحظة

إذا نقرت فوق الإنشاء قاعدة الكشف وكان لديك أخطاء في بناء الجملة في الاستعلام، فلن يتم حفظ قاعدة الكشف. تحقق مرة ثانية من الاستعلام للتأكد من عدم وجود أخطاء.

املأ الحقول المطلوبة بالمعلومات التي ستسمح لفريق الأمان بفهم التنبيه وسبب إنشائه والإجراءات التي تتوقع اتخاذها.

تأكد من تعبئة الحقول بوضوح للمساعدة في منح المستخدم التالي قرارا مستنيرا بشأن تنبيه قاعدة الكشف هذا

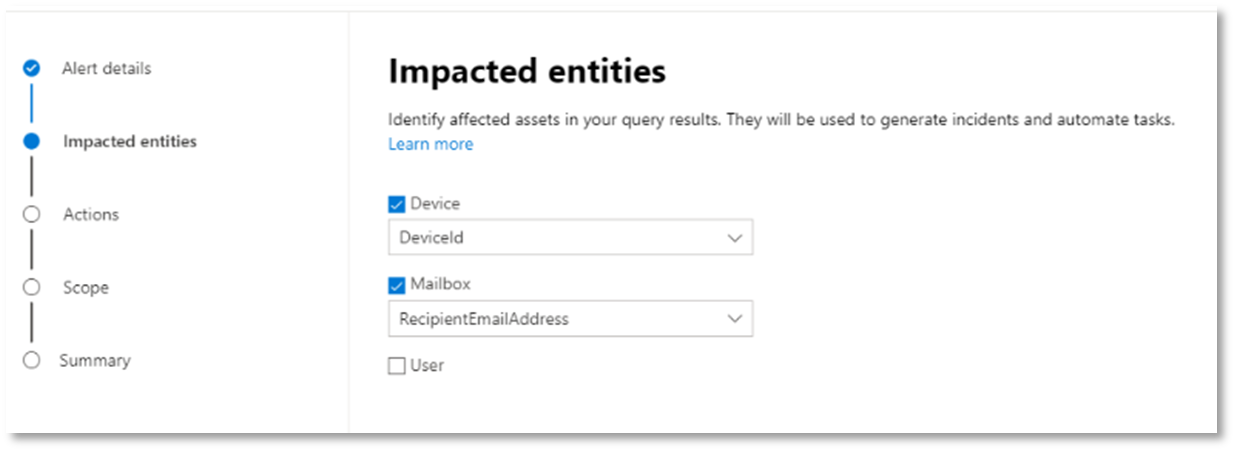

حدد الكيانات المتأثرة في هذا التنبيه. في هذه الحالة، حدد الجهازوعلبة البريد.

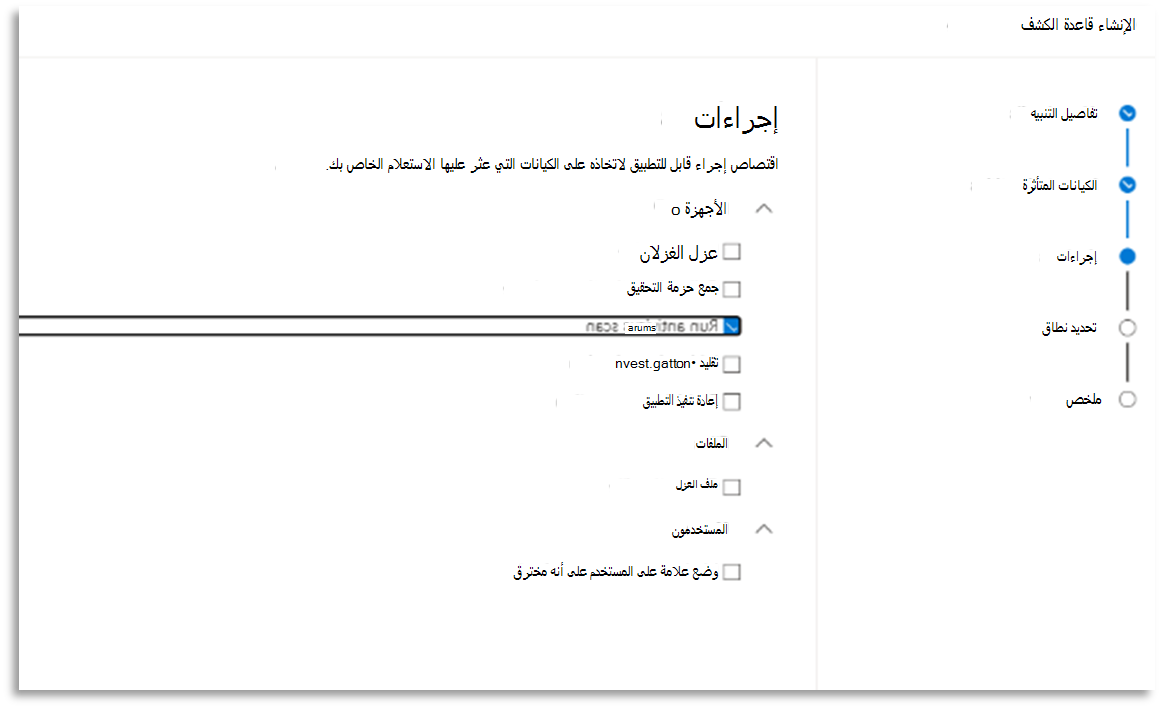

حدد الإجراءات التي يجب اتخاذها إذا تم تشغيل التنبيه. في هذه الحالة، قم بتشغيل فحص مكافحة الفيروسات، على الرغم من إمكانية اتخاذ إجراءات أخرى.

حدد نطاق قاعدة التنبيه. نظرا لأن هذا الاستعلام يتضمن أجهزة، فإن مجموعات الأجهزة ذات صلة في هذا الكشف المخصص وفقا لسياق Microsoft Defender لنقطة النهاية. عند إنشاء اكتشاف مخصص لا يتضمن الأجهزة ككيانات متأثرة، لا ينطبق النطاق.

بالنسبة لهذا الإصدار التجريبي، قد تحتاج إلى قصر هذه القاعدة على مجموعة فرعية من أجهزة الاختبار في بيئة الإنتاج الخاصة بك.

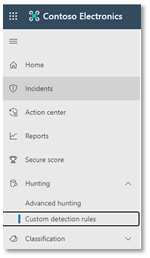

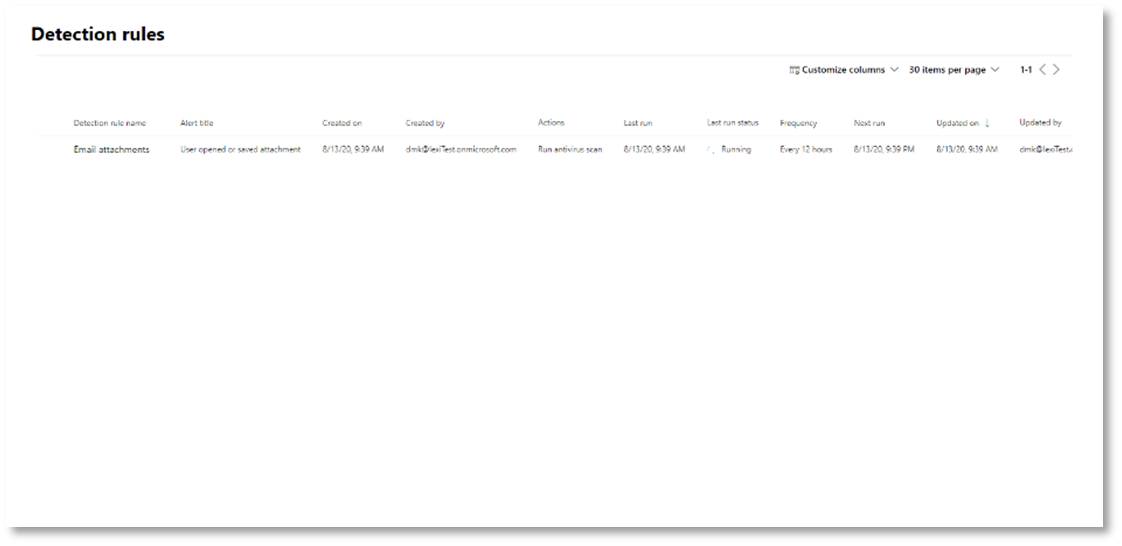

حدد الإنشاء. ثم حدد Custom detection rules من لوحة التنقل.

من هذه الصفحة، يمكنك تحديد قاعدة الكشف، والتي ستفتح صفحة تفاصيل.

تدريب الخبراء على التتبع المتقدم

تعقب الخصم هو سلسلة بث ويب للمحللين الأمنيين الجدد وصائدي التهديدات المحنكين. يرشدك خلال أساسيات التتبع المتقدم طوال الطريق لإنشاء استعلاماتك المتطورة الخاصة.

راجع الحصول على تدريب الخبراء على التتبع المتقدم للبدء.

التنقل الذي قد تحتاج إليه

الإنشاء بيئة تقييم Microsoft Defender XDR

تلميح

هل تريد معرفة المزيد؟ تفاعل مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender XDR Tech Community.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ