مراجعة متطلبات بنية Microsoft Defender لـ Office 365 والمفاهيم الرئيسية

ينطبق على:

- Microsoft Defender XDR

هذه المقالة هي الخطوة 1 من 3 في عملية إعداد بيئة التقييم Microsoft Defender لـ Office 365. لمزيد من المعلومات حول هذه العملية، راجع مقالة النظرة العامة.

قبل تمكين Defender لـ Office 365، تأكد من فهمك للبنية ويمكن أن تفي بالمتطلبات. توضح هذه المقالة البنية والمفاهيم الرئيسية والمتطلبات الأساسية التي يجب أن تفي بها بيئة Exchange Online.

فهم البنية

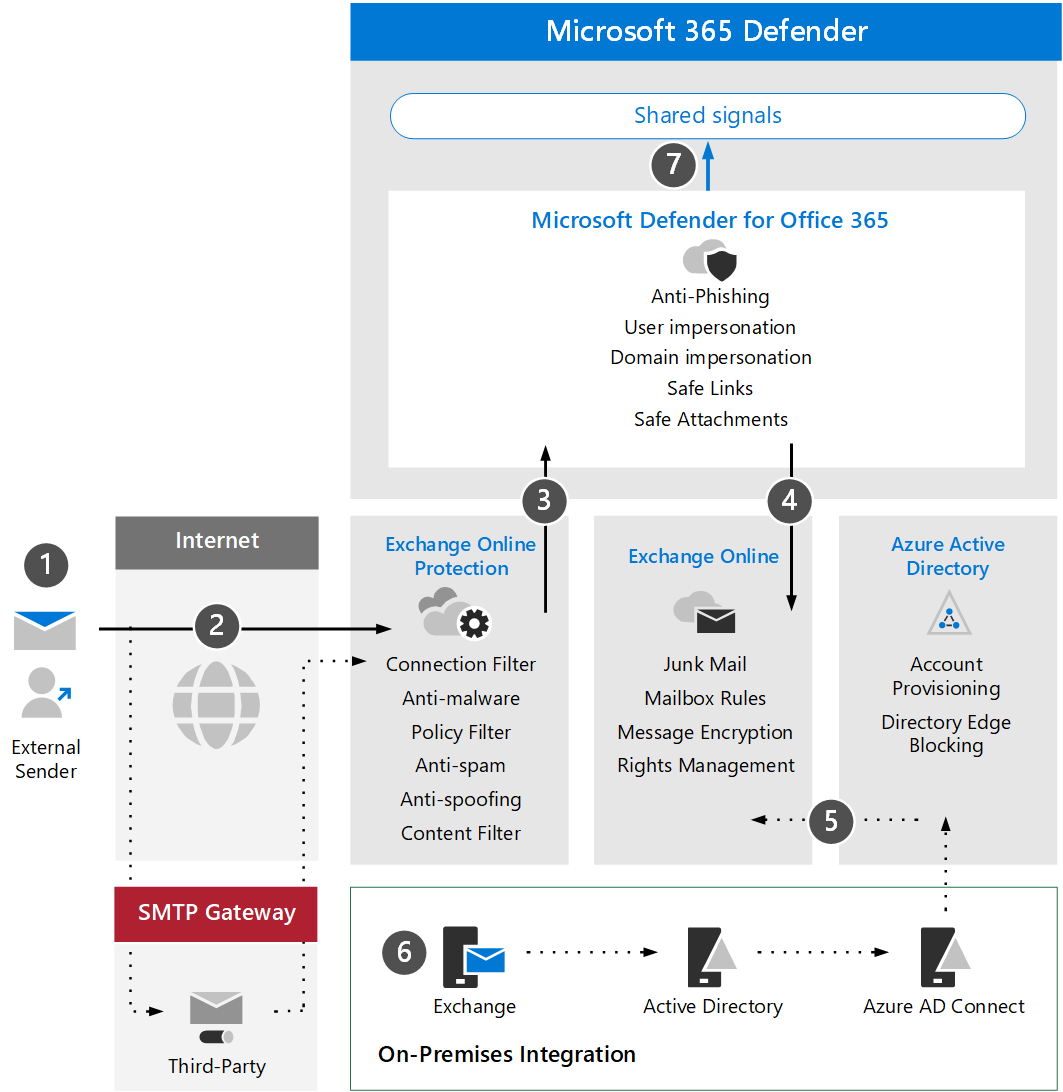

يوضح الرسم التخطيطي التالي البنية الأساسية Microsoft Defender ل Office، والتي يمكن أن تتضمن بوابة SMTP تابعة لجهة خارجية أو تكاملا محليا. تتطلب سيناريوهات التعايش المختلط (أي أن علب بريد الإنتاج محلية أو متصلة) تكوينات أكثر تعقيدا ولا تتم تغطيتها في هذه المقالة أو إرشادات التقييم.

يصف الجدول التالي هذا الرسم التوضيحي.

| وسيلة شرح | الوصف |

|---|---|

| 1 | عادة ما يقوم الخادم المضيف للمرسل الخارجي بإجراء بحث DNS عام عن سجل MX، والذي يوفر الخادم الهدف لترحيل الرسالة. يمكن أن تكون هذه الإحالة إما Exchange Online (EXO) مباشرة أو بوابة SMTP التي تم تكوينها للترحيل مقابل EXO. |

| 2 | Exchange Online Protection يتفاوض ويتحقق من الاتصال الوارد ويفحص رؤوس الرسائل والمحتوى لتحديد النهج الإضافية أو وضع العلامات أو المعالجة المطلوبة. |

| 3 | يتكامل Exchange Online مع Microsoft Defender لـ Office 365 لتوفير حماية أكثر تقدما من التهديدات والتخفيف من المخاطر والمعالجة. |

| 4 | تتم معالجة رسالة غير ضارة أو محظورة أو معزولة وتسليمها إلى المستلم في EXO حيث يتم تقييم تفضيلات المستخدم المتعلقة بالبريد غير الهام أو قواعد علبة البريد أو الإعدادات الأخرى وتشغيلها. |

| 5 | يمكن تمكين التكامل مع Active Directory محلي باستخدام Microsoft Entra Connect لمزامنة وتوفير الكائنات والحسابات الممكنة للبريد Microsoft Entra ID وفي نهاية المطاف Exchange Online. |

| 6 | عند دمج بيئة محلية، يتم تشجيع استخدام خادم Exchange لإدارة وإدارة السمات والإعدادات والتكوينات المتعلقة بالبريد |

| 7 | تشارك Microsoft Defender لـ Office 365 الإشارات إلى Microsoft Defender XDR للكشف والاستجابة الموسعة (XDR). |

التكامل المحلي شائع ولكنه اختياري. إذا كانت بيئتك سحابية فقط، فستعمل هذه الإرشادات أيضا نيابة عنك.

فهم المفاهيم الرئيسية

حدد الجدول التالي المفاهيم الرئيسية التي من المهم فهمها عند تقييم Defender لـ Office 365 وتكوينها وتوزيعها.

| مفهوم | الوصف | معلومات إضافية |

|---|---|---|

| Exchange Online Protection | Exchange Online Protection (EOP) هي خدمة التصفية المستندة إلى السحابة التي تساعد على حماية مؤسستك من البريد العشوائي والبرامج الضارة في البريد الإلكتروني. يتم تضمين EOP في جميع تراخيص Microsoft 365 التي تتضمن Exchange Online. | نظرة عامة على Exchange Online Protection |

| الحماية من البرامج الضارة | تتم حماية المؤسسات التي لها علب بريد في Exchange Online تلقائيا من البرامج الضارة. | الحماية من البرامج الضارة في EOP |

| الحماية من البريد العشوائي | تتم حماية المؤسسات التي لها علب بريد في Exchange Online تلقائيا من البريد غير الهام والبريد العشوائي. | الحماية من البريد العشوائي في EOP |

| الحماية من التصيد الاحتيالي | يوفر Defender لـ Office 365 حماية أكثر تقدما ضد التصيد الاحتيالي فيما يتعلق بالتصيد الاحتيالي الرمح وصيد الحيتان وبرامج الفدية الضارة والأنشطة الضارة الأخرى. | حماية إضافية من التصيد الاحتيالي في Microsoft Defender لـ Office 365 |

| الحماية من تزييف الهوية | يتضمن EOP ميزات للمساعدة في حماية مؤسستك من المرسلين المخادعين (المزورين). | الحماية من الانتحال في EOP |

| المرفقات الآمنة | توفر المرفقات الآمنة طبقة إضافية من الحماية باستخدام بيئة ظاهرية لفحص المرفقات و"تفجيرها" في رسائل البريد الإلكتروني قبل تسليمها. | المرفقات الآمنة في Microsoft Defender لـ Office 365 |

| المرفقات الآمنة لـ SharePoint وOneDrive وMicrosoft Teams | بالإضافة إلى ذلك، توفر المرفقات الآمنة ل SharePoint وOneDrive وMicrosoft Teams طبقة إضافية من الحماية للملفات التي تم تحميلها إلى مستودعات التخزين السحابي. | المرفقات الآمنة لـ SharePoint وOneDrive وMicrosoft Teams |

| الارتباطات الآمنة | تعد الارتباطات الآمنة ميزة توفر فحص URL وإعادة كتابته داخل رسائل البريد الإلكتروني الواردة وتوفر التحقق من هذه الارتباطات قبل تسليمها أو النقر فوقها. | الارتباطات الآمنة في Microsoft Defender لـ Office 365 |

لمزيد من المعلومات التفصيلية حول الإمكانات المضمنة في Microsoft Defender ل Office، راجع وصف خدمة Microsoft Defender لـ Office 365.

مراجعة متطلبات البنية

يفترض التقييم أو الإنتاج الناجح Defender لـ Office 365 المتطلبات المسبقة التالية:

- جميع علب بريد المستلمين موجودة حاليا في Exchange Online.

- يتم حل سجل MX العام مباشرة إلى EOP أو بوابة SMTP تابعة لجهة خارجية تقوم بعد ذلك بترحيل البريد الإلكتروني الخارجي الوارد مباشرة إلى EOP.

- تم تكوين مجال البريد الإلكتروني الأساسي الخاص بك على أنه موثوق به في Exchange Online.

- لقد نجحت في نشر وتكوين حظر Edge المستند إلى الدليل (DBEB) حسب الاقتضاء. لمزيد من المعلومات، راجع استخدام Directory-Based Edge Blocking لرفض الرسائل المرسلة إلى مستلمين غير صالحين.

هام

إذا لم تكن هذه المتطلبات قابلة للتطبيق أو كنت لا تزال في سيناريو تعايش مختلط، فيمكن أن يتطلب تقييم Microsoft Defender لـ Office 365 تكوينات أكثر تعقيدا أو متقدمة لا تغطيها هذه الإرشادات بالكامل.

تكامل إدارة معلومات الأمان والأحداث

يمكنك دمج Microsoft Defender لـ Office 365 مع Microsoft Sentinel لتحليل أحداث الأمان بشكل أكثر شمولا عبر مؤسستك وإنشاء أدلة مبادئ للاستجابة الفعالة والفورية. لمزيد من المعلومات، راجع توصيل التنبيهات من Microsoft Defender لـ Office 365.

يمكن أيضا دمج Microsoft Defender لـ Office 365 في حلول إدارة معلومات الأمان والأحداث (SIEM) الأخرى باستخدام واجهة برمجة تطبيقات إدارة نشاط Office 365.

الخطوات التالية

الخطوة 2 من 3: تمكين بيئة التقييم Microsoft Defender لـ Office 365

العودة إلى نظرة عامة حول Evaluate Microsoft Defender لـ Office 365

العودة إلى نظرة عامة حول تقييم Microsoft Defender XDR التجريبية

تلميح

هل تريد معرفة المزيد؟ تفاعل مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender XDR Tech Community.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ