إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

مرجع أمر Agent 365 CLI

قم بإعداد بيئة Agent 365 الخاصة بك مع التحكم الدقيق في كل خطوة. يدير هذا الأمر سير عمل الإعداد الأولي لمخططات العامل 365.

دور Minimum مطلوب: Azure Contributor + مطور معرفAgent

Note

يحدد الدور الذي تحتفظ به مقدار اكتمال الإعداد في تشغيل واحد. يمكن للمسؤول العام إكمال جميع الخطوات في وقت واحد. يمكن لمسؤول معرف الوكيلومطور معرف الوكيل إكمال جميع الخطوات باستثناء منح أمن OAuth2 (موافقة المسؤول)، والتي تتطلب إجراء من مسؤول عام. عند اكتمال الإعداد، يقوم سطر الأوامر بطباعة الخطوات التالية للمسؤول العالمي مباشرة في المخرج.

Syntax

a365 setup [command] [options]

Options

| Option | Description |

|---|---|

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

أمر التنفيذ الموصى به

# 0. Check prerequisites (optional)

a365 setup requirements

# 1. Create blueprint

a365 setup blueprint

# 2. Configure MCP permissions

a365 setup permissions mcp

# 3. Configure bot permissions

a365 setup permissions bot

# 4. Configure CopilotStudio permissions (if needed)

a365 setup permissions copilotstudio

# 5. Configure custom permissions (if needed)

a365 setup permissions custom

أو قم بتشغيل جميع الخطوات في وقت واحد:

# Full setup using config file (a365.config.json)

a365 setup all

# Config-free: no a365.config.json needed

a365 setup all --agent-name "MyAgent"

إذا كنت تعمل كمسؤول معرف العامل أو مطور معرف العامل (وليس المسؤول العام)، a365 setup all يكمل جميع الخطوات باستثناء منح إذن OAuth2. عند الانتهاء، يتضمن الناتج الخطوات التالية لمسؤول عالمي لإكمال المنح — بما في ذلك رابط مباشر أو رابط موافقة يمكنه فتحه.

setup requirements

تحقق من صحة وإصلاح المتطلبات المسبقة لإعداد Agent 365. يقوم بتشغيل عمليات التحقق من المتطلبات المعيارية ويوفر إرشادات لأي مشكلات يعثر عليها.

a365 setup requirements [options]

يقوم هذا الأمر بتشغيل الخطوات التالية:

- يتحقق من جميع المتطلبات الأساسية المطلوبة لإعداد العامل 365.

- يبلغ عن أي مشاكل مع إرشادات الحل التفصيلية.

- استمر في التحقق من جميع المتطلبات حتى إذا فشلت بعض عمليات التحقق.

- يوفر ملخصا لجميع عمليات التحقق في النهاية.

Tip

إذا كنت مسؤولا عاما ولم يكن تطبيق العميل المعروف Agent 365 CLI موجودا في مستأجرك، setup requirements فإنه يطلب منك إنشائه تلقائيا. أدخل معرف التطبيق الحالي أو انوعه C لإنشاء التطبيق ومنح موافقة المسؤول في خطوة واحدة - لا حاجة لتسجيل إنترا يدويا.

Tip

setup requirements كما يكتشف ويصلح مطالبة اختيارية مفقودة wids في تطبيق العميل. بدون هذا الادعاء، قد يفشل اكتشاف الأدوار بصمت وقد يتم تخطي منح أمن المخطط خلال setup allفترة . إذا فشل الفحص، يتضمن الناتج رابط بوابة وأمر az rest لإضافة المطالبة، ويطلب منك تسجيل الخروج والدخول مرة أخرى حتى يحمل الرمز التالي المطالبة.

requirements خيارات

| Option | Description |

|---|---|

-v، --verbose |

تمكين التسجيل المطول. |

--category <category> |

قم بإجراء فحوصات لفئة محددة فقط، مثل Azure، Authentication، PowerShell، أو Tenant Enrollment. |

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

Note

setup requirements لا يتطلب ملف إعدادات - قم بتشغيله في أي دليل.

setup blueprint

إنشاء مخطط عامل (Entra ID تسجيل التطبيق).

الحد الأدنى من الأذونات المطلوبة: دور مطور معرف العامل

a365 setup blueprint [options]

blueprint خيارات

| Option | Description |

|---|---|

-n، --agent-name <name> |

اسم العميل. عندما توفر هذا الخيار، لا تحتاج إلى ملف إعداد. يقوم الأمر بالكشف التلقائي عن معرف المستأجر من az account show. تجاوز الأمر باستخدام --tenant-id. |

--tenant-id <tenantId> |

Azure معرف مستأجر AD. Overrides auto-detection. استخدم مع --agent-name. |

-v، --verbose |

إظهار الإخراج التفصيلي. |

--dry-run |

إظهار ما سيفعله الأمر دون تنفيذه. |

--skip-requirements |

تخطي التحقق من صحة المتطلبات. استخدمها بحذر. |

--no-endpoint |

لا تسجل نقطة نهاية المراسلة (المخطط فقط). |

--endpoint-only |

تسجيل نقطة نهاية المراسلة فقط. يتطلب مخططا موجودا. |

--update-endpoint <url> |

احذف نقطة نهاية الرسائل الحالية وسجل واحدة جديدة بعنوان URL المحدد. |

--m365 |

عامل هذا العميل كعميل M365. على a365 setup blueprint، يفعل فقط مع --endpoint-only أو --update-endpoint. لتسجيل نقطة نهاية الرسائل كجزء من الإعداد الكامل، استخدم a365 setup all --m365. الافتراضي هو false (الاشتراك الاختياري). |

--show-secret |

عرض سر عميل المخطط المخزن بنص صريح. لا يتم تنفيذ أي خطوات إعداد. على Windows، يتطلب نفس الجهاز وحساب المستخدم الذي تم تشغيله. |

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

setup permissions

تكوين منح إذن OAuth2 والأذونات القابلة للتوريث.

الحد الأدنى من الأذونات المطلوبة: المسؤول العام

a365 setup permissions [command] [options]

Options

| Option | Description |

|---|---|

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

Subcommands

| Subcommand | Description |

|---|---|

mcp |

تكوين منح OAuth2 لخادم MCP والأذونات القابلة للتوريث. |

bot |

تكوين منح OAuth2 لواجهة برمجة تطبيقات Messaging Bot والأذونات القابلة للتوارث. |

custom |

تطبيق أذونات واجهة برمجة التطبيقات المخصصة على مخطط العامل الذي يتجاوز الأذونات القياسية المطلوبة لعملية العامل. |

copilotstudio |

تكوين منح إذن OAuth2 والأذونات القابلة للتوريث لمخطط العامل لاستدعاء Copilot Studio copilots عبر واجهة برمجة تطبيقات Power Platform. |

setup permissions mcp

تكوين منح OAuth2 لخادم MCP والأذونات القابلة للتوريث.

الحد الأدنى من الأذونات المطلوبة: المسؤول العام

a365 setup permissions mcp [options]

This command:

- القراءات

ToolingManifest.jsonمنdeploymentProjectPathالمحدد فيa365.config.json. - منح منح الإذن المفوض OAuth2 لكل نطاق خادم MCP إلى مخطط العامل.

- تكوين الأذونات القابلة للتوريث بحيث يمكن لمثيلات العامل الوصول إلى أدوات MCP.

- غير فعال وآمن للتشغيل عدة مرات.

Important

- قبل تشغيل هذا الأمر، تحقق من أن يشير

deploymentProjectPathإلى مجلد المشروع الذي يحتوي على تحديثToolingManifest.json. إذا أضاف المطور خوادم MCP على جهاز مختلف، فشارك المحدثToolingManifest.jsonمع المسؤول العام أولا. لا يؤدي التشغيل بدون الصحيحToolingManifest.jsonإلى إضافة أذونات خادم MCP الجديدة إلى المخطط. - قم بتشغيل هذا الأمر بعد تشغيل

a365 develop add-mcp-serversالمطور . إضافة خوادم MCP إلى البيان ومنح أذونات للمخطط هما خطوتان منفصلتان. بعد اكتمال هذا الأمر، تكون أذونات خادم MCP مرئية في مخطط العامل.

permissions mcp خيارات

| Option | Description |

|---|---|

-n، --agent-name <name> |

اسم العميل. عندما توفر هذا الخيار، لا تحتاج إلى ملف إعداد. |

--tenant-id <tenantId> |

Azure معرف مستأجر AD. Overrides auto-detection. استخدم مع --agent-name. |

-v، --verbose |

إظهار الإخراج التفصيلي. |

--dry-run |

إظهار ما سيفعله الأمر دون تنفيذه. |

--remove-legacy-scopes |

إزالة النطاقات المشتركة القديمة (McpServers.*.All التنسيق) من المخطط بعد الترحيل إلى أذونات لكل خادم (Tools.ListInvoke.All). يستخدم فقط بعد تأكيد أن حزمة تطوير V2 نشطة - الوكلاء على مجموعة V1 تفقد الوصول إلى الأدوات إذا أزيل مبكرا. |

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

الترحيل إلى أذونات MCP لكل خادم

استخدم --remove-legacy-scopes عند الترحيل من نموذج الأذونات المشتركة القديمة إلى الأذونات لكل خادم:

-

النموذج المشترك القديم: معرف تطبيق مورد واحد (

ea9ffc3e-8a23-4a7d-836d-234d7c7565c1) مع نطاقات مشتركة مثلMcpServers.Mail.AllوMcpServers.Teams.All. -

نموذج لكل خادم: لكل خادم MCP معرف التطبيق الخاص به مع النطاق

Tools.ListInvoke.All.

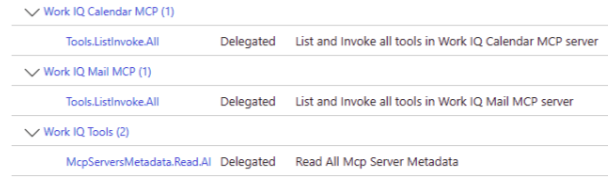

يوضح المثال التالي كيفية ظهور الأذونات لكل خادم في مركز مسؤولي Microsoft Entra بعد تطبيق المخطط. لكل خادم MCP، مثل Work IQ Calendar MCP و Work IQ Mail MCP، نطاقه المفوض Tools.ListInvoke.All الخاص به. يوفر النطاق المشترك McpServersMetadata.Read.All الوصول إلى بيانات تعريف خادم MCP.

setup permissions bot

تكوين منح OAuth2 لواجهة برمجة تطبيقات Messaging Bot والأذونات القابلة للتوارث.

الحد الأدنى من الأذونات المطلوبة: المسؤول العام

المتطلبات الأساسية: أذونات المخطط وMCP (تشغيل a365 setup permissions mcp أولا)

a365 setup permissions bot [options]

permissions bot خيارات

| Option | Description |

|---|---|

-n، --agent-name <name> |

اسم العميل. عندما توفر هذا الخيار، لا تحتاج إلى ملف إعداد. |

--tenant-id <tenantId> |

Azure معرف مستأجر AD. Overrides auto-detection. استخدم مع --agent-name. |

-v، --verbose |

إظهار الإخراج التفصيلي. |

--dry-run |

إظهار ما سيفعله الأمر دون تنفيذه. |

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

setup permissions custom

تطبيق أذونات واجهة برمجة التطبيقات المخصصة على مخطط العامل الذي يتجاوز الأذونات القياسية المطلوبة لعملية العامل. باستخدام هذا الأمر، يمكنك منح الوكيل حق الوصول إلى نطاقات Microsoft Graph إضافية، مثل حالة الحضور والملفات والدردشة، أو واجهات برمجة التطبيقات المخصصة المسجلة في مستأجر Microsoft Entra ID لمؤسستك.

الحد الأدنى من الأذونات المطلوبة: المسؤول العام

المتطلبات الأساسية: قم بتشغيل a365 setup blueprint أولا.

a365 setup permissions custom [options]

This command:

- تكوين منح الإذن المفوض OAuth2 بموافقة المسؤول لكل مورد تم تكوينه.

- تعيين أذونات قابلة للتوارث حتى يتمكن مستخدمو العامل من وراثة الوصول من المخطط.

- التوفيق بين Microsoft Entra والتهيئة الحالية عن طريق إضافة أذونات جديدة وإزالة أي أذونات قمت بحذفها من التكوين.

- غير فعال وآمن للتشغيل عدة مرات.

permissions custom خيارات

| Option | Description |

|---|---|

-n، --agent-name <name> |

اسم العميل. عندما توفر هذا الخيار، لا تحتاج إلى ملف إعداد. |

--tenant-id <tenantId> |

Azure معرف مستأجر AD. Overrides auto-detection. استخدم مع --agent-name. |

-v، --verbose |

إظهار الإخراج التفصيلي. |

--dry-run |

إظهار ما سيفعله الأمر دون تنفيذه. |

--resource-app-id <guid> |

معرف تطبيق المورد (GUID) للحصول على إذن مخصص داخل السطرة. استخدم مع --scopes. |

--scopes <scopes> |

النطاقات المفصولة بفواصل تفويض للحصول على إذن مخصص متكامل. استخدم مع --resource-app-id. |

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

تكوين الأذونات المخصصة داخل الخط

استخدم --resource-app-id و --scopes لتطبيق الأذونات المخصصة مباشرة دون تحرير a365.config.json:

# Add Microsoft Graph extended permissions

a365 setup permissions custom `

--resource-app-id 00000003-0000-0000-c000-000000000000 `

--scopes Presence.ReadWrite,Files.Read.All,Chat.Read

# Add custom API permissions

a365 setup permissions custom `

--resource-app-id <your-api-app-id> `

--scopes CustomScope.Read,CustomScope.Write

يتم حل اسم المورد تلقائيا من Microsoft Entra. لا تحتاج إلى تحديده.

تكوين الأذونات المخصصة عبر ملف الإعدادات

بدلا من ذلك، أضف customBlueprintPermissions إلى a365.config.json وشغل الأمر بدون علامات داخلية:

a365 setup permissions custom

هذا الأمر يوفق بين Microsoft Entra والأذونات المهيأة - يضيف أذونات جديدة ويزيل أي صلاحيات قمت بحذفها من الإعدادات.

التكامل مع setup all

عندما يتضمن التكوين الخاص بك أذونات مخصصة، يقوم التشغيل a365 setup all تلقائيا بتكوينها كجزء من مرحلة أذونات دفعة واحدة. ترتيب الإعداد الكامل هو:

- Blueprint

- دفعة الأذونات (MCP و Bot API وأذونات المخطط المخصص — تم تكوينها جميعا معا)

setup permissions copilotstudio

تكوين منح إذن OAuth2 والأذونات القابلة للتوريث لمخطط العامل لاستدعاء Copilot Studio copilots عبر واجهة برمجة تطبيقات Power Platform.

الحد الأدنى من الأذونات المطلوبة: المسؤول العام

المتطلبات الأساسية: قم بتشغيل a365 setup blueprint أولا.

a365 setup permissions copilotstudio [options]

This command:

- يضمن وجود كيان خدمة واجهة برمجة تطبيقات Power Platform في المستأجر الخاص بك.

- إنشاء منح إذن OAuth2 من المخطط إلى واجهة برمجة تطبيقات Power Platform مع

CopilotStudio.Copilots.Invokeالنطاق. - تعيين أذونات قابلة للتوارث بحيث يمكن لمثيلات العامل استدعاء Copilot Studio copilots.

permissions copilotstudio خيارات

| Option | Description |

|---|---|

-n، --agent-name <name> |

اسم العميل. عندما توفر هذا الخيار، لا تحتاج إلى ملف إعداد. |

--tenant-id <tenantId> |

Azure معرف مستأجر AD. Overrides auto-detection. استخدم مع --agent-name. |

-v، --verbose |

إظهار الإخراج التفصيلي. |

--dry-run |

إظهار ما سيفعله الأمر دون تنفيذه. |

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

استخدم هذا الأمر عندما يحتاج وكيلك إلى استدعاء Copilot Studio copilots في وقت التشغيل أو استدعاء واجهات برمجة تطبيقات Power Platform التي تتطلب أذونات CopilotStudio.

setup all

تنفيذ جميع خطوات الإعداد لإعداد بيئة Agent 365

a365 setup all [options]

تشغيل إعداد العامل 365 الكامل، وجميع الخطوات بالتسلسل.

يتضمن: المخطط والأذونات.

تعتمد الخطوات التي تكتمل على دورك:

| Step | Global Administrator | مدير هوية الوكيل | مطور معرف الوكيل |

|---|---|---|---|

| Prerequisites check | Yes | Yes | Yes |

| إنشاء مخطط العامل | Yes | Yes | Yes |

| Inheritable permissions | Yes | Yes | Yes |

| منح إذن OAuth2 (موافقة المسؤول) | Yes | يتطلب خطوة GA | يتطلب خطوة GA |

منح هوية الوكيل (--authmode s2s أو both) |

Yes | PowerShell fallback | PowerShell fallback |

عند التشغيل a365 setup all بدون مسؤول عام، CLI:

- يكمل جميع الخطوات التي يمكنه تنفيذها (إنشاء المخطط والأذونات القابلة للوراثة).

- ينشئ عناوين URL لموافقة المسؤول لكل مورد ويحفظها في

a365.generated.config.json. - يعرض الخطوات التالية في المخرجات التي يقوم بها مسؤول عالمي لإكمال منح OAuth2، بما في ذلك رابط مباشر أو رابط موافقة.

Tip

إذا كنت مسؤولا عاما، a365 setup all يكمل كل شيء في عملية تشغيل واحدة دون الحاجة إلى تسليم.

الحد الأدنى من الأذونات المطلوبة:

- دور مطور معرف العامل (لإنشاء المخطط)

- المسؤول العالمي (لمنح الأذونات في OAuth2 - إذا لم يكن متوفرا، يقوم مؤشر القيادة بطباعة الخطوات التالية في المخرج)

- مسؤول التطبيق أو المسؤول العام (لمنح هوية وكيل S2S (خادم إلى خادم) -

--authmode s2sأوboth؛ إذا لم يكن متوفرا، يطبع مؤشر القيادة نسخة احتياطية من PowerShell في ملخص الإعداد)

setup all خيارات

| Option | Description |

|---|---|

-v، --verbose |

إظهار الإخراج التفصيلي. |

--dry-run |

إظهار ما سيفعله الأمر دون تنفيذه. |

--skip-requirements |

تخطي التحقق من صحة المتطلبات. استخدم بحذر: قد يفشل الإعداد إذا لم يتم استيفاء المتطلبات الأساسية. |

--aiteammate |

استخدم هذا المعلمة لتوجيه تدفق وكيل زميل الذكاء الاصطناعي إلى توفير المخطط والأصوات فقط. بدون هذا المعامل، يقوم تدفق وكيل المخطط تلقائيا بإنشاء مبدأ خدمة الهوية للوكيل بدون مستخدم إنترا. هذا المعامل يتجاوز الحقل aiteammate في a365.config.json. |

--authmode <mode> |

نمط المصادقة لمنح إذن هوية الوكيل (وكلاء المخططات فقط).

obo (افتراضي) — منح مفوضة بنطاق الموكيل الرئيسي، لا حاجة لدور إداري.

s2s — تعيين أدوار التطبيق على هوية الوكيل SP، ويتطلب مدير تطبيق أو مسؤول عام؛ يتم طباعة النسخة الاحتياطية من PowerShell إذا كان الدور غائبا.

both — يطبق منح OBO (نيابة عن) ومنح S2S. غير مدعوم ب --aiteammate. يمكن أيضا ضبطها ك authMode في a365.config.json. |

--agent-registration-only |

تجاوز خطوات المخطط والأصوات وقم بتشغيل تسجيل الوكيل فقط. استخدم لإعادة محاولة خطوة تسجيل فاشلة. |

--m365 |

عامل هذا العميل كعميل M365. يسجل نقطة نهاية الرسائل عبر منصة MCP. الافتراضي هو false (الاشتراك الاختياري). |

-n، --agent-name <name> |

اسم قاعدة العامل (على سبيل المثال، "MyAgent"). عند توفيره، لا يلزم وجود ملف تكوين. اشتقاق أسماء العرض ك "<name> Identity" و "<name> Blueprint". يتم الكشف التلقائي عن TenantId من az account show (تجاوز باستخدام --tenant-id). تم حل ClientAppId من خلال البحث Agent 365 CLI في المستأجر الخاص بك. |

--tenant-id <tenantId> |

Azure معرف مستأجر AD. يتجاوز الكشف التلقائي من az account show. استخدم مع --agent-name عند التشغيل في بيئة غير تفاعلية أو لاستهداف مستأجر معين. |

-?، -h، --help |

إظهار معلومات التعليمات والاستخدام. |

Agent setup

بشكل افتراضي، a365 setup all يشغل تدفق وكيل المخطط. ينشئ هذا التدفق وكيلا دون تبعية Dataverse أو تبعية زميل الذكاء الاصطناعي. يعمل مع الوكلاء الذين يتواصلون مباشرة مع منصة العميل 365.

# Default: uses a365.config.json

a365 setup all

# Or explicitly (same result)

a365 setup all --aiteammate false

لتشغيل تدفق وكيل زميل الذكاء الاصطناعي بدلا من ذلك، مرر --aiteammate.

ينفذ هذا التدفق الخطوات التالية بالتسلسل:

- يتحقق التحقق من صحة — Azure الأدوار والمتطلبات الأساسية.

- إنشاء الطباعة — يقوم بإنشاء تطبيق مخطط عامل Entra ID أو إعادة استخدامه.

- أذونات Batch — تكوين منح الأذونات المفوضة على مخطط Microsoft Graph وأدوات العامل 365 وواجهة برمجة تطبيقات روبوت المراسلة وواجهة برمجة تطبيقات إمكانية المراقبة وPower Platform وأي موارد مخصصة.

- إنشاء هوية Agent — ينشئ هوية عامل في Entra ID عبر Graph API هوية العامل.

- تسجيل العامل — يسجل العامل عبر واجهة برمجة تطبيقات تسجيل عامل AgentX V2.

-

مزامنة التكوين — تكتب إعدادات اتصال وقت التشغيل وتكوين إمكانية الملاحظة إلى ملفات المشروع (

appsettings.json،.env).

Note

يتطلب تدفق وكلاء AI Teammate صلاحيات إضافية لواجهة برمجة التطبيقات التجريبية على تطبيق العميل المخصص الخاص بك خارج المجموعة الأساسية. راجع تسجيل تطبيق العميل المخصص للحصول على قائمة الأذونات المطلوبة الكاملة.

إعداد خال من التكوين باستخدام --agent-name

إذا لم يكن لديك a365.config.json ملف، فاستخدم --agent-name لتشغيل الإعداد بدون ملف. يكتشف CLI تلقائيا المستأجر الخاص بك ويحل تطبيق العميل من خلال البحث عن تسجيل التطبيق المعروف Agent 365 CLI في المستأجر الخاص بك.

# Preview what would happen (no changes made)

a365 setup all --agent-name "MyAgent" --dry-run

# Run the full setup

a365 setup all --agent-name "MyAgent"

عند استخدام --agent-name:

- يتم الكشف التلقائي عن TenantId من

az account show. تمرير--tenant-idللتجاوز. - تم حل ClientAppId من خلال البحث عن تطبيق إنترا المسمى

Agent 365 CLIفي المستأجر الخاص بك. إذا لم يتم العثور عليه، يتم إنهاء CLI بخطأ. راجع تسجيل تطبيق العميل المخصص لمعرفة كيفية تسجيل هذا التطبيق. - يتم اشتقاق أسماء العرض ك

"<name> Agent"(هوية) و"<name> Blueprint"(مخطط). - يتم تخطي البنية الأساسية دائما (استضافة خارجية مفترضة).

- يتم تخطي مزامنة التكوين (كتابة

appsettings.json) نظرا لعدم تكوين مسار المشروع.

موافقة المسؤول أثناء الإعداد

إذا لم يكن لتطبيق AllPrincipals العميل موافقة المسؤول على الأذونات المطلوبة، فإن CLI يكتشف هذا ويطالبك بمنح الموافقة بشكل تفاعلي:

The following permissions require admin consent:

AgentIdentity.ReadWrite.All

AgentIdentity.Create.All

...

Grant admin consent for these permissions now? [y/N]:

أدخل y لمنح الموافقة في سطر. إذا لم تكن مسؤولا عالميا، ارفض — يطبع مؤشر القيادة الخطوات التالية للمسؤول العالمي في ملخص الإعداد.

منح هوية الوكيل (--authmode)

بشكل افتراضي، a365 setup all ينشئ منحا مفوضا بنطاق رئيسي على الوضع الرئيسي لخدمةobo هوية الوكيل. هذه المنح لا تتطلب دورا إداريا.

الاستخدام --authmode للتحكم في نوع المنحة:

| Value | Behavior | Minimum role |

|---|---|---|

obo (افتراضي) |

المنح المفوضة بنطاق المبدأ على هوية الوكيل SP | لا يوجد (أي مستخدم مصادق عليه) |

s2s |

تعيينات أدوار التطبيق على هوية الوكيل SP | مسؤول التطبيق أو المسؤول العام |

both |

كل من OBO فوضت المنح وتعيينات الأدوار في تطبيقات S2S | دور S2S (أعلاه) في الجزء S2S |

# Default — OBO delegated grants (no admin role needed)

a365 setup all

# S2S app role assignments

a365 setup all --authmode s2s

# Both OBO and S2S

a365 setup all --authmode both

عندما يفتقر المستخدم المسجل، إلى الدور المطلوب لمنح S2S، يقوم قائد القيادة بطباعة كتلة احتياطية لPowerShell في ملخص الإعداد. يمكن للمسؤول تشغيل اللعبة لإكمال المهام.

اضبط authModea365.config.json بحيث ينطبق في كل جولة بدون العلم:

{

"authMode": "s2s"

}

Note

--authmode غير مدعوم ب --aiteammate. يستخدم عملاء فريق الذكاء الاصطناعي OBO تلقائيا عبر هوية مستخدم الوكيل.

Config sync

بعد التشغيل الناجح، يكتب CLI إعدادات وقت التشغيل تلقائيا إلى ملفات المشروع:

| Setting | Written to | Description |

|---|---|---|

Connections.ServiceConnection |

appsettings.json / .env |

معرف عميل المخطط وسر العميل ومعرف المستأجر ونقطة نهاية الرمز المميز |

Agent365Observability |

appsettings.json / .env |

معرف العامل (هوية العامل)، ومعرف المخطط، ومعرف المستأجر، ومعرف العميل، وسر العميل لتصدير بيانات تتبع الاستخدام |

TokenValidation |

appsettings.json |

إعدادات التحقق من صحة الرمز المميز (معطل بشكل افتراضي لغير DW) |

ConnectionsMap |

appsettings.json / .env |

عنوان URL الافتراضي للخدمة لتعيين الاتصال |

ينشئ CLI الملف إذا لم يكن موجودا ويحدث الحقول الفردية دون الكتابة فوق بقية التكوين الخاص بك.

إعادة محاولة تسجيل فاشل

إذا أكمل الإعداد المخطط والأذونات بنجاح ولكنه فشل أثناء تسجيل العامل، فاستخدم --agent-registration-only لإعادة محاولة هذه الخطوة فقط دون تكرار العمل السابق:

a365 setup all --agent-registration-only