ما هي قائمة التحكم في الوصول إلى نقطة النهاية؟

هام

يحتوي Azure على نموذجين مختلفين للتوزيع لإنشاء الموارد والعمل معها: Resource Manager والكلاسيكي. تتناول هذه المقالة استخدام نموذج النشر الكلاسيكي. توصي Microsoft بأن تستخدم معظم عمليات التوزيع الجديدة نموذج توزيع Resource Manager.

قائمة التحكم في الوصول إلى نقطة النهاية (ACL) هي تحسين أمان متوفر لنشر Azure الخاص بك. يوفر ACL القدرة على السماح بحركة المرور أو رفضها بشكل انتقائي لنقطة نهاية الجهاز الظاهري. توفر إمكانية تصفية الحزمة هذه طبقة إضافية من الأمان. يمكنك تحديد قوائم التحكم في الوصول للشبكة لنقاط النهاية فقط. لا يمكنك تحديد قائمة التحكم بالوصول لشبكة ظاهرية أو شبكة فرعية معينة موجودة في شبكة ظاهرية. يوصى باستخدام مجموعات أمان الشبكة (NSGs) بدلا من قوائم التحكم في الوصول، كلما أمكن ذلك. عند استخدام NSGs، سيتم استبدال قائمة التحكم في الوصول إلى نقطة النهاية ولن يتم فرضها بعد ذلك. لمعرفة المزيد حول مجموعات أمان الشبكة، راجع نظرة عامة على مجموعة أمان الشبكة

يمكن تكوين قوائم التحكم في الوصول باستخدام PowerShell أو مدخل Microsoft Azure. لتكوين قائمة التحكم في الوصول للشبكة باستخدام PowerShell، راجع إدارة قوائم التحكم في الوصول لنقاط النهاية باستخدام PowerShell. لتكوين قائمة التحكم بالوصول للشبكة باستخدام مدخل Microsoft Azure، راجع كيفية إعداد نقاط النهاية إلى جهاز ظاهري.

باستخدام قوائم التحكم في الوصول للشبكة، يمكنك القيام بما يلي:

- السماح بحركة المرور الواردة أو رفضها بشكل انتقائي استنادا إلى نطاق عنوان IPv4 للشبكة الفرعية البعيدة إلى نقطة نهاية إدخال الجهاز الظاهري.

- عناوين IP لقائمة الحظر

- إنشاء قواعد متعددة لكل نقطة نهاية جهاز ظاهري

- استخدم ترتيب القواعد لضمان تطبيق المجموعة الصحيحة من القواعد على نقطة نهاية جهاز ظاهري معينة (من الأدنى إلى الأعلى)

- حدد قائمة التحكم بالوصول لعنوان IPv4 لشبكة فرعية بعيدة محددة.

راجع مقالة حدود Azure لحدود قائمة التحكم بالوصول.

كيفية عمل قوائم التحكم بالوصول

قائمة التحكم بالوصول هي عنصر يحتوي على قائمة القواعد. عند إنشاء قائمة التحكم بالوصول وتطبيقها على نقطة نهاية جهاز ظاهري، تتم تصفية الحزمة على العقدة المضيفة لجهازك الظاهري. وهذا يعني أن نسبة استخدام الشبكة من عناوين IP البعيدة تتم تصفيتها بواسطة العقدة المضيفة لمطابقة قواعد ACL بدلا من الجهاز الظاهري الخاص بك. يمنع هذا الجهاز الظاهري من إنفاق دورات وحدة المعالجة المركزية الثمينة على تصفية الحزمة.

عند إنشاء جهاز ظاهري، يتم وضع قائمة التحكم بالوصول الافتراضية لمنع جميع نسبة استخدام الشبكة الواردة. ومع ذلك، إذا تم إنشاء نقطة نهاية ل (المنفذ 3389)، فسيتم تعديل قائمة التحكم بالوصول الافتراضية للسماح بجميع نسبة استخدام الشبكة الواردة لنقطة النهاية هذه. ثم يسمح بنسبة استخدام الشبكة الواردة من أي شبكة فرعية بعيدة إلى نقطة النهاية هذه ولا يلزم توفير جدار الحماية. يتم حظر جميع المنافذ الأخرى لنسبة استخدام الشبكة الواردة ما لم يتم إنشاء نقاط نهاية لتلك المنافذ. يسمح بنسبة استخدام الشبكة الصادرة بشكل افتراضي.

مثال على جدول ACL الافتراضي

| القاعده # | الشبكة الفرعية البعيدة | نقطة النهاية | التصريح/الرفض |

|---|---|---|---|

| 100 | 0.0.0.0/0 | 3389 | تسمح |

التصريح والرفض

يمكنك السماح بحركة مرور الشبكة أو رفضها بشكل انتقائي لنقطة نهاية إدخال الجهاز الظاهري عن طريق إنشاء قواعد تحدد "التصريح" أو "الرفض". من المهم ملاحظة أنه بشكل افتراضي، عند إنشاء نقطة نهاية، يسمح بجميع نسبة استخدام الشبكة إلى نقطة النهاية. لهذا السبب، من المهم فهم كيفية إنشاء قواعد التصريح/الرفض ووضعها بترتيب الأسبقية المناسب إذا كنت تريد تحكما دقيقا في نسبة استخدام الشبكة التي تختار السماح لها بالوصول إلى نقطة نهاية الجهاز الظاهري.

النقاط التي يجب مراعاتها:

- بلا قائمة التحكم بالوصول - بشكل افتراضي عند إنشاء نقطة نهاية، نسمح للجميع لنقطة النهاية.

- تسمح- عند إضافة نطاق واحد أو أكثر من نطاقات "التصريح"، فإنك ترفض جميع النطاقات الأخرى بشكل افتراضي. ستتمكن الحزم فقط من نطاق IP المسموح به من الاتصال بنقطة نهاية الجهاز الظاهري.

- رفض- عند إضافة نطاق واحد أو أكثر من نطاقات "الرفض"، فإنك تسمح بجميع نطاقات نسبة استخدام الشبكة الأخرى بشكل افتراضي.

- مزيج من تصريح ورفض - يمكنك استخدام مزيج من "التصريح" و"الرفض" عندما تريد نحت نطاق IP معين ليتم السماح به أو رفضه.

القواعد وأسبقية القواعد

يمكن إعداد قوائم التحكم في الوصول للشبكة على نقاط نهاية جهاز ظاهري محددة. على سبيل المثال، يمكنك تحديد قائمة التحكم بالوصول للشبكة لنقطة نهاية RDP التي تم إنشاؤها على جهاز ظاهري يقوم بتأمين الوصول لعناوين IP معينة. يوضح الجدول أدناه طريقة لمنح الوصول إلى عناوين IP الظاهرية العامة (VIPs) لنطاق معين للسماح بالوصول إلى RDP. يتم رفض جميع عناوين IP البعيدة الأخرى. نتبع أقل ترتيب لقاعدة الأسبقية .

قواعد متعددة

في المثال أدناه، إذا كنت تريد السماح بالوصول إلى نقطة نهاية RDP فقط من نطاقي عناوين IPv4 عامين (65.0.0.0/8 و159.0.0.0/8)، يمكنك تحقيق ذلك عن طريق تحديد قاعدتين للسماح . في هذه الحالة، نظرا لأن RDP يتم إنشاؤه بشكل افتراضي لجهاز ظاهري، فقد تحتاج إلى تأمين الوصول إلى منفذ RDP استنادا إلى شبكة فرعية بعيدة. يوضح المثال أدناه طريقة لمنح الوصول إلى عناوين IP الظاهرية العامة (VIPs) لنطاق معين للسماح بالوصول إلى RDP. يتم رفض جميع عناوين IP البعيدة الأخرى. يعمل هذا لأنه يمكن إعداد قوائم التحكم في الوصول للشبكة لنقطة نهاية جهاز ظاهري معينة ويتم رفض الوصول بشكل افتراضي.

مثال – قواعد متعددة

| القاعده # | الشبكة الفرعية البعيدة | نقطة النهاية | التصريح/الرفض |

|---|---|---|---|

| 100 | 65.0.0.0/8 | 3389 | تسمح |

| 200 | 159.0.0.0/8 | 3389 | تسمح |

ترتيب القاعدة

نظرا لأنه يمكن تحديد قواعد متعددة لنقطة نهاية، يجب أن تكون هناك طريقة لتنظيم القواعد لتحديد القاعدة التي لها الأسبقية. يحدد ترتيب القاعدة الأسبقية. تتبع قوائم التحكم في الوصول للشبكة أقل ترتيب لقاعدة الأسبقية . في المثال أدناه، يتم منح نقطة النهاية على المنفذ 80 حق الوصول بشكل انتقائي إلى نطاقات عناوين IP معينة فقط. لتكوين هذا، لدينا قاعدة رفض (القاعدة # 100) للعناوين في مساحة 175.1.0.1/24. ثم يتم تحديد قاعدة ثانية بالأسبقية 200 التي تسمح بالوصول إلى جميع العناوين الأخرى ضمن 175.0.0.0/8.

مثال – أسبقية القاعدة

| القاعده # | الشبكة الفرعية البعيدة | نقطة النهاية | التصريح/الرفض |

|---|---|---|---|

| 100 | 175.1.0.1/24 | 80 | رفض |

| 200 | 175.0.0.0/8 | 80 | تسمح |

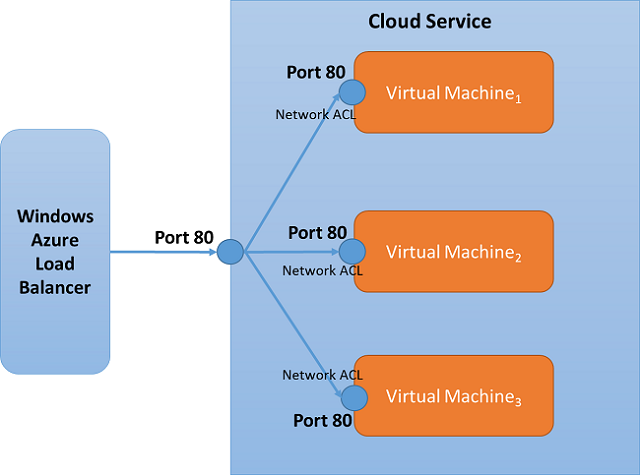

قوائم التحكم في الوصول للشبكة ومجموعات التحميل المتوازنة

يمكن تحديد قوائم التحكم في الوصول للشبكة على نقطة نهاية مجموعة متوازنة التحميل. إذا تم تحديد قائمة التحكم بالوصول لمجموعة موازنة التحميل، يتم تطبيق قائمة التحكم بالوصول للشبكة على جميع الأجهزة الظاهرية في مجموعة التحميل المتوازنة هذه. على سبيل المثال، إذا تم إنشاء مجموعة موازنة تحميل باستخدام "المنفذ 80" وكانت مجموعة التحميل المتوازنة تحتوي على 3 أجهزة ظاهرية، فسيتم تطبيق قائمة التحكم بالوصول للشبكة التي تم إنشاؤها على نقطة النهاية "المنفذ 80" لجهاز ظاهري واحد تلقائيا على الأجهزة الظاهرية الأخرى.

الخطوات التالية

إدارة قوائم التحكم في الوصول لنقاط النهاية باستخدام PowerShell