إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

يساعدك إدارة التعرض للأمان في Microsoft على إدارة سطح هجوم شركتك وخطر التعرض له. تجمع مسارات الهجوم بين الأصول والتقنيات لإظهار المسارات الشاملة التي يمكن للمهاجمين إنشاؤها للوصول من نقطة دخول مؤسسة إلى الأصول الهامة.

ملاحظة

تزداد قيمة مسارات الهجوم استنادا إلى البيانات المستخدمة كمصدر. إذا لم تتوفر بيانات أو كانت البيانات لا تعكس بيئة مؤسستك، فقد لا تظهر مسارات الهجوم. قد لا تكون مسارات الهجوم ممثلة بالكامل إذا لم يكن لديك تراخيص محددة لأحمال العمل المتكاملة والممثلة في مسار الهجوم أو إذا لم تكن قد حددت الأصول الهامة بالكامل.

قد ترى صفحة مسار هجوم فارغة، حيث تركز التجربة على التهديدات الوشيكة بدلا من السيناريوهات الاستكشافية.

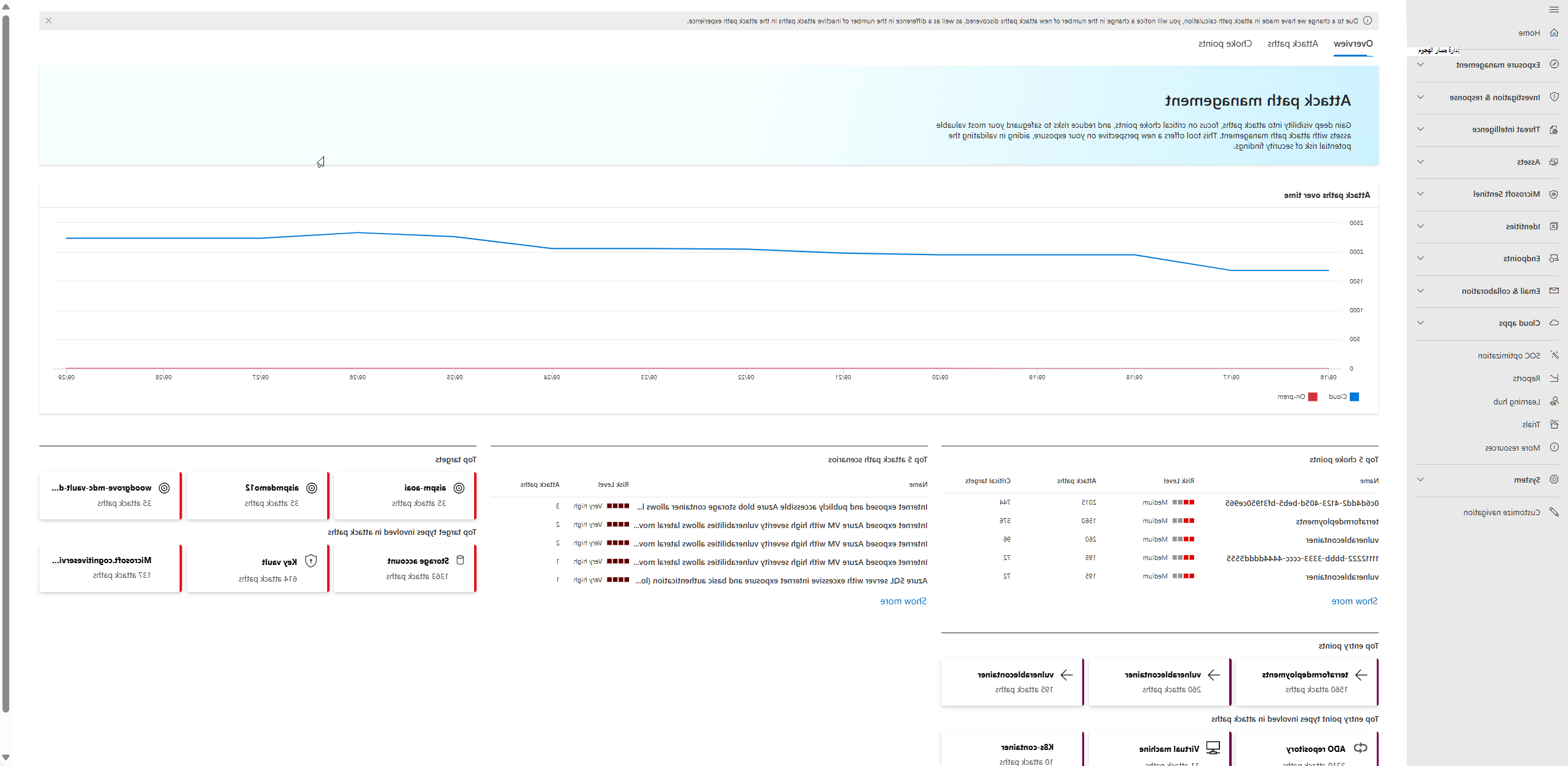

لوحة معلومات مسار الهجوم

توفر لوحة معلومات مسار الهجوم طريقة عرض عالية المستوى لمسارات الهجوم في مؤسستك. يظهر عدد مسارات الهجوم وعدد نقاط الاختناق وعدد الأصول الهامة. يمكنك استخدام هذه المعلومات لفهم الوضع الأمني لمؤسستك وتحديد أولويات جهود الأمان الخاصة بك. من لوحة المعلومات، يمكنك التنقل لأسفل في تفاصيل مسارات الهجوم ونقاط الاختناق والأصول الهامة.

تحديد مسارات الهجوم وحلها

إليك كيفية مساعدة إدارة التعرض على تحديد مسارات الهجوم وحلها.

إنشاء مسار الهجوم: إدارة التعرض للأمان تلقائيا بإنشاء مسارات هجوم استنادا إلى البيانات التي تم جمعها عبر الأصول وأحمال العمل. وهو يحاكي سيناريوهات الهجوم، ويحدد نقاط الضعف والضعف التي يمكن للمهاجم استغلالها.

- يمكن أن يتقلب عدد مسارات الهجوم المرئية في المدخل بسبب الطبيعة الديناميكية لبيئات تكنولوجيا المعلومات. ينشئ نظامنا مسارات هجوم ديناميكيا استنادا إلى الظروف في الوقت الحقيقي لبيئة كل عميل. يمكن أن تؤثر التغييرات مثل إضافة الأصول أو إزالتها وتحديثات التكوينات وتسجيل دخول المستخدم أو إيقاف تشغيله من جهاز وإضافة مستخدم أو إزالته إلى مجموعة وتنفيذ تجزئة الشبكة الجديدة أو نهج الأمان على عدد وأنواع مسارات الهجوم المحددة.

- يضمن هذا النهج أن يكون الوضع الأمني الذي نقدمه دقيقا وعاكسا لأحدث حالة بيئة، مما يستوعب السرعة المطلوبة في بيئات تكنولوجيا المعلومات اليوم.

رؤية مسار الهجوم: تستخدم طريقة عرض الرسم البياني لمسار الهجوم بيانات الرسم البياني للتعرض للمؤسسة لتصور مسار الهجوم لفهم كيفية ظهور التهديدات المحتملة.

- يوفر لك التمرير فوق كل عقدة وأيقونة موصل معلومات إضافية حول كيفية إنشاء مسار الهجوم. على سبيل المثال، من جهاز ظاهري أولي يحتوي على مفاتيح TLS/SSL وصولا إلى الأذونات لحسابات التخزين.

- توسع خريطة التعرض للمؤسسة كيف يمكنك تصور مسارات الهجوم. إلى جانب البيانات الأخرى، فإنه يظهر لك مسارات هجوم متعددة ونقاط اختناق، والعقد التي تخلق ازدحامات في الرسم البياني أو الخريطة حيث تتقارب مسارات الهجوم. إنه يتصور بيانات التعرض، مما يسمح لك برؤية الأصول المعرضة للخطر، ومكان تحديد أولويات تركيزك.

توصيات الأمان: احصل على توصيات قابلة للتنفيذ للتخفيف من مسارات الهجوم المحتملة.

نقاط الاختناق: تسلط لوحة معلومات مسار الهجوم الضوء على الأصول الهامة حيث تتقاطع مسارات هجوم متعددة، وتحددها كثغرات أمنية رئيسية. من خلال التركيز على نقاط الاختناق هذه، يمكن لفرق الأمان تقليل المخاطر بكفاءة من خلال معالجة الأصول عالية التأثير.

- التعريف: عرض قائمة بنقاط الاختناق في لوحة معلومات مسار الهجوم.

- التجميع: إدارة التعرض للأمان المجموعات تخنق عقد نقطة الاختناق حيث تتدفق مسارات هجوم متعددة أو تتقاطع في الطريق إلى أصل مهم.

- التخفيف الاستراتيجي: تمكنك رؤية نقطة الاختناق من تركيز جهود التخفيف بشكل استراتيجي، ومعالجة مسارات الهجوم المتعددة من خلال تأمين هذه النقاط الحرجة.

- الحماية: التأكد من أن نقاط الاختناق آمنة يحمي أصولك من التهديدات.

نصف قطر الانفجار: يسمح للمستخدمين باستكشاف المسارات الأكثر خطورة بصريا من نقطة الاختناق. يوفر تصورا مفصلا يوضح كيف يمكن أن يؤثر اختراق أحد الأصول على الآخرين، ما يمكن فرق الأمان من تقييم الآثار الأوسع للهجوم وتحديد أولويات استراتيجيات التخفيف بشكل أكثر فعالية.

مسارات الهجوم السحابية والأماكن المحلية

مسارات هجوم السحابة

توضح مسارات الهجوم السحابي المسارات التي يمكن للخصوم استغلالها للتحرك أفقيا داخل بيئتك، بدءا من التعرض الخارجي والتقدم نحو تأثير ذي مغزى داخل بيئتك. فهي تساعد فرق الأمان على تصور المخاطر في العالم الحقيقي وتحديد أولوياتها عبر سطح الهجوم، مع التركيز على التهديدات التي تحركها خارجيا والتي يمكن للخصوم استخدامها لتهديد مؤسستك. مع تكامل Defender for Cloud في مدخل Defender، توفر مسارات الهجوم السحابي قدرات مرئية وتحليل محسنة عبر بيئات Azure وAWS وGCP.

تعكس مسارات الهجوم السحابي مخاطر حقيقية ومحركة خارجيا وقابلة للاستغلال، مما يساعدك على قطع الضوضاء والتصرف بشكل أسرع. تركز المسارات على نقاط الإدخال الخارجية وكيف يمكن للمهاجمين التقدم من خلال بيئتك للوصول إلى أهداف مهمة للأعمال.

تغطية سحابية شاملة: توسع مسارات الهجوم الكشف عن التهديدات السحابية لتغطية مجموعة واسعة من موارد السحابة، بما في ذلك حسابات التخزين والحاويات والبيئات بلا خادم والمستودعات غير المحمية وواجهات برمجة التطبيقات غير المدارة وعوامل الذكاء الاصطناعي. يتم بناء كل مسار هجوم من ضعف حقيقي وقابل للاستغلال مثل نقاط النهاية المكشوفة أو إعدادات الوصول التي تم تكوينها بشكل خاطئ أو بيانات الاعتماد المسربة، ما يضمن أن التهديدات المحددة تعكس سيناريوهات المخاطر الحقيقية.

التحقق المتقدم: من خلال تحليل بيانات تكوين السحابة وإجراء عمليات فحص قابلية الوصول النشطة، يتحقق النظام مما إذا كان يمكن الوصول إلى التعرض من خارج البيئة، ما يقلل من الإيجابيات الخاطئة ويؤكد على التهديدات الحقيقية والقابلة للتنفيذ.

مسارات الهجوم المحلية

تنتهي مسارات الهجوم الآن تلقائيا عندما تصل إلى أصول End Game (مسؤولو المجال أو مسؤولي المؤسسة أو المسؤولون أو وحدات التحكم بالمجال). توفر هذه الأصول التحكم الكامل في المجال إذا تم اختراقه. يوفر تصور مخاطر مسار الهجوم وتحديد أولوياتها للبنية الأساسية المحلية وضوح متسق، مما يمكن فرق الأمان من التركيز على السيناريوهات عالية التأثير وتقليل الضوضاء